Las botnets son un recurso muy conocido utilizado por los cibercriminales para generar dinero. Como es sabido, el valor de estas redes de máquinas zombies varía según la cantidad de víctimas que posean, pero algo que no es de público conocimiento es que existen botmasters, dueños de botnets, que se dedican a “robar” víctimas de otras botnets. En el presente post veremos un caso de esto.

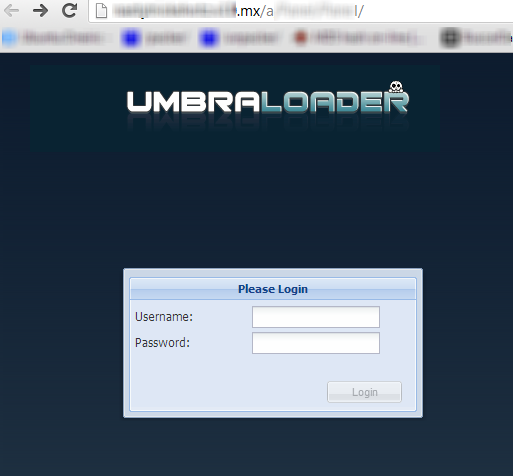

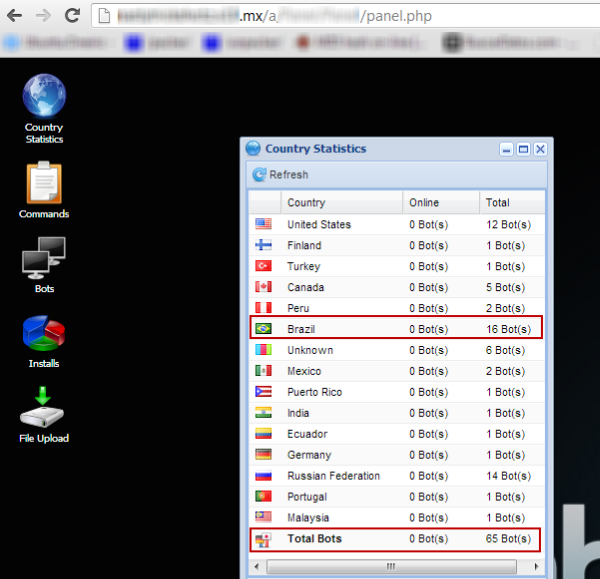

Hace unos días nos topamos con un panel de una botnet el cual se encuentra alojado en un sitio con dominio mexicano. La misma se hace llamar “Umbra Loader”, y al momento de descubrirla tenía 65 víctimas infectadas:

Si bien se trata de una botnet más bien pequeña, 65 equipos afectados, no deja de ser una número considerable para el daño que este tipo de infraestructura puede generar a los usuarios afectados y a terceros. A continuación, se puede observar la lista de bots agrupados por país. Es notable la mayoría de países Latinoamericanos que fueron infectados por esta amenaza, destacándose Brasil como el más perjudicado con 16 usuarios:

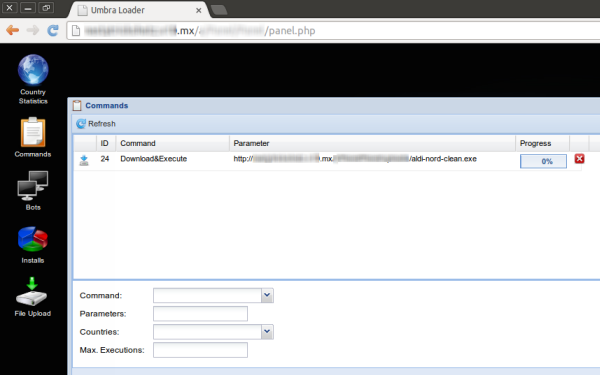

Hasta aquí todo normal, se trata de una botnet común y corriente. Pero luego, al visualizar la lista de comandos ejecutados nos encontramos con una tarea activa que había sido lanzada a todas las máquinas indicándoles que debían descargar y ejecutar un archivo que había sido subido al sitio web. Esto podría ser algo normal, ya que los desarrolladores maliciosos suelen actualizar sus amenazas cada cierto tiempo:

Procedimos a descargar la amenaza, la cual es detectada por la familia de productos de ESET como una varainte de Win32/Delf.ODB, y luego de analizarla notamos algo muy particular. La amenaza, luego de ser ejecutada, le indicaba al equipo que se reporte a otro panel y no el actual. En un principio consideramos que el botmaster estaba migrando a sus víctimas a otra plataforma, pero luego de analizarlo más en profundidad nos dimos cuenta que esa era una posibilidad muy distante.

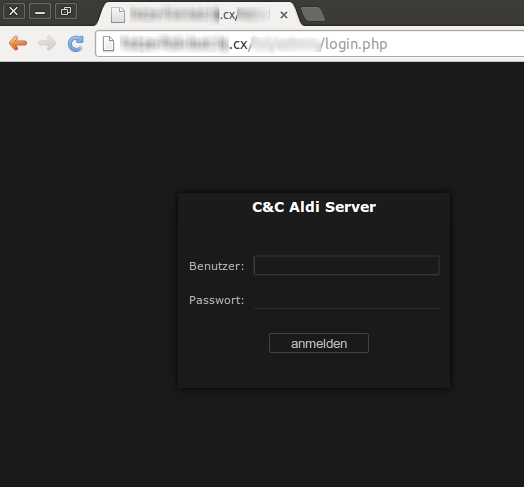

Al parecer estábamos presenciando el robo de víctimas por parte de otro botmaster que tenía su propio panel alojado en un dominio perteneciente a la Isla de Navidad. El nombre de esta botnet es Aldi, cuya probable existencia ya habíamos tratado cuando hablamos de Aldi bot, una botnet de 15 dólares; y no podemos decir con certeza cuantos equipos afectados la conforman:

Luego de ejecutar esa "migración" los equipos que solían conformar la botnet "Umbra Loader" dejan de conectarse a ese servidor y pasan a reportar de manera directa a este nuevo panel de control. Esto nos demuestra que los responsables de este tipo de redes maliciosas no solo se dedican a realizar actividades ilícitas sino que además se atacan entre los propios ciberdelincuentes. El único interés que los mueve es el dinero y hacen todo lo que esté a su alcance para conseguirlo.

Joaquín Rodríguez Varela

Malware Lab Coordinator