Hace algunas horas, se descubrió una nueva vulnerabilidad en Adobe Reader y Adobe Acrobat. El agujero de seguridad afecta a las versiones 11.0.1 y anteriores, y permite la ejecución de código.

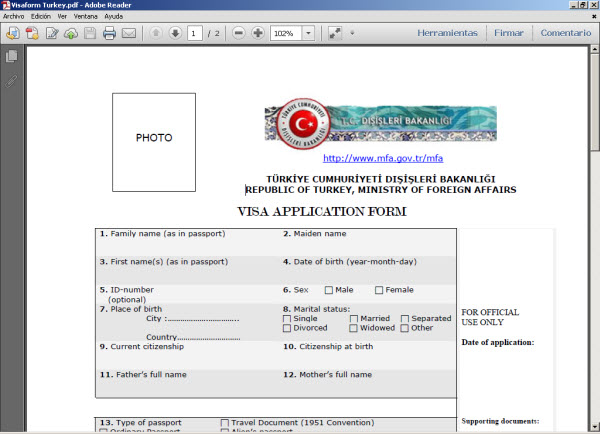

Este exploit detectado por los productos de ESET como JS/Exploit.Pdfka.QCV y el malware que instala como Win32/Agent.ULW, es de acuerdo a los reportes, el primero que se conoce en ser capaz de evadir el sistema de protección sandbox que Adobe implementó en Acrobat y Reader a partir de las últimas versiones. Aunque por el momento no existen indicios de que esta vulnerabilidad haya sido incluida en algún kit de exploits, las primeras muestras indican que esta amenaza llegó a través de un PDF modificado maliciosamente. Como técnica de Ingeniería Social, el documento simula ser un formulario de solicitud de Visa para Turquía. Este antecedente permite inferir que se trata de un ataque cuyo grupo objetivo es por algún motivo, más específico (postulantes para la Visa de Turquía) que el de otros códigos maliciosos que buscan afectar a la mayor cantidad de víctimas posibles. Por otro lado, el exploit funciona tanto en Windows de 32 como de 64 bit, sin embargo, es importante destacar que la vulnerabilidad también puede afectar al sistema operativo OS X tal como lo indica Adobe en su publicación Security Advisory for Adobe Reader and Acrobat (APSA13-02).

En caso de ser ejecutado, el exploit procede a copiar dos archivos DLL en el sistema. A continuación, se muestra una captura del contenido visual del archivo PDF que intenta explotar la vulnerabilidad:

Por el momento no existe actualización para corregir este agujero de seguridad, por lo mismo, implementar una solución de seguridad que detecte este tipo de exploits permite proteger el sistema de este y otros ataques. Asimismo, evitar abrir documentos PDF de origen desconocido y no visitar sitios web extraños también permiten mitigar el impacto de esta grave vulnerabilidad.

ACTUALIZACIÓN: Adobe lanzó una actualización para corregir esta vulnerabilidad en los productos afectados. Más información puede ser consultada en la publicación Security updates available for Adobe Reader and Acrobat.

André Goujon

Especialista de Awareness & Research