Como los fieles lectores del blog ya sabrán, esta seamana se está desarrollando la conferencia de seguridad de la industria antivirus más importante del mundo, Virus Bulletin. En su vigesimo segunda edición, por primera vez el Laboratorio de ESET Latinoamérica lleva sus investigaciones al evento con dos presentaciones. El día de ayer Pablo les contaba algunos de los aspectos más importantes de la primera jornada del evento, por lo que quiero contarles algunas impresiones del dia de ayer, donde compartimos junto a Robert Lipovsky la charla sobre Operación Medre, el gusano que representó el primer caso de esta magnitud de espionaje industrial.

Lo interesante de la jornada de ayer fue que, no solo nuestra charla trató sobre malware en AutoCAD, sino que también unas horas antes Jakub Kaminsky de Microsoft, presentó la charla "Viruses vs. AutoCAD" contando un poco la historia de estas amenazas.

Sobre ambas charlas hay un aspecto en común, que es la importancia de este tipo de amenazas que, sin ser masivas, siguen siendo otra forma de propagar malware que es de mucha utilidad para los desarrolladores de códigos maliciosos. Por otro lado, dos aspectos individuales de cada charla que vale la pena destacar.

El primero, respecto a la historia del malware en AutoCAD es que, repasando durante la charla los diferentes casos de amenazas que se propagan a través de estos archivos, se deriva que hay un antes y un después a partir de la utilización del lenguaje AutoLISP en el software AutoCAD. A pesar de que existen algunos casos aislados anteriores, a partir del año 1999, cuando AutoCAD incluye la ejecución de estos archivos .fas al abrir un archivo, apareció esta metodología y la gran mayoría de los códigos maliciosos de AutoCAD utilizan esta técnica para ejecutarse y propagarse, la misma del gusano ACAD/Medre. Este es un aspecto interesante que en su momento poniendo el foco en el caso de ciberespionaje no lo habíamos mencionado pero que vale la pena recordar: la técnica utilizada por Medre es a la vez la más utilizada por el malware para esta plataforma en general.

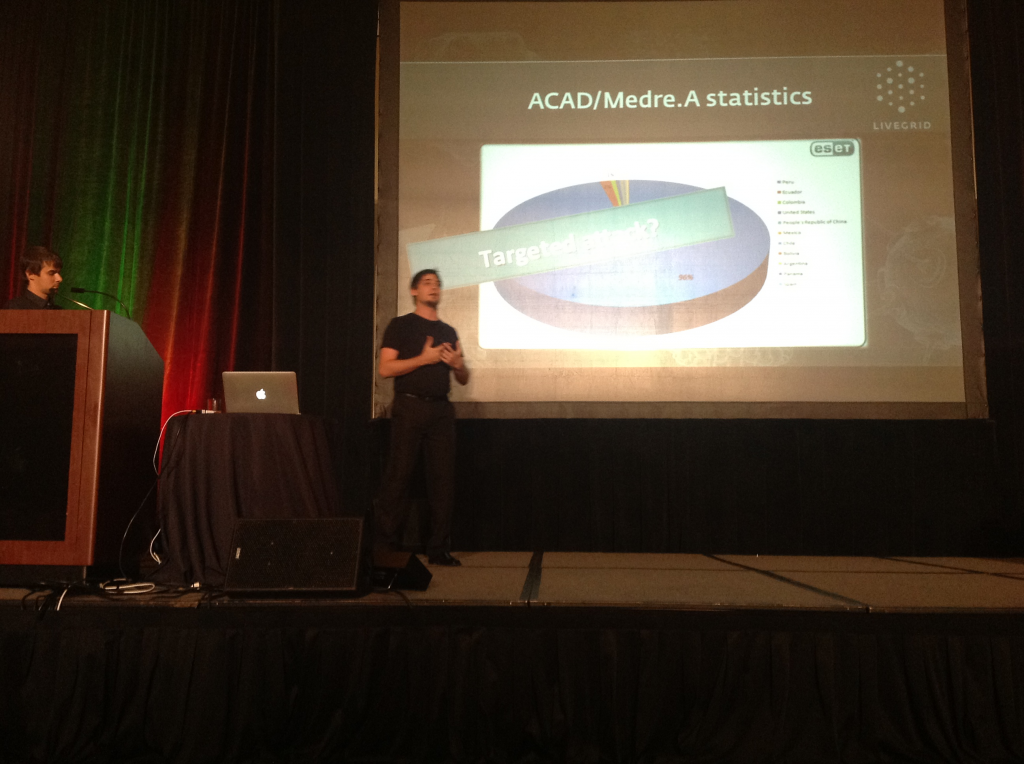

Asimismo, preparando la charla Operación Medre (de la cual les dejo una imagen debajo) estuvimos analizando las estadísticas y aún continuamos viendo importantes índices de propagación en Perú. Es por ello que en estos días mientras preparaba la charla pensaba en la importancia de recordar a aquellos usuarios que no estén utilizando nuestras soluciones de seguridad, que en su momento desarrollamos un cleaner gratuito para la amenaza detectada por ESET NOD32 como ACAD/Medre. El mismo está disponible en nuestro sitio de herramientas de limpieza de malware gratuitas, por lo que si eres un usuario acostumbrado a utilizar proyectos de AutoCAD, te recomendamos chequear que los mismos no estén infectados por este gusano.

En resumen, el día de ayer el malware para AutoCAD fue protagonista de la Virus Bulletin lo cual supone que seguiremos viendo este tipo de amenazas en el futuro que, aunque no son masivas, atacan a un tipo de usuario muy específico que hace uso de una aplicación también muy específica y por ende, como en el caso de Operación Medre, pueden estar siendo utilizados con fines específicos muy distintos a los del malware masivo.

Sebastián Bortnik

Gerente de Educación y Servicios