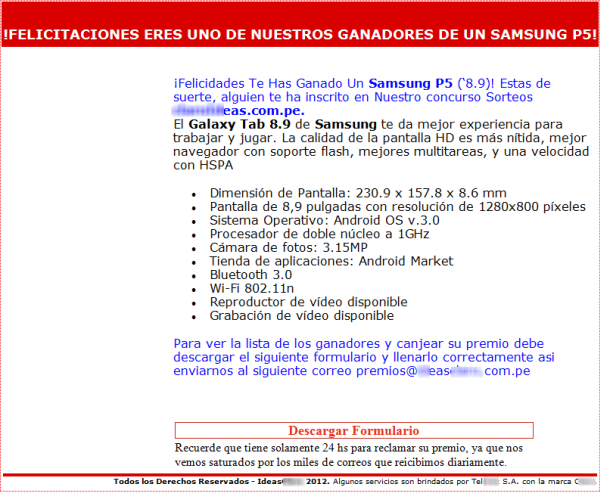

En el día de hoy hemos recibido en el Laboratorio de ESET Latinoamérica, un correo electrónico que haciendo uso de Ingeniería Social, simula provenir de una conocida compañía de telefonía móvil del Perú, y en el que se afirma que el usuario sería el ganador de una tableta Samsung Galaxy porque alguien supuestamente lo inscribió en el concurso. En el mensaje se le solicita a la potencial víctima descargar un “formulario” que debe llenar para luego enviar a una dirección de correo electrónico. Si la persona no es precavida y presiona sobre el enlace “Descargar Formulario”, será dirigida a un sitio que contiene el archivo malicioso cuyo objetivo es convertir la computadora del usuario en zombi. Este malware es detectado por ESET NOD32 Antivirus como Win32/VB.PZR y forma parte de la botnet Volk.

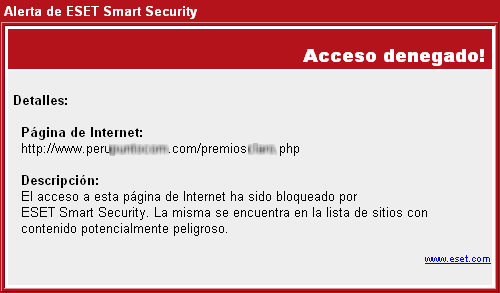

Asimismo, la dirección utilizada en este ataque ha sido agregado a los productos de la compañía como un sitio con contenido potencialmente malicioso, por lo tanto, si el usuario intenta ingresar a esa página, no podrá hacerlo como otra forma de protección. La Ingeniería Social sigue siendo uno de los métodos más utilizados por los ciberdelincuentes para manipular a las víctimas y lograr de ese modo, comprometer un sistema. En este caso podemos observar que pese a los errores gramaticales y ortográficos del correo electrónico, los cibercriminales se esmeran por seducir y manipular al usuario para que se infecte. Para intentar lograr esto, mencionan las características técnicas del supuesto premio así como también, le advierten al destinatario que dispone de tan solo 24 horas para canjear la tableta. Por otro lado, podemos inferir a priori por el mensaje y los dominios que se trata de un ataque que tiene como grupo objetivo, a usuarios y bancos de Perú, hecho que quedó constatado cuando se determinó que se trata de una variante de Volk, malware que afecta mayoritariamente a ese país.

Si el usuario ejecuta el código malicioso, procede a copiarse en la ruta C:Windowssystem como csrcs.exe y se configura con el nombre de Windows Media Player para iniciarse con cada carga del sistema operativo. Luego, intenta enviar información de la computadora afectada a un Centro de Comando y Control (C&Q). Esta campaña de propagación de Volk se suma a otras como las supuestas entradas de cine o un ataque de phishing que afectó a un banco panameño y que fue realizado utilizando esta botnet. Frente a los ataques informáticos, adoptar un comportamiento seguro evitando acceder a enlaces recibidos por correos o redes sociales, no ejecutando archivos provenientes de fuentes desconocidas, o ingresando a servicios web (bancos, tiendas, etc.) solo de forma directa escribiendo la dirección en el navegador, constituyen buenas prácticas que disminuyen la posibilidad que el usuario se convierta en una víctima más del cibercrimen y las botnets.

André Goujon

Especialista de Awareness & Research