Uno de los principales consejos que hemos comentado gran cantidad de veces aquí en el Blog, y en nuestros seminarios educativos en Latinoamérica, es la importancia de la prevención, como principal característica de la protección ante códigos maliciosos.

El antivirus funcional y actualizado debe trabajar en modo residente y así ofrecer la mayor protección para la que esta preparado: prevenir que un código malicioso se ejecute en el equipo. Una vez que el sistema se encuentra infectado (ya que el usuario no tenía activo el antivirus, o directamente no tenía uno instalado), el antivirus será capaz de detectar la amenaza y eliminarla, pero muchas veces, el código malicioso ha realizado modificaciones en el sistema que pueden ser muy molestas para los usuarios, y que hacen que se continúe con problemas, a pesar de haberse eliminado el código malicioso del equipo.

Tal es el caso de la familia de gusanos detectada por ESET NOD32 como Win32/VB.[variante] gusano, de la cual hemos recibido gran cantidad de consultas en las últimas semanas dados sus índices de propagación, que están en aumento.

Esta familia, son códigos maliciosos desarrollados en Visual Basic, que poseen la característica de copiarse en el sistema en lugar de archivos o carpetas ya existentes, y reemplazarlas por versiones ejecutables.

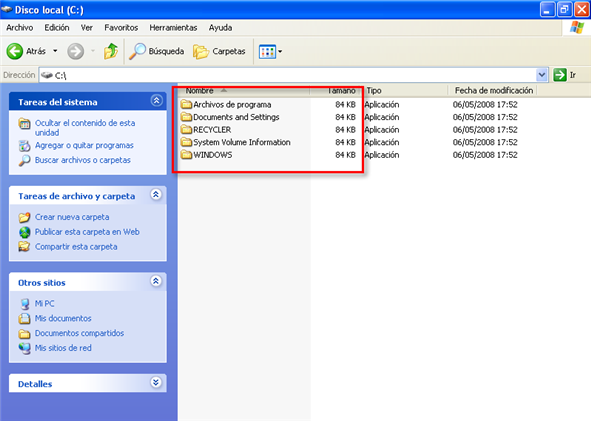

Según la variante, son modificados archivos de Microsoft Word, imágenes, o carpetas, entre otros. Por ejemplo, un sistema infectado con la variante Win32/VB.NJU gusano, verá de la siguiente forma su disco C en el sistema (nótese la columna tamaño de la supuesta carpeta):

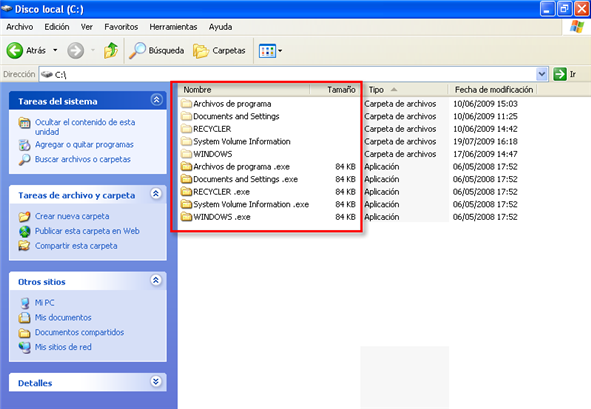

Todos los archivos son copias del gusano, por lo tanto el usuario estará ejecutando el código malicioso ingresando a cualquier carpeta de su unidad C. Si se habilitan la visión de archivos ocultos y de extensiones de archivos, puede observarse claramente que las carpetas originales han sido ocultadas, y reemplazadas por las copias del código malicioso con extensión EXE ejecutable:

Aquellos usuarios que no han prevenido la ejecución del código malicioso, se encuentran con problemas luego de la desinfección, ya que sus carpetas o archivos han sido ocultados, y deben ser restaurados sus atributos de forma manual.

Lo interesante de este gusano, es que recupera una característica que se encuentra en disminución en el malware actual: las acciones destructivas del sistema. La utilización del malware para obtener dinero, las botnets y el robo de información, hacen que la mayor parte de los nuevos códigos maliciosos, no posean características destructivas en el sistema, ya que justamente necesitan que el usuario utilice el equipo para su cometido.

Claramente, aunque en disminución, todavía existen desarrolladores de códigos maliciosos con intenciones meramente dañinas.

Sebastián

Actualización: la serie de post continúa en Win32/VB: Una familia que sabe esconderse (II)