Es muy común encontrarnos con herramientas que permiten crear malware a cualquier usuario sin experiencia. Este es el caso de algunas aplicaciones que permiten, con un par de clics, generar "troyanos indetectables" para que cualquier usuario pueda infectar a otros y controlar su sistema remotamente.

Por ejemplo, una de estas aplicaciones anuncia en su sitio web (en inglés):

Turk[ELIMINADO] es una herramienta de administración remota para el espionaje sobre sistemas operativos Microsoft Windows. Con él, puedes controlar y supervisar un equipo remoto y ver fácilmente lo que el usuario hace. El uso ilegal de este software no está permitido.

Su creador y este sitio no se hacen responsables de cualquier abuso del software. Si no acepta los términos y condiciones, por favor, no use el software.

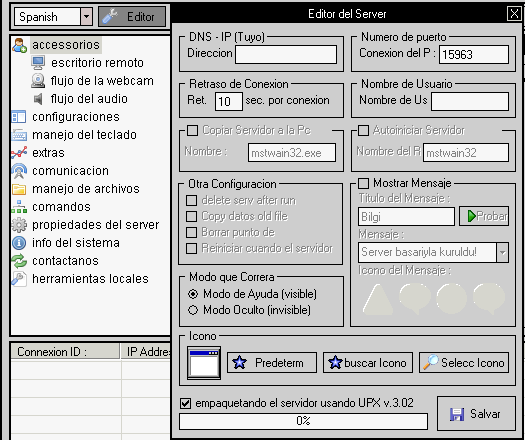

A continuación una captura de esta aplicación, en donde puede verse la cantidad de opciones que se pueden configurar en el troyano a medida creado por cualquier usuario (por supuesto, sin fines ilegales como aclara su autor):

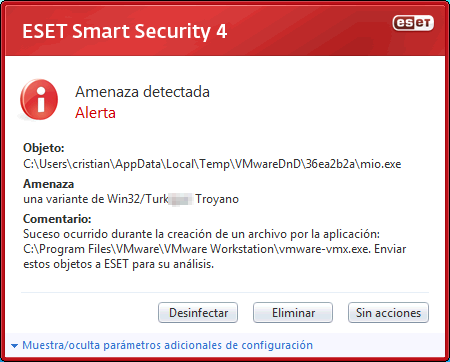

En el caso de esta aplicación "indetectable" ESET NOD32 lo detecta proactivamente como probablemente una variante de Win32/Agent Troyano. Y, el troyano "indetectable" generado por la aplicación es detectado de la siguiente manera:

Como puede verse en sencillo para cualquier usuario con malas intenciones generar aplicaciones dañinas, otro motivo para la gran cantidad de malware actual y para estar prevenidos con las mejores herramientas proactivas.

Cristian