Quienes en alguna ocasión hayan asistido a alguno de los seminarios de Cristian o míos, nos habrán escuchado decir en más de una oportunidad que, en la actualidad, el malware se ha transformado en una industria muy explotada, en un negocio redondo para aquellos usuarios que intentan engañar y robar a otros.

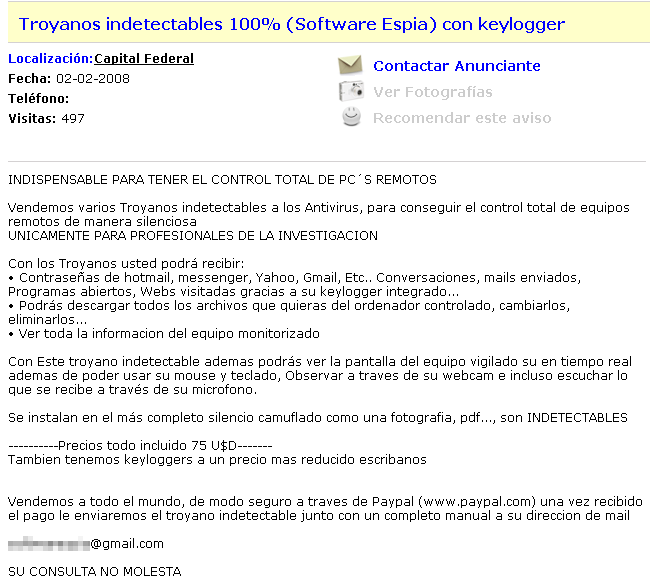

Si bien la imagen que está a punto de ver puede llamarle la atención, la verdad es que para quienes estamos con el tema, son cosas muy normales y cotidianas. Analicemos un poco la siguiente imagen para luego conversar sobre su contenido:

- "Troyanos indetectables 100%": esto no es ninguna novedad y es una verdad a medias. Sabemos muy bien que existen muchos programas dañinos que no son detectados por las soluciones de seguridad antivirus durante un muy corto plazo de tiempo. Si alguien le dijo que un producto es capaz de detectar el 100% del malware, le mintió.

- "Indispensable para tener el control total de PC’s remotos": a esta frase faltaría agregarle "de manera fraudulenta". Aquí entra en juego el tema de la privacidad ¿hasta qué punto creen que se trata de monitoreo y no de violación de la privacidad?

- "Con los troyanos usted podrá recibir": con esta descripción tenemos un buen ejemplo de las capacidades que poseen los troyanos. Imagínense que todas estas cosas y muchas más, son reveladas por computadoras comprometidas por algún malware, con lo cual nuestra privacidad es completamente quebrantada.

- "Precios todo incluido": un combo especial, una oferta especial ¿Ahora coincide con nosotros en que los códigos maliciosos son un negocio?

Tengamos en cuenta que la confianza es uno de los principales factores que la Ingeniería Social busca atacar. En consecuencia, debemos estar atentos en todo momento y no porque lo digamos nosotros sino por que las acciones cometidas a través de este tipo de actividades buscan, en la gran mayoría de los casos, obtener nuestro dinero.

Jorge