Algunos riesgos cibernéticos del negocio solo aparecen cuando se analizan más de cerca. Los puntos ciegos en la cadena de suministro son un ejemplo perfecto. Detrás de estas conexiones esenciales con terceros, productos y servicios pueden ocultarse vulnerabilidades invisibles que detonan incidentes cibernéticos de gran impacto: interrupción de operaciones, caos en cascada río abajo y titulares por sus consecuencias financieras, reputacionales y legales/de cumplimiento.

A medida que las cadenas de suministro se vuelven cada vez más digitalizadas y complejas, ofrecen a los ciberdelincuentes una superficie de ataque mucho más amplia para atacar. Las organizaciones necesitan comprender en profundidad sus dependencias dentro de la cadena de suministro para poder mapear los riesgos y desplegar estrategias eficaces de resiliencia que protejan los datos sensibles y sostengan la continuidad del negocio.

Sin embargo, según las investigaciones más recientes de ESET y otras fuentes, las pymes subestiman en gran medida los riesgos potenciales que enfrentan por interrupciones en su cadena de suministro, ya sea por ataques maliciosos o por fallas operativas.

¿Qué es la cadena de suministro y qué riesgos implica?

Una cadena de suministro es la red total de organizaciones, personas, actividades, información y recursos que involucrados en llevar un producto o servicio desde su origen hasta el cliente final, abarcando el aprovisionamiento, la producción, la distribución y la entrega. Las cadenas de suministro modernas suelen ser globales e involucran conexiones complejas.

Las disrupciones en la cadena de suministro generan múltiples tipos de riesgo empresarial que están estrechamente interrelacionados. Entre ellos se encuentran riesgos de ciberseguridad, operativos, geopolíticos, financieros, reputacionales, regulatorios/de cumplimiento, ambientales y sociales. En escenarios reales, estos riesgos suelen superponerse. Por ejemplo, una filtración de datos vinculada a un socio comercial suele tener componentes operativos, financieros, regulatorios y/o reputacionales.

Sin embargo, la percepción no siempre refleja la realidad cuando se trata de amenazas de ciberseguridad. Tal vez influenciadas por el foco reciente de los medios en exploits basados en IA y los conflictos cibernéticos geopolíticos, los resultados del ESET 2026 SMB Cyber Readiness Index, publicado hoy, indican que solo el 16 % de las pequeñas empresas en Canadá y el 17 % en Estados Unidos consideran los ataques a la cadena de suministro entre las amenazas que más les preocupan. En contraste, el 34 % de las SMBs canadienses y el 32 % de las estadounidenses ubicaron al AI‑powered malware entre sus principales amenazas.

Estas cifras parecen extremadamente bajas si se considera la escala y frecuencia de los incidentes en la cadena de suministro, y lo amplio que es realmente el concepto. El compromiso de 3CX en 2023 —donde actores maliciosos troyanizaron una actualización legítima del software del desarrollador de VoIP, exponiendo potencialmente a sus 600.000 clientes— demostró cómo un solo proveedor comprometid puede generar efectos en cascada a través de múltiples industrias. Cabe destacar que 3CX fue, a su vez, una víctima río abajo de otro ataque a la cadena de suministro, a través de un instalador comprometido de Trading Technologies X_TRADER. Fue el primer caso documentado que originó otro ataque similar, y un recordatorio de cuán profundas pueden ser estas cadenas.

Más recientemente, los ataques de ransomware contra CDK y Change Healthcare en 2024, y el ataque de ransomware contra Jaguar Land Rover (JLR) en agosto de 2025, ilustran cómo un incidente en un proveedor ubicado en un nodo crítico puede propagarse a todo un sector. JLR aparece en esta lista por una segunda razón: la intrusión llegó al fabricante automotriz a través de uno de sus proveedores de servicios de IT, ubicándolo claramente dentro del territorio clásico de la cadena de suministro.

La actualización defectuosa de CrowdStrike en julio de 2024 reforzó el mismo punto sin que mediara un atacante, demostrando que el riesgo en la cadena de suministro no se limita a la mala intención. Una actualización mal implementada viaja por los mismos canales que una cargada de malware, y la dependencia de un único proveedor puede convertir un punto de falla en una disrupción global.

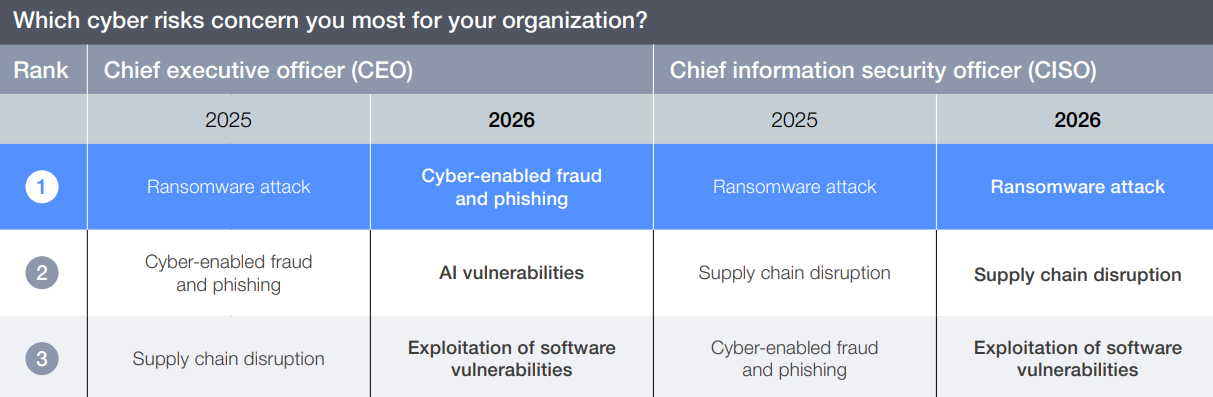

En línea con los hallazgos de ESET, el Global Cybersecurity Outlook 2026 del World Economic Forum pidió a líderes empresariales de distintas industrias y regiones que clasificaran los riesgos cibernéticos que más les preocupan. Los CISOs ubicaron la disrupción de la cadena de suministro en el puesto #2 para 2025 y nuevamente #2 para 2026, mientras que los CEOs la colocaron en el puesto #3 para 2025. Resulta llamativo que la disrupción de la cadena de suministro no se mantenga consistentemente en el top 3 de preocupaciones de los CEOs.

Fuente: Perspectivas de la ciberseguridad mundial 2026 del Foro Económico Mundial

En términos generales, cerca del 30 % de las filtraciones de datos involucran a un tercero, una cifra que se duplicó interanualmente, según el Verizon 2025 Data Breach Investigations Report (DBIR). El costo económico total de los ataques a la cadena de suministro pasó de USD 46 mil millones en 2023 a USD 60 mil millones en 2025, y se proyecta que alcanzará los USD 138 mil millones para 2031. Estadísticas como estas deberían colocar el riesgo cibernético de la cadena de suministro en la lista corta de preocupaciones de cualquier líder empresarial.

¿Cuáles son los principales puntos ciegos en la cadena de suministro digital?

El riesgo de ciberseguridad en la cadena de suministro abarca todas las formas posibles en las que los atacantes pueden infiltrarse en las redes o la infraestructura IT de una empresa y robar datos explotando vulnerabilidades en los sistemas de proveedores, vendors o partners externos. Estos ataques suelen aprovechar escenarios donde las comunicaciones se consideran confiables por defecto, comprometiendo potencialmente datos, privacidad personal, estabilidad operativa o incluso la seguridad nacional.

Las vulnerabilidades cibernéticas en la cadena de suministro pueden presentarse de distintas maneras, entre ellas:

- Comprometer proveedores SMB conectados a la red con controles de seguridad más débiles para crear una backdoor hacia la empresa objetivo.

- Inyectar código malicioso en componentes de software (por ejemplo, librerías open‑source) o en actualizaciones, comprometiendo potencialmente a miles de usuarios.

- Utilizar ataques de phishing y otras técnicas de social engineering para robar credenciales privilegiadas o introducir ransomware u otro malware a través de un tercero, como una empresa de servicios IT.

- Explotar vulnerabilidades o realizar hackeo de activos físicos, como chipsets o dispositivos IoT, desde el origen.

Algunos de los puntos ciegos de la cadena de suministro cibernética que amenazan a muchas organizaciones incluyen:

- Creer que el negocio es más resiliente de lo que realmente es (falsa sensación de seguridad) debido a evaluaciones de riesgo inadecuadas.

- Incidentes motivados geopolíticamente, donde el “daño colateral” afecta a organizaciones no vinculadas directamente con el conflicto.

- Vulnerabilidades que se encuentran varios niveles dentro de la cadena de suministro, sin visibilidad para el cliente final.

- Disrupciones “inversas” de la cadena de suministro que afectan a los clientes de la empresa.

- Incorporación acelerada de nuevos partners sin evaluación adecuada, debido a eventos geopolíticos, desastres naturales u otros escenarios caóticos.

- Confiar en las comunicaciones con partners en lugar de aplicar principios de zero trust para validar todas las conexiones.

- Problemas de “monocultura”, como la dependencia masiva de MSSPs o aseguradoras cibernéticas en una o dos soluciones populares que, de ser comprometidas, generarían un impacto inmediato a gran escala.

La complejidad inherente de muchas cadenas de suministro modernas hace inviable identificar cada riesgo individual. La pregunta entonces es: ¿dónde se traza el límite? ¿Qué tan profunda y detallada es tu evaluación de riesgos de proveedores? ¿Y qué nivel de riesgo cibernético en la cadena de suministro estás dispuesto a aceptar como fuera de tu control?

¿Qué impacto han tenido los principales incidentes en la cadena de suministro?

Algunos de los incidentes más dañinos de los últimos años afectaron a organizaciones ubicadas en nodos críticos de la cadena de suministro, con disrupciones que se propagaron muy por detrás del objetivo inicial.

Un ejemplo emblemático es el ataque de ransomware contra JLR en agosto de 2025. Los atacantes accedieron al fabricante a través de un proveedor externo de servicios IT, interrumpiendo las líneas de producción y servicios tecnológicos durante más de cinco semanas. El resultado fue un shutdown global de manufactura que provocó una caída del 25 % en la producción de vehículos en todo el sector del Reino Unido en septiembre de 2025. La demanda de partes colapsó de un día para otro, obligando a proveedores y empresas relacionadas a despedir a cientos de trabajadores y empujando al gobierno británico a emitir una garantía de préstamos de emergencia por £1.500 millones para evitar una crisis económica y laboral nacional. Considerado el ciberataque más costoso en la historia del Reino Unido, generó más de £1.900 millones en daños económicos totales.

El ataque a Marks & Spencer (M&S) en abril de 2025 siguió un patrón similar. Los atacantes utilizaron con éxito ingeniería social contra un proveedor externo de servicios IT, haciéndose pasar por empleados y convenciendo al personal de soporte de restablecer credenciales críticas del sistema. Se exfiltraron, aparentemente, datos de contacto, fechas de nacimiento e historiales de pedidos de millones de clientes, y los sistemas de pedidos online y por app estuvieron fuera de servicio durante semanas. La prolongada interrupción costó alrededor de £300 millones y causó un daño reputacional duradero.

El compromiso de librerías open‑source de uso masivo mediante código malicioso es otro vector de ataque similar y cada vez más frecuente, con un crecimiento del 188 % del malware en open‑source entre 2024 y 2025.

Un ejemplo contundente de puntos ciegos geopolíticos en la cadena de suministro de software fue el backdoor malicioso incorporado en 2017 a una actualización legítima del software contable M.E.Doc. Diseñado para afectar a la economía ucraniana, el ataque propagó el malware destructivo NotPetya a organizaciones de todo el mundo, causando daños estimados en USD 10 mil millones. Posteriormente, el ataque fue atribuido a una fuente alineada con Rusia.

Incluso los componentes de hardware como chips y placas de circuito pueden ser explotados o “armados”, creando puntos ciegos extremadamente difíciles de detectar o mitigar. Un ejemplo continuo es la vulnerabilidad de firmware Kr00k (CVE‑2019‑15126), descubierta por ESET en 2019. Los atacantes pueden forzar a dispositivos afectados —incluyendo millones de smartphones, laptops y dispositivos IoT— a cifrar transmisiones Wi‑Fi con una clave de ceros, permitiendo una fácil descodificación. Es probable que muchos de estos dispositivos aún no tengan instalados los parches de firmware debido a la escala masiva de despliegue.

Como ejemplo extremo, el ataque a la cadena de suministro conocido como “Operation Grim Beeper” en septiembre de 2024 provocó la explosión de bípers y walkie‑talkies utilizados por miembros de Hezbollah en Líbano y Siria, como parte de una operación de inteligencia israelí. Más de 30 personas murieron y 3.000 resultaron heridas tras años de interceptación y manipulación sistemática del equipamiento adquirido por el grupo. Un punto ciego en la cadena de suministor llevado al extremo.Consideraciones clave sobre el riesgo geopolítico de la cadena de suministro?

Consideraciones clave sobre el riesgo geopolítico en la cadena de suministro

Con Irán lanzando ataques con drones contra data centers de Amazon Web Services (AWS) en Bahréin y Emiratos Árabes Unidos, el riesgo geopolítico cibernético en la cadena de suministro ocupa titulares de primera plana. Donde confluyen la guerra cinética y la cibernética, los actores estatales y sus proxies pueden explotar dependencias críticas de la cadena de suministro para realizar sabotaje económico a gran escala con fines estratégicos, que pueden incluir el robo financiero. El daño colateral es parte del plan.

Algunas preguntas que las organizaciones pueden hacerse para reducir este riesgo incluyen:

- Auditar cuidadosamente todas las relaciones de hosting con terceros y el acceso de proveedores a la red. ¿Tus datos transitan por data centers en regiones volátiles, directa o indirectamente? Las disrupciones en la nube pueden propagarse de forma impredecible.

- Evaluar si dependes de hardware o software que actualmente está siendo objetivo de ataques especializados, como hardware OT de fabricación israelí.

- Verificar si tus MSSPs y otros vendors críticos han evaluado su propia exposición a riesgos geopolíticos. Si un tercero gestiona tus capacidades de Managed Detection and Response (MDR), su solución pasa a formar parte de tu superficie de ataque.

¿Cómo pueden las organizaciones reforzar la ciberresiliencia de la cadena de suministro?

Las estrategias generales para mitigar el riesgo cibernético en la cadena de suministro incluyen la evaluación rigurosa del posture de ciberseguridad de los proveedores, la adopción de tecnologías emergentes para mejorar el monitoreo, la aplicación de principios de zero trust para reducir el impacto de los ataques, y la creación y validación de planes de incident response y business continuity. Toda la red de proveedores debe formar parte de la evaluación de riesgos.

Para construir y operacionalizar la resiliencia cibernética en la cadena de suministro, se recomienda una secuencia de actividades que, en conjunto, se desarrollen a lo largo de un año.

Primeros 3 meses

- Nombrar responsables de negocio y de IT para la gestión del riesgo en la cadena de suministro.

- Identificar todos los proveedores terceros de IT y del negocio, priorizándolos según:

- Acceso a datos sensibles

- Criticidad para el negocio

- Crear una política que defina el mínimo posture de ciberseguridad aceptable para los vendors.

- Verificar el cumplimiento de los proveedores y reemplazarlos cuando sea necesario.

Primeros 6 meses

- Continuar supervisando el cumplimiento de los requisitos de ciberseguridad por parte de los proveedores.

- Describir los principales riesgos de hardware y software (por ejemplo, dependencias de software de código abierto) en términos de impacto para el negocio.

- Incorporar los requisitos de ciberseguridad en los procesos de compras y en las negociaciones contractuales, incluyendo el derecho a auditar a los proveedores críticos.

- Realizar un ejercicio de respuesta ante incidentes en formato de simulación, que incluya a proveedores estratégicos.

Primeros 12 meses

- Implementar las lecciones aprendidas a partir de las simulaciones de respuesta ante incidentes.

- Auditar a los proveedores conforme a los requisitos establecidos en los contratos (por ejemplo, tiempos promedio de aplicación de parches).

- Incorporar redundancia y mecanismos de contingencia en los sistemas de tecnología, evitando la dependencia excesiva de una sola solución o proveedor.

- Revisar y actualizar la política de requisitos de ciberseguridad.

- Monitorear cambios regulatorios y de cumplimiento normativo a nivel global que puedan impactar al negocio.

La resiliencia es imprescindible

En un contexto de amenazas en aumento y relaciones de dependencia cada vez más complejas, la resiliencia cibernética de la cadena de suministro se convierte en un factor competitivo clave, incluso a nivel de continuidad del negocio. Los ciberdelincuentes buscan activamente identificar y explotar los vínculos con terceros, tanto aguas arriba como aguas abajo de la cadena. En escenarios extremos, una red de socios afectados podría enfrentar presiones extorsivas conjuntas, similares a un ataque de ransomware coordinado.

Como base fundamental para fortalecer la resiliencia, las organizaciones deben identificar de forma integral sus relaciones críticas con terceros y las vulnerabilidades asociadas, tanto en sistemas digitales como no digitales, incluidas aquellas que no resultan evidentes a primera vista. Para ir más allá de la evaluación operativa tradicional, se pueden considerar estrategias como:

- Monitoreo continuo de la cadena de suministro con apoyo de inteligencia artificial.

- Identificación automatizada de relaciones y dependencias entre proveedores.

- Arquitecturas y conexiones de la cadena de suministro basadas en principios de confianza cero.

- Uso de información de amenazas para evaluar configuraciones y relaciones dentro de la cadena de suministro.

- Extender la planificación de resiliencia a todo el ecosistema de proveedores y socios.

- Aprovechar información aportada por aseguradoras de riesgo cibernético, que pueden ofrecer análisis basados en datos sobre el desempeño de seguridad de los proveedores.