JBL, la empresa fabricante de equipamiento de audio, fue suplantada en una campaña que intenta engañar a usuarios para que ingresen datos de tarjeta de crédito en una página falsa.

Varias de las URLs utilizadas en esta campaña buscan aparentar legitimidad mediante palabras asociadas a descuentos o a la marca, lo que puede confundir a usuarios desprevenidos. Por ejemplo, uno de los enlaces (actualmente dado de baja) incluía la palabra “hotsale”, en un intento de imitar las prácticas habituales de las marcas, que suelen crear páginas específicas para eventos como “CyberWeek”, “CyberMonday” o “Black Friday”.

Otros enlaces responden a estrategias típicas del phishing: crear dominios similares a los reales. Por eso es fundamental revisar las URLs cuidadosamente antes de interactuar con cualquier sitio, especialmente si el enlace llegó por un correo no solicitado. Un sitio legítimo tendría una estructura como /marca.com/hotsale y no //marcahotsail.com. A simple vista, la diferencia puede pasar desapercibida.

Una visual que cambia según el usuario

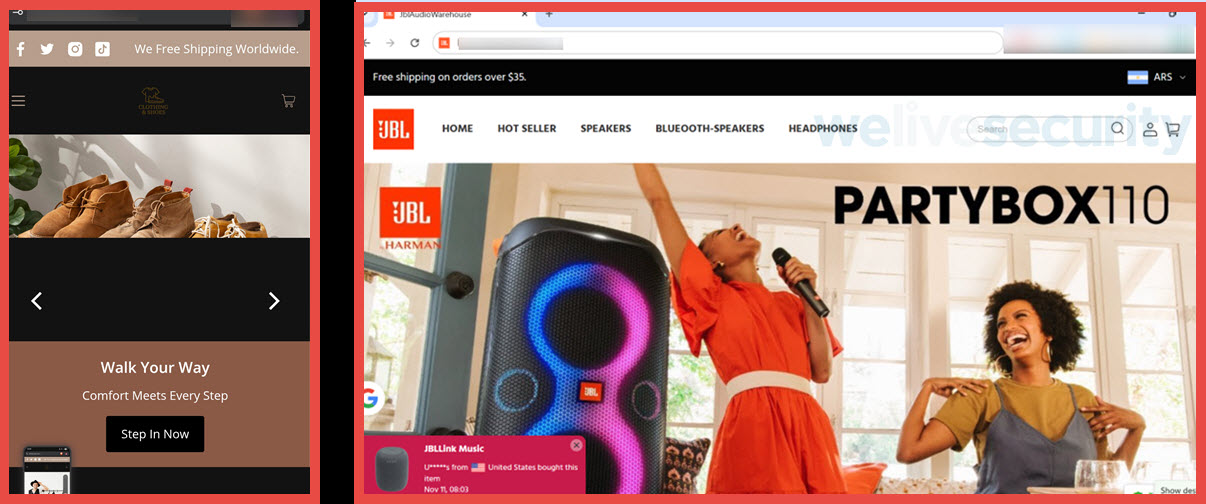

En el análisis de la página falsa y la campaña de phishing, detectamos que el sitio malicioso cambia su visualización adaptando qué página ve el usuario según su ubicación geográfica y datos del navegador y del servidor de internet. Esto se conoce como phishing dinámico, una evolución en las tácticas de los ciberdelincuentes para lograr engaños más difíciles de detectar.

En la misma URL puede accederse a una página que simula ser un catálogo online de indumentaria, pero desde ciertos navegadores para llegar a usuarios específicos, de acuerdo con la configuración de la campaña, se observa la página falsa de JBL donde ocurrirá el phishing —robo de datos— con la oferta de especiales.

Cómo engañan a los usuarios

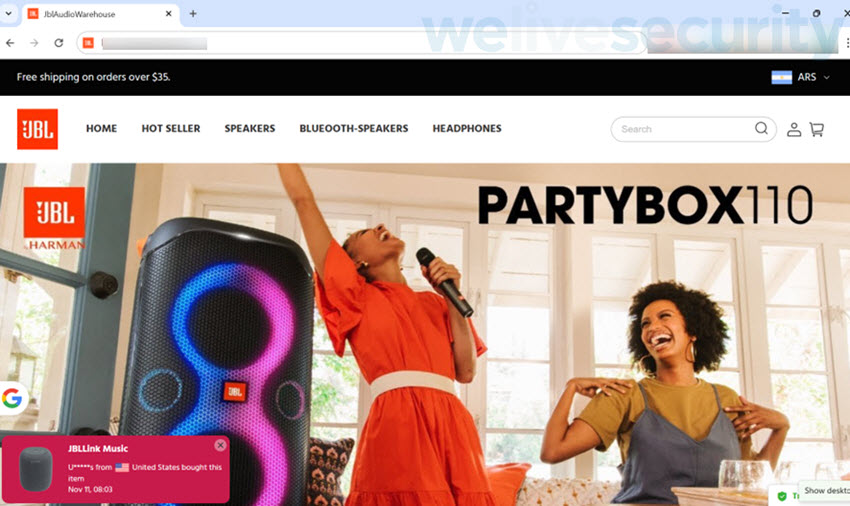

El primer paso, los ciberdelincuentes diseñan un sitio con características similares a la página legítima de la marca a suplantar o clonar, y distribuyen el link malicioso por distintas vías.

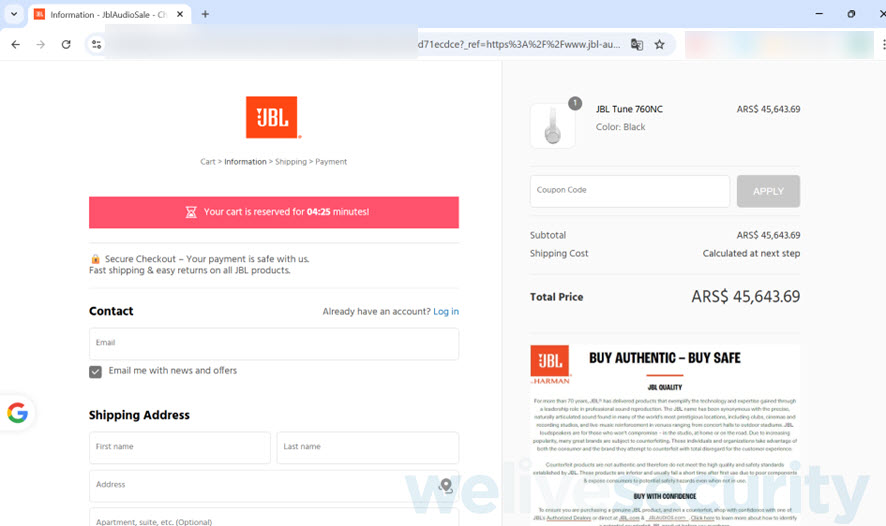

Una vez que el usuario ingresa a la página falsa se encuentra con una interfaz que imita a la página oficial de la empresa —dependiendo de características del navegador y conexión de la posible víctima, como vimos—.

En este caso, utilizan URLs que incluyen las palabras hotsale, descuentos, o store, agregadas al link, lo que puede confundir en una vista rápida de verificación de la URL.

Signos de alerta que deben llamar tu atención

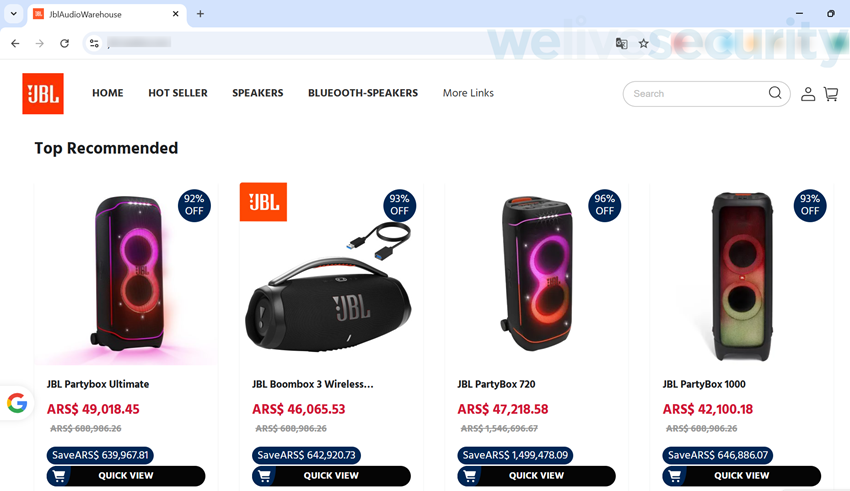

Al ingresar al sitio falso, los signos y señales de alerta de phishing se hacen presentes:

- La página muestra precios en pesos argentinos, pero tiene la descripción de productos en inglés —como si los ciberdelincuentes no hubieran tenido el detalle de traducir completamente el sitio plantilla.

- El sitio falso tienta con descuentos increíbles de porcentajes altos —60% o más— lo que transforma las ofertas en demasiado buenas para ser reales; efectivamente estos precios solo responden a una de las características del phishing: ser llamativas y apelar a la emoción del usuario, en este caso juegan con la posibilidad de adquirir un producto en una superoportunidad y ahorrar mucho dinero.

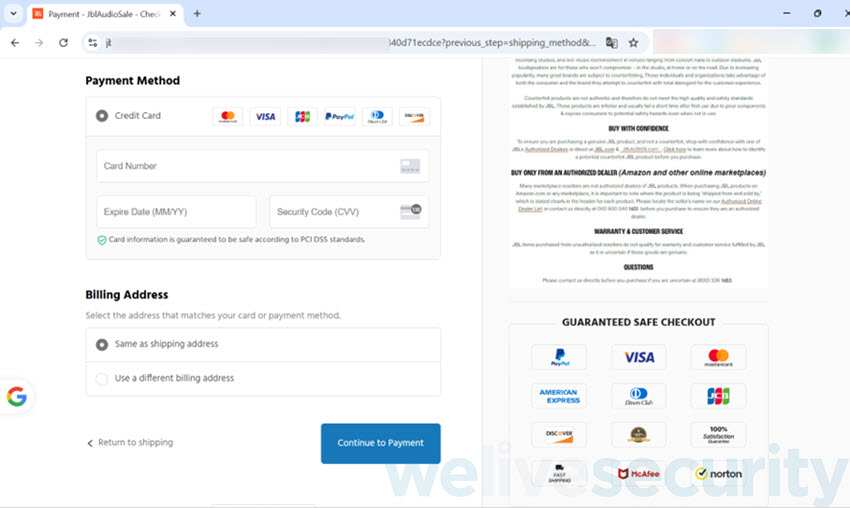

Etapa final: el formulario falso

Si la víctima cliquea en “Quick view” (vista rápida, en español), o Buy now (compra ahora) es llevado a un formulario de phishing que le pedirá datos personales y de tarjeta de crédito o débito, cuenta de PayPal, etc., para finalizar la compra.

Una vez enviado el formulario, los datos que ingresa la víctima irán directamente a los ciberdelincuentes, quienes no solo pueden utilizarlos para realizar compras fraudulentas, sino también para explotarlos y venderlos. Además, podrían suplantar la identidad de la víctima para continuar los engaños, esta vez usurpando su nombre.

Como protegerse del phishing y otros engaños de ingeniería social

Para mantenerte alejado de este tipo de estafas, hay algunas medidas que son fundamentales tener en cuenta. Entre ellas:

- Siempre que recibas un correo electrónico, veas una publicidad online, que prometa algo que puede parecer demasiado bueno para ser verdad, lo más probable es que sea falso.

- No hagas clic en enlaces. Lo ideal es ingresar la URL por tu cuenta. Si la oferta era real, aparecerá en la página principal el sitio legítimo.

- Analiza la URL para detectar inconsistencias. Revisa que el dominio sea el correcto, muchas veces desde esa instancia ya puedes asegurar que se trata de un sitio malicioso que suplanta la identidad de alguna marca o empresa.

- Si bien puede haber descuentos estacionales reales o liquidaciones de temporada, lo usual es que se usen como anzuelo supuestas oportunidades únicas y por tiempo limitado para hacerte actuar con apuro y sin hacer los chequeos pertinentes, aunque sea algo que se comparte con las estrategias legítimas de marketing.

- Utiliza una solución de seguridad digital te ayuda a detectar y bloquear sitios maliciosos

Si por descuido ingresas a un enlace de phishing, ten en cuenta esta guía de pasos a seguir cuando sospechas que fuiste víctima: 10 pasos a seguir tras hacer clic en un enlace de phishing.

Por último, tal vez te interese leer nuestra Guía sobre phishing para comprender qué es y cómo protegerte. Haz clic aquí.