Al analizar las detecciones de amenazas en Brasil, identificamos una que llamó especialmente la atención. Aunque no figura entre las más detectadas en el país, sus capacidades y forma de operar la vuelven preocupante. Se trata de BTMOB, un troyano con múltiples funcionalidades que viene propagándose no sólo en Brasil, sino también en otros países de América Latina y distintas regiones del mundo.

¿Qué es BTMOB y por qué es preocupante?

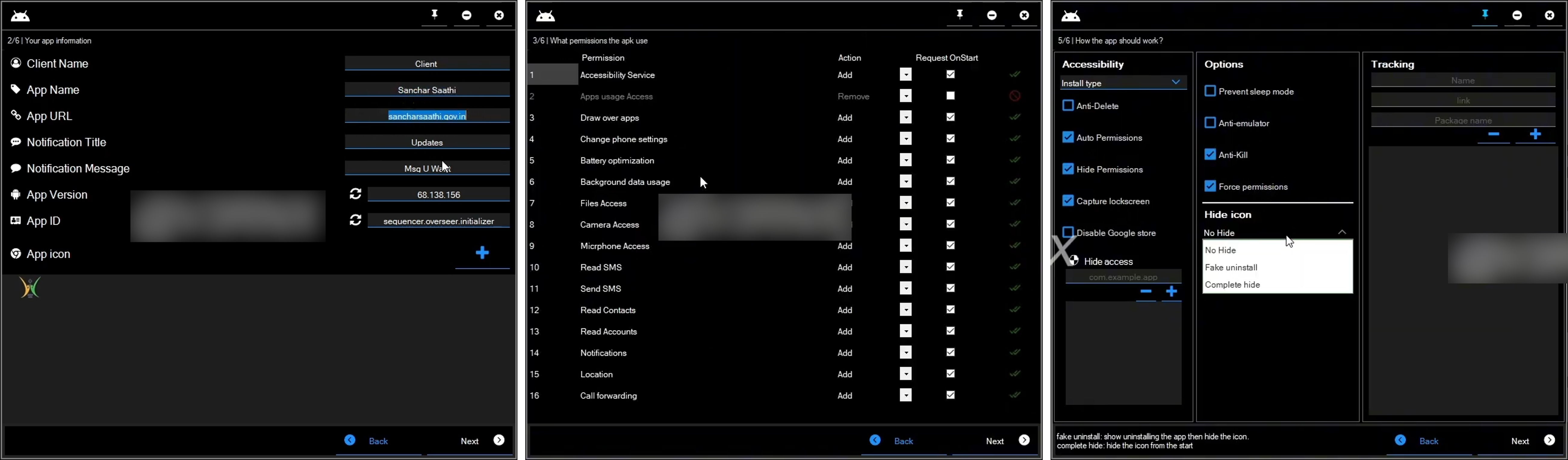

BTMOB está clasificado como un RAT (Remote Access Trojan), o troyano de acceso remoto. Entre las herramientas que ofrece a los ciberdelincuentes se incluye un creador de aplicaciones maliciosas, diseñado para facilitar el desarrollo y despliegue de campañas de forma rápida y eficiente.

Imagen 1 - Herramienta de creación de APK maliciosos.

Como hemos mencionado anteriormente en WeLiveSecurity, Brasil es uno de los países con mayor volumen de detecciones de troyanos. Sin embargo, debido a las particularidades del ecosistema local, la mayoría suelen ser troyanos bancarios.

En términos generales, los troyanos se hacen pasar por archivos o apps legítimas para engañar a las víctimas e infectar sus dispositivos. En los troyanos bancarios, el objetivo principal es robar información financiera, mientras que los RAT tienen un alcance más amplio: pueden robar distintos tipos de datos, monitorear el dispositivo de forma completa y ejecutar acciones en él.

Entre las capacidades más comunes de este tipo de malware se encuentran keylogging, capturas periódicas de pantalla, registro de actividad, transferencia de archivos y secuestro de sesiones activas. En el caso de BTMOB, también se ha observado transmisión de pantalla en tiempo real e incluso control directo del dispositivo comprometido.

Cómo se distribuye BTMOB

La distribución de BTMOB se basa en diversas campañas de ingeniería social. Entre ellas se encuentran sitios de phishing que imitan plataformas de streaming populares, además de falsas plataformas de minería de criptomonedas.

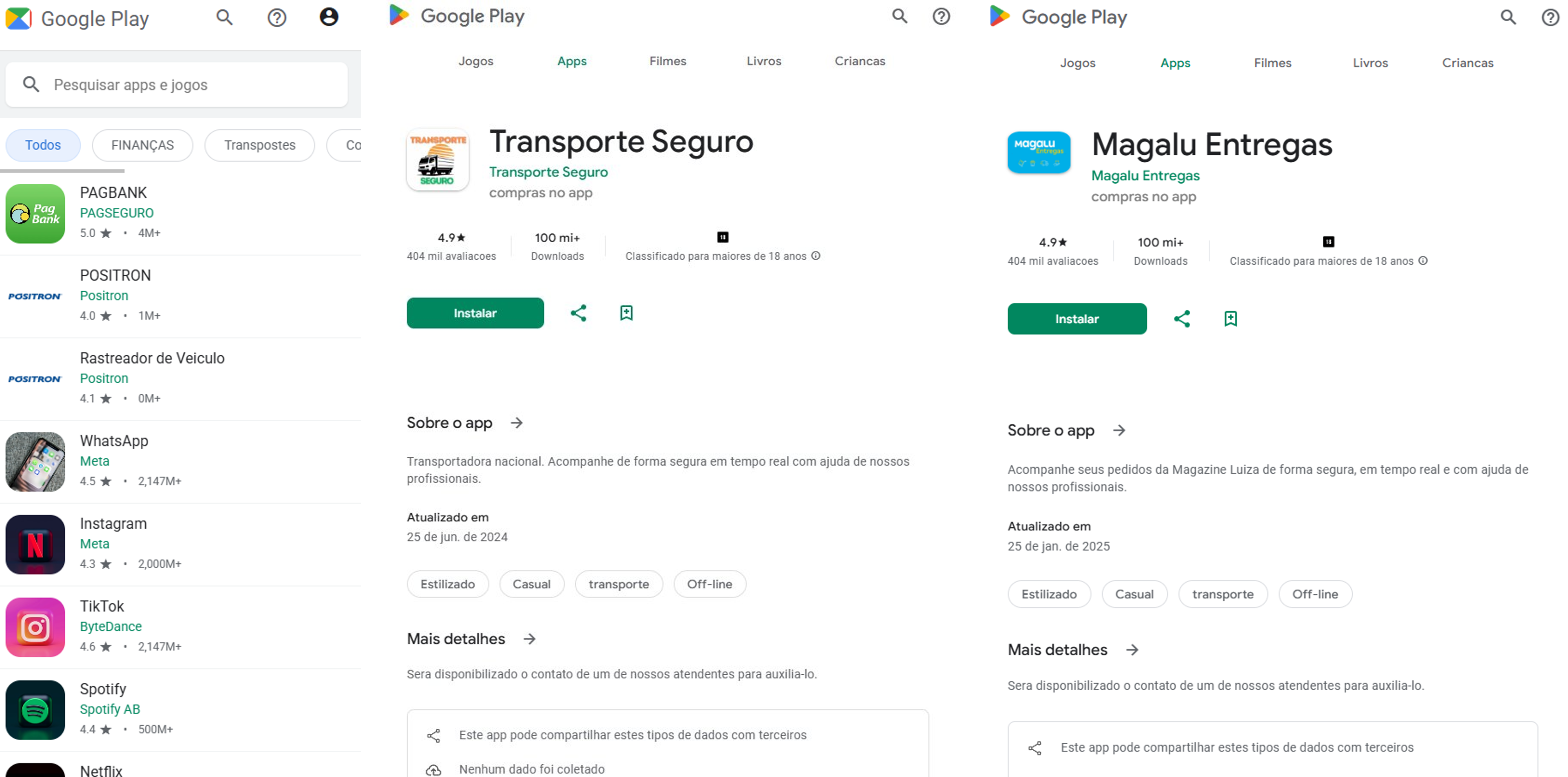

Como se enfoca en dispositivos Android, muchas campañas en Brasil y otros países de la región utilizan versiones falsas de aplicaciones muy utilizadas. Estas apps se distribuyen mediante engaños y dirigen a los usuarios hacia tiendas de aplicaciones fraudulentas que imitan la apariencia de Google Play Store.

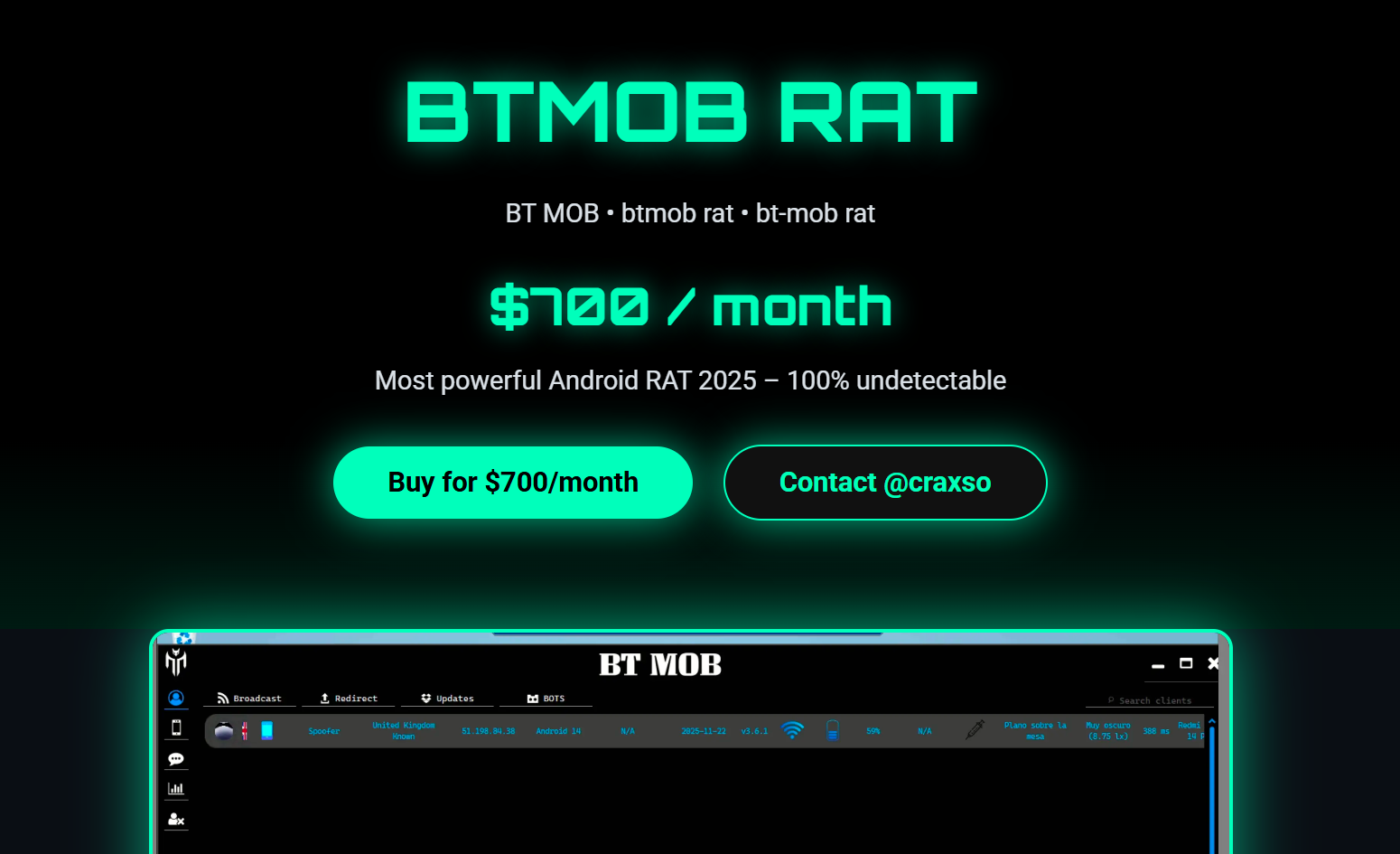

También identificamos que BTMOB se ofrece como servicio en una página web accesible desde la web abierta. La página es simple y redirige mediante enlaces a un contacto en Telegram para adquirir el malware.

Además, se han encontrado referencias a la herramienta en las redes sociales. Una cuenta en la plataforma X (antes Twitter), por ejemplo, redirige a los interesados al mismo contacto en Telegram. En otras plataformas, como Instagram, también aparecen contenidos relacionados con la difusión del malware.

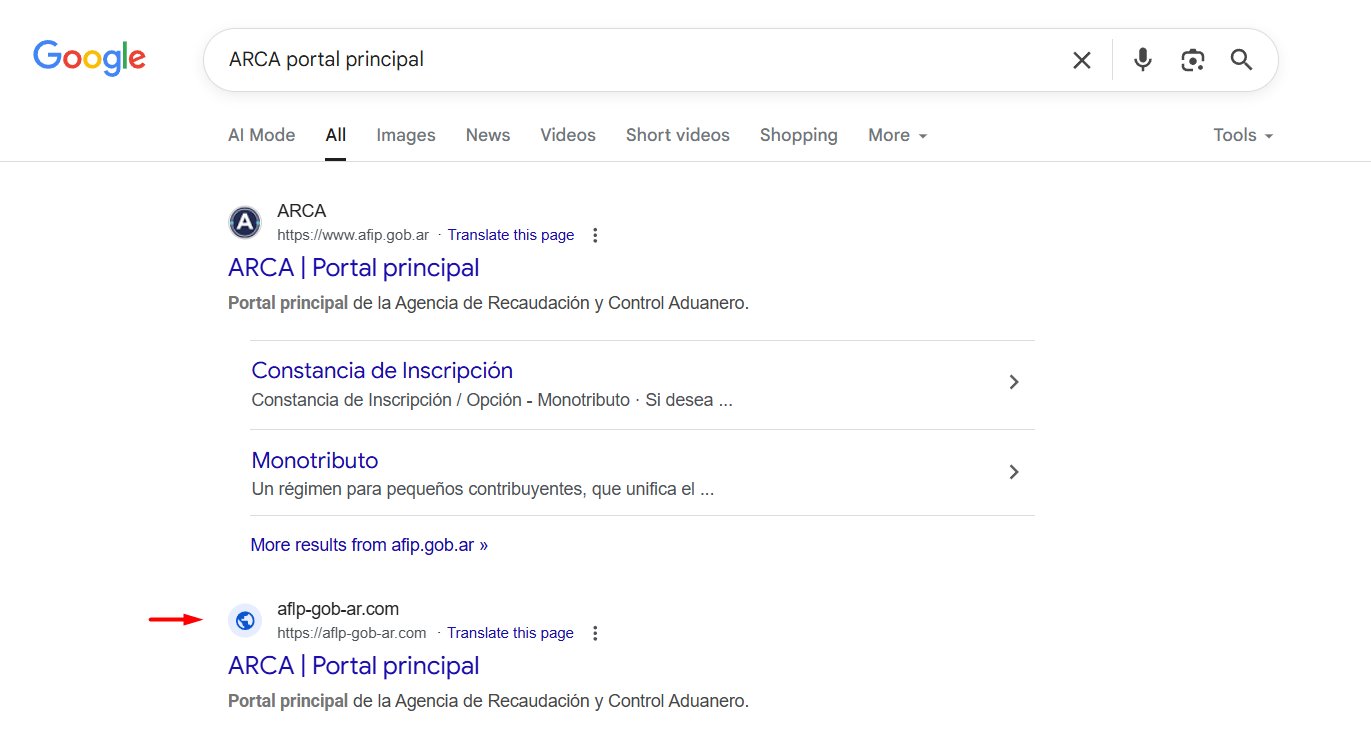

Los análisis de investigadores independientes como Johnk3r y Merl muestran actividad en otros países latinoamericanos. En Argentina, por ejemplo, se detectó una campaña que suplantaba a una agencia gubernamental (Agencia de Recaudación y Control Aduanero) para aumentar la credibilidad del engaño.

Detección y potencial de BTMOB

El primer reporte público de BTMOB fue realizado por Cyble en febrero de 2025. Desde entonces se han observado distintas variantes, siendo la principal identificada por nuestros motores como MSIL/BtmobRat. A partir de ella surgieron variantes como Android/Spy.Agent.EED, Android/Spy.Agent.EIJ, Android/Spy.Agent.EIK, entre otras.

Dado que la estructura de la amenaza permite crear nuevos códigos derivados, el número de variantes y, en consecuencia, de detecciones, tiende a crecer continuamente. Este factor aumenta significativamente su relevancia en el panorama de las amenazas, ya que dificulta la identificación y el bloqueo de nuevas muestras.

Esta capacidad de expansión plantea la cuestión de lo fácil que sería para un ciberdelincuente obtener BTMOB sin tener que desembolsar una suma significativa, como sugiere la página mencionada.

Se identificó información, que se remonta a enero de 2026, sobre un foro de la dark web que ponía a disposición archivos relacionados con BTMOB para su descarga gratuita. Sin embargo, en una comprobación más reciente, el contenido ya no estaba disponible.

Aunque la búsqueda de BTMOB seguía arrojando algunos resultados, ninguno de ellos ofrecía el malware en sí.

Nota: No fue posible registrar pruebas visuales de esta búsqueda, ya que el foro estaba inactivo en el momento en que se recopiló la información.

Una amenaza relevante

Aunque los resultados de las búsquedas indican que el malware se obtiene principalmente mediante compra, es importante considerar dos puntos. El valor solicitado suele ser relativamente bajo si se compara con el potencial impacto de la amenaza, y otros cibercriminales pueden haber obtenido acceso a la herramienta. Esto abre espacio para negociaciones paralelas o incluso intercambios por otros artefactos o información de interés.

Además, este tipo de RAT puede indicar una tendencia dentro del panorama de amenazas. Otras familias de malware pueden inspirarse en su estructura, adoptando interfaces gráficas que simplifiquen la creación de campañas y permitan personalizar el payload según los objetivos de cada ataque.

Independientemente de si esta tendencia se consolida o no, los elementos presentados por BTMOB son suficientes para clasificarlo como una amenaza relevante. Su facilidad de adaptación, capacidad de propagación y avanzadas funciones de control remoto refuerzan la necesidad de atención por parte de usuarios y organizaciones que buscan proteger sus dispositivos móviles.

Cómo protegerse

A pesar de estas características, es posible evitar la infección por esta y otras amenazas similares. Sin embargo, es necesaria una estrategia combinada para que los resultados sean efectivos.

- Descargar aplicaciones de fuentes oficiales o confiables: La propagación de BTMOB también ocurre a través de tiendas falsas de aplicaciones que imitan la apariencia de la Play Store, pero que están alojadas y controladas por cibercriminales. Ante esto, es fundamental concientizar a los usuarios para que presten mayor atención y verifiquen si realmente están accediendo a la tienda oficial o a un entorno fraudulento.

- Tener cuidado con los enlaces: En el marco de la concientización sobre ciberseguridad, es esencial que las capacitaciones y comunicaciones orienten a los usuarios a ser cautelosos con cualquier tipo de contenido recibido de manera pasiva. Esto incluye enlaces enviados por correo electrónico, apps de mensajería o incluso anuncios en redes sociales. Los cibercriminales utilizan diversos recursos para alcanzar a sus víctimas y convencerlas de hacer clic, por lo que es fundamental reforzar este tipo de orientación.

- Concientizar sobre el impacto y responsabilidad de cada colaborador: Muchas personas que no trabajan directamente con tecnología o seguridad tienen dificultades para comprender los riesgos asociados a comportamientos descuidados. Aclarar estos impactos contribuye a la maduración de la postura de seguridad de la organización, además de ayudar a cada individuo a entender su rol y las posibles consecuencias de un incidente.

- Protejer el entorno y dispositivos: es esencial asegurarse de que las medidas anteriores se refuerzan con controles tecnológicos y soluciones de seguridad. Utilizar un software de protección robusto, siempre actualizado y correctamente configurado para proteger todos los dispositivos del entorno, no sólo los móviles. En caso de acceso indebido, estas soluciones pueden evitar o mitigar la ejecución de acciones maliciosas.

IOCs

La alta capacidad de mutación de este malware genera dudas sobre la pertinencia de incluir esta información en el artículo. Aun así, la decisión de mantenerla se justifica no sólo por su potencial para ayudar a identificar variantes ya presentes en el entorno, sino también porque algunos Indicadores de Compromiso (IoCs) se repiten en distintas muestras, como la dirección 78[.]135.93.123.

IPs

| 74.125.202.103 | 142.251.183.138 | 173.194.193.138 | 173.194.206.106 |

| 178.156.177.192 | 191.101.131.250 | 195.160.221.203 | 104.21.64.137 |

| 173.194.194.94 | 191.96.224.87 | 191.96.225.241 | 191.96.78.172 |

| 191.96.78.28 | 191.96.79.133 | 191.96.79.179 | 191.96.79.41 |

| 192.178.209.95 | 200.9.155.153 | 74.125.132.95 | 78.135.93.123 |

| 79.133.57.141 | arbsniper.com |

Hashes - SHA256

- 58AC130A8EBB09E37592AC69841483EDC5695D1545B1F04F23D5B760AC17CD94

- 0A542751724A432A8448324613E0CE10393E41739A1800CBB7D5A2C648FCDC35

- A764D73795ABE47AE640BA09999A18C47B5340E5ECC7B897AFEBF34F3F37638F

- 26A2268281E8043125EF72B92F8980B42912048753D56894BC378FB54C7C188A

- 6AE94CE710016D86ED7457236DEEF2C4C51478587F3609B6E827A348828B3931

- E5A9FDFF900DD502E8F3DCE52D2D1B69AA9AFAFB5094A28F9037E8770DB0E63B

- C6199E175FB988CBBEACDF0F5ACDF9ED83F5BDAAE5C95B7A6C27EE72CD11B0B1

- 6BBA64FA9E8A7B11CB2476CD071DE08986DB44B0783EFF211C68FA5594EF8143

- 5AAAF972C8BF39A98F2748E526DE3CC0370BA831997D7D9765CDABA599645C0D

- 5AAAF972C8BF39A98F2748E526DE3CC0370BA831997D7D9765CDABA599645C0D

- DDCE0219923D152B8FACD303F058A6286CF1F6924992B9FB9F5BF4D96436CC39

- D55057CD9110D12A192281356F06B94F342B9FEBB305CF0A5898A7E6AF40758F

- 676CB2D0A60403AFC06CEA1B572CB7261F706365FAC65621B5A4907893E7AC0D

- 75DD4FB011ED598374A46FC0D9C0D1D64A298341C34AFC83A56A6983CFD27764

- 702261BA38B57ECC3A5407FED28B2F0611A74C2EC0C116AEA4F9E6DEF0899AED

- 998A7ED1572AD9DC11375BC25294E1954E606B7CFF9FABC5C120713E597CD274

- 244D81FD9908CD17815501D4EDADEB1BAF1C421AA25D8BD61C7CB481C939540E

- 512EDE9F2FA794907999F3C26165557FDFD383B7AAD71BA022CE2C8BA6C0019D

- 7AC974899E8E05AAACD417577C97E382D5E8C5F7F4A85632CFFB47EC2F6AE4E0

- 168F50BF9A87099094EF410E3AC33E676A6A8740A5437CD09E7B63D73DF8431A

- 2525D1E427A9983B0B4CA0906A4B44FFB9814B23D53FD8A2E3AB6512B027C733

- 6101D1E1811DB052F869F7EB3402DAD28DA7E92103D4A44EE43F95846A075012

- 1A60CB5F7E2FB7C09FC3DC8459108B26AC98EE73131F37A28CFDAD5FC75B7A7D

- 97A0497DE585D3BE6EC75064AB3BD0979CD85561193C1F0669CCF4DB31330687

- 02A52C4CC11748D44C9B49D508EE4E46425661981FA1406F30EC0830CB69DDC5

- 6F9832EBB4C3054BEE4A6CE5CCB69C00E2020053E1308353343097E6A4041109

- F76B13040C634F82A8332FF9443D84C89A5BCED51AE9ADAD7FD15C05FADB4324

- C99139B0053C4C698EA0246D26D747F2A984C7ABA4613DA818ECD9F97899EF3A

- 8F09274E808E0063D51F34CAC82A5770B3DF30C792E426DA2F6A80657F27AFFC

- 140A7F995B0336942691A2E93E2017FD575267C017C7D0728D69169306F91963

- A1E457C52EAB430C20D48F2AC476E080386313F16EFB135A0471902CF68CE475

- 5A4E86BBCF0EBC455D2995DB225D9AD682E9B37B6BAD472A604A462099D988BD

- A892F1EF2E530D67BF948A48C734DA3F27718EB8B883CA0B686DDB0A81071731

- AA56F350882CE63429C6626567487B041F06168BB60F4FC371A262EABADFA660

- 752C1CFE783ED343E470AB95A4843A23872CDC98B7D3ED5633DD6C881C071A14

- 0628AD6D1FD836B13B22E75FA169502D8CE78B7AD20F0261EB5151DA98437BCA

- 6844CE1539014571360495C6FB50965E813C2721663BDD40D577D9E5163773C6

Técnicas ATT&CK de MITRE

Payload final

| Tactic | ID | Name |

|---|---|---|

| Command and Control | T1071 | Application Layer Protocol |

| T1573 | Encrypted Channel | |

| Defense Evasion | T1406 | Obfuscated Files or Information |

| T1036 | Masquerading | |

| T1055 | Process Injection | |

| Discovery | T1430 | Location Tracking |

| Collection | T1430 | Location Tracking |

| Privilege Escalation | T1055 | Process Injection |

BTMOB RAT Maker

| Tactic | ID | Name |

|---|---|---|

| Execution | T1064 | Scripting |

| T1106 | Native API | |

| T1129 | Shared Modules | |

| T1047 | Windows Management Instrumentation | |

| Persistence | T1543 | Create or Modify System Process |

| T1112 | Modify Registry | |

| T1547 | Boot or Logon Autostart Execution | |

| Privilege Escalation | T1055 | Process Injection |

| T1543 | Create or Modify System Process | |

| T1134 | Access Token Manipulation | |

| T1547 | Boot or Logon Autostart Execution | |

| Defense Evasion | T1055 | Process Injection |

| T1064 | Scripting | |

| T1070 | Indicator Removal | |

| T1202 | Indirect Command Execution | |

| T1497 | Virtualization/Sandbox Evasion | |

| T1562 | Impair Defenses | |

| T1564 | Hide Artifacts | |

| T1027 | Obfuscated Files or Information | |

| T1036 | Masquerading | |

| T1112 | Modify Registry | |

| T1140 | Deobfuscate/Decode Files or Information | |

| T1620 | Reflective Code Loading | |

| T1045 | Software Packing | |

| T1089 | Disabling Security Tools | |

| T1134 | Access Token Manipulation | |

| Credential Access | T1539 | Steal Web Session Cookie |

| Discovery | T1057 | Process Discovery |

| T1082 | System Information Discovery | |

| T1497 | Virtualization/Sandbox Evasion | |

| T1518 | Software Discovery | |

| T1012 | Query Registry | |

| T1083 | File and Directory Discovery | |

| T1614 | System Location Discovery | |

| T1010 | Application Window Discovery | |

| Collection | T1560 | Archive Collected Data |

| T1115 | Clipboard Data | |

| Command and Control | T1071 | Application Layer Protocol |

| Impact | T1529 | System Shutdown/Reboot |