El APT Activity Report de ESET del segundo trimestre de 2025 al tercer trimestre de 2025 resume las actividades destacadas de determinados grupos de amenazas persistentes avanzadas (APT) que fueron documentadas por los investigadores de ESET entre abril y septiembre de 2025. Las operaciones destacadas son representativas del panorama más amplio de amenazas que investigamos durante este período. Ilustran las tendencias y desarrollos clave y contienen solo una pequeña fracción de los datos de inteligencia de ciberseguridad proporcionados a los clientes de los informes sobre APT de ESET.

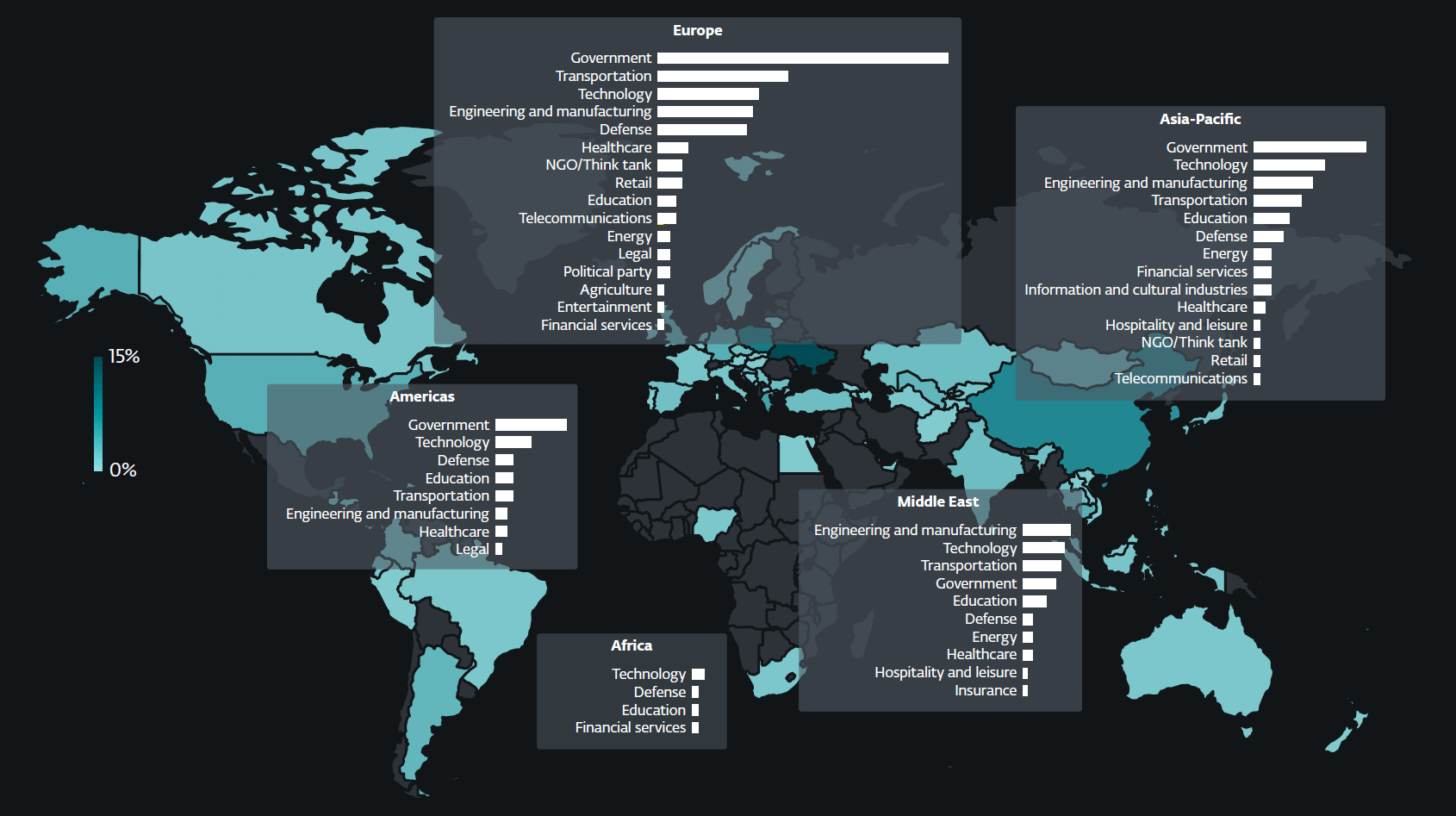

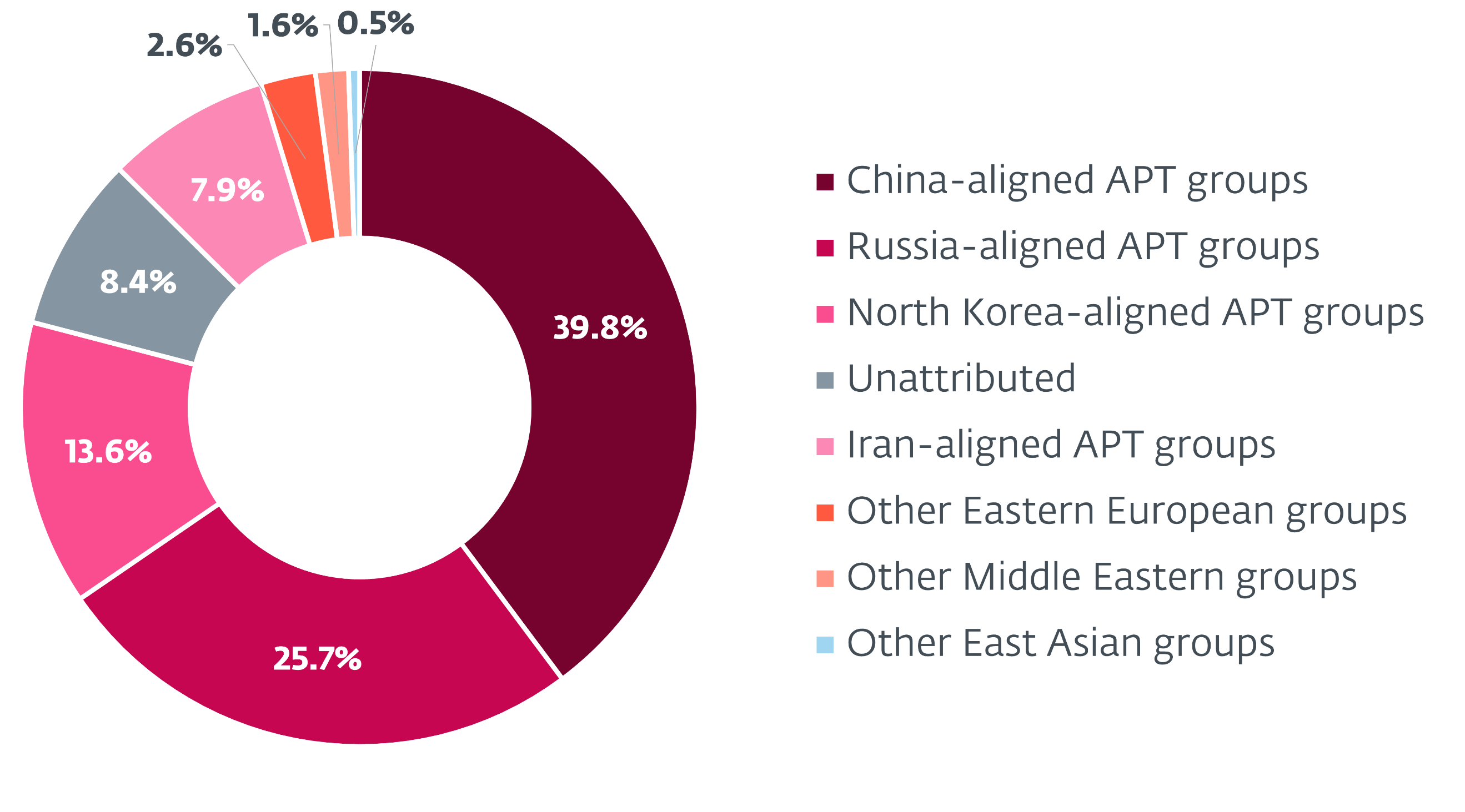

Durante el período analizado, los grupos de APT alineados con China continuaron promoviendo los objetivos geopolíticos de Pekín. Observamos un uso creciente de la técnica del adversario en el medio (man in the middle) tanto para el acceso inicial como para el movimiento lateral, empleada por grupos como PlushDaemon, SinisterEye, Evasive Panda y TheWizards. En lo que parece ser una respuesta al interés estratégico de la administración Trump en América Latina, y posiblemente también influenciado por la actual lucha de poder entre Estados Unidos y China, FamousSparrow se embarcó en una gira por América Latina, apuntando a múltiples entidades gubernamentales de la región. Mustang Panda se mantuvo muy activo en el Sudeste Asiático, Estados Unidos y Europa, centrándose en los sectores de gobierno, ingeniería y transporte marítimo. Flax Typhoon se centró en el sector sanitario de Taiwán, explotando servidores web públicos y desplegando webshells para comprometer a sus víctimas. El grupo mantiene con frecuencia su infraestructura VPN SoftEther, y también empezó a utilizar un proxy de código abierto, BUUT. Mientras tanto, Speccom se dirigió al sector energético de Asia Central con el presunto objetivo de obtener una mayor visibilidad de las operaciones financiadas por China y reducir su dependencia de las importaciones marítimas. Uno de los backdoors del conjunto de herramientas del grupo, BLOODALCHEMY, parece estar favorecida por varios actores de amenazas alineados con China.

Hemos observado un aumento continuado de las actividades de spearphishing del grupo MuddyWater, alineado con Irán. El grupo adoptó la técnica de enviar correos electrónicos de spearphishing internamente —desde bandejas de entrada comprometidas dentro de la organización objetivo— con una tasa de éxito notablemente alta. Otros grupos alineados con Irán siguieron activos: BladedFeline adoptó una nueva infraestructura, mientras que GalaxyGato desplegó un backdoor C5 mejorado. GalaxyGato también introdujo un giro interesante en su campaña al aprovechar el secuestro de órdenes de búsqueda DLL para robar credenciales.

Los actores de amenazas alineados con Corea del Norte se centraron en el sector de las criptomonedas y, en particular, ampliaron sus operaciones a Uzbekistán, un país que no se había observado anteriormente en su ámbito de actuación. En los últimos meses, hemos documentado varias campañas nuevas llevadas a cabo por DeceptiveDevelopment, Lazarus, Kimsuky y Konni, con el objetivo de espiar, promover las prioridades geopolíticas de Pyongyang y generar ingresos para el régimen. Kimsuky experimentó con la técnica ClickFix para atacar a entidades diplomáticas, grupos de reflexión y académicos surcoreanos, mientras que Konni utilizó la ingeniería social con un enfoque inusual en los sistemas macOS.

Los grupos alineados con Rusia siguieron centrándose en Ucrania y los países con vínculos estratégicos con este país, al tiempo que ampliaban sus operaciones a entidades europeas. El spearphishing siguió siendo su principal método de ataque. En particular, RomCom aprovechó una vulnerabilidad de zero-day en WinRAR para desplegar DLL maliciosas y distribuir diversos backdoors. Informamos de esta vulnerabilidad a WinRAR, que la corrigió rápidamente. La actividad del grupo se centró principalmente en los sectores de manufactura, financiero, de defensa y logístico de la Unión Europea y Canadá. Gamaredon siguió siendo el grupo APT más activo dirigido a Ucrania, con un notable aumento de la intensidad y frecuencia de sus operaciones. Este aumento de la actividad coincidió con un raro caso de cooperación entre grupos APT alineados con Rusia, ya que Gamaredon desplegó selectivamente un backdoor de Turla. El conjunto de herramientas de Gamaredon, posiblemente impulsado también por la colaboración, siguió evolucionando, por ejemplo, mediante la incorporación de nuevos infostealers o servicios de tunelización.

Sandworm, al igual que Gamaredon, se centró en Ucrania, aunque con motivos de destrucción más que de ciberespionaje. El grupo desplegó borradores de datos (ZEROLOT, Sting) contra entidades gubernamentales, empresas de los sectores de la energía y la logística y, más notablemente, contra el sector cerealista, con el probable objetivo de debilitar la economía ucraniana. Otro actor de amenazas alineado con Rusia, InedibleOchotense, llevó a cabo una campaña de spearphishing haciéndose pasar por ESET. Esta campaña incluía mensajes de correo electrónico y de señalización que contenían un instalador troyanizado de ESET que conducía a la descarga de un producto legítimo de ESET junto con el backdoor Kalambur.

Por último, entre las actividades más destacadas de grupos menos conocidos se encuentra FrostyNeighbor, que explota una vulnerabilidad XSS en Roundcube. Empresas polacas y lituanas fueron blanco de correos electrónicos de spearphishing que se hacían pasar por empresas polacas. Los correos contenían un uso y una combinación distintivos de viñetas y emojis, una estructura que recordaba al contenido generado por IA, lo que sugería un posible uso de IA en la campaña. Las cargas útiles entregadas incluían un ladrón de credenciales y un ladrón de mensajes de correo electrónico. También identificamos en Irak una familia de spyware para Android desconocida hasta entonces, a la que denominamos Wibag. Enmascarado como la aplicación YouTube, Wibag se dirige a plataformas de mensajería como Telegram y WhatsApp, así como Instagram, Facebook y Snapchat. Sus capacidades incluyen el registro de pulsaciones de teclas y la extracción de mensajes SMS, registros de llamadas, datos de localización, contactos, grabaciones de pantalla y grabaciones de llamadas de WhatsApp y llamadas telefónicas normales. Curiosamente, la página de inicio de sesión del panel de administración del programa espía muestra el logotipo del Servicio de Seguridad Nacional iraquí.

Las actividades maliciosas descritas en el ESET APT Activity Report Q2 2025-Q3 2025 son detectadas por los productos de ESET; la inteligencia compartida se basa principalmente en datos de telemetría propiedad de ESET y ha sido verificada por los investigadores de ESET.

Los reporte de actividad APT de ESET contienen sólo una fracción de los datos de inteligencia de ciberseguridad proporcionados en los informes de APT de ESET Threat Intelligence. Para obtener más información, visite el sitio web de ESET Threat Intelligence.