ESET Forscher haben vor kurzem einen neuen Fall von Operation DreamJob beobachtet - eine Kampagne, die wir unter dem Dach des mit Nordkorea verbündeten Lazarus-Netzwerks verfolgen. Im Zuge der Kampagne haben die Hacker mehrere europäische Unternehmen aus der Verteidigungsindustrie angegriffen . Einige von ihnen sind stark im Bereich der unbemannten Luftfahrzeuge (UAV) engagiert, was darauf schließen lässt, dass die Operation mit Nordkoreas derzeitigen Bemühungen um eine Ausweitung seines Drohnenprogramms in Verbindung stehen könnte. In diesem Blogbeitrag erörtern wir die geopolitischen Implikationen der Kampagne und geben einen Überblick über die von den Angreifern verwendeten Tools .

Die wichtigsten Punkte dieses Blogposts:

- Die Lazarus-Angriffe auf Unternehmen, die UAV-Technologie entwickeln, decken sich mit den kürzlich berichteten Entwicklungen im nordkoreanischen Drohnenprogramm.

- Das mutmaßliche Hauptziel der Angreifer war wahrscheinlich der Diebstahl von firmeneigenen Informationen und Fertigungs-Know-how.

- Aufgrund der Social-Engineering-Technik, die für den ersten Zugang verwendet wurde, der Trojanisierung von Open-Source-Projekten von GitHub und dem Einsatz von ScoringMathTea betrachten wir diese Angriffe als eine neue Welle der Operation DreamJob-Kampagne.

- Die wichtigste Entwicklung der Gruppe ist die Einführung neuer Bibliotheken, die für DLL-Proxys entwickelt wurden, und die Auswahl neuer Open-Source-Projekte, die zur besseren Umgehung trojanisiert werden.

Profil von Lazarus und seiner Operation DreamJob

Die Lazarus-Gruppe (auch bekannt als HIDDEN COBRA) ist eine APT-Gruppe, die mit Nordkorea in Verbindung steht und mindestens seit 2009 aktiv ist. Sie ist verantwortlich für aufsehenerregende Vorfälle wie den Hack von Sony Pictures Entertainment und Cyberdiebstähle in Millionenhöhe im Jahr 2016, den Ausbruch von WannaCryptor (auch bekannt als WannaCry) im Jahr 2017 und eine lange Reihe von störenden Angriffen auf öffentliche und kritische Infrastrukturen in Südkorea seit mindestens 2011. Die Vielfalt, Anzahl und Exzentrik bei der Durchführung von Lazarus-Kampagnen zeichnen diese Gruppe aus, ebenso wie die Tatsache, dass sie alle drei Säulen cyberkrimineller Aktivitäten ausführt: Cyberspionage, Cybersabotage und das Streben nach finanziellem Gewinn.

Operation DreamJob ist ein Codename für Lazarus-Kampagnen, die in erster Linie auf Social Engineering setzen, insbesondere mit gefälschten Jobangeboten für prestigeträchtige oder hochrangige Positionen ("Traumjobs"). Dieser Name wurde in einem Blogpost von ClearSky aus dem Jahr 2020 geprägt und überschneidet sich mit Kampagnen wie DeathNote oder Operation North Star. Die Ziele sind vor allem in der Luft- und Raumfahrt und im Verteidigungssektor zu finden, gefolgt von Ingenieur- und Technologieunternehmen sowie der Medien- und Unterhaltungsbranche. Bei diesen Kampagnen setzen die Angreifer in der Regel trojanisierte Open-Source-Plugins für Software wie Notepad++ und WinMerge ein, die als Dropper und Loader dienen, sowie Nutzlasten wie ImprudentCook, ScoringMathTea, BlindingCan, miniBlindingCan, LightlessCan für Windows und SimplexTea für Linux. Das primäre Ziel ist Cyberspionage, wobei der Schwerpunkt auf dem Diebstahl sensibler Daten, geistigen Eigentums und geschützter Informationen liegt, und das sekundäre Ziel ist finanzieller Gewinn.

Überblick

Ab Ende März 2025 beobachteten wir in der ESET Telemetrie Cyberangriffe, die an die Operation DreamJob-Kampagnen erinnerten. Die "in-the-wild"-Angriffe richteten sich nacheinander gegen drei europäische Unternehmen, die im Verteidigungssektor tätig sind. Obwohl ihre Aktivitäten recht unterschiedlich sind, können diese Unternehmen wie folgt beschrieben werden:

- ein Metallbauunternehmen (Südosteuropa),

- ein Hersteller von Flugzeugkomponenten (Mitteleuropa), und

- ein Verteidigungsunternehmen (Mitteleuropa).

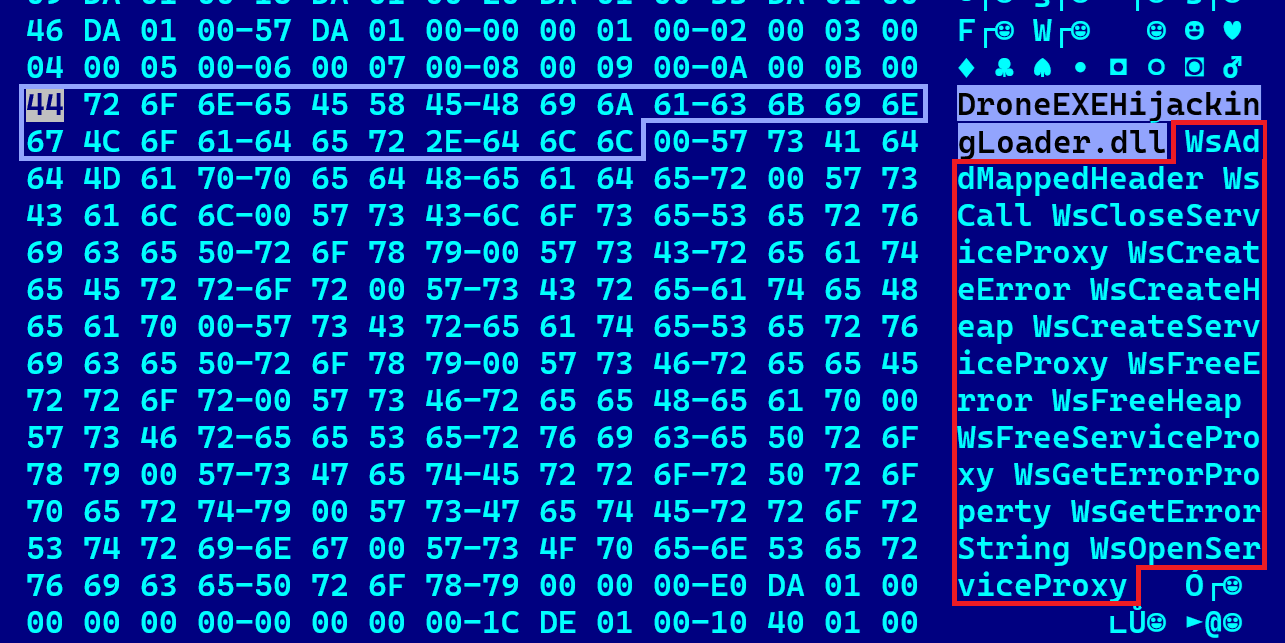

In allen Fällen handelte es sich um Dropper, die den interessanten internen DLL-Namen DroneEXEHijackingLoader.dll tragen, der uns auf die Spur des Drohnensegments führte. Außerdem wurde der erste Zugriff wahrscheinlich über Social Engineering erreicht - eine Spezialität von Operation DreamJob. Das vorherrschende Thema ist ein lukratives, aber gefälschtes Jobangebot mit einer Beilage von Malware: Die Zielperson erhält ein Täuschungsdokument mit einer Jobbeschreibung und einen trojanisierten PDF-Reader, um es zu öffnen.

Die Hauptnutzlast, die an die Ziele verteilt wurde, war ScoringMathTea, ein RAT, der den Angreifern die volle Kontrolle über den kompromittierten Computer bietet. Sein erstes Auftreten datiert auf Ende 2022, als sein Dropper bei VirusTotal hochgeladen wurde. Kurz darauf wurde er in freier Wildbahn gesichtet und seitdem in mehreren Angriffen, die Lazarus' Operation DreamJob-Kampagnen zugeschrieben werden, was ihn bereits seit drei Jahren zur bevorzugten Nutzlast der Angreifer macht. Er verwendet kompromittierte Server für die C&C-Kommunikation, wobei der Serverteil in der Regel unter dem WordPress-Ordner gespeichert wird, der Designvorlagen oder Plugins enthält.

Zusammenfassend lässt sich sagen, dass wir diese Aktivität mit hoher Wahrscheinlichkeit Lazarus zuschreiben, insbesondere den Kampagnen im Zusammenhang mit Operation DreamJob, und zwar aus folgenden Gründen

- Der anfängliche Zugang wurde durch Social Engineering erlangt, indem die Zielperson dazu gebracht wurde, als Stellenbeschreibung getarnte Malware auszuführen, um einen Einstellungsprozess erfolgreich zu durchlaufen.

- Die Trojanisierung von Open-Source-Projekten und die anschließende Anpassung ihrer Exporte an das DLL-Side-Loading scheint ein spezifischer Ansatz von Operation DreamJob zu sein.

- Die Hauptnutzlast für spätere Phasen, ScoringMathTea, wurde in der Vergangenheit bei mehreren ähnlichen Angriffen verwendet.

- Die Zielsektoren, die in Europa angesiedelt sind, stimmen mit den Zielen der früheren Fälle von Operation DreamJob überein (Luft- und Raumfahrt, Verteidigung, Maschinenbau).

Geopolitischer Kontext

Die drei ins Visier genommenen Unternehmen stellen verschiedene Arten von militärischer Ausrüstung (oder Teile davon) her, von denen viele derzeit in der Ukraine im Rahmen der Militärhilfe europäischer Länder eingesetzt werden. Zum Zeitpunkt der von Operation DreamJob beobachteten Aktivitäten waren nordkoreanische Soldaten in Russland stationiert, angeblich um Moskau bei der Abwehr der ukrainischen Offensive in der Oblast Kursk zu unterstützen. Es ist daher möglich, dass die Operation DreamJob daran interessiert war, sensible Informationen über einige Waffensysteme westlicher Hersteller zu sammeln, die derzeit im russisch-ukrainischen Krieg eingesetzt werden.

Ganz allgemein sind diese Einrichtungen an der Produktion von Material beteiligt, das Nordkorea auch im eigenen Land herstellt und bei dem es möglicherweise hofft, seine eigenen Entwürfe und Verfahren zu perfektionieren. Auf jeden Fall gibt es keinen Hinweis darauf, dass die ins Visier genommenen Unternehmen militärische Ausrüstung an die südkoreanischen Streitkräfte liefern - was ein weiterer Grund für das Interesse der Operation DreamJob an diesen Unternehmen gewesen sein könnte. Interessanterweise sind jedoch mindestens zwei dieser Unternehmen eindeutig an der Entwicklung von Drohnentechnologie beteiligt, wobei eines wichtige Drohnenkomponenten herstellt und das andere Berichten zufolge an der Entwicklung von Software für Drohnen beteiligt ist.

Das Interesse an UAV-bezogenem Know-how ist bemerkenswert, da es jüngsten Medienberichten entspricht, die darauf hindeuten, dass Pjöngjang in großem Umfang in die Herstellung von Drohnen im eigenen Land investiert. Obwohl dieses Vorhaben bereits mehr als ein Jahrzehnt zurückliegt, gehen viele Beobachter davon aus, dass Nordkoreas jüngste Erfahrungen mit moderner Kriegsführung im Russland-Ukraine-Krieg Pjöngjangs Entschlossenheit in Bezug auf sein Drohnenprogramm nur noch verstärkt haben. Berichten zufolge erhält das nordkoreanische Regime nun Unterstützung aus Russland, um seine eigene Version der iranischen Kamikaze-Drohne Shahed herzustellen, und arbeitet offenbar auch an kostengünstigen Angriffsdrohnen, die in afrikanische oder nahöstliche Länder exportiert werden könnten.

Bewertung der "Drohnenverbindung"

Wenn eines klar ist, dann, dass Nordkorea bei der Entwicklung seiner eigenen Drohnenkapazitäten stark auf Reverse Engineering und den Diebstahl geistigen Eigentums gesetzt hat. Wie jüngste Open-Source-Berichte zeigen, sieht Nordkoreas derzeitiges Flaggschiff unter den Aufklärungsdrohnen, die Saetbyol-4, wie eine Kopie der Northrop Grumman RQ-4 Global Hawk aus, während seine Mehrzweck-Kampfdrohne, die Saetbyol-9, eine frappierende Ähnlichkeit mit der MQ-9 Reaper von General Atomics aufweist. Die Tatsache, dass beide Bezeichnungen die Nummer ihres US-amerikanischen Gegenstücks wiedergeben, könnte sogar eine nicht ganz so subtile Anspielung auf diesen Effekt sein. Auch wenn sich die Leistungen dieser Flugzeuge von denen ihrer US-Pendants unterscheiden, besteht kaum ein Zweifel daran, dass letztere als starke Inspiration für Nordkoreas Entwürfe dienten.

An dieser Stelle kommen wahrscheinlich die Cyberfähigkeiten ins Spiel. Während Pjöngjang wahrscheinlich auch andere nachrichtendienstliche Ressourcen mobilisierte, um westliche UAVs zu kopieren, gibt es Hinweise darauf, dass Cyberspionage eine Rolle gespielt haben könnte. In den letzten Jahren wurden mehrere Kampagnen, die den Luft- und Raumfahrtsektor (einschließlich der UAV-Technologie) betrafen, nordkoreanischen APT-Gruppen zugeschrieben, darunter auch die Operation North Star (eine Kampagne, die einige Überschneidungen mit der Operation DreamJob aufweist). Im Jahr 2020 dokumentierten ESET-Forscher eine ähnliche Kampagne, die wir damals Operation In(ter)ception nannten und später mit hoher Wahrscheinlichkeit Lazarus zuschrieben. Da mehrere Gruppen, die mit Lazarus in Verbindung stehen, von US-Behörden und anderen offiziell mit nordkoreanischen Geheimdiensten in Verbindung gebracht wurden, deuten diese Präzedenzfälle stark darauf hin, dass Cyberspionage wahrscheinlich eines der Werkzeuge ist, die das Regime für das Reverse Engineering westlicher UAVs einsetzt - und dass Gruppen, die unter dem breiten Lazarus-Dach operieren, eine aktive Rolle bei diesen Bemühungen spielen.

In diesem Zusammenhang halten wir es für wahrscheinlich, dass die Operation DreamJob - zumindest teilweise - darauf abzielte, geschützte Informationen und Fertigungs-Know-how über Drohnen zu stehlen. Die Erwähnung der Drohne in einem der Dropper untermauert diese Hypothese erheblich.

Um es klar zu sagen: Wir können nur Vermutungen darüber anstellen, auf welche Art von Informationen die Operation DreamJob abzielte. Wir haben jedoch Hinweise darauf gefunden, dass eine der Zielpersonen an der Herstellung von mindestens zwei Drohnenmodellen beteiligt ist, die derzeit in der Ukraine eingesetzt werden und auf die Nordkorea an der Front gestoßen sein könnte. Dieses Unternehmen ist auch an der Lieferkette für fortschrittliche einrotorige Drohnen (d. h. unbemannte Hubschrauber) beteiligt, einen Flugzeugtyp, den Pjöngjang zwar aktiv entwickelt, aber bisher nicht militarisieren konnte. Dies könnten einige der möglichen Beweggründe für die beobachteten Aktivitäten der Operation DreamJob sein. Da Nordkorea Berichten zufolge dabei ist, eine Fabrik für die Massenproduktion von UAVs zu errichten, könnte es auch auf der Suche nach privilegiertem Wissen über UAV-bezogene industrielle Prozesse und Fertigungstechniken sein.

Diese Werkzeuge hat Lazarus benutzt

In Berichten von Googles Mandiant vom September 2024 und von Kaspersky vom Dezember 2024 werden Werkzeuge beschrieben, die Lazarus bei seiner Operation DreamJob im Jahr 2024 eingesetzt hat. In diesem Abschnitt erwähnen wir die Tools, auf die die Gruppe bei der Operation DreamJob im Jahr 2025 umstieg. Anhand ihrer Position in der Ausführungskette unterscheiden wir zwei Arten von Tools: frühe Stadien, die aus verschiedenen Droppern, Loadern und Downloadern bestehen, und die Hauptstadien, die Nutzlasten wie RATs und komplexe Downloader darstellen, die den Angreifern ausreichende Kontrolle über den kompromittierten Rechner geben.

Neben den in der ESET-Telemetrie beobachteten Fällen in freier Wildbahn wurde die Aktivität der Angreifer auch durch gleichzeitige VirusTotal-Einträge deutlich. Ein trojanisierter MuPDF-Reader, QuanPinLoader, ein als Microsoft DirectInput-Bibliothek(dinput.dll) getarnter Loader und eine Variante von ScoringMathTea wurden im April und Juni 2025 aus Italien gemeldet; BinMergeLoader wurde im August 2025 aus Spanien gemeldet.

Dropper, Loader und Downloader

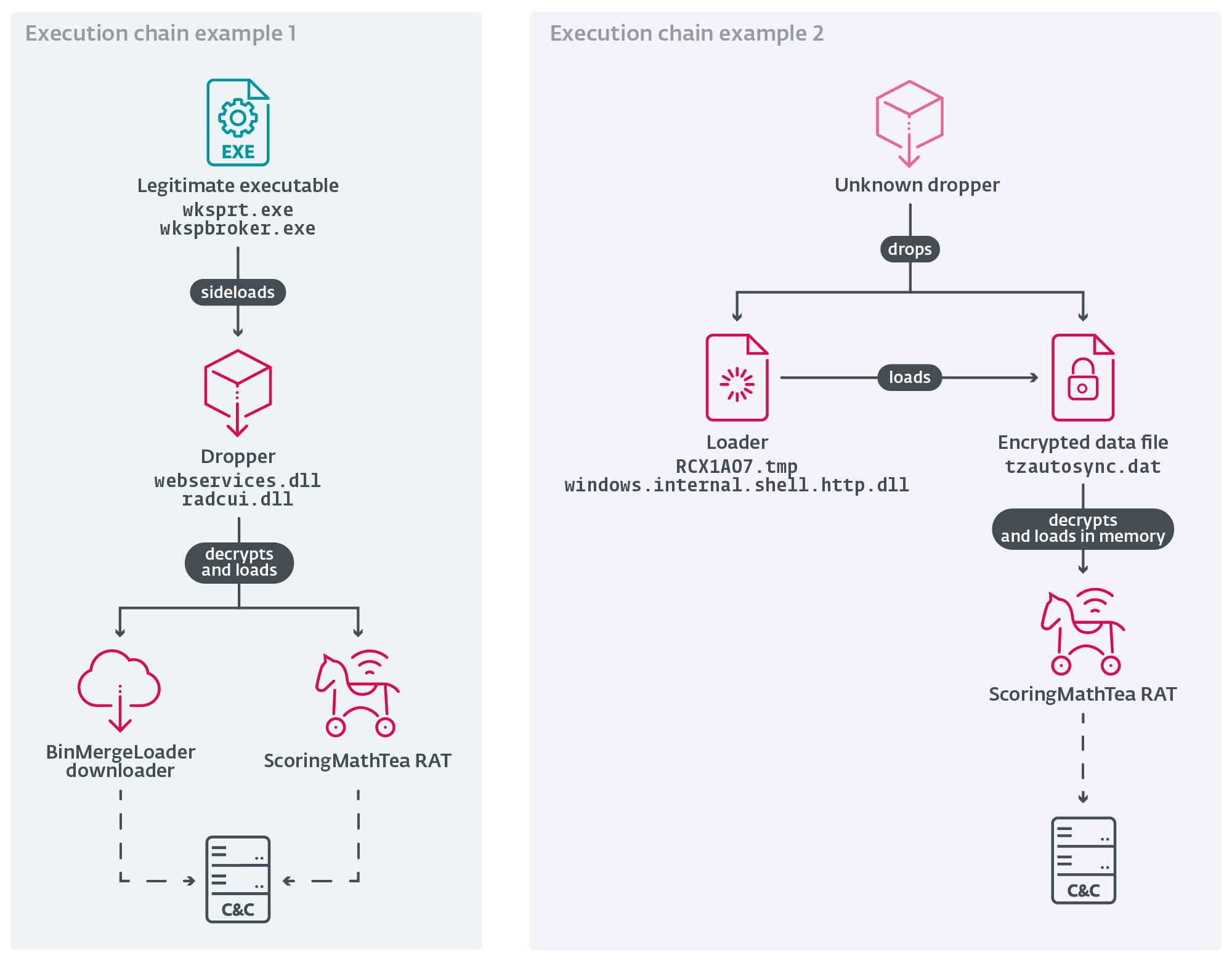

Im Allgemeinen sind Lazarus-Angreifer sehr aktiv und setzen ihre Backdoors gegen mehrere Ziele ein. Durch diese häufige Verwendung werden diese Tools aufgedeckt und können entdeckt werden. Als Gegenmaßnahme werden den Tools der Gruppe in der Ausführungskette eine Reihe von Droppern, Ladern und einfachen Downloadern vorgeschaltet. Typischerweise suchen die verwendeten Loader die nächste Stufe im Dateisystem oder in der Registrierung, entschlüsseln sie mit AES-128 oder ChaCha20 und laden sie manuell über die in der MemoryModule-Bibliothek implementierten Routinen in den Speicher; ein Dropper ist im Grunde ein Loader, enthält aber die nächste Stufe eingebettet in seinem Körper. Die Hauptnutzlast, in allen beobachteten Fällen ScoringMathTea, befindet sich nie unverschlüsselt auf der Festplatte. Beispielhafte Ausführungsketten sind in Abbildung 1 zu sehen. In einigen Fällen setzten die Angreifer auch einen komplexen Downloader ein, den wir BinMergeLoader nennen und der der von Googles Mandiant gemeldeten Malware MISTPEN ähnelt. BinMergeLoader nutzt die Microsoft Graph API und verwendet Microsoft API-Tokens zur Authentifizierung.

Die Angreifer beschlossen, ihre bösartigen Laderoutinen in Open-Source-Projekte einzubinden, die auf GitHub verfügbar sind. Die Wahl des Projekts variiert von einem Angriff zum anderen. Im Jahr 2025 haben wir die folgende Malware beobachtet:

- Trojanisierter TightVNC Viewer und MuPDF-Reader, die als Downloader dienen.

- Eine trojanisierte End-of-Life-Bibliothek libpcre v8.45 für Windows, die als Loader dient.

- Ein Lader, der das chinesische Mandarin-Symbol 样 (yàng in der Pinyin-Transliteration) als Symbol in den Ressourcen enthält. Er enthält außerdem die Zeichenfolge SampleIMESimplifiedQuanPin.txt, was darauf schließen lässt, dass er wahrscheinlich auf dem Open-Source-Projekt Sample IME basiert, einer TSF-basierten Eingabemethoden-Editor-Demo. Wir nennen dies QuanPinLoader.

- Lader, die aus dem Open-Source-Projekt DirectX Wrappers stammen.

- Downloader, die aus Open-Source-Plugins für WinMerge(DisplayBinaryFiles und HideFirstLetter) stammen. Wir nennen die beiden trojanisierten Plugins BinMergeLoader.

- Trojanisierte Open-Source-Plugins für Notepad++, insbesondere ein Downloader, der BinMergeLoader sehr ähnlich ist(NPPHexEditor v10.0.0 von MacKenzie Cumings), und ein Dropper mit einer unbekannten Nutzlast(ComparePlus v1.1.0 von Pavel Nedev). Die letztgenannte Binärdatei enthält den PDB-Pfad E:\Work\Troy\안정화\wksprt\comparePlus-master\Notepad++\plugins\ComparePlus\ComparePlus.pdb, was auf den Ursprung des Projekts (comparePlus-master) und den beabsichtigten legitimen Elternprozess (wksprt) schließen lässt. Außerdem bedeutet 안정화 auf Koreanisch stable, was darauf hindeutet, dass der Code wahrscheinlich ordnungsgemäß getestet wurde und zuverlässig ist.

Einer der Dropper (SHA-1: 03D9B8F0FCF9173D2964CE7173D21E681DFA8DA4) hat den internen DLL-Namen DroneEXEHijackingLoader.dll und ist als Windows Web Services Runtime-Bibliothek getarnt, um erfolgreich als Side-Loader eingesetzt zu werden; siehe Abbildung 2. Wir glauben, dass die Teilzeichenkette drone sowohl ein UAV-Gerät als auch den internen Kampagnennamen des Angreifers bezeichnet.

Tabelle 1 zeigt eine typische Kombination aus rechtmäßigen ausführbaren Dateien (EXEs) und bösartigen dynamischen Link-Bibliotheken (DLLs), die an das System des Opfers geliefert werden (dies entspricht der Tabelle 1 in unserem Blogpost über einen Angriff auf ein spanisches Luft- und Raumfahrtunternehmen im Jahr 2023). Bei den DLLs in der dritten Spalte handelt es sich entweder um trojanisierte Open-Source-Anwendungen (siehe vierte Spalte für das zugrundeliegende Projekt) oder um eine eigenständige Malware-Binärdatei ohne einen solchen harmlosen Kontext, die von einer legitimen EXE nachgeladen wird. Der Speicherort-Ordner (die erste Spalte) ist für solche legitimen Anwendungen ungewöhnlich. Bösartige DLLs verwenden die DLL-Proxying-Technik, um die Ausführung nicht zu unterbrechen. Wenn eine DLL also auch ein trojanisiertes Projekt ist, enthält sie zwei heterogene Arten von Exporten: erstens den Satz von Funktionen, die für das DLL-Proxying erforderlich sind, und zweitens den Satz von Funktionen, die aus dem Open-Source-Projekt exportiert werden.

Tabelle 1. Zusammenfassung der an dem Angriff beteiligten Binärdateien

| Location folder | Legitimate parent process | Malicious side-loaded DLL | Trojanized project (payload) |

| N/A | wksprt.exe* | webservices |

ComparePlus v1.1.0 (N/A) |

|

%ALLUSERSPROFILE%\EMC\ %ALLUSERSPROFILE%\Adobe\ |

wksprt.exe | webservices |

Standalone (ScoringMathTea) |

| %ALLUSERSPROFILE%\ | wkspbroker.exe | radcui.dll | DirectX wrappers d3d8.dll/ddraw.dll (ScoringMathTea) |

| %APPDATA%\Microsoft\RemoteApp\ | wkspbroker.exe | radcui.dll | Standalone (BinMergeLoader) |

* Denotes a VirusTotal submission and its likely parent process. The payload is unknown, since a long command-line argument is required for its decryption from the trojanized project.

ScoringMathTea

ScoringMathTea ist ein komplexer RAT, der etwa 40 Befehle unterstützt. Sein Name ist eine Kombination aus der Wurzel ScoringMath, die von einer C&C-Domäne stammt, die von einer frühen Variante verwendet wurde (www.scoringmnmathleague[.]org), und dem Suffix -Tea, der Bezeichnung von ESET Research für einen mit Nordkorea verbundenen Schadcode. Er wurde erstmals im April 2023 von Kaspersky und später im Oktober 2023 von Microsoft unter dem Namen ForestTiger öffentlich dokumentiert, der dem internen DLL-Namen oder den PDB-Informationen in einigen Beispielen folgt.

Sein erstes Auftauchen geht auf VirusTotal-Einträge aus Portugal und Deutschland im Oktober 2022 zurück, wo sich sein Dropper als Lockmittel für ein Stellenangebot von Airbus ausgab. Die implementierte Funktionalität ist die übliche, die Lazarus benötigt: Manipulation von Dateien und Prozessen, Austausch der Konfiguration, Sammeln der Systeminformationen des Opfers, Öffnen einer TCP-Verbindung und Ausführen lokaler Befehle oder neuer Nutzdaten, die vom C&C-Server heruntergeladen werden. Die aktuelle Version zeigt keine drastischen Änderungen in ihrem Funktionsumfang oder ihrer Befehlsanalyse. Der Payload wird also wahrscheinlich kontinuierlich verbessert und von Fehlern befreit.

Laut ESET-Telemetrie wurde ScoringMathTea im Januar 2023 bei Angriffen auf ein indisches Technologieunternehmen, im März 2023 auf ein polnisches Verteidigungsunternehmen, im Oktober 2023 auf ein britisches Unternehmen für industrielle Automatisierung und im September 2025 auf ein italienisches Luft- und Raumfahrtunternehmen beobachtet. Offenbar handelt es sich um eine der Hauptnutzlasten der Operation DreamJob-Kampagnen, auch wenn Lazarus über anspruchsvollere Nutzlasten wie LightlessCan verfügt.

Fazit

Seit fast drei Jahren hat Lazarus einen konsistenten Modus Operandi beibehalten, indem es seine bevorzugte Hauptnutzlast, ScoringMathTea, einsetzt und ähnliche Methoden verwendet, um Open-Source-Anwendungen zu trojanisieren. Diese vorhersehbare, aber dennoch effektive Strategie bietet genügend Polymorphismus, um der Entdeckung durch die Sicherheitsbehörden zu entgehen, auch wenn sie nicht ausreicht, um die Identität der Gruppe zu verschleiern und den Zuordnungsprozess zu verbergen. Auch wenn in den Medien viel über die Operation DreamJob und den Einsatz von Social Engineering berichtet wurde, ist das Bewusstsein der Mitarbeiter in sensiblen Bereichen - Technologie, Technik und Verteidigung - nicht ausreichend, um die potenziellen Risiken eines verdächtigen Einstellungsprozesses zu erkennen.

Obwohl alternative Hypothesen denkbar sind, gibt es gute Gründe für die Annahme, dass diese Operation DreamJob-Kampagne zu einem nicht geringen Teil darauf abzielte, sensible Informationen über UAV-bezogene Technologie zu sammeln. In Anbetracht der derzeitigen Bemühungen Nordkoreas, seine Drohnenindustrie und sein Drohnenarsenal auszubauen, ist es wahrscheinlich, dass andere Organisationen, die in diesem Sektor tätig sind, in naher Zukunft den Appetit von mit Nordkorea verbündeten Bedrohungsakteuren wecken werden.

Wenn Sie Fragen zu unseren auf WeLiveSecurity veröffentlichten Untersuchungen haben, kontaktieren Sie uns bitte unter threatintel@eset.com.ESET Research bietet private APT Intelligence Reports und Datenfeeds an. Wenn Sie Fragen zu diesem Service haben, besuchen Sie die ESET Threat Intelligence Seite.

IoCs

Eine umfassende Liste von Kompromittierungsindikatoren und Beispielen finden Sie in unserem GitHub-Repository.

Dateien

SHA-1

Filename

Detection

Description

28978E987BC59E75CA22

TSMSISrv.dll

Win64/NukeSped.TL

QuanPinLoader.

5E5BBA521F0034D342CC

libmupdf.dll

Win64/NukeSped.TE

A loader disguised as a MuPDF rendering library v3.3.3.

B12EEB595FEEC2CFBF9A

radcui.dll

Win64/NukeSped.TO

A dropper disguised as a RemoteApp and Desktop Connection UI Component library.

26AA2643B07C48CB6943

HideFirstLetter

Win64/NukeSped.TO

BinMergeLoader.

0CB73D70FD4132A4FF54

libpcre.dll

Win64/NukeSped.TP

A loader that is a trojanized libpcre library.

03D9B8F0FCF9173D2964

webservices.dll

Win64/NukeSped.RN

A dropper disguised as a Microsoft Web Services Runtime library.

71D0DDB7C6CAC4BA2BDE

N/A

Win64/NukeSped.RN

ScoringMathTea.

87B2DF764455164C6982

webservices.dll

Win64/NukeSped.RW

A dropper disguised as a Microsoft Web Services Runtime library.

E670C4275EC24D403E0D

N/A

Win64/NukeSped.RW

ScoringMathTea.

B6D8D8F5E0864F5DA788

radcui.dll

Win64/NukeSped.TF

A loader disguised as a RemoteApp and Desktop Connection UI Component library.

5B85DD485FD516AA1F44

RCX1A07.tmp

Win64/NukeSped.TH

A loader of an encrypted ScoringMathTea.

B68C49841DC48E367203

TSMSISrv.dll

Win64/NukeSped.TL

QuanPinLoader.

AC16B1BAEDE349E48243

cache.dat

Win64/NukeSped.QK

A decrypted ScoringMathTea RAT.

2AA341B03FAC3054C576

msadomr.dll

Win64/NukeSped.SP

A loader disguised as a Microsoft DirectInput library.

CB7834BE7DE07F893520

ComparePlus.dll

Win64/NukeSped.SJ

A trojanized Notepad++ plugin disguised as a Microsoft Web Services Runtime library. A dropper from VirusTotal.

262B4ED6AC6A977135DE

tzautosync.dat

Win64/NukeSped.RW

A decrypted ScoringMathTea, stored encrypted on the disk.

086816466D9D9C12FCAD

N/A

Win64/NukeSped.RN

ScoringMathTea.

2A2B20FDDD65BA28E7C5

cache.dat

Win64/NukeSped.SN

A downloader similar to BinMergeLoader built as a trojanized NPPHexEditor plugin.

Netzwerk

| IP | Domain | Hosting provider | First seen | Details |

| 23.111.133[.]162 | coralsunmarine[.]com | HIVELOCITY, Inc. | 2024-06-06 | ScoringMathTea C&C server: https://coralsunmarine[.]com/wp-content/themes/flatsome/inc/functions/function-hand.php |

| 104.21.80[.]1 | kazitradebd[.]com | Cloudflare, Inc. | 2025-01-11 | ScoringMathTea C&C server: https://kazitradebd[.]com/wp-content/themes/hello-elementor/includes/customizer/customizer-hand.php |

| 70.32.24[.]131 | oldlinewoodwork |

A2 Hosting, Inc. | 2024-06-14 | ScoringMathTea C&C server: https://oldlinewoodwork[.]com/wp-content/themes/zubin/inc/index.php |

| 185.148.129[.]24 | www.mnmathleague |

A2 Hosting, Inc. | 2024-06-15 | ScoringMathTea C&C server: https://www.mnmathleague[.]org/ckeditor/adapters/index.php |

| 66.29.144[.]75 | pierregems[.]com | Namecheap, Inc. | 2024-08-11 | ScoringMathTea C&C server: https://pierregems[.]com/wp-content/themes/woodmart/inc/configs/js-hand.php |

| 108.181.92[.]71 | www.scgestor.com[.]br | Psychz Networks | 2024-07-15 | ScoringMathTea C&C server: https://www.scgestor.com[.]br/wp-content/themes/vantage/inc/template-headers.php |

| 104.247.162[.]67 | galaterrace[.]com | GNET Internet Telekomunikasyon A.S. | 2024-06-27 | ScoringMathTea C&C server: https://galaterrace[.]com/wp-content/themes/hello-elementor/includes/functions.php |

| 193.39.187[.]165 | ecudecode[.]mx | Heymman Servers Corporation | 2025-05-14 | ScoringMathTea C&C server: https://ecudecode[.]mx/redsocial/wp-content/themes/buddyx/inc/Customizer/usercomp.php |

| 172.67.193[.]139 | www.anvil.org[.]ph | Cloudflare, Inc. | 2025-02-22 | ScoringMathTea C&C server: https://www.anvil.org[.]ph/list/images/index.php |

| 77.55.252[.]111 | partnerls[.]pl | Nazwa.pl Sp.z.o.o. | 2025-06-02 | ScoringMathTea C&C server: https://partnerls.pl/wp-content/themes/public/index.php |

| 45.148.29[.]122 | trainingpharmacist |

Webdock.io ApS | 2024-06-13 | ScoringMathTea C&C server: https://trainingpharmacist.co.uk/bootstrap/bootstrap.php |

| 75.102.23[.]3 | mediostresbarbas |

DEFT.COM | 2024-06-05 | ScoringMathTea C&C server: https://mediostresbarbas.com[.]ar/php_scrip/banahosting/index.php |

| 152.42.239[.]211 | www.bandarpowder |

DigitalOcean, LLC | 2024-09-19 | ScoringMathTea C&C server: https://www.bandarpowder[.]com/public/assets/buttons/bootstrap.php |

| 95.217.119[.]214 | spaincaramoon |

Hetzner Online GmbH | 2025-04-30 | ScoringMathTea C&C server: https://spaincaramoon[.]com/realestate/wp-content/plugins/gravityforms/forward.php |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit der Version 17 des MITRE ATT&CK Frameworks erstellt.

|

Tactic |

ID |

Name |

Description |

|

Resource Development |

Compromise Infrastructure: Server |

ScoringMathTea uses compromised servers for C&C. |

|

|

Develop Capabilities: Malware |

All stages in the attack were likely developed by the attackers. |

||

|

Execution |

Native API |

Windows APIs are essential for ScoringMathTea to function and are resolved dynamically at runtime. |

|

|

Shared Modules |

ScoringMathTea is able to load a downloaded DLL with the exports fun00 or exportfun00. |

||

|

User Execution: Malicious File |

Lazarus attackers relied on the execution of trojanized PDF readers. |

||

|

Persistence |

Hijack Execution Flow: DLL Side-Loading |

Trojanized droppers (webservices.dll, radcui.dll) use legitimate programs (wksprt.exe, wkspbroker.exe) for their loading. |

|

|

Defense Evasion |

Access Token Manipulation: Create Process with Token |

ScoringMathTea can create a new process in the security context of the user represented by a specified token. |

|

|

Deobfuscate/Decode Files or Information |

The main payload, ScoringMathTea, is always encrypted on the file system. |

||

|

Obfuscated Files or Information: Dynamic API Resolution |

ScoringMathTea resolves Windows APIs dynamically. |

||

|

Obfuscated Files or Information: Embedded Payloads |

The droppers of all malicious chains contain an embedded data array with an additional stage. |

||

|

Reflective Code Loading |

The droppers and loaders use reflective DLL injection. |

||

|

Process Injection |

ScoringMathTea and BinMergeLoader can reflectively load a DLL in the process specified by the PID. |

||

|

Discovery |

File and Directory Discovery |

ScoringMathTea can locate a file by its name. |

|

|

Process Discovery |

ScoringMathTea can list all running processes. |

||

|

System Information Discovery |

ScoringMathTea can mimic the ver command. |

||

|

Command and Control |

Application Layer Protocol: Web Protocols |

ScoringMathTea and BinMergeLoader use HTTP and HTTPS for C&C. |

|

|

Encrypted Channel: Symmetric Cryptography |

ScoringMathTea encrypts C&C traffic using the IDEA algorithm and BinMergeLoader using the AES algorithm. |

||

|

Data Encoding: Standard Encoding |

ScoringMathTea adds a base64-encoding layer to its encrypted C&C traffic. |

||

|

Exfiltration |

Exfiltration Over C2 Channel |

ScoringMathTea can exfiltrate data to its C&C server. |