ESET-Forscher entdeckten und analysierten einen Supply-Chain-Angriff. Bei diesem wurde ein israelischer Softwareentwickler missbraucht, um einen neuen Wiper und sein Ausführungswerkzeug zu verteilen. Beide werden der APT-Gruppe Agrius zugeschrieben. Die Gruppe ist für ihre zerstörerischen Operationen bekannt.

Im Februar 2022 begann Agrius, israelische Personal- und IT-Beratungsfirmen sowie Nutzer einer israelischen Software-Suite, die in der Diamantenindustrie eingesetzt wird, ins Visier zu nehmen. Wir glauben, dass die Betreiber von Agrius einen Angriff auf die Lieferkette ("Supply Chain") durchführten, bei dem sie den israelischen Softwareentwickler missbrauchten, um ihren neuen Wiper, Fantasy, und ein neues Tool für laterale Bewegungen und die Ausführung von Fantasy, Sandals, einzusetzen.

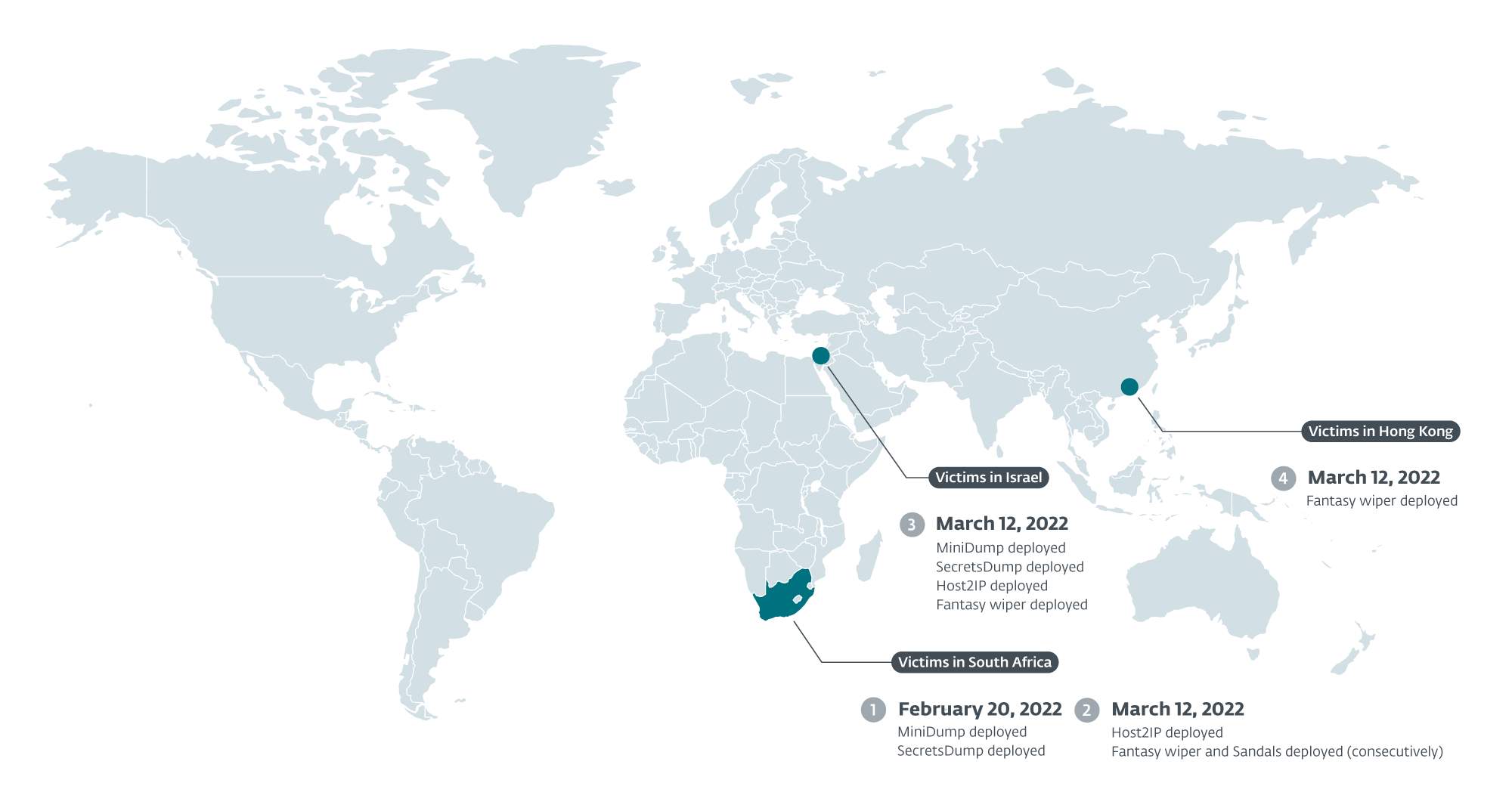

Der Fantasy Wiper basiert auf den Grundlagen des bereits analysierten Apostle Wiper, versucht aber nicht, sich als Ransomware zu tarnen, wie es Apostle ursprünglich tat. Stattdessen macht er sich direkt an die Arbeit und löscht Daten. Opfer wurden in Südafrika - wo die Aufklärung mehrere Wochen vor dem Einsatz von Fantasy begann -, Israel und Hongkong beobachtet.

Wichtigste Punkte in diesem Blogpost:

- Agrius führte einen Angriff auf die Lieferkette durch, bei dem eine in der Diamantenindustrie verwendete, israelische Software-Suite missbraucht wurde.

- Die Gruppe hat dann einen neuen Wiper entwickelt, den wir Fantasy genannt haben. Der größte Teil des Codes stammt von Apostle, dem vorherigen Wiper von Agrius.

- Zusammen mit Fantasy hat Agrius auch ein neues Tool für die laterale Bewegung im Netzwerk und die Ausführung von Fantasy eingeführt, das wir Sandals genannt haben.

- Zu den Opfern gehören israelische Personal-Firmen, IT-Beratungsunternehmen und ein Diamantengroßhändler, eine südafrikanische Organisation, die in der Diamantenindustrie tätig ist, sowie ein Juwelier in Hongkong..

Übersicht über die Gruppe

Agrius ist eine neuere, mit dem Iran verbündete Gruppe, die seit 2020 Opfer in Israel und den Vereinigten Arabischen Emiraten angreift. Die Gruppe setzte zunächst einen als Ransomware getarnten Wiper, Apostle, ein, modifizierte Apostle jedoch später zu einer vollwertigen Ransomware. Agrius nutzt bekannte Schwachstellen in Internetanwendungen aus, um Webshells zu installieren, und führt dann interne Erkundungen durch, bevor sie sich lateral im Netzwerk bewegt und dann seine bösartigen Payloads einsetzt.

Kampagnenübersicht

Am 20. Februar 2022 setzte Agrius bei einer Organisation in der Diamantenindustrie in Südafrika Tools zum Abfangen von Anmeldeinformationen ein, wahrscheinlich als Vorbereitung für diese Kampagne. Am 12. März 2022 startete Agrius dann den Löschangriff, indem sie Fantasy und Sandals zunächst bei dem Opfer in Südafrika, dann bei Opfern in Israel und schließlich bei einem Opfer in Hongkong einsetzte.

Zu den Opfern in Israel gehören ein Unternehmen für IT-Supportdienste, ein Diamantengroßhändler und ein Personalberatungsunternehmen. Die südafrikanischen Opfer gehören zu einem einzigen Unternehmen der Diamantenindustrie, während das Opfer in Hongkong ein Juwelier ist.

Die Kampagne dauerte weniger als drei Stunden, und innerhalb dieses Zeitraums waren ESET-Kunden bereits durch entsprechende Erkennungen geschützt, die Fantasy als Wiper identifizierten und seine Ausführung blockierten. Wir haben beobachtet, dass der missbrauchte Softwareentwickler innerhalb weniger Stunden nach dem Angriff saubere Updates herausgegeben hat. Wir haben uns an den Softwareentwickler gewandt, um ihn über eine mögliche Kompromittierung zu informieren, aber unsere Anfragen blieben unbeantwortet.

Vorbereitungen

Die ersten Werkzeuge, die von den Agrius-Betreibern auf bisher unbekannte Weise in die Opfersysteme eingebracht wurden, waren:

- MiniDump, "eine C#-Implementierung der Minidump-Funktionalität von mimikatz/pypykatz zum Auslesen von Anmeldedaten aus LSASS-Dumps".

- SecretsDump, ein Python-Script, das "verschiedene Techniken anwendet, um Hashes von [einem] entfernten Rechner zu dumpen, ohne dort einen Agenten auszuführen".

- Host2IP, ein benutzerdefiniertes C#/.NET-Tool, das einen Hostnamen in eine IP-Adresse auflöst.

Die von diesen Tools gesammelten Benutzernamen, Kennwörter und Hostnamen sind erforderlich, damit sich Sandals erfolgreich verbreiten und den Fantasy-Wiper ausführen kann. Die Betreiber von Agrius setzten MiniDump und SecretsDump beim ersten Opfer dieser Kampagne am 20. Februar 2022 ein, warteten aber bis zum 12. März 2022, um Host2IP, Fantasy und Sandals (nacheinander) einzusetzen.

Sandals

Sandals ist ein ausführbares 32-Bit-Windows-Programm, das in C#/.NET geschrieben wurde. Wir haben den Namen gewählt, weil Sandals ein Anagramm einiger der Befehlszeilenargumente ist, die es akzeptiert. Es wird verwendet, um über SMB eine Verbindung zu Systemen im selben Netzwerk herzustellen, eine Batch-Datei auf die Festplatte zu schreiben, die den Fantasy Wiper ausführt, und diese Batch-Datei dann über PsExec mit dieser Befehlszeilenzeichenfolge auszuführen:

- PsExec.exe /accepteula -d -u "<username>" -p "<password>" -s "C:\<path>\<GUID>.bat"

Die PsExec-Optionen haben die folgenden Bedeutungen:

- -d – nicht auf das Prozessende warten (nicht interaktiv)

- /accepteula – Unterdrückung des Lizenz-Dialogs

- -s – den Remote-Prozess mit dem SYSTEM Account starten

Sandals schreibt den Fantasy Wiper nicht auf Remote-Systeme. Wir gehen davon aus, dass der Fantasy Wiper über einen Angriff in der Lieferkette unter Verwendung des Updatemechanismus des legitimen, israelischen Softwareentwicklers bereitgestellt wird. Diese Einschätzung stützt sich auf mehrere Faktoren:

- alle Opfer waren Kunden des betroffenen Softwareentwicklers;

- der Fantasy Wiper wurde ähnlich benannt wie die legitimen Versionen der Software;

- alle Opfer führten den Fantasy Wiper innerhalb von 2,5 Stunden aus, wobei zuerst Opfer in Südafrika, dann Opfer in Israel und schließlich Opfer in Hongkong betroffen waren (wir führen die Verzögerung auf Zeitzonenunterschiede und eine fest kodierte Check-in-Zeit in der legitimen Software zurück);

- und schließlich wurde der Fantasy Wiper in %SYSTEM%\Windows\Temp, dem Standard-Temp-Verzeichnis für Windows-Systeme, geschrieben und von dort aus ausgeführt.

Darüber hinaus gehen wir davon aus, dass die Opfer bereits PsExec verwendeten und die Agrius-Betreiber sich für PsExec entschieden, um sich in die typischen administrativen Aktivitäten auf den Rechnern der Opfer einzufügen und die Ausführung von Batch-Dateien zu erleichtern. In Tabelle 1 sind die von Sandals akzeptierten Befehlszeilenargumente aufgeführt.

Tabelle 1. Sandals-Argumente und ihre Beschreibungen

| Argument | Description | Required |

|---|---|---|

| -f <filepath> | A path and filename to a file that contains a list of hostnames that should be targeted. | Yes |

| -u <username> | The username that will be used to log into the remote hostname(s) in argument -f. | Yes |

| -p <password> | The username that will be used to log into the remote hostname(s) in argument -f. | Yes |

| -l <filepath> | The path and filename of the Fantasy wiper on the remote system that will be executed by the batch file created by Sandals. | Yes |

| -d <path> | The location to which Sandals will write the batch file on the remote system. Default location is %WINDOWS%\Temp. | No |

| -s <integer> | The amount of time, in seconds, that Sandals will sleep between writing the batch file to disk and executing. The default is two seconds. | No |

| -a file <filepath> or -a random or -a rsa |

If -a is followed by the word file and a path and filename, Sandals uses the encryption key in the supplied file. If -a is followed by rsa or random, Sandals uses the RSACryptoServiceProvider class to generate a public-private key pair with a key size of 2,048. | No |

| Specifies which drive to connect with on a remote system over SMB. Default is C:. | No | |

| -ps <filepath> | Location of PsExec on disk. Default is psexec.exe in the current working directory. | No |

| -ra | If -ra is supplied at runtime, it sets the variable flag to True (initially set to False). If flag=True, Sandals deletes all files written to disk in the current working directory. If flag=False, Sandals skips the file cleanup step. | No |

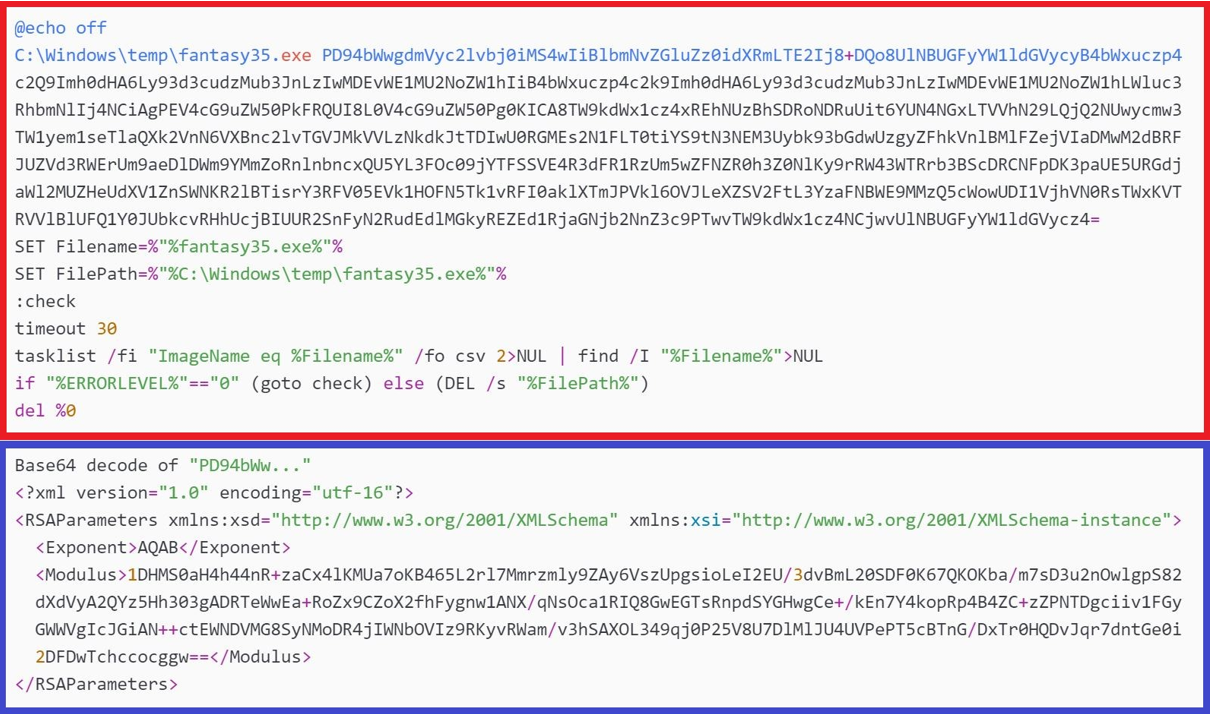

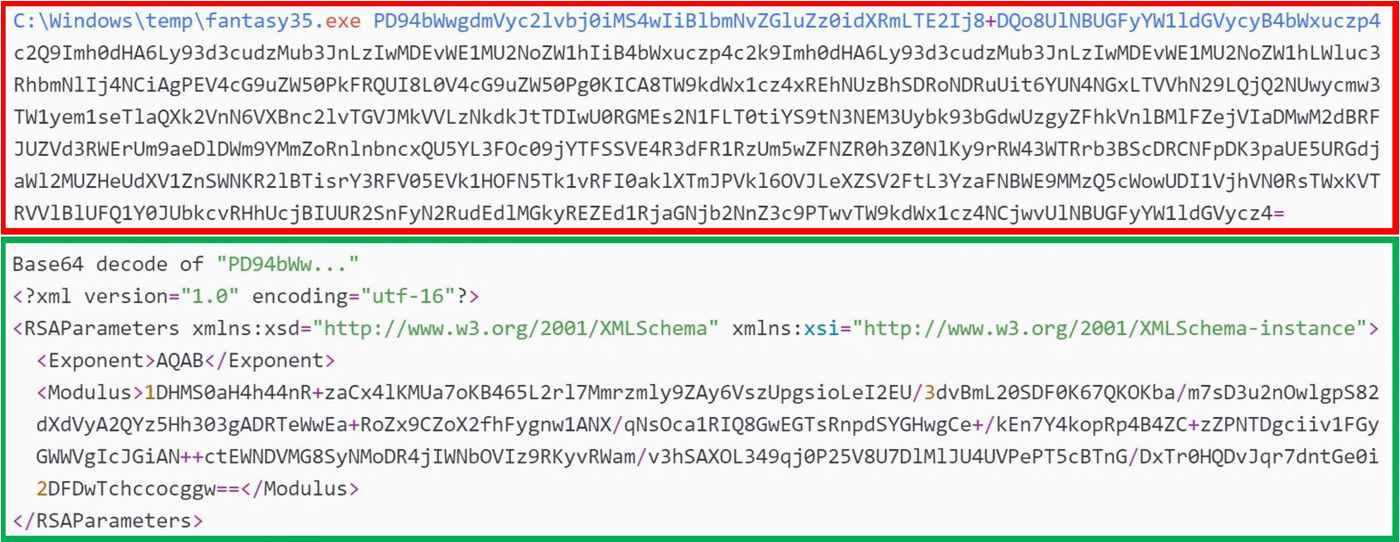

Die von Sandals auf die Festplatte geschriebene Batch-Datei heißt <GUID>.bat, wobei der Dateiname die Ausgabe der Guid.NewGuid() Methode ist. Ein Beispiel für eine Sandals-Batch-Datei ist in Abbildung 2 dargestellt.

Abbildung 2. Sandals Batch-Datei (oben, in rot) und der entschlüsselte Befehlszeilenparameter (unten, in blau)

Der base64-String, der auf fantasy35.exe folgt, ist wahrscheinlich ein Überbleibsel der Ausführungsanforderungen von Apostle (mehr Details im Abschnitt Attribution zu Agrius). Der Fantasy-Wiper sucht jedoch nur nach einem Argument von 411 und ignoriert alle anderen Laufzeiteingaben (weitere Informationen finden Sie im nächsten Abschnitt).

Fantasy Wiper

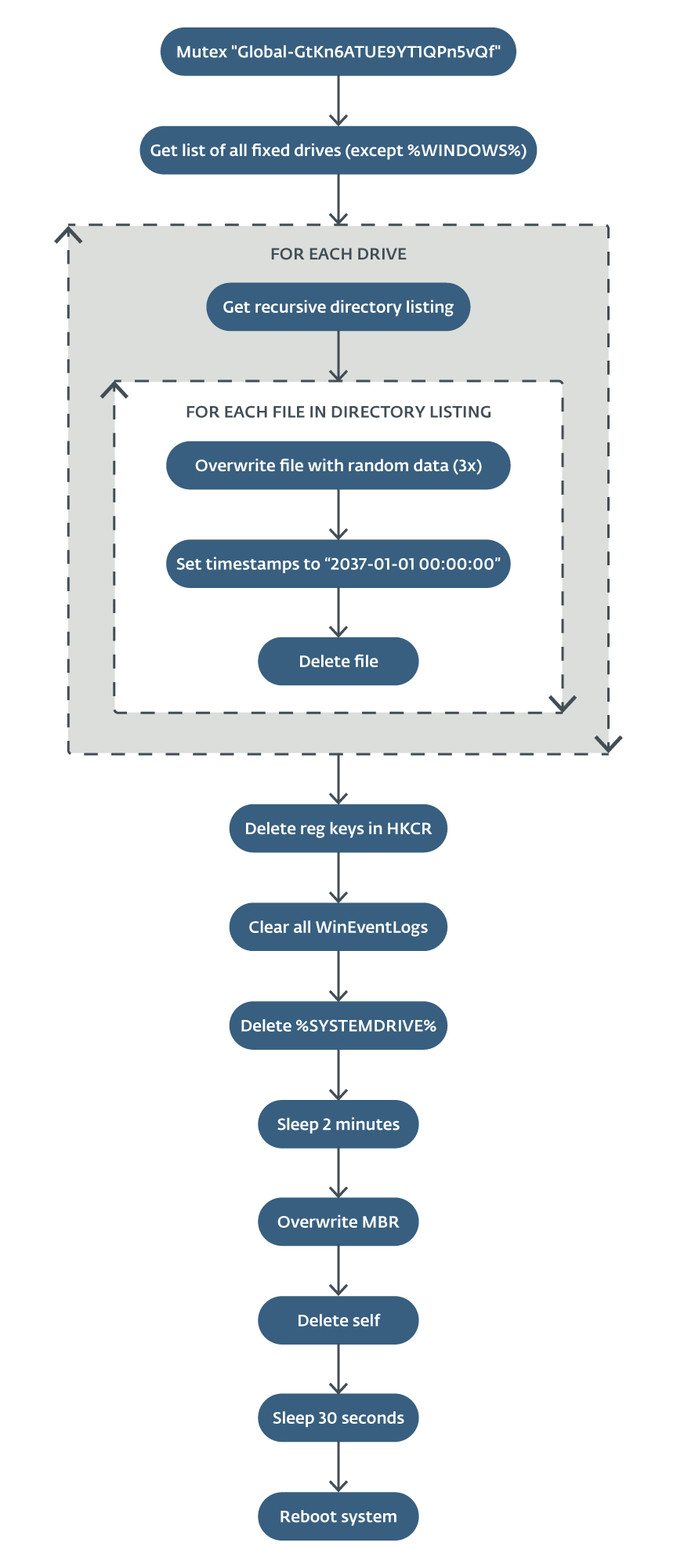

Der Fantasy Wiper ist ebenfalls eine ausführbare 32-Bit-Windows-Datei, die in C#/.NET geschrieben wurde und nach seinen Dateinamen benannt ist: fantasy45.exe bzw. fantasy35.exe. Abbildung 3 zeigt den Ablauf der Ausführung des Fantasy-Wipers.

Zu Beginn erstellt Fantasy einen Mutex, um sicherzustellen, dass nur eine Instanz ausgeführt wird. Es sammelt eine Liste aller internen Laufwerke, schließt aber das Laufwerk aus, auf dem sich das Verzeichnis %WINDOWS% befindet. Dann wird eine for-Schleife gestartet, die über die Laufwerksliste iteriert, um eine rekursive Verzeichnisliste zu erstellen, und die Methode RNGCryptoServiceProvider.GetBytes verwendet, um eine kryptografisch starke Folge von Zufallswerten in einem 4096-Byte-Array zu erstellen. Wenn dem Wiper ein Laufzeitargument von 411 übergeben wird, überschreibt die for-Schleife den Inhalt jeder Datei mit dem oben genannten Byte-Array unter Verwendung einer verschachtelten while-Schleife. Andernfalls überschreibt die for-Schleife nur Dateien mit einer im Anhang aufgeführten Dateierweiterung.

Fantasy weist einen bestimmten Zeitstempel (2037-01-01 00:00:00) diesen Datei-Zeitstempel-Eigenschaften zu :

- CreationTime

- LastAccessTime

- LastWriteTime

- CreationTimeUtc

- SetLastAccessTimeUtc

- LastWriteTimeUtc

und löscht anschließend die Datei. Dies geschieht vermutlich, um die Wiederherstellung und die forensische Analyse zu erschweren.

Während der for-Schleife zählt der Fantasy Wiper etwaige Fehler innerhalb des aktuellen Verzeichnisses, wenn er versucht, Dateien zu überschreiben. Wenn die Anzahl der Fehler 50 übersteigt, schreibt er die Batch-Datei, %WINDOWS%\Temp\<GUID>.bat, die das Verzeichnis mit den Dateien, die die Fehler verursachen, löscht und sich dann selbst löscht. Die Löschung der Dateien wird dann im nächsten Verzeichnis der Zielliste fortgesetzt.

Sobald die for-Schleife abgeschlossen ist, erstellt der Fantasy Wiper eine Batch-Datei in %WINDOWS%\Temp mit dem Namen registry.bat. Die Batch-Datei löscht die folgenden Registrierungsschlüssel:

- HKCR\.EXE

- HKCR\.dll

- HKCR\*

Dann wird folgendes ausgeführt, um den Cache des Dateisystems zu leeren:

- %windir%\system32\rundll32.exe advapi32.dll,ProcessIdleTasks

Danach löscht sich registry.bat selbst (del %0).

Als Nächstes löscht der Fantasy Wiper alle Windows-Ereignisprotokolle und erstellt eine weitere Batch-Datei, system.bat, in %WINDOWS%\Temp, die rekursiv alle Dateien auf %SYSTEMDRIVE% löscht, dann versucht, den Cache des Dateisystems zu leeren, und sich anschließend selbst löscht. Dann schläft Fantasy zwei Minuten lang, bevor es den Master Boot Record des Systems überschreibt.

Fantasy schreibt dann eine weitere Batch-Datei, %WINDOWS%\Temp\remover.bat, die den Fantasy Wiper von der Festplatte löscht und sich dann selbst löscht. Dann schläft der Fantasy Wiper 30 Sekunden lang, bevor er das System mit dem Reason Code SHTDN_REASON_MAJOR_OTHER (0x00000000) -- Other issue neu startet.

Es ist wahrscheinlich, dass %SYSTEMDRIVE% wiederhergestellt werden kann. Es wurde beobachtet, dass die Opfer innerhalb weniger Stunden wieder einsatzbereit waren.

Attribution zu Agrius

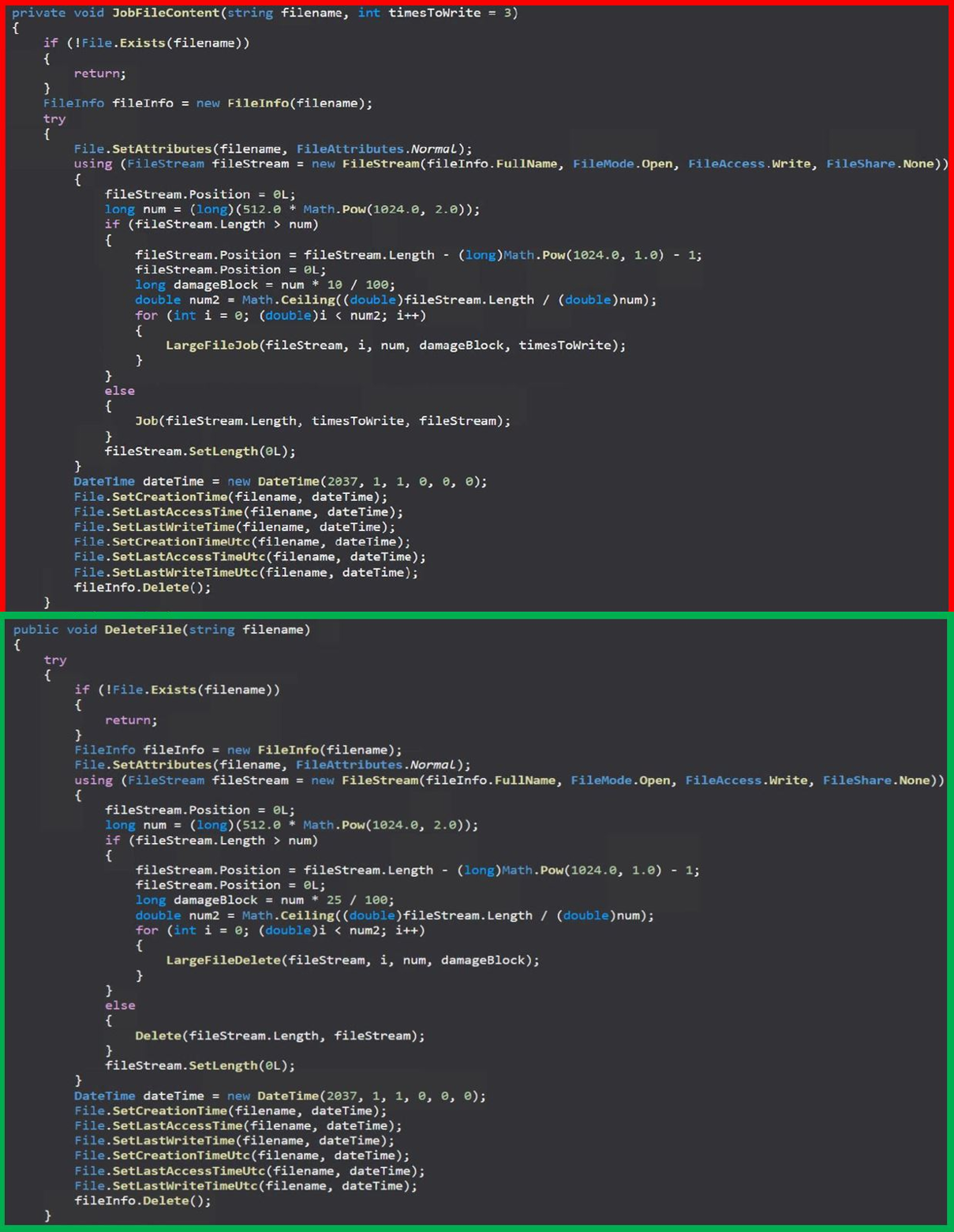

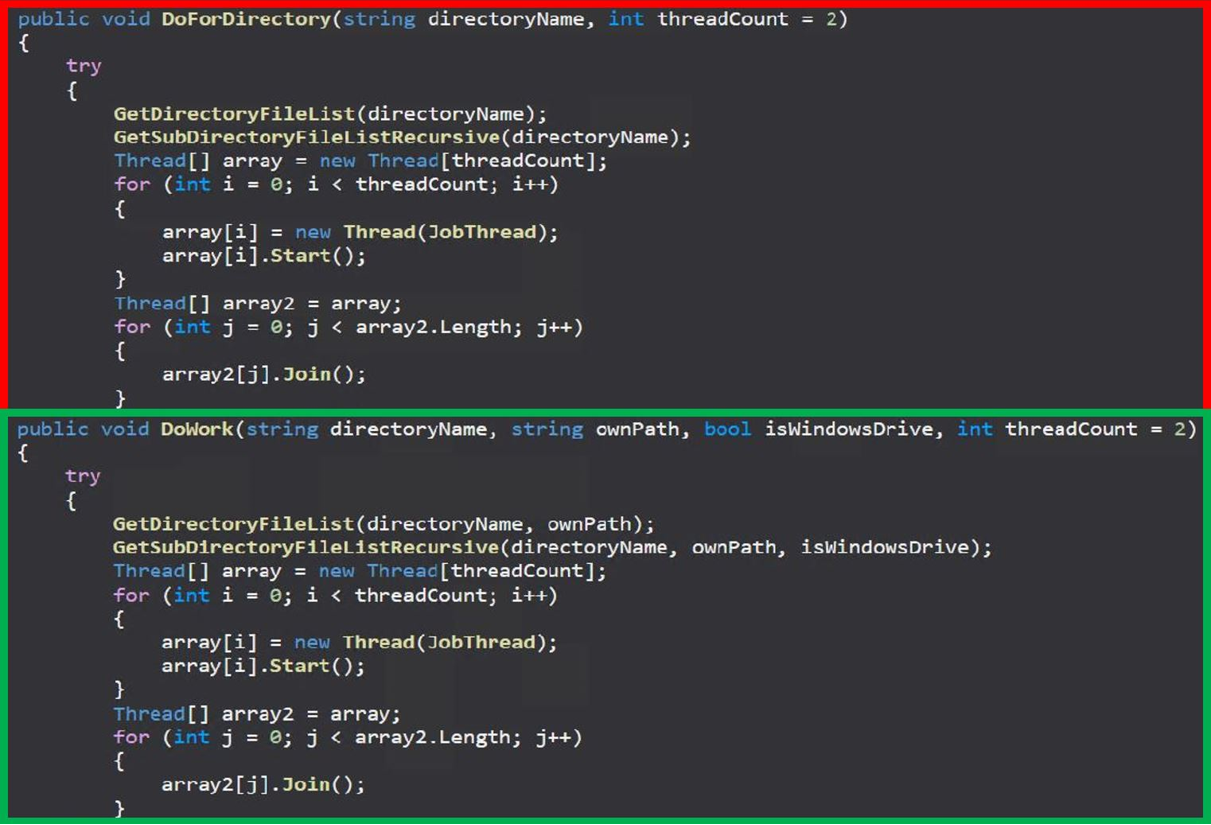

Ein Großteil der Code-Basis von Apostle wurde direkt in Fantasy kopiert, und viele andere Funktionen wurden nur leicht abgeändert. Apostle ist ein ursprünglich als Ransomware getarnter Wiper, der dann zu echter Ransomware aktualisiert wurde. Die Gesamtfunktionalität von Fantasy ist jedoch die eines Wipers ohne den Versuch, sich als Ransomware zu tarnen. Abbildung 4 zeigt die Funktionen zum Löschen von Dateien in Fantasy bzw. Apostle. Zwischen der ursprünglichen Funktion in Apostle und der Fantasy-Implementierung gibt es nur ein paar kleine Änderungen.

Abbildung 4. Dateilöschfunktionen von Fantasy Wiper (oben, in rot) und Apostle Ransomware (unten, in grün)

Abbildung 5 zeigt, dass die Funktion zur Auflistung von Verzeichnissen fast eine direkte Kopie ist, wobei nur die Funktionsvariablen zwischen Apostle und Fantasy leicht verändert wurden.

Abbildung 5. Verzeichnislistenfunktionen von Fantasy Wiper (oben, in rot) und Apostle Ransomware (unten, in grün)

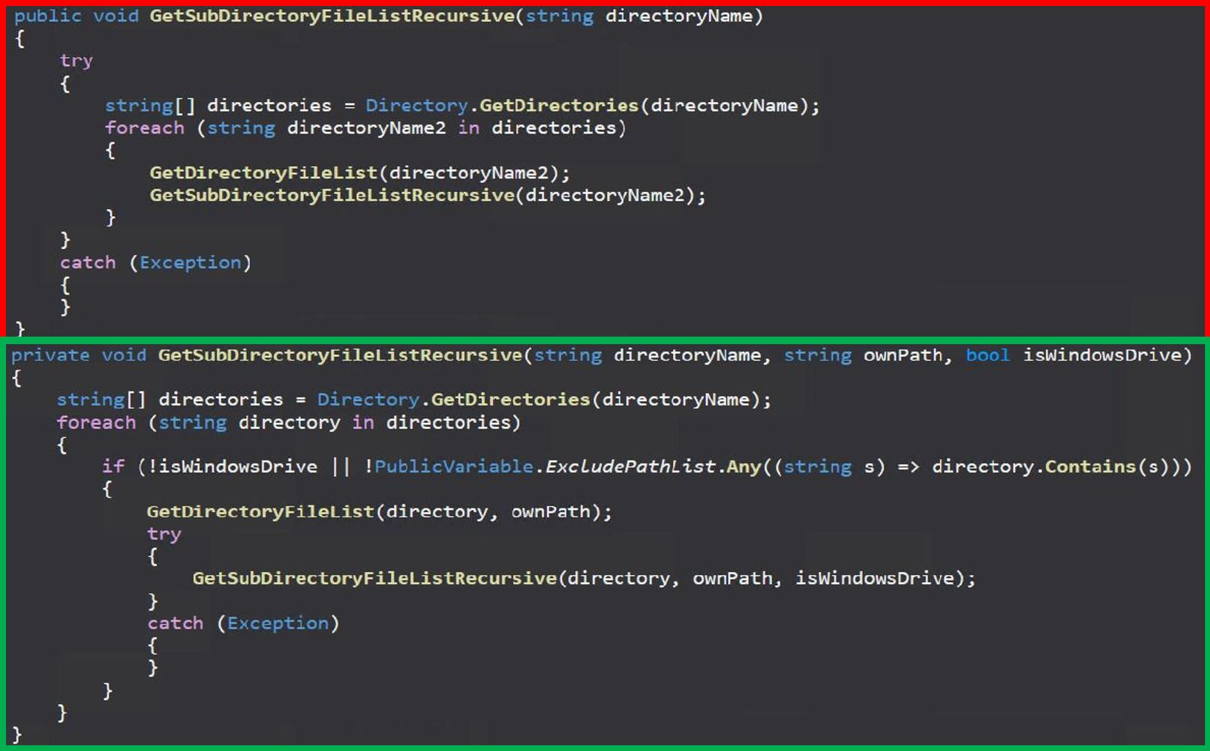

Die Funktion GetSubDirectoryFileListRecursive in Abbildung 6 schließlich ist ebenfalls eine fast exakte Kopie.

Abbildung 6. Rekursive Verzeichnisauflistungsfunktionen von Fantasy Wiper (oben, in rot) und Apostle Ransomware (unten, in grün)

Neben der Wiederverwendung von Code sind auch Reste des Programmablaufs von Apostle in Fantasy zu erkennen. In der ursprünglichen Analyse von Apostle stellt SentinelOne fest, dass "die ordnungsgemäße Ausführung der Ransomware-Version die Übergabe eines base64-kodierten Arguments erfordert, das eine XML-Datei eines 'RSAParameters'-Objekts enthält. Dieses Argument wird weitergegeben und als der für den Verschlüsselungsprozess verwendete öffentliche Schlüssel gespeichert und höchstwahrscheinlich auf einem Rechner generiert, der dem Bedrohungsakteur gehört." In der Batch-Datei in Abbildung 7, die Sandals auf Remote-Systemen erstellt um Fantasy zu starten, ist zu sehen, dass dasselbe base64-kodierte Argument, das ein XML eines RSAParameters-Objekts enthält, zur Laufzeit an Fantasy übergeben wird. Fantasy verwendet dieses Argument zur Laufzeit jedoch nicht.

Abbildung 7. Sandals übergibt an Fantasy dasselbe RSAParameters-Objekt, das von der Apostle Ransomware verwendet wurde

Fazit

Seit ihrer Entdeckung im Jahr 2021 hat sich Agrius ausschließlich auf zerstörerische Operationen konzentriert. Zu diesem Zweck haben die Betreiber von Agrius wahrscheinlich einen Angriff über die Lieferkette durchgeführt, indem sie die Software-Aktualisierungsmechanismen eines israelischen Softwareunternehmens angriffen, um Fantasy, ihren neuesten Wiper, bei Opfern in Israel, Hongkong und Südafrika zu installieren. Fantasy ähnelt in vielerlei Hinsicht dem vorherigen Agrius-Wiper, Apostle, der sich zunächst als Ransomware tarnte, bevor er zu echter Ransomware umgeschrieben wurde. Fantasy macht keine Anstalten, sich als Ransomware zu tarnen. Die Betreiber von Agrius verwendeten ein neues Tool, Sandals, um sich aus der Ferne mit Systemen zu verbinden und Fantasy auszuführen.

For any inquiries about our research published on WeLiveSecurity, please contact us at threatintel@eset.com.

Um mehr darüber zu erfahren, wie Threat Intelligence die Cybersicherheit Ihres Unternehmens verbessern kann, besuchen Sie unsere ESET Threat Intelligence Webseite.

IoCs

| SHA-1 | Filename | Detection | Description |

|---|---|---|---|

| 1A62031BBB2C3F55D44F59917FD32E4ED2041224 | fantasy35.exe | MSIL/KillDisk.I | Fantasy wiper. |

| 820AD7E30B4C54692D07B29361AECD0BB14DF3BE | fantasy45.exe | MSIL/KillDisk.I | Fantasy wiper. |

| 1AAE62ACEE3C04A6728F9EDC3756FABD6E342252 | host2ip.exe | clean | Resolves a hostname to an IP address. |

| 5485C627922A71B04D4C78FBC25985CDB163313B | MiniDump.exe | MSIL/Riskware.LsassDumper.H | Implementation of Mimikatz minidump that dumps credentials from LSASS. |

| DB11CBFFE30E0094D6DE48259C5A919C1EB57108 | registry.bat | BAT/Agent.NRG | Batch file that wipes some registry keys and is dropped and executed by the Fantasy wiper. |

| 3228E6BC8C738781176E65EBBC0EB52020A44866 | secretsdump.py | Python/Impacket.A | Python script that dumps credential hashes. |

| B3B1EDD6B80AF0CDADADD1EE1448056E6E1B3274 | spchost.exe | MSIL/Agent.XH | Sandals lateral movement tool and Fantasy spreader. |

MITRE ATT&CK techniques

This table was built using version 12 of the MITRE ATT&CK framework.

| Tactic | ID | Name | Description |

|---|---|---|---|

| Resource Development | T1587 | Develop Capabilities | Agrius builds utility tools to use during an active exploitation process. |

| T1587.001 | Develop Capabilities: Malware | Agrius builds custom malware including wipers (Fantasy) and lateral movement tools (Sandals). | |

| Initial Access | T1078.002 | Valid Accounts: Domain Accounts | Agrius operators attempted to capture cached credentials and then use them for lateral movement. |

| T1078.003 | Valid Accounts: Local Accounts | Agrius operators attempted to use cached credentials from local accounts to gain initial access to additional systems within an internal network. | |

| Execution | T1059.003 | Command and Scripting Interpreter: Windows Command Shell | Fantasy and Sandals both use batch files that run via the Windows command shell. |

| Privilege Escalation | T1134 | Access Token Manipulation | Fantasy uses the LookupPrivilegeValue and AdjustTokenPrivilege APIs in advapi32.dll to grant its process token the SeShutdownPrivilege to reboot Windows. |

| Defense Evasion | T1070.006 | Indicator Removal on Host: Timestomp | Agrius operators timestomped the compilation timestamps of Fantasy and Sandals. |

| Credential Access | T1003 | OS Credential Dumping | Agrius operators used several tools to dump OS credentials for use in lateral movement. |

| Discovery | T1135 | Network Share Discovery | Agrius operators used cached credentials to check for access to other systems within an internal network. |

| Lateral Movement | T1021.002 | Remote Services: SMB/Windows Admin Shares | Agrius operators used cached credentials to connect over SMB to systems within an exploited internal network. |

| T1570 | Lateral Tool Transfer | Agrius operators used Sandals to push batch files over SMB to other systems within an internal network. | |

| Impact | T1485 | Data Destruction | The Fantasy wiper overwrites data in files and then deletes the files. |

| T1561.002 | Disk Wipe | Fantasy wipes the MBR of the Windows drive and attempts to wipe the OS partition. | |

| T1561.001 | Disk Wipe: Disk Content Wipe | Fantasy wipes all disk contents from non-Windows drives that are fixed drives. | |

| T1529 | System Shutdown/Reboot | Fantasy reboots the system after completing its disk and data wiping payloads. |

Appendix

Dateierweiterungen (682), auf die der Fantasy Wiper abzielt, wenn er nicht auf alle Dateierweiterungen abzielt. Die gelb hervorgehobenen Dateierweiterungen (68) sind allgemeine Dateinamenerweiterungen in Windows. Auffällig ist, dass die Dateierweiterungen dll und sys nicht enthalten sind.

| $$$ | blend | drw | jsp | nyf | qualsoftcode | tdb |

|---|---|---|---|---|---|---|

| $db | blend1 | dsb | kb2 | oab | quicken2015backup | tex |

| 001 | blend2 | dss | kbx | obj | quicken2016backup | tga |

| 002 | blob | dtd | kc2 | obk | quicken2017backup | thm |

| 003 | bm3 | dwg | kdb | odb | quickenbackup | tib |

| 113 | bmk | dxb | kdbx | odc | qv~ | tibkp |

| 3dm | bookexport | dxf | kdc | odf | r3d | tif |

| 3ds | bpa | dxg | key | odg | raf | tig |

| 3fr | bpb | em1 | kf | odm | rar | tis |

| 3g2 | bpm | epk | kpdx | odp | rat | tlg |

| 3gp | bpn | eps | layout | ods | raw | tmp |

| 3pr | bps | erbsql | lbf | odt | rb | tmr |

| 73b | bpw | erf | lcb | oeb | rbc | tor |

| 7z | bsa | esm | ldabak | ogg | rbf | trn |

| __a | bup | exe | litemod | oil | rbk | ttbk |

| __b | c | exf | llx | old | rbs | txt |

| ab | caa | fbc | lnk | onepkg | rdb | uci |

| ab4 | cas | fbf | ltx | orf | re4 | upk |

| aba | cbk | fbk | lua | ori | rgss3a | v2i |

| abbu | cbs | fbu | lvl | orig | rim | vb |

| abf | cbu | fbw | m | ost | rm | vbk |

| abk | cdf | fdb | m2 | otg | rmbak | vbm |

| abu | cdr | ff | m3u | oth | rmgb | vbox-prev |

| abu1 | cdr3 | ffd | m4a | otp | rofl | vcf |

| accdb | cdr4 | fff | m4v | ots | rrr | vdf |

| accde | cdr5 | fh | map | ott | rtf | vfs0 |

| accdr | cdr6 | fhd | max | oyx | rw2 | vmdk |

| accdt | cdrw | fhf | mbf | p12 | rwl | vob |

| ach | cdx | fla | mbk | p7b | rwz | vpcbackup |

| acp | ce2 | flat | mbw | p7c | s3db | vpk |

| acr | cel | flka | mcmeta | pab | safenotebackup | vpp_pc |

| act | cenon~ | flkb | mdb | pages | sas7bdat | vrb |

| adb | cer | flv | mdbackup | pak | sav | vtf |

| adi | cfp | fmb | mdc | paq | say | w01 |

| ads | cfr | forge | mddata | pas | sb | w3x |

| aea | cgm | fos | mdf | pat | sbb | wallet |

| afi | cib | fpk | mdinfo | pba | sbs | walletx |

| agdl | ck9 | fpsx | mef | pbb | sbu | war |

| ai | class | fpx | mem | pbd | sdO | wav |

| ait | cls | fsh | menu | pbf | sda | wb2 |

| al | cmf | ftmb | mfw | pbj | sdc | wbb |

| apj | cmt | ful | mig | pbl | sdf | wbcat |

| apk | config | fwbackup | mkv | pbx5script | sid | wbk |

| arc | cpi | fxg | mlx | pbxscript | sidd | wbx |

| arch00 | cpp | fza | mmw | pcd | sidn | win |

| arw | cr2 | fzb | moneywell | pct | sie | wjf |

| as4 | craw | gb1 | mos | pdb | sim | wma |

| asd | crds | gb2 | mov | pdd | sis | wmo |

| asf | crt | gbp | mp3 | skb | wmv | |

| ashbak | crw | gdb | mp4 | pef | sldm | wotreplay |

| asm | cs | gho | mpb | pem | sldx | wpb |

| asmx | csd | ghs | mpeg | pfi | slm | wpd |

| asp | csh | gray | mpg | pfx | sln | wps |

| aspx | csl | grey | mpqge | php | sme | wspak |

| asset | csm | gry | mrw | php5 | sn1 | wxwanam |

| asv | css | gs-bck | mrwref | phtml | sn2 | x |

| asvx | csv | gz | msg | pk7 | sna | x11 |

| asx | d3dbsp | h | msi | pkpass | sns | x3f |

| ate | da0 | hbk | msim | pl | snx | xbk |

| ati | dac | hkdb | mv_ | plc | spf | xf |

| avi | das | hkx | myd | plc | spg | xis |

| awg | dash | hplg | mynotesbackup | png | spi | xla |

| ba6 | dazip | hpp | nb7 | pot | sps | xlam |

| ba7 | db | htm | nba | potm | sqb | xlk |

| ba8 | db-journal | htm1 | nbak | potx | sql | xlm |

| ba9 | db0 | html | nbd | ppam | sqlite | xlr |

| bac | db3 | hvpl | nbd | pps | sqlite3 | xls |

| back | dba | ibank | nbf | ppsm | sqlitedb | xlsb |

| backup | dbf | ibd | nbi | ppsx | sr2 | xlsm |

| backup1 | dbk | ibk | nbk | ppt | srf | xlsx |

| backupdb | dbs | ibz | nbs | pptm | srr | xlt |

| bak | dbx | icbu | nbu | pptx | srt | xltm |

| bak2 | dc2 | icf | ncf | pqb-backup | srw | xltx |

| bak3 | dcr | icxs | nco | prf | st4 | xlw |

| bakx | dcs | idx | nd | prv | st6 | xml |

| bak~ | ddd | iif | nda | ps | st7 | ycbcra |

| bank | ddoc | iiq | ndd | psa | st8 | yrcbck |

| bar | ddrw | incpas | nef | psafe3 | std | yuv |

| bat | dds | indd | nfb | psd | stg | zbfx |

| bay | der | index | nfc | psk | sti | zip |

| bbb | des | inprogress | nk2 | pspimage | stw | ztmp |

| bbz | desc | ipd | nop | pst | stx | ~cw |

| bc6 | design | iso | noy | ptb | sty | |

| bc7 | dgc | itdb | npf | ptx | sum | |

| bck | dim | itl | nps | pvc | sv$ | |

| bckp | divx | itm | nrbak | pvhd | sv2i | |

| bcm | diy | iv2i | nrs | py | svg | |

| bdb | djvu | iwd | nrw | qba | swf | |

| bff | dmp | iwi | ns2 | qbb | sxc | |

| bgt | dna | j01 | ns3 | qbk | sxd | |

| bif | dng | jar | ns4 | qbm | sxg | |

| bifx | doc | java | nsd | qbmb | sxi | |

| big | docm | jbk | nsf | qbmd | sxm | |

| bik | docx | jdc | nsg | qbr | sxw | |

| bk1 | dot | jpa | nsh | qbw | syncdb | |

| bkc | dotm | jpe | ntl | qbx | t12 | |

| bkf | dotx | jpeg | nwb | qby | t13 | |

| bkp | dov | jpg | nwbak | qdf | tar | |

| bkup | dpb | jps | nx2 | qic | tax | |

| bkz | drf | js | nxl | qsf | tbk |

–

Haben Sie Fragen und Anregungen zu diesem, anderen oder zukünftigen Themen, die Sie gern betrachtet sehen wollen? Dann nutzen Sie gern die Kommentarfunktion unter diesem Artikel oder nutzen unser Kontaktformular!