Um es klar zu sagen: Wenn Ihr iPhone oder iPad mit dem Internet verbunden ist, besteht die Gefahr, dass es gehackt wird. Sicher, die Statistiken scheinen zu belegen, dass Ihr iOS-Gerät ziemlich sicher ist (und Apple fügt ständig neue Sicherheitsfunktionen hinzu), aber Ihre Sicherheit hängt weitgehend davon ab, wie Sie das Gerät tatsächlich nutzen.

In diesem Artikel befassen wir uns mit einigen der häufigsten Methoden, mit denen Malware iPhones kompromittiert, mit einigen Warnzeichen, die darauf hindeuten, dass Ihr eigenes Telefon gehackt wurde, und mit der Frage, wie Sie sich dagegen wehren können.

Wie kann ein iPhone gehackt werden?

Sideloading

Eine der größten Beschwerden über iOS ist die Langsamkeit des Betriebssystems bei der Übernahme von Funktionen, die auf Android-Geräten schon lange vorhanden sind. Um dies zu umgehen, greifen einige Nutzer zu einer Option, die gegen die Allgemeinen Geschäftsbedingungen von Apple verstößt: Sie jailbreaken ihr Telefon.

Dadurch werden die eingebauten Beschränkungen für Inhalte aus dem App Store von Apple umgangen, so dass Nutzer Apps und Widgets aus Drittanbieter-Stores per Sideloading laden können. Sideloading kann erfolgen, indem eine App aus einem inoffiziellen Store geladen wird oder durch direktes Herunterladen über eine Website in Safari oder einem anderen Browser.

Ob der Zugriff auf Inhalte von Drittanbietern erlaubt sein sollte oder nicht, darüber lässt sich streiten. Bislang werden allerdings nur die Anwendungen im App Store offiziell auf ihre Sicherheit hin überprüft. Die Risiken sind somit klar: Wenn Sie eine nicht überprüfte App installieren, gewähren Sie ihr uneingeschränkten Zugriff auf Ihr Gerät.

Gefälschte Apps im App Store

Der offizielle Apple Store auf Ihrem iOS-Gerät ist im Allgemeinen dafür bekannt, sichere Inhalte anzubieten. Jede Anwendung, die im App Store zur Verfügung gestellt wird, hat einen Prozess durchlaufen, bei dem sie auf Fehler, Datenschutzrichtlinien, Drittanbieter von Werbung und Lizenzierungsanforderungen geprüft wird.

Aber manchmal schlüpft eine bösartige App durch das Sicherheitsnetz. Ein einfacher Spam für ein Kalenderereignis, ein bösartiger Link, der über Messaging-Apps geteilt wird, oder eine aggressive Werbung, die beim Surfen auf einer Website angezeigt wird, kann den App Store öffnen und Sie zur Installation eine dieser ungenau geprüften Apps aufrufen.

Und da sie sich im offiziellen Store befinden, gibt es keinen Grund, an ihrer Echtheit zu zweifeln, oder? Falsch! Eine solche zweifelhafte App versucht, Geld zu verdienen, indem sie Ihnen beispielsweise etwas verkauft, das Sie nicht brauchen (und das nicht funktioniert), indem sie zum Beispiel das Apple-eigene In-App-Kaufsystem nutzt.

Kalendereinladungen

Die Kalender-App Ihres iPhones scheint der sicherste Ort auf Ihrem Gerät zu sein, aber sie ist tatsächlich eine der häufigsten Möglichkeiten, Malware auf iOS zu verbreiten. So wie jeder, den Sie gerade kennengelernt haben, Ihnen eine Kalendereinladung für einen Kaffee später in der Woche schicken kann, können Hacker das Gleiche tun!

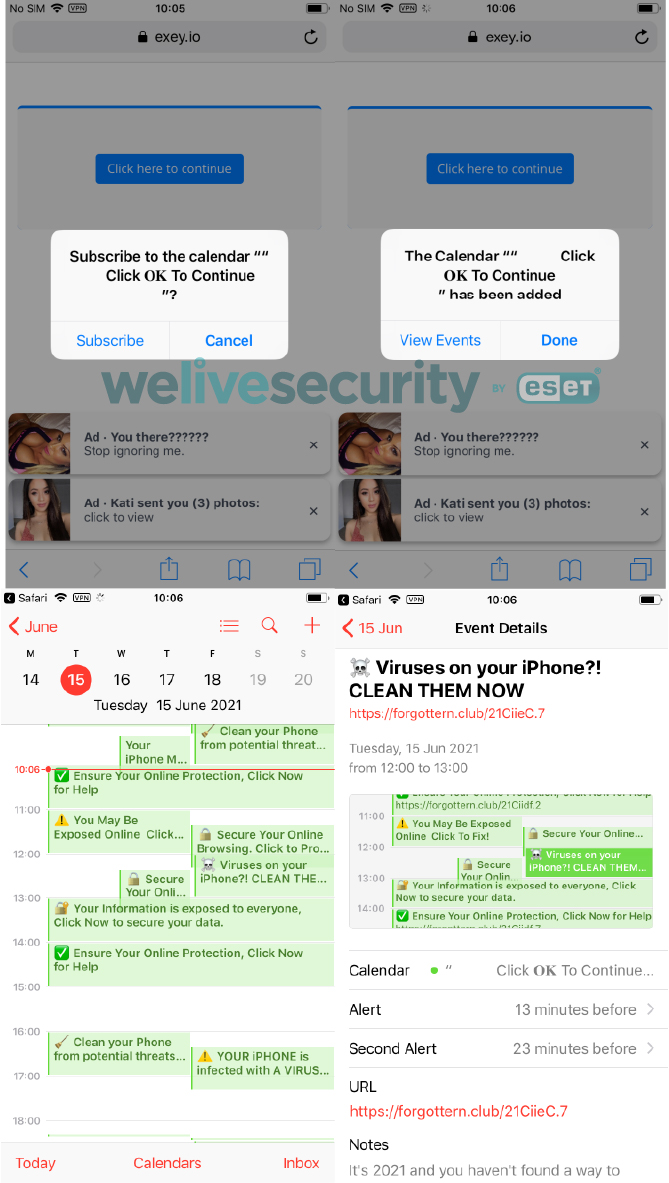

Diese unerwünschten Einladungen können von geleakten E-Mail-Adressen stammen oder von Ihnen, nachdem Sie versehentlich auf fragwürdigen Websites Kalenderveranstaltungen abonniert haben. Denken Sie daran, dass Betrügereien so angelegt sind, dass Menschen darauf hereinfallen. Falls es Ihnen so passiert ist, melden Sie sich vom Kalender ab und tippen Sie niemals auf einzelne Veranstaltungen, die Sie nicht kennen und denen Sie nicht vertrauen, da sie Sie zu weiteren Spam-Mails führen werden.

Abbildung 1. Betrügerische Website fordert einen Benutzer auf, Kalenderereignisse auf iOS zu abonnieren

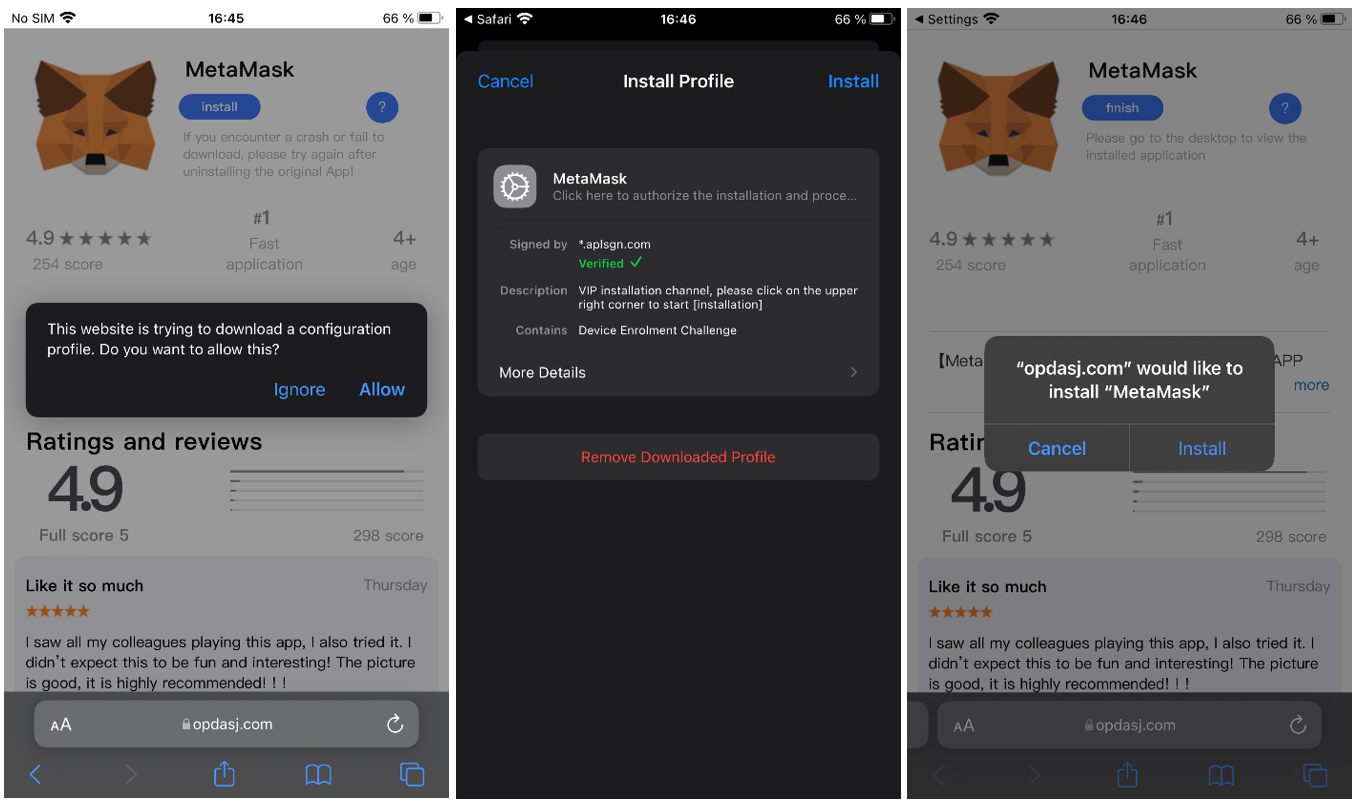

Konfigurationsprofile

Im Jahr 2010 hat Apple die Möglichkeit geschaffen, iOS-Geräten Konfigurationsprofile hinzuzufügen. Auf diese Weise können Unternehmen auf ihren iPhones eine Reihe spezifischer Einstellungen und Funktionen verwalten sowie intern genutzte Apps installieren, die nicht öffentlich im App Store verfügbar sein müssen.

Dies ist zwar ein nützliches Tool für die legitime Nutzung durch Unternehmen und Schulen, aber Hacker haben schnell gelernt, diese Funktion auszunutzen. Wie üblich können Hacker ihre Opfer durch Phishing-Angriffe und Social-Engineering-Fallen dazu bringen, auf einen Link zu tippen. Dieser installiert ein bösartiges Konfigurationsprofil, das ihnen Zugriff auf Ihr WLAN, die VPN-Einstellungen, die App-Verwaltung oder den Internetverkehr gewährt.

Es sind nicht nur die Risiken für die Privatsphäre und die Sicherheit an sich, die diese Art von Bedrohung mit sich bringt. Die meisten Nutzer wissen gar nichts von der Optionen zur Profilverwaltung, was Hackern die nötige Zeit gibt, um die Passwörter der Nutzer zu sammeln und auszunutzen, Bankdaten zu stehlen oder sogar Spyware zu installieren.

Die Gefahren sind real

Auch wenn sich Spam in Ihrem Kalender nach einem geringes Risiko anhört, ist es ungleich schlimmer, wenn jemand Sie verfolgt. Aber das Bösartigste an dieser Art von Hacking ist, dass alles miteinander verknüpft ist. Was anfangs eine kleine Spam-Einladung zu einer Veranstaltung war, kann sich leicht zu einer Installation einer heruntergeladenen Anwendung oder eines bösartigen Konfigurationsprofils ausweiten.

Denken Sie daran, dass Ihr Telefon auch in die falschen Hände geraten kann, ohne dass Sie es gleich merken müssen. Dies kann im Zusammenhang mit missbräuchlichen Beziehungen besonders heikel sein. Stalkerware - ein Tool, das den Fernzugriff auf Ihre Geräte ermöglicht - kann ohne Ihre Zustimmung auf Ihrem Telefon installiert werden. Angreifer können dann auf Ihre persönlichen Daten in der iCloud zugreifen, Ihren Standort verfolgen oder auf Ihre Fotos und Notizen zugreifen.

Wie kann ich feststellen, ob mein iPhone gehackt wurde?

Wenn Sie vermuten oder befürchten, dass Ihr iPhone gehackt wurde, können Sie zunächst ein paar Dinge überprüfen:

- Batteriestand: Akkus nutzen sich mit der Zeit ab. Wenn Ihr Gerät jedoch erst ein paar Monate alt ist, kann eine zu schnelle Entleerung des Akkus ein Zeichen für unerwartete Hintergrundaktivitäten sein. Überprüfen Sie, welche Apps den Akku verbrauchen und wie es um den Zustand Ihres Akkus bestellt ist, um diese Option zu verwerfen.

- Daten: Wenn Sie Ihren mobilen Datentarif nicht stark nutzen, aber trotzdem sehr schnell an seine Grenzen stoßen, besteht die Möglichkeit, dass Ihr iPhone gehackt wurde. Versteckte Software auf Ihrem Gerät könnte Ihre Datenverbindung nutzen, um Informationen weiterzugeben. Am wahrscheinlichsten ist jedoch, dass Sie einer App die Erlaubnis erteilt haben, im Hintergrund zu arbeiten.

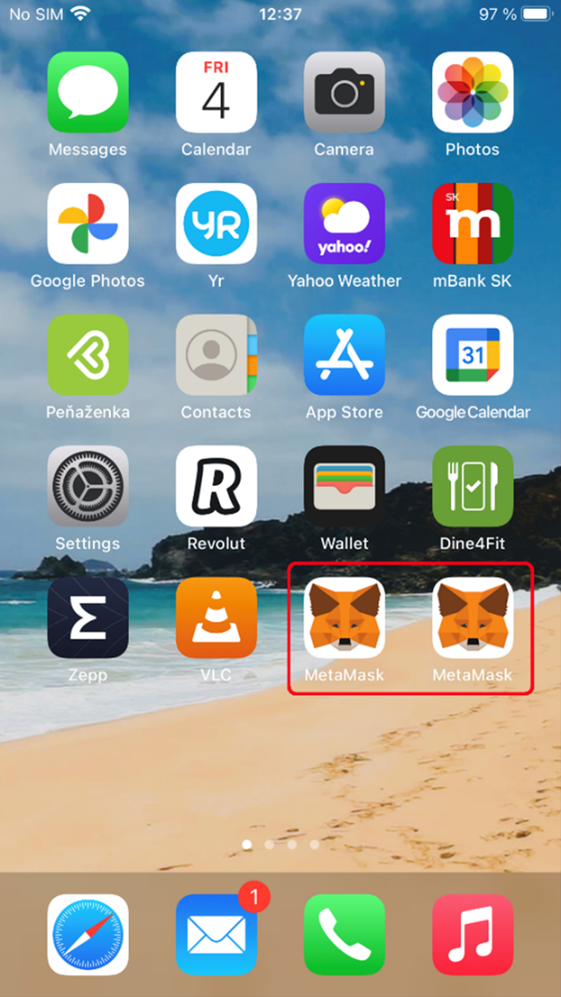

- Seltsame "Dinge": Gibt es eine App auf Ihrem iPhone, an deren Download Sie sich nicht erinnern können? Oder vielleicht eine App, die doppelt vorhanden zu sein scheint? Dies könnten Anzeichen dafür sein, dass Ihr Gerät gehackt wurde. Angreifer können versuchen, diese Inhalte über eine per Sideloading heruntergeladene App auf Ihrem Telefon zu installieren, und selbst wenn Sie technisch versiert sind, können Sie für diese Tricks anfällig sein.

Abbildung 3. Eine der beiden Apps ist ein Betrüger (Quelle: ESET research)

Wie kann ich einen Hacker von meinem iPhone entfernen?

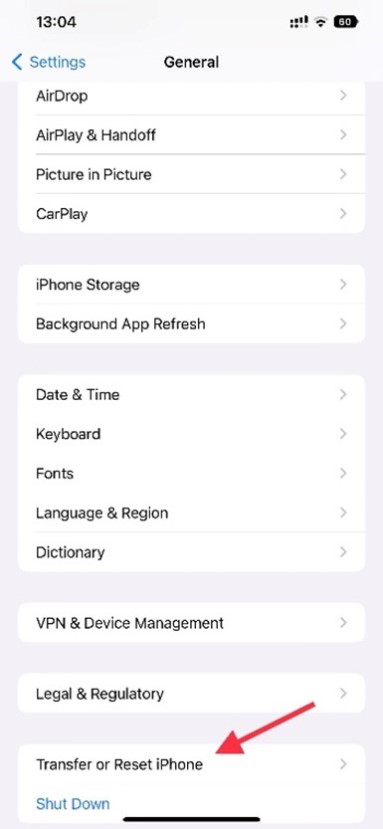

- Prüfen Sie, ob Ihr Gerät gejailbreakt ist. Egal, ob Sie gehackt wurden oder ob Sie verfolgt werden, Sie sind sich vielleicht nicht bewusst, dass Ihr Telefon von jemand anderem gejailbreakt wurde. Da Apple jetzt erlaubt, dass Apps vom Startbildschirm entfernt werden können, verwenden Sie die Suchfunktion, um Jailbreaking-Apps wie Cydia oder Sileo zu finden. Wenn Sie sie finden, setzen Sie Ihr Gerät lieber vollständig auf die Werkseinstellungen zurück.

- Löschen Sie unnötige Anwendungen und Konfigurationsprofile. Wenn Sie Apps haben, die Sie nicht verwenden, wie Hintergrundbilder oder Wetter-Apps, löschen Sie sie. Auch wenn diese an sich sicher sind, könnten sie Ihre Daten verfolgen und an Dritte verkaufen. Entfernen Sie auch alle Konfigurationsprofile, die nicht von Ihrer Organisation oder Schule installiert wurden.

- Überprüfen Sie die Einstellungen Ihrer Apps. Nehmen Sie sich die Zeit, unter "Einstellungen" alle installierten Apps durchzugehen und die von Ihnen erteilten Berechtigungen zu überprüfen. Schauen Sie, welchen Apps Sie die Erlaubnis zur Nutzung Ihres Standorts erteilt haben, und entfernen Sie diese Erlaubnis von Apps, die sie nicht benötigen.

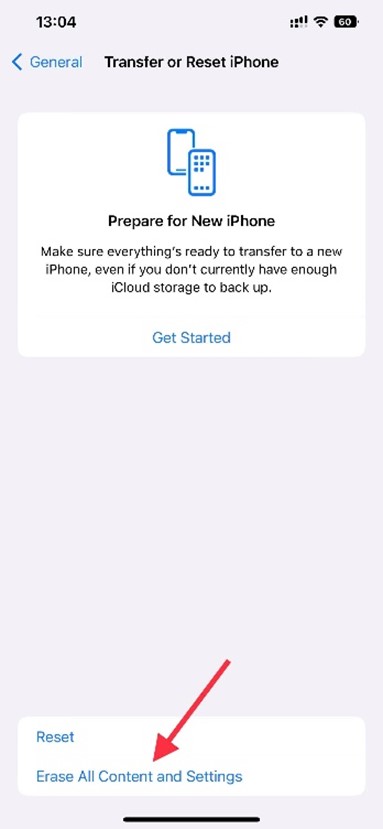

- Löschen Sie die Inhalte und Einstellungen Ihres iPhone oder iPad. Stellen Sie sicher, dass Sie ein Backup Ihrer Fotos und Dokumente haben, bevor Sie Ihr Gerät vollständig wiederherstellen. Sobald Sie es wieder einschalten, ist es von jeglicher Malware befreit und Sie können sich einfach mit Ihrer Apple ID anmelden, um es wieder zu Ihrem Gerät zu machen.

Abbildung 4. Neuanfang fürs iPhone

Kann ich verhindern, dass ich gehackt werde?

Jeder kann Opfer eines Cyberangriffs werden, aber Sie können Ihr Risiko minimieren, indem Sie ein paar einfache Schritte befolgen.

- Jailbreaken Sie Ihr iPhone nicht. Widerstehen Sie der Versuchung. Es mag zwar eine Menge cooler Funktionen geben, aber die Gefahren sind es nicht wert. Außerdem erlischt durch Jailbreaking die Garantie für Ihr Gerät!

- Installieren Sie keine Anwendungen von Drittanbietern. Es gibt Tausende von Apps im offiziellen Store. Wenn Sie sich für ein iPhone entscheiden, sollten Sie sich an das halten, was für Sie und Ihr Gerät sicher ist.

- Seien Sie auf der Hut vor Phishing-Betrug. Machen Sie sich nicht vor, dass Sie nicht auf Betrügereien hereinfallen werden; das tun wir alle. Hüten Sie sich also vor betrügerischen E-Mails, die nach persönlichen Daten fragen und möglicherweise Zugangsdaten zu Ihrem Konto stehlen.

- Öffnen Sie keine Links von Leuten, die Sie nicht kennen. Dies ist ein einfacher Ratschlag, der Ihnen aber eine Menge Kopfschmerzen ersparen wird.

- Verwenden Sie eine mehrstufige Authentifizierung. Wenn Hacker Ihr Telefon übernehmen, verhindern Sie, dass sie Ihre anderen Konten erfolgreich angreifen können. Fügen Sie zusätzliche Schritte zum Schutz Ihrer Anmeldeinformationen hinzu.

- Verwenden Sie ein VPN. Es stärkt Ihre Privatsphäre und den Datenschutz, insbesondere wenn Sie ein öffentliches WLAN nutzen.

- Halten Sie Ihr Telefon immer auf dem neuesten Stand. Stellen Sie sicher, dass Sie das neueste iOS-Update verwenden. Apple fügt regelmäßig neue Versionen mit neuen Funktionen und, was noch wichtiger ist, Sicherheits-Patches hinzu, um Ihre Geräte zu schützen.

Unabhängig davon, wie hoch die Wahrscheinlichkeit ist, gehackt zu werden, ist es wichtig, die Risiken zu kennen und einige einfache Vorsichtsmaßnahmen zu treffen. Vermeiden Sie es, Ihr Gerät zu jailbreaken, tippen Sie nicht auf unbekannte Links und nutzen Sie die Multi-Faktor-Authentifizierung, wo immer sie verfügbar ist, um Ihr Gerät und Ihre Daten zu schützen.

-

Haben Sie Fragen und Anregungen zu diesem, anderen oder zukünftigen Themen, die Sie gern betrachtet sehen wollen? Dann nutzen Sie gern die Kommentarfunktion unter diesem Artikel oder nutzen unser Kontaktformular!