ESET-Forscher haben eine Reihe zuvor nicht dokumentierter Malware-Familien entdeckt, die als böswillige Erweiterungen für Internet Information Services (IIS)-Webserver-Software implementiert wurden. Diese vielfältigen Bedrohungen, die mit dem Abhören und der Manipulation der Server-Kommunikation arbeiten, zielen sowohl auf behördliche Mailboxen als auch auf E-Commerce-Transaktionen ab und helfen daneben bei der Verbreitung von Malware.

Neben einer vollständigen Aufschlüsselung der neu entdeckten Familien bietet unser neues Whitepaper Anatomy of native IIS malware einen umfassenden Leitfaden, der anderen Sicherheitsforschern und Verteidigern dabei helfen soll, diese Klasse von serverseitigen Bedrohungen zu erkennen, zu analysieren und abzuwehren. In diesem Blogpost fassen wir die Ergebnisse des Whitepapers zusammen.

In zukünftigen Blogposts stellen wir die bemerkenswertesten, neu entdeckten IIS-Malware-Familien als Fallstudien vor, die zeigen sollen, wie diese Art von Malware für Cyberkriminalität, Cyberspionage und SEO-Betrug verwendet wird.

Die Ergebnisse unserer IIS-Malware-Forschung wurden erstmals auf der Black Hat USA 2021 vorgestellt und werden auch auf der Virus Bulletin 2021-Konferenz am 8. Oktober der Sicherheits-Community vorgestellt.

Internet Information Services (IIS) ist eine Microsoft Windows-Webserver-Software mit einer erweiterbaren, modularen Architektur, die seit v7.0 zwei Arten von Erweiterungen unterstützt – native (C++ DLL) und verwaltete (.NET-Assembly) Module. Wir haben uns auf böswillige native IIS-Module konzentriert, über 80 einzigartige Malware-Proben entdeckt, die in freier Wildbahn verwendet werden. Diese konnten wir in 14 Malware-Familien kategorisiert – von denen 10 zuvor undokumentiert waren. ESET-Sicherheitslösungen erkennen diese Familien als Win{32,64}/BadIIS und Win{32,64}/Spy.IISniff.

Die Funktionsweise von IIS-Malware

IIS-Malware ist eine vielfältige Klasse von Bedrohungen, die für Cyberkriminalität, Cyberspionage und SEO-Betrug verwendet werden –in allen Fällen besteht ihr Hauptzweck aber darin, HTTP-Anforderungen abzufangen, die an den kompromittierten IIS-Server gesendet werden, und die Reaktion des Servers auf (einige) dieser Anfragen zu manipulieren.

Bei der Standardinstallation ist IIS selbst persistent, sodass keine erweiterungsbasierte IIS-Malware erforderlich ist, um zusätzliche Persistenzmechanismen zu implementieren. Einmal als IIS-Erweiterung konfiguriert, wird das böswillige IIS-Modul vom IIS-Worker-Prozess (w3wp.exe) geladen, der Anfragen an den Server verarbeitet – hier kann IIS-Malware auf die Anfrageverarbeitung einwirken.

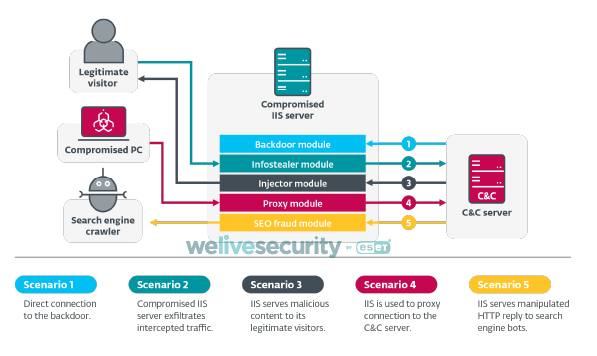

Wir haben fünf Hauptmodi identifiziert, in denen IIS-Malware arbeitet, wie in Abbildung 1 dargestellt wird:

- IIS-Backdoors ermöglichen ihren Operatoren die Fernsteuerung des kompromittierten Computers mit installiertem IIS

- IIS-Infostealer ermöglichen es, den regelmäßigen Verkehr zwischen dem kompromittierten Server und seinen legitimen Besuchern abzufangen, um Daten wie Anmelde- und Zahlungsinformationen zu stehlen. Die Verwendung von HTTPS verhindert diesen Angriff nicht, da IIS-Malware auf alle Daten zugreifen kann, die vom Server verarbeitet werden – dort werden die Daten unverschlüsselt verarbeitet.

- IIS-Injektoren ändern HTTP-Antworten, die an legitime Besucher gesendet werden, um bösartige Inhalte bereitzustellen

- IIS-Proxys machen den kompromittierten Server zu einem unwissentlichen Teil der C&C-Infrastruktur für eine andere Malware-Familie und missbrauchen den IIS-Server, um die Kommunikation zwischen Opfern dieser Malware und dem echten C&C-Server weiterzuleiten

- SEO-Betrug IIS-Malware modifiziert die Daten, die an Suchmaschinen geschickt werden, um SERP-Algorithmen zu manipulieren und das Ranking für andere Websites zu verbessern, die für die Angreifer von Interesse sind

Abbildung 1. Übersicht über die IIS-Malware-Mechanismen

Alle diese Malware-Typen werden im Whitepaper ausführlich behandelt.

Wie (und wo) verbreitet es sich

Native IIS-Module haben uneingeschränkten Zugriff auf alle Ressourcen, die dem Server-Worker-Prozess zur Verfügung stehen – daher sind Administratorrechte erforderlich, um native IIS-Malware zu installieren. Dies schränkt die Optionen für den anfänglichen Angriffsvektor erheblich ein. Wir haben Beweise für zwei Szenarien gesehen:

- IIS-Malware , die sich als trojanisierte Version eines legitimen IIS-Moduls verbreitet

- IIS-Malware, die sich durch Server-Exploits verbreitet

Beispielsweise haben wir zwischen März und Juni 2021 eine Welle von IIS-Backdoors festgestellt, die sich über die Microsoft Exchange pre-authentication RCE-Schwachstellenkette (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858, and CVE-2021-27065), auch bekannt als ProxyLogon, verbreiten. Speziell anvisiert wurden Exchange-Server, auf denen Outlook im Web (auch bekannt als OWA) aktiviert ist – da IIS zur Implementierung von OWA verwendet wird, waren diese ein besonders interessantes Ziel für Spionage.

Nachdem unsere Kollegen im März 2021 den ersten solchen Fall gemeldet hatten, haben wir vier weitere Kampagnen mit verschiedenen IIS-Hintertüren entdeckt, die sich über dieselbe Schwachstelle auf Microsoft Exchange-Server ausbreiten. Um unsere Telemetrie zu komplementieren, haben wir internetweite Scans durchgeführt, um das Vorhandensein dieser Hintertüren zu erkennen, die es uns ermöglichten, andere Opfer der Malware zu identifizieren und zu benachrichtigen.

Abbildung 2 zeigt die geografischen Standorte der betroffenen Server von diesen fünf Kampagnen mit Daten aus unseren Telemetrie- und internetweiten Scans.

Abbildung 2. Opfer nativer IIS-Backdoors, die sich über die ProxyLogon-Sicherheitslückenkette verbreitenUnter den Opfern waren folgende Einrichtungen:

Abbildung 2. Opfer nativer IIS-Backdoors, die sich über die ProxyLogon-Sicherheitslückenkette verbreitenUnter den Opfern waren folgende Einrichtungen:

- Regierungsinstitutionen in drei Ländern in Südostasien

- Ein großes Telekommunikationsunternehmen in Kambodscha

- Eine Forschungseinrichtung in Vietnam

- Dutzende von Privatunternehmen verschiedener Branchen, hauptsächlich in Kanada, Vietnam und Indien, sowie andere in den USA, Neuseeland, Südkorea und weiteren Ländern

Beachten Sie, dass IIS-Hintertüren zwar gut geeignet sind, um hochkarätige Postfächer auszuspionieren, Opfer von IIS-Malware jedoch nicht auf kompromittierte Server beschränkt sind. Alle legitimen Besucher der von diesen Servern gehosteten Websites sind potenzielle Ziele, da die Malware auch dazu verwendet werden kann sensible Daten von den Besuchern (IIS-Infostealer) zu stehlen oder böswillige Inhalte (IIS-Injektoren) bereitzustellen. Einzelheiten zu den Zielen der anderen analysierten IIS-Familien finden Sie im vollständigen Whitepaper.

Das Innere der nativen IIS-Malware

Aus technischer Sicht werden alle Arten von nativer IIS-Malware als Dynamic Link Libraries (DLLs) implementiert, die mit der IIS C++ API geschrieben werden. Eine solche DLL muss:

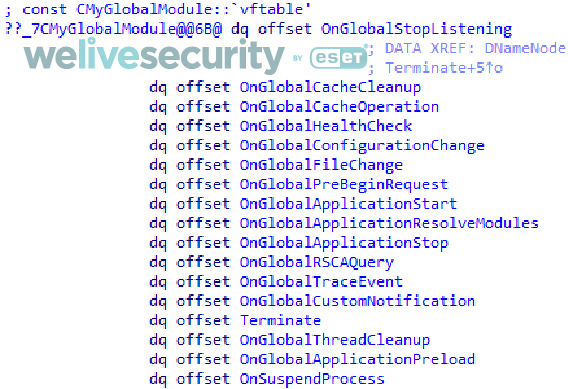

- eine Klasse implementieren, die entweder von der CHttpModule- oder CGlobalModule-Klasse (oder beiden) geerbt wurde, und eine Reihe von Methoden dieser Klasse (Ereignishandler) überschreiben

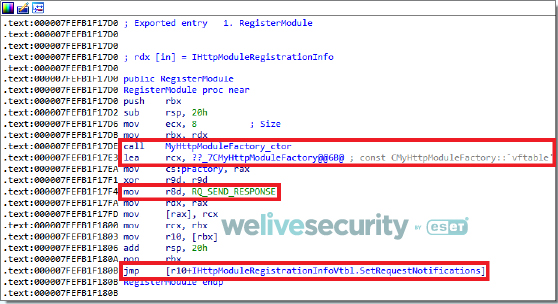

- die Funktion RegisterModule exportieren, die der Einstiegspunkt der Bibliothek ist, die für das Erstellen der Instanzen dieser Klassen und das Registrieren der implementierten Handler für Serverereignisse verantwortlich ist, wie in Abbildung 3 dargestellt.

Abbildung 3. Eine typische RegisterModule-Funktion nativer IIS-Malware

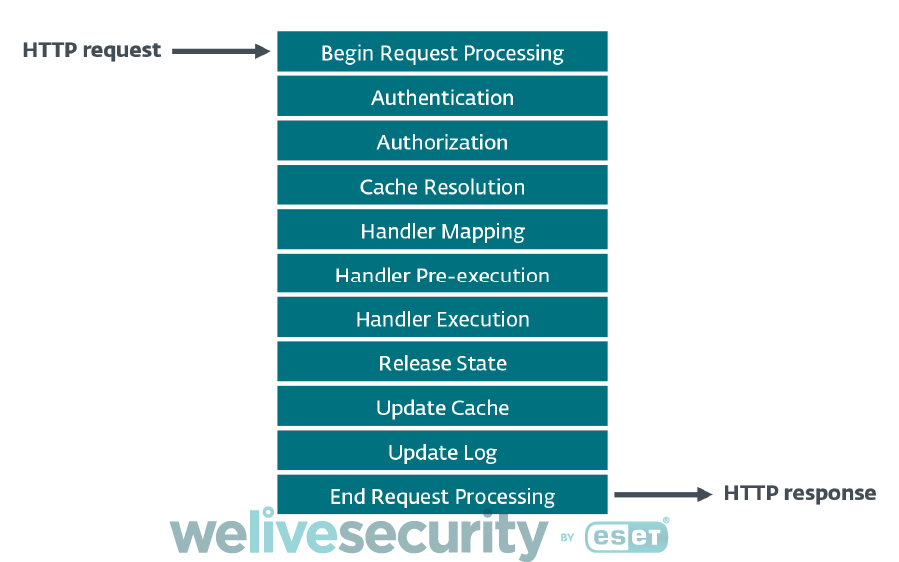

Serverereignisse beziehen sich auf die Schritte, die der IIS-Server während der Anforderungsverarbeitung ausführt (siehe Abbildung 4), aber auch auf andere Aktionen des Servers (z. B. das Senden einer HTTP-Antwort). Diese Ereignisse generieren Ereignisbenachrichtigungen, die von Ereignishandlern verarbeitet werden, die in den Modulen des Servers implementiert sind (siehe Abbildung 5).

Abbildung 4. HTTP-Anforderungsverarbeitungs-Pipeline in IIS

Kurz gesagt, die Ereignishandler (oder die Methoden der IIS-Modulkernklassen) sind der Ort, an dem die IIS-Malware-Funktionalität implementiert wird und auf den sich alle Reverse-Ingenieure bei ihrer Analyse konzentrieren sollten. Detaillierte Informationen zu den Grundlagen von IIS-Malware und zur Analyse solcher Binärdateien finden Sie im Abschnitt 4 in unserem Whitepaper Anatomie nativer IIS-Malware.

Abbildung 5. Eventhandler: Methoden der Modulklassen CHttpModule und CGlobalModule

Abbildung 5. Eventhandler: Methoden der Modulklassen CHttpModule und CGlobalModule

Netzwerk-Kommunikation

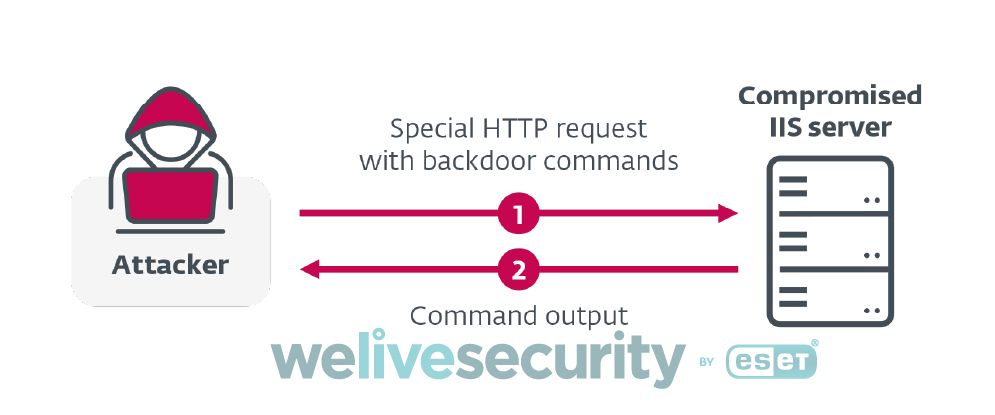

Ein bemerkenswertes Merkmal von IIS-Malware ist die Art und Weise, wie sie mit ihren Betreibern kommuniziert. Böswillige IIS-Module, insbesondere IIS-Backdoors, erstellen normalerweise keine neuen Verbindungen zu ihren C&C-Servern. Sie funktionieren als passive Implantate und ermöglichen es den Angreifern, sie zu kontrollieren, indem sie in einer HTTP-Anfrage, die an den kompromittierten IIS-Webserver gesendet wird, ein „Geheimnis“ bereitstellen. Aus diesem Grund verfügen IIS-Backdoors in der Regel über einen Mechanismus zur Erkennung von Angreiferanfragen, die zur Kontrolle des Servers verwendet werden und eine vordefinierte Struktur aufweisen, wie

- eine URL oder ein Anfragetext, der einer bestimmten Regex entspricht

- das Vorhandensein eines spezifischen, benutzerdefinierten HTTP-Headers

- ein eingebettetes Token (in der URL, im Anfragetext oder in einem der Header), das einem hartcodierten Passwort entspricht

- ein Hash-Wert eines eingebetteten Tokens, der einem hartcodierten Wert entspricht

- eine komplexere Bedingung – zum Beispiel eine Beziehung zwischen all dem oben genannten

Abbildung 6. Passiver C&C-Kommunikationskanal (IIS-Backdoors)

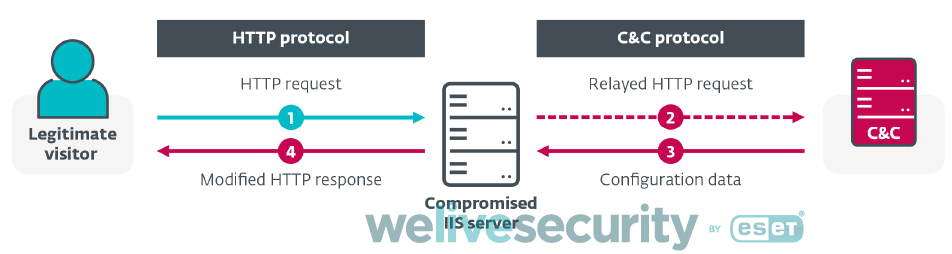

Auf der anderen Seite implementieren einige IIS-Malware-Kategorien einen alternativen C&C-Kanal – unter Verwendung von Protokollen wie HTTP oder DNS – um die aktuelle Konfiguration im Handumdrehen zu erhalten. Beispielsweise kontaktiert ein IIS-Injektor seinen C&C-Server jedes Mal, wenn eine neue Anfrage von einem legitimen Besucher der kompromittierten Website vorliegt, und verwendet die Serverantwort, um die diesem Besucher bereitgestellten Inhalte (z. B. böswilliger Code oder Adware) zu ändern.

Abbildung 7. Alternativer C&C-Kommunikationsmechanismus (IIS-Injektoren)

Tabelle 1 fasst zusammen, wie die C&C-Kanäle sowie andere bemerkenswerte Techniken von den 14 analysierten IIS-Malware-Familien implementiert werden.

Tabelle 1. Zusammenfassung der implementierten Verschleierungen und der von den analysierten IIS-Malware-Familien unterstützten Funktionen

| Group # | Functionality | C&C channel | Detection evasion and obfuscation techniques | ||||||

|---|---|---|---|---|---|---|---|---|---|

| Backdoor | Infostealer | Proxy | SEO fraud | Injector | Attacker request verification (e.g. specific header present, specific URI, query string parameter) | Encryption/encoding | Alternative channel protocol | ||

| Group 1 | x | x | HTTP header with hardcoded password | base64 | |||||

| Group 2 | x | HTTP header with hardcoded password | RSA + AES-CBC | ||||||

| Group 3 | x | HTTP header present | base64 | ||||||

| Group 4 | x | HTTP header with hardcoded password | XOR + base64 | Anti-logging | |||||

| Group 5 | x | URI and HTTP header with hardcoded password | String stacking | ||||||

| Group 6 | x | Query string parameter | |||||||

| Group 7 | x | Relationship between HTTP headers, HTTP body format | AES-CBC | Anti-logging | |||||

| Group 8 | x | HTTP header with hardcoded password | |||||||

| Group 9 | x | x | No support for attacker requests | HTTP | Encrypted strings (XOR 0x56) | ||||

| Group 10 | x | No support for attacker requests | HTTP to obtain JavaScript config | ||||||

| Group 11 | x | x | x | x | HTTP header with hardcoded password | DNS TXT to obtain config, | String encryption (ADD 0x02) | ||

| HTTP for C&C | |||||||||

| Group 12, variant A | x | x | x | x | HTTP header with password whose MD5 hash is hardcoded | HTTP | String encryption (ADD 0x01) | ||

| Group 12, variant B | x | x | x | HTTP | UPX packing | ||||

| Group 12, variant C | x | No support for attacker requests | HTTP | String encryption (XOR 0x0C) | |||||

| Group 13 | x | x | Query string parameter | HTTP | |||||

| Group 14 | x | x | No support for attacker requests | HTTP |

Schadensbegrenzung

Da native IIS-Module nur mit Administratorrechten installiert werden können, müssen sich die Angreifer zunächst privilegierten Zugriff auf den IIS-Server verschaffen. Die folgenden Empfehlungen können ihre Arbeit erschweren:

- Verwenden Sie dedizierte Konten mit starken, eindeutigen Passwörtern für die Verwaltung des IIS-Servers. Verlangen Sie für diese Konten eine Multifaktor-Authentifizierung (MFA). Überwachen Sie die Nutzung dieser Konten.

- Patchen Sie Ihr Betriebssystem regelmäßig und überlegen Sie sorgfältig, welche Dienste aus dem Internet erreichbar sein sollen, um das Risiko eines erfolgreichen Angriffs auf den Server zu verringern.

- Ziehen Sie die Verwendung einer Web Application Firewall und/oder einer Endpoint-Sicherheitslösung auf Ihrem IIS-Server in Betracht.

- Native IIS-Module haben uneingeschränkten Zugriff auf alle Ressourcen, die dem Server-Worker-Prozess zur Verfügung stehen; Sie sollten daher nur native IIS-Module von vertrauenswürdigen Quellen installieren, um zu vermeiden, dass trojanisierte Versionen heruntergeladen werden. Achten Sie besonders auf Module, die Funktionen versprechen, die zu gut sind, um wahr zu sein (wie zum Beispiel die magische Verbesserung der Suchmaschinenoptimierung).

- Überprüfen Sie regelmäßig die IIS-Serverkonfiguration, um sicherzustellen, dass alle installierten nativen Module legitim sind (von einem vertrauenswürdigen Anbieter signiert oder absichtlich installiert sind).

Ausführliche Informationen zum Erkennen und Entfernen von IIS-Malware finden Sie im Abschnitt Mitigation des Whitepapers. Wir veröffentlichen auch eine Reihe von YARA-Regeln, die Sie nutzen können, um alle 14 analysierten IIS-Malware-Familien zu erkennen.

Zusammenfassung

Internet Information Services-Webserver wurden von verschiedenen böswilligen Akteuren angegriffen und für Cyberkriminalität sowie auch für Cyberspionage ausgenutzt. Die modulare Architektur der Software, die Webentwicklern Erweiterbarkeit bietet, kann ein nützliches Werkzeug für Angreifer sein, um Teil des IIS-Servers zu werden und seinen Datenverkehr abzufangen oder zu ändern.

Es ist immer noch recht selten, dass Endpoint- (und andere) Sicherheitssoftware auf IIS-Servern ausgeführt wird, was es Angreifern leicht macht, über lange Zeiträume unbemerkt zu agieren. Dies sollte alle seriösen Webportale beunruhigen, die die Daten ihrer Besucher einschließlich der Authentifizierungs- und Zahlungsinformationen schützen möchten. Organisationen, die OWA verwenden, sollten ebenfalls aufpassen, da es von IIS abhängt und ein interessantes Ziel für Spionage sein könnte.

Obwohl IIS-Serverbedrohungen nicht auf native IIS-Malware beschränkt sind, glauben wir, dass unser Whitepaper ein hilfreicher Startpunkt für Verteidiger sein kann, um IIS-Bedrohungen zu verstehen, zu identifizieren und zu entfernen. Außerdem bietet er unseren Kollegen eine Anleitung zum Reverse Engineering dieser Bedrohungsklasse und zum Verständnis ihrer gemeinsamen Taktiken, Techniken und Verfahren.

Weitere technische Details zur Malware und Indicators of Compromise finden Sie in unserem umfassenden Whitepaper und auf GitHub. Bei Fragen oder für Sample-Einreichungen zu diesem Thema kontaktieren Sie uns unter: threatintel@eset.com.

Vielen Dank an die ESET-Kollegen Marc-Étienne Léveillé und Mathieu Tartare für ihre Arbeit bei dieser Untersuchung.