Perdemos a conta de quantas vezes digitamos nosso endereço de e-mail e número de telefone para nos cadastrarmos em um serviço on-line, acessar um site ou um aplicativo, ler notícias ou fazer login em uma das contas de redes sociais que a maioria de nós tem. Francamente, nossas informações de contato estão espalhadas pela internet.

Ao mesmo tempo, estar seguro e manter a privacidade na internet pode ser um trabalho árduo e demorado, principalmente se tivermos que pensar em gerenciar configurações e decidir quais informações queremos compartilhar toda vez que nos cadastramos em um novo serviço ou fazemos uma compra on-line. Isso se torna avassalador.

Podemos facilitar? Assim como dedicamos uma noite de domingo para preparar algumas refeições para a semana, podemos reservar um tempo hoje para proteger nossa privacidade on-line nos próximos meses.

Descartável e temporário: a arte do disfarce na internet

Endereço de e-mail temporário e uma caixa de entrada secundária

Como a maioria dos sites exige um endereço de e-mail para se registrar, a maioria de nós simplesmente insere nosso endereço de e-mail principal. Por que precisaríamos de mais de uma caixa de entrada, afinal? No entanto, a realidade sugere o contrário. Quando nos registramos em uma nova conta ou até mesmo inserimos nosso e-mail para acessar conteúdo restrito, na maioria das vezes também estamos concordando com a transferência de nossas informações de contato de um determinado serviço para outro para fins de marketing.

Mas não precisa ser assim. O que fazer então?

Estratégia 1: Use um endereço de e-mail descartável - para coisas com as quais você não se importa muito.

Vários serviços de e-mail descartável permitem que você use um e-mail temporário que se autodestrói após um período de tempo determinado. Isso é especialmente útil para uso único, por exemplo, quando você é solicitado a fornecer um endereço de e-mail para acessar conteúdo restrito, mas não deseja correr o risco de ser bombardeado por comunicações de marketing e spam.

No entanto, uma ressalva se aplica: não é uma boa ideia usar esses serviços para comunicações que possam envolver dados realmente sensíveis.

Estratégia 2: Crie um segundo endereço de e-mail para logins e boletins informativos importantes.

Para todos os contatos governamentais, bancários e outros importantes, use um serviço de e-mail criptografado de ponta a ponta, como o ProtonMail. Não use seu endereço de e-mail principal para nada além de se manter em contato com seus amigos e familiares. Isso manterá sua caixa de entrada organizada, livre de spam e protegida contra vazamentos de dados no caso de um serviço com o qual você está registrado sofrer um vazamento de dados.

Alternativamente, você também pode usar um recurso como o "Ocultar Meu E-mail" da Apple para se cadastrar em um serviço sem revelar seu e-mail real. A Apple cria um endereço único que mascara seu endereço real e o fornece ao serviço ao qual você está se cadastrando. Todos os e-mails serão então encaminhados automaticamente da conta mascarada para a sua. Embora o Android ainda não ofereça um recurso semelhante, existem algumas alternativas, como o Firefox Relay.

O número de telefone temporário

Junto com os endereços de e-mail, o seu número de telefone é indispensável para se cadastrar e fazer login em vários sites, receber senhas temporárias que confirmam a sua identidade ou até mesmo para os varejistas on-line repassarem seus dados de contato para os serviços de entrega. Geralmente, o seu número de telefone está em todos os lugares, então não é surpresa que a maioria de nós já tenhamos recebido mensagens aleatórias e tentativas de golpe no WhatsApp.

Estratégia 3: Obtenha um cartão SIM pré-pago

Normalmente, trata-se de um cartão barato que você só precisa recarregar com alguns reais a cada poucos meses para mantê-lo ativo. O objetivo é usar esse número de telefone para todas as suas necessidades na internet: você pode vinculá-lo às contas de redes sociais, usá-lo para rastrear encomendas, compartilhá-lo com potenciais pretendentes que conheceu de forma on-line e usá-lo para manter o anonimato em geral.

Enquanto isso, o seu número principal deve ser compartilhado apenas com familiares, amigos e órgãos do governo ou financeiros. Como você usa o número temporário na internet, se receber uma ligação, é possível imediatamente assumir que se trata de um golpe e, muito provavelmente, algum site no qual você estava registrado sofreu um vazamento de dados.

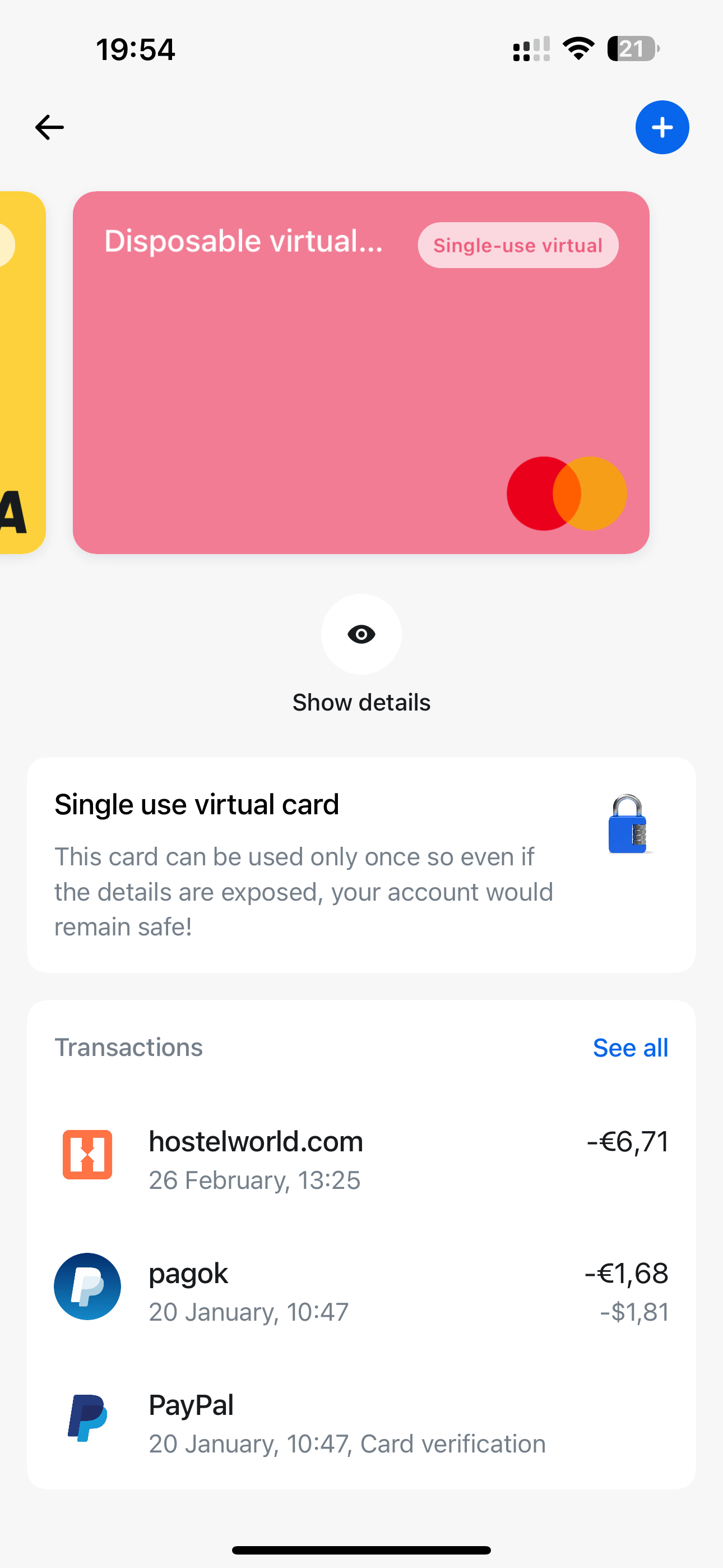

Cartões bancários de uso único

Fazer compras on-line pode ser muito conveniente, não há dúvidas. Basta acessar um site, escolher o que queremos e, muitas vezes, usamos os dados bancários que já estão registrados de uma compra anterior - e está tudo bem. A menos que o site tenha sofrido um roubo de informações que comprometa os dados do seu cartão e você se torne vítima de um golpe de engenharia social.

Estratégia 4: Use cartões virtuais de uso único ou cartões pré-pagos

Muitos bancos tradicionais, on-line e carteiras virtuais, que utilizam aplicativos móveis, oferecem cartões virtuais como uma opção ao cartão físico. Em muitos desses bancos, também são oferecidos cartões de uso único que estão vinculados ao seu cartão real. Uma vez que você faz uma compra com esse cartão, o sistema do banco detecta a transação e destrói os detalhes desse cartão, gerando um novo para a próxima compra. Como esses cartões possuem dados aleatórios, os cibercriminosos não conseguem obter suas informações reais.

Caso você esteja se perguntando o que pode acontecer no caso de reembolsos, os vendedores podem reembolsar qualquer valor para o mesmo cartão de uso único e o valor será creditado de volta à sua conta original.

Autenticação em dois fatores e códigos de uso único

A maioria dos serviços permite - e recomenda - o uso da autenticação em dois fatores (2FA, pela sigla em inglês): além de inserir sua senha, pode ser solicitado um passo adicional de autenticação. Se alguém roubar sua senha, dessa forma, não poderá acessar sua conta sem o segundo código de identificação.

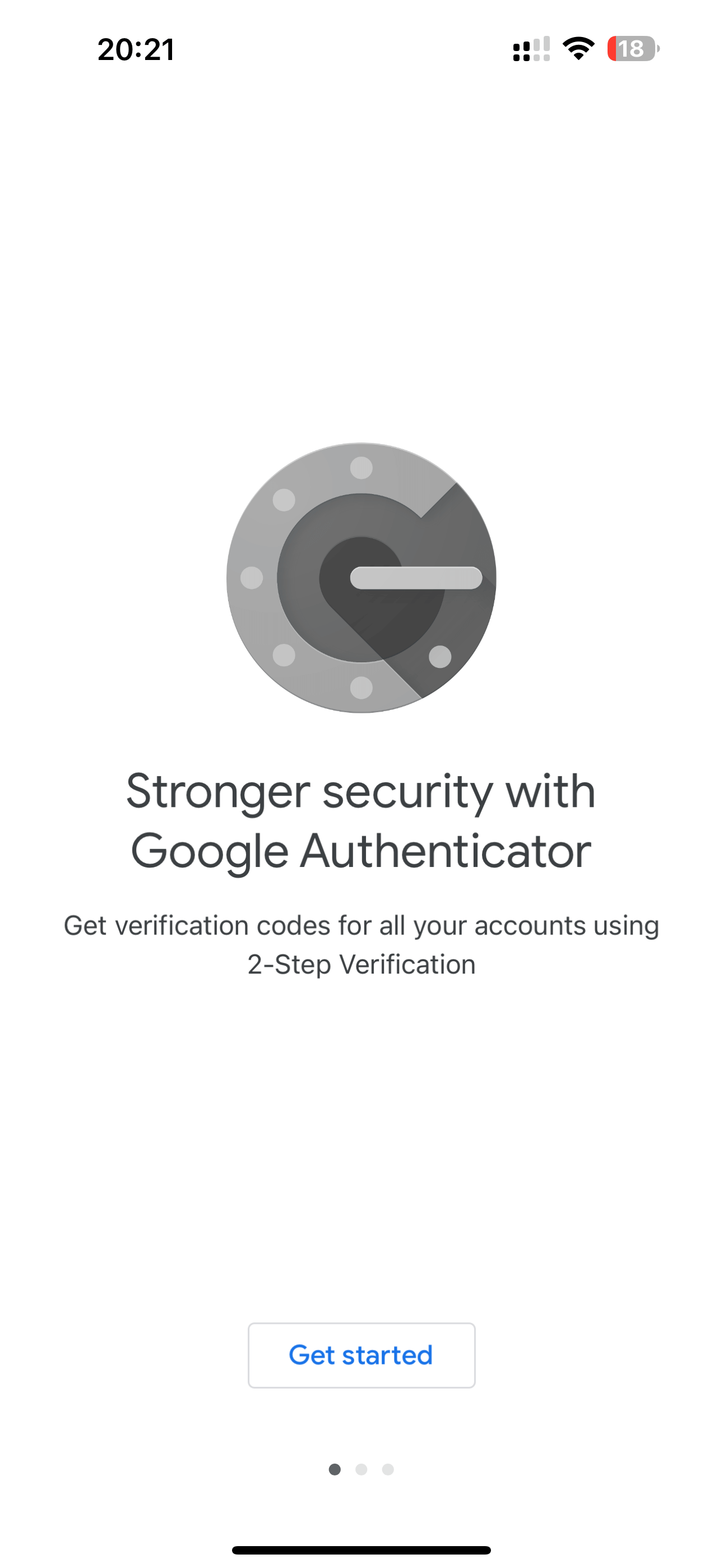

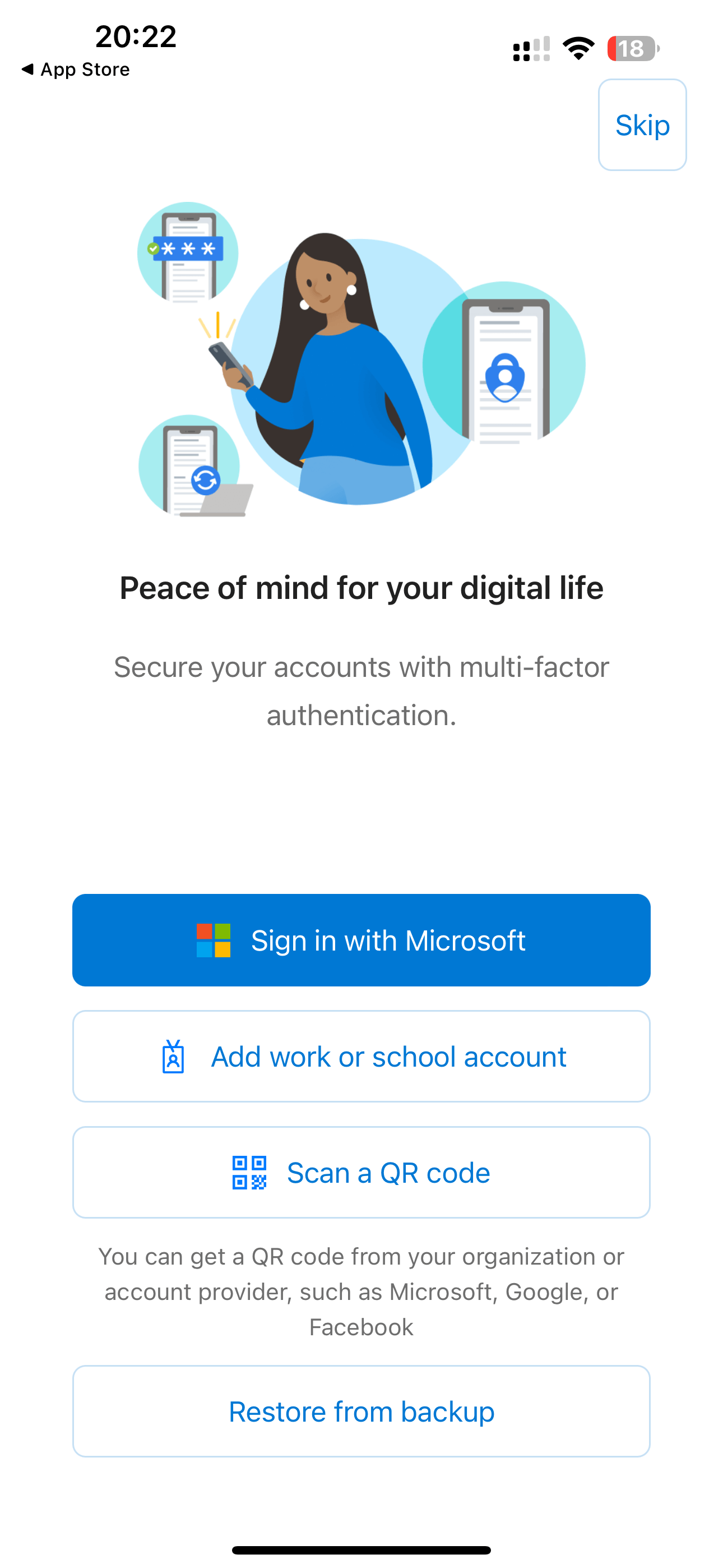

Estratégia 5: Use os códigos de autenticação em dois fatores gerados por aplicativos.

Normalmente, o segundo fator de identificação é uma mensagem SMS para o seu celular com uma senha ou código temporário. Basta digitá-lo onde for solicitado para provar sua identidade. Outra opção é usar aplicativos de autenticação, como o Microsoft Authenticator. Nas configurações de segurança, a maioria dos sites oferece a possibilidade de gerar um código QR ou alfanumérico que você pode adicionar ao seu aplicativo de autenticação, que irá gerar um código temporário para autenticação.

Vamos recapitular!

- Crie contas de e-mail temporárias quando precisar acessar conteúdo restrito que solicite seu endereço de e-mail para obter acesso adicional.

- Use um provedor de e-mail confiável, como Gmail ou Outlook, para criar uma conta secundária que você usa para serviços on-line e cadastros em sites.

- Obtenha um número temporário para evitar receber mensagens SMS e chamadas de golpes.

- Use cartões bancários virtuais descartáveis que são destruídos após um único uso.

- Use códigos de uso único para autenticação de dois fatores, além de uma senha forte e única.