Os criminosos por trás da fraude conhecida como "esquema de suporte técnico" vêm oferecendo às pessoas um falso serviço de suporte técnico e "resolvendo" problemas inexistentes há anos. Usando um amplo repertório de estratégias de engenharia social que têm sido testadas repetidas vezes, esses criminosos têm conseguido enganar com sucesso um grande número de pessoas para entregar seu dinheiro ou dados confidenciais, tais como senhas e detalhes financeiros. Portanto, não é surpreendente que eles ainda continuem a explorar este modelo de fraude, embora utilizando técnicas mais sofisticadas e não apenas as chamadas telefônicas e os falsos pop-ups que utilizam para enganar suas vítimas, fazendo-as acreditar que existe um problema.

Nos EUA, quase 24.000 pessoas relataram perder por volta de 348 milhões de dólares para esquemas de suporte técnico em 2021, representando um aumento de 137% nas perdas em relação ao ano anterior, afirma o FBI. No entanto, isto quase certamente não abrange a escala do problema, pois muitas vítimas estão relutantes em relatá-lo. Enquanto isso, pesquisas conduzidas pela Microsoft em 2021 afirmam que três quintos dos consumidores globais tinham encontrado este tipo de esquema nos 12 meses anteriores e "um em cada seis caiu na armadilha", muitas vezes perdendo dinheiro no processo.

No lado positivo, este é um cibercrime que pode ser evitado com uma boa dose de conscientização do usuário. Ao detectar os primeiros sinais suspeitos, as pessoas podem evitar se tornar vítima deste esquema, economizando muito tempo, dinheiro e possivelmente lágrimas no processo.

Como funcionam os (últimos) golpes de suporte técnico?

Os golpes de suporte técnico evoluíram significativamente durante a última década. Os primeiros casos envolviam chamadas a frio de falsos agentes de suporte técnico que geralmente estavam baseados na Índia e alegavam trabalhar para a Microsoft, Dell, Cisco ou outra empresa de tecnologia, incluindo fornecedores de segurança bem conhecidos.

O pesquisador Jim Browning, através de seu canal no YouTube, compartilha exemplos claros de como esses call centers operam, telefonando para vítimas se passando por representantes de suporte técnico de uma empresa conhecida.

Desta forma, os golpistas realizavam ligações para as pessoas do nada e, de forma mais ou menos aleatória, tentavam convencê-las de que seu computador tinha um problema que precisava ser resolvido imediatamente em troca de uma taxa. O sucesso dessas tentativas dependia muito de encontrar vítimas com pouco conhecimento sobre como os computadores realmente funcionam e passou a ser apoiado por sites e páginas do Facebook que oferecem "ajuda" aos usuários de produtos específicos.

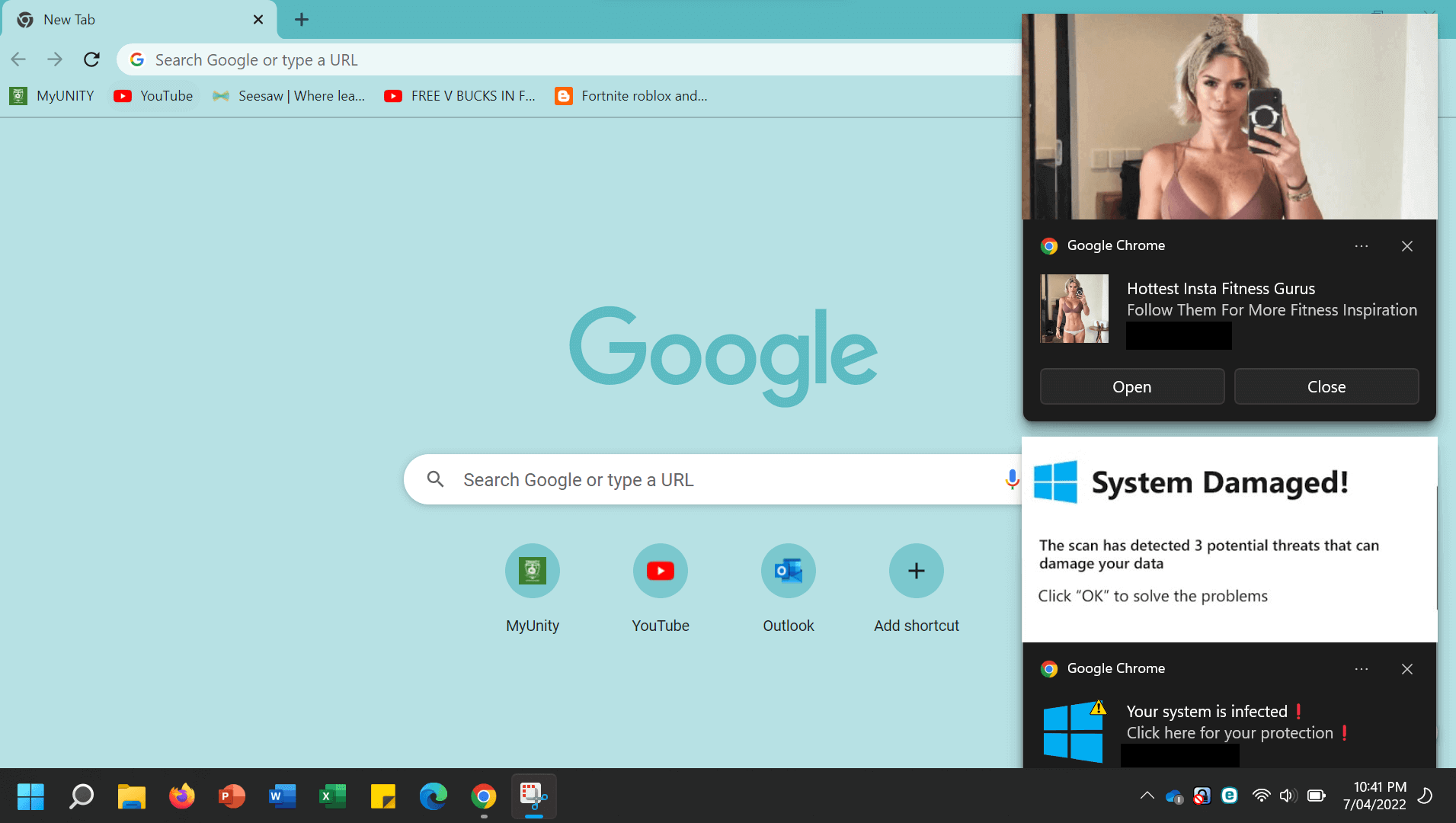

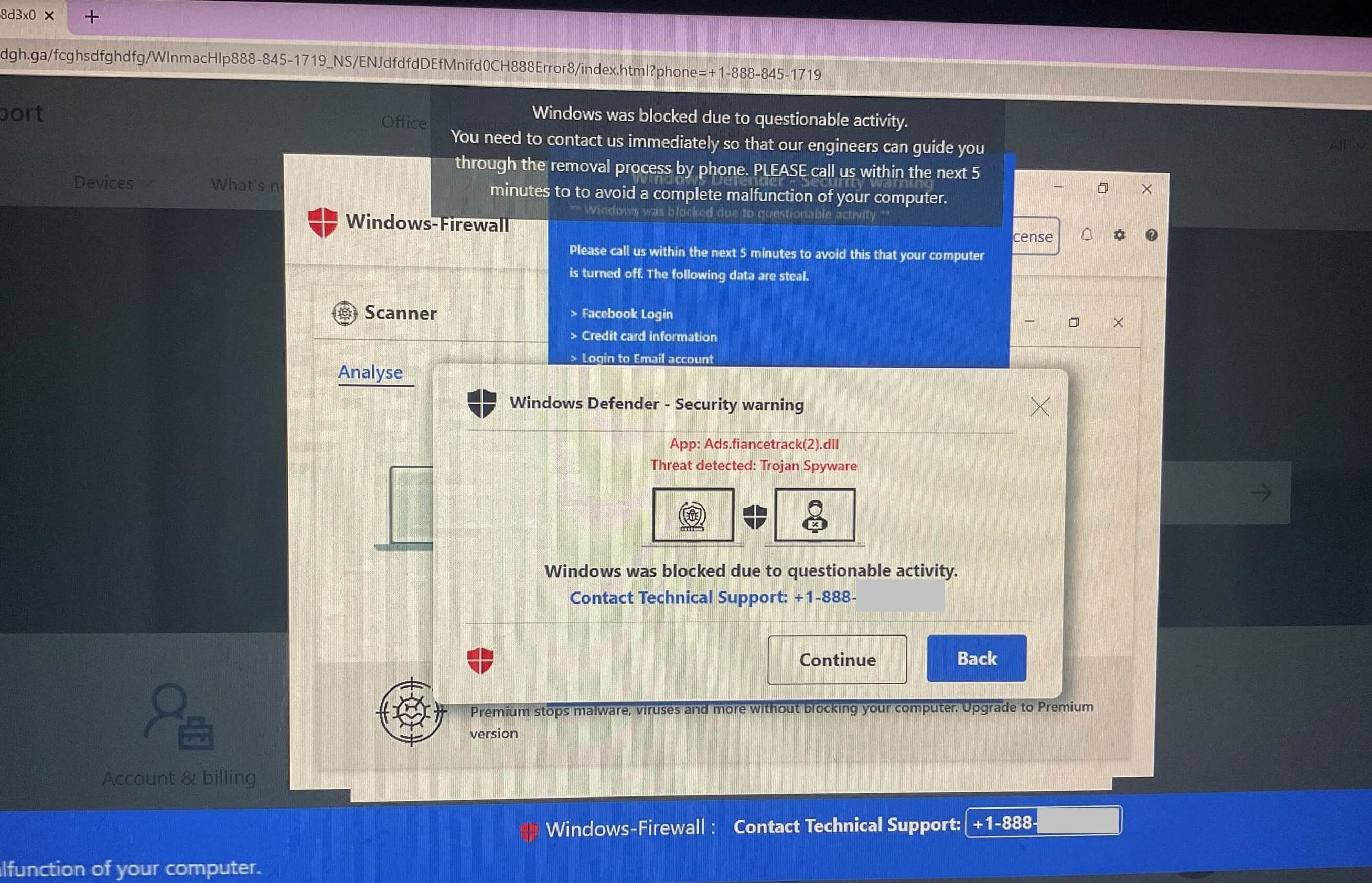

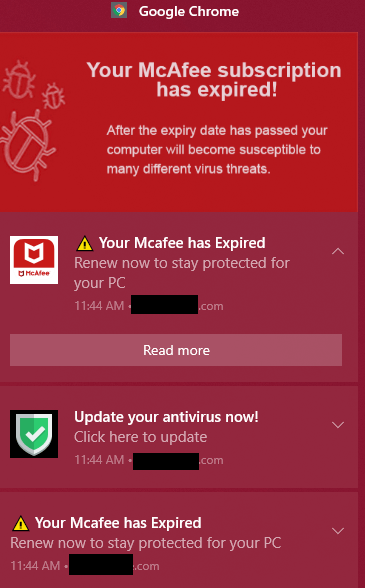

Com o tempo, começaram a aparecer propagandas enganosas, falsos pop-ups, falsos sites de suporte e ataques envolvendo programas maliciosos similares a um malware. Desta forma, os alertas eram exibidos nas telas dos computadores das pessoas na tentativa de convencê-las de que algo estava errado com sua máquina.

Na verdade, com o passar do tempo, esses golpes se tornaram mais sofisticados e tomaram um rumo: eles começaram a induzir a vítima a telefonar para o golpista (muitas vezes depois de visitar um site duvidoso), em vez de os golpistas ligarem para as pessoas de forma bastante aleatória.

Abaixo estão alguns exemplos recentes de tais alertas falsos:

De que se trata o aviso do FBI?

Algumas das novas táticas que utilizam, agora também apontadas pelo FBI, envolvem estes passos:

- A vítima recebe um e-mail de um domínio de aspecto legítimo avisando de uma renovação automática e iminente de um serviço técnico (ou seja, garantia) por várias centenas de dólares. O destinatário é aconselhado a entrar em contato com o número de telefone ou endereço de e-mail fornecido caso não deseje pagar.

- A vítima liga para os golpistas pedindo uma explicação/reembolso.

- O golpista induz a vítima a baixar o software do protocolo de desktop remoto (RDP) para que ela possa acessar a máquina do usuário, realizar o suporte técnico e processar o reembolso.

- O fraudador alegará ter emitido um reembolso e pedirá ao usuário para entrar no Internet Banking para verificar se foi bem sucedido. Isto dará ao criminoso acesso a esta conta.

- Uma vez dentro da conta bancária online, o golpista congela a vítima ou exibe uma tela em branco enquanto transfere secretamente os fundos da conta da vítima.

Naturalmente, esta não é a única variação do golpe de suporte técnico que circula. Outro diagnóstico compartilhado pelo FBI afirma que os golpistas podem telefonar, enviar mensagens de texto ou e-mail para fazer contato inicial com a vítima. Eles podem se apresentar como representantes não apenas de empresas de tecnologia, mas também de instituições financeiras e bancárias, empresas de serviços públicos ou mesmo de câmbio de moeda virtual. O "problema" para o qual eles supostamente estão ligando pode não ser uma renovação de licença ou garantia, mas um e-mail ou conta bancária comprometida, ou mesmo um vírus de computador.

Os golpistas então podem:

- Convencer a vítima de que suas contas financeiras foram comprometidas e que eles precisam movimentar seus fundos para outros lugares.

- Tomar o controle da máquina da vítima remotamente através das mesmas ferramentas do RDP.

- Abrir contas em moeda virtual para transferir fundos da conta bancária da vítima.

Outras táticas podem incluir:

- Comprometer o dispositivo de um usuário através de um "download automático" que faz com que pop-ups falsos sejam exibidos na máquina da vítima, avisando que algo está errado e que eles precisam ligar para um número para o resolver.

- Usar o acesso remoto à máquina da vítima para instalar malwares que roubam informações para coletar detalhes do cartão e outras informações pessoais, e depois cobrar a vítima pelo privilégio.

Como detectar e impedir um esquema de suporte técnico

A boa notícia é que, com um pouco mais de ceticismo e consciência natural, os usuários podem evitar o constrangimento de serem vítimas de um esquema de suporte técnico. Considere o seguinte:

- Não responda diretamente ou chame números publicados em e-mails não solicitados. Em caso de dúvida, consulte manualmente o número da empresa envolvida e ligue diretamente para eles para verificar.

- Se uma mensagem pop-up ou de erro aparecer na tela de seu computador e possuir um número de telefone, resista à tentação de ligar para o número.

- Se alguém ligar para dizer que seu computador tem um problema, desligue.

- Não conceda acesso remoto ao PC a ninguém que você não conheça pessoalmente, incluindo representantes telefônicos.

- Não compartilhe suas senhas com ninguém.

- Não faça login em contas bancárias ou financeiras enquanto estiver fornecendo acesso remoto em seu computador.

- Esteja ciente de que os golpistas sempre tentarão te apressar a tomar decisões precipitadas, muitas vezes causando pânico. Resista à tentação de fazer isso, respire fundo e pense.

- Se você estiver preocupado com atividades fraudulentas, fique de olho nas transações de sua conta bancária.

- Use o software de segurança de um fornecedor confiável em todos os seus dispositivos.

Os esquemas de suporte técnico existem há mais de uma década e continuarão a existir por muito tempo. Podemos não ter certeza do que mais esperar em 2023, mas preparados com este conhecimento, pelo menos devem ser mais fáceis de identificar.