Frequentemente analisamos ameaças direcionadas a países e regiões específicas. Aproveitei este início de ano para analisar um pouco mais as campanhas de phishing e ameaças focadas no Brasil, e alguns pontos chamaram a minha atenção.

O primeiro ponto de atenção é que a quantidade de campanhas maliciosas focadas em criar sites falsos da Americanas foi significativamente maior que a de outras lojas de e-commerce. Geralmente os criminosos criam campanhas de diversas lojas conhecidas, sem demonstrar nenhuma “preferência”, mas neste início de ano o cenário foi diferente. A quantidade de lojas falsas que se faziam passar pela Americanas foram, em alguns casos, 40% superiores em comparação a outras lojas do mesmo setor.

Não identifico outro motivo para essa preferência por parte dos criminosos que não seja o grade destaque na mídia que a loja recebeu devido aos problemas financeiros apresentados pela empresa. Uma das possíveis lógicas dos criminosos é usar a visibilidade, mesmo que negativa, gerada pela loja para despertar o interesse por falsas promoções presentes em sites que se fazem passar pela página oficial.

O segundo ponto de atenção é qualidade com que os criminosos elaboraram este golpe. Como todos os golpes, essa campanha também possui pontos que permitem identificar que se trata de um conteúdo malicioso. No entanto, é evidente que os criminosos responsáveis por esta campanha desprenderam diferentes esforços para que a página falsa se torna-se mais realista.

Ao iniciar a análise desta campanha percebi que a estrutura do site falso é extremamente parecida com a do verdadeiro, porém possui botões que não realizam função alguma como é o caso do “todos os departamentos” e o botão para realizar o login.

Como de costume, independentemente de quão bem feito seja um golpe, os criminosos costumam não conseguir alterar certos pontos, como o endereço do site (por exemplo) que sempre será diferente do site oficial da loja.

Site falso se faz passar pela página da Americanas.

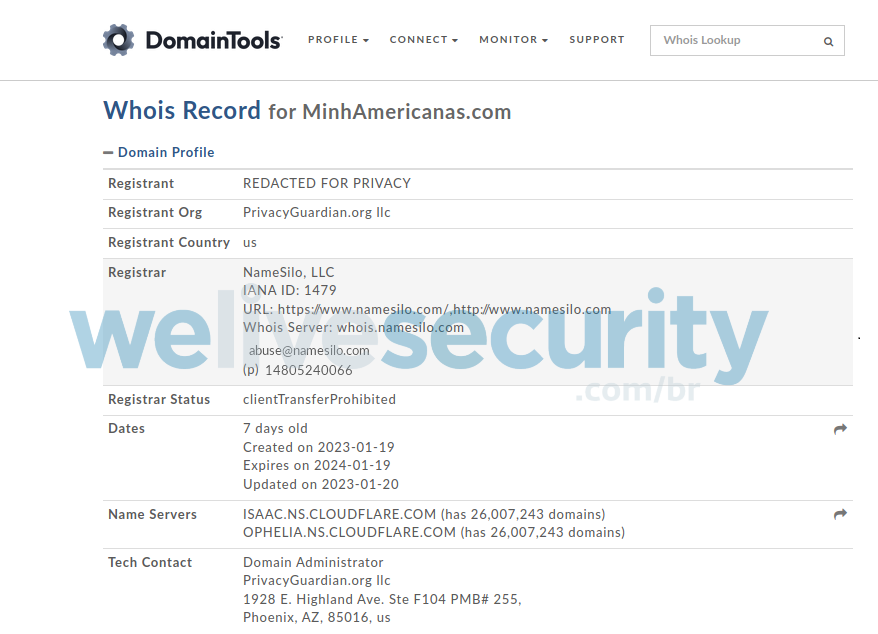

A análise da URL do site demonstra a ilegitimidade da página. Através da URL podemos ver que o domínio foi criado recentemente.

Imagem 2. Análise da URL do site falso.

Boa parte dos outros botões que estavam ativos possuíam uma função dentro do site falso, o que é extremamente raro, pois boa parte dos criminosos se preocupa apenas em forjar as seções de produtos e compras.

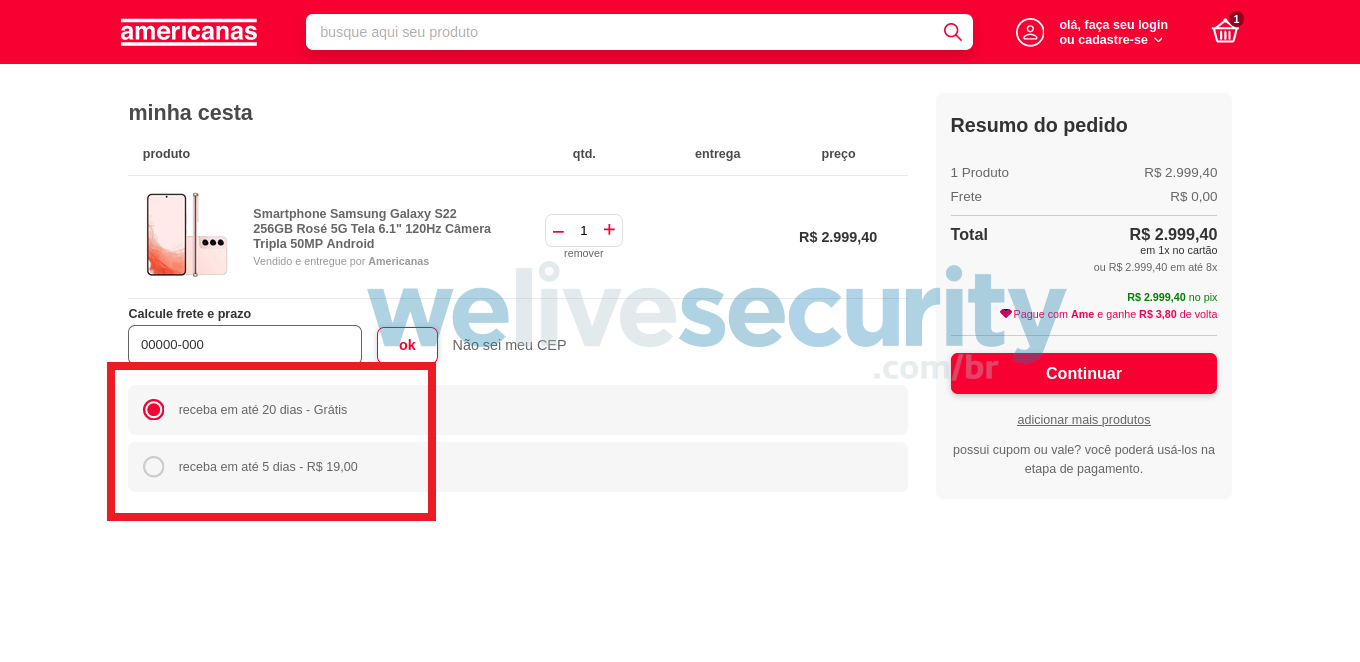

Simulei a compra de um smartphone para entender como a estrutura do site funcionava, e as surpresas continuaram: ao escolher um smartphone, a página trouxe opções de mudança de cor do produto, algo que nunca tinha identificado em nenhuma outra campanha maliciosa.

Imagem 3. Processo de compra no site falso.

Outro detalhe que trouxe veracidade ao golpe são as opções de entrega. Caso a vítima queira receber o produto mais rápido e opte pelo recebimento em até 5 dias, o site cobrava uma taxa no valor de R$19,00 que é somado ao ticket de compra. Em golpes menos estruturados, as opções de entrega são sempre gratuitas já que os criminosos não querem ter o trabalho de alterar as programações dos sites.

Imagem 4. Processo de compra no site falso.

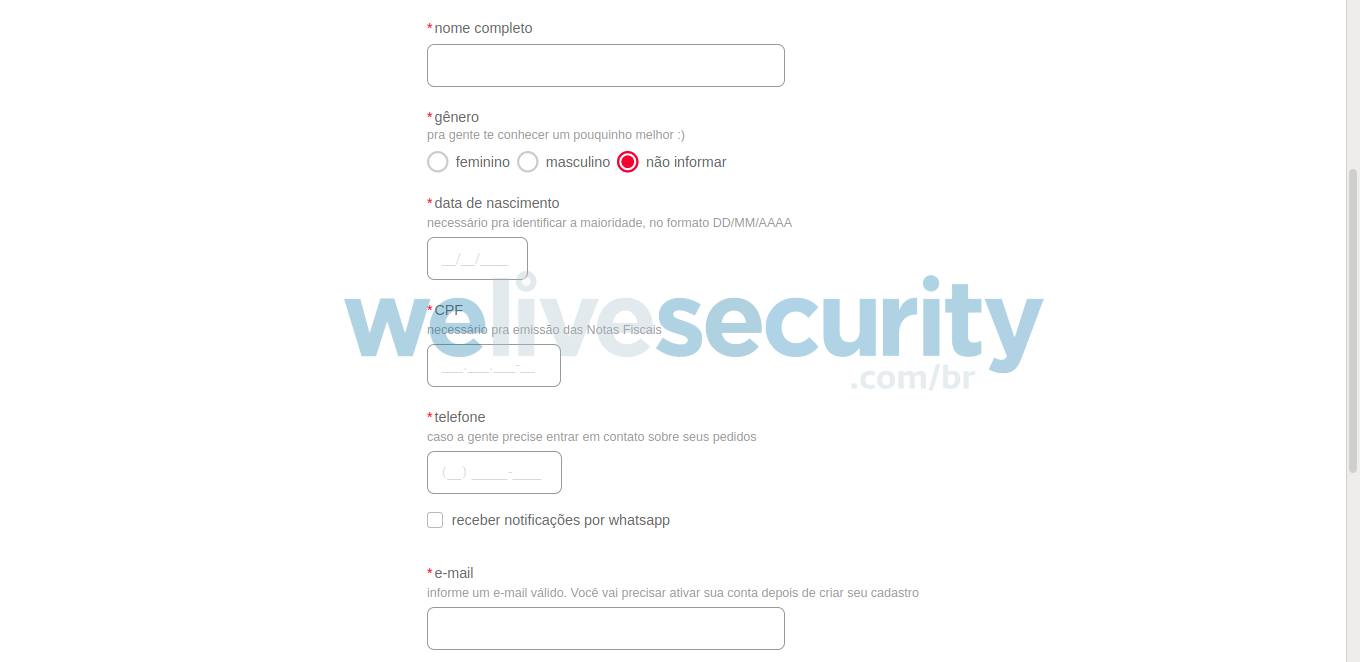

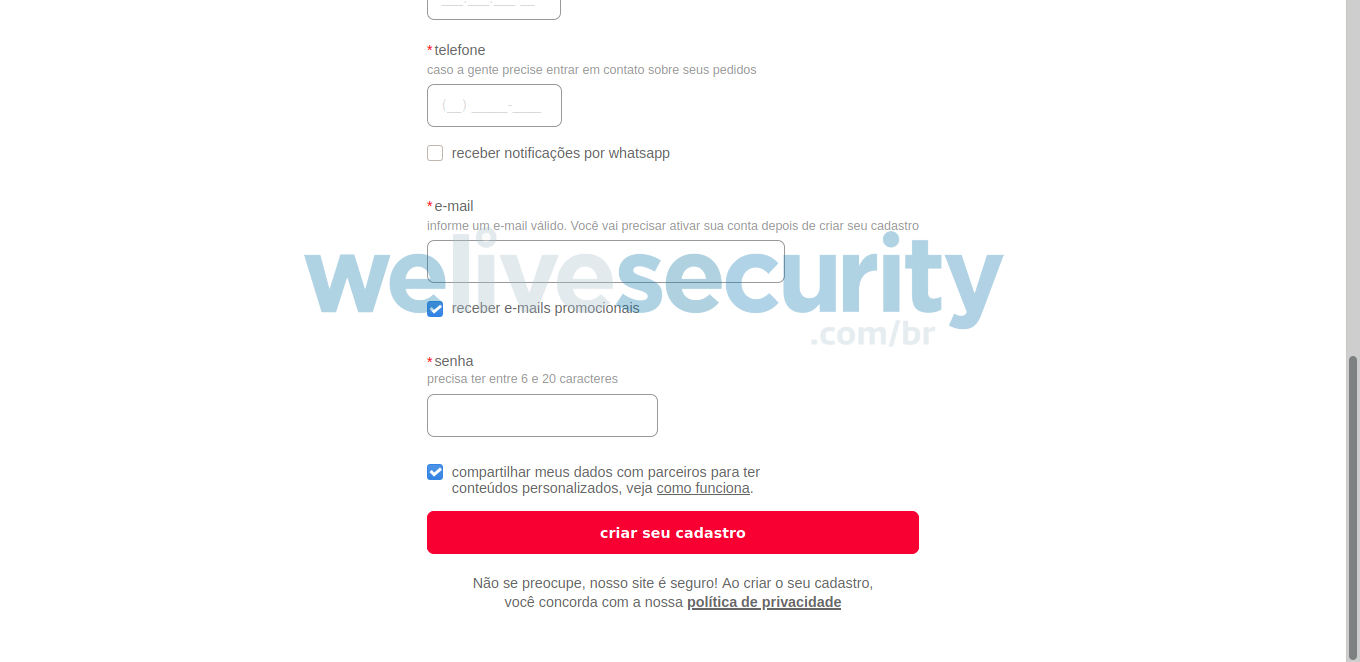

A primeira parte de coleta de informações das vítimas não apresenta nenhum detalhe fora do usual, ou seja, a coleta de dados é feita sem interrupções.

Imagem 5. Coleta de informações bancárias das vítimas.

Imagem 6. Coleta de informações bancárias das vítimas.

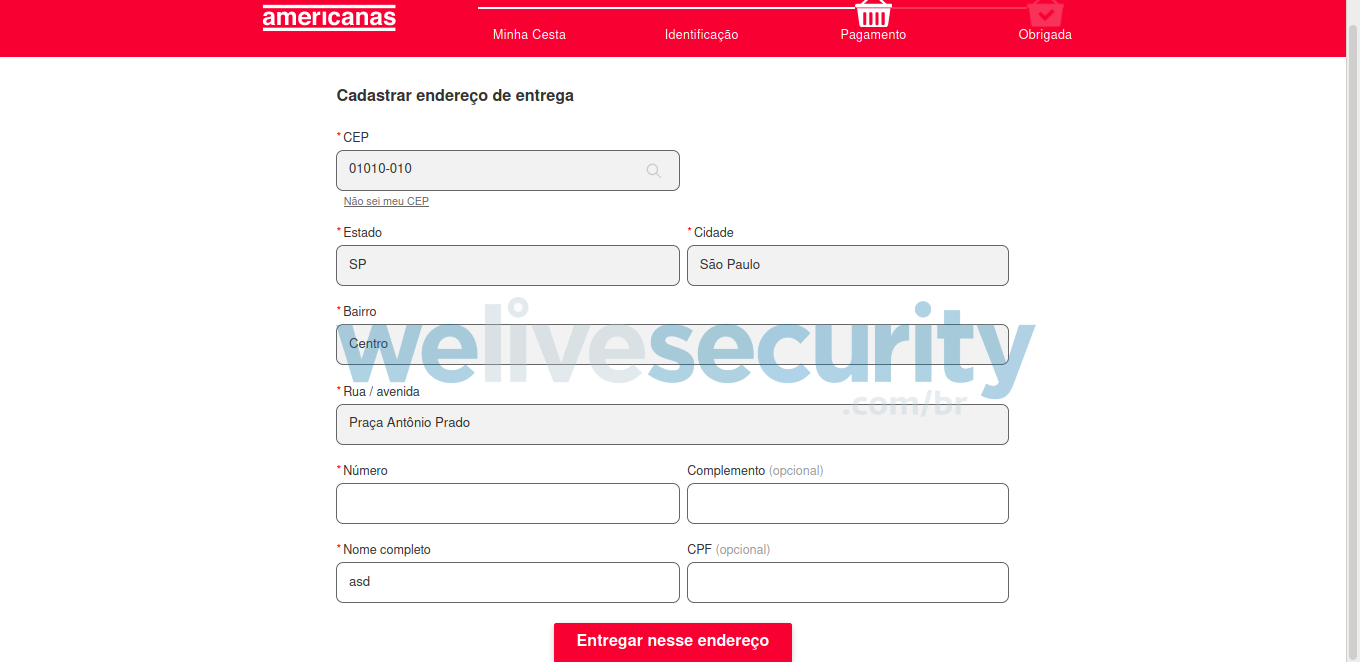

Na segunda etapa, na qual a vítima deve informar o endereço, os criminosos incluíram um script de validação de CEP para que o usuário possa ter boa parte dos dados de endereço automaticamente preenchidos.

Imagem 7. Recurso de preenchimento automático através da inserção do CEP do usuário.

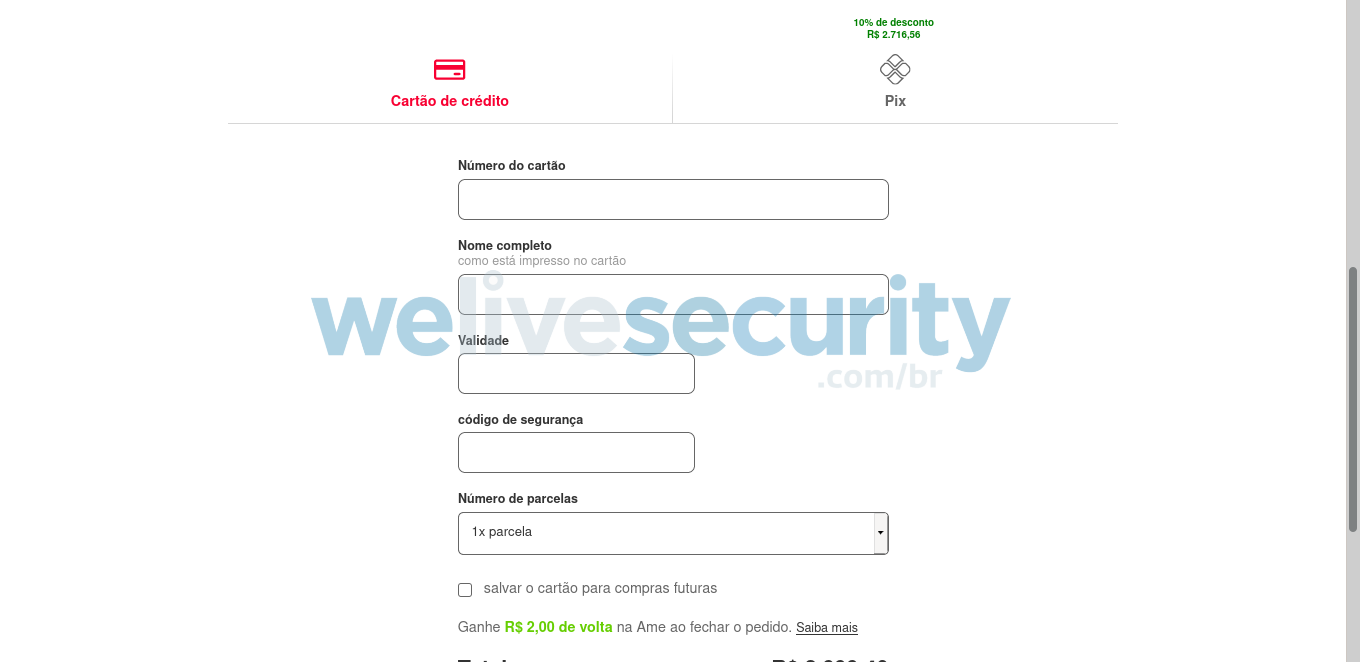

Seguindo para a seção de pagamento, simulei as opções via cartão de crédito e PIX para entender a estrutura de coleta de informações utilizada pelos criminosos.

Na seção para inserir dados de cartões de crédito há uma validação de campo no número de cartão, o que impossibilita a inserção de números sequenciais e outras estruturas numéricas que não tenham as características de um número real de cartão de crédito. Todos os outros campos são aceitos sem nenhum tipo de validação, porém, ao clicar no botão “Fechar pedido” uma mensagem de cartão recusado é exibida, informando que a vítima deve usar outro cartão ou meio de pagamento para concluir o processo. Esta etapa tem o intuito de extrair o maior número possível de dados de cartões, já que o processo nunca é totalmente concluído.

Imagem 8. Inserção de dados de cartão de crédito para compra no site falso.

Imagem 9. Mensagem de "cartão recusado".

Passando para o pagamento via PIX, vem a última grande surpresa encontrada nesta campanha: o uso dessa forma de pagamento gera QR codes dinâmicos, sempre no valor do(s) item(ns) no carrinho. Ao abrir um aplicativo bancário para simular o pagamento, veio a surpresa de que falei, os criminosos registraram o PIX utilizado em um CNPJ de uma empresa denominada “Via Varejo Eletrônicos LTDA.”. Para contextualizar, o nome Via Varejo faz alusão a uma empresa real e, obviamente, o uso deste nome também procurou trazer veracidade ao golpe, porém, a Americanas real é do grupo B2W, e não tem nada a ver com o grupo mencionado.

Imagem 10. Processo de pagamento via Pix no site falso.

Dicas de segurança

Todos os detalhes apresentados pelo página falsa mostram o quão bem montada foi esta campanha, mas como evitar cair em golpes mesmo quando foram tão bem formulados?

- Tenha um antivírus de confiança: uma das características sempre presentes em análises de campanhas deste tipo é a necessidade de conduzi-las em dispositivos especialmente configurados para que não sejam barradas antes da análise. Isso acontece por que softwares de proteção que tem camadas de análise focadas em tráfego de internet barram o site antes mesmo dele carregar qualquer instrução no browser do dispositivo. Por isso, é importantíssimo ter um software de proteção de confiança em todos os dispositivos, e que ele esteja instalado, atualizado e configurado para barrar ameaças.

- De olho na URL: em boa parte dos ataques deste tipo, a URL do site é a primeira a denunciar que se trata de um golpe, visto que os criminosos não consegue usar o mesmo endereço utilizado pela loja oficial. Tenha sempre isso em mente e mantenha-se sempre alerta quanto ao endereço dos sites acessados.

- Links quebrados: muitas vezes, os criminosos “clonam” apenas algumas partes do site oficial, em geral apenas as seções referentes a alguns produtos e a área de compra. Caso esteja navegando em um site e encontre links quebrados ou que não executem nenhum tipo de ação, desconfie.

- Descontos grandes demais: uma constante em golpes deste tipo são os descontos excessivos, no caso desta campanha maliciosa os produtos possuíam mais de 30% de desconto. Ao realizar compras procure sempre ter em mente a média de preço do produto, caso encontre algo muito discrepante pode se tratar de um golpe.

- Formas de pagamento reduzidas: lojas oficiais buscam disponibilizar diversas opções de pagamento para seus clientes a fim de facilitar a compra, caso a suposta loja ofereça apenas PIX como forma de pagamento ou, como no caso da campanha supracitada, também ofereça uma segunda opção (cartão de crédito) há grandes chances daquela loja não ser real e de você estar diante de um golpe.

- Desconfie de tudo recebido passivamente: qualquer informação recebida sem ter sido solicitada pode se tratar de um golpe. Seja uma suposta passagem aérea num valor imperdível, super promoções em lojas on-line, informações sobre uma dívida que precisa ser regularizada o quanto antes ou qualquer outro assunto, caso sejam informações que não foram solicitadas, redobre sua atenção. Empresas sérias sugerem a seus clientes que procurem os meios oficiais para ter acesso a eventuais benefícios ou para quaisquer outras necessidades.