O malware para Android conhecido como FluBot continua causando problemas em alguns países europeus e há especulações de que os cibercriminosos por trás dessa ameaça podem decidir atingir outras áreas geográficas. A seguir, explicamos por que você deve estar atento, como o FluBot funciona e de que forma é possível remover esse trojan do seu dispositivo Android.

É importante observar que as dicas a seguir te ajudarão a estar protegido de outras famílias de malware que também têm como alvo usuários do Android. Nos últimos dias, os cibercriminosos começaram a lançar campanhas direcionadas aos usuários europeus com o TeaBot (também conhecido como Anatsa ou Toddler), uma família de malware Android que usa exatamente a mesma técnica do FluBot para se propagar e enganar os usuários para que forneçam dados confidenciais. Os produtos ESET detectam o FluBot e o TeaBot como variantes da família Android/TrojanDropper.Agent.

Como o FluBot funciona?

Caso o invasor consiga enganar a vítima por meio de uma campanha maliciosa, o golpista obterá acesso completo ao dispositivo Android. Isso inclui a possibilidade de roubar números de cartões de crédito e credenciais de acesso a serviços de homebanking. Para evitar que a ameaça seja removida, o invasor implementa mecanismos para impedir que a proteção integrada oferecida pelo sistema operacional Android seja ativada e evitar que algumas soluções de segurança de terceiros sejam instaladas; algo que muitos provavelmente farão na tentativa de remover o software malicioso de seus dispositivos.

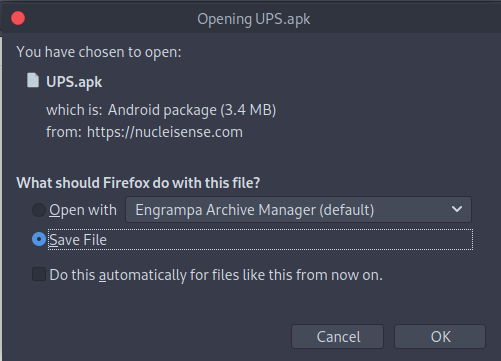

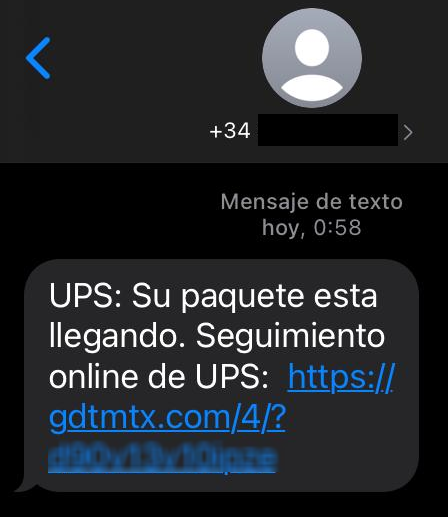

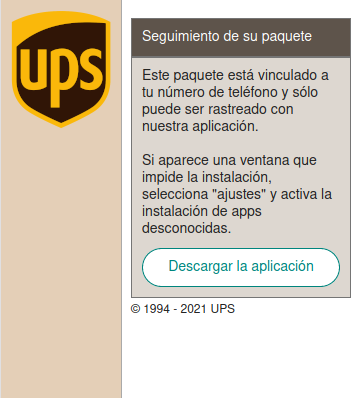

A vítima primeiro recebe uma mensagem via SMS em nome de uma marca de logística reconhecida, como FedEx, DHL, UPS e Correos (na Espanha). A mensagem convida o usuário a clicar em um link para baixar e instalar um aplicativo que se apresenta como a mesma marca de logística mencionada no SMS, mas que na verdade é malicioso e tem um malware FluBot embutido. Aqui está um exemplo da mensagem SMS e a mensagem subsequente para instalar o aplicativo:

Imagem 1. Mensagem SMS que chega à vítima contendo um link. Fonte da imagem: Daniel López e MalwareHunterTeam via Ontinet.

Imagem 2. Através de uma mensagem que se faz passar por uma empresa de logística (neste caso UPS), o usuário é convidado a baixar um suposto aplicativo de rastreamento. Fonte da imagem: Daniel López e MalwareHunterTeam via Ontinet.

Depois de instalado e concedido as permissões solicitadas, o FluBot desbloqueia uma infinidade de funcionalidades, incluindo spam, roubo de números de cartão de crédito e credenciais bancárias e spyware. A lista de contatos é extraída do dispositivo e enviada para servidores sob o controle dos atacantes, fornecendo-lhes informações pessoais adicionais que lhes permitirão lançar novos ataques contra outras vítimas potenciais. O malware também é capaz de interceptar mensagens SMS e notificações enviadas por empresas de telecomunicações, pode abrir páginas no navegador e usar a sobreposição de telas do telefone para roubar as credenciais inseridas pela vítima.

Este aplicativo malicioso também desativa o Google Play Protect para evitar a detecção pela segurança integrada do sistema operacional. Além disso, devido à quantidade de permissões concedidas, o cibercriminoso pode bloquear a instalação de muitas soluções antimalware de terceiros.

Como remover o FluBot do seu dispositivo Android

Pode ser necessário remover manualmente o malware de um dispositivo comprometido. Meu colega, Lukas Stefanko, criou um pequeno vídeo com instruções úteis sobre como remover este e outros aplicativos maliciosos no Android:

Se você receber uma mensagem SMS inesperada com um link clicável, recomendamos que não clique e exclua a mensagem. Se você baixou e instalou o malware em um dispositivo e realizou qualquer atividade bancária ou semelhante após instalar o aplicativo falso, contate imediatamente o seu banco ou as organizações correspondentes para bloquear o acesso às suas contas e, se necessário, altere as senhas, lembrando-se todas elas devem ser únicas e fortes.

Quer este malware chegue à América Latina ou aos Estados Unidos em números significativos ou não, os recursos que ele possui e os prejuízos que causou na Europa devem servir como um alerta para todos os usuários do Android para que fiquem atentos e instalem um software de segurança em seus dispositivos que impeça que tais aplicativos cheguem a seus dispositivos.