Pesquisando sobre algumas ameaças que estão circulando no Brasil, me deparei com duas campanhas de phishing que se faziam passar pela loja on-line Americanas.com e por coincidência as duas campanhas estavam ativas até a última quinta-feira (14). Os sites falsos ofertavam produtos diferentes, mas a composição das páginas se destacou por ser idêntica ao site real da loja.

Um dos pontos que me chamou a atenção na primeira campanha foi que quase todos os links do site que não faziam parte do phishing, ou seja, que não eram relacionados com a falsa oferta do produto, levavam a vítima para o site real da Americanas.com. Essa estratégia pode ter feito com que muitos usuários acabassem caindo no golpe ao perceber que os demais links direcionam para o site verdadeiro.

(Campanha 1) Link de compra do produto pelo site falso.

(Campanha 1) Outros links disponíveis no site falso.

Já a segunda campanha disponibilizou todos os links de ofertas como links maliciosos, que encaminhavam a vítima para continuar no golpe.

(Campanha 2) Link de compra pelo site falso.

Por se tratar de sites maliciosos, eles não conseguiam validar o usuário e a senha reais do site Americanas.com, por isso os criminosos adotaram soluções diferentes caso o usuário tentasse acessar a opção de login. A campanha 1 simplesmente recarrega a página, fazendo com que o botão de login seja inútil, já a segunda campanha sequer exibe a opção de login em sua página inicial.

Como as diferenças de características de cada campanha começam a se tornar mais evidentes, a partir deste ponto explicarei todos os aspectos encontrados na campanha 1 e, em seguida, os da campanha 2.

Campanha 1

É comum vermos informações que nos despertem senso de urgência em campanhas maliciosas, isso se dá ao fato de que os criminosos normalmente não conseguem deixar o golpe ativo por muito tempo, então eles precisam fazer com que as vítimas concluam todo o processo o mais rápido possível. No caso desta campanha, o conjunto de dez assadeiras só poderia ser comprado pelo preço em “promoção” até o fim do período apresentado na página.

“Timer” indicando o tempo restante da falsa promoção.

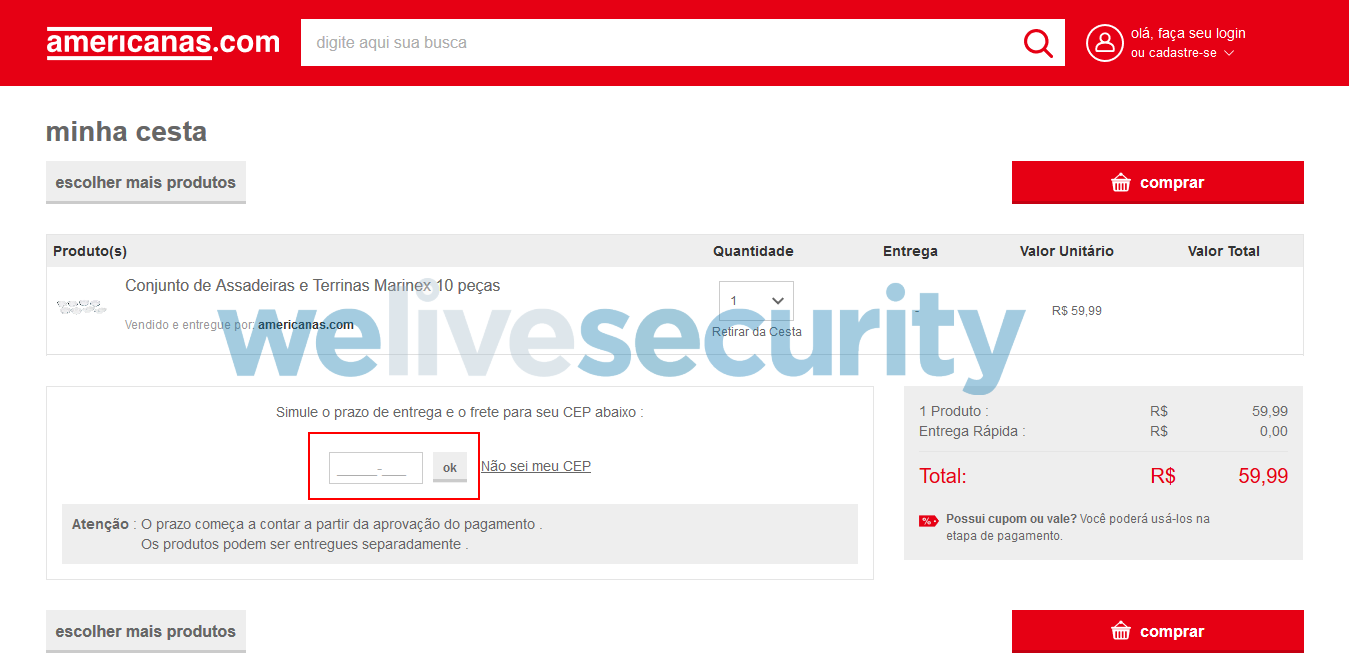

Ao acessar a opção de comprar, o site nos leva a uma tela simples onde o CEP pode ser preenchido para o cálculo do frete.

O site faz um cálculo para identificar se o CEP é válido ou não, mas sempre exibe que o frete é grátis, independente da localidade informada.

Suposto processo de compra do produto.

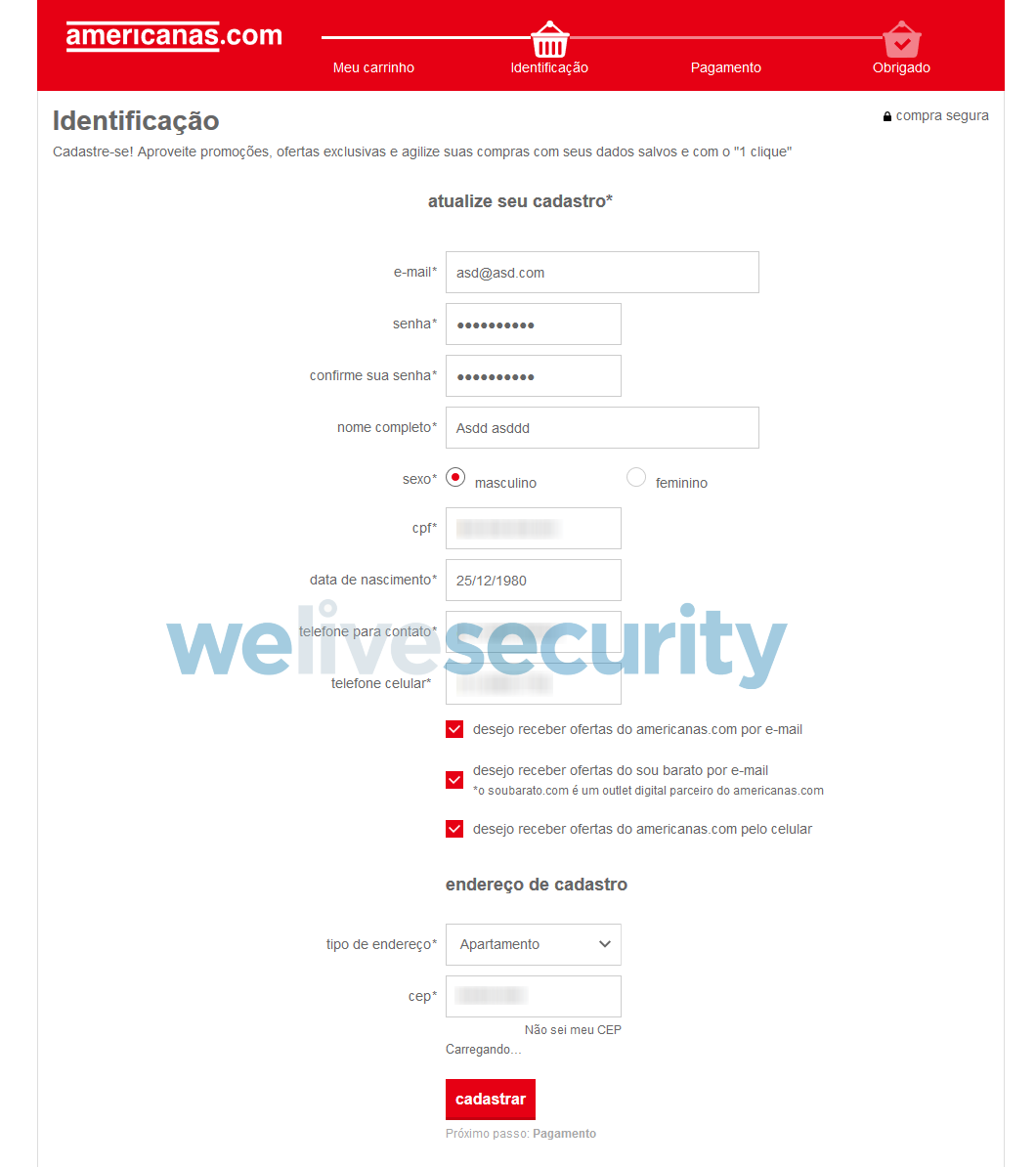

Assim que a opção “Comprar” fosse acessada, o site levava os usuários para uma página de login falsa. Quaisquer dados que sejam preenchidos levariam a vítima à próxima tela, onde uma atualização cadastral era solicitada.

Um detalhe interessante é que mesmo tendo os dizeres referentes a atualização de cadastro, o site exibe todos os campos em branco, isso acontece pois os criminosos ainda não possuem quaisquer informações sobre as vítimas.

Página de login falsa.

Atualização cadastral falsa.

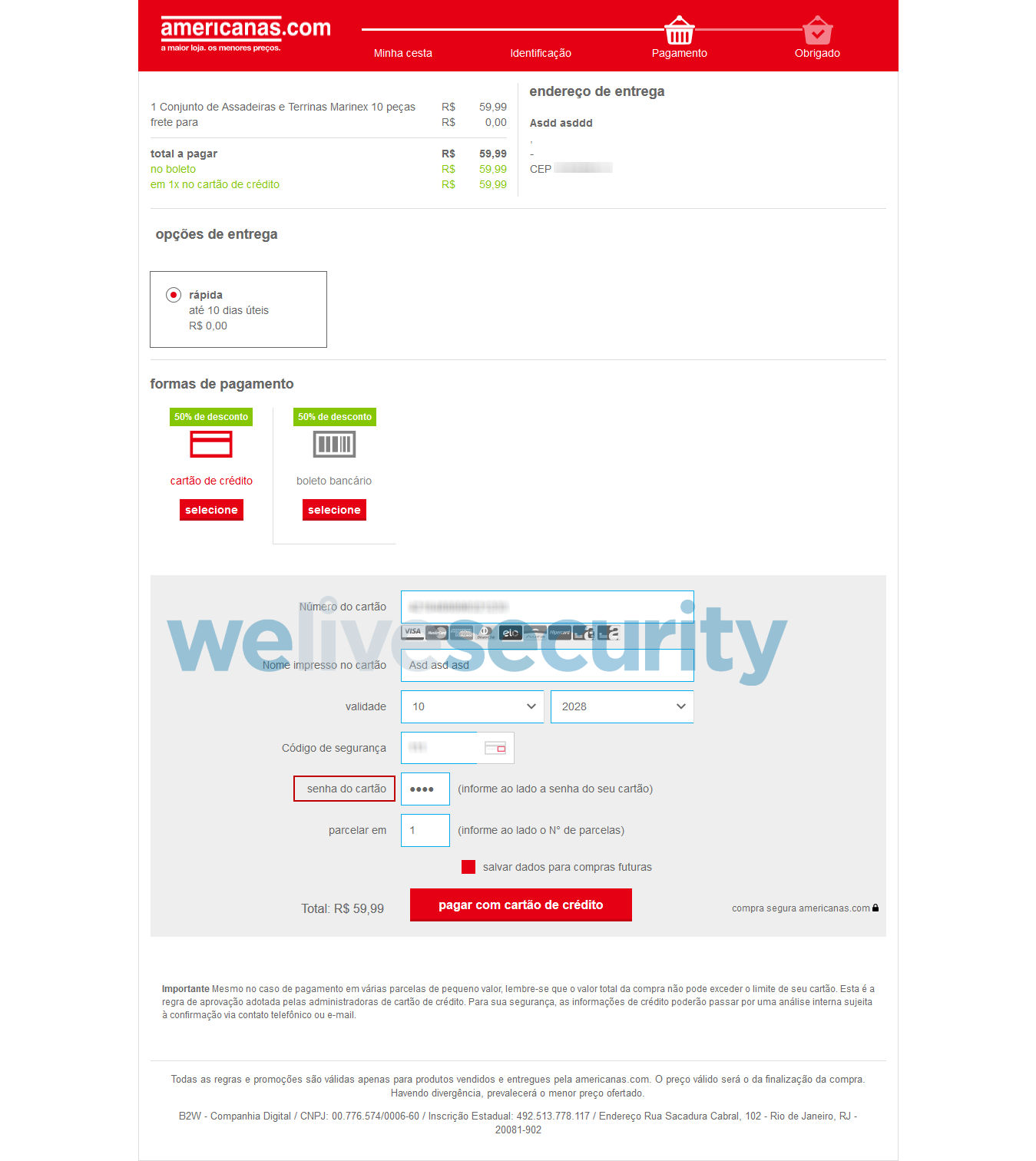

Depois de preencher os dados e clicar no botão “cadastrar”, a vítima é enviada para a tela de pagamento. É possível constatar algumas coisas nessa página.

A primeira é a que mais difere do site original, mesmo com os dados tendo sido preenchidos na etapa anterior, apenas o Nome e o CEP da vítima são exibidos.

Seguindo no processo é possível perceber que o foco dos criminosos aqui é a obtenção de dados de cartão de crédito, pois ao selecionar a opção de boleto o site apresenta um erro.

Processo de pagamento.

No momento de preenchimento dos dados do cartão é possível observar que se trata apenas de um campo de texto, não há nenhuma validação atém da limitação de caracteres. As imagens das bandeiras logo abaixo do campo também são estáticas, apenas para que seja semelhante ao site real. Um outro ponto importante é que os criminosos solicitam a senha do cartão para continuar o processo - a senha nunca será solicitada em um site de compra legítimo. Os processos de validação de cartão não exigem esse tipo de informação para compras.

Seguindo o processo e acessando a opção “pagar com cartão de crédito” uma tela de erro é exibida, no entanto se observarmos o código do site vemos que essa falha será exibida independente do que aconteça, mas que todos os dados da vítima serão enviados com sucesso ao servidor dos criminosos através do método POST.

Primeiro erro.

Segundo erro.

Isso pode fazer com que as vítimas refaçam o processo ou até tentem novos dados de pagamento, acreditando que realmente houve algum erro com o primeiro método de pagamento escolhido.

Campanha 2

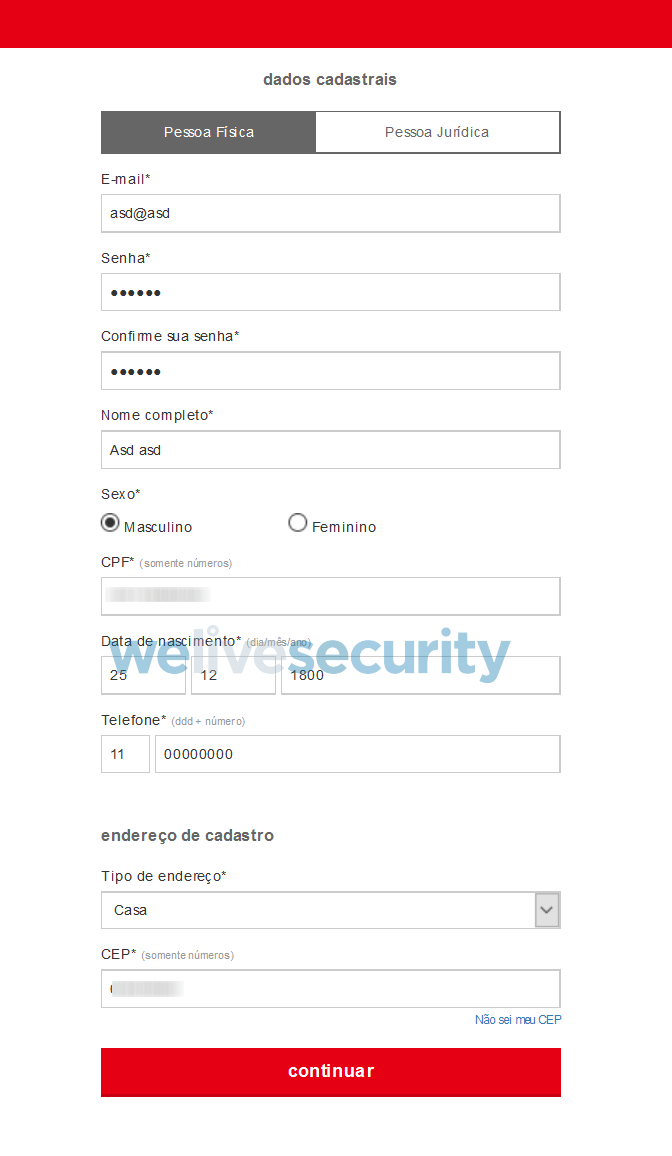

A segunda campanha que analisei tem uma abordagem mais direta. Assim que a vítima escolhe um dos produtos e seleciona o botão “compre agora”, ela é redirecionada à página de cadastro da campanha.

Existem apenas duas validações nesta etapa, referentes aos campos e-mail e senha. No campo e-mail o formulário exige que o símbolo de “@” seja inserido, e no campo “Senha” e “Confirme sua senha” é pedido que no mínimo 6 caracteres, idênticos em ambos os campos, sejam utilizados.

Todos os outros campos do formulário são textos simples e aceitam dados sem qualquer validação.

Solicitação de dados cadastrais.

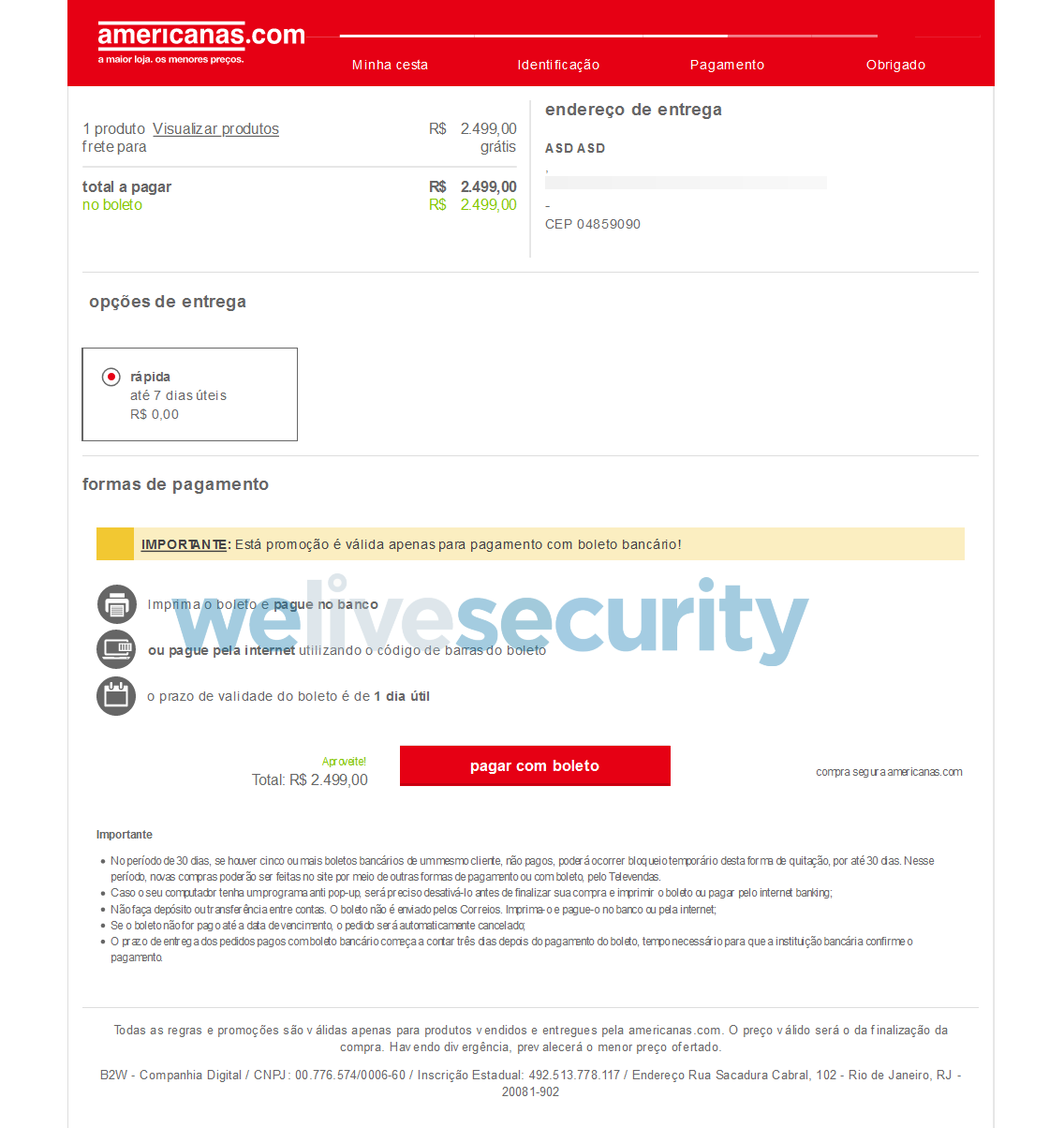

Após clicar no botão “Continuar”, o site envia a vítima diretamente para a página de pagamento. Similar a página da campanha 1, o golpe também oferece frete grátis e exibe pouquíssimas informações sobre o suposto endereço de entrega da vítima.

Para continuar a pesquisa escolhi o primeiro produto ofertado, neste caso um iPhone 11. Mesmo sendo um produto de valor elevado, o site mostra exclusivamente a opção de pagamento via boleto, o que é bem incomum.

Processo de pagamento apresentado pelo site falso.

Após selecionar a opção “pagar com boleto” um número de pedido fictício é exibido. As informações de entrega continuam incompletas e, para que os processos continuem, é necessário selecionar a opção “imprimir boleto”.

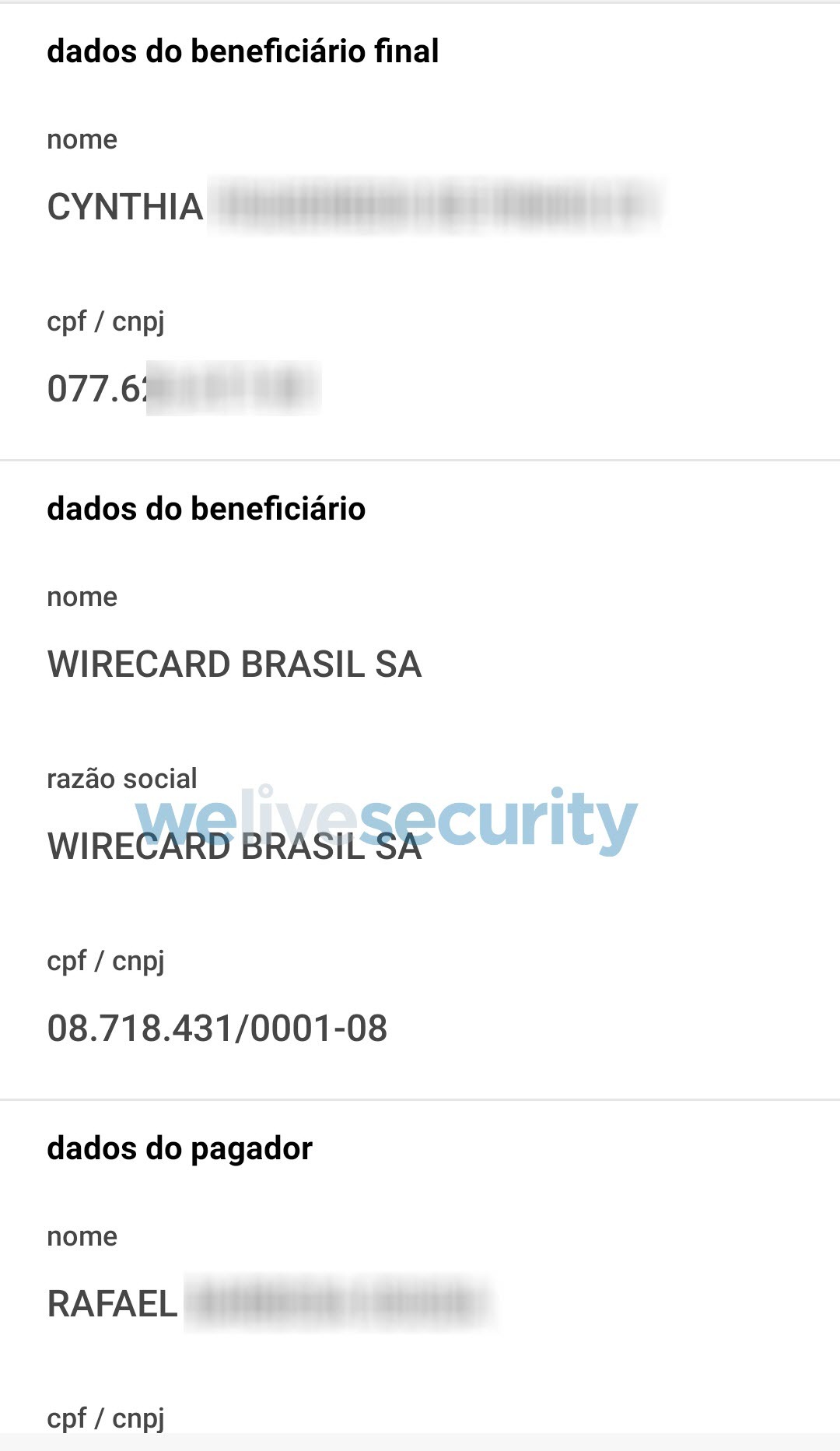

Essa opção exibe uma página com a estrutura idêntica a de um boleto do banco Itaú, no entanto são apenas informações cosméticas. Ao preencher o número do código de barras em um aplicativo para pagamento, pois não consegui ler o código de barras do site, ele exibe os reais dados do boleto gerado.

Página simulando um boleto do banco Itaú tendo o site Americanas.com como beneficiário.

Dados dos verdadeiros beneficiários exibidos no app de pagamento.

Essas campanhas foram veiculadas por e-mail, mas os phishings podem chegar de diversas formas, WhatsApp, SMS, e até smartphone. Por isso, é necessário ficar sempre alerta para identificar os indícios de fraude, como:

- Não acesse links de promoções, procure-as diretamente no site oficial da loja.

- Não preencha seus dados em sites que você não confie.

- Possua uma solução de proteção instalada em todos os dispositivos, smartphones, computadores, notebooks e tablets. Isso ajudará a impedir que eventuais códigos maliciosos sejam executados e comprometam seu dispositivo.

- Atente-se ao aos links da página visitada. Golpes costumam tentar roubar a identidade de grandes empresas, mas o endereço da página costuma indicar se ela é verdadeira ou não, seja na barra de endereços do navegador ou passando o mouse por cima (sem clicar) de links internos da página.

- Descontos exagerados costumam esconder golpes. Se o desconto for real pode ser encontrado no site oficial da loja/prestadora de serviços.

Indicadores de Comprometimento (IoCs)

Servidores

https://ww56.esquenta-de-verdade-friday[.]com

https://wordpress-530025-1688802.cloudwayapps[.]com