Frequentemente, ouvimos sobre a necessidade de usar navegadores como o Tor para preservar nossa privacidade online ou evitar a censura em certas regiões do mundo. No entanto, nem sempre entendemos a importância de gerenciar da melhor forma possível a nossa privacidade online. Neste post, vamos explicar alguns conceitos básicos que podem ser úteis quando falamos sobre o gerenciamento de nossa privacidade na Internet, principalmente sobre a forma como outros usuários podem obter informações de nossos dispositivos, mesmo navegando no modo anônimo ou usando uma VPN, e também falaremos sobre o conceito de browser fingerprinting ou impressão digital do navegador, assim como o rastreamento de cookies.

Existem várias respostas válidas para a pergunta “por que a privacidade online deve ser importante para nós?” e uma das razões mais importantes é que privacidade e segurança são aspectos que estão relacionados.

O conceito de privacidade online consiste em manter nossos dados pessoais ou qualquer tipo de informação que nos permita identificar e registrar nossas atividades fora do alcance de outros usuários. Essas informações podem ser úteis para vários fins. Os cibercriminosos, por exemplo, costumam coletar informações de uma vítima e usá-las de diversas formas.

Esta publicação está enfocada nas informações sobre nossas atividades e interesses na Internet, que permitem a um terceiro ter uma aproximação mais ou menos precisa da pessoa por trás de um computador. É importante destacar que esses dados podem ser usados tanto para determinar quais anúncios serão exibidos a essa pessoa como para realizar ações de espionagem.

Um cibercriminoso pode usar a impressão digital do nosso navegador para descobrir quais complementos (plug-ins) estão instalados e, dessa forma, poder explorar possíveis vulnerabilidades. É fundamental lembrar que o uso de plug-ins desatualizados ou de fontes não confiáveis aumenta significativamente nossa superfície de ataque; além de tornar nossa impressão digital mais específica e, consequentemente, mais rastreável.

Métodos que podem ser usados para rastrear um usuário

Browser fingerprinting: a impressão digital deixada pelo navegador

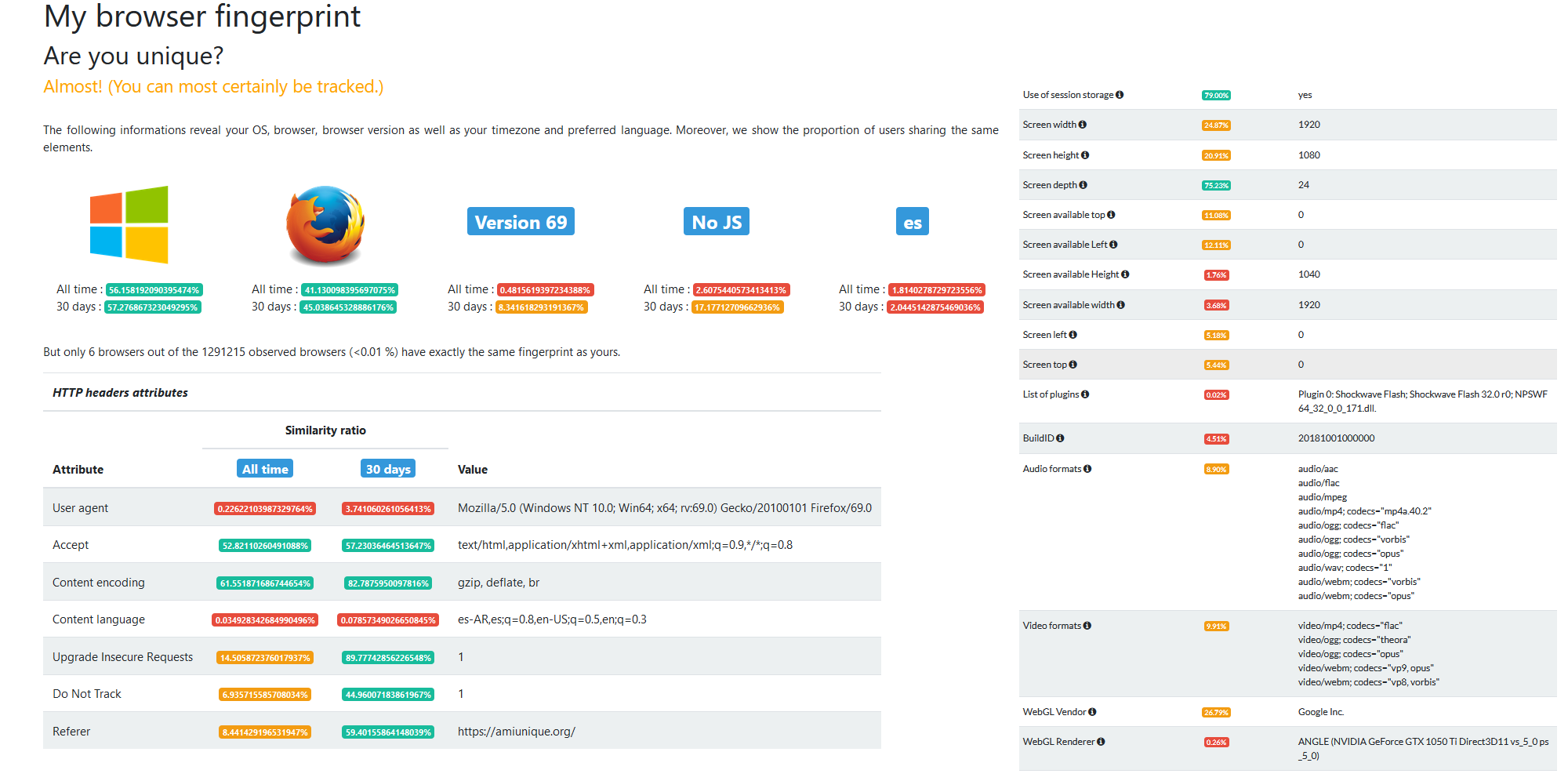

Quando acessamos uma página web, quem a desenvolve pode (e normalmente) adicionar scripts para obter informações sobre nosso sistema operacional, adaptador gráficos, os formatos de áudio suportados, a resolução de tela, entre outros dados.

O principal objetivo dessa informação é otimizar o conteúdo do site para o nosso dispositivo.

O problema surge quando nos conectamos a sites não confiáveis ou a páginas confiáveis com servidores comprometidos por um atacante, já que esses sites podem ser usados por um cibercriminoso como um método para coletar informações sobre atividades. Na imagem a seguir, é possível ver um exemplo das informações que podem ser coletadas pelo servidor web.

Como é possível ver, apenas seis browsers têm exatamente o mesmo fingerprint que o que foi usado para realizar esta demonstração, entre aproximadamente 1,3 milhões de configurações armazenadas na base de dados. Isto permite uma identificação com uma precisão superior a 99.99%.

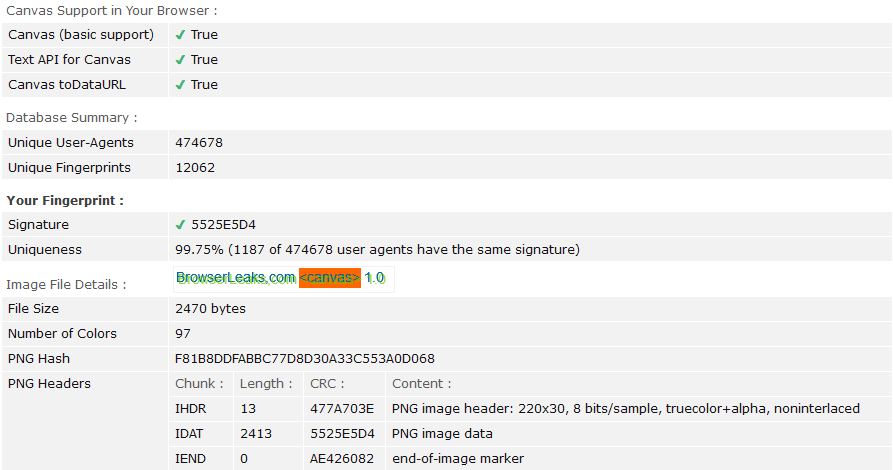

Outro método alternativo para obter a impressão digital do nosso navegador é o uso do Canvas, que é uma API incluída por padrão no HTML5 (linguagem usada pela maioria das páginas web) que nos permite usar Javascript para informar ao nosso navegador como criar um objeto gráfico e exibi-lo na tela. O truque é que, dependendo das características do nosso sistema, essa renderização será ligeiramente diferente da maioria dos outros dispositivos, seja por usar hardware, software diferente ou por configurações diferentes. A partir disso, é possível gerar um hash (função matemática) com base em nosso sistema que será relativamente único e também permitirá a identificação com certa precisão, como pode ser visto na imagem a seguir.

Esse método é eficaz para rastrear usuários online mesmo quando o uso de cookies está desabilitado, por exemplo, ao navegar em "modo privado". Usar uma VPN também não é útil contra essas práticas.

Outros mecanismos mais específicos que podem ser usados são: verificar em quais sites o usuário se conectou e em quais bibliotecas ou fontes específicas o cliente pode suportar.

Cookies e Tracking Cookies

Cookie é um arquivo de texto salvo localmente em nosso computador ao visitar uma página web. Idealmente, seu uso se limita a manter a sessão do usuário com o servidor (já que o protocolo HTTP não possui essa funcionalidade) e salvar certas configurações, customizações e preferências. Eles são essenciais para o uso da Internet como a conhecemos e podem ajudar a melhorar a segurança de nossas credenciais.

Existem diferentes tipos de cookies e cada um pode servir a finalidades diferentes. Além disso, é algo que muitas vezes somos forçados a aceitar sem consentimento ou informação a respeito, na maioria dos países. Hoje vamos nos enfocar nos Tracking Cookies, também conhecidos como cookies de rastreamento, uma dor de cabeça para quem gosta de privacidade online.

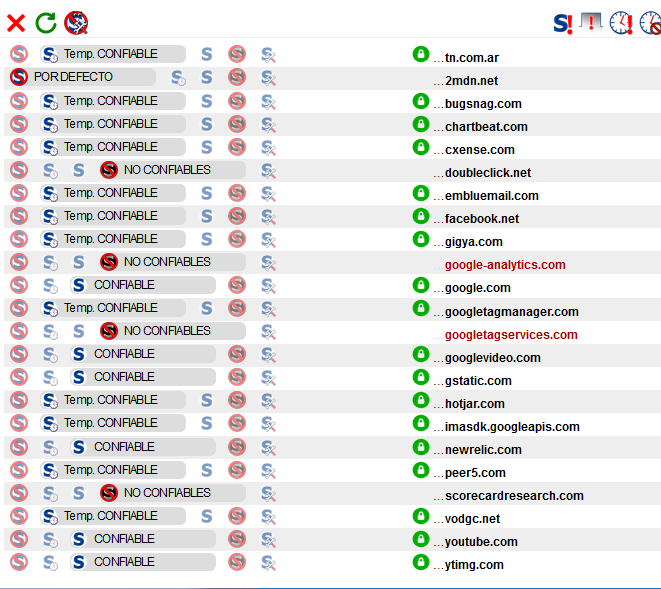

O uso de cookies é limitado ao domínio que os emite de acordo com as regras do Same Origin Policy que rege na Internet; ou seja, um cookie emitido por abc.com só pode ser lido e usado por abc.com. Sob essa teoria estrita, deveria ser impossível para um cookie nos "perseguir" pela Internet. Porém, o que acontece é que, por vários motivos, muitos sites decidem hospedar cookies de terceiros em seus sites; como a criação de estatísticas do tráfego web que recebem ou para adicionar um determinado recurso ao seu site, como a possibilidade de utilizar o perfil de uma rede social para fazer comentários em um fórum.

Para isso, eles hospedam um script desenvolvido em Javascript (se a ação for realizada do lado do cliente) ou, usando iframes HTML ou um "Tracking Pixel" (se for realizada a partir do próprio servidor), que envia efetivamente nosso cookie emitido por abc.com para abc.com. Os proprietários do abc.com agora podem saber quem somos, uma vez que apenas temos o cookie emitido pelo servidor e qual site acabamos de visitar.

Os cookies podem ser de sessão, ou seja, serão excluídos quando o navegador for fechado ou, alternativamente, podem ser persistentes quando o servidor especifica uma data de expiração.

No entanto, nem tudo está perdido. Alguns navegadores começaram este ano a desabilitar o uso de cookies de terceiros por padrão, como é o caso do Mozilla.

Exemplo de scripts e cookies que são baixados ao visitar, por exemplo, o site de um jornal.

WebRTC

Outra forma que pode ser usada por terceiros para obter informações do usuário a partir do navegador é através do WebRTC, uma API com suporte e habilitada por padrão em todos os navegadores massivos. Ele permite que o navegador interaja de forma dinâmica com o hardware de nossos dispositivos, como um microfone ou uma webcam, além de alguns benefícios como a transferência de arquivos sem a necessidade de instalação de plug-ins como Flash ou Silverlight. Embora se destine a gerar páginas com mais recursos, também nos permite obter o endereço IP público e privado do computador (mesmo utilizando uma VPN), obter acesso ao hardware e aos arquivos do nosso sistema.

Embora a tecnologia seja promissora, ao mesmo tempo pode ser outra preocupação para os usuários, já que várias vulnerabilidades severas foram detectadas, como a CVE-2016-10600.

Se esse serviço não é usado, a melhor ação é realmente desativá-lo.

O que um terceiro pode fazer com essas informações que deixamos nos sites?

Uma empresa pode: otimizar o conteúdo do site para que funcione corretamente; personalizar o conteúdo da página de acordo com nossas preferências; oferecer publicidade ou ofertas direcionadas aos nossos interesses; vender ou compartilhar as informações com terceiros ou acessar qualquer coisa que tenhamos aceito nos termos e condições. Tudo isso pode ser usado para obter uma certa vantagem competitiva.

Um cibercriminoso pode: obter informações da configuração de nosso sistema e usá-las para realizar algum tipo de ataque; vender as informações coletadas na Deep Web, em sites como o Genesis Store, talvez junto com outras informações coletadas (talvez públicas). Eles também podem usar as informações como um complemento para outro tipo de ataque.

Um investigador pode: no caso de um crime, um investigador pode relacionar uma pessoa a um dispositivo físico com o intuito de gerar provas que podem ser apresentadas em um tribunal.

Dicas

Se depois de ler este artigo você estiver interessado em melhorar sua privacidade e segurança em atividades online, confira algumas dicas (ordenadas de acordo com o grau de paranoia do usuário):

- Não entre em sites potencialmente perigosos ou que possam estar comprometidos. É fundamental usar um software antivírus que bloqueie páginas web que realizam atividades maliciosas.

- Mantenha o navegador e suas extensões atualizados.

- Não instale plug-ins desnecessários ou não confiáveis.

- Configure o navegador para não aceitar cookies de terceiros, exclua aqueles que já estão salvos.

- Use plug-ins que bloqueiam o uso de Javascript por padrão, habilite apenas os scripts confiáveis. O NoScript é uma opção para isso.

- Use um proxy confiável para nossas conexões ou um navegador como o Tor.

- Use o sistema operacional Tails, que força todas as conexões de Internet a serem feitas através do Tor.

Uma das funcionalidades do Tor é permitir isolar os cookies de cada site para que nossa atividade não possa ser rastreada. Além disso, ele gera uma falsa “impressão digital” do nosso navegador para que todos aqueles que usam o Tor tenham impressões digitais quase idênticas e, dessa forma, evitar a identificação.

Veja mais: 3 opções para navegar de maneira anônima na Internet

Esteja consciente dos riscos

O conhecimento é poder, tanto para quem tem más intenções quanto para quem busca se proteger. Estar consciente sobre esses assuntos nos permite obter um maior controle sobre o que compartilhamos ou não.

Devemos lembrar que não existe privacidade e segurança total, a menos que vivamos debaixo de uma rocha. Todas essas dicas podem ser inúteis se um site legítimo no qual confiamos é comprometido por um atacante e filtram os seus dados. Infelizmente, isso não está mais sob nosso controle.

Sugerimos a leitura do artigo "Descubra se sua senha já foi vazada na Internet", que explica como descobrir se suas informações privadas foram expostas em um vazamento que afetou um site ou serviço legítimo no qual você pode ter criado uma conta. Para finalizar, lembre-se de alterar suas senhas periodicamente.