Já há algum tempo eu queria escrever sobre esse tema, mas acabaram surgindo outros ataques, golpes, assuntos vinculados ao período de pandemia que vivemos e acabei deixando de lado o tema de extorsão sexual até recentemente, quando um amigo me procurou para pedir ajuda em nome de uma mulher que ele conhecia e que estava passando por isso. Após instruí-lo sobre como ela poderia proceder para parar com esse golpe/abuso e por saber que esse tema é muito íntimo e sensível, perguntei em alguns grupos que participo para saber se havia vítimas desse tipo de golpe ou se os participantes conheciam alguém que tivesse sido vítima. Para minha surpresa, mais de 90% das pessoas de todos os grupos passaram por isso ou conheciam diretamente alguém que tenha sofrido sextortion. Conversando um pouco mais com as vítimas que se dispuseram a falar comigo sobre o tema, percebi que boa parte delas não sabia como agir frente a essa ameaça e que, por não saberem, acabaram cedendo às exigências do(a) criminoso(a).

Frente a essas informações, decidi criar este guia, tão completo quanto consigo conceber, para auxiliar vítimas desse tipo de golpe que costuma ter consequências gravíssimas. Espero que esse guia possa mostrar alguns caminhos para que vítimas e pessoas próximas passem por esse momento com o mínimo de desconforto possível.

Sextortion, sextorsão ou extorsão sexual

As três palavras referem-se ao ato de ameaçar divulgar imagens ou vídeos íntimos da vítima a fim de trazer algum benefício a quem pratica o crime. Entre os principais objetivos, os criminosos costumam obter mais conteúdo íntimo das vítimas, favores sexuais, quantias em dinheiro ou constrangê-las perante amigos e familiares.

É importantíssimo saber que a sextortion é crime e pode ser interpretada como extorsão, artigo 158, ou até estupro, artigo 213. Se levarmos em conta o agravante que a vítima pode ser menor de idade, há características da lei que tornam as punições ainda mais severas. Além disso, sendo um crime, deve ser devidamente denunciado para que os infratores sejam punidos de acordo com a lei.

Como se prevenir?

Apesar de ser considerada como uma prática não muito segura, a troca de imagens e vídeos de conteúdo erótico entre casais ou pretendentes é cada vez mais comum, e é essencial saber as características envolvidas nesse processo de compartilhamento de intimidades.

O primeiro ponto, que não se enquadra totalmente como uma das dicas de segurança em si, mas sim como uma dica pessoal de quem já viu algumas pessoas passarem por isso, é não compartilhar conteúdo íntimo com ninguém, mas caso escolha compartilhar, ao menos o faça ao conhecer minimamente a índole da outra pessoa, e não simplesmente forneça para qualquer um que peça suas fotos em 5 minutos de conversa. Isso pode poupar muitos desconfortos futuros.

- Não acredite em aplicativos que prometem destruir mensagens/arquivos

Mesmo que o aplicativo exiba informações de que destrói mensagens e arquivos depois de determinado tempo, existem muitas formas de extrair essas informações do aparelho de forma bem simples, seja usando aplicativos de terceiros ou até mesmo acessando pastas de sistema dentro do celular. Uma vez enviado, não é possível garantir que o conteúdo será realmente apagado.

- Não deixe contas logadas, nunca!

Seja em computadores públicos, de terceiros, ou até mesmo em seu próprio computador, deixar senhas salvas e contas autenticadas é um erro. Alguns serviços se mantém logados indefinidamente, como e-mails e redes sociais. Por isso, sempre que não for mais utilizá-los, clique no botão de sair (ou algo equivalente a isso) para interromper a conexão. Caso alguém eventualmente venha a acessar o dispositivo e uma conta estiver logada, o acesso a mensagens e arquivos presentes nela será irrestrito.

- Cuidado com a nuvem

Essa dica é um complemento da anterior, muitos serviços de nuvem, como drives ou e-mails fazem sincronia automática de seus conteúdos. Isso pode causar uma série de embaraços ao abrir uma pasta de um drive e descobrir que ela contém mais coisas do que deveria. Caso armazene conteúdo íntimo em qualquer dispositivo, procure sempre configurar os serviços de nuvem para que não façam sincronia automática, ou até mesmo os desabilite, assim você só terá em nuvem aquilo que desejar ou que queira inserir manualmente.

- Proteja celulares e aplicativos

Boa parte do conteúdo íntimo é produzido pelos próprios celulares de seus detentores, sendo claramente necessário protegê-los também. Atualmente todos os sistemas operacionais de smartphones e celulares possuem recursos de segurança para evitar que pessoas curiosas ou mal intencionadas tenham acesso indevido aos dados. É importantíssimo habilitar a criptografia do dispositivo e configurar o bloqueio de tela para que libere o acesso apenas mediante senha, pin, padrão (pattern) ou reconhecimento biométrico. Em adição a isso, ainda é possível proteger o acesso a determinados aplicativos, como e-mails, aplicativos de troca de mensagens, drives, bancos etc., configurando uma conta de acesso específica para aplicativos, que não deve ser igual a nenhuma outra senha. Alguns sistemas operacionais já possuem essa opção embutida e permitem configurar uma senha de acesso para os apps que você desejar. Caso seu dispositivo não possua esse recurso, muitas soluções de segurança, como antivírus por exemplo, já contam alguma ferramenta parecida que permite aos usuários configurarem esse tipo de bloqueio. Verifique se seu antivírus de confiança já fornece esse recurso.

- Proteja seu computador

Também é uma prática comum a muitos usuários realizarem um backup periódico de arquivos presentes nos smartphones para os computadores. Assim como no exemplo citado acima, os computadores devem ser igualmente protegidos, utilizando senhas para acesso, criptografia de disco e bloqueio de tela por inatividade. As informações sensíveis presentes nos desktops e notebooks são basicamente as mesmas presentes nos smartphones e, por isso, merecem igual cuidado.

- Use uma solução de proteção de confiança

Muitos criminosos tem como alvo única e exclusivamente esse tipo de informações, com ela em mãos eles conseguem chantagear as vítimas exatamente das mesmas formas que uma pessoa que tenha recebido esse conteúdo íntimo poderia fazer, mas com um agravante de que, por ser uma ameaça digital, o criminoso pode ter tido acesso as senhas de redes sociais e e-mails da própria vítima e, consequentemente, pode postar o conteúdo como se fosse ela mesma, atingindo um número bem maior de pessoas.

Aconteceu, e agora?

Ao contrário do que algumas pessoas podem pensar, esse tipo de crime acontece com ambos os sexos, independente de faixa etária. Cabe a todos nós conhecermos as formas adequadas para lidarmos com isso, caso ocorra.

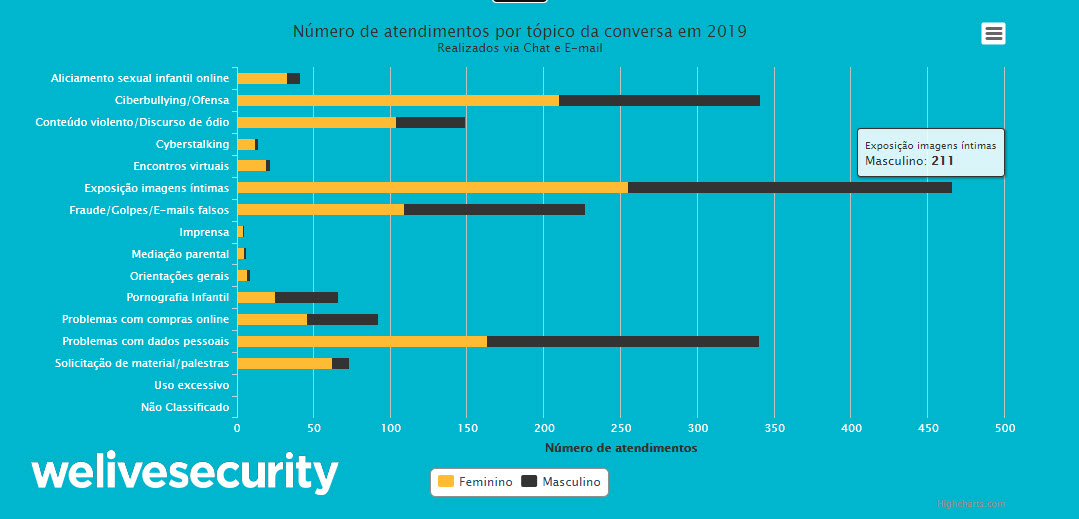

Dados da SaferNet sobre a exposição de imagens íntimas. Fonte: SaferNet.

SaferNet, uma organização não governamental, disponibiliza um excelente infográfico que descreve os passos que podem ser tomados para denunciar esse crime e que pode auxiliar durante o processo.

Para quem foi vítima

1 – Colete o máximo de informações possíveis, prints de conversas, áudios, eventuais URLs que contém seu conteúdo íntimo compartilhado, e tudo o que puder identificar quem estiver cometendo esse crime contra você!

2 – Procure auxílio em uma delegacia mais próxima, se em sua cidade houver uma delegacia destinada a crimes digitais melhor ainda, caso não haja, a delegacia mais próxima poderá fornecer as devidas orientações.

3 – Notifique os responsáveis pelos serviços no qual o conteúdo íntimo está sendo divulgado, sejam redes sociais, provedores de e-mail ou sites de relacionamento. As empresas sempre tiveram uma preocupação muito grande em manter-se em conformidade com a lei. Possuir qualquer conteúdo que venha a ferir essa conformidade é prejudicial para as empresas e é de interesse do provedor remover o quanto antes esse tipo de conteúdo. Não deixe de contatá-los.

4 – Retire a informação de mecanismos de busca como Google, Bing, Yahoo etc. Da mesma forma que os portais de serviços, é interessante para os buscadores não fornecerem informações inadequadas em suas buscas. Caso algum conteúdo indevido seja exibido em buscas, solicite a sua remoção.

Acesse aqui o formulário de remoção de informações pessoais do Google.

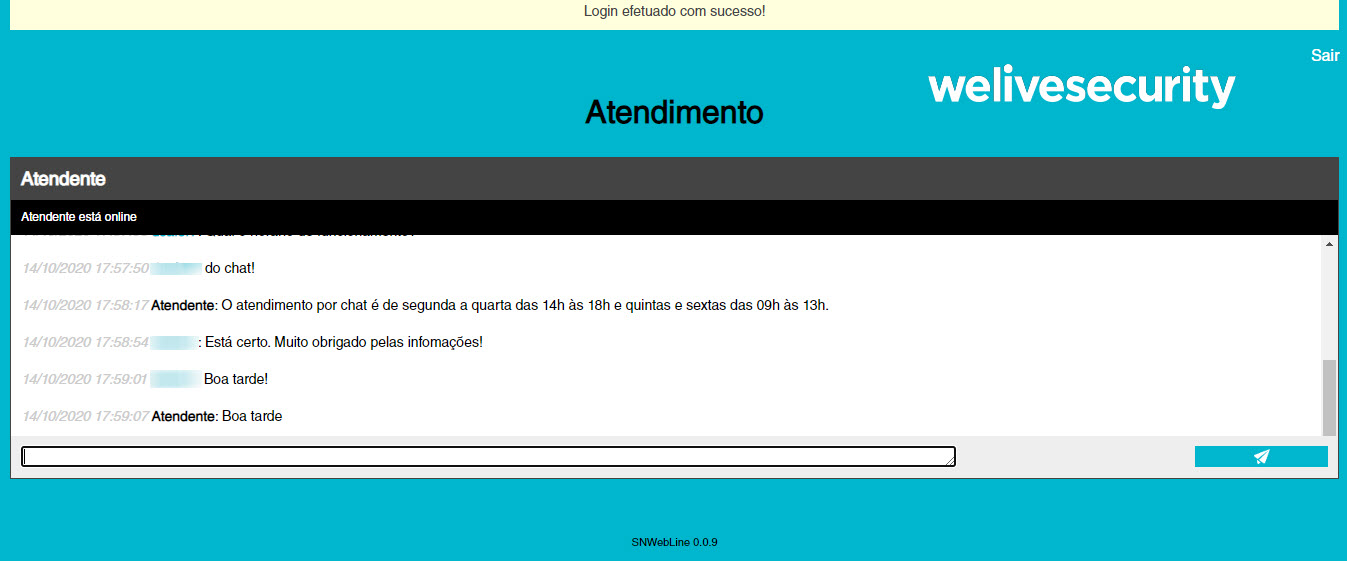

5 – Busque apoio. Culpa deve sentir quem trai a confiança e comete crime, não se culpe por ser vítima. Conte com pessoas que você confie e possa falar sobre o caso. A própria SaferNet possui um canal de acolhimento chamado HelpLine, que pode ser acessado por e-mail, 24 horas, ou chat de segunda a quarta, das 14h às 18h, e quintas e sextas, das 09h às 13h. Lá eles auxiliam os usuários com as orientações necessárias ou direcionam as vítimas para os locais corretos.

Serviço HelpLine: acolhimento e instruções para vítimas.

Para amig@s e parentes de vítimas

É importante saber que, em momentos como esse, muitas vítimas ficam extremamente muito abaladas emocionalmente e isso pode desencadear diversos resultados negativos a ela, como depressão, por exemplo. Caso conheça alguém que tenha sido vítima desse crime, ofereça auxílio, mostre os passos que podem ser seguidos para acabar com essa violência.

Dependendo da forma como o criminoso age, muitas vezes amig@s e parentes ficam sabendo da sextorsão antes mesmo das próprias vítimas. Se esse for o caso, não deixe de alertar a vítima sobre o ocorrido para que ela possa tomar as devidas medidas o quanto antes, fazendo com que os impactos sejam os menores possíveis.

Caso tenha ficado com alguma dúvida ou tenha sugestões de temas relacionados à segurança da informação que gostaria que abordássemos nas próximas publicações, conte-nos nos comentários deste artigo.

Créditos da imagem: Cambodia, P.I. Network/Flickr