Como em outros anos, em 2019 um dos ataques mais eficazes foram os de engenharia social, incluindo ataques de phishing. Embora já tenhamos falado em várias ocasiões sobre esse tipo de ataque, vamos rever alguns dos conceitos que explicam o porquê desse fenômeno.

Um detalhe, que não é novo, mas foi mantido nos últimos anos, inclusive em 2019, é o fato de que os cibercriminosos estão constantemente buscando melhorar suas técnicas para realizar ataques cada vez mais engenhosos e elaborados. Vimos isso, por exemplo, em um grande número de campanhas de phishing analisadas durante 2019 nas quais os certificados SSL foram incorporados aos servidores, permitindo que o mesmo navegador informe ao usuário que está navegando em uma página “segura”. As mensagens que apontam diretamente para dispositivos móveis também têm sido constantes, nas quais é difícil ver a URL completa, assim como o crescimento de ataques homográficos, em que o endereço do site que você está convidado a acessar é praticamente o mesmo da página real.

As mensagens mais eficazes usadas na hora de capturar possíveis vítimas, de acordo com o último relatório da KnowBe4, são aquelas relacionadas aos problemas de segurança dos usuários finais - principalmente aquelas direcionadas a ambientes corporativos. Entre elas, as que usam algumas das seguintes desculpas:

- É necessária a verificação de sua senha imediatamente

- Foi feita uma tentativa de entrega

- Desativação do [endereço de e-mail] em andamento

- Novos “food trucks” chegam à [nome da empresa]

- Novos benefícios para os funcionários

- Política de férias e licenças médicas revisada

- Você tem uma nova mensagem de voz

- Novas mudanças na organização

- Alteração de senha imediatamente

- Revisão de pessoal [ano]

O uso de mensagens corporativas é explicado pela intenção de comprometer os sistemas de empresas para exfiltrar suas informações.

Outra modalidade que esteve muito presente neste ano foi a conhecida como Business Email Compromise (BEC), que nada mais é do que mensagens direcionadas nas quais os cibercriminosos suplantam a identidade da conta de e-mail de uma empresa (já seja por meio de técnicas de spoofing ou por ter obtido acesso direto a mesma), a fim de maximizar a eficácia da mensagem enviada ao se apresentar como remetente conhecido. Geralmente, o conteúdo dessas mensagens está relacionado a questões de diretoria ou a tomada de decisões; por exemplo, uma mensagem que todos os funcionários recebem de um e-mail da área de Recursos Humanos ou um departamento específico (finanças, por exemplo) que recebe uma solicitação urgente de seu superior.

Segundo o relatório da empresa Barracuda, esses tipos de ataques são vinte vezes mais eficazes que os de phishing convencionais e já geraram perdas de mais de 26 bilhões de dólares nos últimos 4 anos.

Voltando ao assunto das mensagens incluídas no assunto de e-mails de phishing, alguns dos assuntos que geraram mais cliques durante 2019 em e-mails direcionados a contas não corporativas são os seguintes:

- Nova mensagem de voz no Skype

- Reembolso da transação[Nome de um contato] compartilhou um documento com você

- Microsoft Teams: autenticação de contaBônus para funcionários selecionados

- Cisco Webex: sua conta foi bloqueada

- Amazon: o endereço de cobrança não corresponde

- USPS: Pacote de alta prioridade: verifique para onde está indo!

- Verizon: atualização de segurança

- Adobe Cloud: eles compartilharam um documento com você

Na maioria dos casos, os cibercriminosos procuram enviar e-mails com esse tipo de mensagem no assunto para roubar credenciais de acesso a serviços massivos, com o objetivo de obter dados confidenciais das vítimas armazenados neles ou gerar bancos de dados para depois comercializa-los no mercado negro.

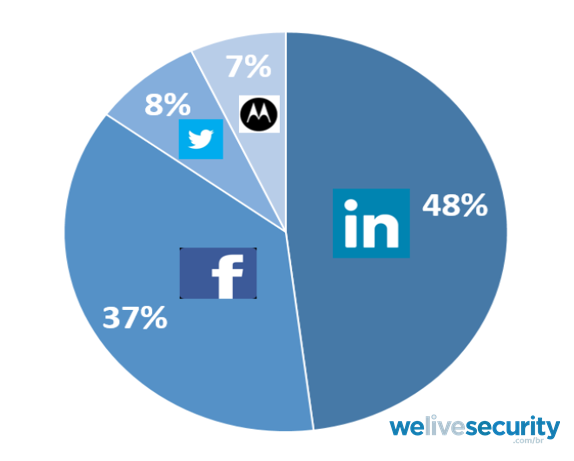

No caso de mensagens que buscam capturar credenciais de redes sociais, o relatório mostra que o LinkedIn, a rede social de perfis corporativos e de experiência laboral, recebe quase metade das tentativas, com 48% dos envios com mensagens do tipo: “Adicione-me”,“Sua conta aparece em novas pesquisas”,“Seu perfil foi visitado”,“Redefinição de senha” ou “Solicitação de desativação”.

Imagem 1. Redes sociais mais direcionadas.

No caso do Facebook, as mensagens mais frequentes são do tipo: "Alguém mencionou você em uma postagem", "Seus amigos marcaram você nas seguintes fotos", "Conta de e-mail principal modificada".

Em menor grau, no caso do Twitter, as mensagens registradas com mais frequência são do tipo: “Alguém enviou uma mensagem direta” ou os serviços on-line da Motorola com o “Alerta de acesso ao Chrome no Motorola Moto X”.

Como se proteger contra esses ataques

Algumas das práticas recomendadas para estar protegido contra esses ataques são:

- Verificar o endereço do remetente. Embora os cibercriminosos às vezes usem técnicas como spoofing de remetente, por meio das quais eles podem representar um endereço real, se o cabeçalho for verificado, é possível detectar que o envio foi feito por outro servidor.

- Caso o remetente seja o real, mas ainda assim você tenha dúvidas sobre a veracidade da mensagem, contate-o por outros meios e valide se a mensagem realmente existia.

- Da mesma forma que é necessário verificar o remetente, o link no qual você está convidado a clicar deve ser cuidadosamente analisado. Em geral, não é recomendável acessar diretamente um link incluído em uma mensagem. Se for um caso real e o usuário precisar acessar sua conta, é recomendável fazer da maneira tradicional, do seu acesso direto, por meio de um aplicativo ou digitando manualmente a URL do serviço que você deseja acessar no navegador.

- É extremamente importante ativar o duplo fator de autenticação em todas as contas que o permitem, pois, dessa maneira, caso o usuário tenha sido afetado por um vazamento de suas credenciais, esse código aleatório que chega ao dispositivo móvel via aplicativo ou SMS, será muito difícil de adivinhar ou obter.

- Para usuários do Google Chrome, é possível ativar a extensão de verificação de senha, que permite receber alertas em tempo real se você quiser usar uma senha que tenha sido parte de algum vazamento.

Como sempre destacamos, o primeiro passo para os usuários é aprender a reconhecer esses tipos de e-mail e levar alguns minutos para confirmar que não há nada suspeito. Para isso, recomendamos a leitura de 8 sinais que indicam que você é um alvo fácil de golpes na Internet, um artigo no qual você encontrará um guia com algumas das técnicas mais comuns usadas pelos cibercriminosos para enganar os usuários.