Eu era um jovem professor de matemática no MIT (Massachusetts Institute of Technology) quando li a descrição de memes feita por Richard Dawkins. Naquele momento pensei: "Então é assim como tudo funciona".

Os memes são uma generalização dos genes e, entre outras coisas, incluem suas crenças. Depois de estudar os memes por décadas, acreditei que são tão indispensáveis para a compreensão do fenômeno humano como os genes são para o conhecimento do biológico.

Ainda não temos uma teoria científica sólida sobre os memes. No entanto, eles nos permitem entender por que certas coisas acontecem da forma como acontecem. Os memes estão "vivos”: se reproduzem, mutam e evoluem de acordo com as leis de Darwin. Eles lutam para sobreviver. E é a sua luta que cria e destrói religiões, governos e outras instituições. É a sua luta que determina seu comportamento, seus sentimentos e a duração de sua vida.

No meu livro "Memes" (uma parte já avançada está disponível em leonardadleman.com), destaco três tipos de memes que devem ser considerados: aqueles armazenados como uma sequência em uma molécula de ácido nucleico (por exemplo, DNA ou RNA) chamados genes; aqueles armazenados em cérebros chamados brenes (em inglês, pela conjunção das palavras brain e gene), e aqueles armazenados em computadores, conhecidos como Turenes (em homenagem a Alan Turing, o pai da computação).

Em poucas palavras, pode-se dizer que o que torna os genes, brenes e Turenes tão especiais é o fato de terem dominado a arte de se reproduzir por conta própria. Como resultado, sua luta para evadir a extinção pode ser particularmente sutil e interessante.

Neste texto, vou me concentrar no Turenes e nas implicações da teoria dos memes sobre assuntos de especial interesse para este site: vírus de computador, malware e o futuro da computação. Pode ser útil para o leitor pensar neles como dados do computador - embora sejam muito mais do que isso.

O surgimento dos Turenes

Imagem: O primeiro computador, ENIAC

Em 15 de fevereiro de 1946, o primeiro computador, ENIAC, foi revelado na Universidade da Pensilvânia. O ENIAC usava tubos de vácuo para armazenar números - um desses números foi o primeiro Turén.

Os humanos adicionaram e multiplicaram Turenes, e ocasionalmente os copiaram de um lugar para outro, mas os Turenes tinham pouco controle de seus destinos. Em vez disso, eles estavam nas mãos dos humanos (ou seja, nas mãos de genes e brenes).

Assim como as moléculas autorreprodutoras surgiram do caldo primordial há vários bilhões de anos, cerca de um terço de século atrás, os Tureans começaram a se reproduzir por conta própria e assumiram um controle significativo sobre seu destino. Como? Bem, essa história já foi contada neste site, mas em breve farei referência a isso.

Era 1983. Eu estava dando uma aula sobre segurança da informação na USC (University of Southern California) quando um estudante, Fred Cohen, se dirigiu a mim com as seguintes palavras: "Eu tenho uma idéia de um novo tipo de ameaça em segurança".

Fred passou a descrever um programa que estaria disponível para os usuários de um sistema de computador. Como um aplicativo hoje, o programa realizaria alguma tarefa útil para o usuário. No entanto, uma vez carregado (e, portanto, copiado) por um usuário desavisado (e naquele momento, ninguém suspeitava de nada), o programa faria algo que não foi dito: daria para Fred o acesso a arquivos e privilégios do usuário.

Fred era, e é, uma pessoa enérgica e insistente, e finalmente conseguiu me convencer. Em seu nome, perguntei ao diretor do departamento se Fred poderia fazer um teste no computador do departamento. E o diretor aceitou.

Naquela época, professores, estudantes e funcionários compartilhavam o computador do departamento, já que não tinhamos dispositivos de uso pessoal. Fred começou a escrever seu programa e o executou.

Na semana seguinte, convidei Fred para apresentar seus resultados para os alunos em uma aula. E como já era esperado, funcionou. Cópias do programa de Fred começaram a se propagar pelo sistema e deram acesso completo aos arquivos e privilégios de cada usuário. Talvez, a origem do malware possa ser rastreada desde os experimentos de Fred.

Até então, Fred ainda estava pensando sobre o que poderia fazer com esse novo tipo de programa e queria realizar novas experiências.

Quando o sucesso de Fred se tornou conhecido, outras pessoas também começaram a pensar sobre o que poderia ser feito com esses programas. O diretor comentou que a permissão para a realização dos testes talvez tivesse sido algo precipitado e que seria melhor não realizar novas experiências.

Há grandes promessas quando nos referimos ao crescimento dos Turenes, mas também há grandes perigos

Eu me tornei um dos conselheiros de Fred por seu Doutorado. E seu conselheiro principal era Irving Reed, conhecido pelo código Reed-Solomon. Mais tarde, naquele mesmo ano, enquanto eu estava em uma conferência, encontrei Lee Dembart, um repórter da editoria de ciência para Los Angeles Times (eu já o conhecia). Ele me perguntou em que estava trabalhando naquele momento. Eu falei que não estava trabalhando em muitas coisas, e que um dos meus alunos estava estudando algo que chamaríamos de "vírus de computador", mas que a pesquisa estava apenas começando.

Dizer "vírus de computador" para um jornalista era como dizer "vamos" para um cachorro. O resultado: Lee escreveu a história, que, segundo lembro, tinha a conhecida imagem de um computador com um termômetro na boca. Os vírus de computador tornaram-se virais.

A autorreprodução e a luta para sobreviver

Hoje, os vírus de computador são mais sofisticados do que os de Fred, e se reproduzem apesar de nossas tentativas de detê-los. Podemos deter o mais simples com a nossa solução antivírus, mas também podemos provar que nunca vamos acabar com todos eles.

Para manter a prosperidade e a segurança de nossas sociedades, construiremos computadores cada vez mais poderosos e softwares mais sofisticados. Inclusive usaremos os nossos computadores para criar outros melhores.

Há grandes promessas quando nos referimos ao crescimento dos Turenes, mas também há grandes perigos. Nações poderosas trabalham com programas de black-hat que, no caso de uma guerra, poderão desativar a infraestrutura de computadores de seus inimigos. Esses programas são armas de destruição em massa e, caso sejam utilizados, o número total de vítimas pode ser enorme. Um país do primeiro mundo sem uma infraestrutura de TI, é um país sem economia, sem alimentos, sem energia e, além de tudo isso, nem sequer é um país.

No entanto, já programamos os computadores para gerarem grandes prejuízos. Por exemplo, o vírus Stuxnet foi aparentemente usado para destruir centrífugas em centros iranianos de enriquecimento de urânio (dependerá dos memes de prejuízos do seu sistema de crenças considerar isso como "prejuízo").

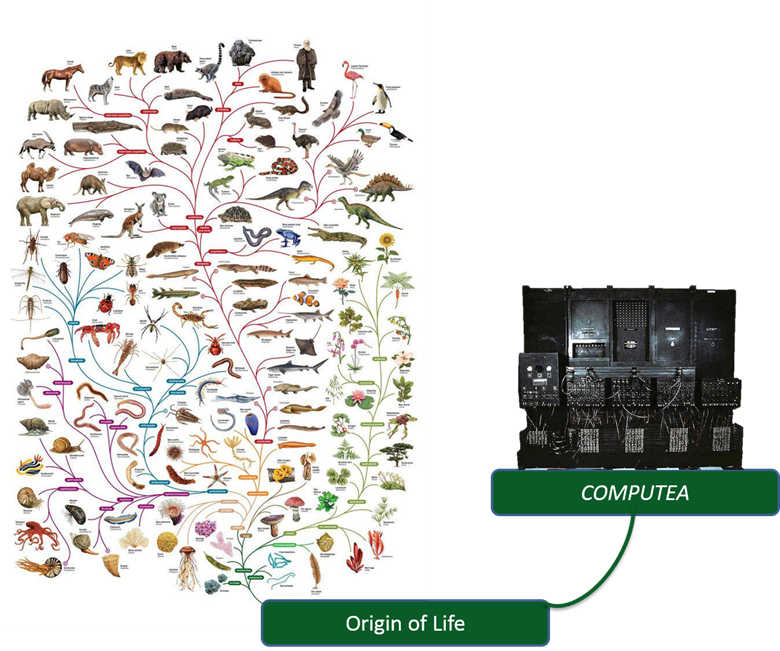

Embora não tenhamos notado, aconteceu algo de grande importância em 15 de fevereiro de 1946. Um novo ramo cresceu na árvore da vida. Computea (aqueles baseados em Turenes, em vez de genes), se juntaram a Archaea, Bacteria e Eukarya.

Imagem: Árvore da Vida, The open University. Imagem: computador ENIAC, the Smithsonian National Museum of American History. Imagen cortesia do Prof. Adleman

Atualmente, vivemos em uma relação simbiótica com os computadores. Na linguagem da biologia, existe uma relação de "mutualismo", na qual as duas partes se beneficiam. Para nós, a relação é "facultativa". Poderíamos (ou eu penso) sobreviver como uma espécie mesmo se os computadores desaparecessem. Para os computadores, a relação é "obrigatória", as máquinas não poderiam sobreviver sem nós. Se os seres humanos fossem extintos, os computadores também desapareceriam. No entanto, a relação entre nós e os computadores está mudando mais rapidamente do que as relações simbióticas que encontramos no mundo biológico.

Os computadores de hoje são muito mais poderosos do que seus antecessores. No futuro, as formas adotadas e a energia usada pela Computea irá nos surpreender

Os computadores de hoje são muito mais poderosos do que seus antecessores. No futuro, as formas adotadas e a energia usada pela Computea irá nos surpreender. Os computadores já estão a cargo de armazenar o nosso dinheiro, executando sistemas que fornecem comida e energia, e fazem milhões de coisas sem as quais não viveríamos - e esse é o ponto. Podemos estar muito perto do momento em que nosso lado da relação deixará de ser facultativo para ser obrigatório - se os computadores parassem de funcionar, os seres humanos seriam extintos?

Hoje, os Turenes são como os genes dos vírus biológicos. Nenhum pode se reproduzir no mundo por conta própria, ambos dependem de um ambiente especial criado por outros organismos vivos. Para os genes dos vírus, a reprodução ocorre em células criadas por um hospedeiro, já no caso dos Turenes, a reprodução ocorre em computadores criados por humanos.

Os Turenes podem, com a ajuda humana, aprender a construir, consertar e manter computadores por conta própria? Será que eles ainda precisam de nós para sobreviver? Será que eles serão livres para seguir seus próprios destinos e evoluir de acordo com suas próprias necessidades?

Não devemos esquecer que eles são memes, e como todos os memes, irão lutar para sobreviver.

Sobre o autor: Leonard M. Adleman é professor de ciências da computação na Universidad de Southern California. Além disso, é especialista em computação de DNA e proteção de informações eletrônicas. Ele é um dos descobridores originais do teste APR. Em 2002, recebeu o prêmio Turing ACM por sua contribuição na invenção do sistema criptográfico RSA e foi eleito membro da American Academy of Arts and Science em 2006.