É muito comum vermos filmes de ação, onde algum personagem consegue escapar de uma prisão abrindo uma porta ou se libertar de algemas simplesmente usando uma fivela de cabelo ou um pedaço de arame. E talvez nos chamam ainda mais à atenção as técnicas avançadas em filmes de espionagem que conseguem enganar dispositivos biométricos.

No entanto, qual a viabilidade dessas técnicas e qual a relação com a segurança informática? O assunto é estudado entre os especialistas e interessados pelo tema e, além disso, se tornou bastante comum em conferências nacionais e internacionais de segurança.

O Lockpicking e a relação com a segurança informática

O lockpicking é a arte de abrir uma fechadura ou dispositivo de segurança físico por meio da análise ou manipulação de seus componentes, logicamente, sem ter a chave original. Além disso, existe o argumento de que não se deve danificar o dispositivo para que o mesmo possa continuar sendo utilizado normalmente após ser aberto.

O lockpicking é a arte de abrir uma fechadura ou dispositivo de segurança físico por meio da análise ou manipulação de seus componentes

Nesse sentido, o lockpicking é especialmente importante quando nos referimos a fechaduras antigas, que seriam impossíveis de serem substituídas caso sejam utilizados os métodos atuais mais comuns, que são destrutivos.

Traçando um paralelismo com a segurança informática, podemos ressaltar que o lockpicking, lamentavelmente e de forma equivocada, é normalmente associado com intenções criminosas, da mesma forma que muitas vezes ocorre com o hacking.

Por outro lado, é comum que os auditores de segurança informática explorem alguma vulnerabilidade no software para obter acesso a um sistema alvo. No caso das fechaduras, a vulnerabilidade explorada será uma falha mecânica e, dessa forma, o especialista conseguirá abri-la.

Esse tema é muito importante, sendo bastante valorizada na rotina de um serralheiro. No entanto, a cada dia o assunto atrai mais apaixonados pela segurança informática, que sem quebrar nenhuma lei provam as suas habilidades simplesmente como um hobby, testando (de forma progressiva) em sistemas mais complexos, robustos e seguros.

As ferramentas necessárias

Uma das principais ferramentas de que essa atividade se alimenta, sem dúvidas, é a curiosidade. E aí temos outro paralelismo com o hacking verdadeiro, ou seja, o de boas intenções.

Em muitos casos, esse é o motor que inicia o estudo mais profundo. Devido a existência de poucos cursos sobre o lockpicking, as capacitações normalmente podem ser obtidas por meio de fóruns ou portais específicos sobre da temática. Com a leitura do guia do MIT e várias horas de prática, é possível ser introduzido satisfatoriamente no mundo do lockpicking.

Por outro lado, os jogos de gazua, independentemente se são comprados ou fabricados de forma caseira, em conjunto com alguns cadeados velhos, podem servir para começar a entender mais sobre o assunto. Com certeza, dependendo do tipo de fechadura, as ferramentas podem ser bem diversas, mas em geral é preciso um tensor e um gazua que consiga explorar alguma falha mecânica.

Também existem algumas ferramentas elétricas que reduzem drasticamente os tempos para encontrar a vulnerabilidade. Basicamente essas pistolas (Snap gun) conseguem criar uma quantidade de vibrações muito mais altas em comparação com a que conseguem de forma manual, diminuindo em grande parte o tempo do processo de abertura.

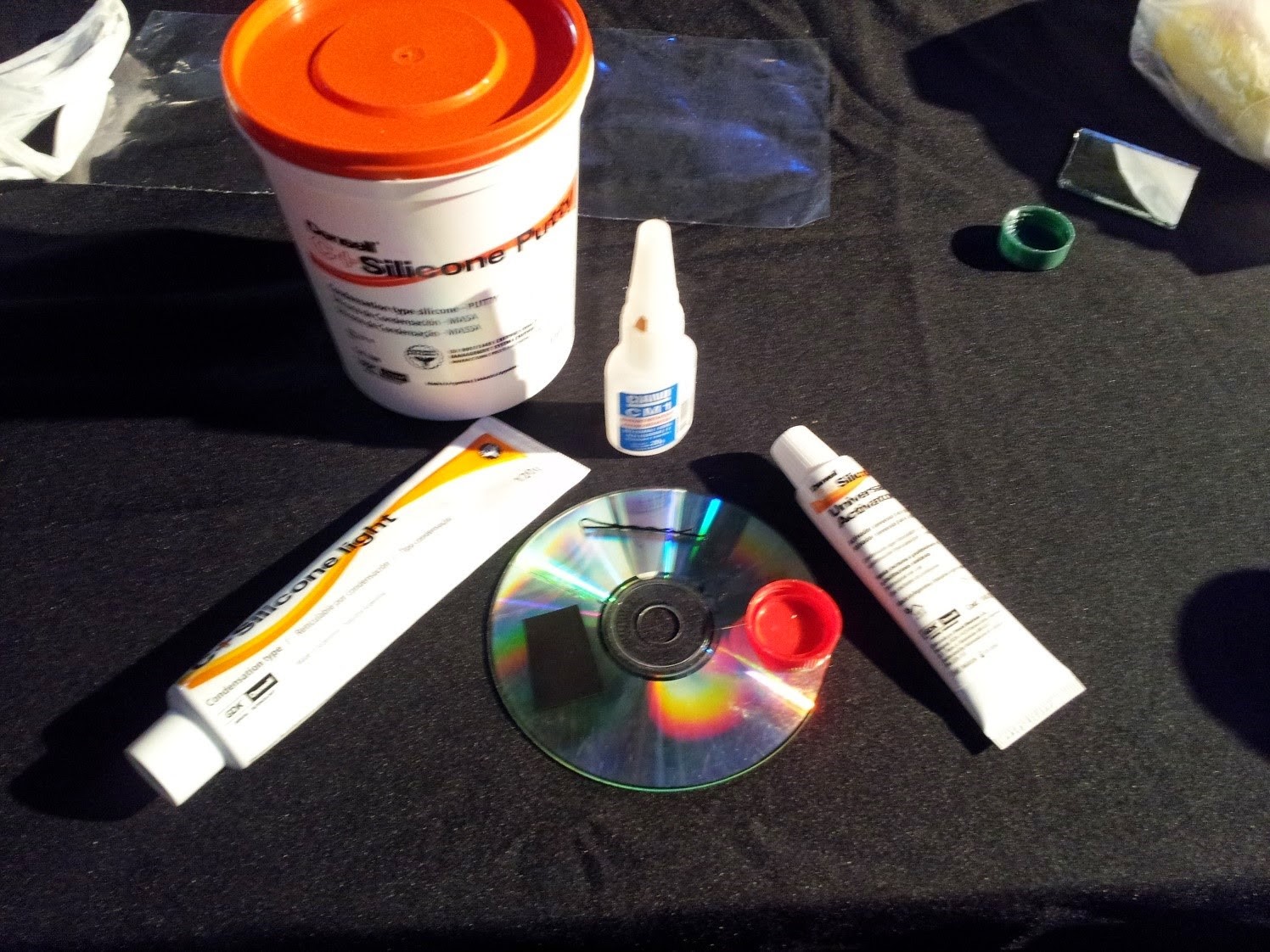

No entanto, não se tratam apenas de fechaduras antigas: também são estudadas técnicas para abrir dispositivos biométricos. Isso significa que existem técnicas que permitem capturar uma impressão digital e, em seguida, utilizá-la para abrir algum dispositivo, simplesmente com os materiais indicados, como podemos ver na seguinte imagem:

Já falamos sobre a possibilidade de copiarem impressões digitais por meio de uma foto, utilizando cola e foto. Aqui vemos outro paralelismo com a segurança: uma técnica que permite ganhar acesso e pode ser utilizada para o bem ou para o mal.

Como essas técnicas podem afetar a segurança informática?

Costumam dizer que os atacantes exploram o elo mais fraco da cadeia. Dessa forma, é licito se perguntar se a segurança física pode se transformar nesse elo.

Normalmente as empresas focam apenas em ataques remotos e em resguardar os sistemas de agentes externos à empresa, o qual deixa uma brecha no caso de que o atacante ou um empregado “desestimulado” com más intenções esteja dentro do perímetro. Supondo que um criminoso consiga o acesso físico a um servidor, o vazamento de informações será imediato e a continuidade do negócio poderá estar por um fio.

Um atacante pode simplesmente desconectar um equipamento da rede, o que pode afetar a disponibilidade da informação ou causar um efeito dominó em muitos sistemas. Dessa forma, esses incidentes podem ter um grande impacto, por isso, devem ser observados com antecedência.

Como você já deve ter imaginado, muitas fechaduras, cadeados e algemas podem ser abertas em questão de segundos. No entanto, existem algumas que apresentam mais robustos e, inclusive, são comercializados com capacidades anti-lockpicking.

Esse é um panorama bastante animador para os responsáveis pela segurança perimetral. No entanto, quantas empresas têm em conta esse tipo de técnica ao projetar planos de segurança em infraestruturas?

Conclusão

Devemos destacar a importância dos profissionais de sistemas e de segurança da informação não pecarem com relação a esse tipo de técnica. Dessa forma, como é útil fazer capacitações de hacking ético, com o intuito de conscientizar sobre como funciona um ataque informático e qual é a melhor maneira de reduzir um incidente, os especialistas em segurança devem ter pelo menos uma ideia geral desse tipo de problemática que pode colocar em cheque todo o sistema de informação digital. Principalmente considerando que a informação é armazenada digitalmente em um dispositivo físico como é o caso dos discos rígidos ou fita de backup.

Por esse motivo, continua sendo um ponto crucial manter a integridade da segurança física. As capacitações em técnicas de lockpicking são protagonistas na hora de assessorar e melhorar de forma proativa os tipos de controles ou fechaduras que devem ser utilizadas para resguardar a informação contida em um rack de server ou em um datacenter.

Desse modo, é possível obter uma camada extra na segurança da informação, formando um sistema íntegro, muito mais robusto e seguro.