Quer gerar tráfego para o seu canal do YouTube e inclusive receber algum dinheiro pelas visualizações de seus vídeos? Ou está buscando comprar e vender bitcoins na “comodidade do seu smartphone”?

Os criadores dos aplicativos “Boost Views” e “PaxVendor” querem fazer você acreditar que encontrou o que estava procurando. No entanto, não só fazem o que prometem, mas também roubam o seu dinheiro... de qualquer forma que possam conseguir.

Boost Views – Monetização para o Youtube

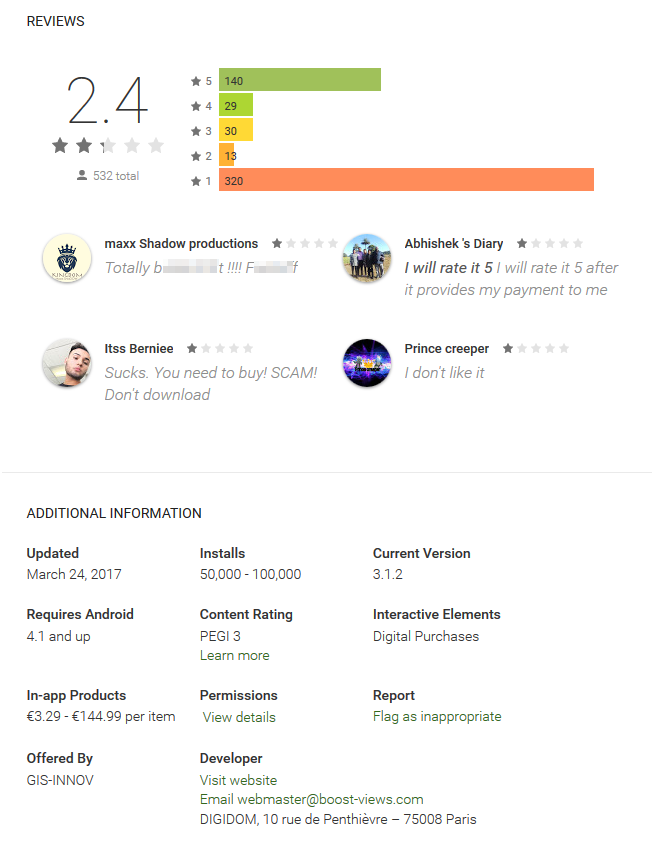

Por trás da aparência de um atrativo serviço asociado ao YouTube, o ladrão de credenciais do PayPal “Boost Views” encontrou a forma de ser instalado nos dispositivos de mais de 100.000 usuários. O aplicativo, detectado pela ESET como Trojan.Android/FakeApp.FK, promete gerar lucros pelas visualizações de conteúdos do YouTube dentro do aplicativo, assim como também aumentar o tráfego para um determinado canal, em troca da compra de créditos. De acordo com a descrição do aplicativo, os usuários podem convenientemente enviar os saldos acumulados para a sua conta do PayPal.

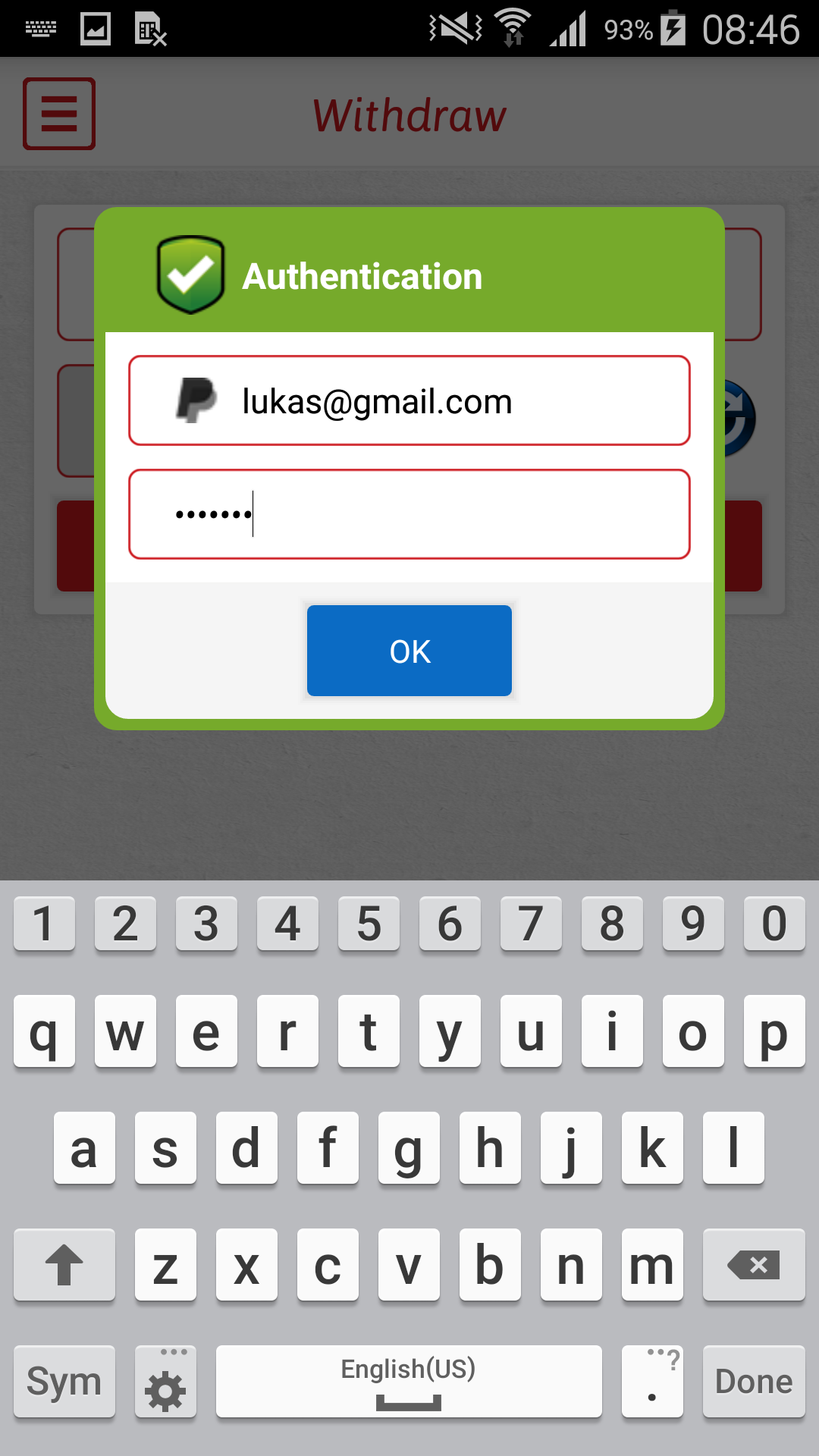

No entanto, se os usuários tentarem fazer isso ingressas as suas credenciais do PayPal em um formulário de “autenticação”, se transformarão em vítimas de um golpe: não existe lucro algum. E pior ainda, as credenciais do PayPal estão a mercê dos atacantes, em listagens para serem mal utilizadas.

Como funciona?

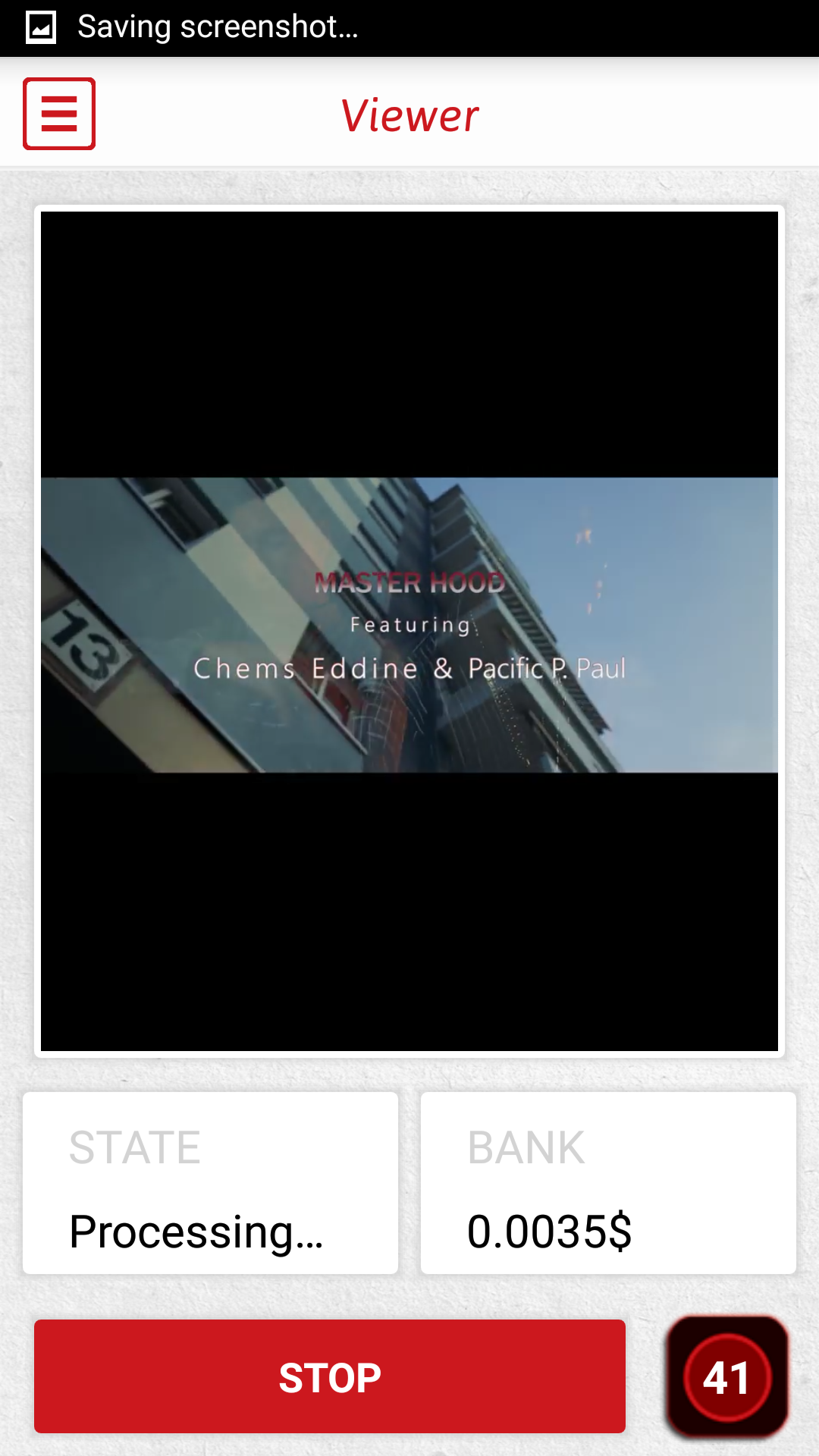

Depois do aplicativo é executado, é solicitado que os usuários criem uma conta do Boost Views. Após acessar, os usuários podem selecionar um dos serviços que supostamente é oferecido pelo aplicativo. Para ver vídeos do YouTube em troca de dinheiro (uma das características mais importantes anunciadas pelo aplicativo) existe “Viewer”, um reprodutor de vídeo agregado. Os usuários podem ver conteúdo em troca de $0,0001-0,0005 por minuto, mostrando a quantidade de dinheiro que se ganha por cada vídeo.

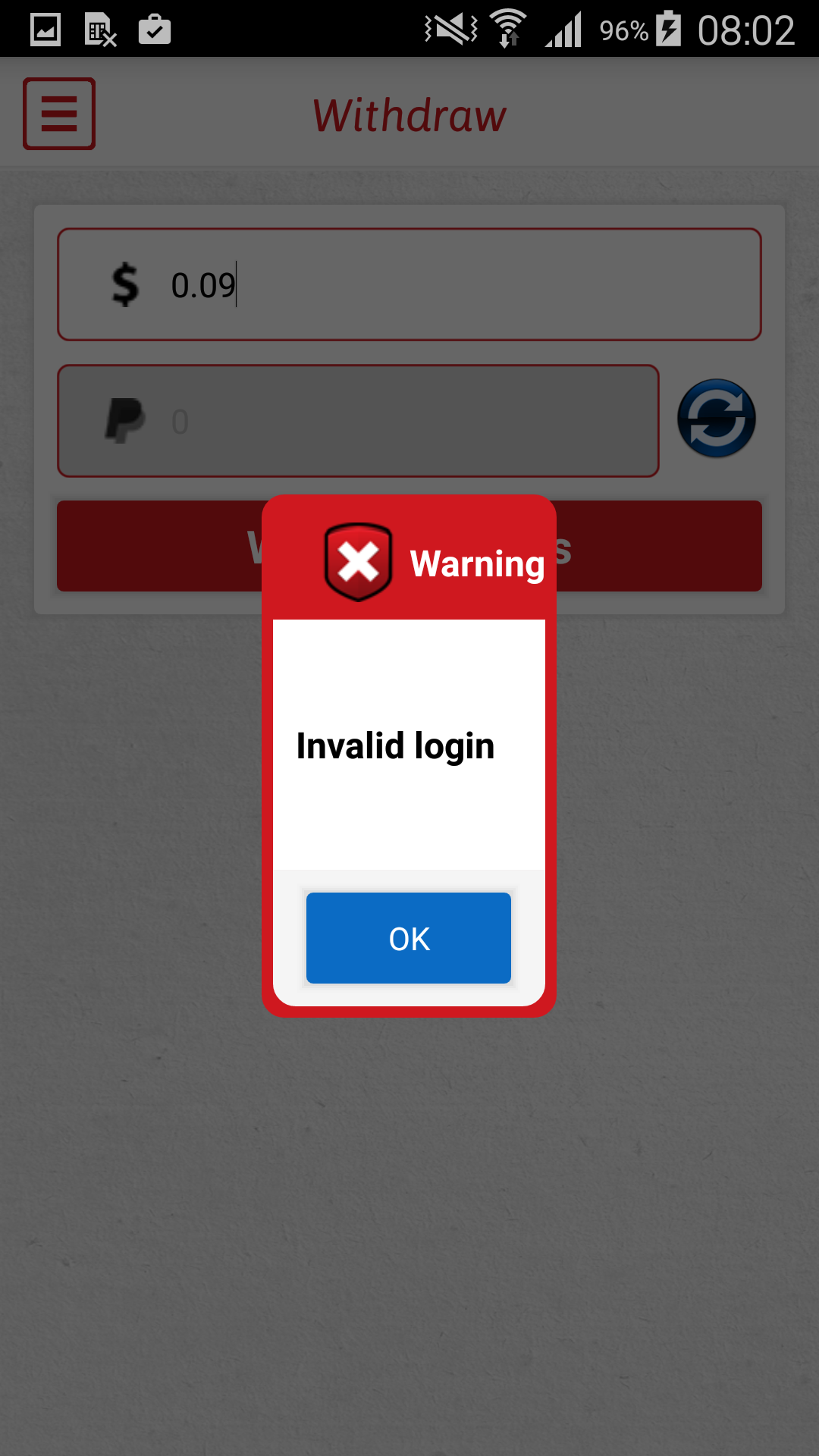

Tendo gerado $0.09 por meio das 16 horas de reprodução automática do vídeo, e tendo visto que não há uma quantidade mínima para resgatar o dinheiro obtido, tentamos realizar uma extração. Para poder fazer isso, primeiro o usuário precisa inserir as credenciais do PayPal em um formulário inseguro, com o objetivo de conseguir uma “autenticação”. Depois que as vítimas inserem suas credenciais, se deparam com uma mensagem de erro de “login inválido” e suas credenciais do PayPal são enviadas (sem criptografia) para o servidor do desenvolvedor.

Dessa forma, a conta do PayPall e/ou o saldo do cartão de crédito da vítima ficam a disposição dos atacantes. No momento em que escrevi este texto, PayPall não tinha reportado nenhuma atividade suspeita na conta utilizada para testar as características desse aplicativo malicioso. No entanto, não oferece muito conforto ao saber que os dados de acesso estão nas mãos de outra pessoa, prontos para serem utilizados.

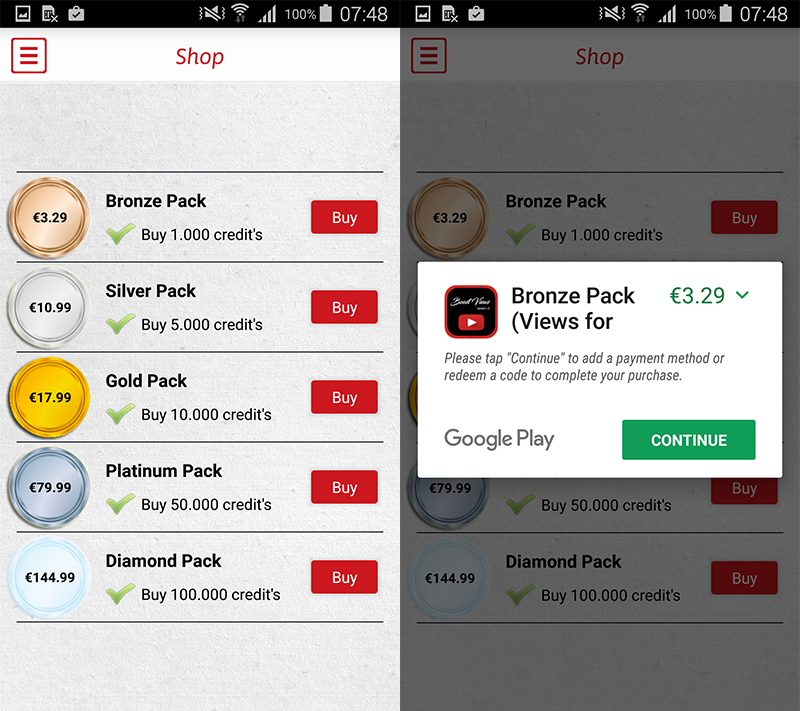

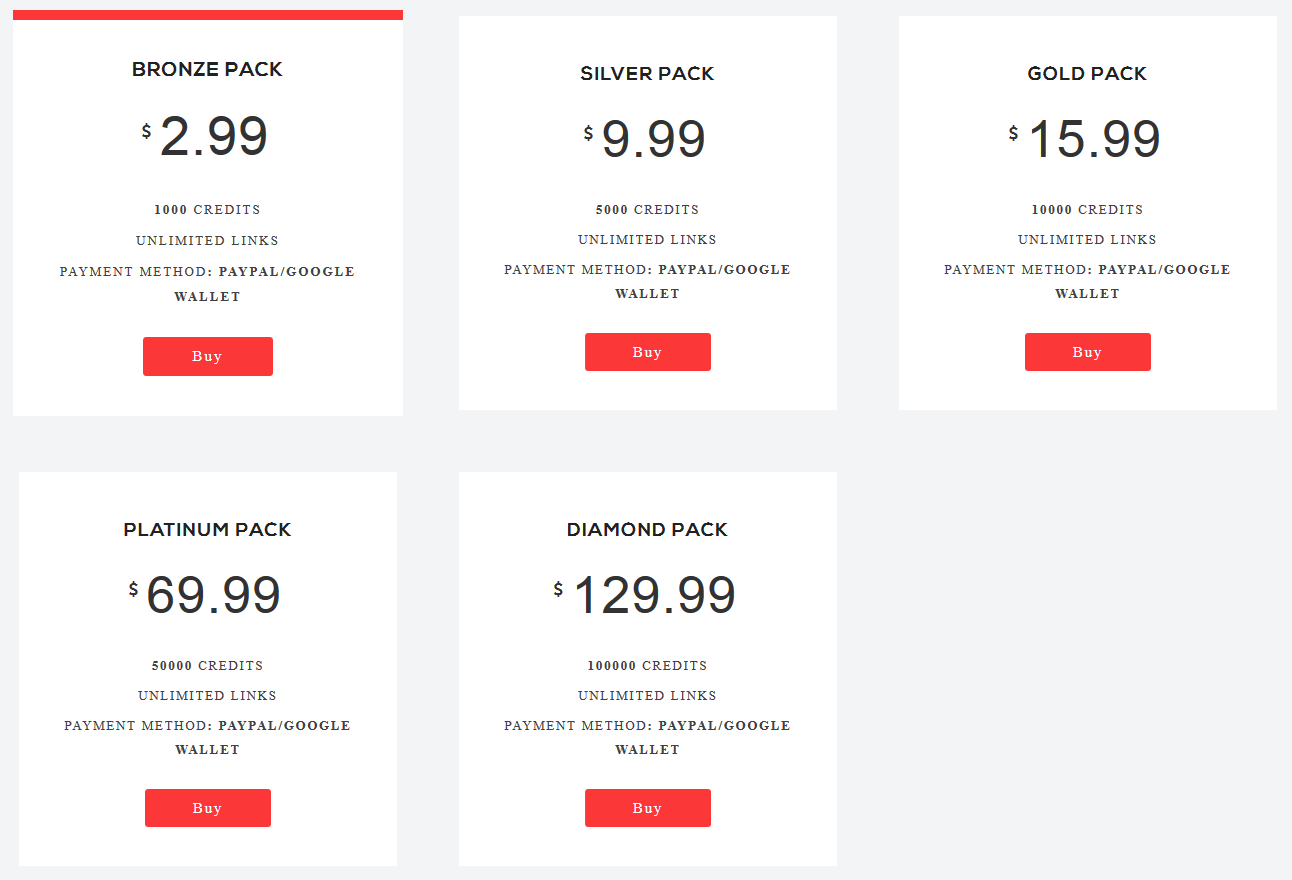

Se os usuários desejam comprar créditos para trocá-los por visualizações no YouTube, são oferecidos pacotes de créditos disponíveis na loja do aplicativo. Considerando que essa seria uma forma lógica para utilizar o dinheiro obtido por meio da opção “Viewer” (e pode ser uma funcionalidade real), acreditamos que o comportamento enganoso do aplicativo é motivo suficiente para não utilizar dinheiro (e possivelmente detalhes do cartão de crédito) para esse desenvolvedor.

De forma chamativa, esses pacotes de créditos também são oferecidos no site do desenvolvedor, com diferentes preços e links inválidos que levam à página principal. O site assim como parece ser um template genérico cheio com palavras chaves de marketing mais do que conteúdo em si mesmo, o qual reforça as suspeitas em torno à validade do aplicativo.

PaxVendor

Enquanto que Boost Views tenta infiltrar-se em sua conta do PayPal, “PaxVendor” quer obter acesso aos seus bitcoins. Esse aplicativo malicioso, detectada pela ESET como Android/FakeApp.FI, é um parasita do marketplace de bitcoins legítimo Paxful, que atualmente apenas funciona nos equipamentos desktop.

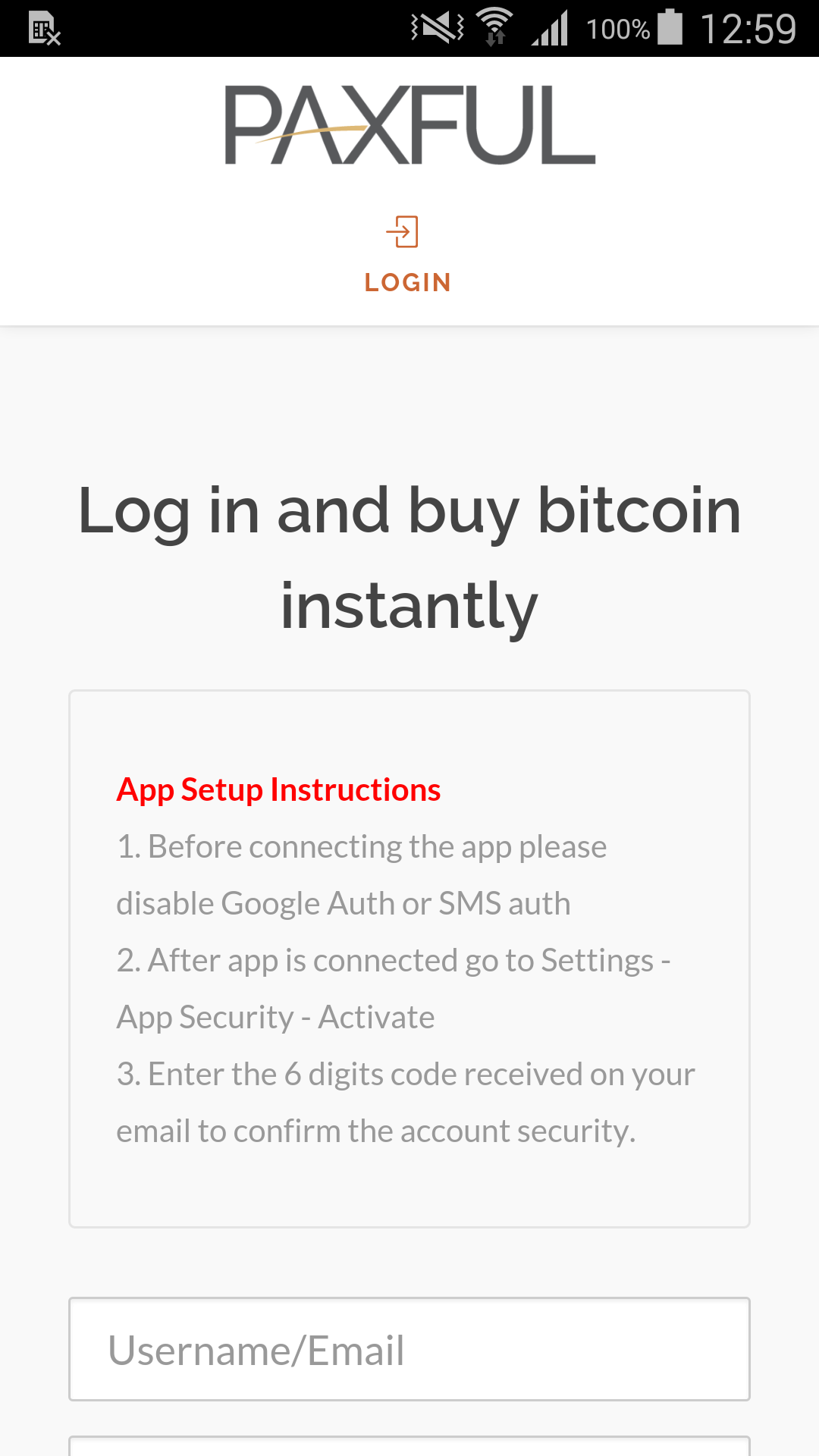

PaxVendor utiliza uma tela de acesso falsa para colher credenciais do Paxful e não oferece as suas vítimas nenhuma funcionalidade real. Em apenas uma semana, o aplicativo chegou às 500 instalações, antes de ser eliminado da loja virtual logo após a nossa denúncia. Além de reportar o aplicativo à equipe de segurança do Google, também contatamos à Paxful para que possam advertir aos seus usuários sobre esse golpe.

Como ocorre?

Ao ser executado, o aplicativo solicita aos usuários que desativem a autorização do Google ou via SMS em sua conta do Paxfull, com o objetivo de evitar potenciais obstáculos de duplo fator de autenticação. A página de acesso falsa solicita as credenciais do Paxfull, e uma vez envidas, é apresentada uma janela de erro que afirma que o aplicativo não pode se conectar à conta.

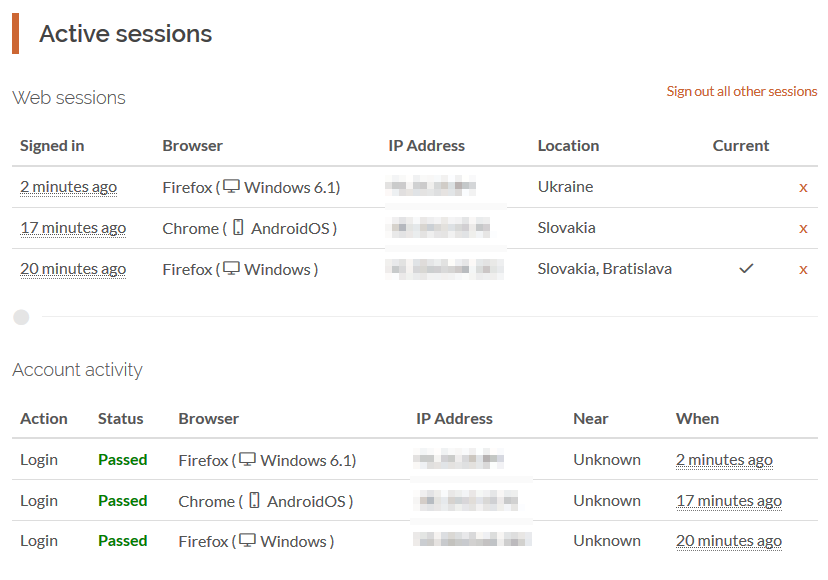

Enquanto isso, as credenciais são enviadas ao servidor dos atacantes, as quais são utilizadas para entrar às contas do Paxfull dos usuários. No nosso caso, alguém entrou na conta na Ucrânia depois que inseriram as credenciais.

Como se proteger?

Se você baixou o Boost Views e tentou resgatar o seu dinheiro através do PayPal, recomendamos que troque a senha do PayPal imediatamente. Enquanto isso, você também pode verificar sua conta para ver se houve alguma atividade suspeita e informar à PayPal qualquer inconveniente que tenha ocorrido. Também é importante desinstalar o aplicativo malicioso.

Com relação à PaxVendor, troque a senha do Paxful e verifique a atividade em sua conta, informando qualquer coisa incomum. Não esqueça de desinstalar o aplicativo falso.

Para evitar ser mais uma vítima desse malware para Android, existe uma série de princípios que você pode seguir no momento de instalar aplicativos no seu dispositivo:

- Sempre que possível, baixe aplicativos de lojas oficiais. Apesar de não ser infalível, o Google Play utiliza mecanismos de segurança avançados para estar livre de malware, algo que não acontece com lojas alternativas.

- Tenha bastante cautela quando for baixar aplicativos de terceiros que ofereçam funções extras aos aplicativos já existentes, já que pode existir algum golpe nessa oferta tão atrativa. Tendo isso em conta, evite inserir credencias sensíveis em formulários de acessos de aplicativos pouco confiáveis.

- Para verificar se um aplicativo é confiavel, verifique a popularidade do mesmo através da quantidade de instalações, pontuações e, o mais importante, comentários de outros usuários. No caso de dúvida, escolha aplicativos de alta qualidade identificados como “Top Developer” ou aqueles que se estiverem na categoria de Editor’s Choice.

- Por último, mas não menos importante, utilize uma solução de segurança confiável para proteger o seu dispositivo das últimas ameaças.