Os usuários do Instagram se transformaram no alvo de vários aplicativos novos utilizados para roubar credenciais, que aparecem no Google Play como ferramentas para administrar ou incrementar o número de seguidores na rede social.

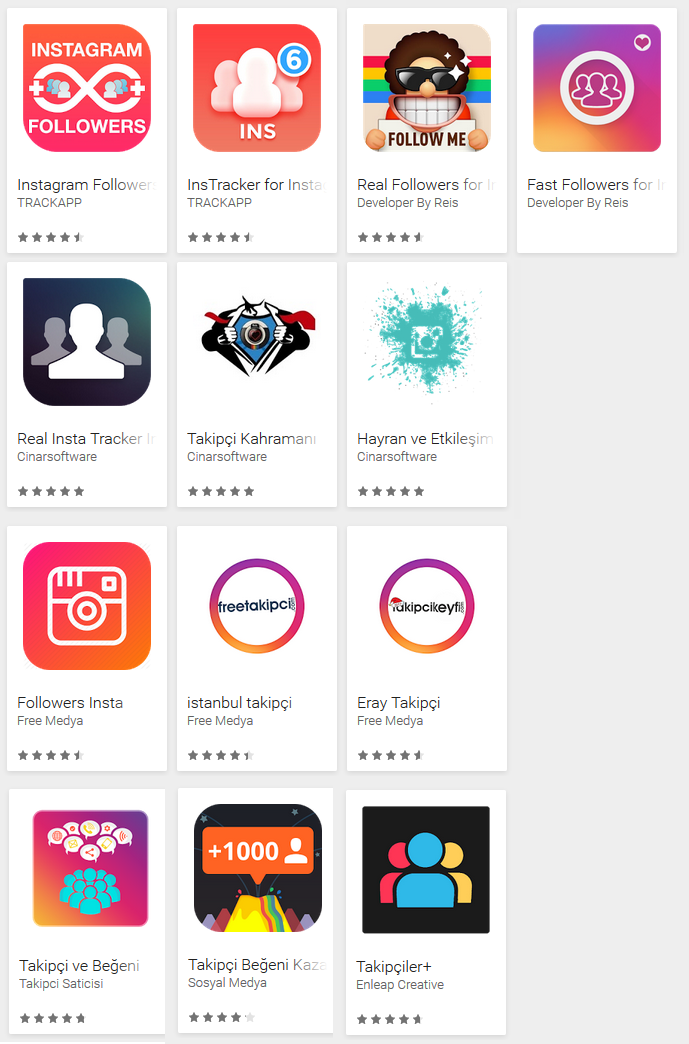

Foram descobertos 13 aplicativos móveis maliciosos, detectados como Android/Spy.Inazigram, na loja oficial do Google Play. Esses aplicativos roubavam as credenciais do Instagram das vítimas e as enviavam as informações para um servidor remoto, em um comportamento semelhante às campanhas de phishing.

Embora pareçam ter sido desenvolvidos na Turquia, alguns estavam localizados em inglês para chegar aos usuários do Instagram em todo o mundo. No total, os aplicativos maliciosos foram instalados por cerca de um milhão e meio de usuários. No entanto, após a notificação da ESET, os 13 aplicativos foram eliminados da loja.

Como funcionam?

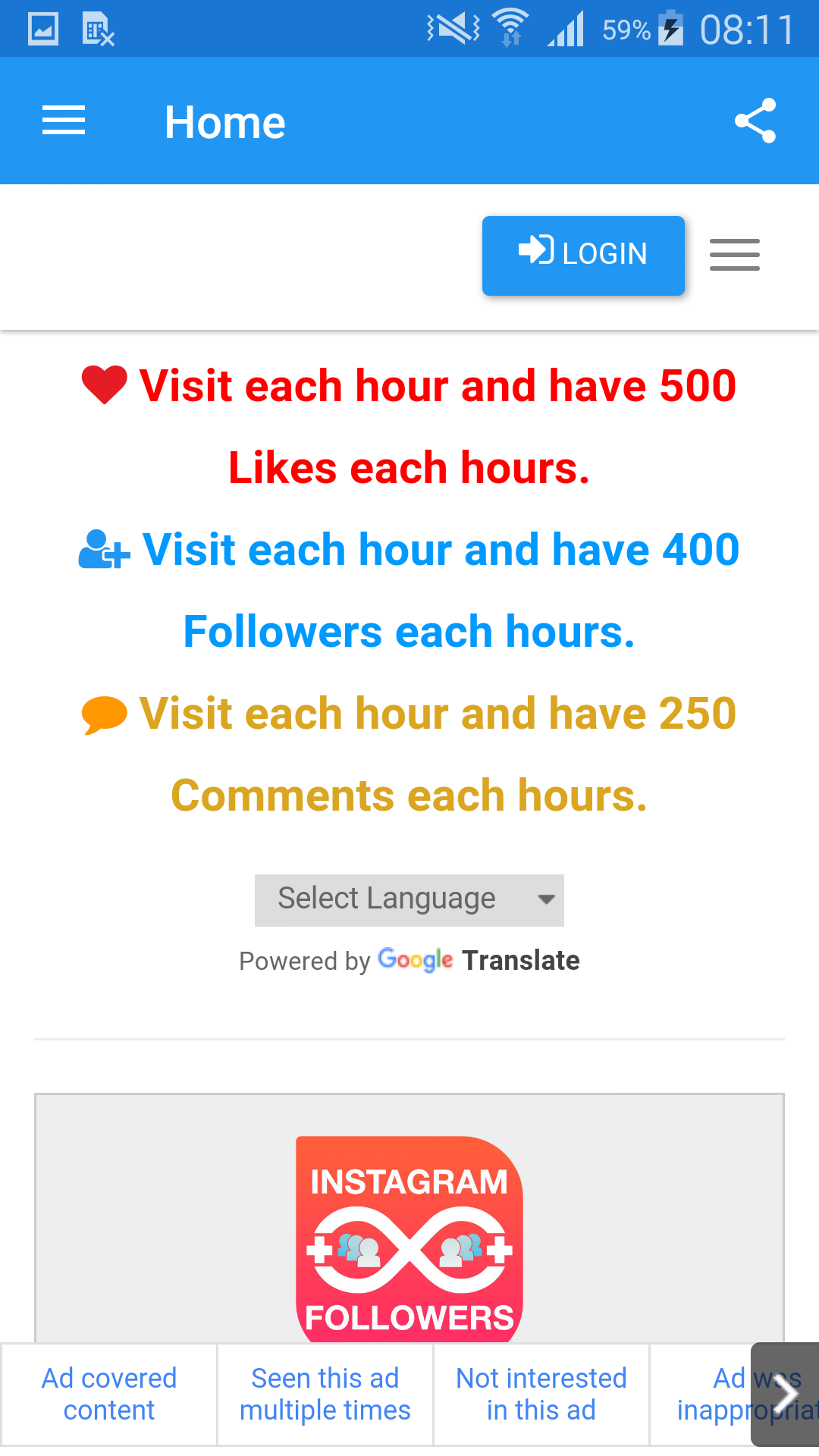

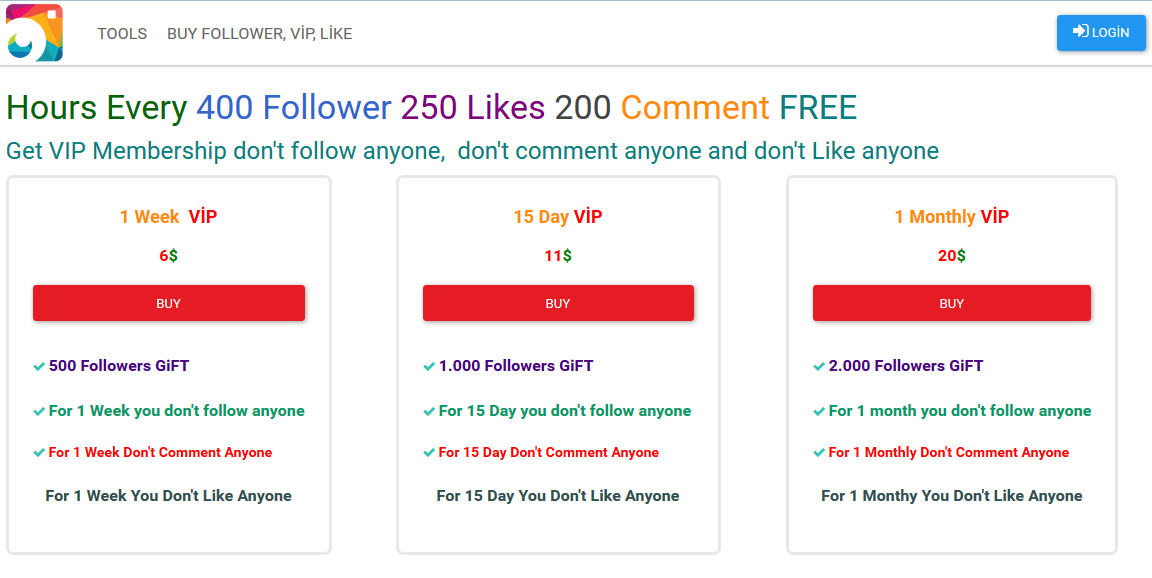

Todos os aplicativos utilizavam a mesma técnica de coleta de credenciais do Instagram e as enviavam para um servidor remoto. Com o intuito de atrair aos usuários e convencê-los de realizar o download dos aplicativos, as ameaças prometiam aumentar rapidamente o número de “seguidores”, de “likes” e de “comentários” em suas contas do Instagram.

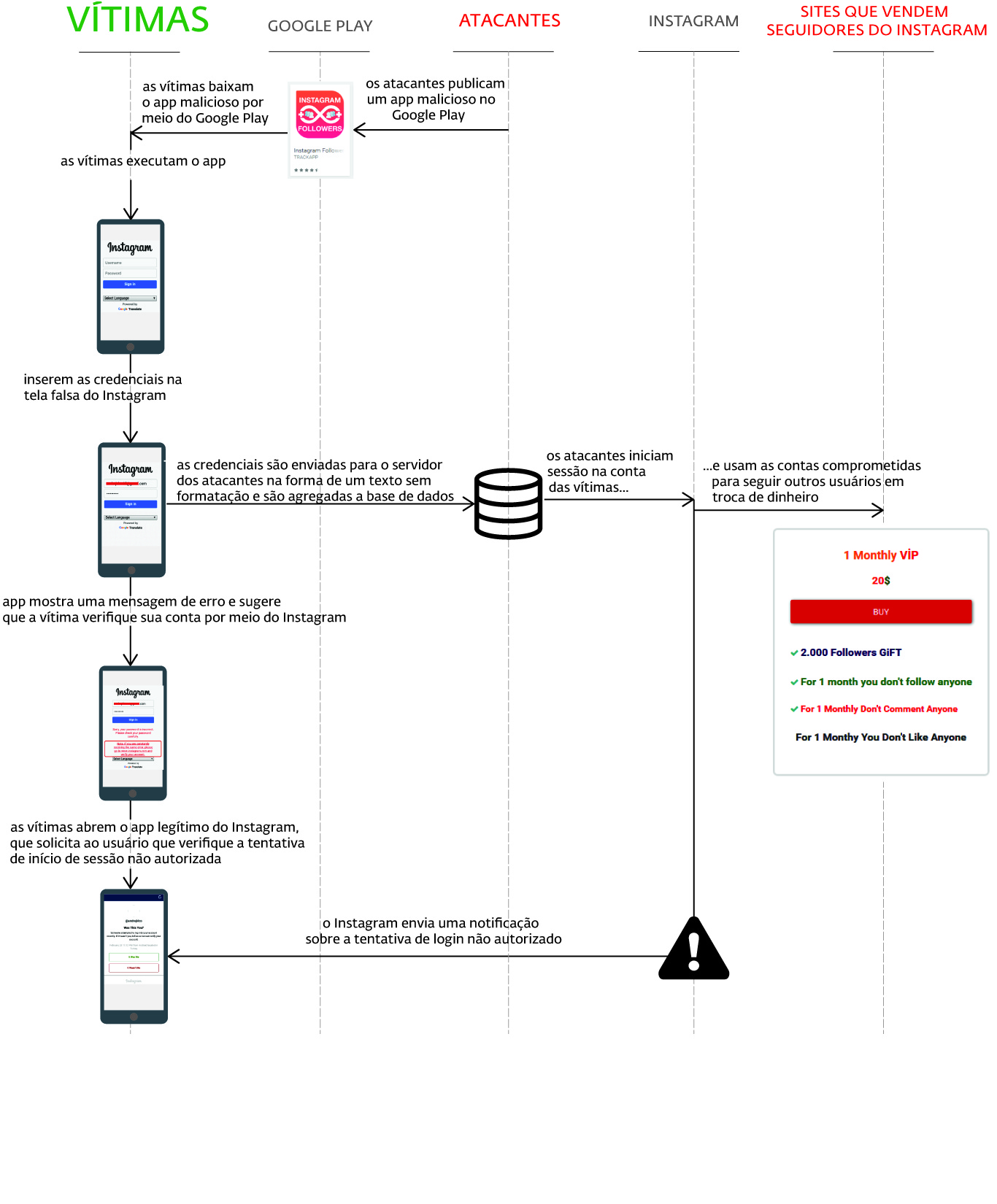

Ironicamente, as contas roubadas (em seguida) eram utilizadas para aumentar a capacidade de seguidores de outros usuários, como explicamos abaixo.

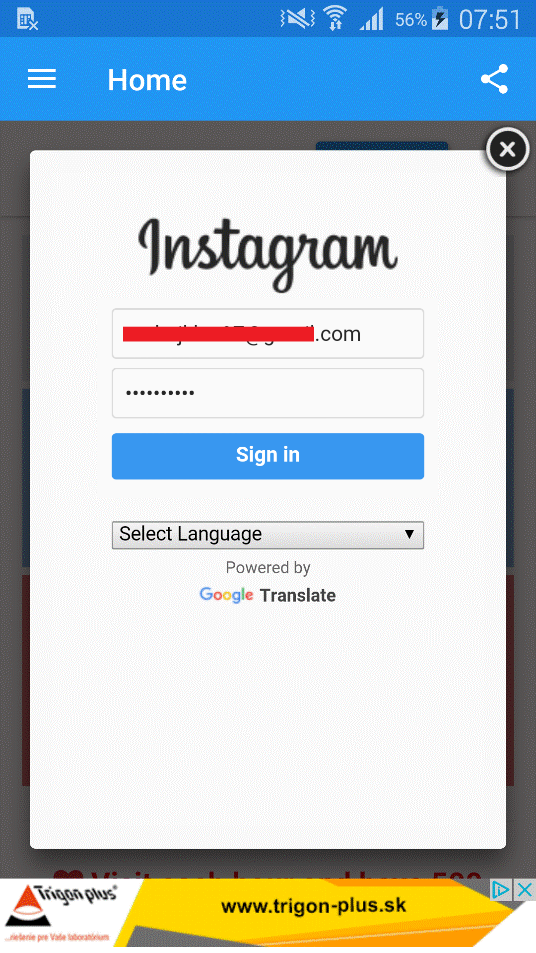

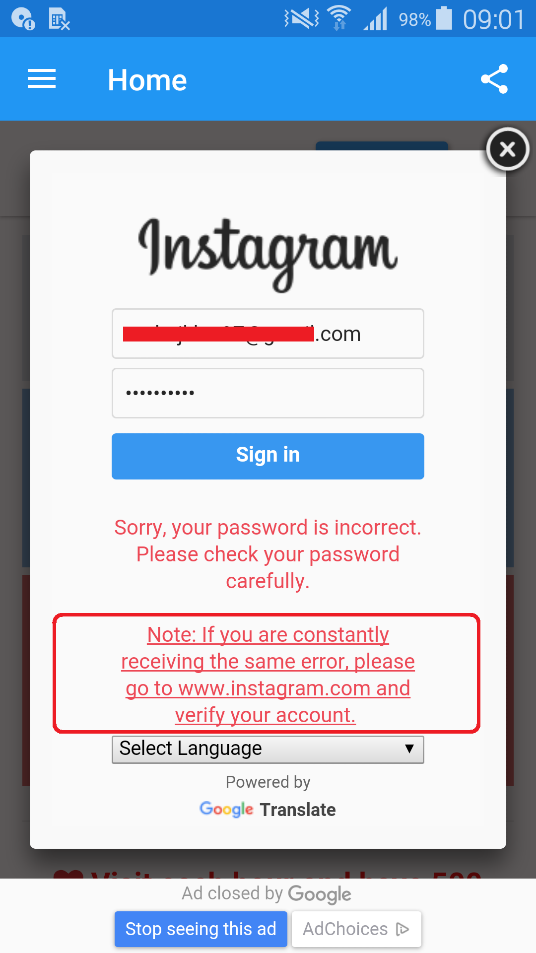

Como é possível ver nas seguintes capturas de telas coletadas por meio de nossa análise do “Instagram Followers", um dos aplicativos maliciosos detectados, o programa solicita que o usuário faça login por meio de uma tela semelhante a real (do Instagram). Ao fazer isso, as credenciais inseridas no formulário são enviadas ao servidor dos atacantes como texto sem formato. No entanto, o usuário não pode iniciar sessão e, ao invés disso, será apresentada uma tela de erro por ter inserido (supostamente) a senha errada.

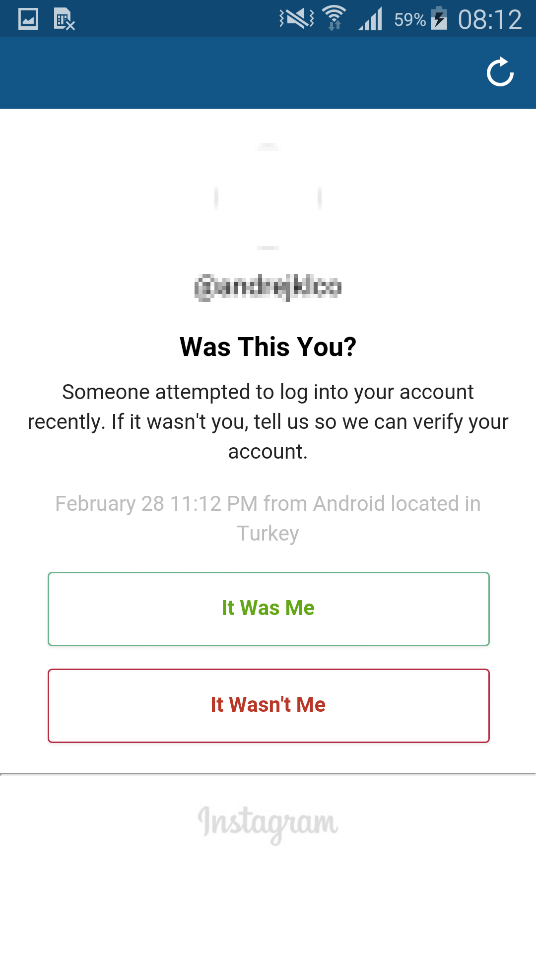

A tela de erro também sugere ao usuário que visite o site web oficial do Instagram e verifique sua conta para poder iniciar o login no aplicativo de terceiros. Como as vítimas recebem uma notificação do Instagram sobre a tentativa de início de sessão não autorizado em seu nome, indicando que verifiquem sua conta o quanto antes, a nota do aplicativo pretende (de antemão) reduzir as possíveis suspeitas.

Quando os atacantes conseguem o seu objetivo e o usuário não reconhece a ameaça ao ver a notificação do Instagram (não trocam suas credenciais), os atacantes podem continuar usando posteriormente as credenciais para acessar à conta.

O que acontece com as credenciais capturadas?

Com certeza você deve se perguntar: Para que servem algumas (cem mil) credenciais roubadas do Instagram?

Além da oportunidade de usar contas capturadas para propagar spam e anúncios publicitários, também há vários “modelos de negócio” onde os ativos mais valiosos são a quantidade de seguidores, “likes” e os comentários dos usuários.

Em nossa investigação, rastreamos os servidores para onde as credenciais são enviadas, os quais estão conectados aos sites web que vendem diversos pacotes para melhorar a popularidade no Instagram.

O esquema abaixo explica o funcionamento:

O que posso fazer para estar protegido?

O que posso fazer para estar protegido?

Caso tenha feito o download de um desses aplicativos móveis, será possível encontrar um de seus ícones entre os aplicativos instalados em seu dispositivo. Além disso, você terá recebido um aviso do Instagram indicando que alguém tentou iniciar login em sua conta, como pode ser visto na imagem 4. Por último, é provável que sua conta do Instagram tenha aumentado o número de “seguidores” e “seguindo”, e talvez esteja recebendo respostas para comentários que nunca tenha publicado.

Para desinfectar o dispositivo, desinstale os aplicativos mencionados acima no administrador de aplicativos ou utilize uma solução de segurança móvel reconhecida para excluir todas as ameaças.

Para proteger sua conta do Instagram, troque a senha de forma imediata. No caso de que use a mesma senha em várias plataformas, troque-as também. É muito comum que os autores do malware tentem acessar a outros serviços web utilizando as credenciais roubadas, por isso, recomendamos usar uma senha diferente (e forte) em cada uma de suas contas.

Para evitar que suas contas das redes sociais sejam capturadas, é importante ter em conta alguns detalhes na hora de baixar aplicativos de terceiros por meio do Google Play:

- Não insira sua informação confidencial em formulários de acesso que não sejam de confiança, que pertençam a aplicativos de terceiros. Para comprovar se é possível confiar em um aplicativo, olhe a popularidade do seu desenvolvedor: a quantidade de instalações, as qualificações e, o mais importante de tudo, o conteúdo dos comentários.

- No entanto, não se preocupe em tirar conclusões, já que muitas qualificações e comentários não são confiáveis. Quando tenha alguma dúvida, escolha os aplicativos móveis de alta qualidade marcados como “Desenvolvedor destacado” ou que figure na categoria “Seleção do editor”.

- E por último, mas não menos importante, use uma solução de segurança móvel reconhecida para proteger o seu dispositivo.

Amostras