No início de outubro, o Ministério da Saúde estabeleceu o prazo de 60 dias (ou seja, até dezembro de 2016) para a implantação do novo prontuário eletrônico, conhecido como e-SUS AB, em todos os municípios brasileiros. Isso permite o registro das informações em saúde de forma individualizada e o acompanhamento do histórico de atendimentos de cada usuário, assim como da produção de todo profissional da assistência básica (AB).

A medida visa trazer os benefícios da digitalização dos dados da saúde, auferindo uma maior agilidade na consolidação e controle do repasse de verba às unidades de saúde. No entanto, a medida traz consigo novos desafios relacionados à segurança dos dados e privacidade das informações referentes à saúde dos pacientes do SUS - desafios estes, que não estavam (tão) presentes antes da digitalização dos dados médicos.

Os sistemas de saúde

Dados referentes a atendimentos, diagnósticos, procedimentos, internações, exames e prescrições de remédio de cada paciente ficarão cadastradas no prontuário [eletrônico] das unidades básicas de saúde (UBS). Esse cadastramento poderá ser realizado através de dois diferentes sistemas: Coleta de Dados Simplificada (CDS) e Prontuário Eletrônico do Cidadão (PEC).

O CDS é um sistema para o registro do resumo do atendimento do profissional aos cidadãos, armazenando seus históricos de atendimento. Já o PEC é um sistema bastante versátil, que engloba as funcionalidades do CDS, mas agrega diversas outras funcionalidades do prontuário do paciente. A grande diferença entre os sistemas, no ponto de vista de segurança, é que o CDS funciona totalmente offline, enquanto o PEC está conectado à rede local, e possivelmente à Internet.

Migração: do papel para os sistemas

Atualmente, segundo dados do Ministério da Saúde, cerca de 76% das UBS ainda utilizam papel para o registro dos dados de pacientes. De acordo com os resultados divulgados pelo PMAQ-AB (Programa Nacional de Melhoria do Acesso e da Qualidade da Atenção Básica) (acesso em 20/10/2016), 70% das UBS do país não possuem nenhum computador conectado à internet. Portanto, a fim de cumprir o prazo de migração estabelecido, deverá haver uma grande celeridade para a instalação dos sistemas nas unidades.

Idealmente, a instalação dos sistemas deveria suceder a capacitação das equipes das UBS, um preparo apropriado da infraestrutura de TI, suporte técnico e compabilização dos aparelhos de exame (nos casos em que estes ainda não estão preparados para fornecer resultados digitalizados). Essas providências têm um papel importante não apenas para resguardar a qualidade de diagnóstico e operação da UBS, mas também para diminuir a exposição a riscos das unidades.

A partir da informatização das unidades, dados que usualmente ficam restritos ao perímetro físico das UBS passarão a estar disponíveis para acesso online (permitindo, inclusive, ao paciente acessar seus dados na base nacional diretamente da Internet). Assim, sem um preparo adequado da segurança da infraestrutura de TI das UBS, abrem-se brechas que podem ser exploradas por cibercriminosos a fim de realizar roubo em massa de dados de pacientes.

Portanto, tendo em vista a complexidade da migração e o impacto potencial em relação ao sigilo dos dados médicos dos pacientes resultante da adoção dos sistemas, 60 dias afigura-se como um prazo bastante reduzido para tratar de maneira apropriada todos os aspectos da migração.

Visão geral dos aspectos de segurança do e-SUS AB

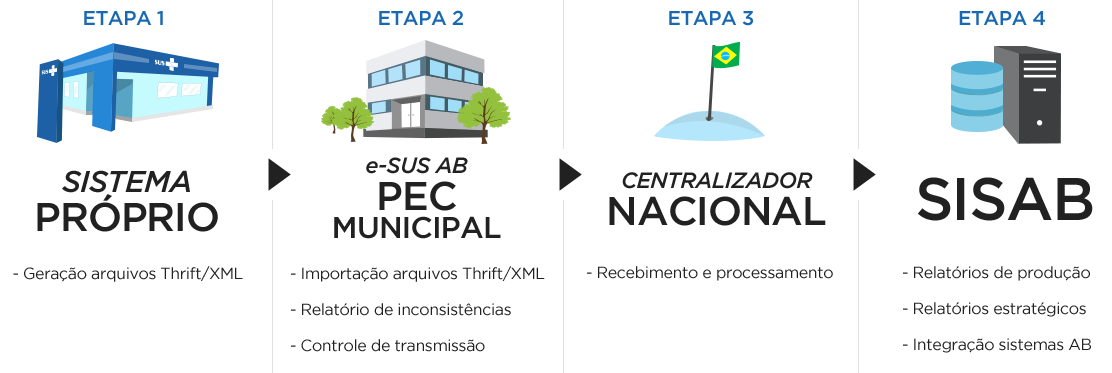

A estratégia e-SUS AB destina-se a coletar os dados médicos e de atendimento nas unidades de saúde, e submetê-los a centralizadores municipais, subsequentemente ao centralizador nacional, até chegar ao SISAB, utilizado para a produção de relatórios estratégicos da saúde.

Integração do e-SUS AB. Imagem: Portal da Saúde

Nota-se então a importância que o SISAB desempenha na saúde nacional e o volume de informação que compreende. No entanto, é muito preocupante como a questão de segurança da informação está sendo trabalhada, pois há falhas graves no acesso à área restrita do sistema.

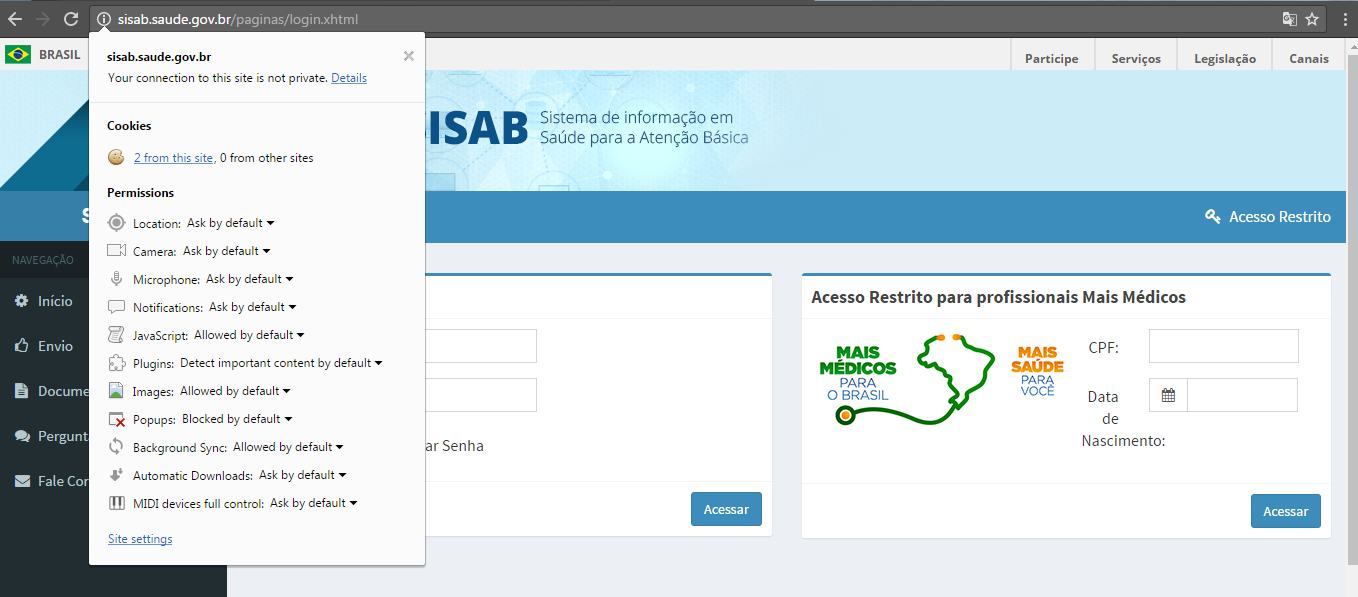

Na área destinada a "acesso restrito para profissionais Mais Médicos" é permitido fazer o login apenas tendo o CPF e a data de nascimento do profissional. No entanto, é possível obter essas informações livremente na internet, uma vez que a própria divulgação do resultado do programa já traz o CPF e nome dos escolhidos - de posse dessas informações, encontrar a data de nascimento dos profissionais nas redes sociais é um problema facilmente transponível.

Página de login do SISAB sem o uso de criptografia.

Além disso, a página de acesso restrito ao SISAB possui certificado digital para permitir o uso de criptografia. Dessa forma, as informações de login enviadas ao sistema podem ser acessadas por terceiros caso haja uma interceptação desses dados em trânsito. Isso oferece um grande risco de roubo de credenciais, principalmente quando os profissionais realizam o login em redes compartilhadas, como em aeroportos, hotspots, etc.

Sistemas das UBS

Há diferentes cenários que podem ser estabelecidos na implantação dos sistemas CDS e PEC nas unidades de acordo com as limitações tecnológicas.

Os sistemas que estarão presentes nas UBS são o CDS e/ou PEC. Assim, ao ter soluções tecnológicas, as unidades devem adotar cuidados adicionais para proteger os dados de saúde dos cidadãos.

Utilizando o CDS, é possível consultar os dados referente a atendimentos realizados anteriormente e obter diversas informações relativas à saúde dos pacientes. No entanto, o sistema não requer o uso de credencial, portanto qualquer indivíduo que obtenha acesso aos computadores da unidade ou mesmo acesso *remoto* à rede da unidade de saúde, será capaz de acessar aos dados de saúde dos cidadãos que foram atendidos por esta unidade.

Dessa maneira, dados que antes estavam acessíveis apenas dentro do perímetro das unidades, passam a poder ser indevidamente acessados de qualquer lugar. Outro problema que não se tinha tão presente com o uso das fichas em papel, trata-se da própria integridade dos dados.

Há relatos de perda de dados das fichas cadastradas no CDS devido a atualização de versão, que sobrescrevia os arquivos das fichas ao fazer a instalação. Além disso, não há especificações quanto à replicação de dados em múltiplas instâncias de banco de dados, a fim de garantir que a operação nas unidades não seja impactada devido às falhas dos equipamentos (ou mesmo software). Há instruções de como realizar o backup dessas bases de dados, mas sem estabelecer políticas quanto à frequência e estratégias de backup a serem adotadas.

De certa forma, há reconhecimento de que o CDS apresenta desafios para manter a integridade dos dados. Consta em seu manual que "Por ter funcionalidades limitadas às necessidades dessa aplicação, não se recomenda o armazenamento de um grande volume de informações no Sistema com CDS.", no entanto o volume de dados é proporcional ao número de cidadãos atendidos, o que dificilmente pode ser controlado pela UBS.

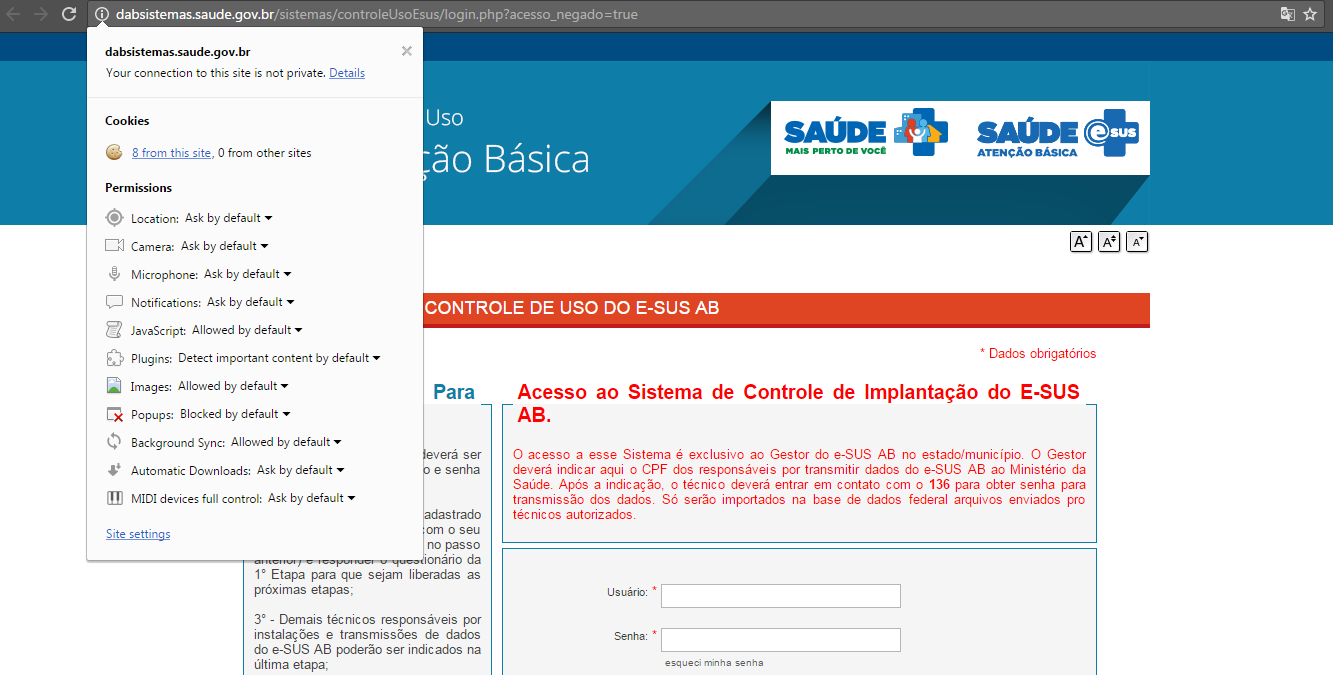

Em relação ao PEC, alguns problemas de segurança já citados anteriormente também estão presentes - caso da falta de uso de certificado digital. A página de acesso ao sistema de controle de implantação do PEC, onde o gestor da unidade realizar o acesso para habilitar a instalação do PEC, também não está protegida pelo uso de criptografia. Assim, terceiros capazes de interceptar essa comunicação, poderão realizar o download de dados de saúde que estão na base nacional em nome do gestor.

Página de acesso ao sistema de controle de implantação do e-SUS AB sem o uso de criptografia.

É importante também garantir que a interação entre os sistemas das UBS e da base nacional está sendo realizada de maneira segura, garantido a confidencialidade, integridade e autenticidade dos dados trocados, além de possibilitar a auditoria e rastreabilidade das ações no sistema.

Privacidade dos cidadãos

Consultas e modificações de dados dos cidadãos (como nome, endereço, telefone, além de dados de saúde) podem ser modificados localmente nas UBS, sendo que essas alterações são refletidas na base nacional. Portanto, é importante haver mecanismos de análise que permitam trilhas de auditoria a fim de se evitar fraudes no sistema.

Por fim, em relação à privacidade dos dados, falta ao cidadão meios para se empoderar em relação ao acesso de seus dados de saúde. É importante garantir que os cidadãos tenham controle a respeito de quem acessa esses dados, ficando restrito apenas aos profissionais que participam diretamente de seu atendimento - dados gerencias e estratégicos poderiam ser mascarados, a fim de refletir a realidade, mas sem violar o direto à privacidade dos cidadãos.

No entanto, não está previsto mecanismos que dependam de uma autorização do cidadão para autorizar o acesso aos seus dados, ou mesmo que permitam ao cidadão verificar como, quando, onde e sob quais circunstâncias seus dados foram acessados.

Boas práticas de segurança

Casos de vazamento de dados médicos ocorridos no exterior já foram divulgados, o que denota que essas informações estão sob a mira de ataques cibernéticos também.

Uma consequência conhecida sobre o vazamento de dados médicos é que após a ocorrência dos incidentes virem a público, pacientes podem não mais se sentirem à vontade para compartilhar detalhes de sua saúde durante a anamnese, o que pode impactar a qualidade final do diagnóstico.

No caso do e-SUS AB, é importante que os sistemas que o compõem tenham seus aspectos de segurança bem desenvolvidos. O ideal, em um projeto do porte do e-SUS AB, é adotar modelos de maturidade de segurança, como o OpenSAMM e BSIMM, fazendo uso de práticas de desenvolvimento seguro.

Em relação as unidades de saúde, clínicas e hospitais que pretendem resguardar a segurança dos dados de seus pacientes, também é importante elencarmos algumas boas práticas:

- Atualizações: mantenha sempre atualizado os softwares utilizados. Vulnerabilidades presentes nas aplicações por conta da falta de atualização, são frequentemente explorados em ciberataques – no entanto é importante verificar a origem do que se está execuntando na máquina, por isso, busque as atualizações diretamente do site do fabricante.

- Defesa em camadas: a segurança das informações dependem de pessoas, processos e tecnologias. Sem não houver um cuidado em todos esses aspectos, os dados dos pacientes estarão em risco. Procure manter-se sempre atualizado a respeito das práticas adotadas por cibercriminosos e não caia em seus golpes (sites maliciosos, phishing, etc); na retaguarda, utilize soluções de proteção como anti-vírus (anti-malware), anti-phishing e outras – sempre verifique a reputação da solução e evite scarewares.

- Autenticação forte: para impedir o acesso de terceiros aos dados de pacientes é importante adotar meios de autenticação forte, como senhas de uso único (OTP, one-time password) e biometria.

- Proteção anti-furto: muitas vezes, os dados dos pacientes estão contidos em dispositivos móveis, como smartphones. Para garantir que os dados permaneçam seguros em caso de perda ou roubo do equipamento, é importante adotar soluções que permitam o bloqueio e deleção irreversível (wipe) desses dados remotamente.

- Princípio do privilégio mínimo: o princípio consiste em garantir que as pessoas, máquinas e sistemas devem possuir apenas os privilégios (i.e.: nivel de acesso, permissão, etc) mínimos para executarem suas tarefas. Se adotado, isso garante que dados médicos possam ser acessados por terceiros fora do exercício das funções de atendimento do paciente.

- Encripte em todo lugar (encrypt everywhere): o uso da encriptação de dados garante que o conteúdo não pode ser acessado por terceiros que desconhecem a chave para desencriptar os dados. Tratando-se de dados médicos, cuja necessidade de sigilo é absoluta, por isso, importante que esses dados estejam encriptados, protegendo-os contra a invasão de sistemas, vazamento de dados ou mesmo perda ou roubo de dispositivos.