Nos últimos anos, o cibercrime vem deixando para trás a imagem tradicional do cibercriminoso individual que age nas sombras. No lugar disso, existe um ecossistema altamente organizado e orientado ao lucro, no qual diferentes agentes cibernéticos colaboram por meio de mercados e fóruns clandestinos. Nesses ambientes, compartilham ou comercializam os recursos necessários para realizar ciberataques, como credenciais roubadas, dados vazados e infraestruturas comprometidas.

Essa tendência, conhecida como Cybercrime-as-a-Service (CaaS), ou cibercrime como serviço, funciona como um guarda-chuva sob o qual são oferecidos serviços, ferramentas, infraestrutura e capacidades técnicas. Como resultado dessa demanda, o cibercrime desenvolveu uma divisão de trabalho semelhante à de organizações legítimas, em que diferentes agentes de grupos cibercriminosos se especializam em fases específicas do ciclo de ataque. Isso permite que cada um se concentre em etapas concretas, tornando o cibercrime mais eficiente e escalável.

Entre esses agentes estão desenvolvedores de malware, afiliados de ransomware, intermediários de dados roubados e os corretores de acesso inicial (IABs). Estes últimos, cuja popularidade é mais recente, focam exclusivamente na etapa inicial do ataque, comprometendo redes corporativas.

Vamos entender melhor o que são, como agem e como enfrentar essa porta de entrada para ataques mais complexos, como o ransomware.

O que é um corretor de acesso inicial?

O termo corretor de acesso inicial (Initial Access Broker, em inglês) é utilizado para descrever grupos cibercriminosos cuja principal atividade consiste em obter acessos iniciais a sistemas ou redes corporativas para, em seguida, vendê-los a outros criminosos.

Esse tipo de grupo começou a ganhar destaque entre 2019 e 2020, quando relatórios de inteligência de ameaças passaram a evidenciar a venda de acessos iniciais ainda não explorados como uma tendência, deixando de ser apenas ocorrências pontuais. Com o tempo, essa prática evoluiu para um mercado especializado dentro da economia do cibercrime, com vendedores que constroem reputação e mantêm um portfólio de acessos disponíveis.

Atualmente, o papel dos IABs é bem definido. Eles se concentram exclusivamente na fase de intrusão inicial, atuando da forma mais discreta possível para depois comercializar esse acesso com operadores de ransomware, grupos de extorsão, operadores de infostealers e outros agentes que irão efetivar o ataque.

Quais são as técnicas usadas?

Para obter esses acessos, esses grupos cibercriminosos utilizam diferentes técnicas. Podemos classificá-las em três categorias principais: roubo direto de credenciais, coleta por meio de malware e exploração de vulnerabilidades.

Roubo direto de credenciais

Este é um dos métodos mais populares para a coleta massiva de credenciais: o phishing. Os IABs enviam e-mails fraudulentos nos quais a vítima é redirecionada para um site falso que imita portais corporativos ou serviços de autenticação.

Outra forma de roubo de credenciais é o credential stuffing. Esse método consiste em testar, de forma automatizada, combinações de usuário e senha obtidas em vazamentos anteriores, com o objetivo de acessar serviços corporativos, aproveitando o hábito comum de reutilização de senhas.

Um método semelhante ao credential stuffing é o ataque de brute force, no qual os cibercriminosos tentam, também de forma automatizada, autenticar-se em serviços expostos à internet, como portais ou VPNs, até encontrar credenciais válidas.

Coleta por meio de malware

O uso de malware especializado no roubo de informações, como os infostealers, também é um método amplamente utilizado para coletar acessos de diferentes formas, incluindo credenciais armazenadas em navegadores ou arquivos, cookies de sessão, tokens de autenticação, entre outros. Os principais vetores de distribuição incluem campanhas de phishing mais direcionadas, downloads de softwares piratas ou versões “crackeadas”, além de malvertising.

Esse modelo se tornou particularmente eficiente, com cibercriminosos chegando a vender pacotes completos conhecidos como stealer logs, que permitem comprometer um grande número de dispositivos e coletar informações em larga escala em pouco tempo. Segundo um relatório da empresa de cibersegurança Vectra, a quantidade de credenciais comprometidas por infostealers em 2025 alcançou 1,8 bilhão.

Exploração de vulnerabilidades

Outra técnica utilizada para obter acessos iniciais é a exploração de vulnerabilidades em serviços expostos à internet. Embora esse método geralmente exija um nível técnico mais elevado, ele permite comprometer sistemas mesmo sem o uso de credenciais válidas. Além disso, de acordo com a base de dados de vulnerabilidades do NIST, falhas em sistemas e aplicativos continuam sendo um alvo recorrente para esses grupos cibercriminosos. Em 2025, foi registrado um aumento de 22% no número de vulnerabilidades identificadas em comparação com 2024.

Entre os aplicativos corporativos mais explorados pelos IABs, destacam-se:

- VPNs e gateways corporativos: falhas em dispositivos como firewalls, appliances de acesso remoto ou proxies permitem que cibercriminosos obtenham execução remota de código, sequestro de contas ou contornem mecanismos de autenticação.

- Serviços web vulneráveis: erros como injeções, falhas de autenticação, desserialização insegura ou configurações incorretas em aplicações corporativas possibilitam que os IABs obtenham acesso a portais internos ou sistemas expostos.

- Serviços RDP, SSH e outros protocolos remotos: embora menos comum que o uso de credential stuffing, certas vulnerabilidades permitem acessar diretamente esses serviços sem a necessidade de ataques de brute force ou credenciais válidas.

Esse vetor, embora mais complexo, nem sempre exige um alto nível de sofisticação. Em ambientes corporativos, especialmente em regiões onde ainda há baixos níveis de gestão de patches, uso de softwares desatualizados ou até mesmo não licenciados, é possível obter acesso inicial explorando vulnerabilidades conhecidas e amplamente documentadas.

Uma vez obtida a intrusão, a atividade desses grupos se encerra nesse ponto. Eles documentam o acesso, verificam sua persistência e o colocam à venda em mercados clandestinos ou canais privados.

O modelo de negócio

Podemos pensar nos IABs como fornecedores especializados de um recurso específico dentro de um mercado igualmente especializado, o do cibercrime. Como tal, eles costumam realizar suas vendas em fóruns clandestinos, marketplaces da deep web ou canais privados em redes anônimas, como o Telegram.

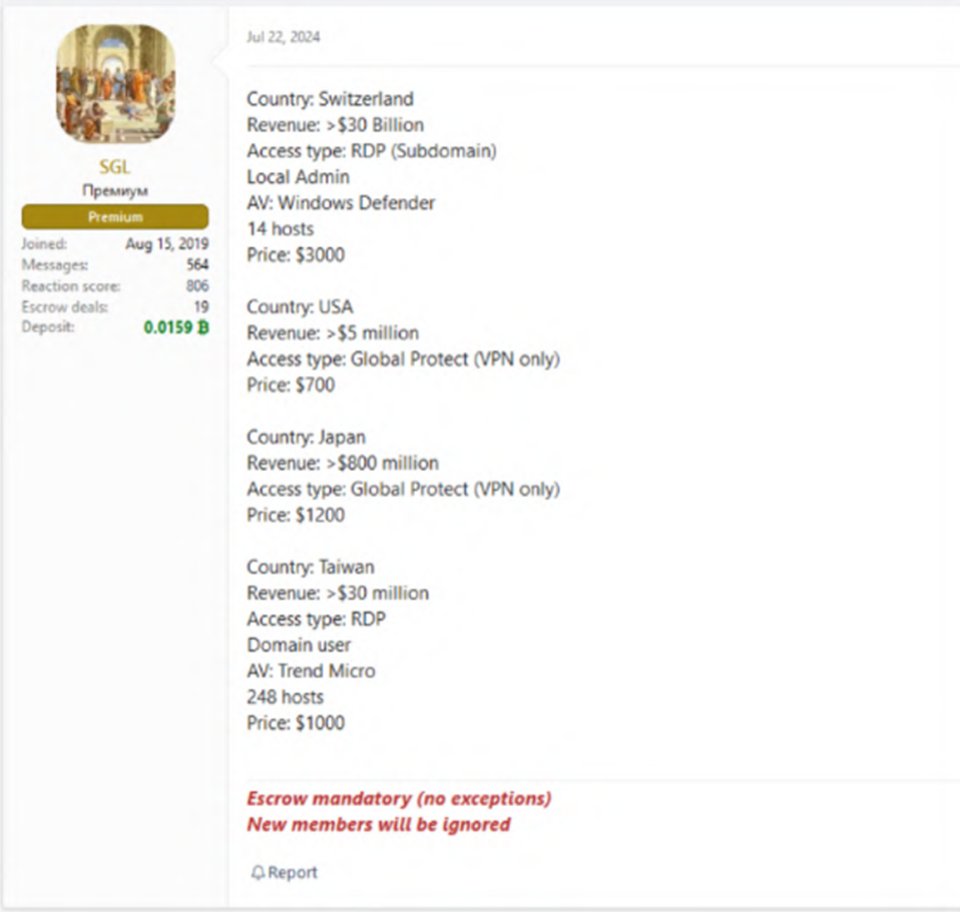

Em suas publicações, esses intermediários geralmente incluem informações relevantes para potenciais compradores, não apenas para atrair interesse, mas também para transmitir confiança sobre a veracidade do acesso. Entre os dados divulgados estão o país da organização, o setor ao qual pertence, o porte aproximado, o tipo de acesso e o nível de privilégios, além de possíveis vínculos com órgãos governamentais e até estimativas de receita da organização afetada.

O nome da organização, por sua vez, costuma ser mantido em sigilo, a fim de evitar que o acesso perca valor caso a empresa descubra que foi comprometida.

Os acessos corporativos comercializados são bastante variados. Entre os mais valiosos, destacam-se:

Acessos a serviços remotos

- Credenciais de VPN corporativas.

- Acesso a RDP em servidores ou estações de trabalho.

- Acesso a portais de acesso remoto ou desktops virtuais, como o Citrix.

Credenciais corporativas

- Usuários de aplicativos de uso empresarial, como o Microsoft 365.

- Credenciais para portais internos.

- Contas com privilégios elevados de domínio.

Acessos dentro da rede interna

- Credenciais de servidores ou equipamentos na rede.

- Sessões ativas ou shells.

- Acesso a sistemas de administração ou monitoramento.

Um ponto interessante nessas publicações é a acessibilidade. De acordo com o relatório 2025 Access Brokers Report, o preço médio de um acesso é de US$ 2.700 (cerca de R$ 13.500). Além disso, cerca de 40% dos acessos anunciados estão avaliados entre US$ 500 e US$ 1 mil (aproximadamente entre R$ 2.500 e R$ 5 mil).

O impacto na segurança corporativa

Transformar o acesso inicial a uma rede corporativa em um produto comercializável dentro da economia do cibercrime traz diversas implicações para as organizações, que passam a ser potenciais vítimas.

Já abordamos a redução da barreira de entrada. Um grupo cibercriminoso que não possui capacidade para obter um acesso inicial, mas consegue executar ataques, pode simplesmente comprá-lo. Da mesma forma, outro grupo mais sofisticado, que teria condições de realizar essa etapa por conta própria, pode optar pela compra para se concentrar em fases mais complexas ou de maior impacto financeiro, como persistência, movimentação lateral ou exfiltração de dados.

Outro fator importante é que boa parte dos acessos vendidos pelos IABs consiste em credenciais válidas ou mecanismos legítimos de acesso, como VPNs corporativas ou contas de domínio comprometidas. Essa técnica, além de conveniente, permite contornar alguns controles de segurança, já que esses acessos podem ser interpretados por soluções de proteção ou firewalls como atividades legítimas.

Dicas de segurança

O ecossistema criminoso se torna mais complexo a cada ano, consolidando-se como um setor altamente lucrativa e com crescimento contínuo. Diante desse cenário, a ESET sugere as seguintes medidas para que as organizações reduzam a probabilidade de comprometimento e comercialização de seus acessos:

- Auditar e restringir serviços expostos diretamente à internet.

- Utilizar mecanismos de gestão de identidades e privilégios para acessos sensíveis.

- Monitorar e revogar credenciais comprometidas em vazamentos públicos.

- Aplicar políticas de senha robustas, evitando a reutilização de credenciais e implementando autenticação multifator sempre que possível.

- Monitorar padrões de acesso remoto ou a serviços como VPN, observando localizações, dispositivos, horários e outras anomalias.

- Manter sistemas e aplicativos atualizados para evitar a exploração de vulnerabilidades conhecidas.

- Contar com soluções de segurança integradas, como EDR, para detectar comportamentos anômalos, correlacionar eventos automaticamente e interromper possíveis incidentes a tempo.

- Utilizar segmentação na rede corporativa para limitar o impacto de um acesso comprometido.