Seja qual for o motivo, passamos boa parte do nosso tempo navegando em um vasto mar de informações on-line. Ser organizados e criteriosos na escolha das fontes e contar com ferramentas que otimizem o processo é essencial. É justamente nesse ponto que entra o OSINT (Técnicas de Inteligência de Fontes Abertas), um conjunto de métodos e práticas eficazes para localizar, analisar e utilizar informações disponíveis publicamente.

O que é OSINT?

A Inteligência de Fontes Abertas (OSINT, Open Source Intelligence Techniques) consiste em um conjunto de técnicas voltadas à coleta, análise e extração de conhecimento a partir de informações públicas e legalmente acessíveis.

Ela facilita a análise de grandes volumes de dados que qualquer organização ou usuário deixa na Internet, como sites, redes sociais, publicações, imagens, vídeos ou qualquer tipo de conteúdo de acesso livre, para gerar conclusões úteis.

Embora tenha se originado em contextos militar e policial, hoje é uma parte essencial da cibersegurança, permitindo avaliar riscos e vulnerabilidades por meio da coleta de dados disponíveis publicamente.

Para que serve?

O OSINT consolidou-se como uma ferramenta essencial em cibersegurança e análise de ameaças. Ele ajuda pesquisadores e analistas a compreender o cenário de riscos e a proteger ativos digitais.

Seus principais usos em cibersegurança podem ser divididos em:

- Medir o risco próprio (perfis de rede, vazamentos de dados e infraestrutura exposta);

- Analisar o adversário (identificando criminosos, táticas e objetivos).

Por exemplo, é utilizado em pentesting para detectar, na fase de reconhecimento, domínios, subdomínios e serviços expostos; ou em inteligência de ameaças, para rastrear atividades maliciosas em redes sociais e fóruns clandestinos.

O OSINT também é usado em atividades de red teaming, busca por "vazamentos OSINT" internos e monitoramento de fugas de informação. Os benefícios para a segurança são claros: o OSINT automatiza a detecção de dados sensíveis, como credenciais vazadas, metadados em imagens e configurações inseguras, que podem ser explorados por cibercriminosos.

Além disso, empresas, organizações e usuários ganham visibilidade externa sobre sua pegada digital, o que permite corrigir falhas e vazamentos antes que sejam descobertos por cibercriminosos.

Naturalmente, e como se pode deduzir intuitivamente, o OSINT também é utilizado por cibercriminosos em suas estratégias de ataque, como nos casos de spear phishing, que exigem conhecer detalhadamente o alvo para tornar a investida o mais direcionada possível.

Outros usos frequentes de OSINT

Essas técnicas também são úteis fora da cibersegurança, como em investigação jornalística e verificação de fatos, em buscas de pessoas e até em pesquisas científicas ou acadêmicas.

Nas empresas, são uma forma eficaz de monitorar a reputação on-line e apoiar estudos de mercado, entre outras aplicações.

Ferramentas e técnicas de OSINT em 2025

O ecossistema de OSINT evolui rapidamente, com diversas ferramentas avançadas (muitas de código aberto) voltadas a automatizar a coleta e a análise de dados públicos.

Entre as mais relevantes em 2025, destacam-se:

- Shodan e Censys: mecanismos de busca de dispositivos conectados que varrem a Internet em busca de servidores, câmeras e roteadores, reportando portas abertas e certificados inseguros; são essenciais para descobrir sistemas expostos na rede de uma organização.

- Maltego: plataforma gráfica que cria diagramas de relações entre instituições, pessoas, domínios, redes sociais e IPs, por meio de dezenas de transforms, o que ajuda a revelar conexões ocultas; a edição gratuita cobre OSINT básico e as versões pagas agregam mais fontes.

- The Harvester, Recon-ng e SpiderFoot: coleções de scripts e módulos que coletam e correlacionam e

mails, subdomínios, hosts e nomes de usuário a partir de WHOIS, buscadores, redes sociais e bases públicas; são especialmente úteis na fase de reconhecimento em pentests. - Frameworks de OSINT: portais como OSINT Framework ou OSINTCombine organizam centenas de recursos gratuitos por categoria (pesquisa na web, redes sociais, governo e mais), facilitando que iniciantes e especialistas encontrem a ferramenta certa para cada tarefa.

- Google Dorks e GooFuzz: técnicas de busca avançada com operadores como site:, filetype: e intext: para revelar informações ocultas em índices de buscadores; guias e bases como a GHDB documentam esses operadores e casos de uso, e ferramentas dedicadas ajudam a aplicar consultas com precisão.

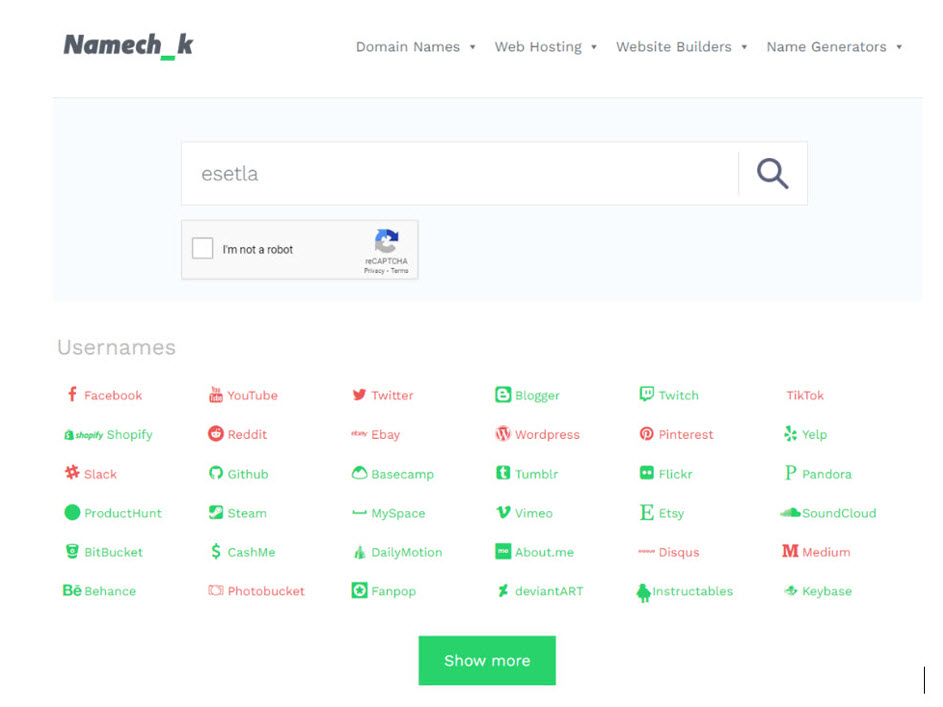

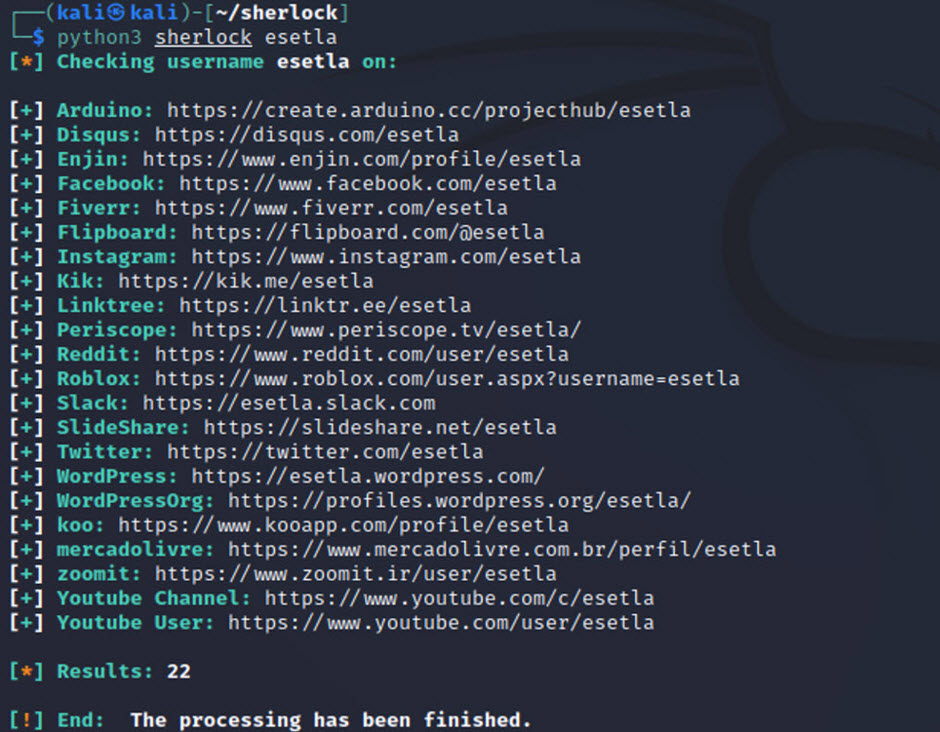

- Redes sociais e OSINT mobile: utilitários como Namechk ou Sherlock pesquisam um nome de usuário em múltiplas plataformas sociais; outras aplicações especializadas analisam perfis públicos, atividade de usuários e tendências em Twitter, Facebook, Instagram e Telegram (por exemplo, Skopenow, Telegago, AccountAnalysis). Também são usadas técnicas de geolocalização de imagens, buscas reversas e extração de metadados (ExifTool, FOCA, Metagoofil) para obter informações adicionais de arquivos públicos.

- Monitoramento de ciberameaças: novos projetos combinam OSINT com automação. Por exemplo, o FBI Watchdog alerta sobre domínios apreendidos por autoridades e mudanças de DNS em tempo real, enquanto o VenariX Ransomware Alert Bot rastreia fóruns criminosos e redes sociais para notificar sobre ataques de ransomware. Essas soluções mostram como o OSINT já está integrado a pipelines de inteligência de ameaças.

A imagem 1 mostra o Namechk, uma ferramenta de OSINT que verifica a disponibilidade de um mesmo usuário em dezenas de redes sociais; ao inserir um identificador, o Namechk retorna links para perfis correspondentes (Facebook, Twitter, GitHub etc.), ajudando a reunir a pegada digital pública de uma pessoa ou entidade, algo útil para pesquisadores e analistas de ameaças.

Outro exemplo é o Sherlock, um utilitário de linha de comando em Python que, ao ser executado sobre um nome de usuário, verifica inúmeras plataformas sociais e retorna os perfis encontrados; essas ferramentas aceleram a coleta de dados em redes sociais, um componente-chave do OSINT moderno.

Caso prático: investigação OSINT em ação

Imaginemos uma investigação interna após um incidente:

- Uma empresa detecta um possível roubo de dados e quer saber se alguma credencial foi comprometida na web.

- Uma equipe de OSINT pode começar consultando bases públicas de vazamentos, como o "Have I Been Pwned" (ou ferramentas similares), para verificar se algum e-mail corporativo aparece em brechas recentes.

- Ao mesmo tempo, usaria Google Dorks para buscar documentos sensíveis expostos ("filetype:xls CEO email") e Shodan/Censys para detectar servidores vulneráveis na rede da empresa.

- Como complemento, revisam redes sociais de funcionários-chave com Maltego ou técnicas de SocMINT para ver se publicaram informações confidenciais por descuido.

- Com essas pistas, descobre-se que um servidor interno foi indexado pelo Google e continha arquivos protegidos por credenciais fracas.

- A equipe atualiza essa configuração e alerta os usuários afetados.

Esse exemplo realista mostra como o OSINT permite detectar falhas de segurança visíveis externamente e reagir antes de sofrer um ataque maior.

Como começar em OSINT?

Para iniciar do zero, vale seguir um método estruturado baseado no ciclo tradicional de inteligência: definir claramente o objetivo da investigação, escolher fontes relevantes (redes sociais, mídia, registros públicos e sites) e, por fim, aplicar ferramentas de OSINT para coletar dados e analisar grandes volumes.

Em cada fase, é recomendável documentar cuidadosamente o que foi encontrado e avaliar a confiabilidade, mantendo sempre uma postura responsável e registrando as fontes para evitar conclusões equivocadas no futuro.

Quais ferramentas podem ser utilizadas?

Para aprender, vale começar por opções gratuitas e bem documentadas; o OSINT Framework ajuda a explorar recursos por categoria, enquanto theHarvester, SpiderFoot e Recon-ng mostram como automatizar a coleta em domínios e redes sociais.

Também é útil praticar operadores básicos de Google Dorks e usar motores como o Shodan; aprender uma plataforma visual como o Maltego ajuda a integrar várias APIs em um grafo de relações.

Considerações extras antes de começar

Além de conhecer as técnicas e ferramentas, vale investir em metodologias de investigação. Por exemplo, entender por que faz sentido manter um personagem sock puppet em mais de uma investigação, a razão de utilizar scraping diante de grandes volumes de informação e, inclusive, saber quando investigar na dark web ou não, dependendo do tipo de dado que se busca.

Reflexão

Em 2025, a inteligência de fontes abertas é mais relevante do que nunca e tornou-se peça central da ciberinteligência, conectando informações públicas dispersas para antecipar ameaças e proteger ativos.

Com novas ferramentas e a explosão de dados disponíveis, mesmo investigadores sem recursos governamentais conseguem extrair inteligência valiosa da web; ao mesmo tempo, o OSINT moderno exige cuidados com privacidade e atualização contínua de técnicas, incluindo IA, para não ficar para trás.

Em suma, adotar um método sistemático e aproveitar ferramentas especializadas, de buscadores de IoT e plataformas gráficas a scripts de análise, permite a qualquer analista extrair inteligência prática de fontes abertas.