Neste ano, enquanto escrevo este artigo, o Brasil já registrou 101 ataques de ransomware direcionados a empresas, segundo o Ransomware.live. E como explicamos recentemente em outro artigo sobre o panorama do ransomware no país em 2025, os ataques aumentaram em relação ao ano anterior.

Agora, vamos analisar os setores mais impactados por essa ameaça e entre eles estão, tecnologia, manufatura, saúde, serviços e financeiro e com destaque para os órgãos governamentais, que também têm sido alvo frequente.

A Cybersecurity Ventures estima que, neste ano, o ransomware tenha causado um prejuízo global de 57 bilhões de dólares. O montante reflete um cenário preocupante: 73% das organizações ainda não possuem seguro contra riscos cibernéticos, segundo o ESET Security Report. Ou seja, os gastos ainda não estão sendo direcionados à proteção, mas sim às consequências dos ataques, evidenciando a falta de investimento preventivo em segurança digital.

A seguir, vamos destrinchar os setores mais afetados pelos ataques de ransomware em 2025 e entender como cada um tem sido impactado por essa ameaça.

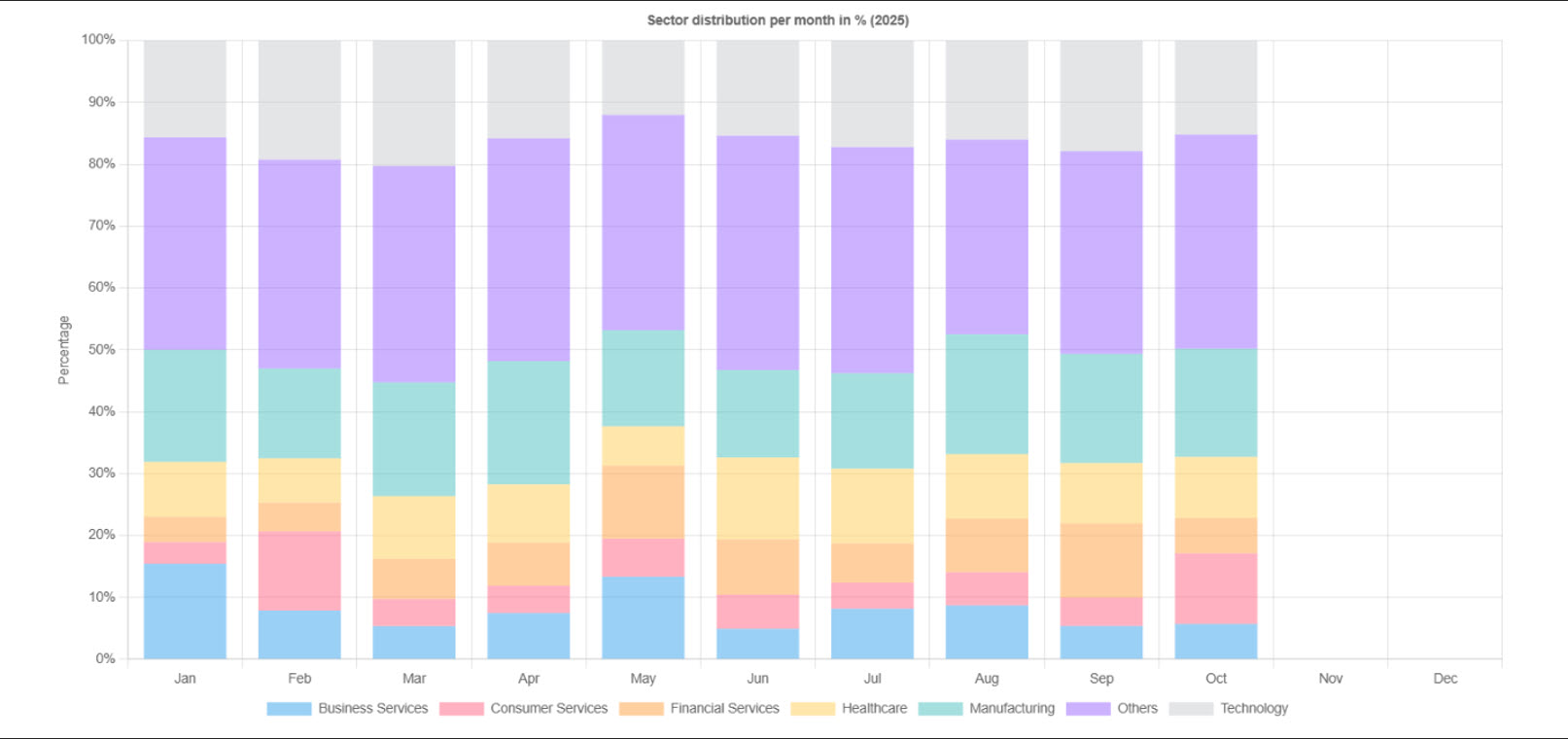

Distribuição global dos ataques por setor em 2025

Quando analisamos a distribuição global dos ataques de ransomware por setor, segundo dados do Ransomware.live, temos um panorama mais claro sobre onde os operadores concentram seus esforços e isso revela muito sobre a lógica econômica por trás dessas campanhas.

Grupos de ransomware costumam mirar setores onde a interrupção das operações causa impacto direto, aumentando a pressão pelo pagamento do resgate. Essa visão reflete exatamente o que a ESET antecipou no relatório de tendências publicado no início do ano: os criminosos intensificariam suas ações contra setores críticos e com alta dependência de disponibilidade operacional.

O panorama é que os setores de manufatura e construção, que lideram com 21% cada, refletem o avanço dos ataques contra infraestruturas industriais, ambientes onde minutos de paralisação podem representar perdas milionárias. Na sequência, tecnologia e saúde também aparecem com alto índice de ataques (17% cada), reforçando a tendência de ofensivas contra setores com forte dependência de dados e sistemas em tempo real.

Setores como agricultura, energia e logística, embora com percentuais menores, aparecem com relevância estratégica, indicando uma diversificação dos alvos. Já telecomunicações, com 3%, ocupa a última posição, mas ainda assim representa um ponto crítico, considerando seu papel como infraestrutura de suporte para todos os demais setores citados.

Alvos de ransomware no Brasil em 2025

Ao contrário da visão global, que mede o impacto por volume de ataques por setor, no Brasil é possível observar uma dinâmica distinta: os operadores de ransomware distribuíram suas campanhas de forma mais pulverizada, atingindo desde indústrias com grande capacidade produtiva até escritórios de advocacia, empresas de tecnologia de médio porte e serviços financeiros regionais. Esse padrão indica uma adaptação das campanhas ao contexto local, explorando setores com alta dependência operacional, mas com maturidade de segurança desigual.

Uma breve observação: algumas organizações apareceram mais de uma vez nas fontes públicas devido a publicações por mais de um grupo ou reindexações com datas diferentes para o mesmo ataque. Por isso, consolidamos essas ocorrências para contabilizar apenas vítimas únicas, resultando em 79 registros confirmados de empresas brasileiras impactadas por ransomware em 2025, embora o número total de incidentes divulgados chegue a 101.

- Manufatura – 21 vítimas

- Construção, Real Estate e Imóveis – 8 vítimas

- Tecnologia – 11 vítimas

- Serviços Empresariais – 8 vítimas

- Consumo / Varejo – 7 vítimas

- Saúde – 7 vítimas

- Transporte e Logística – 5 vítimas

- Educação – 4 vítimas

- Telecomunicações e Mídia – 4 vítimas

- Agricultura e Produção de Alimentos – 3 vítimas

- Governo e Setor Público – 3 vítimas

- Energia e Utilities – 3 vítimas

- Serviços Financeiros – 1 vítima

- Hospitalidade e Turismo – 1 vítima

A distribuição evidencia uma lógica seletiva dos cibercriminosos, que priorizam setores onde a interrupção de operações gera maior pressão para pagamento de resgates. Manufatura, construção, tecnologia e saúde aparecem como os principais alvos, combinando alto impacto operacional com vulnerabilidades exploráveis.

Mesmo setores com menor número de vítimas, como governo, energia e financeiro, têm grande relevância estratégica. Ataques nesses segmentos, embora menos frequentes, podem causar repercussão nacional ou prejuízos significativos, demonstrando que os grupos de ransomware equilibram frequência e potencial de extorsão em suas campanhas.

O padrão observado reforça a tendência global de Big Game Hunting, adaptada ao contexto brasileiro: os criminosos buscam não apenas grandes corporações, mas também organizações críticas ou médias com dados sensíveis, onde o risco de paralisação operacional ou vazamento de informações aumenta a eficácia do ataque.

Impactos e riscos do ransomware

Os principais riscos são o financeiro e operacional. A Cyberventures, estima que o ransomware custará globalmente cerca de US$ 265 bilhões por ano até 2031, com ataques ocorrendo a cada 2 segundos. Esses custos não se limitam ao pagamento de resgates: incluem destruição de dados, tempo de inatividade, perda de produtividade, interrupção de negócios, investigações forenses, restauração de sistemas, danos à reputação e treinamentos emergenciais de funcionários. O aumento da sofisticação e do direcionamento dos ataques a empresas maiores e mais expostas faz com que cada incidente tenha potencial de gerar prejuízos ainda maiores.

A evolução da ameaça tornou os ataques mais complexos. O modelo de dupla extorsão (double extortion) combina criptografia de dados com exfiltração, ameaçando divulgar informações sensíveis caso o resgate não seja pago. Hoje, cerca de 70% dos ataques envolvem essa prática. Em cenários ainda mais agressivos, grupos de ransomware aplicam ataques de negação de serviço (DDoS) e informam clientes, parceiros e reguladores sobre o incidente para aumentar a pressão pelo pagamento, caracterizando a chamada extorsão tripla ou quádrupla.

Além das perdas financeiras causadas pela interrupção das operações, outra consequência importante é o dano à reputação, tanto pelo impacto direto do ataque quanto pela exposição ou vazamento de dados que ele pode provocar. Esse prejuízo à imagem da organização também acarreta consequências econômicas significativas.

Um outro ponto, as organizações que consideram pagar o resgate enfrentam riscos legais e éticos significativos. O pagamento financia atividades criminosas, não garante a recuperação dos dados e aumenta a probabilidade de novos ataques. Há ainda riscos de violação de sanções internacionais: nos EUA, Reino Unido e Austrália, pagar a grupos ou indivíduos sancionados pode gerar penalidades criminais ou civis.

Outro fator crítico é a vulnerabilidade das organizações. Muitos ataques ainda exploram falhas básicas, como erros humanos, sistemas legados não atualizados, dispositivos removíveis (USB) e a crescente presença de dispositivos IoT e de infraestrutura crítica. Usuários que clicam em links maliciosos ou baixam arquivos não verificados continuam sendo um vetor principal, enquanto sistemas antigos sem patches aplicados facilitam a exploração por atacantes. Dispositivos conectados em hospitais, indústrias e ambientes de operação crítica ampliam ainda mais o risco de infiltração de ransomware.

Para mitigar esses riscos, as empresas devem adotar estratégias de defesa em profundidade, que combinam prevenção, detecção e resposta. O treinamento contínuo de funcionários para identificar phishing e engenharia social é fundamental.

Sistemas críticos devem contar com backups imutáveis e regularmente testados para assegurar rápida recuperação. A implementação de políticas de Zero Trust, autenticação multifator e controle de privilégios minimiza a chance de acesso não autorizado e movimento lateral de malware. Redes corporativas, especialmente com integração entre TI e OT, devem ser segmentadas e monitoradas de perto para reduzir a propagação de ataques. Finalmente, planos de resposta a incidentes específicos para ransomware, incluindo simulações e estratégias de continuidade operacional, são essenciais para reagir rapidamente diante de um ataque e limitar seus efeitos.

O cenário de 2025 mostra que o ransomware é uma ameaça estratégica e multifacetada, que combina impacto financeiro, operacional, reputacional e regulatório. A adoção de medidas preventivas, aliada a planejamento robusto e conscientização constante, é a única forma de reduzir significativamente o risco e proteger a continuidade das operações.