Periodicamente, o Serviço de Assessoria S.A. (Serasa) realiza campanhas que auxiliam as pessoas a regularizarem suas dívidas e, por ser um tema atraente para a maioria dos brasileiros, os cibercriminosos também se aproveitam dessa temática para atrair suas vítimas.

Campanhas maliciosas que envolvem temas diretamente relacionados a finanças são duplamente eficientes, pois mesmo que as eventuais vítimas não tenham quaisquer problemas com dívidas, normalmente a curiosidade faz com que elas realizem a pesquisa sugerida pelos criminosos apenas para se assegurarem de que não há problema nenhum e, após a curiosidade, acabam caindo em um golpe.

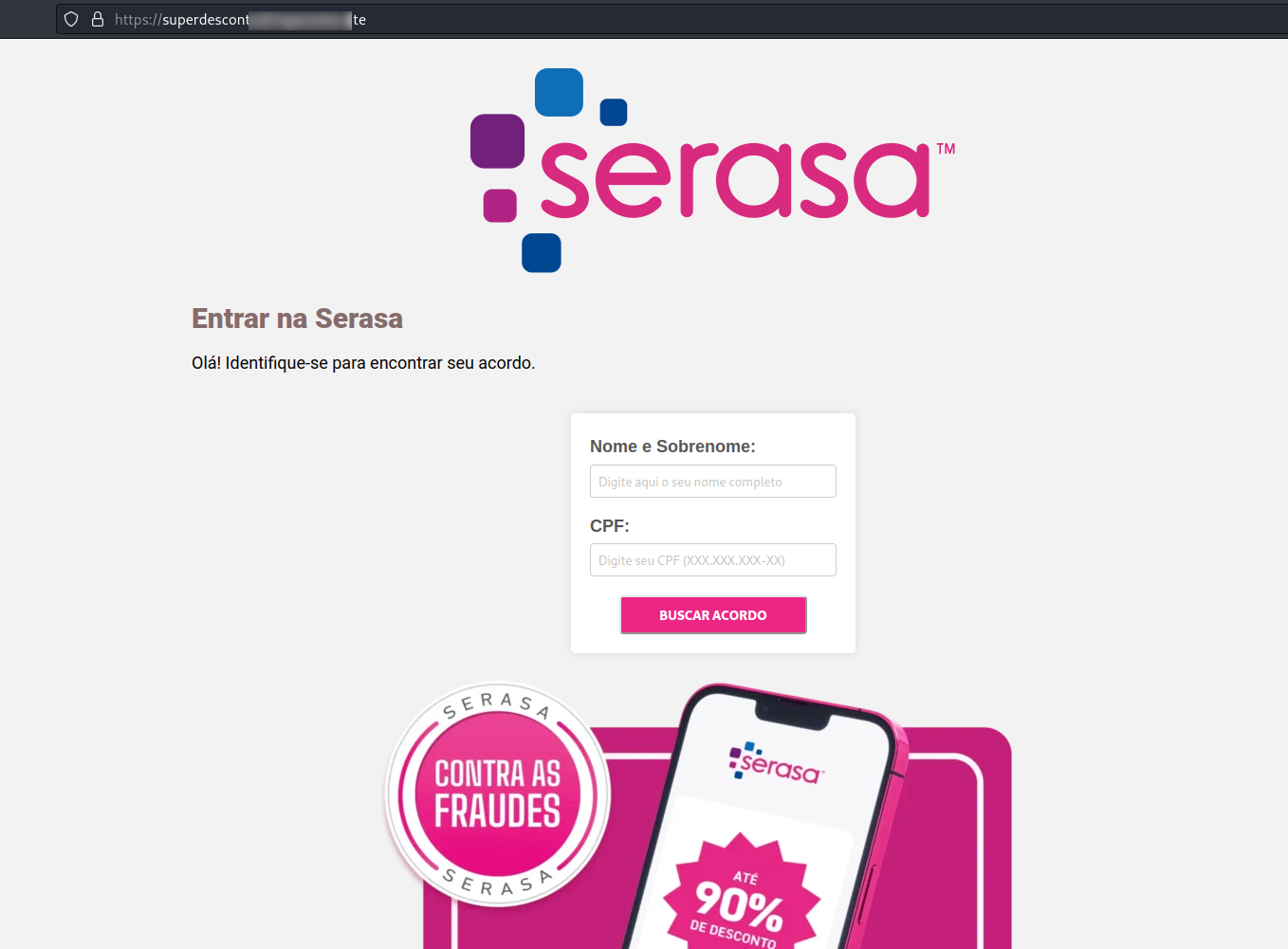

Após acessar o link recebido no e-mail, a vítima é redirecionada para um site com uma suposta validação do Serasa, onde o usuário é orientado a informar seu nome completo e CPF.

Neste passo, já é possível ter certeza de que se trata de um golpe, pois, apesar do aspecto da página ser muito similar ao site do Serasa, o endereço da página é totalmente diferente do real, conforme destacado na imagem acima.

Este estágio do golpe não realiza nenhum tipo de validação real dos dados, e a página aceita qualquer tipo de informação que possa ser inserida nos campos “Nome e Sobrenome” e “CPF”, permitindo que a vítima possa seguir para os próximos passos.

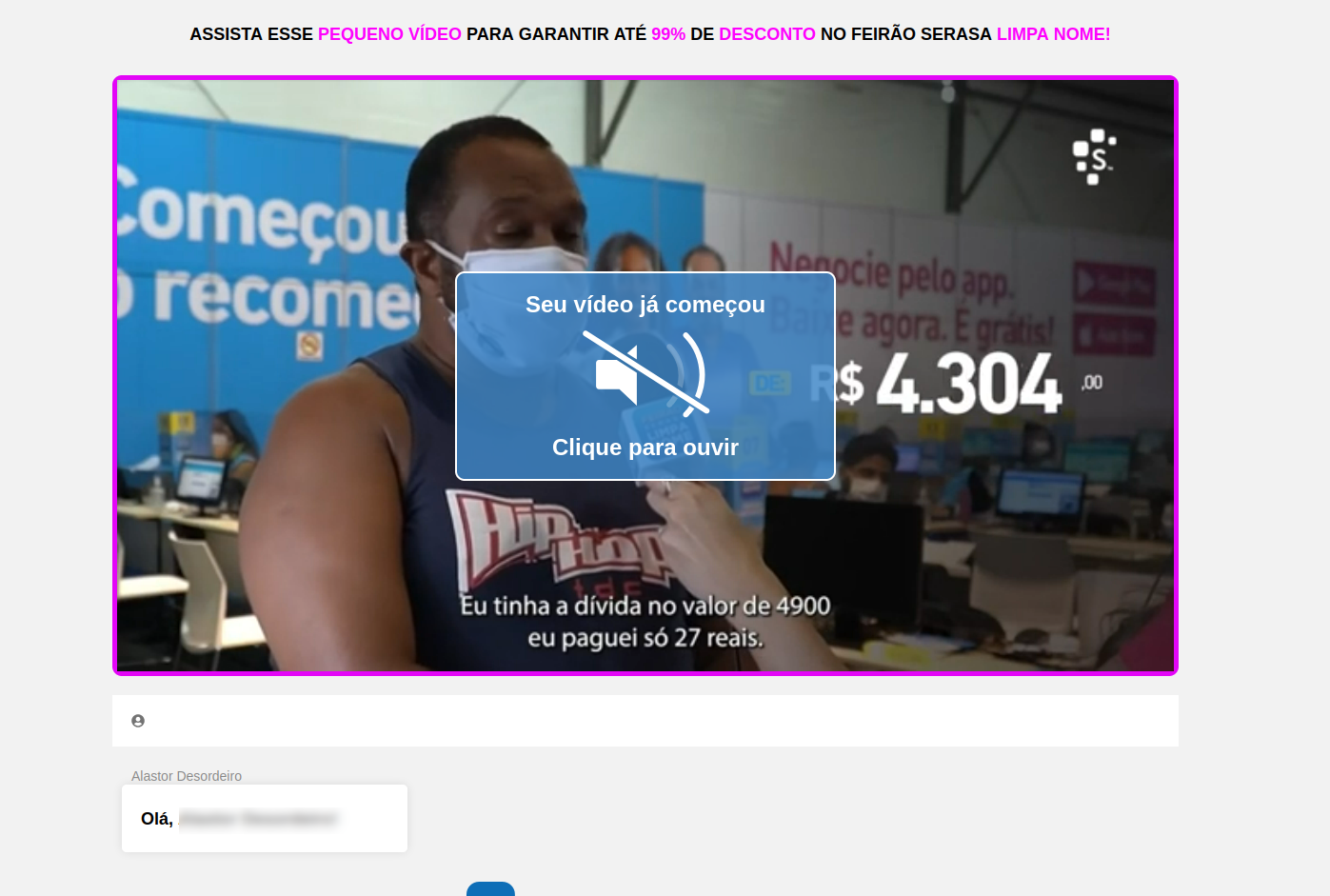

O início desta segunda etapa do golpe sugere que as vítimas assistam a um vídeo para "garantir até 99% de desconto" na negociação da dívida. A reprodução ou não do vídeo não tem qualquer dependência com os próximos estágios da campanha.

Imagem 2: Vídeo apresentado durante o processo de adesão a suposta negociação.

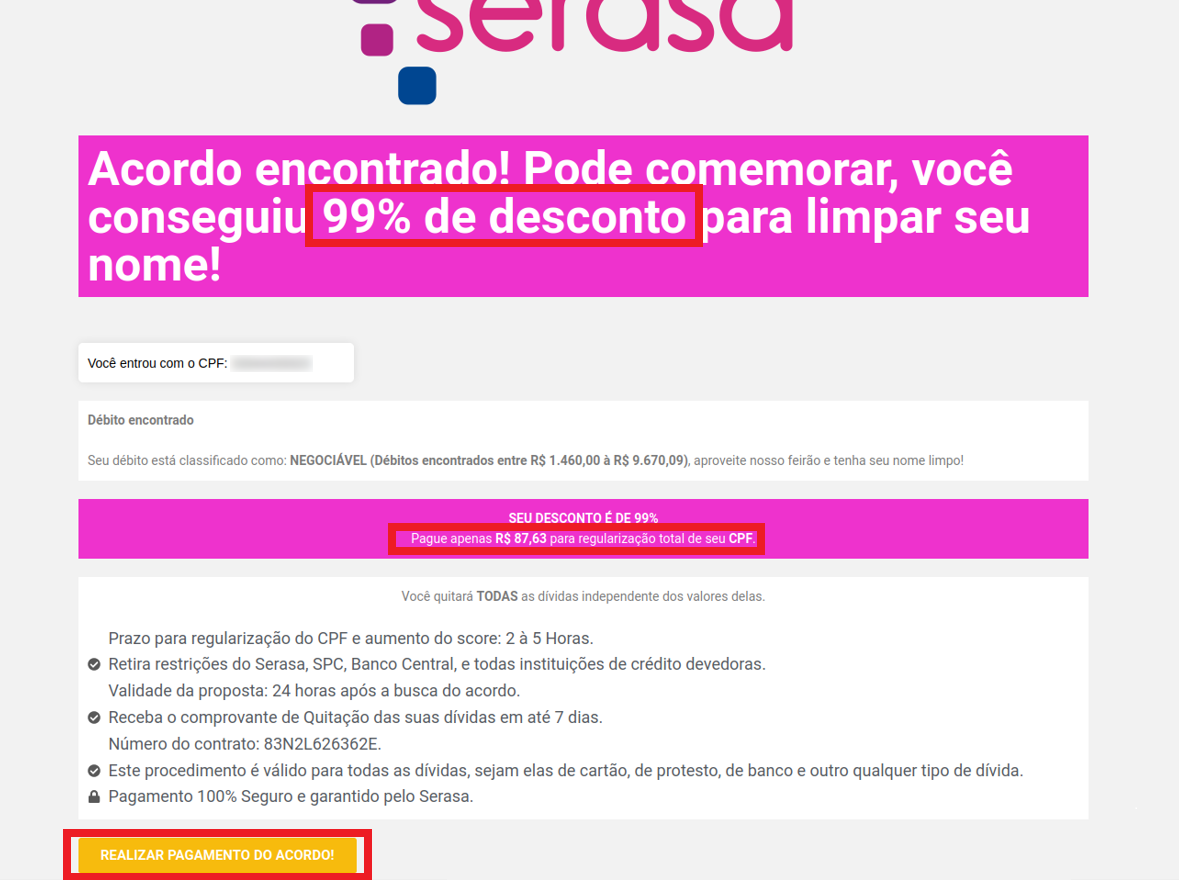

Ao prosseguir com o processo, a página falsa informa um desconto de 99% e menciona que a suposta dívida encontrada está entre os valores de R$ 1.460,00 e R$ 9.760,09. Este tipo de informação extremamente genérica, sem nenhum tipo de descrição sobre as características da(s) dívida(s), reforça os pontos de atenção sobre as informações fornecidas.

Logo abaixo, é possível ver um valor de R$ 87,63 para regularização total do CPF. Refiz este processo com diversos dados diferentes e identifiquei que este valor é sempre igual, independentemente dos dados fornecidos pelas vítimas.

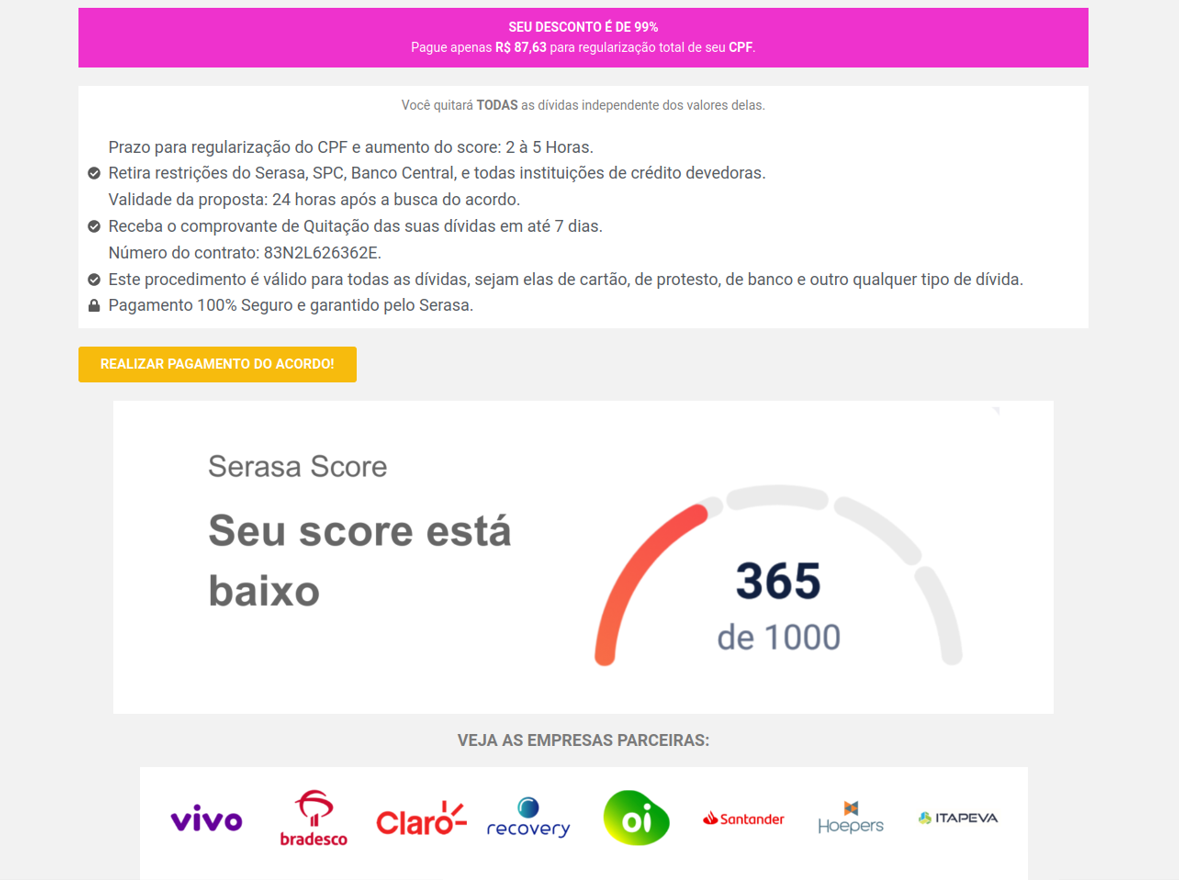

Outro destaque está nos dados do suposto score do Serasa e das empresas parceiras. O score é totalmente falso e trata-se de uma imagem estática usada para todas as vítimas. Já as empresas são de fato parceiras do Serasa, porém, neste golpe, os criminosos apenas “tiraram uma foto” do site original e colaram na página falsa.

Nota: O CNPJ citado pela página nada tem a ver com o Serasa. Trata-se de um CNPJ válido, porém de uma empresa com situação cadastral considerada inapta.

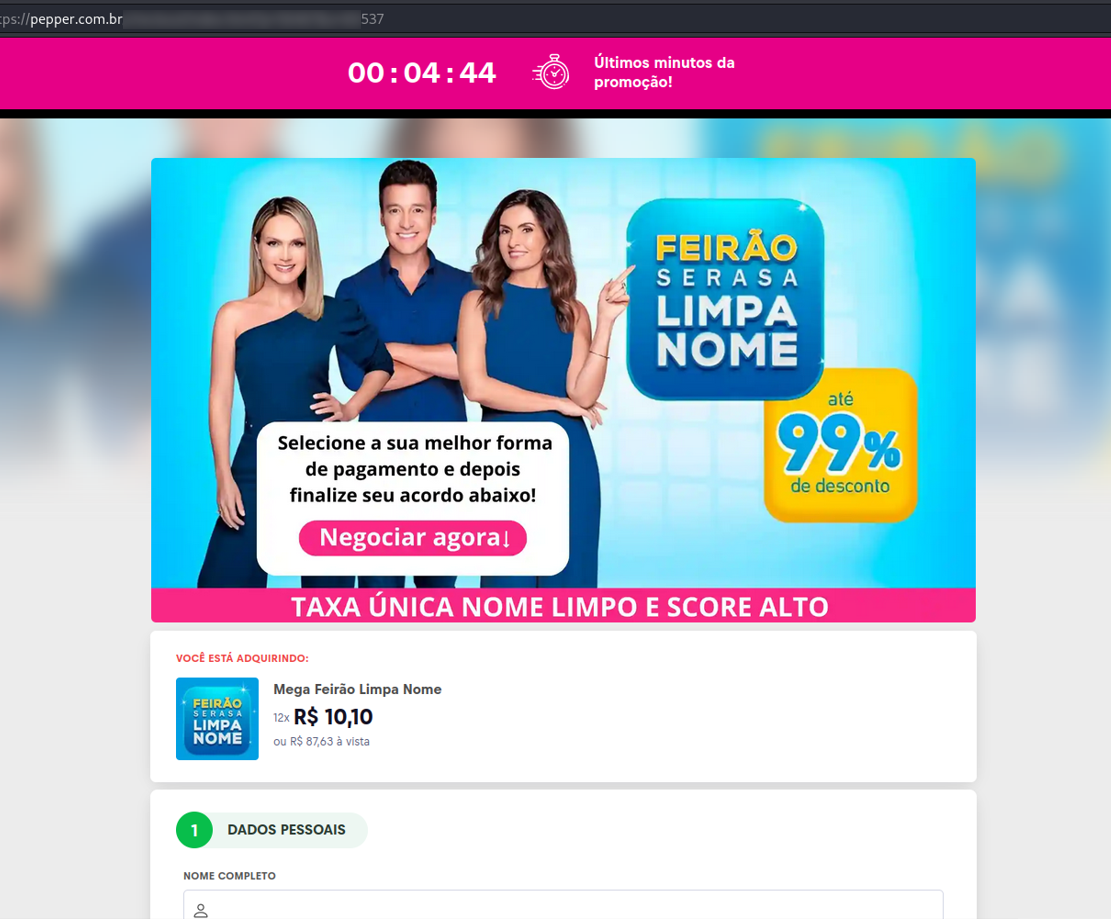

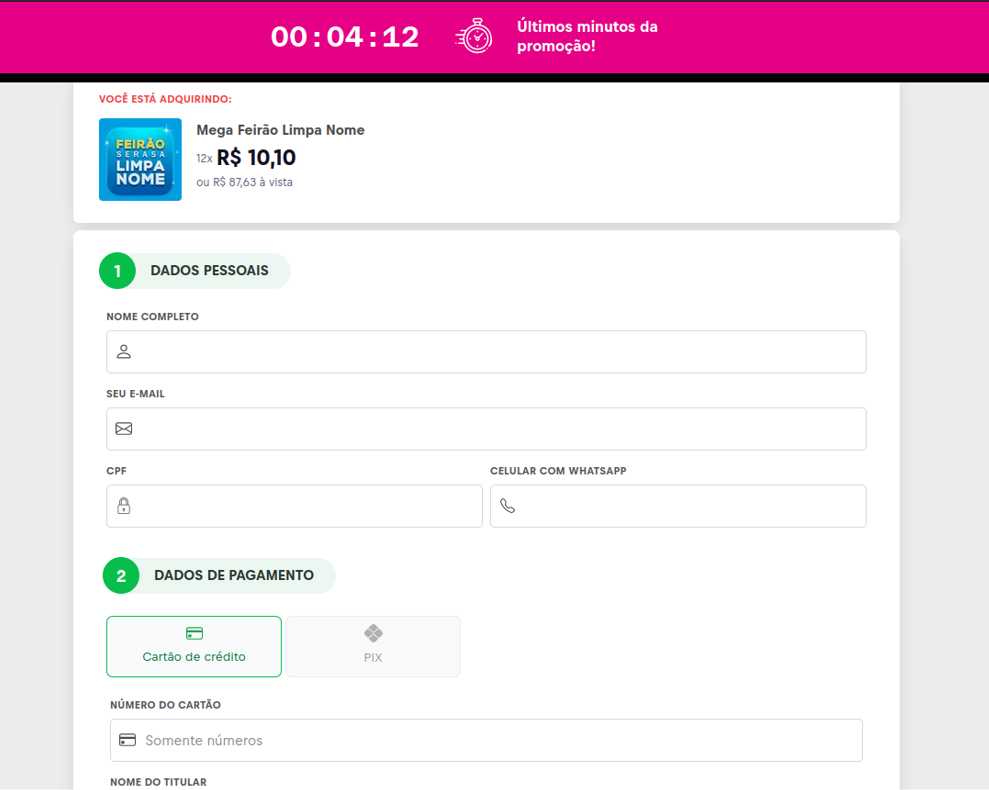

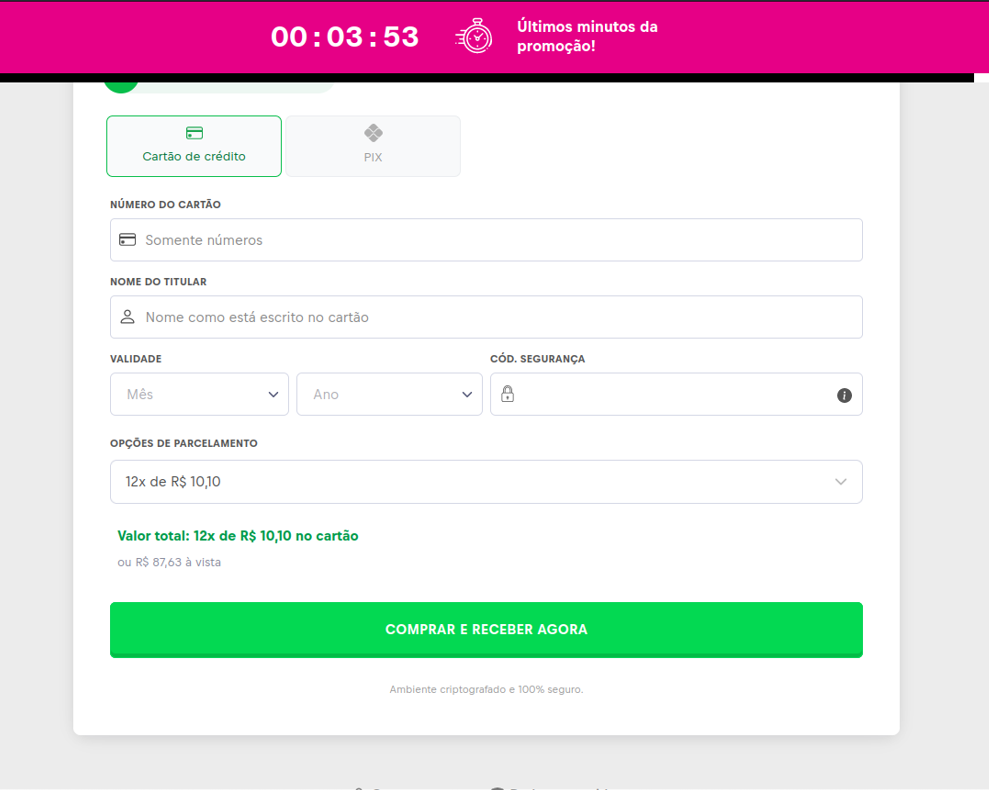

Após pressionar o botão "REALIZAR PAGAMENTO DO ACORDO!", a vítima é direcionada para outro endereço, pertencente a uma plataforma de venda de produtos virtuais chamada Pepper. Nesta plataforma, os criminosos se aproveitaram da estrutura de pagamento existente para criar uma página com características similares à página real do Serasa, oferecendo duas possibilidades de pagamento pela falsa limpeza do nome, que na verdade nada mais é do que a venda de um produto vinculado a esta plataforma.

As opções de pagamento disponibilizadas pela plataforma são cartão de crédito e PIX. Ambas fazem todas as validações de um processo de pagamento normal de um produto digital e, caso a vítima siga os passos, a cobrança realizada será em nome da plataforma e futuramente será repassada aos cibercriminosos.

Como se proteger

Destacamos que muitos criminosos utilizam plataformas legítimas para cometer seus crimes, neste caso a Pepper, e isso não significa que a plataforma tenha qualquer tipo de envolvimento com o golpe que está sendo aplicado. Dito isto, vamos às possibilidades de proteção:

- Atenção às campanhas de phishing: Boa parte das abordagens utilizadas por cibercriminosos para propagar campanhas maliciosas envolvem algum tipo de ataque de engenharia social, dentre os mais utilizados estão os ataques de phishing, abordagens via e-mail que fingem se tratar de empresas amplamente conhecidas. Tenha sempre atenção ao remetente da mensagem, pois ele costuma denunciar que se trata de um golpe, visto que o endereço do e-mail do envio é diferente da empresa que o e-mail se diz ser.

- Possua soluções de proteção em todos os dispositivos: Esses e-mails contendo ameaças sempre possuem um procedimento vinculado a eles. Normalmente, vinculados à necessidade de download de um arquivo ou acesso a um site para concluir o ciclo do ataque. Para evitar que esses arquivos maliciosos infectem o dispositivo, é interessante possuir um software de proteção instalado, atualizado e configurado para barrar ameaças.

- Links diferentes dos originais: Como no exemplo da campanha maliciosa citada neste post, o tema do golpe se referia ao Serasa. Mesmo que a aparência do e-mail remeta ao Serasa, os links presentes na mensagem nunca serão os mesmos do site original. Atente-se sempre aos links apresentados. Caso sejam diferentes do site original da empresa/órgão, há grandes chances de se tratar de uma ameaça. Procure sempre os canais oficiais da empresa para validar informações, caso necessário.

- Não repasse informações sem validá-las: Mesmo não sendo o caso desta campanha em específico, uma das características utilizadas pelos criminosos é instruir que suas vítimas propaguem determinado link ou e-mail com conhecidos. Caso não tenha certeza se a informação recebida passivamente, ou seja, que você não solicitou previamente pelo recebimento, é verdadeira ou não, nunca a repasse. Conhecidos seus podem acabar caindo em um golpe por acreditarem no que você encaminhou.