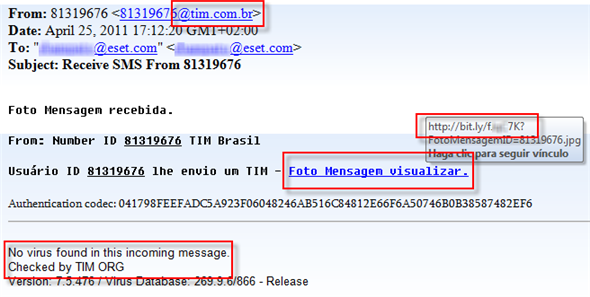

Como ya muchos lectores sabrán, los atacantes utilizan técnicas de Ingeniería Social para propagar sus amenazas; y entre las más efectivas aparecen aquellas que están asociadas a reconocidas marcas. En esta ocasión, se trata de utilizar a TIM Brasil, al reconocido proveedor de telecomunicaciones. Al igual que observamos hace un tiempo, con la supuesta recepción de videos en el celular, en esta ocasión el correo electrónico llega al usuario indicando que se recibió un mensaje de texto al celular, y se ofrece un enlace para visualizar el mismo:

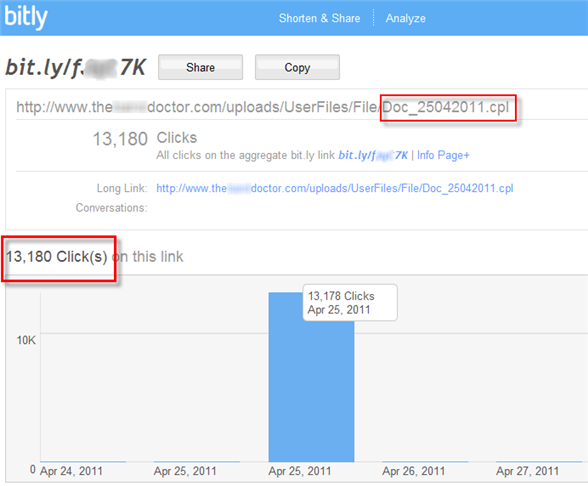

La técnica en cuestión, para aquellos que convivimos diariamente con el mundo del malware, no parece ser nada novedoso: un correo, Ingeniería Social, mensaje atractivo, enlace. Sin embargo, ¿sigue siendo efectiva esta técnica? Sin lugar a dudas que sí, sino veamos los números estadísticos que arroja el enlace del acortador de URL (bit.ly):

La técnica en cuestión, para aquellos que convivimos diariamente con el mundo del malware, no parece ser nada novedoso: un correo, Ingeniería Social, mensaje atractivo, enlace. Sin embargo, ¿sigue siendo efectiva esta técnica? Sin lugar a dudas que sí, sino veamos los números estadísticos que arroja el enlace del acortador de URL (bit.ly):

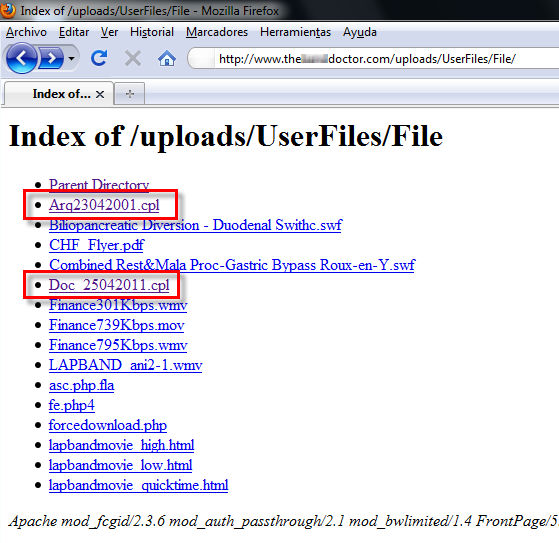

Como verán, en tan solo un día de actividad, más de trece mil personas hicieron clic en el enlace que lleva al código malicioso. Un número nada despreciable, ¿no? Nótese que el servidor tiene alojado un segundo código malicioso en la misma carpeta:

Como verán, en tan solo un día de actividad, más de trece mil personas hicieron clic en el enlace que lleva al código malicioso. Un número nada despreciable, ¿no? Nótese que el servidor tiene alojado un segundo código malicioso en la misma carpeta:

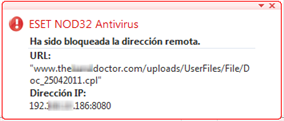

Para la tranquilidad de nuestros usuarios, los productos de ESET NOD32 bloquean a través del filtro HTTP la amenaza, por lo que el có

Para la tranquilidad de nuestros usuarios, los productos de ESET NOD32 bloquean a través del filtro HTTP la amenaza, por lo que el có digo malicioso no podrá ser descargado en el equipo e infectar el sistema. Como mencionábamos al principio, técnicas que ya parecen primitivas siguen dando resultado a los atacantes. Si tan solo uno de cada cien usuarios descarga el código malicioso, el atacante obtuvo en un sólo día 130 equipos infectados, un número nada despreciable. Muchas veces nos vemos consultados en cuanto a la evolución del cibercrimen, y siempre suelo comentar que, más allá de las evoluciones que hemos visto en los últimos años, mientras los usuarios sigan siendo víctimas de técnicas antiguas como esta, los atacantes no se ven en la necesidad de evolucionar. Si con un sencillo correo se logran cientos de usuarios infectados, ¿para qué mayor esfuerzo? Al fin y al cabo, son humanos. ;-)

digo malicioso no podrá ser descargado en el equipo e infectar el sistema. Como mencionábamos al principio, técnicas que ya parecen primitivas siguen dando resultado a los atacantes. Si tan solo uno de cada cien usuarios descarga el código malicioso, el atacante obtuvo en un sólo día 130 equipos infectados, un número nada despreciable. Muchas veces nos vemos consultados en cuanto a la evolución del cibercrimen, y siempre suelo comentar que, más allá de las evoluciones que hemos visto en los últimos años, mientras los usuarios sigan siendo víctimas de técnicas antiguas como esta, los atacantes no se ven en la necesidad de evolucionar. Si con un sencillo correo se logran cientos de usuarios infectados, ¿para qué mayor esfuerzo? Al fin y al cabo, son humanos. ;-)

Sebastián Bortnik

Coordinador de Awareness & Research