Les cybercriminels s'attaquent aux données personnelles des utilisateurs sur toutes sortes de plateformes en ligne, notamment WhatsApp, Instagram, LinkedIn, Roblox, YouTube et Spotify, sans oublier les applications bancaires. En somme, aucun compte en ligne n'est épargné. Si l'un des vôtres est piraté, la priorité absolue est de garder son sang-froid et d'agir immédiatement : plus vous réagissez vite, plus vous avez de chances de déjouer l'attaque.

La première action de l'attaquant après avoir obtenu l'accès pourrait être de rendre cet accès (quasi) permanent, notamment en modifiant l'adresse e-mail de récupération, en ajoutant ses propres codes de secours ou en configurant des règles de transfert d'e-mails silencieuses afin de pouvoir surveiller votre compte même après que vous ayez changé votre mot de passe.

Voici quelques mesures pratiques à prendre tant qu'il est encore possible de limiter les dégâts. Surtout, ne vous inquiétez pas si vous ne parvenez pas à suivre toutes les étapes du processus de 15 minutes évoqué ci-dessous : ce délai est davantage une incitation à agir rapidement qu'une échéance stricte !

Chaque minute compte

Limitez les dégâts (minutes 0 à 2)

Vérifiez si vous avez toujours accès à votre compte et, si c'est le cas, essayez de déterminer comment la violation a pu se produire.

Si vous pensez avoir été victime d'une tentative de phishing mais que vous avez toujours accès à votre compte, sécurisez-le en suivant les conseils ci-dessous. Dans l'idéal, utilisez un appareil différent de celui sur lequel vous avez remarqué pour la première fois que quelque chose n'allait pas.

Si vous ne pouvez plus du tout accéder au compte, rendez-vous sur les pages d'assistance de la plateforme et lancez la procédure de récupération du compte. Ne perdez pas de temps à essayer de vous connecter encore et encore. S'il s'agit de comptes financiers, appelez votre banque ou votre émetteur de carte de crédit et demandez-leur expressément de bloquer les transactions et de signaler le compte pour qu'il fasse l'objet d'une surveillance.

Si vous soupçonnez la présence d'un logiciel malveillant (par exemple, si vous avez installé un logiciel provenant de sources douteuses sur Internet ou téléchargé une pièce jointe suspecte), déconnectez l'appareil d'Internet. Un logiciel malveillant actif pourrait être en train d'exfiltrer des données ou de communiquer avec un pirate en temps réel : vous devez donc mettre fin à cela.

Dans tous les cas, si vous disposez d'un logiciel de sécurité à jour sur l'appareil, lancez une analyse complète. N'attendez toutefois pas qu'elle se termine : lancez-la et passez aux étapes suivantes depuis un autre appareil. Si vous ne disposez d'aucun logiciel de sécurité et que vous restez connecté, l’outil scanner en ligne d'ESET peut vous aider gratuitement à identifier la menace en quelques minutes.

Il est important de ne rien supprimer pour l'instant. Les services en ligne peuvent vous demander de leur fournir des messages suspects et d'autres éléments de preuve potentiels au cours du processus de signalement et de récupération de compte.

Accès sécurisé (minutes 3 à 6)

Si l'incident a touché votre compte de messagerie, vérifiez les règles de transfert d'e-mails, que les pirates configurent souvent à votre insu afin de recevoir des copies des e-mails entrants, même après que vous ayez repris le contrôle. La plupart des clients de messagerie répertorient les règles de transfert actives dans les paramètres : vérifiez-les et supprimez tout ce que vous n'avez pas configuré vous-même.

Vérifiez également les paramètres de récupération du compte : l'adresse e-mail de secours, le numéro de téléphone de récupération et les codes de secours. Modifiez le mot de passe à partir d'un appareil dont vous êtes certain qu'il n'est pas compromis. Le mot de passe doit être fort et unique : il ne doit pas s'agir d'une variante d'un mot de passe que vous avez déjà utilisé ou que vous utilisez ailleurs.

Si possible, activez l'authentification à deux facteurs (2FA), même si le service ne vous y invite pas. En cas d'urgence, les codes SMS devraient suffire, mais à long terme, une application d'authentification, telle que Google Authenticator ou Microsoft Authenticator, constitue un choix plus sûr. Les clés de sécurité matérielles offrent une protection encore plus solide, bien qu'elles soient particulièrement adaptées à une protection à long terme.

Les codes de récupération à usage unique pour l'authentification à deux facteurs peuvent vous sauver la mise si vous perdez l'accès à l'appareil sur lequel les codes habituels sont généralement envoyés. Conservez ces codes de récupération dans un endroit sûr, de préférence hors ligne et sous forme imprimée. La perte de ces codes peut vous empêcher définitivement d'accéder à votre compte.

Enfin, fermez toutes les sessions actives et révoquez l'accès aux services tiers connectés.

Vérifiez, vérifiez, vérifiez (minutes 7 à 10)

Si vous avez utilisé le même mot de passe sur d'autres plateformes, modifiez-le partout. Le « credential stuffing » – qui consiste pour les pirates à tester automatiquement une combinaison de nom d'utilisateur et de mot de passe volée sur plusieurs plateformes – est en grande partie automatisé et ne prend que quelques secondes. Si ces identifiants ont fonctionné une fois, ils seront réutilisés.

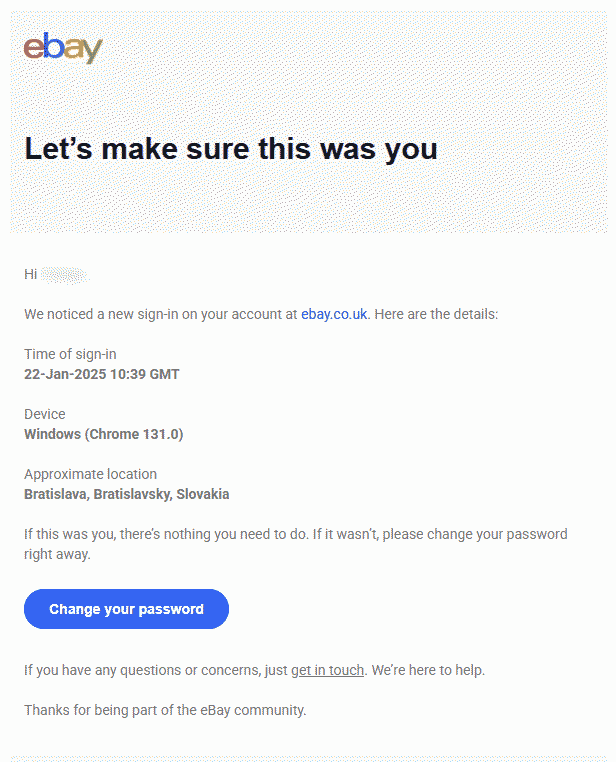

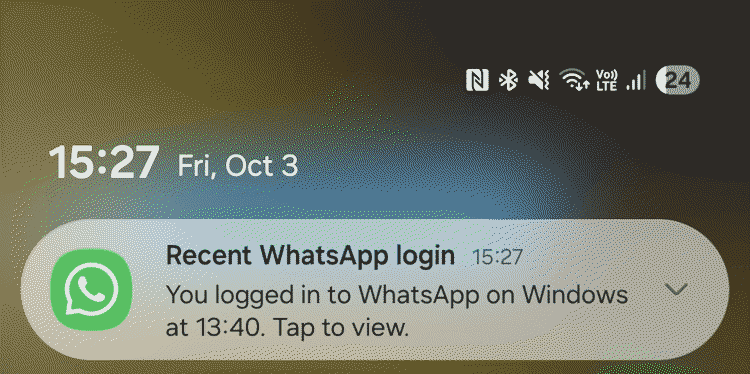

Dans la mesure du possible, vérifiez l'historique de connexion et l'activité récente pour détecter les connexions non reconnues. Vérifiez également tout ce qui semble anormal : des coordonnées que vous n'avez pas modifiées, des messages envoyés que vous ne reconnaissez pas, ainsi que des achats ou des transactions inhabituels. Votre compte de messagerie mérite une attention particulière. Le contrôle de votre boîte de réception s'apparente souvent au contrôle d'une grande partie de votre identité numérique.

Nettoyage (minutes 11 à 13)

Passez en revue la liste des logiciels installés et supprimez tout ce que vous n'avez pas installé ou que vous ne reconnaissez pas. Vérifiez également les extensions de votre navigateur Web, car celles-ci passent souvent inaperçues. Assurez-vous que votre système d'exploitation et vos autres logiciels fonctionnent avec leur dernière version, car les logiciels malveillants exploitent souvent des failles pour lesquelles des correctifs sont disponibles.

Prévenez et signalez l'incident (minutes 14 à 15 – et au-delà)

Prévenez votre famille et vos amis de ce qui s'est passé (par d'autres moyens si vous n'avez pas encore récupéré l'accès à votre compte). Un pirate qui a volé vos identifiants de connexion peut se faire passer pour vous et propager davantage l'« infection », notamment en envoyant des liens malveillants à vos amis et en les incitant à effectuer des virements bancaires. Plus tôt ils seront informés, moins le risque sera important.

Signalez également l'incident à la plateforme si vous ne l'avez pas déjà fait. Si des comptes financiers sont susceptibles d'être affectés et que vous n'avez pas encore contacté votre banque, faites-le dès maintenant (c'est-à-dire ne vous contentez pas de remplir un formulaire en ligne). Demandez expressément le blocage des transactions et la mise en place d'une surveillance des activités.

Une fois que votre logiciel de sécurité a terminé l'analyse, examinez ses résultats et suivez ses recommandations.

Comment réduire le risque de piratage d'un compte ?

Quelques habitudes peuvent faire toute la différence :

- Utilisez un mot de passe ou une phrase de passe fort(e) et unique pour chaque compte en ligne. Les mots de passe les plus courants restent des chaînes de caractères telles que « 123456 » et « admin », ainsi que des prénoms et des dates de naissance. Ils sont tous extrêmement faciles à pirater et largement disponibles dans les bases de données de credentials divulguées que les pirates exploitent régulièrement.

- Un gestionnaire de mots de passe résout le problème pratique en générant et en stockant un mot de passe fort différent pour chaque service, de sorte qu’il n’y a rien à réutiliser et rien à retenir. Une préoccupation courante est de savoir ce qui se passe si le gestionnaire de mots de passe lui-même est compromis. Cependant, le risque lié à son utilisation est considérablement plus faible que les risques découlant d’une mauvaise hygiène des mots de passe.

- Activez l'authentification à deux facteurs (2FA). Même lorsqu'un mot de passe a été volé, une 2FA solide peut empêcher un attaquant d'aller plus loin. Lorsque cette option est disponible, une application d'authentification est préférable aux SMS, car les attaques par échange de carte SIM (dites de SIM Swapping) rendent les codes SMS moins fiables qu'ils ne le paraissent.

- Veillez à maintenir vos logiciels à jour. Les mises à jour corrigent les failles que les pirates connaissent et exploitent activement. Le délai entre la publication d'une faille et son exploitation dans la nature est souvent très court. N'attendez donc pas pour installer les dernières mises à jour.

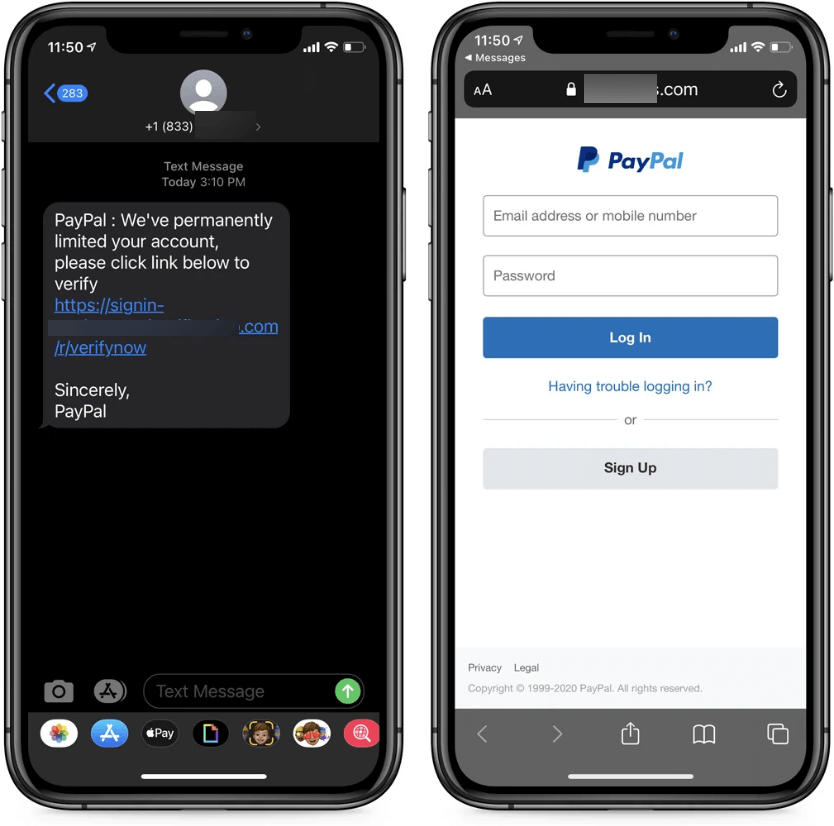

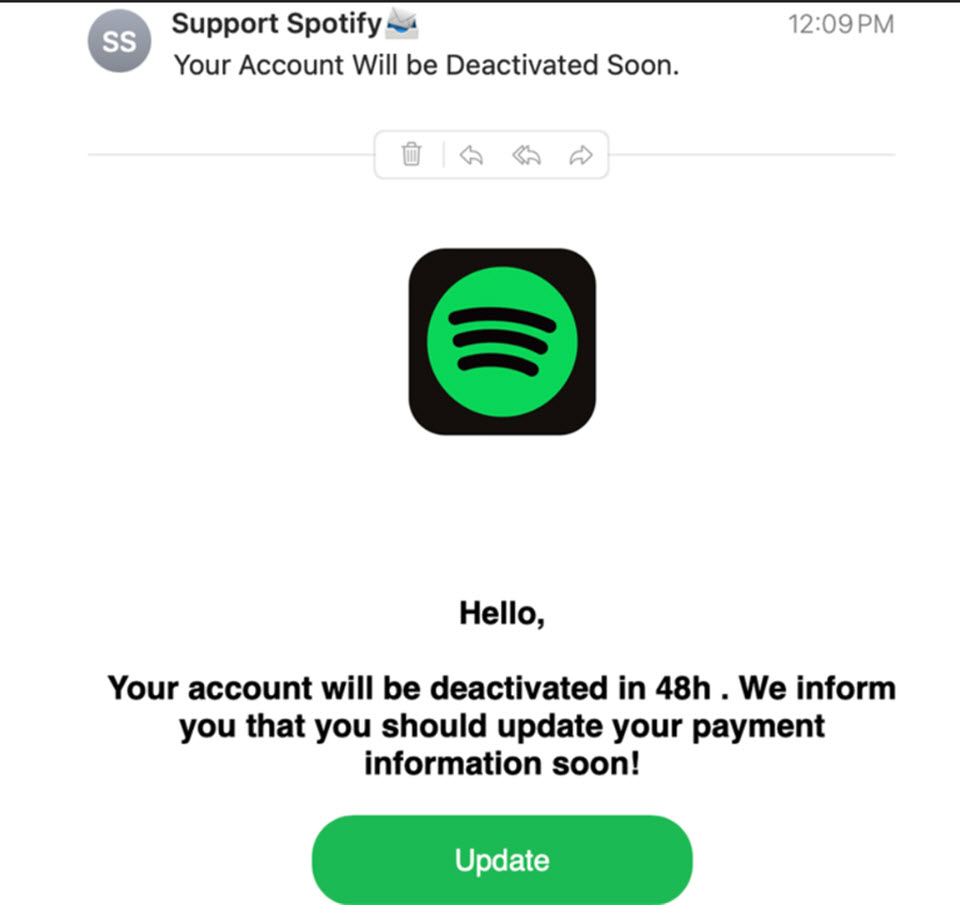

- Méfiez-vous du phishing, qui reste un moyen courant utilisé par les pirates pour voler vos identifiants. Ne vous laissez pas berner par des marques d'apparence crédible, des noms d'entreprises réels dans le sous-domaine et des informations personnalisées récupérées sur LinkedIn ou d'autres sources publiques. La familiarité seule n'est pas un signe fiable. La meilleure habitude à prendre est d'éviter complètement de cliquer sur les liens contenus dans les e-mails non sollicités. Vérifiez plutôt directement sur le site web du service concerné.

- Envisagez d'abandonner les mots de passe et d'activer les clés d'accès lorsqu'elles sont proposées pour un accès sécurisé et fluide à vos comptes.

- Utilisez une solution de sécurité. Un logiciel de sécurité réputé et multicouche contribue grandement à votre sécurité, notamment contre les tentatives de phishing.

- Utilisez un service de protection d'identité qui vous alertera lorsque vos informations personnelles seront identifiées sur le Dark Web, afin que vous puissiez agir à temps.

Ce que vous devez retenir :

La panique est le premier obstacle à surmonter lorsqu'un compte est piraté. Un plan d'urgence bien défini vous aide à la surmonter rapidement. Cela met également en évidence un point qu'il convient de garder à l'esprit en dehors des situations d'urgence : les habitudes qui accélèrent la récupération sont pour la plupart les mêmes que celles qui rendent l'attaque initiale plus difficile. En plus d'être utiles en cas de problème, elles augmentent suffisamment le coût de l'attaque pour que de nombreux pirates s'orientent vers des cibles plus faciles.