Presque tous les domaines de messagerie électronique supervisés par le Bureau exécutif du président (ou Executive Office of the President (EOP)) des États-Unis, y compris WhiteHouse.gov, sont susceptibles d'être détournés pour des campagnes d'hameçonnage à grande échelle, selon un rapport de la Global Cyber Alliance (GCA).

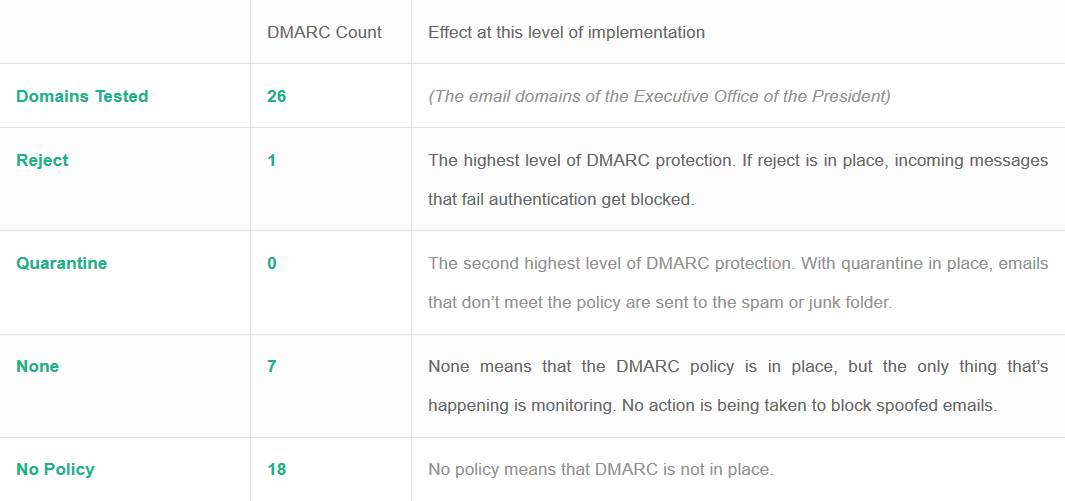

Selon le groupe de défense de la sécurité, un seul des 26 domaines de messagerie électronique gérés par l'EOP a entièrement mis en œuvre le protocole DMARC (de l’anglais Domain-based Message, Authentication, Reporting and Conformance), visant à détecter et à prévenir l'usurpation d'adresses électroniques.

Sept autres domaines ont mis en place le protocole d'authentification des courriers électroniques, mais seulement à un niveau de qui permet de surveiller les messages, sans empêcher pas la livraison de courriers électroniques falsifiés. Les 18 autres domaines de messagerie électronique relevant de la compétence de l'EOP n'ont pas encore amorcé la mise en œuvre le protocole.

L'usurpation de courriels consiste à créer des messages électroniques en utilisant de faux renseignements sur l'expéditeur de sorte que le courriel semble provenir de quelqu'un d'autre que l'expéditeur réel. Ce type d'usurpation est couramment utilisé pour distribuer du courrier indésirable ou des messages d’hameçonnage qui contiennent des pièces jointes ou des liens malveillants.

La GCA a constaté que le paramètre le plus élevé de la politique de la DMARC n'a été déployé que sur le domaine de messagerie max.gov. Les paramètres pour ce domaine sont réglés à « rejeter »; ceci signifie qu’on s’assurer que les messages qui échouent à l'authentification soient bloqués sur le serveur de messagerie avant d’être réellement délivrés.

L'Alliance note que le faible niveau de déploiement de la DMARC est « surprenant », considérant que le ministère américain de la Sécurité intérieure a émis une directive le 16 octobre 2017 exigeant que tous les organismes fédéraux aient mis le protocole en place cette année. Cette directive indiquait que le niveau d’exigences minimal de la DMARC devrait être implanté par tous les secteurs du second niveau de l’agence dans un délai de 90 jours suivant son adoption, c'est-à-dire à la mi-janvier dernier. Le niveau d’exigences minimal de la DMARC doit être mise en œuvre dans l'année qui suit la publication de la directive. Cette mesure vise à accroître la sécurité de toute personne qui reçoit des courriers électroniques provenant d'organismes fédéraux.

« Les domaines de courrier électronique gérés par l'EOP sont des joyaux de la couronne, convoités par les criminels et les adversaires étrangers », a déclaré Philip Reitinger, président et PDG de la Global Cyber Alliance. Il a ajouté que « l'absence d'un déploiement complet de la DMARC « pose un risque pour la sécurité nationale. » L'EOP gère une série de domaines - dont Budget.gov, OMB.gov ou USTR.gov - qui pourraient être intéressants pour les hameçonneurs.