Les forces de l’ordre du monde entier ont perturbé de nombreux réseaux de robots (botnets) exploités depuis longtemps par une famille de logiciels malveillants appelée Gamarue. La plupart sont détectés par ESET sous le nom de Win32/TrojanDownloader. Wauchosand, également connu sous le nom d'Andromeda, termine ainsi une année d'efforts concertés reposant sur l'intelligence technique des chercheurs de Microsoft et d'ESET.

Après avoir été approché par Microsoft pour se joindre à cet effort de perturbation, ESET a fourni une analyse technique pour l'opération qui a finalement frappé Wauchos. Les chercheurs de l'ESET ont suivi de près les réseaux de zombies, identifié leurs serveurs C&C à démanteler et surveillé ce que les personnes qui diffusaient la menace installaient sur les systèmes des victimes. Microsoft a ensuite contacté les services chargés de l'application de la loi avec des informations comprenant 464 réseaux de robots distincts, 80 familles de logiciels malveillants associés et 1 214 domaines et adresses IP des serveurs C&C du botnet.

Wauchos : un fléau mondial

Wauchos est actif depuis au moins septembre 2011 et a vu naître au moins cinq versions majeures au fil des ans. Il a été principalement à saisir dans les coins sombres de l'Internet comme un kit de crime, permettant à quiconque avec de mauvaises intentions d'en acheter un "morceau".

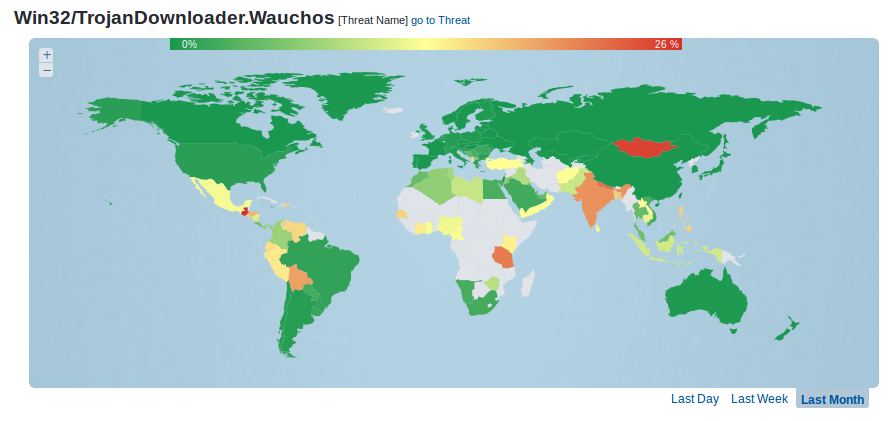

La carte de prévalence basée sur la télémétrie d'ESET suivante (Graphique 1) montre la portée globale de Wauchos, qui a créé des dizaines de réseaux de zombies autonomes dans différentes parties du monde.

Graphique 1 : Carte de la prévalence de Wauchos, décembre 2016. (Source : http://virusradar.com/)

Selon Microsoft, l'infestation a été détectée ou bloquée sur une moyenne de près de 1,1 million d’appareils par mois au cours des six derniers mois.

Tout au long de son suivi de la menace, ESET a trouvé des dizaines de serveurs C&C à tous les mois. La majeure partie de la recherche de l'ESET a été menée à la fin de l'année dernière; le pic d'activité de Wauchos remontant approximativement à cette époque.

« Wauchos sert principalement au vol d’informations d'identification et pour télécharger et installer des programmes malveillants supplémentaires sur un système. Ainsi, si un système est compromis avec Wauchos, il est probable que plusieurs autres familles de logiciels malveillants se cachent sur le même système, » explique Jean-Ian Boutin, chercheur d’ESET.

Les logiciels malveillants secondaires qui compromettent les machines des victimes après qu'elles aient été connectées au botnet comprennent principalement Kasidet, également connu sous le nom de Neutrino bot, utilisé pour mener des attaques de déni de service distribué (DDoS), ainsi que les spambots Kelihos et Lethic, qui ont été impliqués dans des campagnes massives d’envoi de courrier indésirable.

Grâce à sa modularité, les fonctionnalités de Wauchos peuvent être facilement étendues par des plugins. Ces fonctionnalités comprennent un enregistreur de frappe et un outil de récupération de formulaires, pouvant récupérer les données personnelles d'un utilisateur, ainsi qu'un rootkit, utilisé pour masquer la présence de logiciels malveillants et assurer leur persistance sur un système compromis.

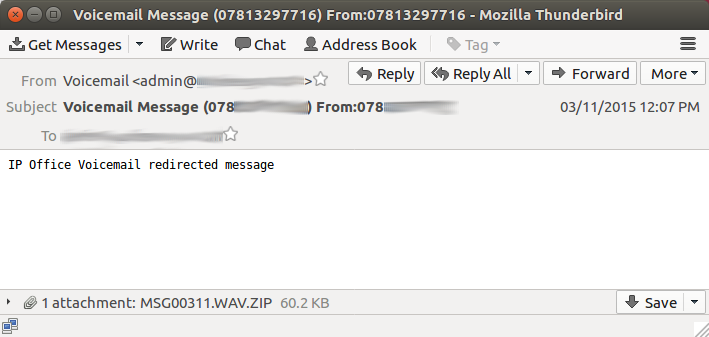

Tout comme Wauchos est acheté et utilisé par tout un éventail de cybercriminels, les vecteurs d'attaque utilisés pour répandre la menace varient tout autant. Ce logiciel malveillant est majoritairement propagé par les médias sociaux, la messagerie instantanée, les lecteurs amovibles, l’envoi de courriers indésirables (voir Figure 2) et les kits d'exploitation.

Comme cela a été le cas pour d'autres logiciels malveillants, ESET a analysé plusieurs échantillons de Wauchos qui ont été configurés pour vérifier la disposition du clavier du système. S'il entre en contact avec du code en russe, ukrainien, biélorusse ou kazakh, le code reste en place mais ne pose aucune action malveillante. Cette tactique vise vraisemblablement à éviter aux cybercriminels d’être poursuivis dans ces pays.

Au cours des dernières années, les renseignements fournis par ESET ont joué un rôle déterminant dans le démantèlement de plusieurs opérations criminelles, dont les réseaux de botnets Dorkbot et Mumblehard, ainsi que le réseau à flux rapide Avalanche qui était utilisé par de nombreux autres réseaux de botnets.

Au fil des ans, les renseignements fournis par ESET ont joué un rôle déterminant dans le démantèlement d'un certain nombre d'opérations criminelles, dont les réseaux de botnets Dorkbot et Mumblehard, ainsi que le réseau à flux rapide Avalanche qui était utilisé par de nombreux autres réseaux de botnets.

Si vous craignez que votre système Windows ne soit compromis par Wauchos et n'êtes pas un client ESET, vous pouvez télécharger et utiliser le scanner en ligne gratuit d’ESET, qui supprimera toutes les menaces, y compris Wauchos, qui pourrait se retrouver sur votre système.

Une analyse détaillée de la façon dont ESET a contribué à perturber ces réseaux de robots dérangeants est disponible ici : ESET participe à une opération globale pour perturber Gamarue.