En los últimos años, el cibercrimen fue dejando atrás la imagen tradicional del “hacker” individual operando entre las sombras. En su lugar, exsite un ecosistema altamente organizado y orientado hacia el lucro, en el que distintos actores colaboran a través de mercados y foros clandestinos. Allí comparten o comercializan los recursos necesarios para llevar a cabo ciberataques: credenciales robadas, datos filtrados, infraestructura comprometidas, como principales activos.

Esta tendencia, conocida como Cybercrime-as-a-Service (CaaS, o cibercrimen como servicio) es el paraguas donde se ofrecen servicios o productos herramientas, infraestructura y capacidades técnicas. Como resultado de esta “demanda”, el cibercrimen desarrolló una división de trabajo similar a la de las organizaciones legítimas, donde distintos actores se especializan en fases concretas del ciclo de ataque, lo que permite que cada actor se concentre en etapas específicas, haciendo más eficiente y escalable el cibercrimen en la actualidad.

Entre estos actores encontramos a los desarrolladores de malware, afiliados de ransomware, intermediarios de datos robados y los Initial Access Brokers. Estos últimos, de reciente popularidad, se enfocan exclusivamente en la primera etapa del ataque, comprometiendo redes corporativas.

Profundicemos en qué son, cómo operan y cómo hacerle frente a la puerta de entrada a ciberataques mayores como, por ejemplo, el ransomware.

¿Qué es un IAB?

El término Initial Access Broker (IAB) se utiliza para describir actores maliciosos cuya actividad principal consiste en obtener accesos iniciales a sistemas o redes corporativas, para luego venderlos a otros atacantes.

Este tipo de actor comenzó a ver la luz entre 2019 y 2020, cuando reportes de inteligencia de amenazas comenzaron a destacar la venta de accesos inciales sin haber sido explotados previamente como tendencia, más allá de publicaciones esporádicas. Con los años esta tendencia se transformó en un mercado especializado dentro de la economía del cibercrimen, con vendedores con una reputación sólida y un catálogo de accesos disponibles.

Actualmente, el rol de los IAB es claro: se enfocan exclusivamente en la fase de intrusión inicial, siendo lo más silenciosos posibles para luego vender ese acceso a operadores de ransomware, grupos de extorsión, operadores de infostealers u otros actores que hagan efectiva la intrusión.

Técnicas usadas por los IABs

Para poder obtener estos accesos, estos actores utilizan distintas técnicas. Podemos clasificarlas en: Robo directo de credenciales, recolección mediante malware y explotación de vulnerabilidades.

Robo directo de credenciales

Aquí encontramos uno de los métodos más populares para la recolección masiva de credenciales: el phishing. Los IAB envían correos fraudulentos en los que la víctima es redirigida a algún sitio falso que imita portales corporativos o servicios de autenticación.

Otra forma para el robo de credenciales es el stuffing de credenciales. El método consiste en probar de manera automatizada combinaciones de usuario y contraseña obtenidas de filtraciones anteriores para intentar autenticarse en servicios corporativos, aprovechando el (mal) hábito de reutilización de contraseñas.

Un método similar al stuffing es el llamado de fuerza bruta, en que los atacantes intentan también de manera automatizada autenticarse en servicios expuestos a internet (como portales o VPNs) hasta encontrar credenciales válidas.

Recolección mediante malware

El uso de malware especializado en el robo de información, como infostealers, también es un medio usado para recolectar accesos en distintas formas: Credenciales almacenadas en navegadores o archivos, cookies de sesión, tokens de autenticación, y más. Los métodos de distribución incluyen campañas de phishing especializadas, descargas de software (corporativo o no) pirata o “cracks”, o malvertising.

Este modelo se ha vuelto particularmente eficiente, con actores incluso vendiendo paquetes completos llamados Stealer logs que permiten comprometer una gran cantidad de equipos y recolectar información a gran escala en poco tiempo. Según un informe de la compañía de ciberseguridad Vectra, la cantidad de credenciales afectadas por infostealers en 2025 llegó a 1800 millones.

Explotación de vulnerabilidades

Otra técnica utilizada para obtener accesos iniciales es la explotación de vulnerabilidades en servicios expuestos a internet. Si bien este método suele requerir un conocimiento mayor, permite comprometer sistemas incluso sin credenciales válidas. Además, y según la base de datos de vulnerabilidades del NIST los fallos en los sistemas y aplicaciones siguen siendo un elemento buscado por los atacantes: en 2025 se detectaron un 22% más que en 2024.

Entre los aplicativos corporativos más explotados por los IAB encontramos:

- VPNs y gateways corporativos: Fallas en dispositivos como firewalls, appliances de acceso remoto o proxies permiten a los atacantes obtener ejecución remota de código (RCE), secuestro de sesiones o bypass de autenticación.

- Servicios web vulnerables: Errores como inyecciones, fallas en autenticación, deserialización insegura o configuraciones incorrectas en aplicaciones corporativas permiten a los IAB obtener acceso a portales internos o sistemas expuestos.

- Servicios RDP, SSH u otros protocolos remotos: Aunque menos común que el credential stuffing, ciertas vulnerabilidades permiten acceder directamente a estos servicios sin necesidad de fuerza bruta ni contraseñas válidas.

Este vector, si bien más complejo, no siempre requiere un nivel de sofisticación distinguido. En entornos corporativos, especialmente en regiones donde persisten bajos niveles de gestión de parches, uso de software desactualizado o incluso no licenciado, los atacantes pueden obtener acceso inicial explotando vulnerabilidades conocidas y ampliamente documentadas.

Una vez obtenida la intrusión, su actividad se detiene: documentan el acceso, verifican su persistencia y lo ponen a la venta en mercados clandestinos o canales privados.

El modelo de negocio

Podemos pensar a los IAB como proveedores especializados de un recurso concreto dentro de un mercado especializado, el del cibercrimen. Como tal, suelen desarrollar sus ventas en foros clandestinos, marketplaces de la Deep web o canales privados en redes anónimas (como Telegram).

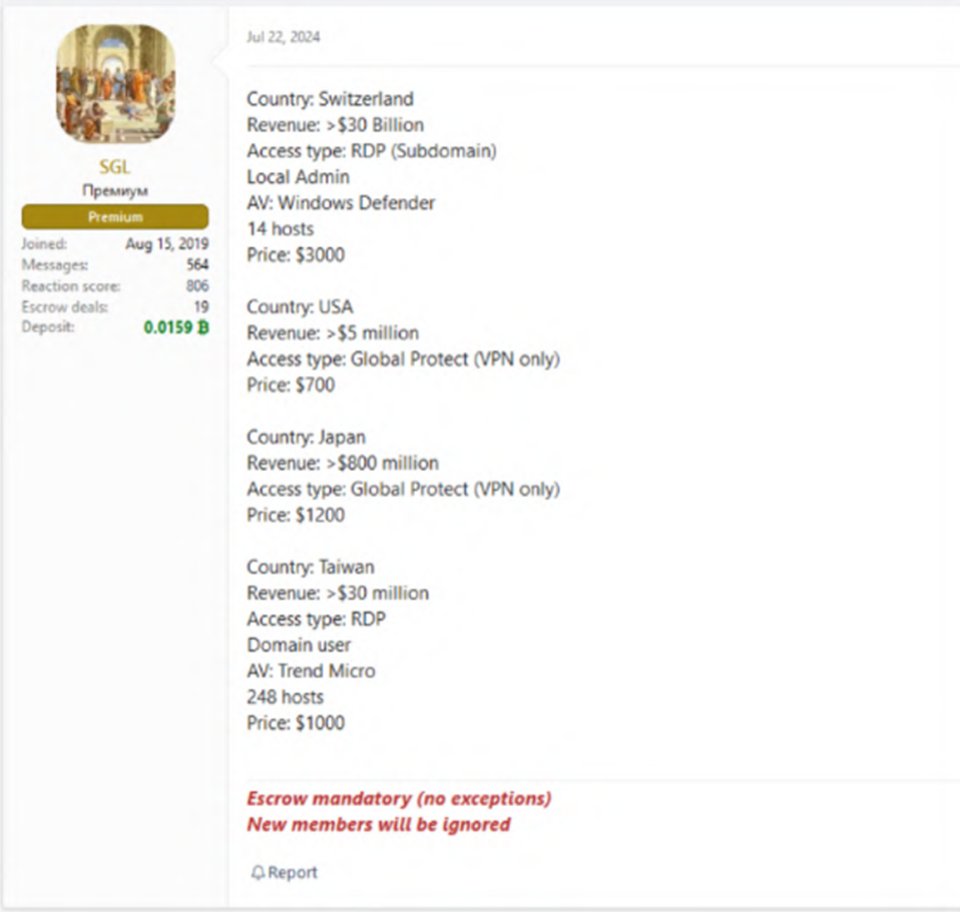

En sus publicaciones, los brokers suelen incluir información relevante para potenciales compradores, no solo para atraerlos sino también para darles confianza en la veracidad del acceso. Encontramos datos como el país de la organización, la vertical a la que pertenece, tamaño aproximado, tipo de acceso y nivel de privilegios, relación con alguna entidad gubernamental (si la tiene) o ingresos estimados de la organización afectada. El nombre de la organización suele ocultarse, para evitar que el acceso pierda valor si la misma descubre que ha sido comprometida.

Los accesos corporativos que se comercializan son bastante variados. Entre los más valiosos encontramos:

Accesos a servicios remotos

o Credenciales de VPN corporativas.

o Acceso a RDP en servidores o estaciones de trabajo.

o Acceso a portales de acceso remoto o escritorios virtuales (como Citrix).

Credenciales corporativas

o Usuarios de aplicativos de uso empresarial (como Microsoft 365).

o Credenciales para portales internos.

o Cuentas con privilegios elevados de dominio.

Accesos dentro de la red interna.

o Credenciales de servidores o equipos en la red.

o Sesiones activas o shells.

o Acceso a sistema de administración o monitoreo.

Un punto interesante en estas publicaciones es la accesibilidad. Según el 2025 Access Brokers Report, el precio promedio de un acceso es de 2700 dólares. Más aún, un 40% de los accesos publicados están valuados entre los 500 y 1000 dólares.

El impacto en la seguridad corporativa

El convertir el acceso inicial a una red corporativa en un producto comercializable dentro de la economía cibercriminal se traduce en distintas implicaciones para las organizaciones como potenciales víctimas.

Ya hemos abordado la reducción de barrera de entrada: Un atacante que no tiene las capacidades para obtener un acceso inicial pero sí para desplegar una amenaza puede simplemente comprarlo. Asimismo, otro actor más sofisticado que sí tiene las capacidades para hacerlo por su cuenta podría comprar el acceso para concentrarse en etapas de mayor sofisticación o impacto económico como la persistencia, el movimiento lateral o la exfiltración de información.

Otro factor importante es que buen parte de los accesos vendidos por los IAB son credenciales válidas o mecanismos de acceso legítimos, como VPN corporativas o cuentas de dominio comprometidas. Esta técnica, más allá de la conveniencia, es utilizada para volar debajo del radar de ciertas soluciones de seguridad o firewall que los ven como ingresos confiables.

Recomendaciones

El ecosistema criminal se complejiza año a año, convirtiéndose en una industria altamente redituable y con un crecimiento que no tiene vistas de disminuir o frenar. Frente a este escenario, desde ESET recomendamos las siguientes medidas que las organizaciones pueden adoptar para reducir la probabilidad de compromiso y comercialización de sus accesos:

• Auditar y restringir servicios expuestos directamente a Internet.

• Utilizar mecanismos de gestión de identidades y privilegios para accesos sensibles.

• Monitorear y revocar credenciales comprometidas en filtraciones de carácter público.

• Aplicar políticas de contraseñas: Exigir robustez, evitar la reutilización de credenciales e implementar la autenticación multifactor de ser posible.

• Monitorear patrones en accesos remotos o servicios como VPN: Ubicaciones, dispositivos, horarios y demás anomalías.

• Mantener actualizados sistemas y aplicaciones para evitar la explotación de vulnerabilidades ya conocidas.

• Contar con soluciones de seguridad integrales, como un EDR, para poder detectar outliers o correlacionar automáticamente eventos y detener a tiempo una infección.

• Utilizar segmentación dentro de la red corporativa para limitar el impacto de un acceso comprometido.