En un análisis de los datos relevados en los ESET Threat Report del año pasado, se observa cómo los infostealer experimentaron cambios destacables durante el año que pasó: tras el abandono del desarrollo de Agent Tesla por parte de sus creadores, familias como SnakeStealer y Formbook tomaron el liderazgo.

Aunque se observa que las detecciones globales de infostealers disminuyeron un 18% en el segundo semestre, aumentó la sofisticación de los ataques por el uso de inteligencia artificial.

En la región latinoamericana, por su parte, se consolidó como objetivo crítico: México registró uno de los hitos cuando, el 8 de julio de 2025, concentró el 70% de las detecciones globales de Lumma Stealer debido a una campaña masiva de spam. Por otro lado, Brasil se convirtió en el principal "punto caliente" de una nueva generación de amenazas híbridas que combinan spyware con robo financiero x|mediante NFC.

A continuación, haremos un repaso del panorama planteado durante el año pasado en la actividad de infostealers y del robo de credenciales de acceso, con foco en las familias de malware más prevalente en la región latinoamericana.

Top 5 de familias a nivel regional

Basado en los incidentes específicos y la telemetría de ESET, las familias con mayor impacto en Latinoamérica son:

1. Win/Formbook: La familia más detectada globalmente al cierre de 2025 (17.3%), con alta presencia en toda la región a través de campañas de phishing.

2. Win/Spy.LummaStealer: Responsable de ataques masivos dirigidos específicamente al mercado mexicano.

3. MSIL/Spy.AgentTesla: A pesar de su declive en desarrollo, sigue siendo un "peso pesado" distribuido ampliamente a través de servicios como CloudEyE.

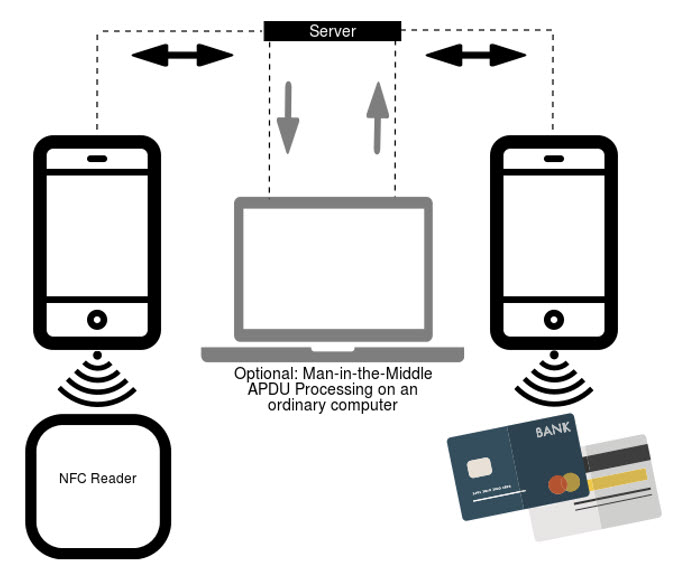

4. Android/Spy.NGate (incluyendo PhantomCard): Una amenaza de spyware móvil diseñada específicamente para el ecosistema bancario de Brasil, capaz de robar contactos y datos de tarjetas.

5. JS/Spy.Banker: Trojanos basados en JavaScript con alta tasa de detección global (9.5%) que afectan usuarios financieros en la región.

Top 5 Países más afectados por estos tipos de malware

En un análisis pormenorizado sobre la actividad de infostealers en nuestra región podemos, siguiendo la telemetría ESET durante 2025, individualizar los casos más relevantes y familias preponderantes en cada país de la región:

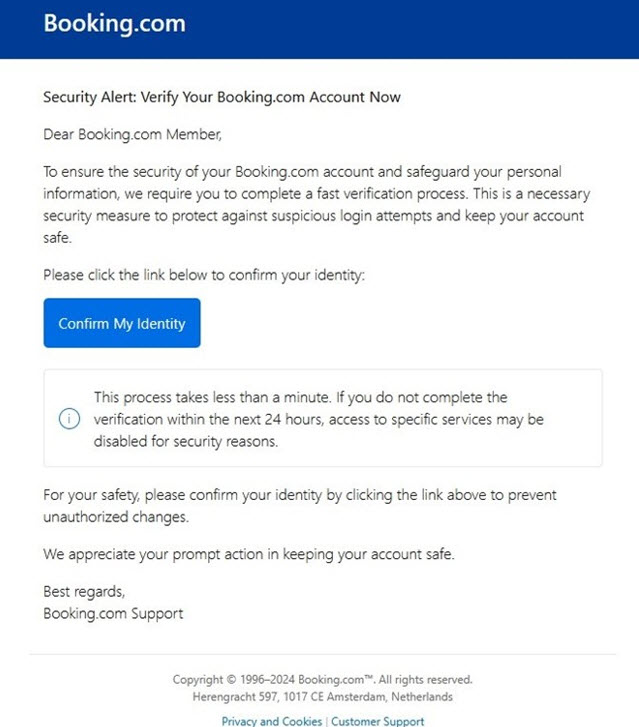

• México se posiciona como protagonista por la campaña de Lumma Stealer en julio, en la que se han utilizado señuelos en español para infectar equipos. Por ejemplo, campañas de phishing distribuyeron mensajes falsos de Booking para engañar a distintos usuarios a entregar sus datos personales, creyendo contestar a notificaciones de la plataforma.

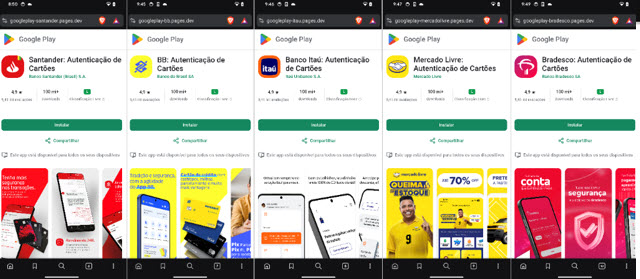

• Brasil: Foco principal de NFC fraud. Actores locales como Go1ano Developer adaptaron malware (PhantomCard) para suplantar a los cuatro bancos más grandes del país y plataformas de e-commerce.

• Perú: Identificado en la telemetría como uno de los países con mayor volumen de detecciones de la técnica ClickFix (6% del total global), utilizada para desplegar infostealers.

• Chile: Reportado específicamente como uno de los países donde se ha detectado la presencia de NGate, la avanzada herramienta de espionaje y relevo NFC.

• Colombia/Argentina: Ambos países aparecen con una presencia notable y constante en los mapas de calor de telemetría de infostealers, aunque sin incidentes de familias únicas detallados individualmente como en los casos anteriores.

Principales características de los infostealers detectados

En relación con los detalles de estas familias de malware podemos agrupar algunas de las características destacadas en los distintos infostealers detectados:

Modelo MaaS (Malware as a Service). La mayoría (Lumma, SnakeStealer, Danabot) se alquilan en foros clandestinos, permitiendo que atacantes sin habilidades técnicas operen botnets.

Uso de IA. Amenazas como QuietVault utilizan instrucciones (prompts) de IA para identificar y exfiltrar secretos de repositorios dentro de GitHub.

Capacidades híbridas. El malware moderno ya no solo roba contraseñas; familias como RatOn combinan acceso remoto (RAT), robo de billeteras de criptomonedas (MetaMask) y ataques de relevo NFC.

Evolución en Móviles. Ahora incluyen funciones para robar la lista de contactos de la víctima, facilitando futuras campañas de ingeniería social dirigida.

Formas de Distribución

Entre las principales formas de distribuir este tipo de malware, están:

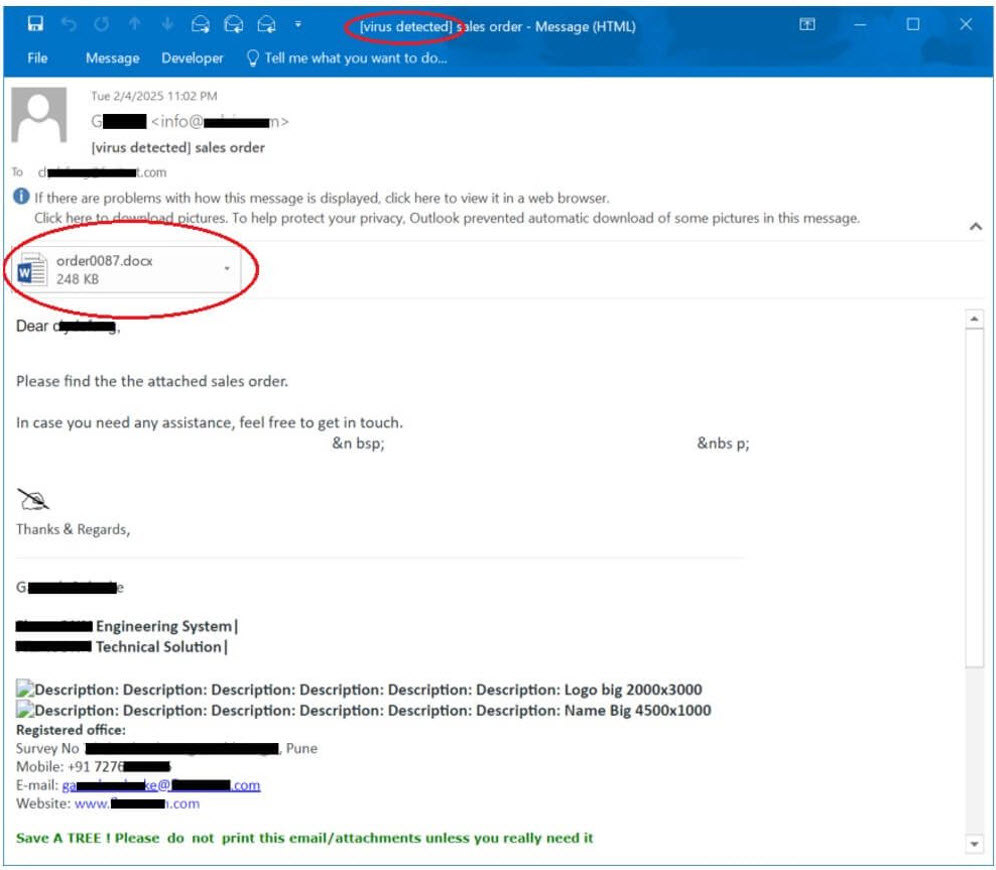

• Phishing y spam localizado: Sigue siendo el vector número uno, utilizando archivos adjuntos (ISO, EXE, scripts) con temas de facturas o pedidos, adaptados al idioma local.

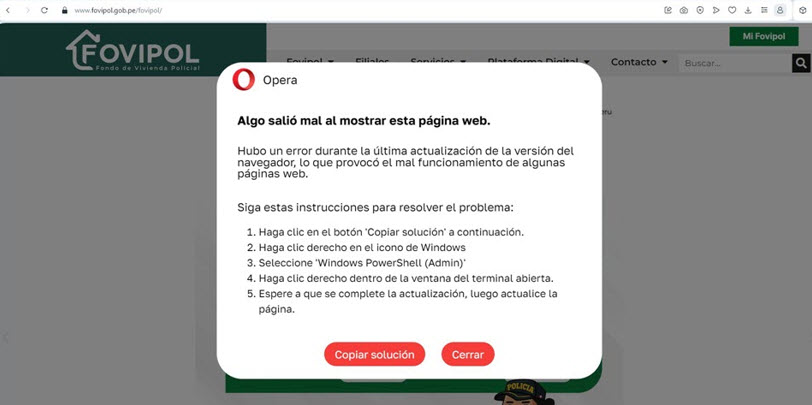

• ClickFix: Una técnica de ingeniería social donde se muestra un error falso (ej. en Word o Google Meet) y se engaña al usuario para que copie y ejecute un comando malicioso en su terminal para "arreglarlo".

• CloudEyE (GuLoader): Un downloader que se volvió extremadamente popular en H2 2025, multiplicando su actividad por 30 para inyectar infostealers como Formbook o Agent Tesla.

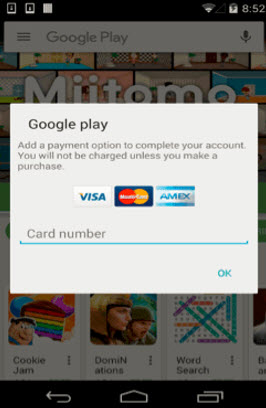

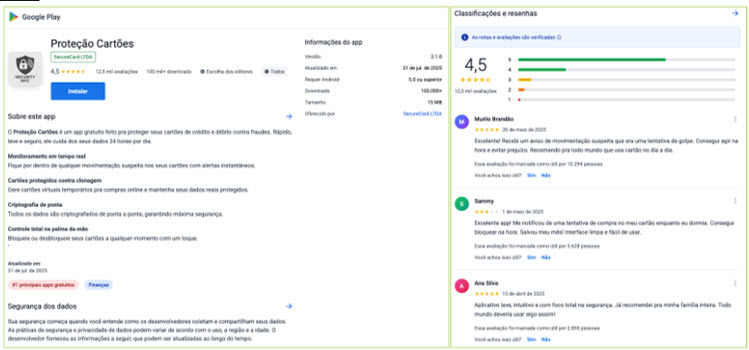

• Sitios web fraudulentos: Suplantación de Google Play con reseñas falsas positivas para incitar la descarga de apps de "seguridad" que en realidad contienen spyware.

Conclusión

En 2025 los infostealers redujeron su volumen, pero aumentaron en sofisticación, impulsados por IA y el modelo MaaS. Latinoamérica se volvió un objetivo clave, con México y Brasil como epicentros de campañas masivas y amenazas híbridas. El desafío para 2026 es reforzar credenciales, frenar la cadena de infección y ampliar la defensa en entornos móviles y NFC.