El 19 de julio de 2025, Microsoft confirmó que un conjunto de vulnerabilidades zero-day en SharePoint Server llamado ToolShell está siendo explotado en la naturaleza. ToolShell se compone de CVE-2025-53770, una vulnerabilidad de ejecución remota de código, y CVE-2025-53771, una vulnerabilidad de suplantación de servidor. Estos ataques se dirigen a servidores locales de Microsoft SharePoint, específicamente aquellos que ejecutan SharePoint Subscription Edition, SharePoint 2019 o SharePoint 2016. SharePoint Online en Microsoft 365 no se ve afectado. Explotar estas vulnerabilidades permite a los actores de amenazas ingresar a sistemas restringidos y robar información confidencial.

A partir del 17 de julio, ToolShell ha sido ampliamente explotado por todo tipo de actores de amenazas, desde cibercriminales de poca monta hasta grupos APT de estado-nación. Dado que SharePoint está integrado con otros servicios de Microsoft, como Office, Teams, OneDrive y Outlook, este compromiso puede proporcionar a los atacantes un asombroso nivel de acceso en toda la red afectada.

Como parte del ataque, los actores de la amenaza suelen encadenar cuatro vulnerabilidades: las ya parcheadas CVE-2025-49704 y CVE-2025-49706, junto a las ya mencionadas CVE-2025-53770 y CVE-2025-53771. Desde el 22 de julio, CVE-2025-53770 y CVE-2025-53771 también han sido parcheadas.

Payloads Webshell

La explotación de ToolShell permite a los atacantes eludir la autenticación multifactor (MFA) y el inicio de sesión único (SSO). Tras introducirse en el servidor atacado, los agresores desplegaban webshells maliciosas para extraer información del sistema comprometido. Uno de los scripts utilizados con frecuencia para este fin se llama spinstall0.aspx, que rastreamos como MSIL/Webshell.JS.

Además, el 22 de julio de 2025, observamos que los atacantes intentaron desplegar otras webshells ASP sencillas capaces de ejecutar comandos proporcionados por el atacante a través de cmd.exe. Estas webshells se desplegaron utilizando los siguientes nombres de archivo: ghostfile346.aspx, ghostfile399.aspx, ghostfile807.aspx, ghostfile972.aspx y ghostfile913.aspx.

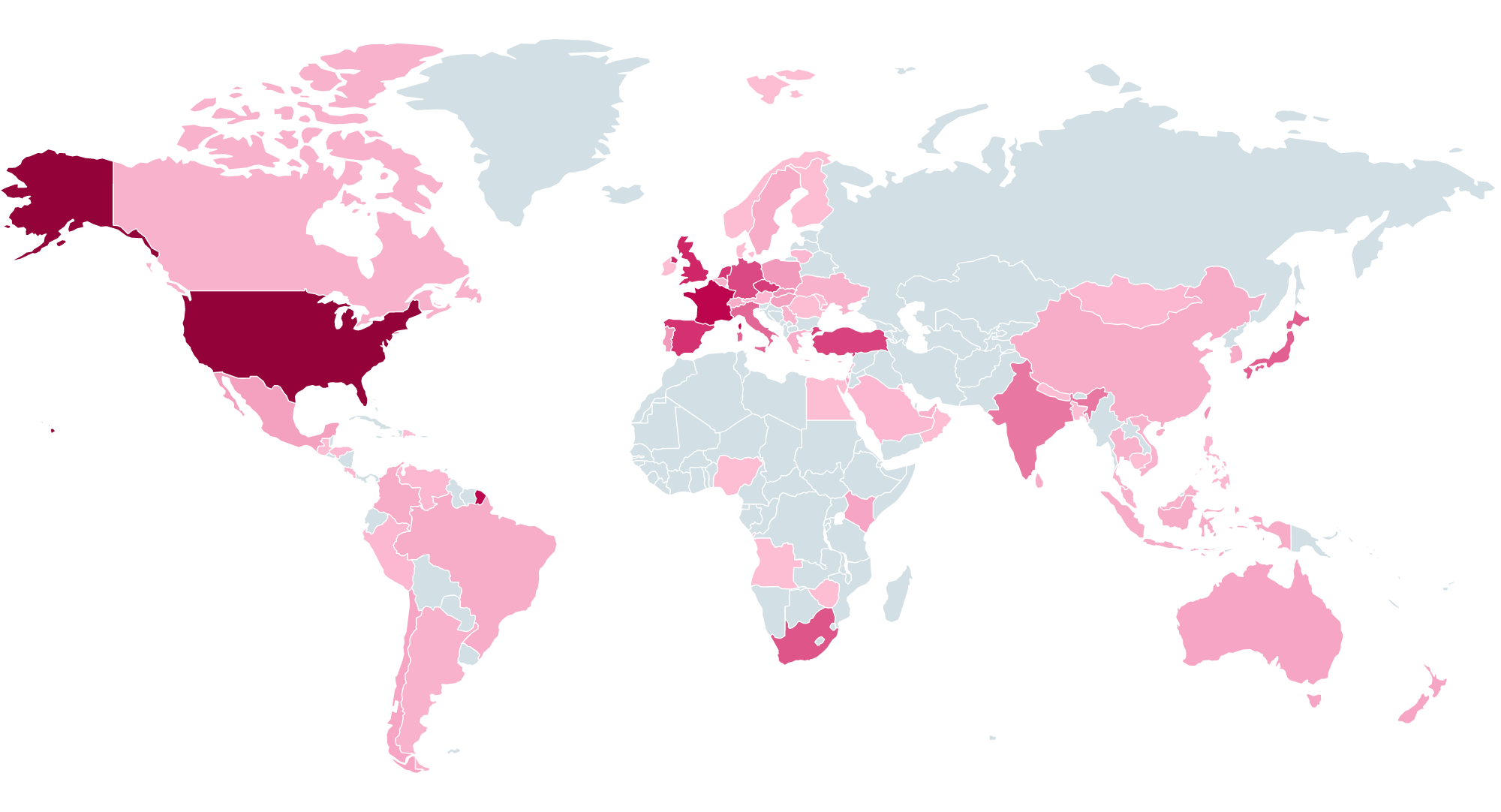

Los productos de ESET detectaron por primera vez un intento de explotar parte de la cadena de ejecución —la vulnerabilidad Sharepoint/Exploit.CVE-2025-49704— el 17 de julio en Alemania. Sin embargo, debido a que este intento fue bloqueado, el payload webshell final no fue entregado al sistema objetivo. La primera vez que registramos el payload propiamente dicha fue el 18 de julio en un servidor de Italia. Como se puede ver en la Figura 1, desde entonces hemos observado explotaciones activas de ToolShell en todo el mundo, siendo EE.UU. (13,3% de los ataques) el país más atacado según nuestros datos de telemetría.

Seguimiento de los ataques

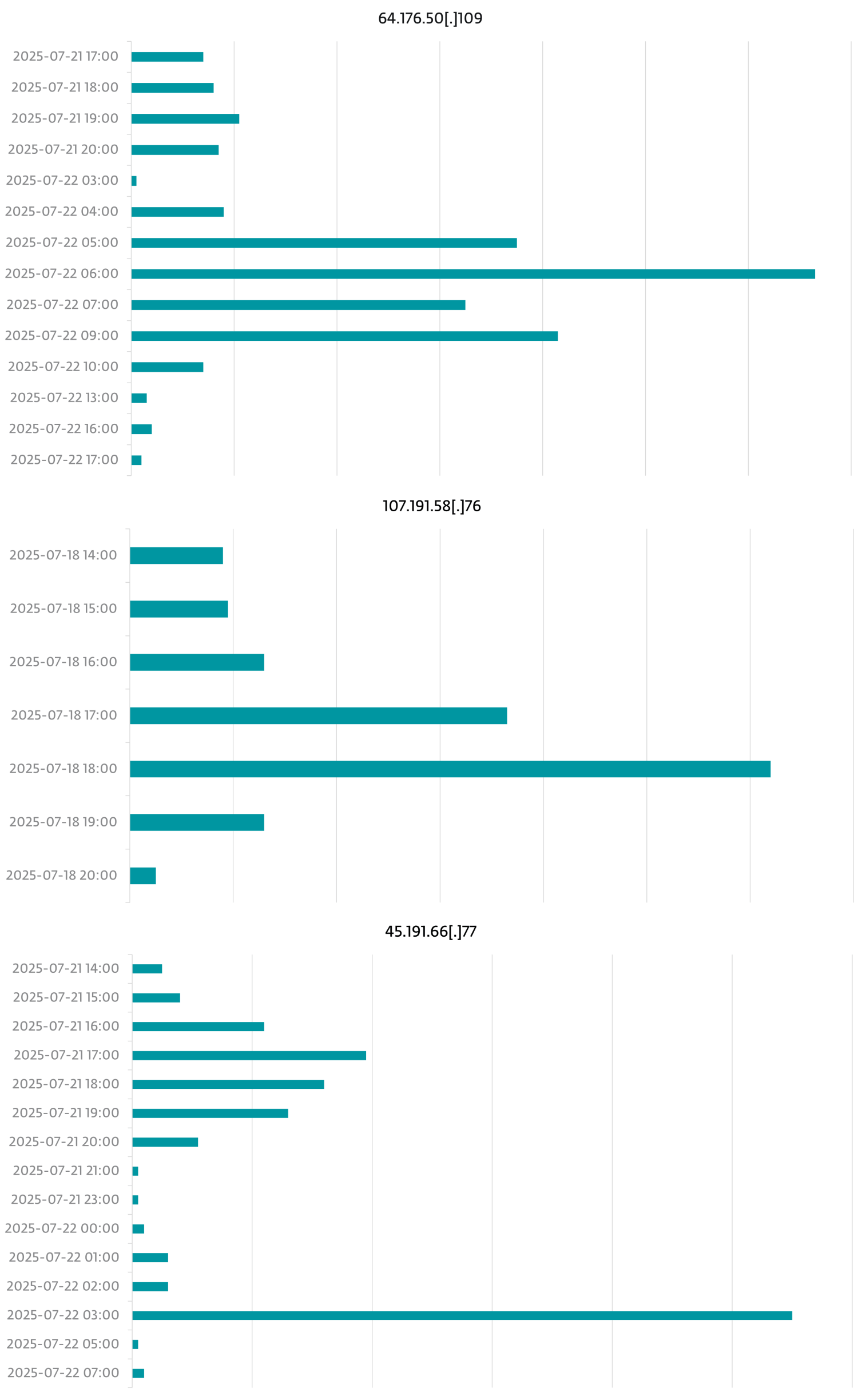

Nuestra monitorización de los ataques ToolShell del 17 al 22 de julio reveló que procedían de las direcciones IP que se muestran en la Tabla 1 (todas las horas están en UTC).

Tabla 1. Direcciones IP de los atacantes Direcciones IP de los atacantes

| IP address | Attack start date | Attack end date |

| 96.9.125[.]147 | 2025-07-17 09:00 | 2025-07-17 16:00 |

| 107.191.58[.]76 | 2025-07-18 14:00 | 2025-07-18 20:00 |

| 104.238.159[.]149 | 2025-07-19 04:00 | 2025-07-19 09:00 |

| 139.59.11[.]66 | 2025-07-21 11:00 | 2025-07-21 16:00 |

| 154.223.19[.]106 | 2025-07-21 13:00 | 2025-07-22 18:00 |

| 103.151.172[.]92 | 2025-07-21 14:00 | 2025-07-21 16:00 |

| 45.191.66[.]77 | 2025-07-21 14:00 | 2025-07-22 07:00 |

| 83.136.182[.]237 | 2025-07-21 14:00 | 2025-07-21 16:00 |

| 162.248.74[.]92 | 2025-07-21 14:00 | 2025-07-21 17:00 |

| 38.54.106[.]11 | 2025-07-21 15:00 | 2025-07-21 15:00 |

| 206.166.251[.]228 | 2025-07-21 16:00 | 2025-07-22 16:00 |

| 45.77.155[.]170 | 2025-07-21 16:00 | 2025-07-21 19:00 |

| 64.176.50[.]109 | 2025-07-21 17:00 | 2025-07-22 17:00 |

| 149.28.17[.]188 | 2025-07-22 03:00 | 2025-07-22 03:00 |

| 173.239.247[.]32 | 2025-07-22 05:00 | 2025-07-22 05:00 |

| 109.105.193[.]76 | 2025-07-22 05:00 | 2025-07-22 16:00 |

| 2.56.190[.]139 | 2025-07-22 06:00 | 2025-07-22 07:00 |

| 141.164.60[.]10 | 2025-07-22 07:00 | 2025-07-22 18:00 |

| 124.56.42[.]75 | 2025-07-22 13:00 | 2025-07-22 18:00 |

La Figura 2 muestra la cronología de los ataques procedentes de las tres direcciones IP más activas.

Preocupantemente, Microsoft ha informado de que varios actores de amenazas alineados con China se han unido a los intentos de explotación. Por nuestra parte, hemos detectado un backdoor asociado a LuckyMouse -un grupo de ciberespionaje que ataca principalmente a gobiernos, empresas de telecomunicaciones y organizaciones internacionales- en una máquina de Vietnam atacada a través de ToolShell. En este momento, no está claro si el sistema había sido comprometido previamente o si el backdoor se introdujo durante el ataque actual.

No obstante, los grupos APT alineados con China sin duda han aprovechado la oportunidad para añadir la cadena de exploits a sus arsenales: según nuestra telemetría, entre las víctimas de los ataques ToolShell se encuentran varias organizaciones gubernamentales de alto valor que han sido objetivos de estos grupos durante mucho tiempo.

Ahora que ya no hay gato encerrado, esperamos que muchos más atacantes oportunistas se aprovechen de los sistemas sin parches. Los intentos de explotación están en curso y seguramente continuarán. Por lo tanto, si utiliza SharePoint Server, se recomienda lo siguiente (según las directrices de Microsoft):

- utilice únicamente versiones compatibles,

- aplique las últimas actualizaciones de seguridad,

- asegurarse de que Antimalware Scan Interface está activado y configurado correctamente, con una solución de ciberseguridad adecuada, y

- rotar las claves de máquina ASP.NET de SharePoint Server.

Para cualquier consulta sobre nuestras investigaciones publicadas en WeLiveSecurity, póngase en contacto con nosotros en threatintel@eset.com.ESET Research ofrece informes privados de inteligencia APT y feeds de datos. Para cualquier consulta sobre este servicio, visite la página de ESET Threat Intelligence.

IoCs

Puede encontrar una lista completa de indicadores de compromiso (IoCs) y muestras en nuestro repositorio GitHub.

Archivos

| SHA-1 | Filename | Detection | Description |

| F5B60A8EAD96703080E7 |

spinstall0.aspx | MSIL/Webshell.JS | Webshell deployed via SharePoint vulnerabilities |

Red

| IP | Domain | Hosting provider | First seen | Details |

| 96.9.125[.]147 | N/A | BL Networks | 2025-07-17 | IP address exploiting SharePoint vulnerabilities. |

| 107.191.58[.]76 | N/A | The Constant Company, LLC | 2025-07-18 | IP address exploiting SharePoint vulnerabilities. |

| 104.238.159[.]149 | N/A | The Constant Company, LLC | 2025-07-19 | IP address exploiting SharePoint vulnerabilities. |

| 139.59.11[.]66 | N/A | DigitalOcean, LLC | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 154.223.19[.]106 | N/A | Kaopu Cloud HK Limited | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 103.151.172[.]92 | N/A | IKUUU NETWORK LTD | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 45.191.66[.]77 | N/A | VIACLIP INTERNET E TELECOMUNICAÇÕES LTDA | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 83.136.182[.]237 | N/A | Alina Gatsaniuk | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 162.248.74[.]92 | N/A | xTom GmbH | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 38.54.106[.]11 | N/A | Kaopu Cloud HK Limited | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 206.166.251[.]228 | N/A | BL Networks | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 45.77.155[.]170 | N/A | Vultr Holdings, LLC | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 64.176.50[.]109 | N/A | The Constant Company, LLC | 2025-07-21 | IP address exploiting SharePoint vulnerabilities. |

| 149.28.17[.]188 | N/A | The Constant Company, LLC | 2025-07-22 | IP address exploiting SharePoint vulnerabilities. |

| 173.239.247[.]32 | N/A | GSL Networks Pty LTD | 2025-07-22 | IP address exploiting SharePoint vulnerabilities. |

| 109.105.193[.]76 | N/A | Haruka Network Limited | 2025-07-22 | IP address exploiting SharePoint vulnerabilities. |

| 2.56.190[.]139 | N/A | Alina Gatsaniuk | 2025-07-22 | IP address exploiting SharePoint vulnerabilities. |

| 141.164.60[.]10 | N/A | The Constant Company, LLC | 2025-07-22 | IP address exploiting SharePoint vulnerabilities. |

| 124.56.42[.]75 | N/A | IP Manager | 2025-07-22 | IP address exploiting SharePoint vulnerabilities. |

Técnicas ATT&CK de MITRE

Esta tabla se ha elaborado utilizando la versión 17 del framework MITRE ATT&CK.

| Tactic | ID | Name | Description |

| Initial Access | T1190 | Exploit Public-Facing Application | Threat actors exploited CVE-2025-49704, CVE-2025-49706, CVE-2025-53770, and CVE‑2025-53771 to compromise on-premises Microsoft SharePoint servers. |

| Execution | T1059.003 | Command and Scripting Interpreter: Windows Command Shell | The deployed webshells execute attacker-supplied commands via cmd.exe. |

| Persistence | T1505.003 | Server Software Component: Web Shell | Threat actors deployed webshells to compromised servers. |

| Collection | T1005 | Data from Local System | The deployed webshells allow the attackers to extract information from the compromised systems. |