Una campaña de ingeniería social activa durante marzo y los primeros días de abril comenzó con el envío de mensajes de texto que suplantaban la identidad de una de las telefónicas más grandes de México. Los cibercriminales buscaban que los usuarios ingresaran su información financiera, tentándolos con el supuesto canje de puntos acumulados por productos.

El engaño dirigía a las víctimas a una URL que simulaba pertenecer a la empresa legítima y prometía celulares o smartwatches a cambio de esos puntos. Este sitio ya fue deshabilitado e identificado como fraudulento.

Este caso sirve como ejemplo de cómo operan este tipo de campañas de phishing. A continuación, detallamos las distintas etapas utilizadas para engañar a las víctimas y obtener sus datos. Conocer estas tácticas permite identificar otros intentos de fraude bajo distintas fachadas, ya que, una vez detectados y dados de baja los sitios falsos, los ciberdelincuentes suelen migrar a nuevas URLs y reactivar el engaño a través de otros canales de distribución.

Cómo opera la estafa paso a paso

La campaña se estructura en una serie de etapas diseñadas para generar confianza y obtener información sensible de forma progresiva.

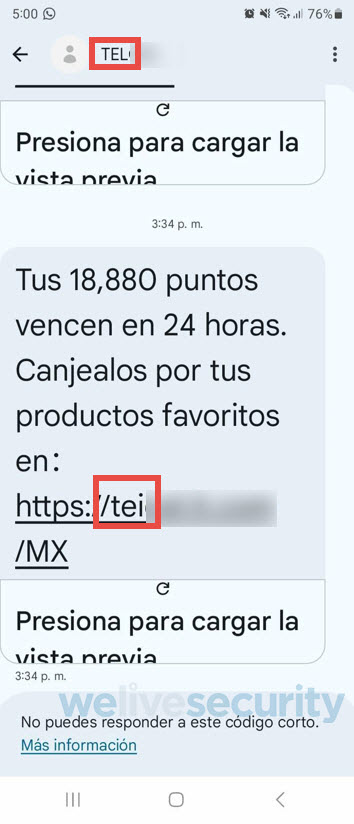

Etapa 1: Mensaje SMS con enlace a sitio fraudulento

En esta etapa se puede ver el primer signo de alerta de mensaje falso: el link tiene una URL con un error mínimo, intentando imitar la legítima de la empresa solo cambiándole una letra ‘l’ por una ‘i’, lo que a ojos cansados o en momento de distracción puede confundir.

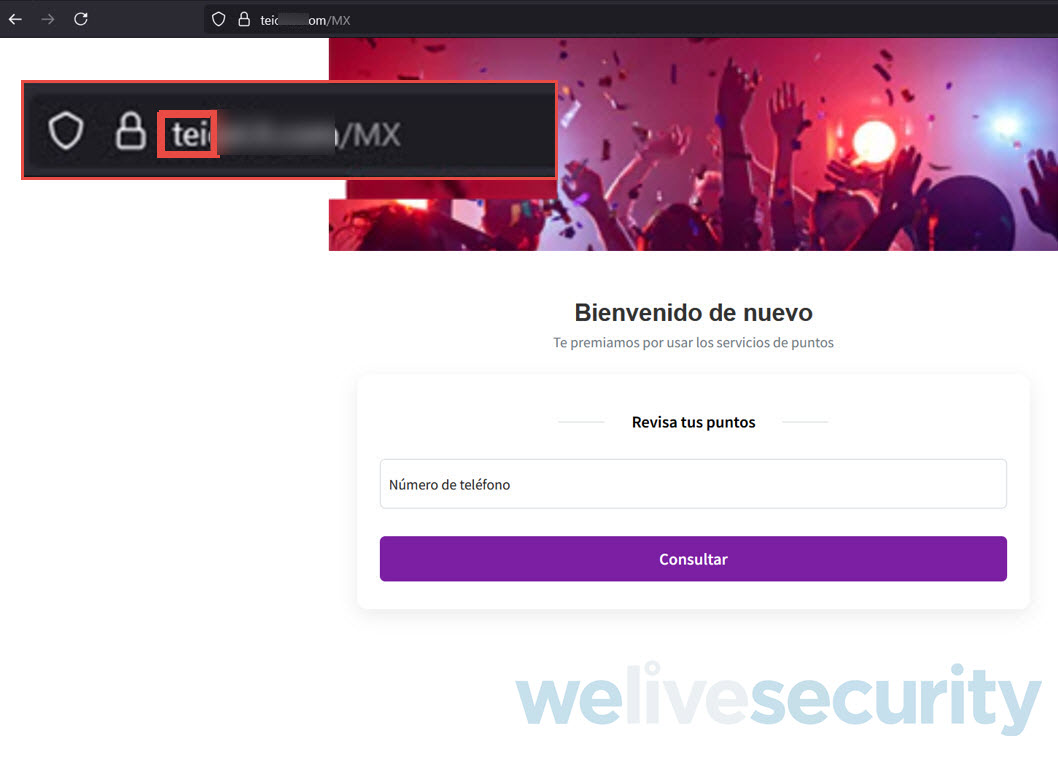

Etapa 2: Portal fraudulento y manipulación psicológica mediante puntos

Una vez que la víctima da clic en el enlace del mensaje de texto, es dirigida a una página que duplica el estilo de la importante empresa telefónica en México. Aquí con la promesa de acceder a un catálogo de productos para canjear por los puntos acumulados prometidos, se le pide que confirmar el número de celular.

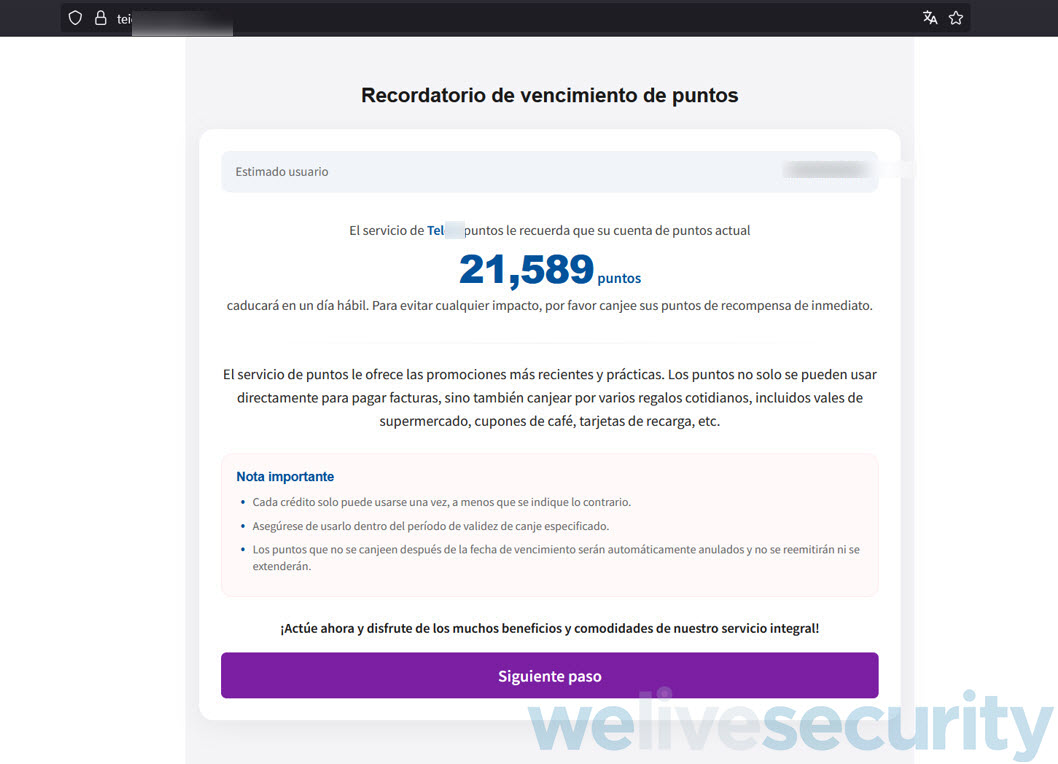

A continuación, el usuario podrá ver un “recordatorio de vencimiento de puntos” y los puntos supuestamente acumulados. Además de una inconsistencia en el monto que dice el SMS original y el que ahora se le muestra al usuario, en esta instancia podemos notar otras señales típicas de este tipo de fraudes: se transmite una sensación de urgencia, informando falsamente que hay un tiempo limitado para poder utilizar los puntos acumulados y refuerza la necesidad de actuar rápidamente.

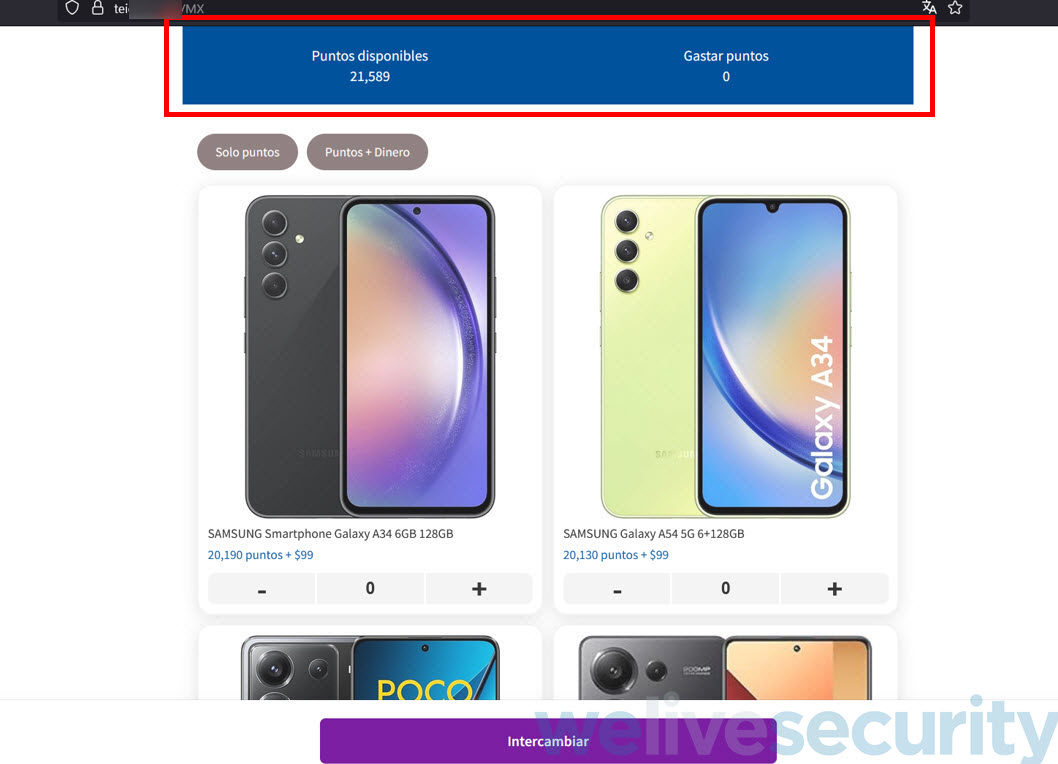

Etapa 3: Catálogo falso de productos para reforzar el incentivo

Cuando el usuario da clic en el botón de “Siguiente paso”, se le dirige a un catálogo de productos entre los que puede escoger un celular de gama media o alta, incluso smartwatches.

Convenientemente, la cantidad de puntos asignados permite al usuario elegir prácticamente cualquier producto.

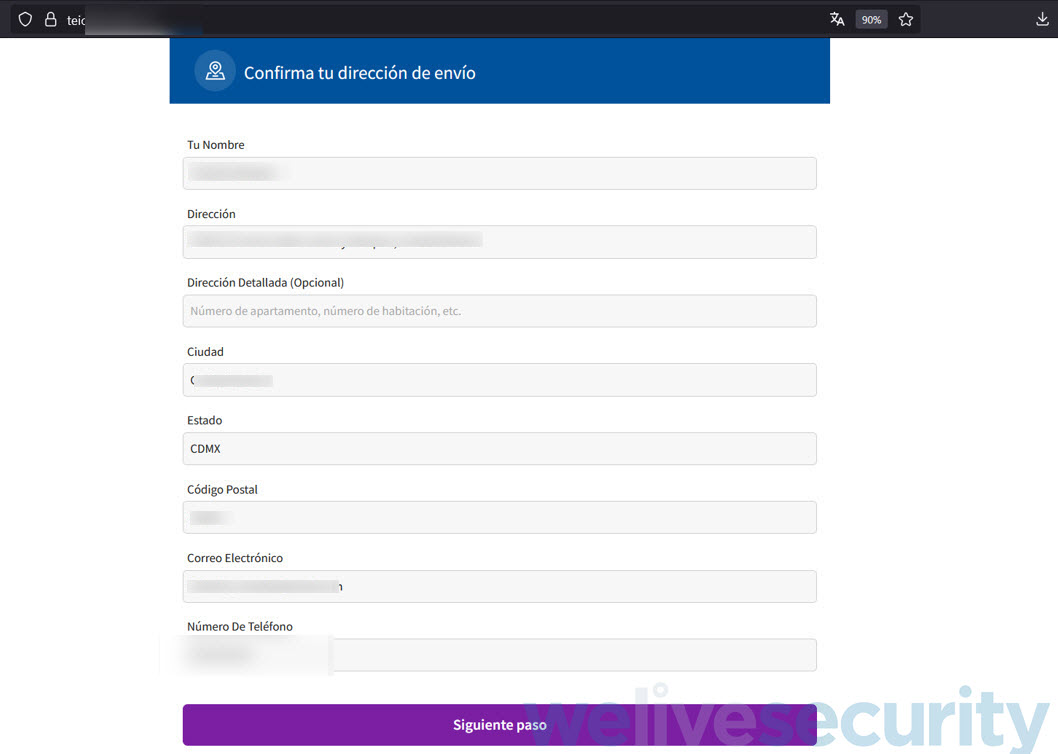

Etapa 4: Formularios falsos para recolección de datos personales

Después de la selección del producto, es aquí donde viene lo más crítico: un formulario en el que la víctima, creyendo estar confirmando sus datos, ingresa su información personal: el nombre, dirección, correo electrónico entre otros.

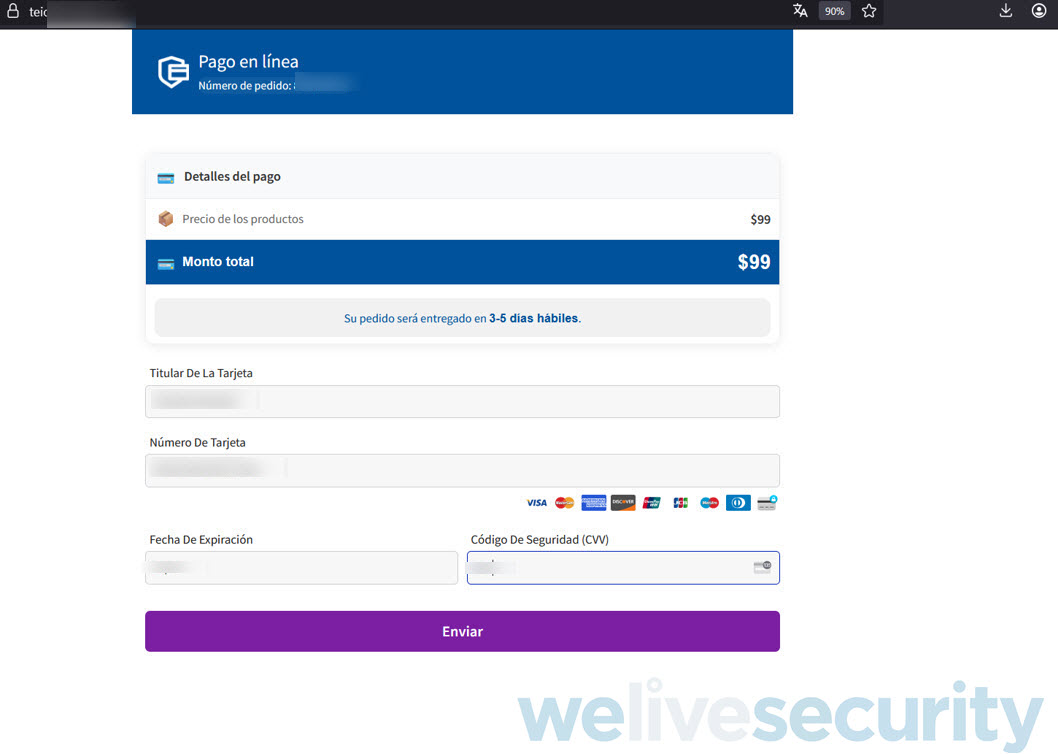

Etapa 5: Solicitud de información bancaria bajo pretexto logístico

Luego, un segundo formulario avanza un paso más, ahora con datos más críticos: datos bancarios, con la excusa de validar el pedido de envío del producto canjeado y un pequeño cargo de gestión.

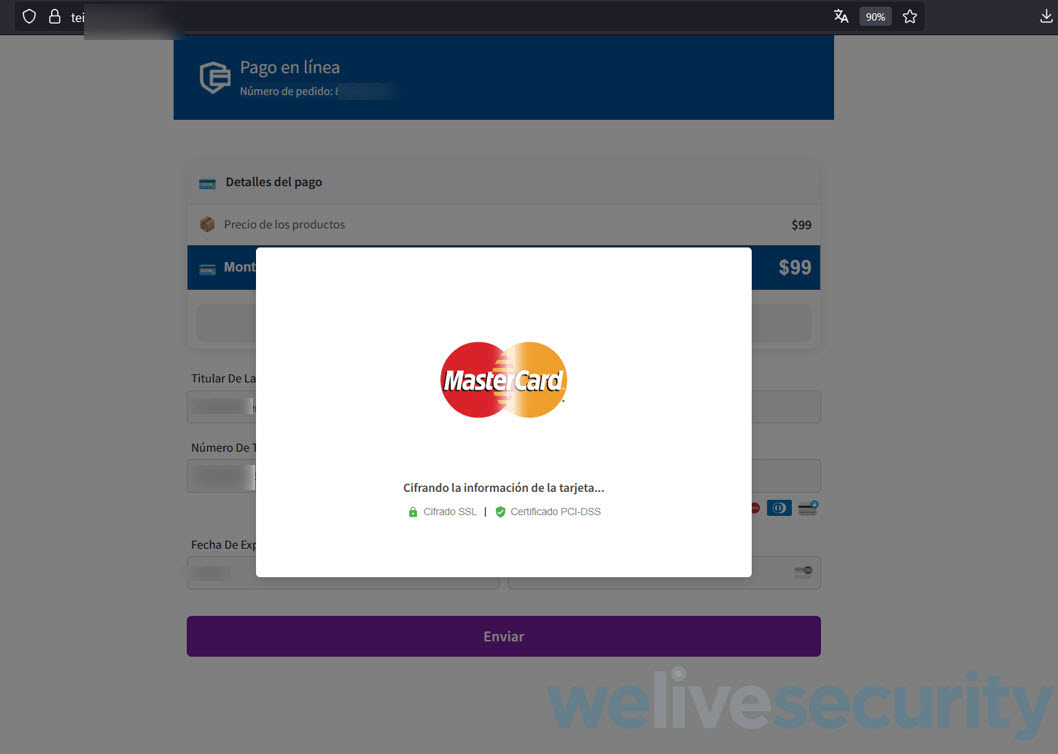

Etapa 6: Simulación del proceso de pago

Para hacer más creíble de que se trata de una promoción real, la propia página lanza un banner que simula validar la información introducida de la tarjeta de crédito del usuario como se ve en la siguiente captura:

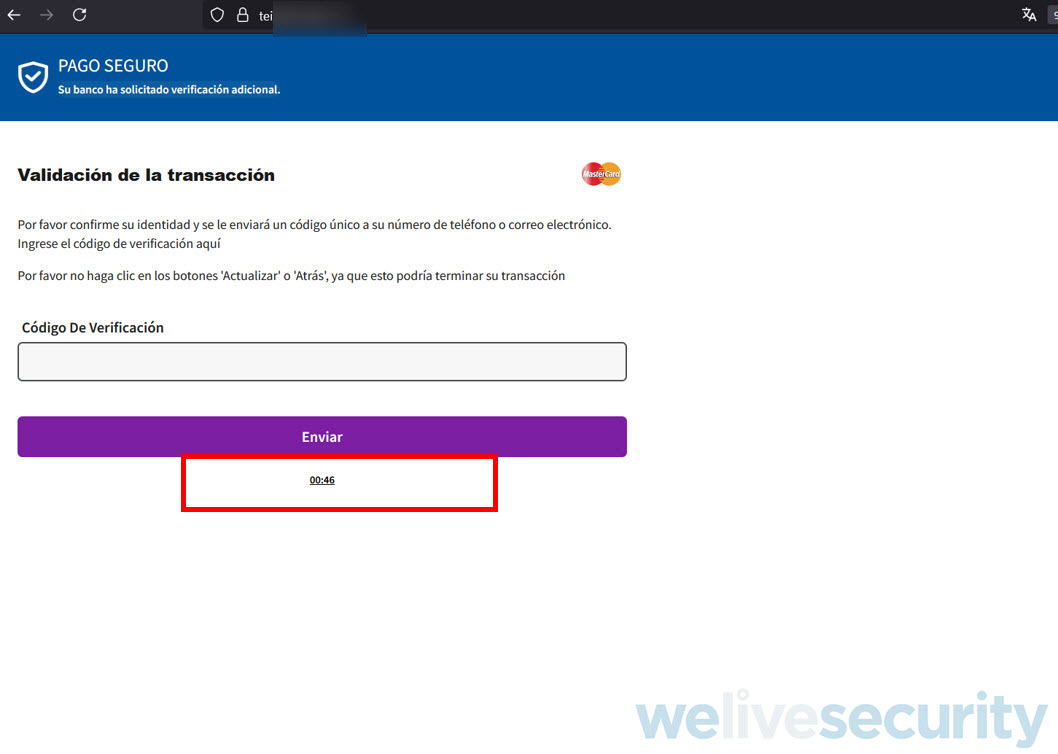

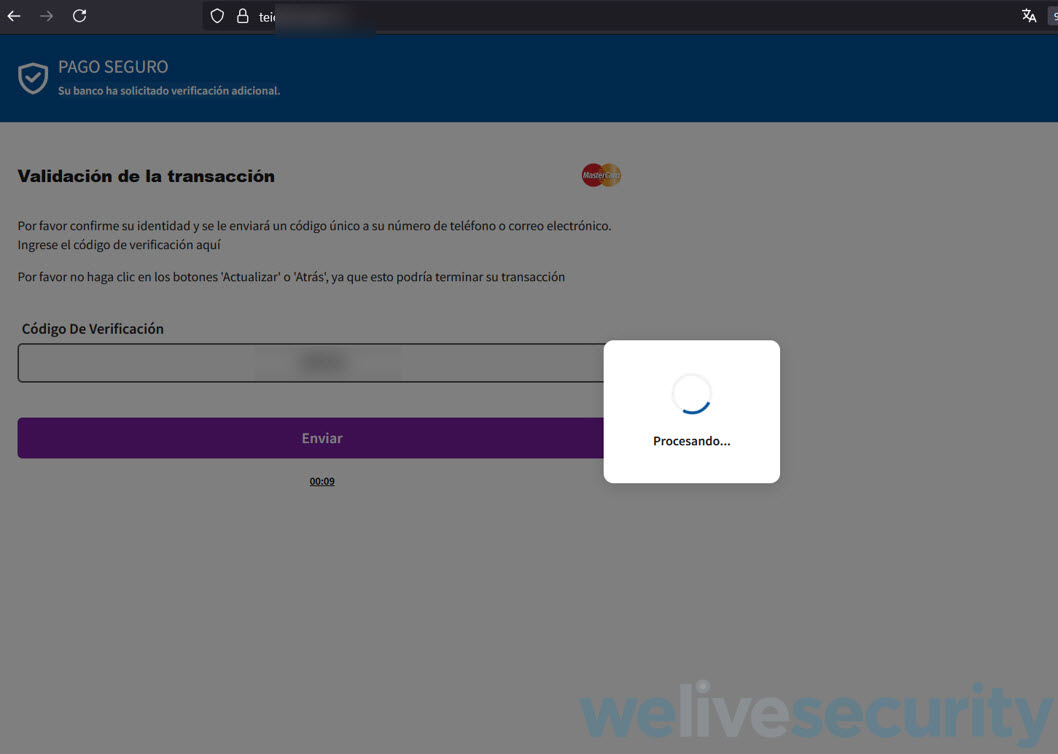

Pasados unos cuantos segundos de la validación de la tarjeta de crédito, ahora se le pide al usuario un “Código de Verificación” que debe de llegarle a sus teléfono o correo electrónico, además de poner un temporizador para generar más presión.

Cuando se introduce el código de Verificación, aparece un pop up indicando que se está procesando la información que el usuario brindó.

Etapa 7: Falla forzada del pago y solicitud reiterada de datos bancarios

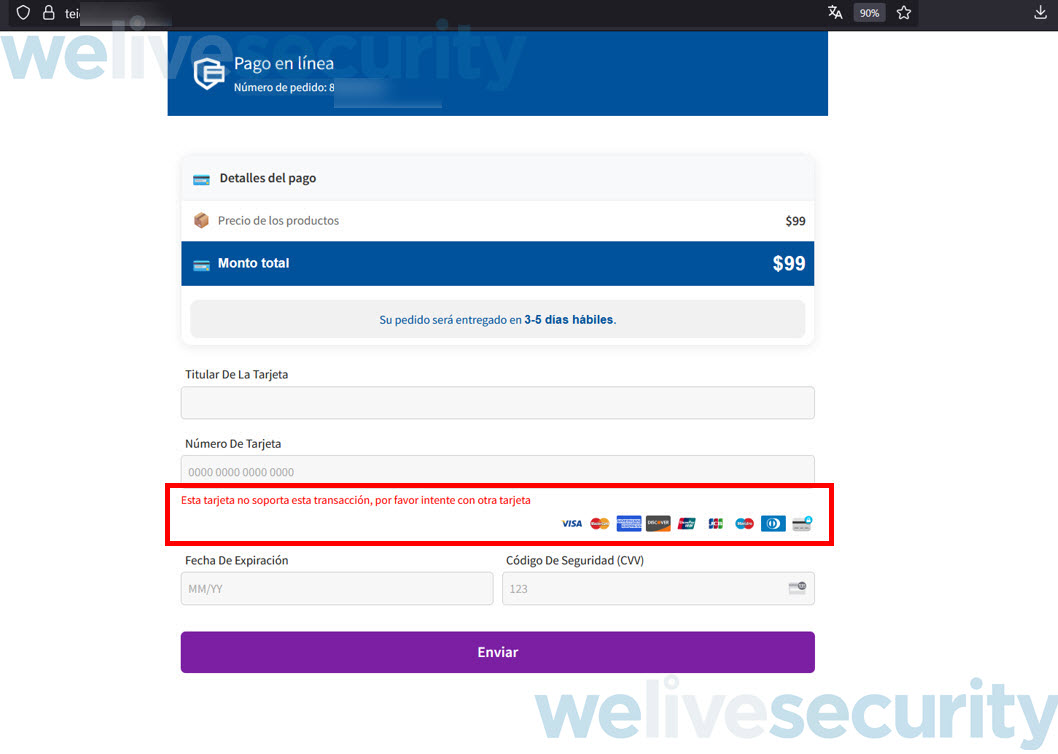

Como era de esperarse, el pago es rechazado y el usuario es redirigido a un segundo formulario que pedirá nuevos datos bancarios. La excusa esta vez es: “Esta tarjeta no soporta esta transacción, por favor intente con otra tarjeta”.

En este último paso, la víctima puede ingresar datos de una segunda tarjeta de crédito, si no ha llegado a identificar a tiempo las irregularidades y signos de estafa y cree que hay algo erróneo en su tarjeta. De esta forma aumenta el caudal de información que los cibercriminales pueden robar.

Si la víctima llegó hasta estas instancias, el robo de información se concretó y sus datos personales y bancarios ya probablemente se encuentran en manos de los atacantes, quienes pueden explotarlos directamente o comercializarlos dentro del ecosistema de la ciberdelincuencia.

La raíz del problema

En México, las filtraciones de datos personales se han intensificado durante el arranque de 2026, lo que ha puesto en evidencia las vulnerabilidades tanto en el sector privado como en instituciones públicas. Casos como la mega filtración de datos que se atribuyó el grupo Chronus, en el que expuso información de dependencias gubernamentales, así como la reciente vulneración de sistemas vinculados al registro de líneas telefónicas en el país, ponen sobre la mesa la necesidad de que las instituciones fortalezcan sus estrategias de ciberseguridad.

Para los ciberdelincuentes, estas bases de datos representan un atractivo objetivo debido a su volumen, ya que la información personal de miles o millones de usuarios puede ser utilizada en campañas masivas de spam, phishing o fraudes financieros más sofisticados y mejor dirigidos, como es el caso de este análisis.

Como en artículos anteriores, hemos observado en varios casos donde los cibercriminales usan el nombre de una entidad/empresa importante para engañar a los usuarios y convencerlos de que brinden datos personales y financieros pues al abusar del conocimiento público de grandes marcas y entidades de confianza, es cuando el usuario baja su defensa.

Riesgos asociados a las filtraciones de datos

La ciberseguridad es un tema prioritario tanto para organizaciones como para usuarios, pues los datos personales se han convertido en una mercancía altamente explotable dentro del mercado de ciberdelincuencia.

Estos datos son comercializados en foros clandestinos o en la dark web a precios muy bajos.Un caso reciente es el documentado por el periodista de investigación Ignacio Villaseñor que reveló una base de datos de 228,589 clientes de servicios financieros que fue ofertada en estos foros clandestinos por apenas 3,500.00 pesos, lo que deja en evidencia la facilidad con la que esta información puede ser adquirida por ciberdelincuentes.

Los principales riesgos de las filtraciones de datos personales y sensibles son:

- Robo de identidad: permite a terceros hacerse pasar por la víctima para abrir cuentas bancarias, solicitar créditos o realizar trámites oficiales a su nombre.

- Fraudes financieros: un uso indebido de datos personales o bancarios puede terminar en compras, transferencias o contrataciones sin autorización del usuario.

- Campañas de ingeniería social: los atacantes utilizan información real para crear mensajes o llamadas más creíbles, aumentando la probabilidad de que la víctima caiga en el engaño y logren estafarla.

- Acceso a cuentas: si se filtran correos o contraseñas, los delincuentes pueden ingresar a servicios personales, redes sociales o aplicaciones bancarias y vaciar cuentas o lanzar ataques a las personas cercanas a la víctima.

- Extorsión: la información personal puede utilizarse para intimidar o presionar a las víctimas a realizar pagos para recuperarla.

Recomendaciones de seguridad

Ante este panorama, se recomienda tomar medidas preventivas como:

- Evitar compartir datos personales por teléfono, correo o mensajes sin verificar la autenticidad del remitente.

- Utilizar contraseñas únicas y robustas y combinarlas con letras, números y caracteres especiales.

- Activar la verificación en dos pasos (2FA) para añadir una capa adicional de seguridad a las cuentas personales y financieras.

- Monitorear cuentas y movimientos para detectar cualquier actividad sospechosa.

- Desconfiar de mensajes urgentes o alarmantes.

- Mantener actualizados los dispositivos.