Kaleidoscope es un esquema de fraude publicitario que propaga una variante de malware especializado en mostrar publicidad intrusiva (adware), dirigido principalmente a dispositivos Android en Latinoamérica, con foco en Brasil, México, Perú y Argentina.

Está diseñado para generar vistas ilegítimas o sin valor comercial de anuncios reales y legítimos, utilizando una aplicación maliciosa que inunda los dispositivos Android con publicidad. Así, engaña a redes publicitarias (como AdMob, de Google), que terminan pagando a los estafadores por interacciones fraudulentas.

El esquema se basa en distribuir una app señuelo, con todas las características de una legítima, que es aceptada en tiendas oficiales, y una copia maliciosa (su “gemela malvada”) en tiendas de terceros, que suelen tener controles de seguridad más laxos.

Los usuarios que descargan esa aplicación de sitios no oficiales sufren una invasión de publicidad, ralentización del dispositivo y otros comportamientos extraños.

Cómo actúa Kaleidoscope

La técnica consiste en crear dos versiones de una misma aplicación:

- Una versión legítima, que pasa los controles de la tienda oficial y se incorpora a la red publicitaria, habilitada para mostrar anuncios y generar ingresos.

- Una versión maliciosa, distribuida en tiendas de terceros, que comparte el mismo ID publicitario que la versión legítima.

Al compartir el ID, ambas versiones son indistinguibles para la red publicitaria. Así, los anuncios desplegados por la app maliciosa generan ingresos para los estafafores como si provinieran de la app legítima (que también lanzaron ellos mismos).

Consecuencias

Las empresas que contratan redes publicitarias esperan que sus anuncios se muestren en apps legítimas, de forma controlada y segmentada. Sin embargo, parte de su presupuesto termina en manos de cibercriminales, que fraguan el sistema de distribución de sus publicidades, y terminan pagando por interacciones falsas.

Además, sus marcas pueden quedar asociadas a experiencias negativas por la aparición constante de anuncios no deseados y el bajo rendimiento del dispositivo.

Un Adware muy presente en Latinoamérica

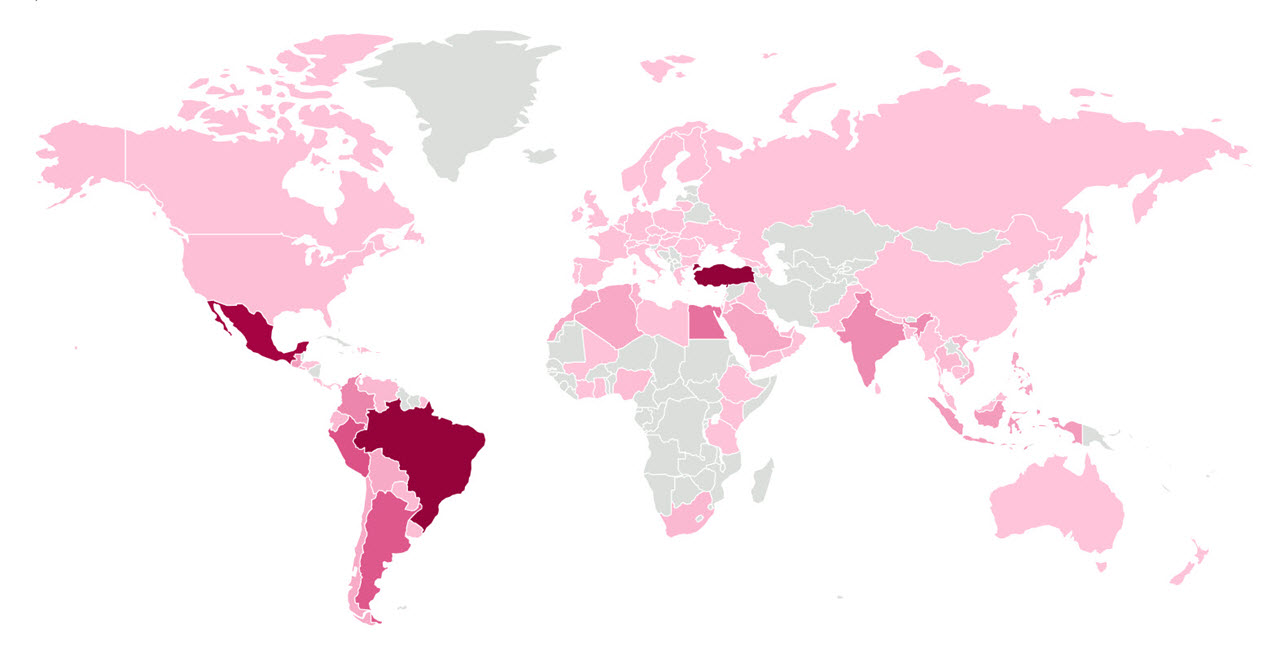

Kaleidoscope, descubierto por IAS Lab, representó el 28% del total de detecciones de adware en el primer semestre de 2025, según la telemetría presentada en el último ESET Threat Report.

Estas detecciones —identificadas como la variante MPP de Android/TrojanDropper.Agent— muestran una fuerte presencia en países latinoamericanos, donde el uso de tiendas de terceros es común.

En el ranking de detecciones mundiales del primer semestre 2025 se encuentran Brasil (19,4%), México (16,3%), Perú (6%) y Argentina (5.7%), solo superados por Turquía (20,1%) que ocupa el primer lugar.

Imagen 1: Distrubución geográfica de Kaleidoscope. H1-2025 | ESET Threat Report

Cómo identificar estos gemelos malvados

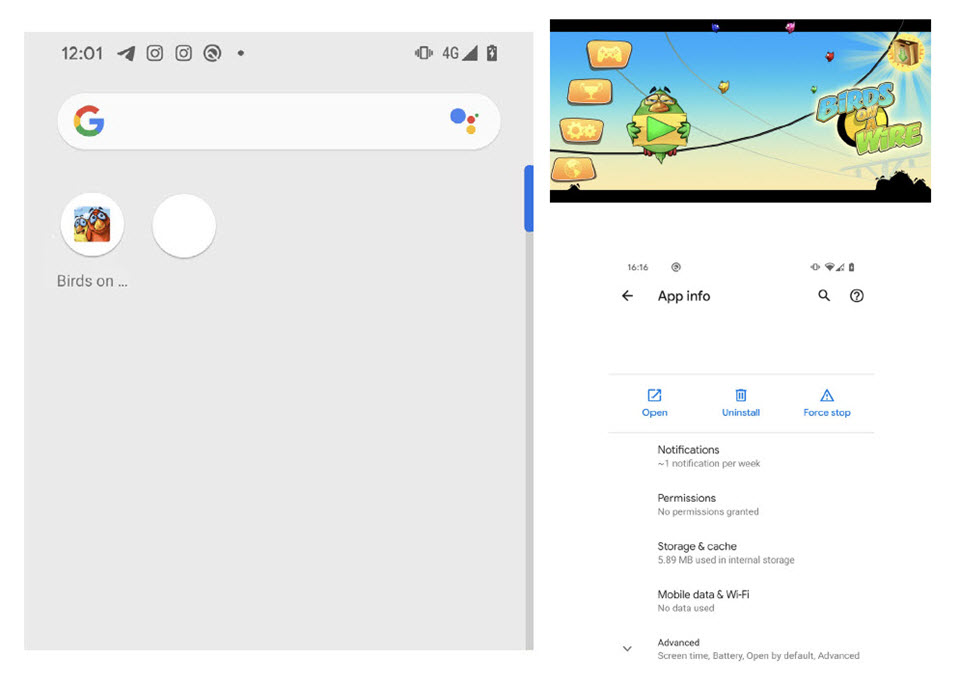

Detectar estas apps maliciosas no siempre es sencillo, pero existen algunas señales de alerta. En algunos casos vistos con Kaleidoscope, el ícono de la app maliciosa es genérico o sin nombre, y al abrir la app no muestra ninguna interfaz, solo la pantalla de información de la aplicación. Además, su comportamiento suele ser anómalo, como mostrar anuncios sin que el usuario interactúe con la app.

Imagen 2: Icono de la app señuelo (Birds on Wire) y el icono en blanco de su gemela. El icono de la app legítima lleva al juego (arriba a la izquierda) y el icono de la gemela lleva a info de la app (abajo a la izquierda)

Evolución de estafas publicitarias

Kaleidoscope es una evolución de la campaña Konfety, que utilizaba el framework publicitario CaramelAds. Los atacantes cambiaron de estrategia y desarrollaron nuevos SDKs (kits de desarrollo de software) para seguir operando sin ser detectados.

Aumento de amenazas móviles: el adware y los clickers dominan las detecciones en Android

Durante la primera mitad de 2025, según nuestro último ESET Threat Report, las amenazas móviles en Android mostraron un crecimiento alarmante, con un aumento del 160% en las detecciones de adware y clickers, muy por encima del promedio general. Estas amenazas, asociadas a aplicaciones distribuidas mediante anuncios, generan ingresos fraudulentos al mostrar publicidad no solicitada o simular clics sin el conocimiento del usuario, afectando tanto la experiencia como el rendimiento del dispositivo

Muchas de estas aplicaciones son clasificadas por ESET como PUAs (aplicaciones potencialmente no deseadas). Aunque no siempre cumplen con los criterios técnicos de malware, su comportamiento puede ser intrusivo o engañoso: muestran anuncios excesivos, ralentizan el sistema, consumen batería y recolectan datos sin consentimiento.

Recomendaciones de seguridad

En el contexto del crecimiento sostenido de amenazas móviles en Android durante el último semestre, cobra aún más relevancia prestar atención al momento de descargar aplicaciones y revisar cuidadosamente sus configuraciones y permisos.

Así como ocurre con Kaleidoscope, muchas amenazas se aprovechan de sitios o tiendas no oficiales, que suelen tener controles de seguridad más laxos que las tiendas oficiales. Por eso, es clave adoptar medidas de prevención como:

• Descargar apps solo desde tiendas oficiales como Google Play.

• Prestar atención a íconos sospechosos o apps que no se comportan como deberían.

• Revisar los permisos que solicita cada app.

• Utilizar soluciones de seguridad que detecten aplicaciones potencialmente no deseadas (PUAs).

• Activar la detección de adware y troyanos en soluciones de seguridad móvil.

Estas prácticas simples pueden mantenerte un paso adelante del cibercrimen, que ha mostrado un crecimiento sostenido en los sistemas Android. Seguir estos pasos puede marcar la diferencia entre una experiencia segura y una exposición innecesaria a fraudes, publicidad intrusiva o pérdida de privacidad.