Cyberkriminelle nutzen derzeit die Popularität der App Clubhouse aus, um Schad-Apps zu verbreiten. Wie ESET Malware-Forscher Lukas Stefanko herausgefunden hat, wollen Kriminelle so Anmeldeinformationen für eine Vielzahl von Onlinediensten stehlen.

Die Hintermänner des Trojaners nutzen den Umstand aus, dass es die gehypte und nur über Einladung erhältliche Audio-Chat-App derzeit nicht für Android gibt. Sie haben kurzerhand eine gefälschte, bösartige Android-Version auf einer Webseite angeboten, die der offiziellen Seite sehr ähnelt. Der Trojaner, der von ThreatFabric „BlackRock“ genannt wurde, wird von ESET-Produkten als Android/TrojanDropper.Agent.HLR erkannt. Er versucht seinen Opfern die Anmeldedaten von insgesamt 458 Onlinediensten zu stehlen.

Im Fokus der Cyberkriminellen stehen bekannte Finanz- und Einkaufs-Apps, Kryptobörsen sowie Social Media- und Messaging-Plattformen: Twitter, WhatsApp, Facebook, Amazon, Netflix, Outlook, eBay, Coinbase, Plus500, Cash App, BBVA und Lloyds Bank gehören zu den Apps auf der Liste nach denen der Trojaner Ausschau hält.

„Die Website sieht ziemlich echt aus. Um ehrlich zu sein, ist es eine gut gemachte Kopie der offiziellen Clubhouse-Website. Sobald der Nutzer jedoch auf den Button "Get it on Google Play " tippt, wird die App automatisch auf das Gerät des Nutzers heruntergeladen. Auf der legitimen Website werden die Nutzer dagegen immer zum Google Play Store weitergeleitet, statt direkt ein Android Package Kit (APK) herunterzuladen“, sagte Stefanko.

Schon bevor man auf den Download-Button tippt, lassen sich verdächtige Anzeichen finden: So ist die Seite unverschlüsselt und verwendet das HTTP- statt dem HTTPS-Protokoll. Außerdem wird die Top-Level-Domain (TLD) ".mobi" anstelle von ".com" verwendet. Ein weiteres Warnsignal sollte sein, dass Clubhouse zwar eine Android App angekündigt, aber noch keinen genauen Veröffentlichungstermin genannt hat.

Abbildung 1. Der Unterschied zeigt sich in der URL: Links die betrügerische und rechts die legitime Clubhouse Website.

Sobald das Opfer dazu verleitet wurde die Schad-App herunterzuladen und zu installieren, versucht der Trojaner die Anmeldeinformationen mithilfe eines Overlay-Angriffs zu stehlen. Immer wenn der Besitzer des Smartphones eine der im Fokus stehenden Anwendungen startet, legt die Malware eine eigene Anmeldemaske über die Anwendung, fordert den Benutzer auf, sich anzumelden und stiehlt die Daten. Das heißt, anstatt sich anzumelden, übergibt der Benutzer seine Anmeldeinformationen ungewollt an die Cyberkriminellen.

Auch die Verwendung SMS-basierter Zwei-Faktor-Authentifizierung (2FA) zur Absicherung von Onlinediensten, würde in diesem Fall nicht verhindern, dass jemand in die Konten eindringt, denn die Malware kann auch Textnachrichten abfangen. Die bösartige App fordert das Opfer außerdem auf, die Eingabehilfen zu aktivieren, wodurch die Kriminellen effektiv die Kontrolle über das Gerät erlangen.

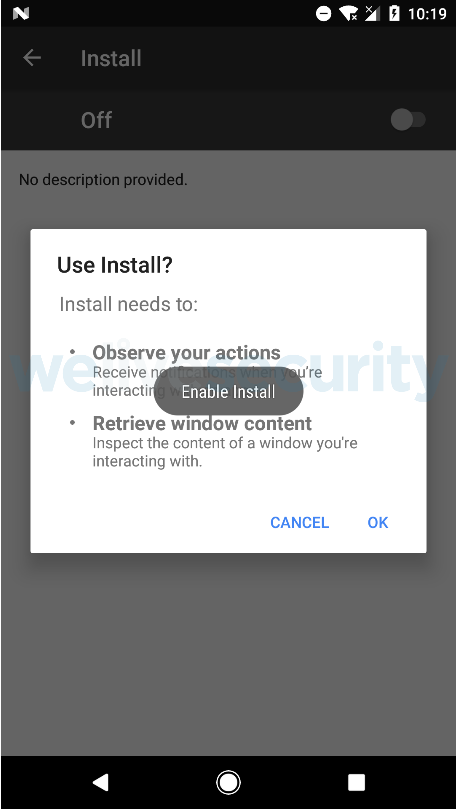

Neben den in Abbildung 1 gezeigten Warnsignalen gibt es noch andere Möglichkeiten die Malware zu erkennen. Stefanko weist darauf hin, dass der Name der heruntergeladenen App „Install“ lautet anstelle von „Clubhouse“, ein eindeutiger Hinweis, dass daran etwas faul ist. "Vermutlich zeigt dies, dass der Malware-Ersteller einfach zu faul war, um die App richtig zu tarnen. Es legt aber auch nahe, dass es in Zukunft möglicherweise noch ausgefeiltere Nachahmer geben wird", warnte Stefanko.

Abbildung 2. Die Installationsaufforderung

Zum Abschluss wollen wir daher die Gelegenheit nutzen, um auf die Best Practices für mobile Sicherheit hinzuweisen:

- Laden Sie Apps nur über die offiziellen App Stores.

- Achten Sie genau darauf, welche Arten von Berechtigungen Sie den installierten Anwendungen gewähren, beziehungsweise ob die Apps diese überhaupt brauchen.

- Halten Sie Ihr Gerät auf dem neuesten Stand, idealerweise indem Sie Updates und Patches automatisch installieren lassen.

- Verwenden Sie für die Zwei-Faktor-Authentifizierung anstelle von SMS nach Möglichkeit software- oder hardwarebasierte Generatoren für Einmalpasswörter.

- Informieren Sie sich vor dem Herunterladen einer App genau über den Entwickler, die App-Bewertungen und die Erfahrungsberichte der Nutzer.

- Verwenden Sie auf ihrem Telefon eine mobile Sicherheitslösung.

Weitere Informationen zum Schutz vor mobilen Sicherheitsbedrohungen finden Sie im Artikel „Wie man Smartphones sicherer macht“.