Wenn Ransomware Einrichtungen des Gesundheitswesen befällt, kann das verheerende Auswirkungen nach sich ziehen. Die WannaCryptor.D-Attacken auf das britische NHS im Jahr 2017 zeigten das eindrucksvoll. Viele Gesundheitsleistungen konnten nicht erbracht und fast 20.000 Termine mussten abgesagt werden.

Zurzeit beansprucht das Coronavirus die weltweiten Gesundheitsdienste maximal. Das gilt in erster Linie für die Fachkräfte an vorderster Front, im kleineren Maßstab aber auch für alle Unterstützenden im Hintergrund, wie z.B. IT-Sicherheits-Teams. Diese können nun aber etwas "aufatmen". Die Cyberkriminellen, die sich hinter der Maze Ransomware verbergen, gaben bekannt, Cyberattacken auf medizinische Einrichtungen vorerst auszusetzen – zumindest bis sich die Coronavirus-Pandemie stabilisiert hat.

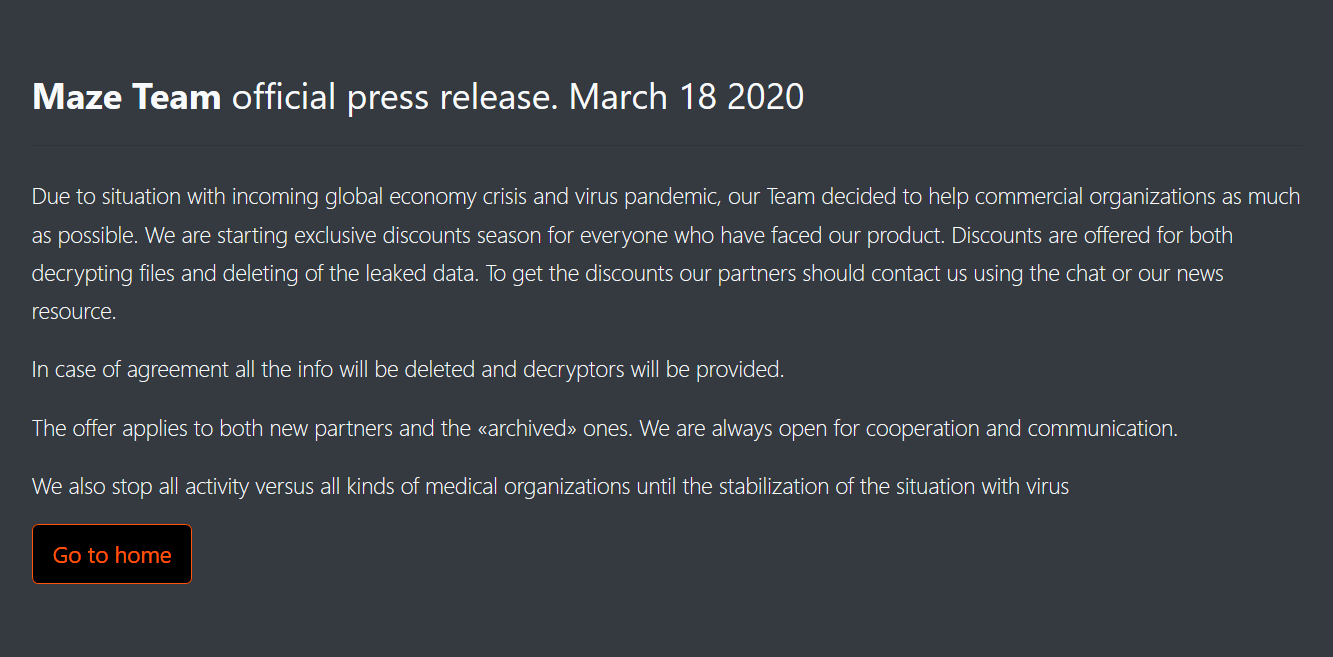

In einer Art Presse-Statement vom 18.3.2020 verkündeten sie außerdem, dass sie aus wirtschaftlichen Gründen bereit sind, die Höhe des Ransomware-Lösegelds zu rabattieren.

Abbildung 1: Maze Team "Presse Release" - Danke an den Malware Researcher CryptoInsane

In jüngster Zeit verantwortete die Cybergang die Cyberattacken gegen die Stadt Pensacola und das Produktionsunternehmen Southwire. Die Opfer weigerten sich in beiden Fällen, die Lösegeldsumme zu zahlen. Trotzdem entsperrten die Cyberkriminellen die gestohlenen Daten wieder.

In einem anderen Fall wird dem Maze Ransomware Team die Veröffentlichung medizinischer Daten von einer Reihe von Gesundheitsorganisationen zugeschrieben. Auch hier weigerten sich die Ransomware-Opfer zu zahlen. Die unter den Betroffenen größte Organisation war die Medical Diagnostics Laboratories (MD Lab) in New Jersey. Etwa 9,5 GB Daten von den MD Lab wurden vom Maze Team veröffentlicht, um Verhandlungen über die Zahlung des Lösegelds zu erzwingen.

CyberScoop berichtete im Dezember 2019 darüber, dass das FBI vor den Gefahren der Maze Ransomware warnt. In den FBI-News wurde ausführlich beschrieben, wie die Cyberkriminellen mehrere verschiedene Methoden nutzten, um in Unternehmensnetzwerke einzudringen. Darunter befanden sich gefälschte Kryptowährungsseiten und Malspam-Kampagnen, in denen sich die Verantwortlichen um Maze als Regierungsbehörden und Sicherheitsanbieter ausgaben.

Immer wieder kompromittierten die Cyberkriminellen in der Vergangenheit verschiedene Institutionen – und nun stellen sie sich als rücksichtsvoll Handelnde dar? Das Ganze ist mehr als fraglich und weniger kriminell sind sie deswegen auch nicht – Erpressung bleibt Erpressung.

Jeder Angriff auf Gesundheitseinrichtungen kann jederzeit zu einer Verschlechterung der gesundheitliche Lage von Patienten führen. Das absurde Anbieten von Rabatten und die Bereitschaft, Cyberangriffe in der gegenwärtigen Situation zu stoppen, sollte nicht von der Tatsache ablenken, dass es sich bei Maze immer noch um Cyberkriminelle handelt, die gefasst und rechtsstaatlich verurteilt werden müssen.