Update: Am Donnerstag ließ Google verlauten, dass Angreifer die Chrome-Schwachstelle nur zusammen mit einer ernsten Windows-Sicherheitslücke ausnutzen könnten. Die Windows 0day-Schwachstelle betrifft den win32k.sys Kernel-Treiber. Das Ziel von Angreifern ist die Erhöhung von User-Rechten oder auch das Ausnutzen von weiteren Sicherheitslücken, um Sandboxen zu umgehen.

Google ist der Meinung, dass die Windows-Sicherheitslücke nur auf Windows 7 32-bit Betriebssystemen ausnutzbar sei. Deshalb empfehlen sie das Update auf Windows 10. Google setze Microsoft über die Schwachstelle in Kenntnis. Mittlerweile arbeitet Microsoft an einen Patch für Windows 7 Systeme.

Googles neustes Update sorgt dafür, dass eine Sicherheitslücke geschlossen wird, die bereits ausgenutzt wurde.

„Google ist sich der Tatsache bewusst, dass für CVE-2019-5786 bereits ein Exploit in freier Wildbahn existiert.“, erklärte das Unternehmen in einer Stellungnahme am Dienstag, nach dem bereits am vergangenen Freitag davor gewarnt wurde.

Der leitende Chrome Security Engineer Justin Schuh hob in einem Tweet die Dringlichkeit des Problems noch einmal hervor:

Last week we got to deal with a real 0day chain and a faux 0day at the same time. I wonder which one will get more attention? 🤔 https://t.co/DfeyoB7geY

— Justin Schuh 🗑 (@justinschuh) March 6, 2019

Die Sicherheitslücke betrifft alle Chrome-Browser – egal ob Mac, Linux oder Windows. Clement Lecigne von der Threat Analysis Group von Google fand die 0day-Schwachstelle am 27. Februar. Dabei handelt es sich um einen „use-after-free Memory Corruption“-Bug in der FileReader API. Diese Chrome-Komponente ermöglicht Web-Apps, lokal gespeicherte Dateien zu lesen. Wie einer Anmerkung der CIS (Center for Internet Security) zu entnehmen ist, könnten Cyber-Angreifer beliebigen Code auf dem Zielsystem ferngesteuert ausführen.

Je nachdem welche Rechte mit der FileReader API einhergehen, sind Angreifer in der Lage, Programme zu installieren; Daten anzusehen, zu verändern oder zu löschen; oder neue Accounts mit umfassenden User-Rechten anzulegen. Die Zero-Day-Schwachstelle kann durch speziell zusammengestellte Webseiten getriggert werden, auf die ein User gelockt wird.

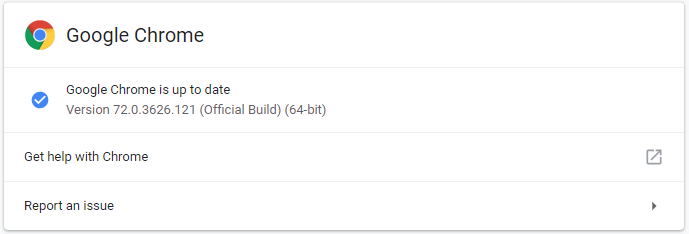

In Anbetracht der Tatsachen sollten Chrome-User schnellstmöglich auf Version 72.0.3626.121 updaten. Die einfachste Möglichkeit nach Aktualisierungen im Chrome zu suchen, ist die Eingabe von chrome://settings/help in die Browserzeile.