Manche starten in das neue Jahr mit einer Vielzahl an Neujahrsvorsätzen. Viele möchten gerne mehr Sport treiben, besser Vorsorgen oder aufhören, zu rauchen. Im digitalen Zeitalter ist das aber nicht weit genug gedacht.

Es gibt unzählige Apps, die bei der Erreichung der Ziele helfen können. Wie steht es aber um deren Cybersicherheit? Im Folgenden findet man ein paar nützliche Tipps, wie man seine Fitness in Bezug auf die IT-Sicherheit auffrischt.

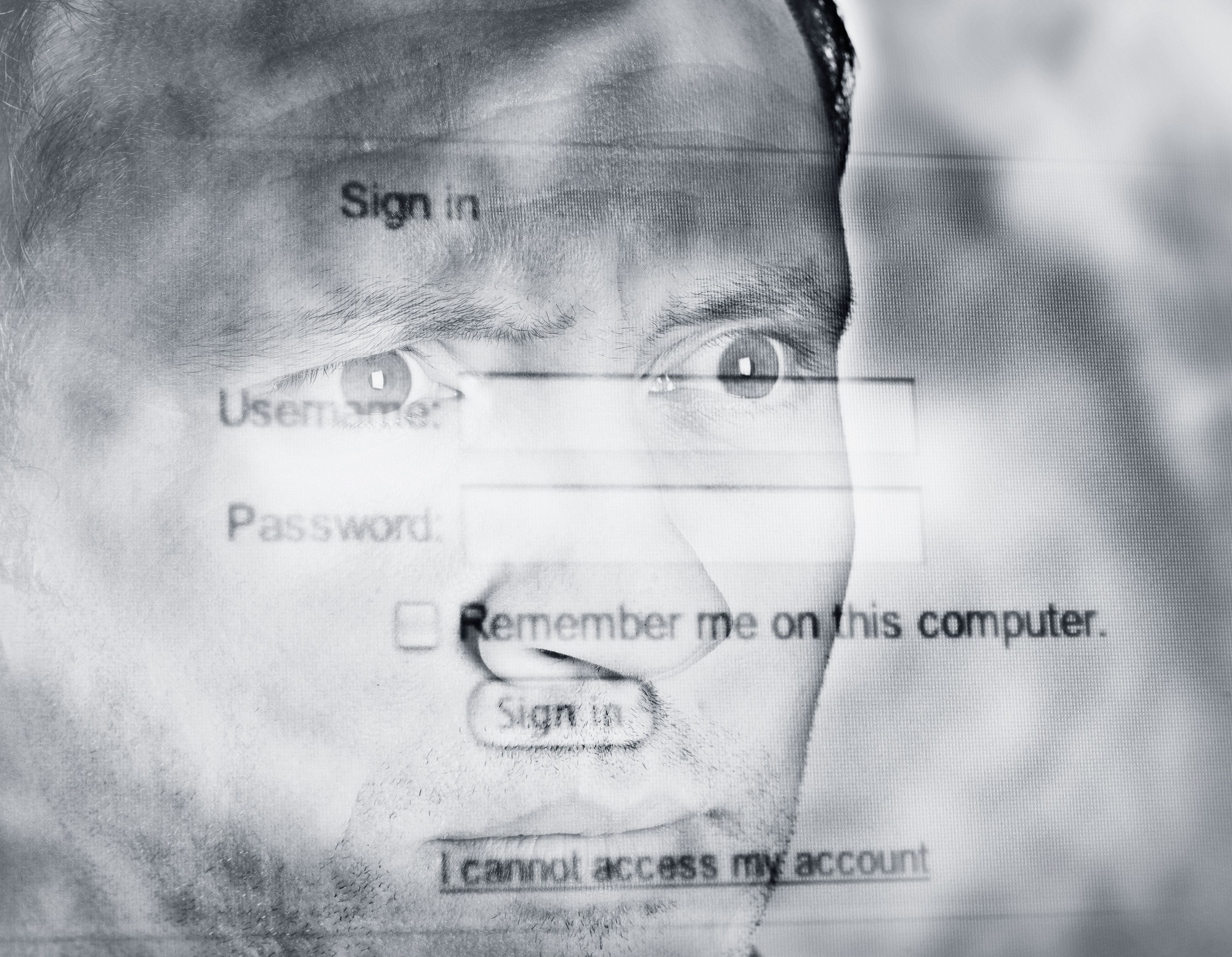

Eingestaubte schwache Passwörter jetzt ändern

Passwörter haben einen schlechten Ruf – zumindest in Bezug auf Schutzstärke und Komfort. Leider stellen sie viel zu oft einen Schwachpunkt dar, da sie schlichtweg zu einfach zu erraten sind. Davon ausgehend eignen sie sich nicht gerade optimal als Methode zur Authentifizierung.

Online-Dienste und Apps verlangen als Nutzungsgrundlage ein Benutzerkonto. Dafür benötigt man üblicherweise einen Benutzernamen und ein Passwort.

Beide bilden den Zugangsschlüssel zu Online-Accounts, wobei das Passwort die meist einzige Schutzschicht darstellt. Allzu oft bieten sie aber gar nicht die gewünschten Schutzwirkung – dazu müssten sie stark und einzigartig sein.

Was zeichnet ein starkes Passwort aus? – Eine Passphrase! Richtig angewandt, stellt sie eine sichere und komfortable Variante eines Passworts dar. Je länger die Passphrase gewählt wird, umso besser. Sieben Wörter erzeugen beispielsweise einen soliden Ausgangspunkt. Mit jedem zusätzlichen Zeichen steigt die Anzahl an möglichen Kombinationen exponentiell. Brute-Force-Attacken gelingen nun nicht mehr so einfach. Leider ist die Passwortlänge bei vielen Anbietern immer noch sehr begrenzt.

Kein Mitleid für Passphrase-Cracker

Von alltäglichen Phrasen sollte man allerdings die Finger lassen. Teilweise beinhalten Passwort-Cracking-Tools ganze Bücher, berühmte Zitate oder Gedichte und Songs. Die individuelle Passphrase sollte Wörter einer zufälligen Reihenfolge, optimalerweise Sonderzeichen und Substitutionszeichen (im Sinne von O mit „Null“ ersetzt) aufweisen. Hinter dieser Passphrase verbirgt sich nur eine für den User bekannte Bedeutung.

Praktische Anleitungen zur Erstellung einer starken Passphrase geben dieses Video-Tutorial oder der Artikel: Warum die Passphrase besser als das Passwort ist.

Sehr wichtig ist, dass für jeden Online-Account eine andere Passphrase verwandt wird. Das merkt man spätestens dann, wenn ein Kennwort – aus welchen Gründen auch immer – veröffentlicht ist. Verwendet ein User ein Passwort mehrmals, sind unter Umständen wertvollere Online-Konten in Gefahr – bei einzigartigen Kennwörtern nicht. Allerdings ist das „Recyceln von Passwörtern“ omnipräsent. Das vereinfacht Cyberattacken gegen Webanwendung durch das sogenannte Credential Stuffing.

Die meisten Menschen haben so viele Online-Accounts, dass sie sich gar nicht erinnern können, welche Login-Daten zu welchem Konto gehören. Für diesen Fall gibt es einen Passwort-Manager, der alle Logins sammelt und verschlüsselt. Natürlich generiert dieser auch gleich komplexe und sichere Passwörter für beliebige Webanwendung wie z. B. Facebook, Twitter, Gmail etc.

Der User braucht sich also nur noch das Master-Passwort zum Entschlüsseln des Passwort-Managers merken. Zweifelsohne sollte dieses Kennwort sehr sicher sein, da es das Tor zu allen gespeicherten Passphrasen darstellt.

Die zusätzliche Sicherheitsschicht aktivieren

Das Vertrauen in Passwörter trübt sich immer dann, wenn sie nicht nur die erste, sondern auch einzige Sicherheitsschicht darstellen. Bröckelt diese Mauer der Sicherheit, kann ein zusätzlicher Sicherheitsfaktor Abhilfe schaffen, den der User nicht kennt.

Die Rede ist von der Zwei-Faktor-Authentifizierung (2FA) oder auch Multi-Faktor-Authentifizierung. Diese exzellente Erhöhung der Sicherheit von Online-Accounts ist besonders in Verbindung mit Hardware-Schlüsseln oder dedizierten Apps wirksam – weniger mit SMS-Token. Zwar bieten viele Online-Dienste 2FA an. Allerdings ist die Methode für die Benutzung leider nicht zwingend erforderlich. Die Akzeptanz von 2FA ist jedoch auf dem Vormarsch. Es war auch noch nie einfacher, die Zwei-Faktor-Authentifizierung anzuwenden. Der kleine Aufwand, die 2FA einzurichten, wird durch den zusätzlichen Aufbau eines Sicherheitsschutzes entschädigt.

Immer wieder werden Passwörter aus Datenbanken gestohlen und in Untergrund-Foren verkauft. Es ist nur eine Frage der Zeit, bis es einen selbst trifft. Die Quelle eines Daten-Leaks kann beispielsweise eine Sicherheitslücken bei Online-Diensten, Verkaufsplattformen oder bei Hotel-Seiten sein. Zusätzlich können die anvisierten Datenbanken schwache Hash- und Salting-Funktionen aufweisen oder Kennwörter gar in Klartext ausgeben. Noch schlimmer ist, wenn der Online-Dienstanbieter erst viel zu spät von einem Angriff erfährt, sodass die schlecht gesicherte Datenbank schon im Dark Web verkauft worden ist. Frühzeitige Ad-Hoc-Abwehrmaßnahmen können schwerwiegende Folgen mildern. Auch hier kann die Zwei-Faktor-Authentifizierung feindliche Übernahmen von Online-Konten behindern.

Auf der Webseite „Have I Been Pwned?“ erfahren User, ob ihr Passwort in gestohlenen Datenbanken auftaucht. Die Seite gleicht Kennwörter mit fast 5,7 Milliarden kompromittierter Online-Accounts ab. Darüber hinaus verfügt die Webseite über eine halbe Milliarde öffentlich geteilter Passwörter im Klartext, die aus vergangenen Data-Leaks stammen.

Weniger Passwörter im Jahr 2019

Klingt zunächst ungewöhnlich, aber das Vorhaben der Reduzierung der Anzahl an Passwörter zielt auf das Löschen von nicht mehr verwendeten Online-Accounts ab. Über die Jahre sammeln sich immer mehr Online-Konten – beispielsweise bei verschiedenen Händlern – an. Darunter befinden sich einige, an die man sich kaum erinnern mag. Es gibt den Spruch: „Das Internet vergisst nichts.“ Tatsächlich sollten ungenutzte Online-Accounts nicht in Vergessenheit geraten.

- Jedes ungenutzte Online-Konto stellt eine potentielle Gefahrenquelle dar. Eine Datenpanne bei einem Online-Dienst / -Händler kann zur Offenlegung von Passwörtern führen.

- Besitzverhältnisse von Internetseiten sind veränderlich, sodass Daten unter Umständen in zweifelhafte Hände fallen.

- Cyberschurken können wertvolle Online-Konten kapern, indem sie persönliche Informationen sammeln oder weil ein und dasselbe Passwort für mehrere Accounts verwendet wurde.

- Gestohlene E-Mail-Postfächer werden gerne zum Versenden von Spam-E-Mails missbraucht.

Ungenutzte Online-Konten sollten besser gelöscht werden. Es gibt sogar Online-Dienste, die das versprechen und auch zusichern, den digitalen Fußabdruck im Gesamten zu reduzieren. Das heißt, ohne dass man jedes verwaiste Konto manuell aufrufen und schließen muss. Die Verwendung eines Diensts dieser Art ist nicht jedermanns Sache. Denn dann müsste man den Anbieter vollends vertrauen.

Bei der Minimierung des digitalen Fußabdrucks sollten auch etwaige Apps und Dienste von Drittanbietern beachtet werden, die mit einem Social-Media-Profil oder anderen Accounts verknüpft sind. Verwaiste Apps können der unerlaubten Datensammlung dienen oder Schlimmerem. Wer sein Social-Media-Profil vor Datenspionen schützen möchte, sollte zu den Datenschutz- und Sicherheitseinstellungen navigieren. Ab hier sind es meist nur wenige Klicks, bis zum sicheren Online-Account.

Bessere IT-Sicherheit für 2019

IT-Sicherheit gestaltet sich in diesem Jahr gewiss nicht einfacher. In ein paar Tagen wird auf WeLiveSecurity ein weiterer Artikel veröffentlicht, der sich mit der Verbesserung der persönlichen Cybersicherheit befasst, wie zum Beispiel mit der Erhöhung der Sicherheit des eigenen Drahtlos-Netzwerks.