Durch Untersuchungen von ESET gelang es, wieder eine schädliche Fake-App aus dem offiziellen Android Google Play Store zu entfernen. Seit November 2016 wurde die boshafte Anwendung zwischen 100.000 und 500.000-mal heruntergeladen.

Im Gegensatz zu typischen Downloadern, Ransomware oder anderer Malware beinhaltet die Adobe Fake-App namens F11 keinen Schadcode. Stattdessen setzt sie ganz auf Social Engineering und darauf, dass User die rund 18 Euro für eine angebliche Adobe Flash Player Installation bezahlen.

Adobe erntete für den kostenlosen Flash Player für Android viel Kritik. Aufgrund vieler Sicherheitslücken wurde das Projekt letztendlich 2012 eingestellt.

Abbildung 1: Fake-App F11 im Google Play Store

ESET Malware-Forscher Lukáš Štefanko leitete die Untersuchungen und erklärt, dass es sich um klassischen Vorschussbetrug (Scam) handelt.

„Die Gauner hinter der Fake-App versuchten nicht verdächtig zu wirken. Blicken wir aber hinter die Fassade, erkennen wir den klassischen Vorschussbetrug.“

Wie der Betrug funktioniert

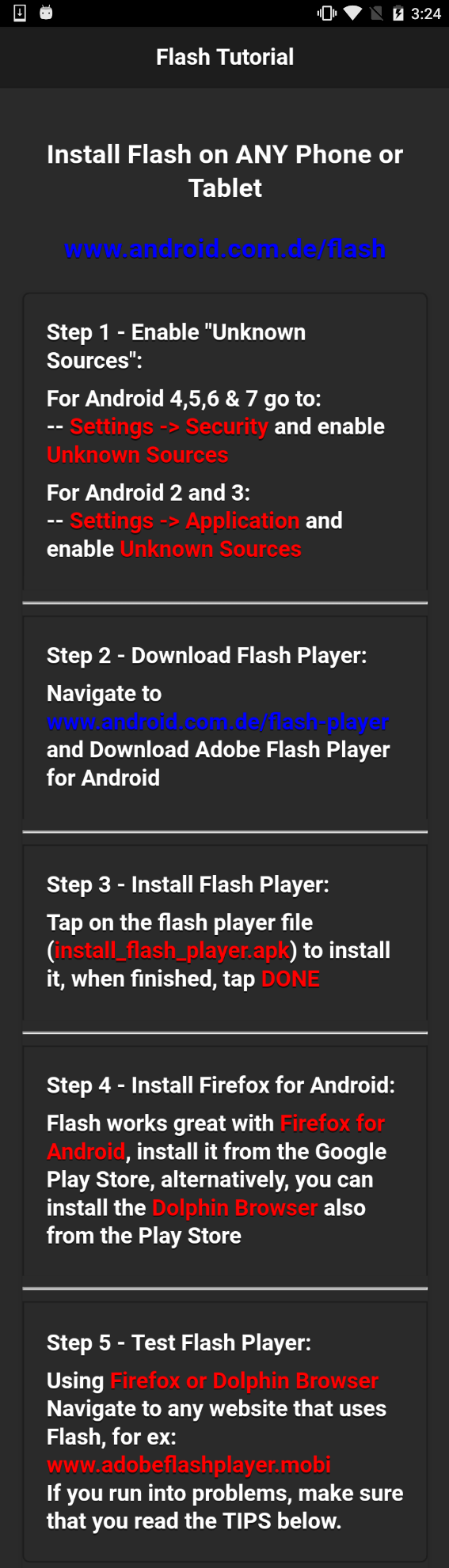

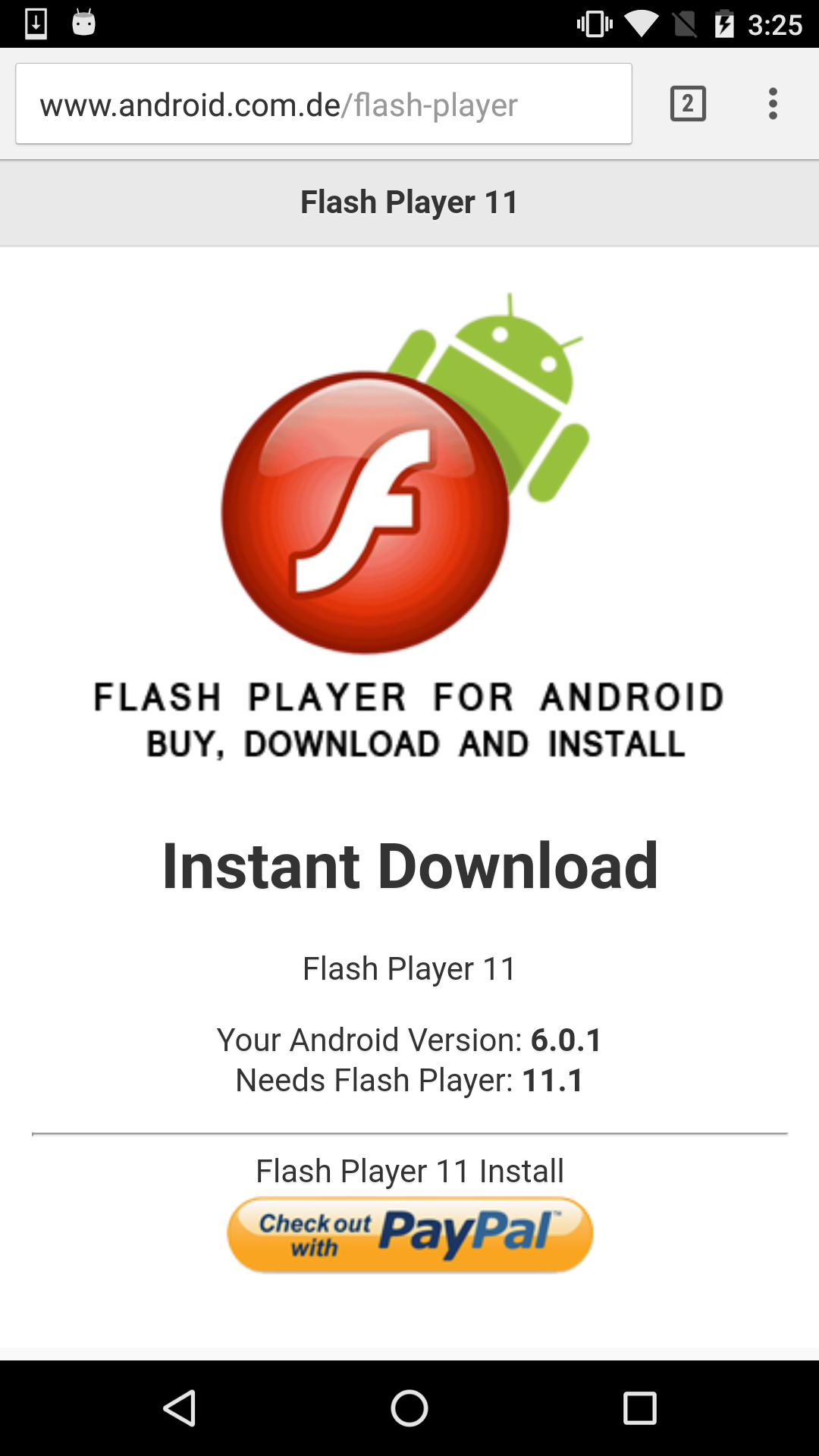

Ist die Anwendung F11 erst einmal heruntergeladen und installiert, offenbart sich eine detailliere Anleitung, wie der angebliche Adobe Flash Player zu installieren sei. Hier können wir sehen, wie der User zu PayPal umgeleitet werden soll, um die 18 Euro für die Installation zu bezahlen.

Abbildung 2: Trügerische Anweisungen der Fake-App F11

Abbildung 3: Das Opfer soll für den Fake Flash Player zahlen.

Štefanko hebt hervor: „Die Malware-Schöpfer haben einen langen Weg auf sich genommen, um die Fake-App und ihr Business legitim aussehen zu lassen.“ Die Anwendung war beispielsweise unter Bildungs-Apps im Google Play Store gelistet. Allerdings offenbart sich die Lüge spätestens im PayPal-Warenkorb.

An dieser Stelle schlägt die Malware-Kampagne um. Der aggressive Versuch, Nutzer mit viel zu teurer und nutzloser Software versorgen zu wollen, mündet in klassischen Vorschussbetrug. Die Kriminellen verkaufen eine Anwendung eines Unternehmens, wozu sie nicht die Rechte besitzen. Lediglich Adobe, als Entwickler und Besitzer aller Rechte, dürfte die App offiziell verkaufen. Allerdings stand der Adobe Flash Player seit jeher - bis zur Einstellung der App - kostenlos für die User zur Verfügung.

Nachdem eine Zahlung veranlasst wurde, täuscht die Fake-App weiterhin den Erhalt einer Gegenleistung vor. Neben einem Link zur Installationsanweisung – mit einigen wertlosen Tipps – werden die Opfer dazu aufgefordert, den Firefox oder Dolphin Browser zu installieren. Allerdings unterstützen diese Anwendungen Flash Player Inhalte schon von vornherein.

„Am Ende des Akts sind die Opfer durchaus in der Lage, Flash Player Inhalte mit ihrem Android-Endgerät wiederzugeben.“ erklärt Štefanko. „Jedoch verdanken sie das den Browsern, die sie zusätzlich installiert haben. Mit anderen Worten: Die User haben nicht die App installiert, wofür sie bezahlt haben. Außerdem sind Firefox und Dolphin ohnehin kostenlos.“

Wie schütze ich mich?

Die Mobile Security von ESET enttarnt die Fake-App F11 als Android/FakeFlash.F und verhindert deren Installation.

Abgesehen vom Abraten der Installation verdächtiger Apps ist es außerdem keine gute Idee, den Adobe Flash Player auf einem Android-Endgerät installiert zu haben. Durch die Installation entstanden einfach zu viele Sicherheitslücken und deswegen wurde das Projekt letztendlich eingestellt.

Selbst wenn der Adobe Flash Player nicht mehr im Google Play Store heruntergeladen werden kann, gibt es dennoch eine Bezugsquelle für diejenigen, die ihn um jeden Preis installieren wollen. Dazu haben wir uns den Rat von Adobe geholt:

Adobe empfiehlt dringend, dass Benutzer den Flash Player nur über einen der folgenden Wege installieren und aktualisieren:

- Download vom Adobe Flash Player Download Center https://get.adobe.com/flashplayer/

- Update nur über den Update Mechanismus einer originalen Flash Player Version

- Installation / Aktualisierung mit Google Chrome für Windows, Macintosh, Linux und Chrome OS und / oder Adobe Flash Player

Wie bekomme ich mein Geld zurück?

Betrugsopfer haben die Möglichkeit bis zu 180 Tage nach „Kauf“ eine formelle Beschwerde einzureichen. Wir bei WeLiveSecurity haben die Zahlung getätigt, um an die Gauner zu gelangen und die ganze Malware-Kampagne dann stoppen zu können.